2018-2019-2 20165210《网络对抗技术》Exp6 信息搜集与漏洞扫描

2018-2019-2 20165210《网络对抗技术》Exp6 信息搜集与漏洞扫描

一、实验目标: 掌握信息搜集的最基础技能与常用工具的使用方法。

二、实验内容:

- 各种搜索技巧的应用

- Google Hacking

- 搜索网址目录结构

- 检测特定类型的文件

- 路由侦查

- DNS IP注册信息的查询

- whois查询

- nslookup,dig域名查询

- IP2Location 地理位置查询

- IP2反域名查询

- 基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

- 漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

三、实验过程:

各种搜索技巧的应用:

- Google Hacking:

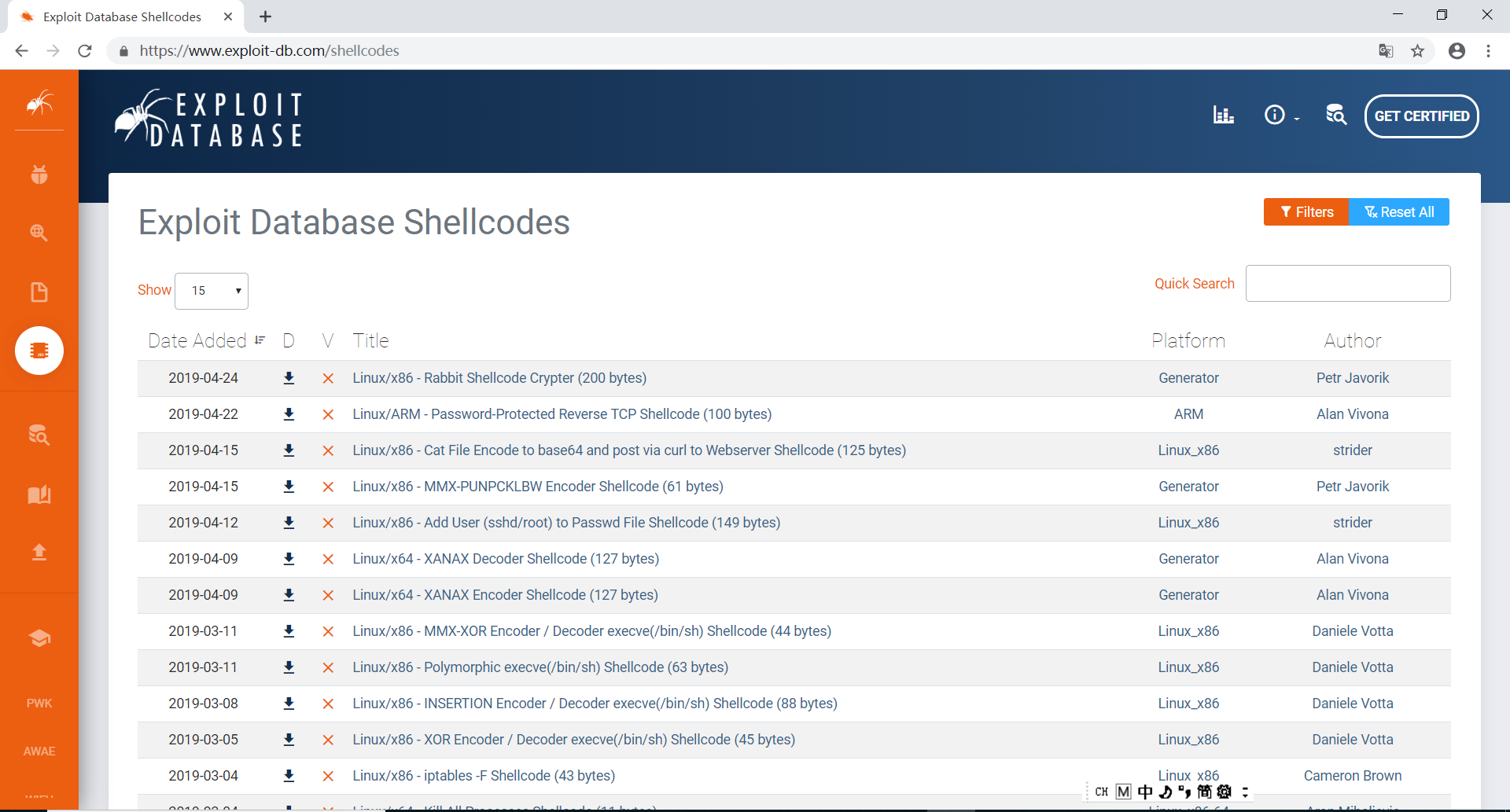

Google Hacking进入页面,即可查看到谷歌黑客数据库,在侧边栏选中SHELLCODES即可看到一些发布的shellcode

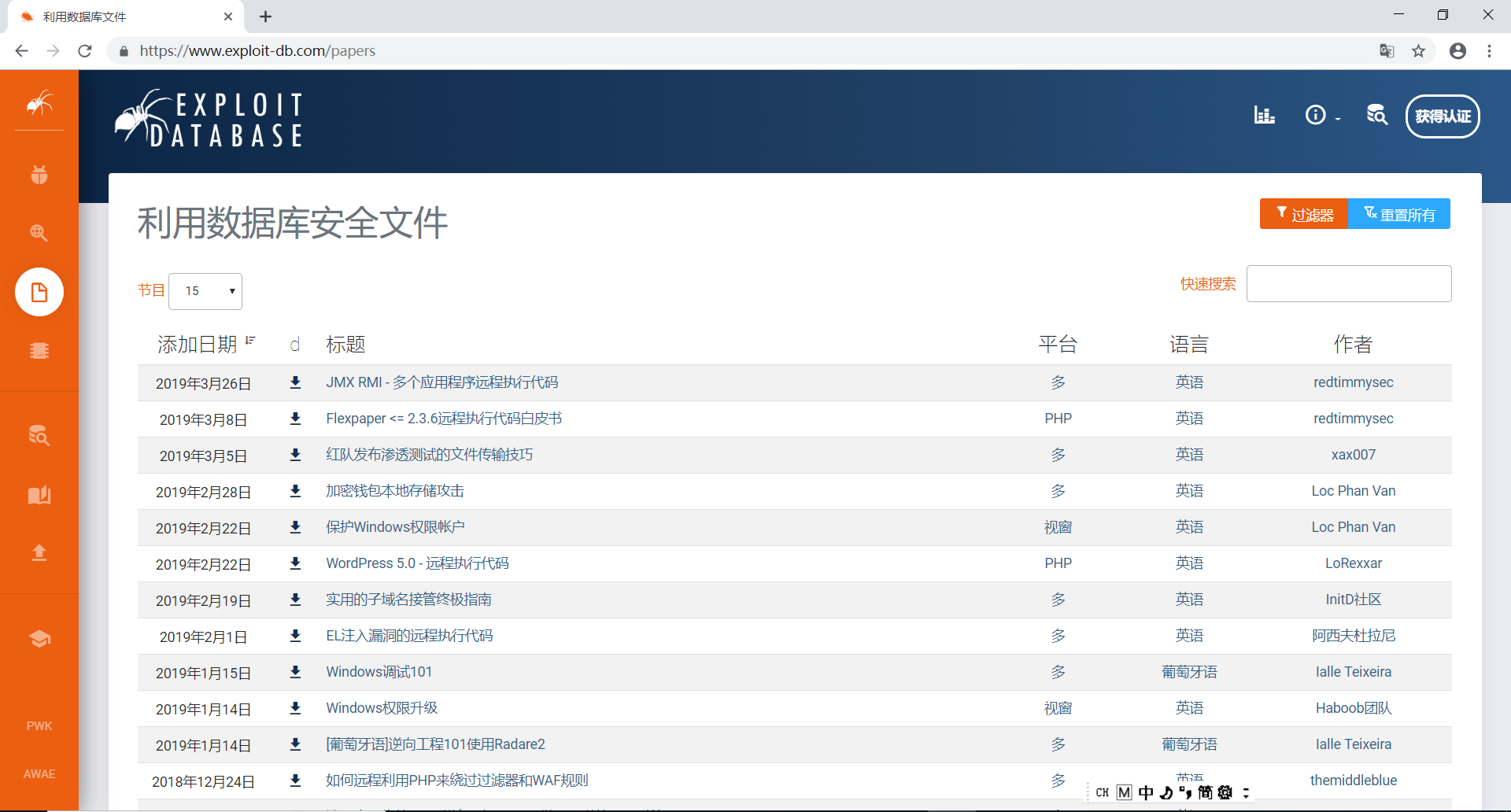

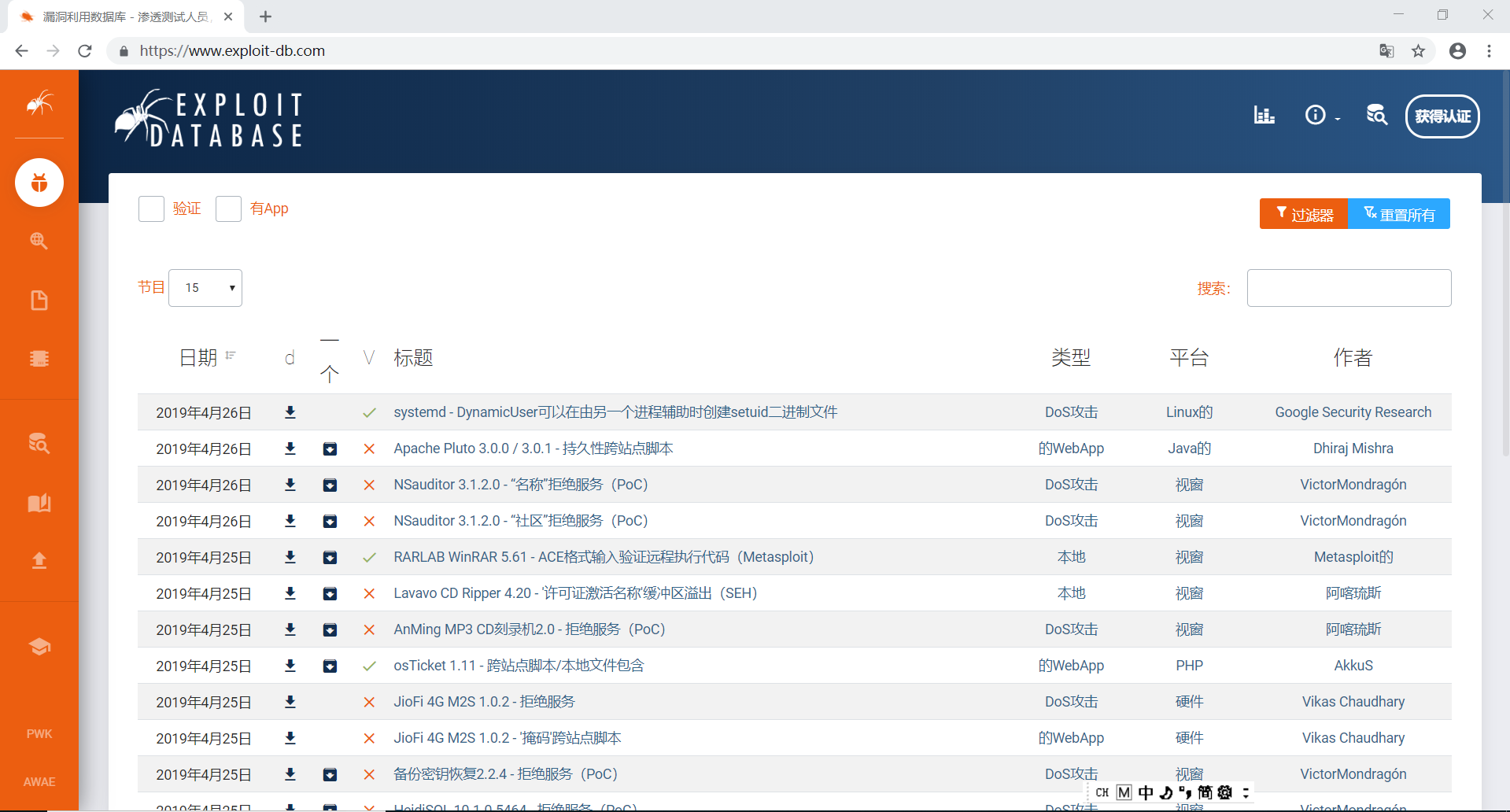

查看安全文件

查看攻击数据库

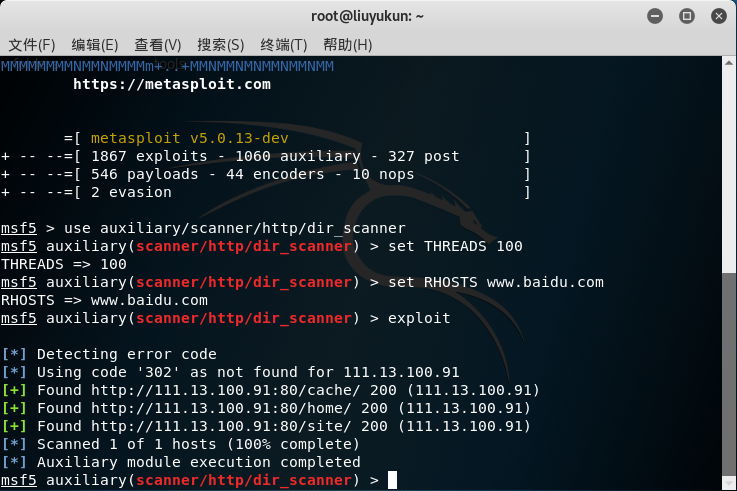

- 搜索网址目录结构:

利用metasploit的dir_scanner辅助模块,暴力猜解,获取网站目录结构

进入msfconsole输入以下命令

use auxiliary/scanner/http/dir_scanner //进入该辅助模块

info //查看需配置的信息

set THREADS 100

set RHOSTS www.baidu.com

exploit

可以查询到网站的目录结构

其中返回代码302表示服务器找不到请求的网页

返回代码200表示成功处理了请求

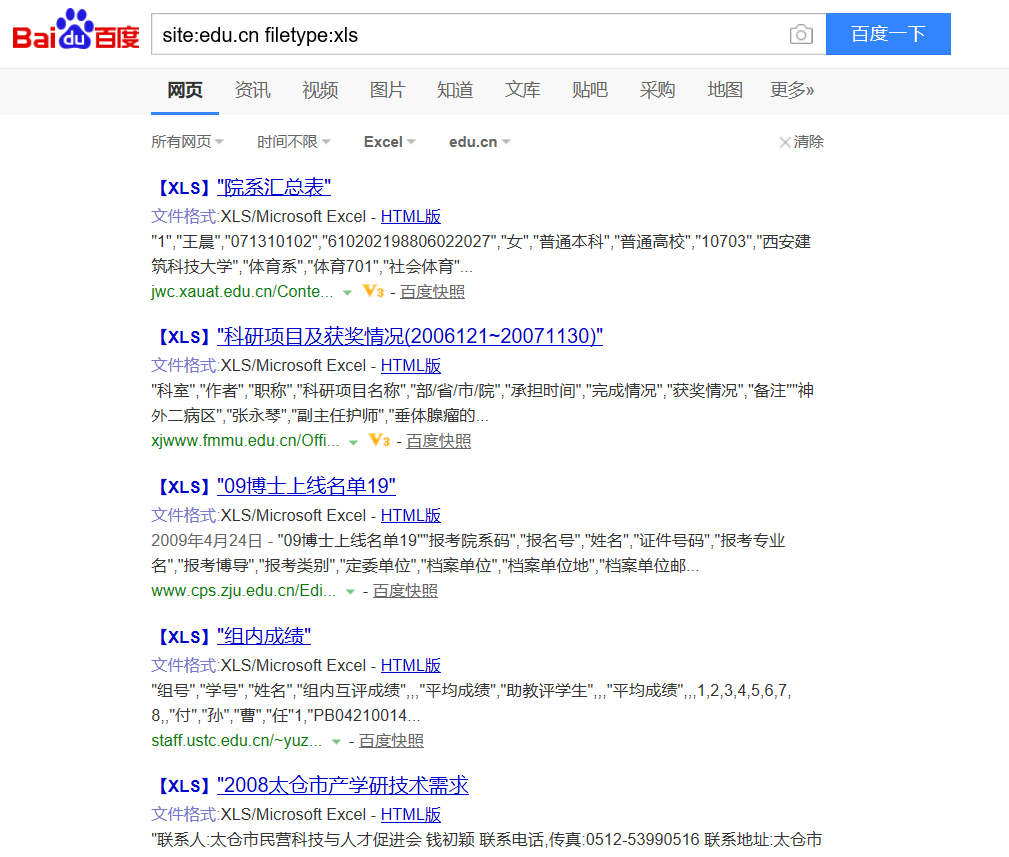

- 检测特定类型的文件:

进行针对性查找我们使用百度,在搜索框输入

site:edu.cn filetype:xls

然后我们在搜索框输入

site:edu.cn filetype:xls 公司

就出现了与公司有关的xls文件

我们下载上面的深圳市地铁有限公司2009年赴武汉大学校园招聘岗位需求一览表如图就可以看到其中的信息了

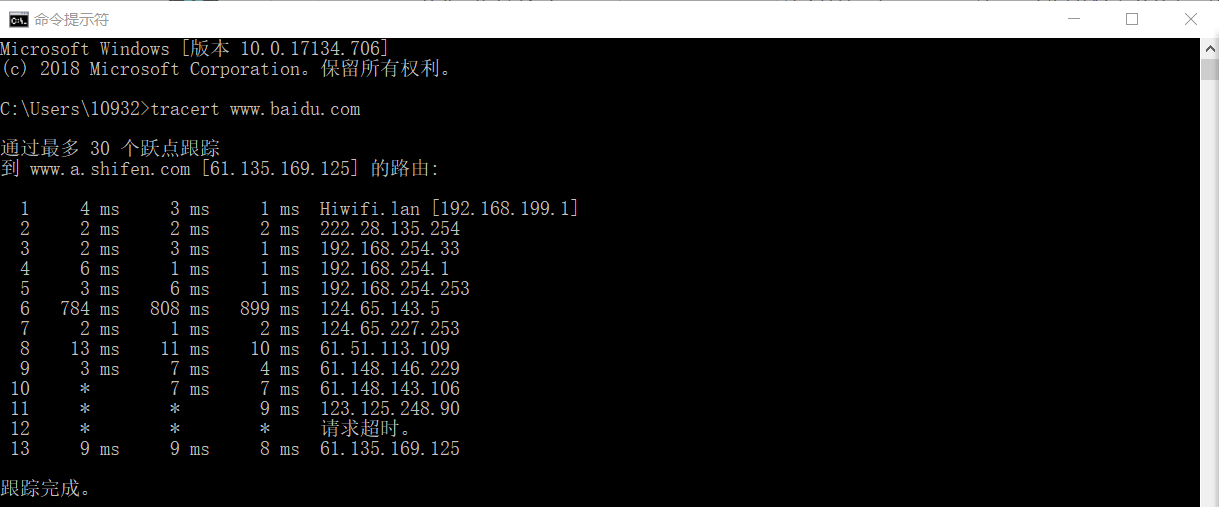

- 路由侦查:

tracert命令进行路由侦查

tracert可用于对经过的路由进行探测

windows下打开cmd,输入命令:tracert www.baidu.com

第一列代表了“生存时间”(每途经一个路由器结点自增1)

第二至第四列表示“三次发送的ICMP包返回时间”

第五列表示“途经路由器的IP地址”

带有星号(*)的信息表示该次ICMP包返回时间超时。

DNS IP注册信息的查询:

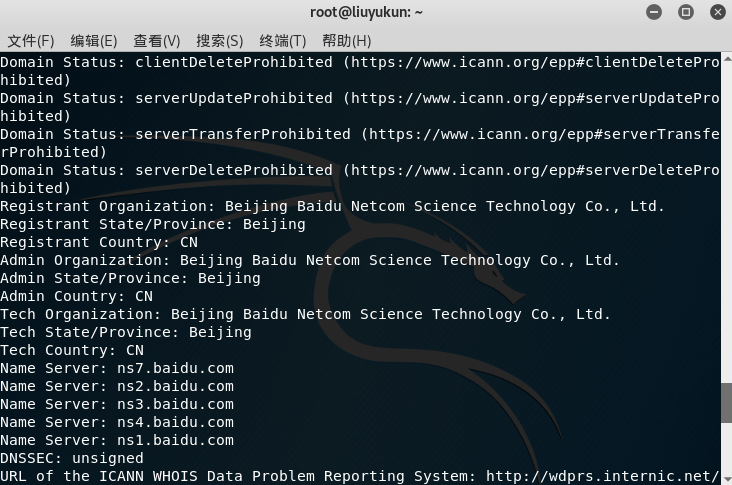

- whois查询:

通过whois查询可以获得它的ip地址,域名信息,子域信息,服务器位置信息等

打开终端输入:whoisbaidu.com(注意:进行whois查询时去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到)

可以查询到3R信息

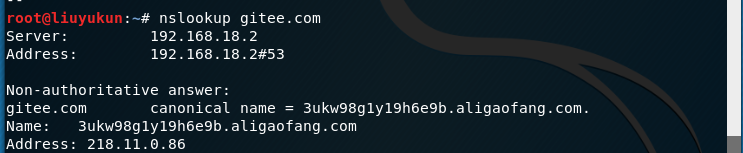

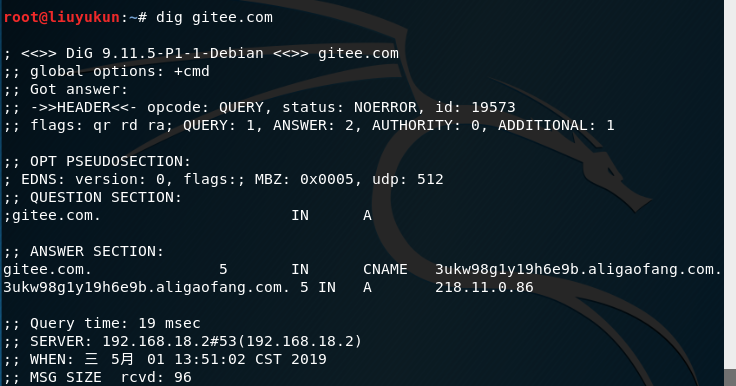

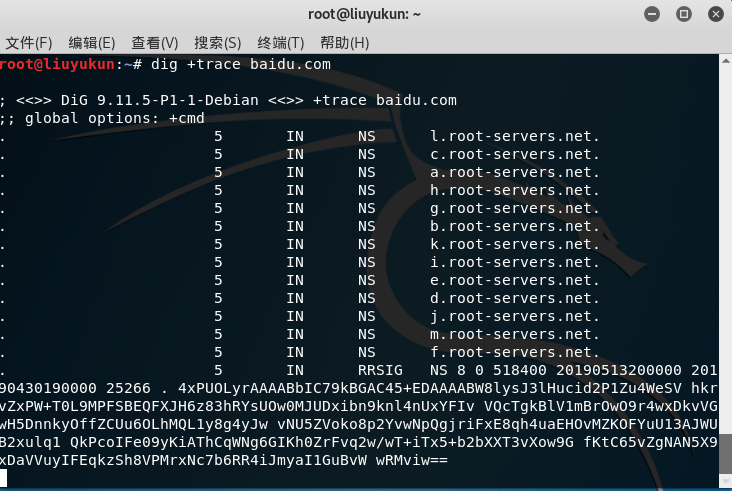

- nslookup,dig域名查询:

nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。dig可以从官方DNS服务器上查询精确的结果

kali终端输入:nslookup gitee.com

kali终端输入:dig gitee.com

终端输入dig +trace baidu.com可以查询到路径追踪

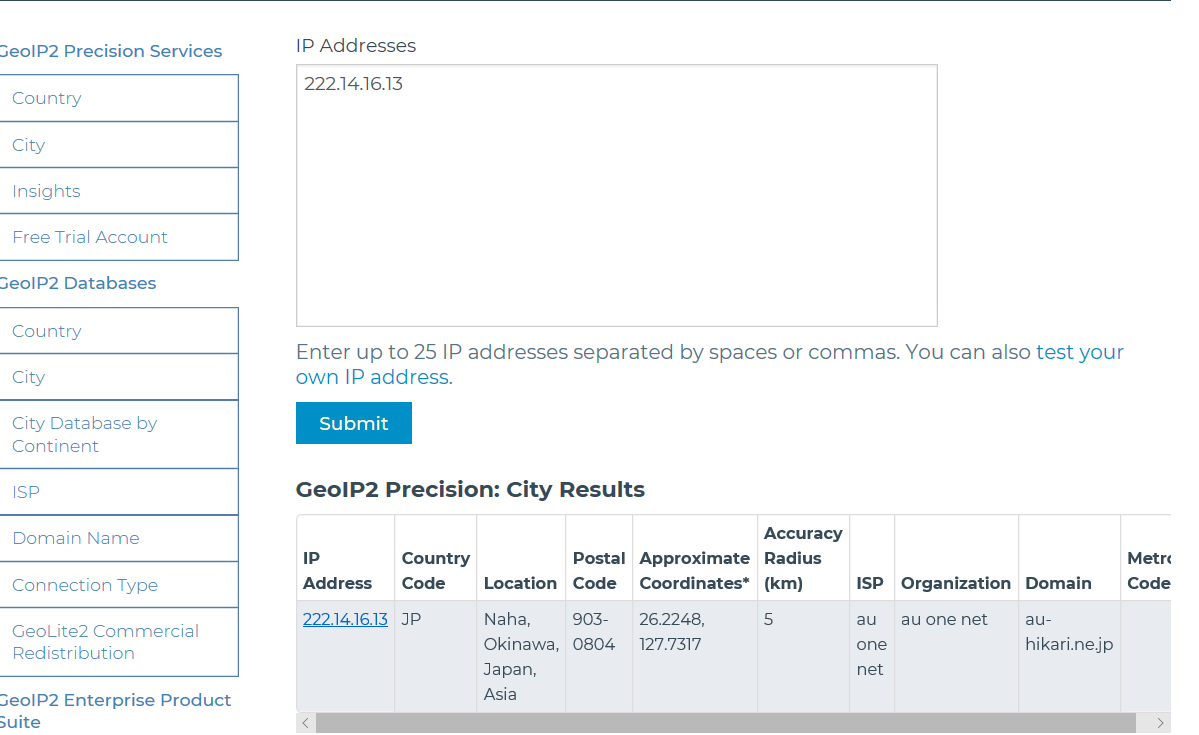

- IP2Location 地理位置查询:

进入https://www.maxmind.com后输入想要查询的ip,即可查看到地理位置

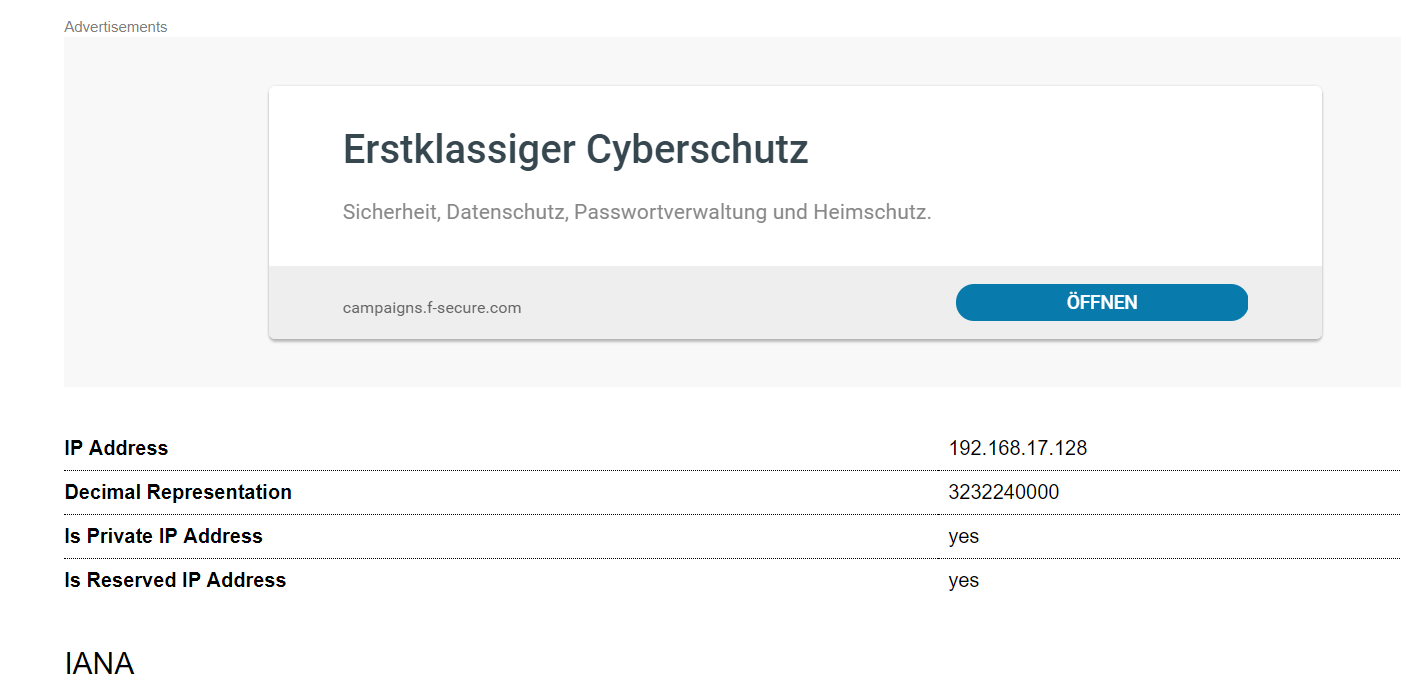

- IP2反域名查询

进入地址http://www.ip-adress.com/reverse_ip/可以查询地理位置、服务占用端口号,以及提供的服务类型

基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

- 主机扫描

- ping

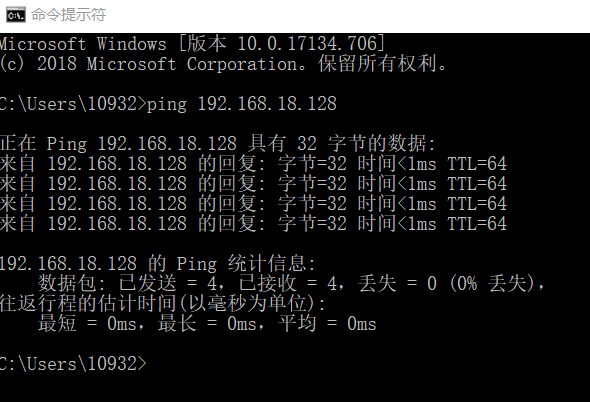

在windows下输入ping 192.168.18.128

- metasploit中的arp_sweep模块和 udp_sweep 模块

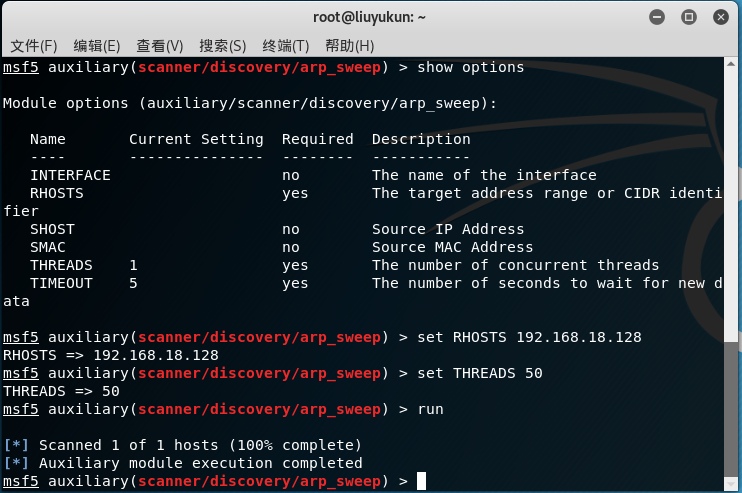

arp_sweep :

msfconsole

use auxiliary/scanner/discovery/arp_sweep //进入arp_sweep 模块

show options //查询模块参数

set RHOSTS 192.168.18.128 //用set进行hosts主机段设置

set THREADS 50 //加快扫描速度

run //执行run进行扫描

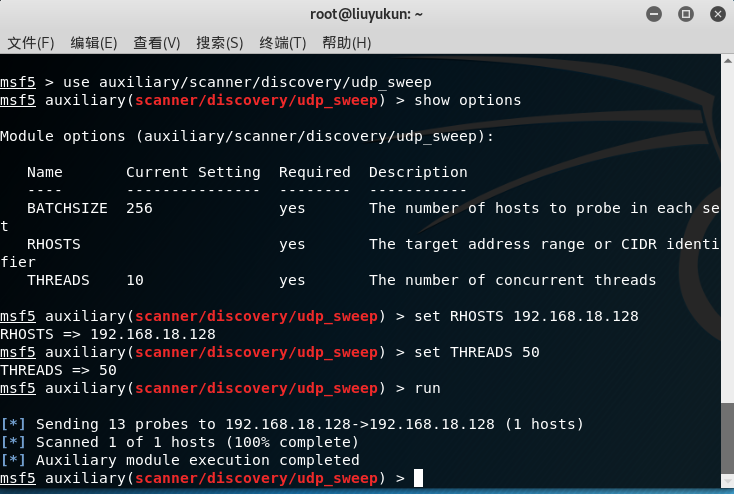

udp_sweep:

msfconsole

use auxiliary/scanner/discovery/udp_sweep //进入udp_sweep 模块

show options //查询模块参数

set RHOSTS 192.168.18.128 //用set进行hosts主机段设置

set THREADS 50 //加快扫描速度

run //执行run进行扫描

- 端口扫描

利用msf中的portscan模块对TCP端口进行探测

进入msfconsole,输入以下命令

use auxiliary/scanner/portscan/tcp //进入udp_sweep 模块

info //查看设置参数信息

set RHOSTS 192.168.18.128 //设置主机段

set THREADS 50 //加快扫描速度

set PORTS 1-1024 //设置端口范围

run //扫描

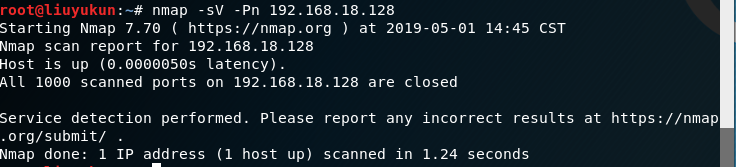

- OS扫描及服务版本探测

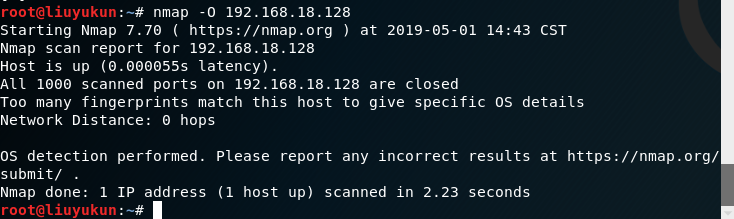

kali下使用nmap -O 192.168.18.128获取目标机的操作系统等信息

kali下使用nmap -sS -Pn 192.168.18.128命令(-sS表示TCP SYN扫描,-Pn表示在扫描之前,不发送ICMP echo请求测试目标 )

kali下使用nmap -sV -Pn 192.168.18.128命令(-sV用来查看目标机子的详细服务信息)

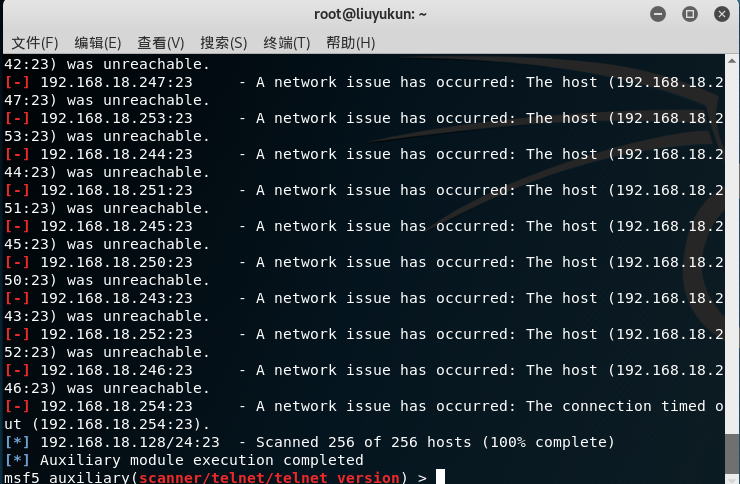

- 具体服务的查点

telnet服务扫描

use auxiliary/scanner/telnet/telnet_version //进入telnet模块

set RHOSTS 192.168.18.128/24 //扫描10.1.1.0网段

set THREADS 50 //提高查询速度

run

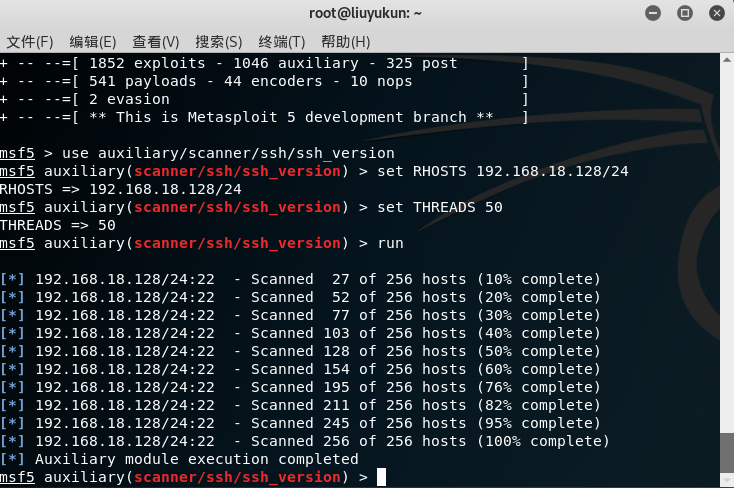

ssh服务扫描

use auxiliary/scanner/ssh/ssh_version //进入ssh模块

set RHOSTS 192.168.18.128/24 //扫描网段

set THREADS 50 //提高查询速度

run

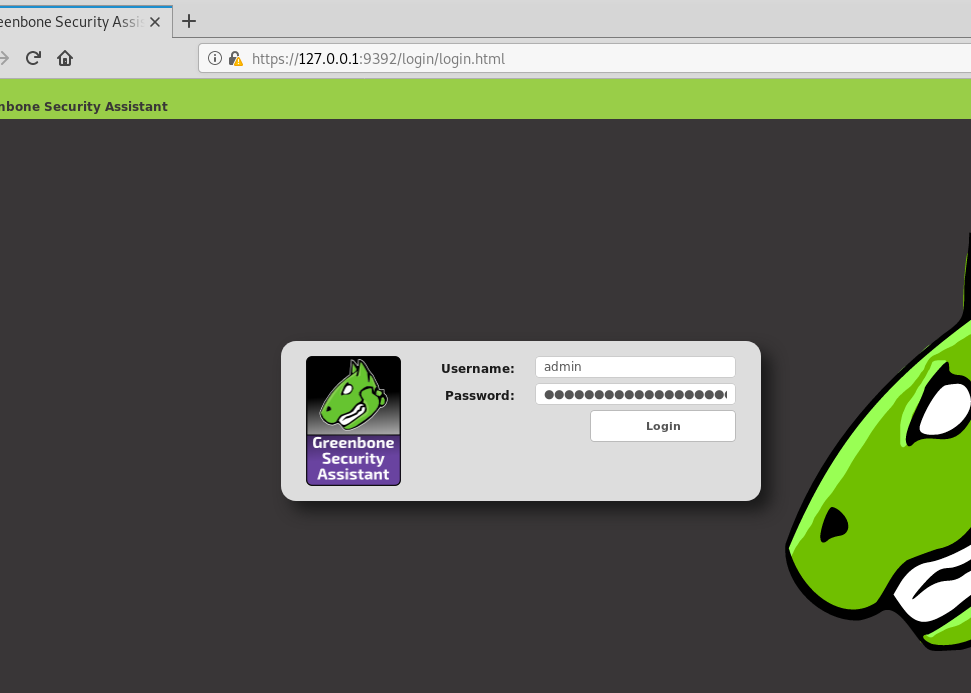

漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

OpenVAS:

- 安装

apt-get update

apt-get dist-upgrade

apt-get install openvas

openvas-setup

- 扫描

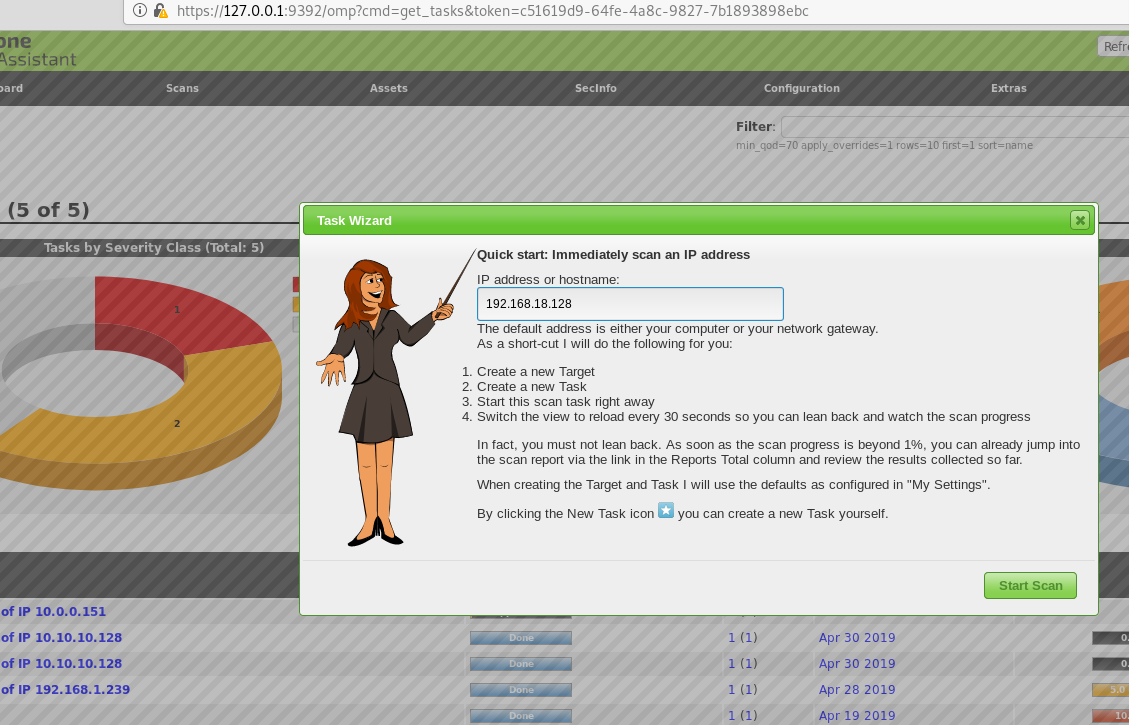

开启服务:openvas-start,自动打开浏览器主页https://127.0.0.1:9392,点击Login进入

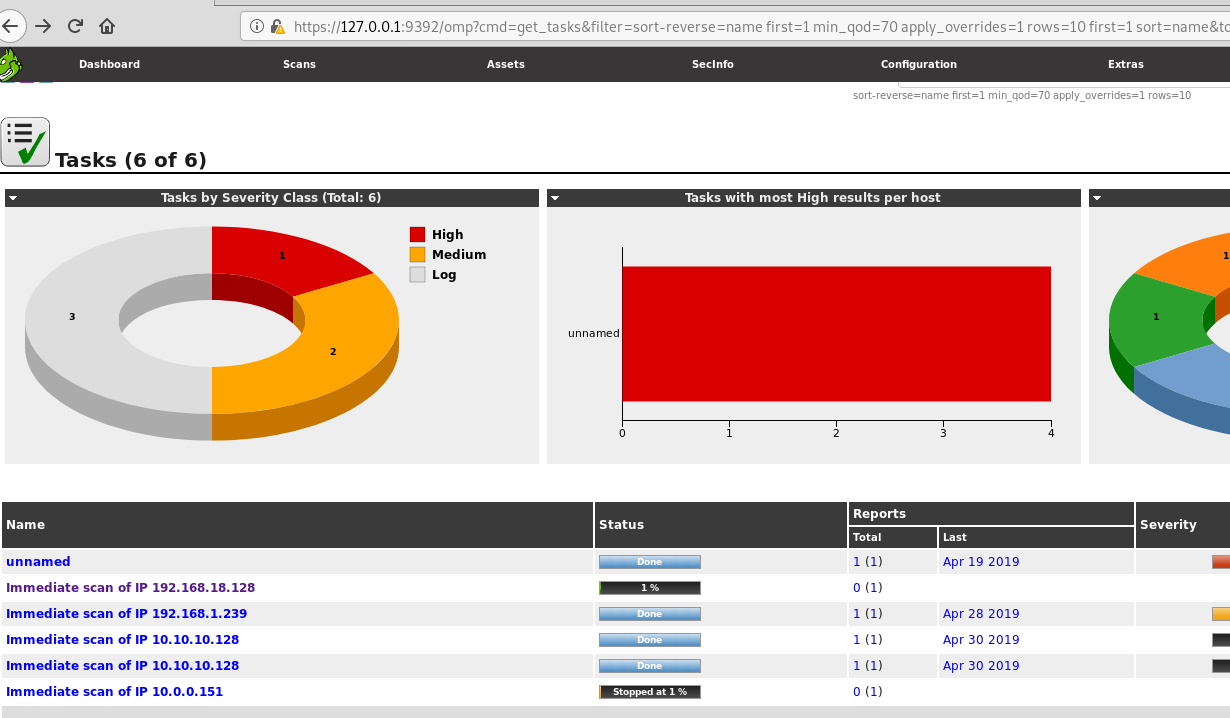

点击Scans-Tasks。

进入后点击左上角处紫色的烟花,选择Task Wizard新建一个任务向导。

在弹框中输入待扫描主机的IP地址192.168.18.128,点击Start Scans开始扫描。

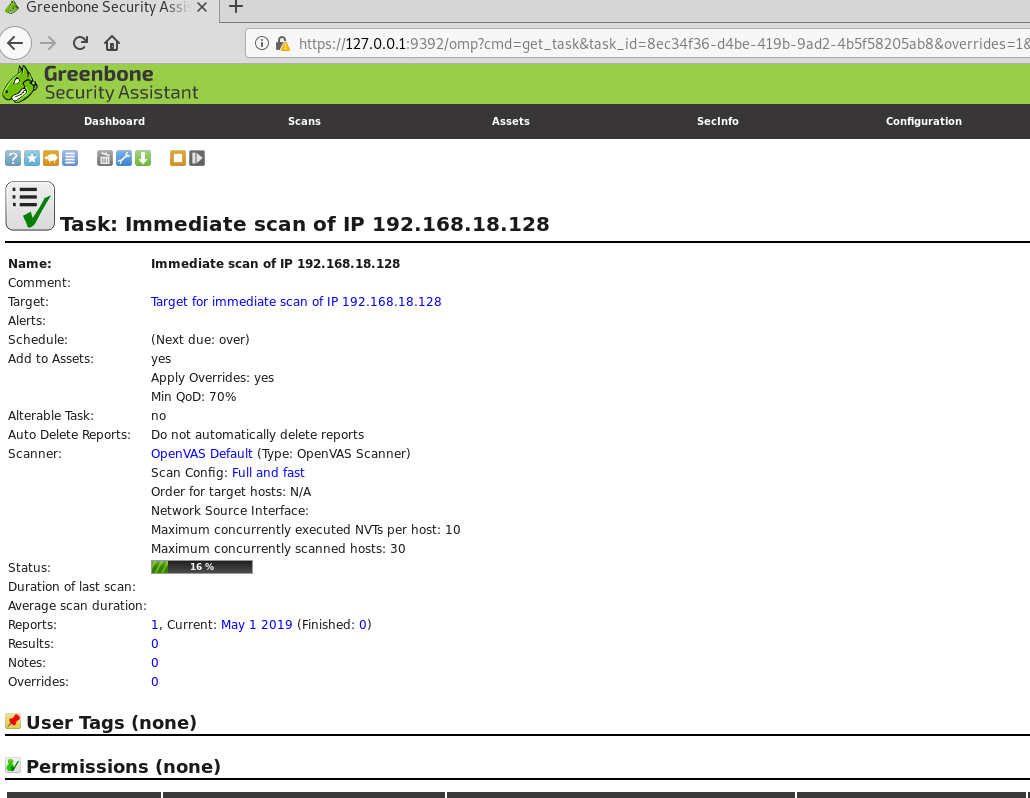

点击Name下名称,查看扫描的详细信息

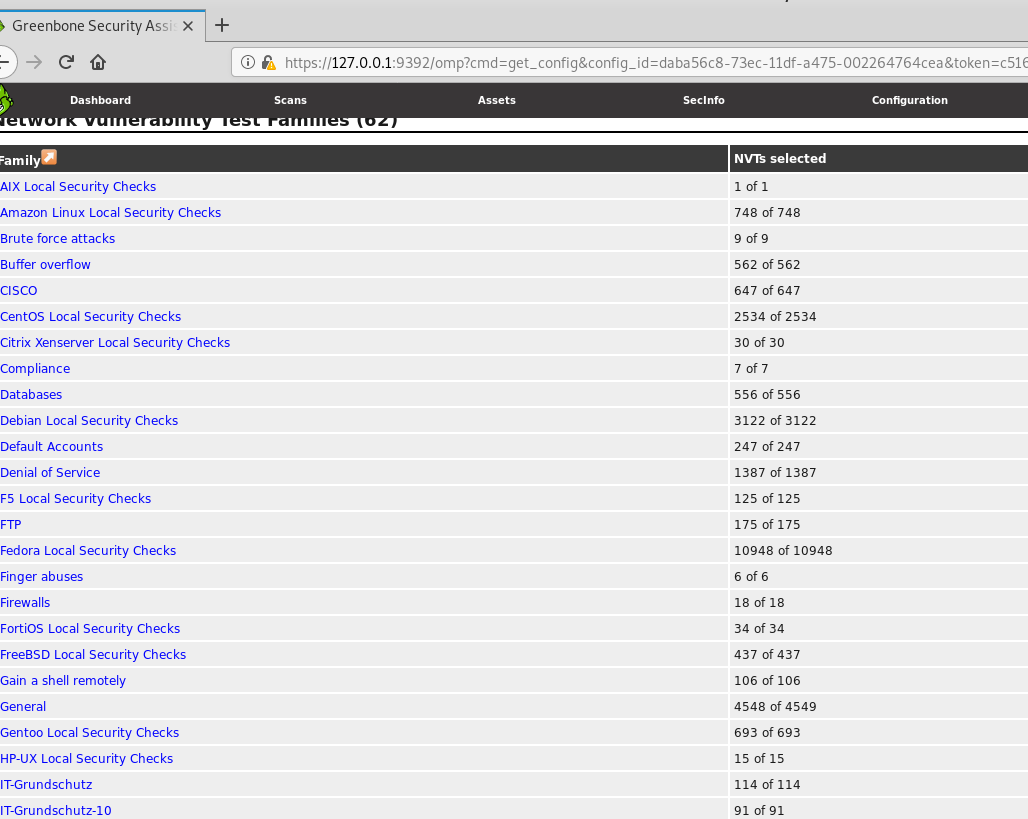

点击Full and fast进行详细查看漏洞族

以Firewalls为例查看有关防火墙的漏洞

然后危害等级最高为7.5,一共有三个漏洞。详细查看其中一个Firewall ECE-bit bypass

可以查看summary solution ted Software/OS 我们可以知道远程攻击者可以通过在TCP flags字段中设置ECE位来绕过防火墙。

四、实验中的问题

- 第一天晚上做的时候在安装openvas的时候出现报错,然后更新了官方源就好了。

- kali无法解析域名,然后度娘解决了。

- 最致命的是我发现我的kali的ip是手动设置的,导致一段时间内我都上不了网,最后才发现

五、实验后回答问题

- 哪些组织负责DNS,IP的管理。

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

- 什么是3R信息。

注册人(Registrant) 、注册商(Registrar) 、官方注册局(Registry)

- 评价下扫描结果的准确性。

扫描较为准确

利用nmap时通过与windows进行对比,大致相同

openvas扫描漏洞的效果很好,对漏洞分析的很全面,并给出漏洞的解决方法

六、实验感悟

通过本次实验,我学会了如何利用各种工具对主机、端口、操作系统、网络服务进行扫描,了解了如何利用工具进行信息搜集,此外还掌握了漏洞的扫描和分析的基本方法,收益匪浅。

通过自己动手实践,实现了恶意代码攻击的前期扫描工作,更加贴近实战流程,为后序操作奠定了坚实的基础。

2018-2019-2 20165210《网络对抗技术》Exp6 信息搜集与漏洞扫描的更多相关文章

- 20145215《网络对抗》Exp6 信息搜集与漏洞扫描

20145215<网络对抗>Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.DNS和 ...

- 20145208 蔡野 《网络对抗》Exp6 信息搜集与漏洞扫描

20145208 蔡野 <网络对抗>Exp6 信息搜集与漏洞扫描 本实践的目标是掌握信息搜集的最基础技能.具体有(1)各种搜索技巧的应用(2)DNS IP注册信息的查询 (3)基本的扫描技 ...

- 20155226 《网络对抗》exp6信息搜集与漏洞扫描

20155226 <网络对抗>exp6信息搜集与漏洞扫描 实验后回答问题 哪些组织负责DNS,IP的管理? 目前域名机构主要包括ICANN理事会和CNNIC. Internet 域名与地址 ...

- 20155308《网络对抗》Exp6 信息搜集与漏洞扫描

20155308<网络对抗>Exp6 信息搜集与漏洞扫描 原理与实践说明 实践内容 本实践的目标是掌握信息搜集的最基础技能.具体有: 各种搜索技巧的应用 DNS IP注册信息的查询 基本的 ...

- 20155323刘威良《网络对抗》Exp6 信息搜集与漏洞扫描

20155323刘威良<网络对抗>Exp6 信息搜集与漏洞扫描 实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查 ...

- 20155330 《网络对抗》 Exp6 信息搜集与漏洞扫描

20155330 <网络对抗> Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 互联网名称与数字地址分配机构(The Internet Corporation ...

- 20155331 《网络对抗》 Exp6 信息搜集与漏洞扫描

20155331 <网络对抗> Exp6 信息搜集与漏洞扫描 实验问题回答 哪些组织负责DNS,IP的管理 答:美国政府授权ICANN统一管理全球根服务器,负责全球的域名根服务器.DNS和 ...

- # 20155337《网络对抗》Exp6 信息搜集与漏洞扫描

20155337<网络对抗>Exp6 信息搜集与漏洞扫描 实践目标 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测 ...

- 20145301 赵嘉鑫 《网络对抗》Exp6 信息搜集与漏洞扫描

20145301赵嘉鑫<网络对抗>Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.D ...

- 20145307陈俊达《网络对抗》Exp6 信息搜集与漏洞扫描

20145307陈俊达<网络对抗>Exp6 信息搜集与漏洞扫描 基础问题回答 哪些组织负责DNS,IP的管理? 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器.D ...

随机推荐

- SUBMIT RM07DOCS【MB51】 获取返回清单,抓取标准报表数据

*&---------------------------------------------------------------------* *& Report YT_SUBMIT ...

- 一个Browser的HTTP请求(一)

本文主要是分析一个简单的web服务器是如何工作的. 若有不恰当或不对之处,请指正! Tomcat和web服务器的关系 我们常说Tomcat是一个web容器,也常说用户通过浏览器向web服务器进行请求, ...

- bootstrap-select 使用笔记 设置选中值及手动刷新

直接笔记: 1.页面刚加载完填充select选项数据时,需要手动刷新一下组件,否则没有选项值.(组件初始化时,li 与 option 分离的,需要刷新一下(据说)) $.post('/cpms/tod ...

- 20160418 while,switch,do..while的使用

9 一.While循环 示例:求100以内所有数的和 Int i=1;//初始条件 Int sum=0; While(i<=100)//循环条件 { Sum+=i;//循环体 i++;//状态改 ...

- ajax使用formdata 提交excel文件表单到rails解析

.modal-body .container-fluid .row .col-md-12 1.下载模板文件 = link_to '模板文件' .row .col-md-12 = form_tag '' ...

- C# partial 关键字

C# partial关键字详解 partial关键字允许把类.结构或接口放在多个文件中.一般情况下,一个类存储在单个文件中.但有时,多个开发人员需要访问同一个类,或者某种类型的代码生成器生成了一个类的 ...

- OS X 与传统Unix的一点区别

在传统的Unix系统或者Linux系统中,你是很难在根目录下找到大写开头的文件夹的, 但是看一下OS X: ls / Applications Users etc private var Develo ...

- $Android AlarmManager的用法详解

在Android的Alarm机制中,使用AlarmManager可以实现类似闹钟这样的定时任务.在毕业设计项目中要实现定时任务的功能,所以在这里先进行一下梳理. (一)AlarmManager与Bro ...

- php数组函数-array_merge()

array_merge()函数把两个或多个数组合并为一个数组. 如果键名有重复,该键的键值为最后一个键名对应的值.如果数组是数字 索引,则键名会以连续方式重新索引. 注:如果仅仅向array_merg ...

- SDWebImage第三方库学习

1.基本使用方法 //异步下载并缓存 - (void)sd_setImageWithURL:(nullable NSURL *)url NS_REFINED_FOR_SWIFT; //使用占位图片,当 ...