Client-Side Attacks

1、之前看到中间人攻击方式,要使用ssl服务构架一个劫持会话,使得攻击者和被攻击者客户端连接。ssl 服务(secure Socket Layer安全套接) ,以及后续出现的TSL(Transport Layer Security)是为网络通信安全和数据完整性提供的安全协议,TSL和SSL在传输层连接进行加密。

Secure Socket Layer确保数据在网络上传输过程中不会被窃取和窃听。当前的版本是3.0 SSL协议分成两层,SSL记录协议(SSL Record Protocol)建立在可靠的传输协议上TCP,为高层协议提供数据封装,压缩,等基本功能支持,还有一个SSL握手协议(SSL Handshake Protocol) 他建立在SSL记录仪上,用于实际数据传输开始前,通讯双方进行身份认证,协商加密算法、交换秘钥等。

提供的服务:认证用户服务器,确保数据发送到正确的客户机和服务器,加密数据以防止数据中途被窃取,维护数据的完整性,确保数据在传输中不被改变。

服务器类型: Tomact Nginx iis Apache IBM HTTP Server 6.0

SSL 协议提供三个特性:机密性 SSL协议使用秘钥加密通信数据,可靠性:服务器和客户端都会被认证,客户端的认证是可选的。完整性,SSL协议对产送的数据进行完整性的检查。

缺点:只能提供交易客户与服务器间的双方认证,在设计多方电子交易中,SSL协议各方之间传输和信任关系。

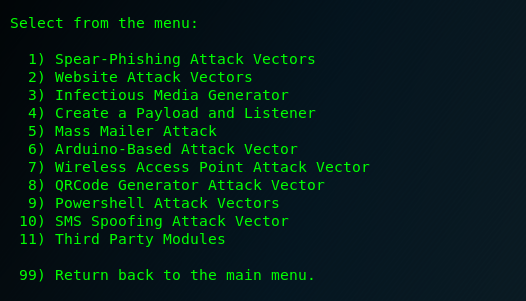

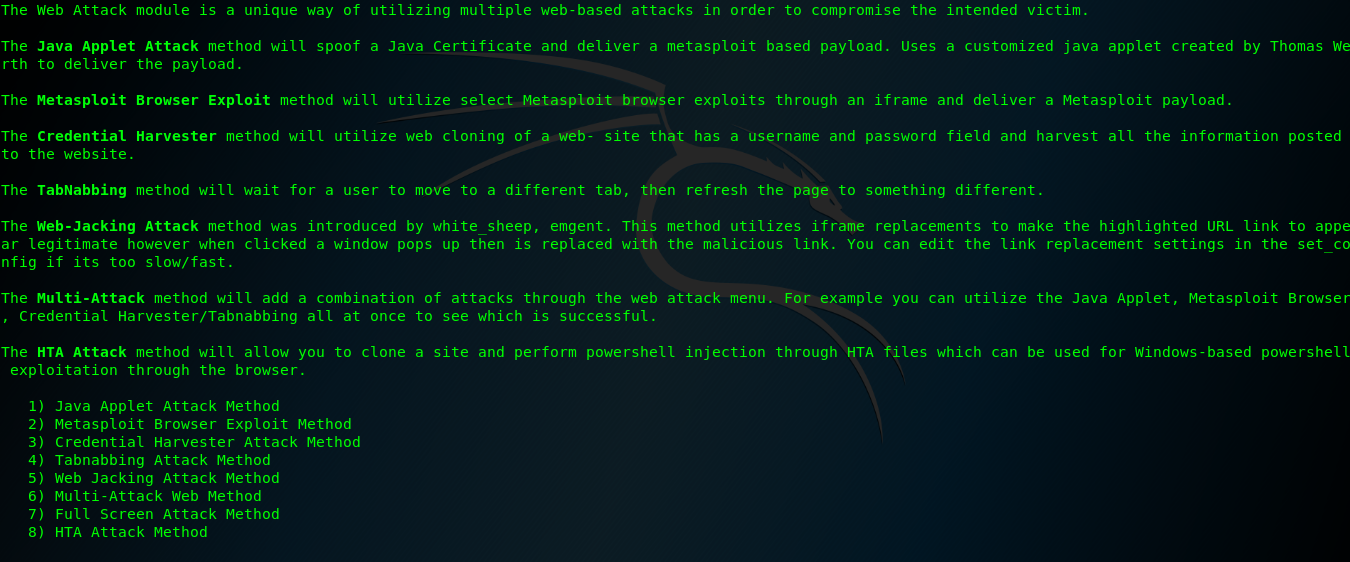

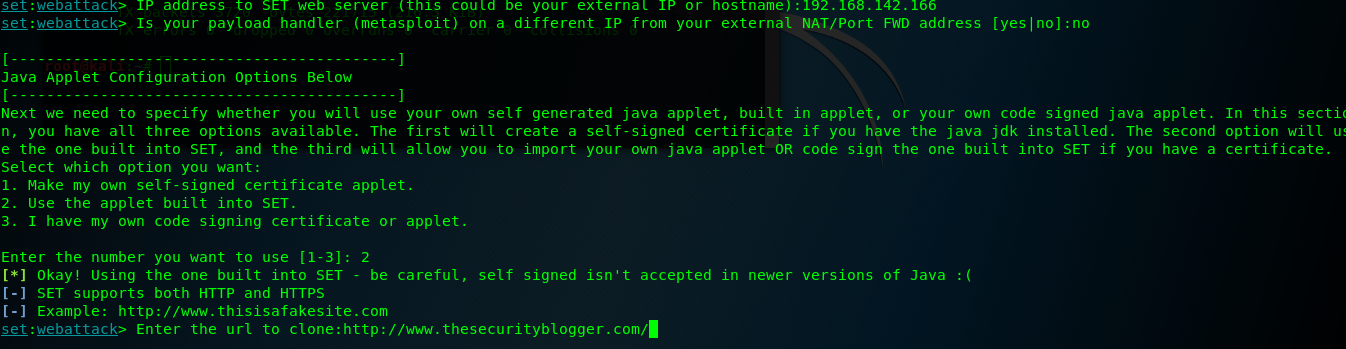

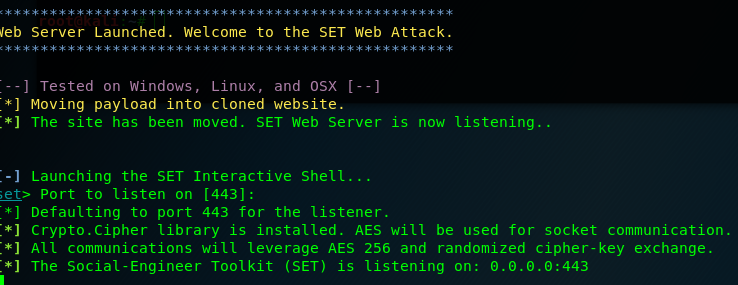

2、Social Engineering TookKit (set)

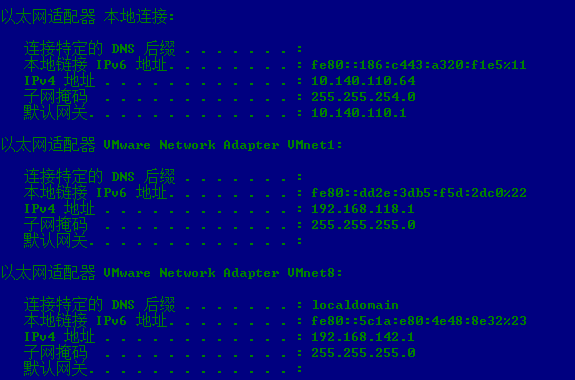

侦听的时候要使本地的IP地址

Client-Side Attacks的更多相关文章

- WAF(Web Appliction Firewall) Bypass Technology Research

catalog . What is Firewall . Detecting the WAF . Different Types of Encoding Bypass . Bypass本质 1. Wh ...

- pytbull 手册

- Official documentation for pytbull v2.1 - Table of content Description Architecture Remote mode Lo ...

- Ethical Hacking - GAINING ACCESS(24)

CLIENT SIDE ATTACKS - Detecting Trojan manually or using a sandbox Analyzing trojans Check the prope ...

- Ethical Hacking - GAINING ACCESS(22)

CLIENT SIDE ATTACKS - BeEf Framework Browser Exploitation Framework allowing us to launch a number o ...

- Ethical Hacking - GAINING ACCESS(21)

CLIENT SIDE ATTACKS - Trojan delivery method - using email spoofing Use gathered info to contract ta ...

- Ethical Hacking - GAINING ACCESS(20)

CLIENT SIDE ATTACKS - Spoofing backdoor extension Change the extension of the trojan from exe to a s ...

- Ethical Hacking - GAINING ACCESS(18)

CLIENT SIDE ATTACKS Backdooring ANY file Combine backdoor with any file - Generic solution. Users ar ...

- Ethical Hacking - GAINING ACCESS(17)

CLIENT SIDE ATTACKS - Backdooring exe' s Download an executable file first. VEIL - FRAMEWORK A backd ...

- Ethical Hacking - GAINING ACCESS(16)

CLIENT SIDE ATTACKS - Social Engineering Social Engineering Information gathering Tool: Maltego Gath ...

- Ethical Hacking - GAINING ACCESS(15)

CLIENT SIDE ATTACKS Social Engineering Gather info about the user(s). Build a strategy based on the ...

随机推荐

- 标准盒模型、IE盒模型

结论:IE盒模型是陈旧知识点,除了帮助理解css3 box-sizing: border-box(等分宽度布局)外没什么用. 标准(W3C)模型中:CSS中的宽(width) = 内容 (conten ...

- 关于tcp queue

半连接队列:服务端维护的与客户端保持SYN_RECV状态的连接队列,等待客户端回复,当收到客户端ack后,如果条件允许(全连接队列未达到最大值),服务端进入ESTAB状态,从半连接队列移到全连接队列的 ...

- 添加,删除List<Map<String, Object>>元素

这里讲对List<Map<String, Object>>的数据结构的添加和删除实例 添加 //初始化 List<Map<String, Object>> ...

- A - Arcade Game Gym - 100814A (概率思维题)

题目链接:https://cn.vjudge.net/contest/285964#problem/A 题目大意:每一次给你你一个数,然后对于每一次操作,可以将当前的数的每一位互换,如果互换后的数小于 ...

- LR的损失函数&为何使用-log损失函数而非平方损失函数

https://blog.csdn.net/zrh_CSDN/article/details/80934278 Logistic回归的极大似然估计求解参数的推导: https://blog.csdn. ...

- 20165234 《Java程序设计》第八周学习总结

第八周学习总结 教材内容学习 第十二章 Java 多线程机制 进程与线程 进程是程序的一次动态执行过程,对应了从代码加载.执行至执行完毕的一个完整过程. 线程不是进程,是比进程更小的执行单位. 一个进 ...

- centos 秘钥登陆配置

准备:2台机器,ip分别为:10.1.80.13 10.1.80.14 目的:通过13 ssh远程访问14.无需输入密码 1.首先在10.1.80.13上生成密钥对.cd /root/.ssh ...

- 记录linux 命令

1.du:查询文件或文件夹的磁盘使用空间 如果当前目录下文件和文件夹很多,使用不带参数du的命令,可以循环列出所有文件和文件夹所使用的空间.这对查看究竟是那个地方过大是不利的,所以得指定深入目录的层数 ...

- 最简单的HashMap底层原理介绍

HashMap 底层原理 1.HashMap底层概述 2.JDK1.7实现方式 3.JDK1.8实现方式 4.关键名词 5.相关问题 1.HashMap底层概述 在JDK1.7中HashMap采用的 ...

- inception_v2版本《Rethinking the Inception Architecture for Computer Vision》(转载)

转载链接:https://www.jianshu.com/p/4e5b3e652639 Szegedy在2015年发表了论文Rethinking the Inception Architecture ...