JDBC模拟登陆及SQL语句防注入问题

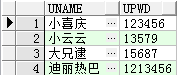

实现模拟登陆效果:基于表Tencent

package boom; import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.ResultSet;

import java.sql.SQLException;

import java.sql.Statement;

import java.util.Date;

import java.util.Scanner; /**

* 模拟登陆

*

* @author Administrator

*

*/

public class JdbcLogin {

public static void main(String[] args) {

// 接收控制台信息

Scanner scanner = new Scanner(System.in);

// 提示语句

System.out.println("请输入用户名:");

String name = scanner.next();

System.out.println("请输入密码:");

String pwd = scanner.next(); // 声明参数

String driver = "oracle.jdbc.driver.OracleDriver";

String url = "jdbc:oracle:thin:@localhost:1521:XE";

String userName = "scott";

String userPwd = "tiger"; // 声明连接,初始化为空

Connection connection = null;

Statement statement = null;

ResultSet resultSet = null; try {

// 1.加载驱动

Class.forName(driver);

// 2.创建连接

connection = DriverManager.getConnection(url, userName, userPwd);

// 3.创建SQL命令发送器

statement = connection.createStatement();

// 4.发送SQL获取结果

// 查询表里的对应数据源

String sql = "select * from Tencent where uname = '"+name+"' and upwd = '"+pwd+"' ";

System.out.println("HelloJdbcLogin.main(sql):"+sql);

resultSet = statement.executeQuery(sql);

//5:处理结果--判断是否有这个用户

if(resultSet.next()){

System.out.println("HelloJdbcLogin.main(登陆成功)");

}else{

System.out.println("HelloJdbcLogin.main(登陆失败)");

} } catch (ClassNotFoundException e) {

// TODO Auto-generated catch block

e.printStackTrace();

} catch (SQLException e) {

// TODO Auto-generated catch block

e.printStackTrace();

} finally {

// 6.关闭资源 【先开后关】

try {

if (resultSet != null) {

resultSet.close();

}

} catch (SQLException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

try {

if (statement != null) {

statement.close();

}

} catch (SQLException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

try {

if (connection != null) {

connection.close();

}

} catch (SQLException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

}

} }

效果:

--请输入用户名:

迪丽热巴

--请输入密码:

1213456

--HelloJdbcLogin.main(sql):select * from Tencent where uname = '迪丽热巴' and upwd = '1213456'

HelloJdbcLogin.main(登陆成功)

----------------------------------------------------------------------------------------------

--请输入用户名:

迪丽热巴

--请输入密码:

12346

--HelloJdbcLogin.main(sql):select * from Tencent where uname = '迪丽热巴' and upwd = '12346'

HelloJdbcLogin.main(登陆失败)

执行代码用SQL注入拼接实现【SQL注入成功】

--请输入用户名:

小喜庆

--请输入密码:

664654'or'1'='1

--HelloJdbcLogin.main(sql):select * from Tencent where uname = '小喜庆' and upwd = '664654'or'1'='1'

HelloJdbcLogin.main(登陆成功)

为什么会注入成功?

Statement:不安全,拼接麻烦,阅读性差

PreparedStatement:安全,阅读性好,(执行效率高)

防止SQL注入风险:PreparedStatement

// 声明连接,初始化为空

Connection connection = null;

// 修改Statement ==> PreparedStatement

PreparedStatement ps = null;

ResultSet resultSet = null; try {

// 加载驱动

Class.forName(driver);

// 创建连接

connection = DriverManager.getConnection(url, userName, userPwd);

// 创建SQL命令发送器

// ? 相当于占位符

String sql = "select * from Tencent where uname = ? and upwd =?";

ps=connection.prepareStatement(sql);

// 赋值占位

ps.setString(1, name);

ps.setString(2, pwd);

// 4.发送SQL获取结果

System.out.println("HelloJdbcLogin.main(sql):"+sql);

resultSet = ps.executeQuery();

//5:处理结果--判断是否有这个用户

if(resultSet.next()) {

System.out.println("HelloJdbcLogin.main(登陆成功)");

} else {

System.out.println("HelloJdbcLogin.main(登陆失败)");

}

详细代码:

package boom; import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

import java.sql.SQLException;

import java.util.Scanner; public class JdbcLogin2 {

public static void main(String[] args) {

// 接收控制台信息

Scanner scanner = new Scanner(System.in);

// 提示语句

System.out.println("请输入用户名:");

String name = scanner.next();

System.out.println("请输入密码:");

String pwd = scanner.next(); // 声明参数

String driver = "oracle.jdbc.driver.OracleDriver";

String url = "jdbc:oracle:thin:@localhost:1521:XE";

String userName = "scott";

String userPwd = "tiger"; // 声明连接,初始化为空

Connection connection = null;

PreparedStatement ps = null;

ResultSet resultSet = null; try {

// 1.加载驱动

Class.forName(driver);

// 2.创建连接

connection = DriverManager.getConnection(url, userName, userPwd);

// 3.创建SQL命令发送器

//?相当于占位符

String sql = "select * from Tencent where uname = ? and upwd =?";

ps=connection.prepareStatement(sql);

// 赋值

ps.setString(1, name);

ps.setString(2, pwd);

// 4.发送SQL获取结果

System.out.println("HelloJdbcLogin.main(sql):"+sql);

resultSet = ps.executeQuery();

//5:处理结果--判断是否有这个用户

if(resultSet.next()){

System.out.println("HelloJdbcLogin.main(登陆成功)");

}else{

System.out.println("HelloJdbcLogin.main(登陆失败)");

} } catch (ClassNotFoundException e) {

// TODO Auto-generated catch block

e.printStackTrace();

} catch (SQLException e) {

// TODO Auto-generated catch block

e.printStackTrace();

} finally {

// 6.关闭资源 【先开后关】

try {

if (resultSet != null) {

resultSet.close();

}

} catch (SQLException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

try {

if (ps != null) {

ps.close();

}

} catch (SQLException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

try {

if (connection != null) {

connection.close();

}

} catch (SQLException e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

}

} }

【SQL注入失败】

--请输入用户名:

小喜庆

--请输入密码:

664654'or'1'='1

--HelloJdbcLogin.main(sql):select * from Tencent where uname = ? and upwd =?

HelloJdbcLogin.main(登陆失败)

JDBC模拟登陆及SQL语句防注入问题的更多相关文章

- mybatis 的sql语句及使用mybatis的动态sql mybatis防注入

由于看到写的比较详细的文档这里将之前的删掉了,只留下一些我认为能帮助理解的和关于动态sql及防注入的一些理解.文档链接 :mybatis官方文档介绍 <!-- 根据条件查询用户 --> ...

- JDBC编程之预编译SQL与防注入

在JDBC编程中,常用Statement.PreparedStatement 和 CallableStatement三种方式来执行查询语句,其中 Statement 用于通用查询, PreparedS ...

- 【JDBC】预编译SQL与防注入式攻击

在JDBC编程中,常用Statement.PreparedStatement 和 CallableStatement三种方式来执行查询语句,其中 Statement 用于通用查询, PreparedS ...

- Statement 接口的应用(存在sql语句的注入风险)

实现简单的登录功能 import java.sql.Connection; import java.sql.DriverManager; import java.sql.ResultSet; impo ...

- 使用 JDBC 和 JavaTemplate 查询SQL语句返回 List<Map<String,Object>>

使用JDBC执行sql语句返回List 类型: public class JdbcUtil { private static Log log = LogFactory.getLog(JdbcUtil. ...

- JDBC与Hibernate中SQL语句参数设置的顺序问题

JDBC中:设置从1开始 例: Connection con = DriverManager.getConnection("jdbc:mysql://localhost/...", ...

- sql server 防 注入

这里使用的是参数化 SqlParameter useremail = new SqlParameter("@useremail", user.user_Email); SqlPar ...

- (非原)SQL注入专题--整理帖 && like 语句拼sql 如何防止注入攻击。

原地址:blog.csdn.net/lvjin110/article/details/28697695 like 语句拼sql 如何防止注入攻击?http://bbs.csdn.net/topics/ ...

- SQL防注入程序 v1.0

/// ***************C#版SQL防注入程序 v1.0************ /// *使用方法: /// 一.整站防注入(推荐) /// 在Global.asax.cs中查找App ...

随机推荐

- Kafka管理与监控——调优

1.JVM参数配置优化 如果使用的CMS GC算法,建议JVM Heap不要太大,在4GB以内就可以.JVM太大,导致Major GC或者Full GC产生的“stop the world”时间过长, ...

- mysql查看系统参数

show global variables like ‘innodb_buffer_pool_size’: 查看buffer相关参数 show global variables like 'buffe ...

- maven-1-是什么

背景 1.1. 场景 假如你正在Eclipse下开发两个Java项目,姑且把它们称为A.B,其中A项目中的一些功能依赖于B项目中的某些类,那么如何维系这种依赖关系的呢? 很简单,这不就是跟我们之前写程 ...

- RocketMQ之四:RocketMq事务消息

事务消息 通过消息的异步事务,可以保证本地事务和消息发送同时执行成功或失败,从而保证了数据的最终一致性. 发送端执行如下几步: 发送prepare消息,该消息对Consumer不可见 执行本地事务(如 ...

- 转:微服务框架之微软Service Fabric

常见的微服务架构用到的软件&组件: docker(成熟应用) spring boot % spring cloud(技术趋势) Service Fabric(属于后起之秀 背后是微软云的驱动) ...

- 【CodeForces - 682C】Alyona and the Tree(dfs)

Alyona and the Tree Descriptions 小灵决定节食,于是去森林里摘了些苹果.在那里,她意外地发现了一棵神奇的有根树,它的根在节点 1 上,每个节点和每条边上都有一个数字. ...

- Buffer与Cache的理解

Linux与Windows内存Linux系统的内存机制是优先使用物理内存,当物理内存还有空闲时,Linux系统是不会释放内存的,即使使用过内存的程序已经被关闭,这部分内存就用来做缓存了.换句话说,即使 ...

- 在openstack中安装mysql5.7

在控制节点上执行 1.下载mysql二进制安装包和依赖包 wget http://mirror.centos.org/centos/7/os/x86_64/Packages/libaio-devel- ...

- Python 中__new__()和__init__()的区别

转自: https://blog.csdn.net/weixin_37579123/article/details/89515577 __new__方法:类级别的方法 特性: 1.是在类准备将自身实例 ...

- 初学K3Cloud开发

1.BOS中在新建的空白对象中添加一个下推按钮 1.点击“菜单集合”属性 2.在打开的窗体中,点中“工具条”,新增一个按钮 3.将新增的按钮标题改为“下推”,并配置点击事件 列表菜单增加“下推”类似, ...