20179209《Linux内核原理与分析》第十一周作业

Nmap配合Metasploit进行端口扫描

1.Nmap扫描器基本使用

1.1简介

Nmap(Network Mapper)最早是Linux下的网络扫描嗅探器。其基本功能有三个:

- 探测一组主机是否在线;

- 扫描主机端口,嗅探其所提供的网络服务;

- 推断主机所用的操作系统 。

1.2基本命令

- 探测某个网段中活跃的主机的命令有:

- 进行ping扫描,打印出对扫描做出响应的主机,不做进一步测试(如端口扫描或者操作系统探测):nmap -sP 192.168.1.0/24

- 仅列出指定网络上的每台主机,不发送任何报文到目标主机:nmap -sL 192.168.1.0/24

- 使用UDP ping探测主机:nmap -PU 192.168.1.0/24

- 使用频率最高的扫描选项:SYN扫描,又称为半开放扫描,它不打开一个完全的TCP连接,执行得很快:nmap -sS 192.168.1.0/24

- 当SYN扫描不能用时,TCP Connect()扫描就是默认的TCP扫描:nmap -sT 192.168.1.0/24

- UDP扫描用-sU选项,UDP扫描发送空的(没有数据)UDP报头到每个目标端口:nmap -sU 192.168.1.0/24

- 扫描主机信息(端口):

- 探测目标主机开放的端口,可以指定一个以逗号分隔的端口列表(如-PS22,23,25,80):nmap -PS 192.168.1.234

- 半开放扫描:nmap -sS 192.168.1.1

- 全开放扫描:nmap -sT 192.168.1.1

- UDP扫描:nmap -sU 192.168.1.1

- FIN扫描:nmap -sF 192.168.1.1

- 操作系统或版本检测:

- 通过探测打开的端口确定所开放的服务及其版本:nmap -sV 192.168.1.1

- 操作系统检测:nmap -O 192.168.1.1

1.3实践:

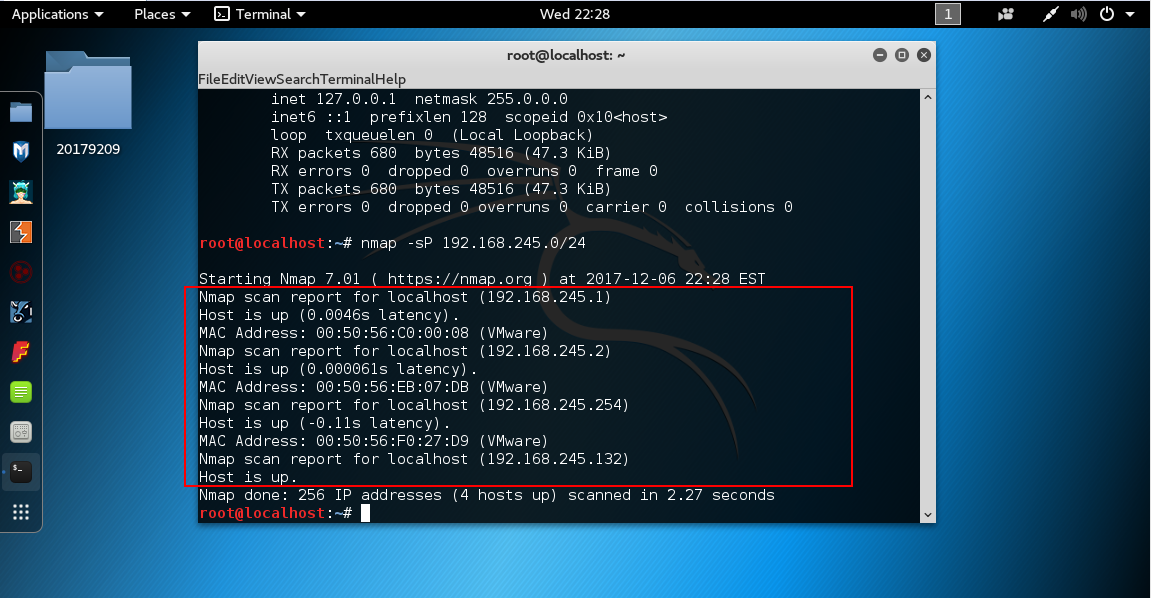

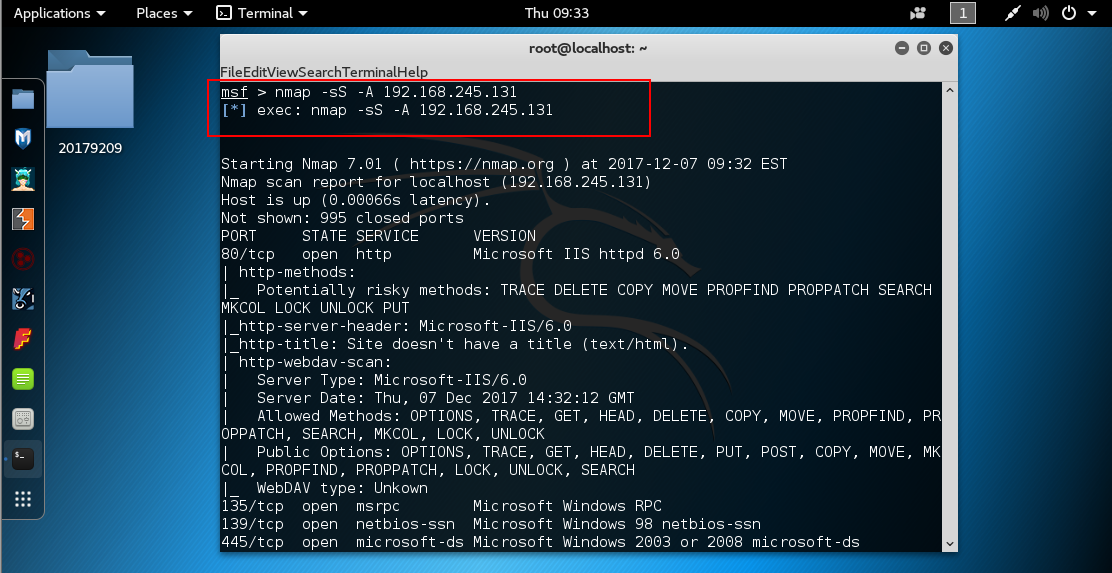

扫描192.168.245.0/24这个网段:

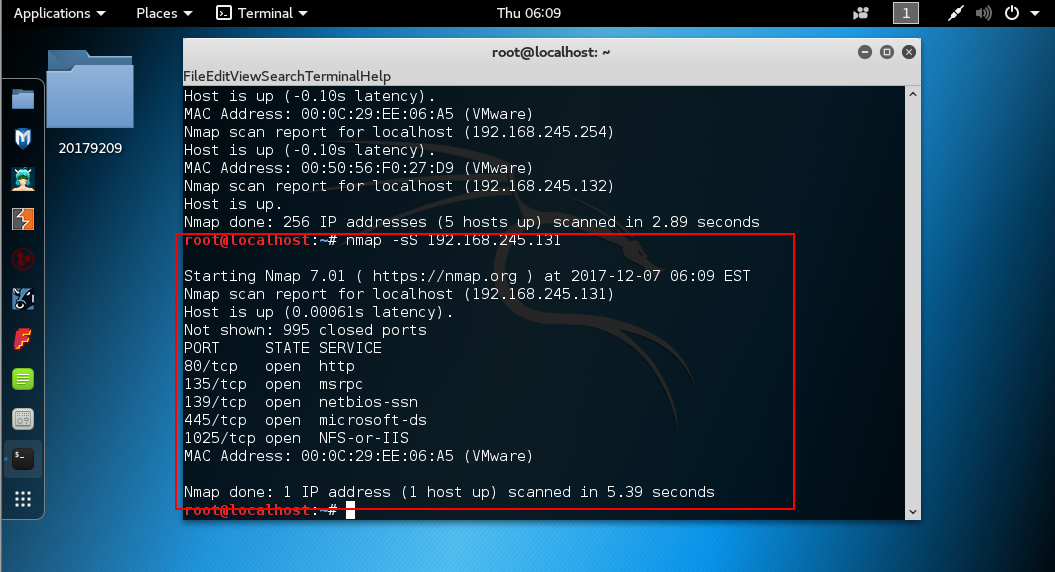

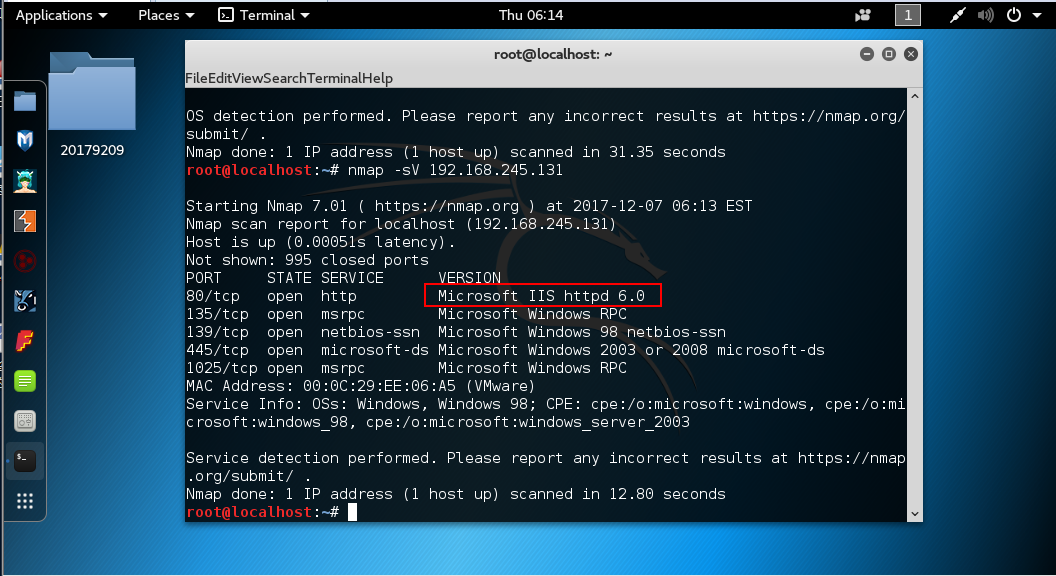

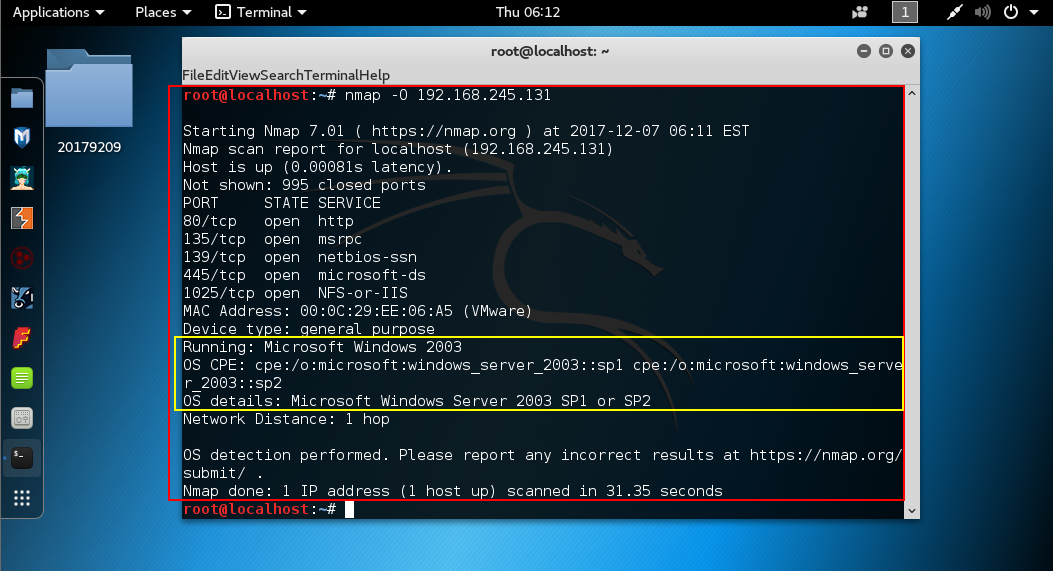

选择目标靶机ip为192.168.245.131:

从上图可以看到,不仅可以扫描出端口以及对应的服务,而且连服务的版本都能探测到;当然还有操作系统的有关信息。可以看出,Nmap的扫描强度之大。

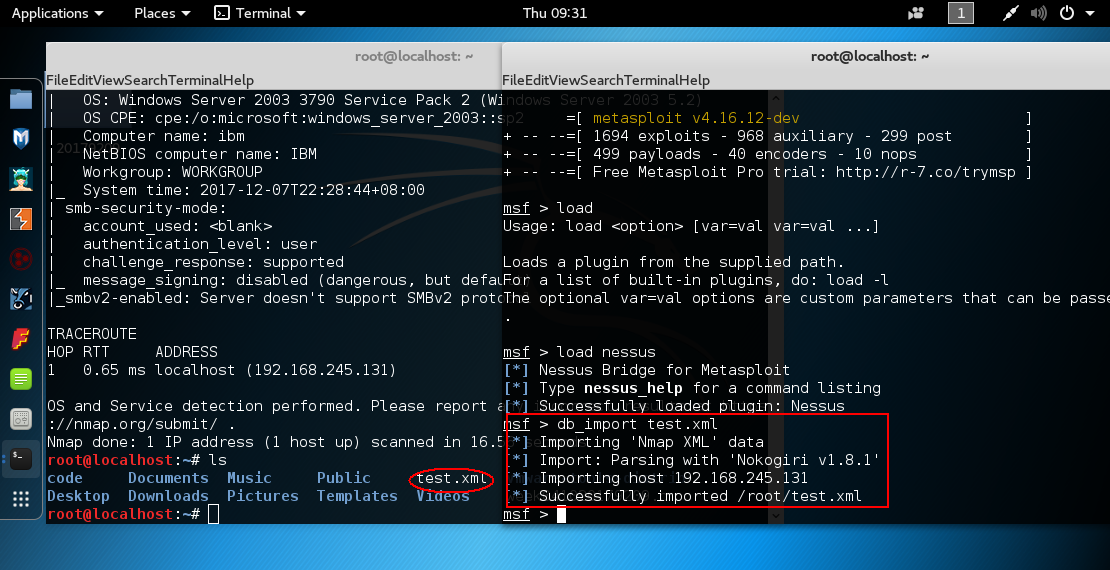

2.Nmap扫描结果导入metasploit

这里有两种方式:

用kali自带的Nmap扫描,然后生成.xml文件,导入到metasploit。具体的步骤为:

nmap -A -oX xxx xxx.xxx.xxx.xxx第一个xxx指文件名;然后进入到msfconsle用db_import xxx命令导入。

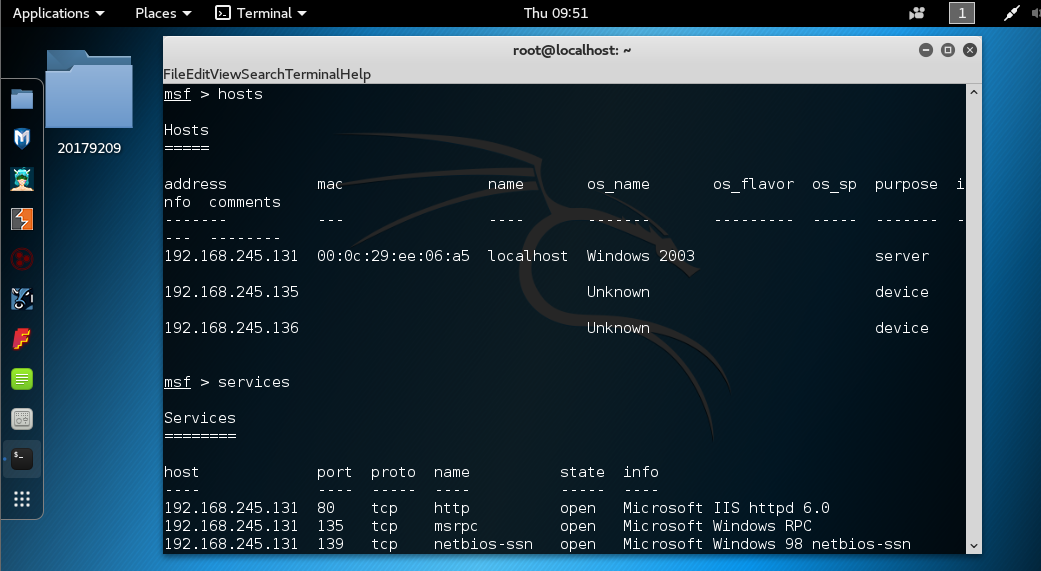

还有一种方法是直接在metasploit中用db_nmap命令扫描,这样扫描会直接把扫描结果存到数据库中。

可以通过hosts命令来查看数据库中存储的目标主机信息;还可以通过services命令来查看目标主机运行的服务。

3.漏洞分析

metasploit本身集成了目前流行的操作系统的很多漏洞,而且一旦有新的漏洞报出,漏洞数据库就会更新。每个漏洞都会有其适合的操作系统版本的介绍。针对不同的目标主机,采用合适地攻击模块是关键点。这里也有两种办法:

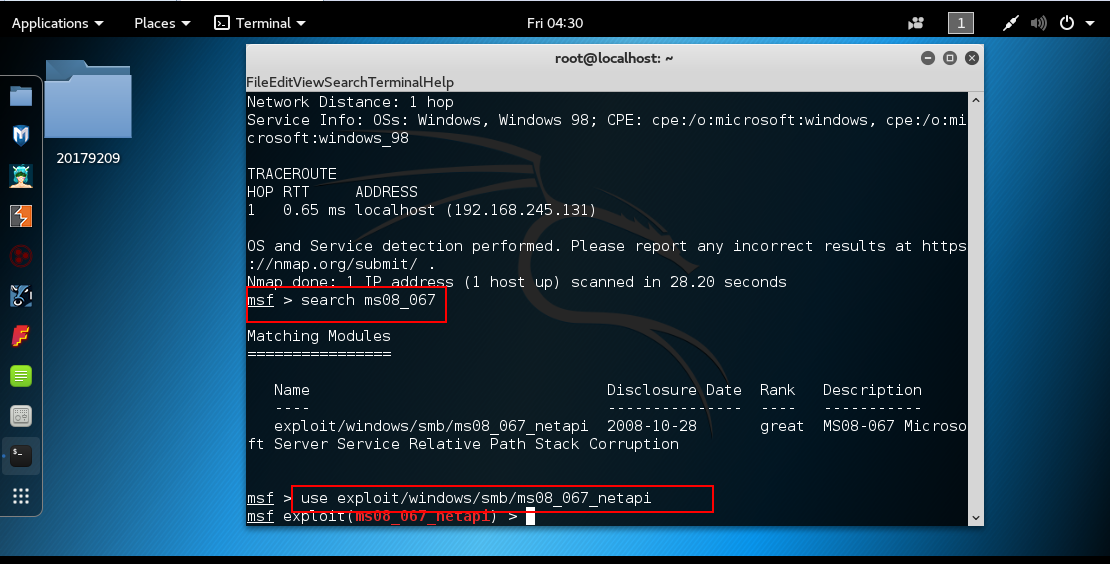

通过上面的Nmap扫描,我们会得到很多跟目标主机相关的信息(信息收集),我们可以直接上网搜索这样的目标主机存在什么样的漏洞,然后在metasploit中加载相应的模块,进行漏洞利用。例如,上面扫描到目标主机192.168.245.131的SMB信息为windows server 2003 sp1或sp2。直接网上搜索sp1或者sp2的漏洞:

然后进行漏洞利用:

然而并没有成功,下图所示是因为第一次攻击时造成宕机,实际上第一次也没有成功,原因我查过了,这个漏洞适合的操作系统中不包含中文版,要想让这个漏洞适合中文版的windows server 2003 sp2,必须进行漏洞源代码中的指针重跳转,查过很多资料,很多人都说要修改哪哪哪,也修改了,最后还是没有成功。从侧面也说明一个问题,这种方法进行漏洞分析利用有很大几率是失败的。

这种搜索漏洞模块的方法还有一种方式是直接在metasploit中用search命令搜索目标主机的关键信息,它很有可能搜到很多不能用的模块,必须有一定的经验,懂得筛选用这种方法会很有效。还有一种工具对于漏洞分析有很大的帮助——Nessus。它是一款功能强大的远程安全扫描器,它具有强大的报告输出能力,可以产生HTML、XML、LaTeX和ASCII文本等格式的安全报告,并能为每个安全问题提出建议。软件系统为client/sever模式,服务器端负责进行安全检查,客户端用来配置管理服务器端。在服务端还采用了plug-in的体系,允许用户加入执行特定功能的插件,可以进行更快速和更复杂的安全检查。除了插件外,Nessus还为用户提供了描述攻击类型的脚本语言,来进行附加的安全测试。

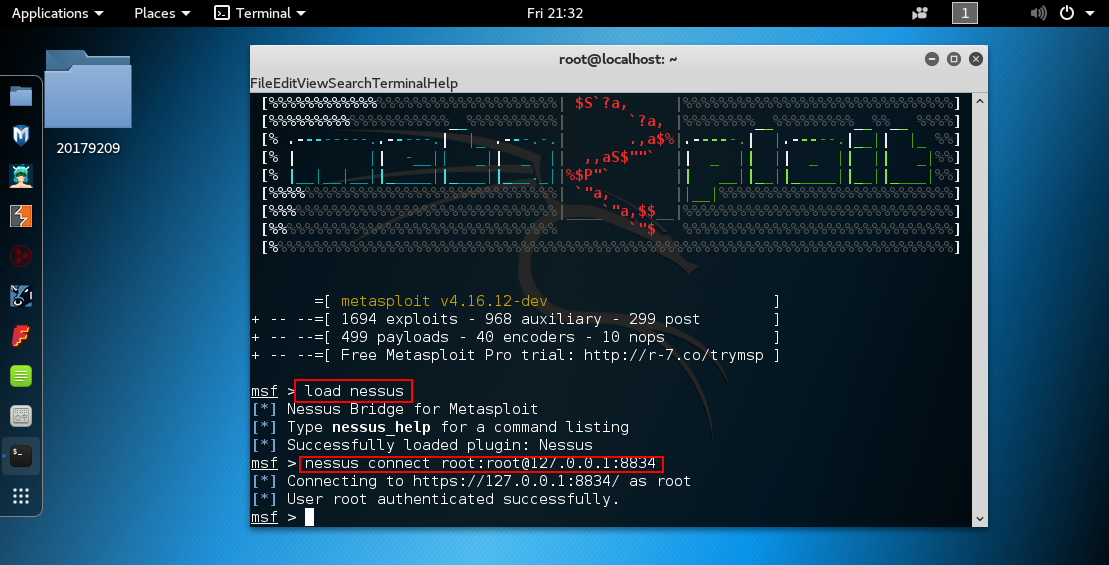

我们可以用load nessus命令将nessus插件加载到metasploit中,这样可以直接在metasploit中使用nessus。在metasploit中使用nessus必须连接nessus的数据库:

由于我的nessus没法下载插件,数据库中没有任何扫描策略,不能进行扫描,没法进行更多的展示。但这种把metasploit和nessus结合起来使用的方法的确是很强大的存在,在nessus扫描出漏洞之后,直接利用metasploit进行攻击,使得渗透攻击变得机械而且高效。

总结

一次完整的渗透,最开始的步骤一定是信息收集。Nmap最大的特点是能够利用不同的扫描方式获得主机信息,当然信息收集不单单指收集目的主机的端口服务等信息,但用Nmap得到的信息往往是比较直接的、关键的信息。收集信息的目的就是发现对方存在什么样的漏洞,对信息的整合,分析在这时就显得尤为重要,盲目攻击效率很低而且打击自信心——对于攻击的初学者,nessus和metasploit的结合使用会带来很大的帮助。补充:实验中我选择的目标靶机虽然操作系统版本比较落后,但所有出现的补丁都打齐了(除了永恒之蓝),所以实验中并没有攻破它。

20179209《Linux内核原理与分析》第十一周作业的更多相关文章

- 20169212《Linux内核原理与分析》第二周作业

<Linux内核原理与分析>第二周作业 这一周学习了MOOCLinux内核分析的第一讲,计算机是如何工作的?由于本科对相关知识的不熟悉,所以感觉有的知识理解起来了有一定的难度,不过多查查资 ...

- 20169210《Linux内核原理与分析》第二周作业

<Linux内核原理与分析>第二周作业 本周作业分为两部分:第一部分为观看学习视频并完成实验楼实验一:第二部分为看<Linux内核设计与实现>1.2.18章并安装配置内核. 第 ...

- 2018-2019-1 20189221 《Linux内核原理与分析》第九周作业

2018-2019-1 20189221 <Linux内核原理与分析>第九周作业 实验八 理理解进程调度时机跟踪分析进程调度与进程切换的过程 进程调度 进度调度时机: 1.中断处理过程(包 ...

- 2017-2018-1 20179215《Linux内核原理与分析》第二周作业

20179215<Linux内核原理与分析>第二周作业 这一周主要了解了计算机是如何工作的,包括现在存储程序计算机的工作模型.X86汇编指令包括几种内存地址的寻址方式和push.pop.c ...

- 2019-2020-1 20199329《Linux内核原理与分析》第九周作业

<Linux内核原理与分析>第九周作业 一.本周内容概述: 阐释linux操作系统的整体构架 理解linux系统的一般执行过程和进程调度的时机 理解linux系统的中断和进程上下文切换 二 ...

- 2019-2020-1 20199329《Linux内核原理与分析》第二周作业

<Linux内核原理与分析>第二周作业 一.上周问题总结: 未能及时整理笔记 Linux还需要多用 markdown格式不熟练 发布博客时间超过规定期限 二.本周学习内容: <庖丁解 ...

- 2019-2020-1 20209313《Linux内核原理与分析》第二周作业

2019-2020-1 20209313<Linux内核原理与分析>第二周作业 零.总结 阐明自己对"计算机是如何工作的"理解. 一.myod 步骤 复习c文件处理内容 ...

- 2018-2019-1 20189221《Linux内核原理与分析》第一周作业

Linux内核原理与分析 - 第一周作业 实验1 Linux系统简介 Linux历史 1991 年 10 月,Linus Torvalds想在自己的电脑上运行UNIX,可是 UNIX 的商业版本非常昂 ...

- 《Linux内核原理与分析》第一周作业 20189210

实验一 Linux系统简介 这一节主要学习了Linux的历史,Linux有关的重要人物以及学习Linux的方法,Linux和Windows的区别.其中学到了LInux中的应用程序大都为开源自由的软件, ...

- 2018-2019-1 20189221《Linux内核原理与分析》第二周作业

读书报告 <庖丁解牛Linux内核分析> 第 1 章 计算工作原理 1.1 存储程序计算机工作模型 1.2 x86-32汇编基础 1.3汇编一个简单的C语言程序并分析其汇编指令执行过程 因 ...

随机推荐

- CentOS 7.2通过yum安装zabbix

环境说明 系统版本 CentOS 7.2 x86_64 软件版本 yum安装zabbix 3.0.18 首先准备一台纯净的CentOS 7.2系统 1.配置zabbix源 [root@za ...

- 飘逸的python - __get__ vs __getattr__ vs __getattribute__以及属性的搜索策略

差别: __getattribute__:是无条件被调用.对不论什么对象的属性訪问时,都会隐式的调用__getattribute__方法,比方调用t.__dict__,事实上运行了t.__getatt ...

- springboot缓存及连接池配置

参见https://coding.imooc.com/lesson/117.html#mid=6412 1.springboot的springweb自己默认以及配置好了缓存,只需要在主文件(XxxAp ...

- 微信小程序 之 请求函数封装

封装的request的代码 /** * @desc API请求接口类封装 */ /** * POST请求API * @param {String} url 接口地址 * @param {Object} ...

- Hbase 认识及其作用

HBase出现的原因: HBase作为面向列的数据库运行在HDFS之上,HDFS缺乏随即读写操作,HBase正是为此而出现.HBase以Google BigTable为蓝本,以键值对的形式存储.项目的 ...

- C# readonly和const的不同以及它的具体用法

在C#中,我们用const来定义常量.常量就是我定义一个变量,这个变量的值在整个软件的生命周期都不变.比如我想求一个圆形的面积,我就可以把π定义成一个常量,因为我事先知道圆周率是就是3.1415926 ...

- IBM Rational Appscan使用之扫描结果分析

转自:http://www.nxadmin.com/penetration/825.html 之前有IBM Rational Appscan使用详细说明的一篇文章,主要是针对扫描过程中配置设置等.本文 ...

- java中利用WeakHashMap实现缓存

简介 WeakHashMap是Java集合框架里的一员,从名字可以看出它是某种 Map.它的特殊之处在于 WeakHashMap 里的entry可能会被GC自动删除,即使程序员没有调用remove() ...

- MySQL中in(常量列表)的执行计划

我们在写sql的时候,经常用到in,in后面跟一堆常量列表,如id.有人说in的效率很高,而有人说很低:有人说in能使用索引,还有人说in不能使用索引... 到底是一个怎样的情况呢?我们分析以下几种情 ...

- Android遇到的那些坑

1.输出log Log.i("GOOD",v.getId()+"");