Docker基础内容之仓库

前言

Docker提供了开放的中央仓库dockerhub,同时也允许我们使用registry搭建本地私有仓库。搭建私有仓库有如下的优点:

- 节省网络带宽,提升Docker部署速度,不用每个镜像从DockerHub上去下载,只需从私有仓库下载就可;

- 私有镜像,包含公司敏感信息,不方便公开对外,只在公司内部使用。

私有仓库基本部署

部署步骤

下载镜像仓库

要想部署docker私有仓库必须使用官方给定的镜像来进行构造。

docker pull registry

创建容器

docker run -d -p : --restart=always --name=registry-srv -v /mydata/dockerRegistry:/var/lib/registry registry -d:后台运行

-p:将容器的5000端口映射到宿主机的5000端口--name:容器的名称

-v:将容器内的/var/lib/registry映射到宿主机的/mydata/dockerRegistry目录,默认情况下,会将仓库存放于容器的/tmp/registry目录下;

搭建容器相关的web服务

docker pull hyper/docker-registry-web

docker run -it -p : --restart=always --name registry-web --link registry-srv -e REGISTRY_URL=http://registry-srv:5000/v2 -e REGISTRY_NAME=localhost:5000 hyper/docker-registry-web -it: 以交互模式运行

--link:链接其它容器(registry-srv),在此容器中,使用registry-srv等同于registry-srv容器的局域网地址

-e:设置环境变量

上传测试

docker push 192.168.1.87:/cbbing/hcharts

下载测试

docker pull 192.168.1.87:/hcharts

注意:

如果你不想使用 127.0.0.1:5000 作为仓库地址,比如想让本网段的其他主机也能把镜像推送到私有仓库。你就得把例如 192.168.199.100:5000 这样的内网地址作为私有仓库地址,这时你会发现无法成功推送镜像。

这是因为 Docker 默认不允许非 HTTPS 方式推送镜像。我们可以通过 Docker 的配置选项来取消这个限制,或者查看下一节配置能够通过 HTTPS 访问的私有仓库。

对于使用 systemd 的系统,请在 /etc/docker/daemon.json 中写入如下内容(如果文件不存在请新建该文件);修改完配置之后记得重启docker。

{

"registry-mirror": [

"https://registry.docker-cn.com"

],

"insecure-registries": [

"192.168.199.100:5000"

]

}

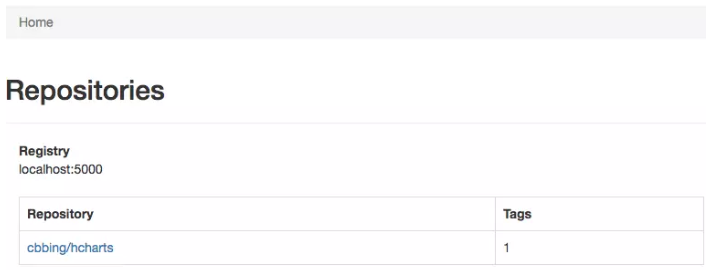

web端查看私有仓库镜像

访问:http://192.168.1.87:8080/,网页上呈现:

私有仓库高级部署

环境准备

新建一个文件夹,以下步骤均在该文件夹中进行

[root@host- ~]# mkdir /opt/ssl

[root@host- ssl]# cd /opt/ssl/

准备站点证书

这里假设我们将要搭建的私有仓库地址为 docker.domain.com,下面我们介绍使用 openssl 自行签发 docker.domain.com 的站点 SSL 证书。

创建 CA 私钥

[root@host- ssl]# openssl genrsa -out "root-ca.key"

Generating RSA private key, bit long modulus

...........................++

................++

e is (0x10001)

创建 CA 根证书请求文件

[root@host- ssl]# openssl req -new -key "root-ca.key" -out "root-ca.csr" -sha256 -subj '/C=CN/ST=beijing/L=chaoyang/O=emaxdata/CN=docker.domain.com'

# 以上命令中 -subj 参数里的 /C 表示国家,如 CN;/ST 表示省;/L 表示城市或者地区;/O 表示组织名;/CN 通用名称。

配置 CA 根证书

[root@host- ssl]# touch root-ca.cnf

[root@host- ssl]# vi root-ca.cnf

[root_ca]

basicConstraints = critical,CA:TRUE,pathlen:

keyUsage = critical, nonRepudiation, cRLSign, keyCertSign

subjectKeyIdentifier=hash

签发根证书

[root@host- ssl]# openssl x509 -req -days -in "root-ca.csr" -signkey "root-ca.key" -sha256 -out "root-ca.crt" -extfile "root-ca.cnf" -extensions root_ca

Signature ok

subject=/C=CN/ST=beijing/L=chaoyang/O=emaxdata/CN=docker.domain.com

Getting Private key

生成站点 SSL 私钥

[root@host- ssl]# openssl genrsa -out "docker.domain.com.key"

Generating RSA private key, bit long modulus

................................................................................................++

.......................................................................................................................................++

e is (0x10001)

生成证书请求文件

[root@host- ssl]# openssl req -new -key "docker.domain.com.key" -out "site.csr" -sha256 -subj '/C=CN/ST=beijing/L=chaoyang/O=emaxdata/CN=docker.domain.com'

配置证书

[root@host- ssl]# touch site.cnf

[root@host- ssl]# vi site.cnf [server]

authorityKeyIdentifier=keyid,issuer

basicConstraints = critical,CA:FALSE

extendedKeyUsage=serverAuth

keyUsage = critical, digitalSignature, keyEncipherment

subjectAltName = DNS:docker.domain.com, IP:127.0.0.1

subjectKeyIdentifier=hash

签署站点 SSL 证书

root@host- ssl]# openssl x509 -req -days -in "site.csr" -sha256 -CA "root-ca.crt" -CAkey "root-ca.key" -CAcreateserial -out "docker.domain.com.crt" -extfile "site.cnf" -extensions server

Signature ok

subject=/C=CN/ST=beijing/L=chaoyang/O=emaxdata/CN=docker.domain.com

Getting CA Private Key # 这样已经拥有了 docker.domain.com 的网站 SSL 私钥 docker.domain.com.key 和 SSL 证书 docker.domain.com.crt 及 CA 根证书 root-ca.crt。保留docker.domain.com.key docker.domain.com.crt root-ca.crt这三个文件,删除其他文件

将证书相关内容迁移到docker配置中

[root@host- ssl]# mkdir -p /etc/docker/registry

[root@host- ssl]# cd /etc/docker/registry/

[root@host- registry]# mv /opt/ssl /etc/docker/registry/

配置私有仓库信息

[root@host- registry]# vi /etc/docker/registry/config.yml

version: 0.1

log:

accesslog:

disabled: true

level: debug

formatter: text

fields:

service: registry

environment: staging

storage:

delete:

enabled: true

cache:

blobdescriptor: inmemory

filesystem:

rootdirectory: /var/lib/registry

auth:

htpasswd:

realm: basic-realm

path: /etc/docker/registry/auth/nginx.htpasswd

http:

addr: :

host: https://docker.domain.com

headers:

X-Content-Type-Options: [nosniff]

http2:

disabled: false

tls:

certificate: /etc/docker/registry/ssl/docker.domain.com.crt

key: /etc/docker/registry/ssl/docker.domain.com.key

health:

storagedriver:

enabled: true

interval: 10s

threshold:

生成http认证文件

[root@host- registry]# mkdir -p /etc/docker/registry/auth/

[root@host- registry]# docker run --rm --entrypoint htpasswd registry -Bbn admin admin > /etc/docker/registry/auth/nginx.htpasswd

生成compose文件

[root@host- registry]# vi /etc/docker/registry/docker-compose.yml

version: '' services:

registry:

image: registry

ports:

- "443:443"

volumes:

- ./:/etc/docker/registry

- registry-data:/var/lib/registry # 这里的存储路劲就是容器存储中映射到宿主机的挂载点,挂载点在/var/lib/docker下;详情请参考volume的使用 volumes:

registry-data:

修改hosts

vi /etc/hosts

127.0.0.1 docker.domain.com

启动容器

[root@host- registry]# cd /etc/docker/registry/

[root@host- registry]# curl -L https://github.com/docker/compose/releases/download/1.24.1/docker-compose-`uname -s`-`uname -m` -o /usr/local/bin/docker-compose

[root@host- registry]# chmod a+x /usr/local/bin/docker-compose

[root@host- registry]# docker-compose up -d

这样我们就搭建好了一个具有权限认证、TLS 的私有仓库,接下来我们测试其功能是否正常。

测试功能

由于自行签发的 CA 根证书不被系统信任,所以我们需要将 CA 根证书 ssl/root-ca.crt 移入 /etc/docker/certs.d/docker.domain.com 文件夹中。

[root@host- registry]# mkdir -p /etc/docker/certs.d/docker.domain.com

[root@host- registry]# cp /etc/docker/registry/ssl/root-ca.crt /etc/docker/certs.d/docker.domain.com/ca.crt

登录私有仓库

docker login docker.domain.com # 输入上面创建的用户与密码

尝试推送、拉取镜像

[root@host- centos]# docker tag centos:latest docker.domain.com/admin/centos:latest

[root@host- docker]# docker push docker.domain.com/admin/centos

[root@host- centos]# docker rmi -f 9f38484d220f

[root@host- centos]# docker pull docker.domain.com/admin/centos

文章来自转载:https://yeasy.gitbooks.io/docker_practice/content/repository/registry_auth.html

Docker基础内容之仓库的更多相关文章

- docker基础内容讲解

一.初识docker 1.1 LXC介绍 LXC为LinuX Container的简写.Linux Container容器是一种内核虚拟化技术,可以提供轻量级的虚拟化,以便隔离进程和资源,而且不需要提 ...

- docker 基础之私有仓库

docker-registry 是官方提供的工具,可以用于构建私有的镜像仓库.安装运行 docker-registry容器 在安装了 Docker 后,可以通过获取官方 registry 镜像来运行. ...

- Docker基础内容之命令大全

run(未补全) 说明:创建一个新的容器并运行一个命令 语法如下: docker run [OPTIONS] IMAGE [COMMAND] [ARG...] 选项说明: -a stdin: 指定标准 ...

- Docker基础内容之镜像

概念 镜像是一个包含程序运行必要依赖环境和代码的只读文件,它采用分层的文件系统,将每一次改变以读写层的形式增加到原来的只读文件上.镜像是容器运行的基石. 下图展示的是Docker镜像的系统结构.其中, ...

- Docker基础内容之网络基础

网络命名空间基本原理 单机版多容器实例网络交互原理 在宿主机上面打开两张网卡eth0与eth1,打通两张网卡的链路 在test1上面启动一个veth网卡,创建一个namespace:并桥接到eth0上 ...

- Docker基础内容之数据持久化

数据卷的特性 数据卷是一个可供一个或多个容器使用的特殊目录,它绕过 UFS 数据卷可以在容器之间共享和重用,相当于将一个分区挂载到多个目录下面 数据卷内容的修改会立马生效 数据卷的更新,不会影响镜像: ...

- Docker基础内容之镜像构建

前言 Docker可以通过读取Dockerfile中的指令来自动构建图像.Dockerfile是一个文本文档,包含用户可以在命令行上调用的所有命令来组装一个图像.使用docker构建用户可以创建一个自 ...

- Docker基础内容之容器

前言 容器是独立运行的一个或一组应用以及它们的运行态环境. 相关命令 启动容器相关命令 docker run 运行一个ubuntu14.04版本的容器,如果这个镜像本地不存在则会去默认仓库中下载 do ...

- Docker基础内容之端口映射

随机映射 docker run -d -P training/webapp python app.py # -P会随机映射一个 49000~49900 的端口到内部容器开放的网络端口 映射所有接口地址 ...

随机推荐

- Docker 说明

一.Docker 是什么? 1.为什么会有 Docker 出现 ? 一款产品从开发到上线,从操作系统,到运行环境,再到应用配置.作为开发+运维之间的协作我们需要关心很多东西,这也是很多互联网公司都不得 ...

- 【题解】P3645 [APIO2015]雅加达的摩天楼(分层图最短路)

[题解]P3645 [APIO2015]雅加达的摩天楼(分层图最短路) 感觉分层图是个很灵活的东西 直接连边的话,边数是\(O(n^2)\)的过不去 然而我们有一个优化的办法,可以建一个新图\(G=( ...

- 惊呆了!Java程序员最常犯的错竟然是这10个

和绝大多数的程序员一样,我也非常的宅.周末最奢侈的享受就是逛一逛技术型网站,比如说 programcreek,这个小网站上有一些非常有意思的主题.比如说:Java 程序员最常犯的错竟然是这 10 个, ...

- Python基础复习函数篇

目录 1.猴子补丁2. global和nonlocal关键字3.迭代器和生成器4.递归函数5.高阶函数和lamdba函数6.闭包7.装饰器 1. 猴子补丁 猴子补丁主要用于在不修改已有代码情况下修 ...

- Netty 的基本简单实例【服务端-客户端通信】

Netty是建立在NIO基础之上,Netty在NIO之上又提供了更高层次的抽象. 在Netty里面,Accept连接可以使用单独的线程池去处理,读写操作又是另外的线程池来处理. Accept连接和读写 ...

- 【一起学源码-微服务】Eureka+Ribbon+Feign阶段性总结

前言 想说的话 这里已经梳理完Eureka.Ribbon.Feign三大组件的基本原理了,今天做一个总结,里面会有一个比较详细的调用关系流程图. 说明 原创不易,如若转载 请标明来源! 博客地址:一枝 ...

- 【Java基础总结】字符串

1. java内存区域(堆区.栈区.常量池) 2. String length() //长度 //获取子串位置 indexOf(subStr) lastIndexOf(subStr) //获取子串 c ...

- 迭代器使用过程中为什么抛出ConcurrentModificationException

出现的场景:在迭代器对集合进行遍历的同时,集合本身进行变更操作(add(), remove(), set()). 当正常调用时: import java.util.ArrayList; import ...

- Promise里的代码为什么比setTimeout先执行

当浏览器或者Node拿到一段代码时首先做的就是传递给JavaScript引擎,并且要求它去执行. 然而,执行 JavaScript 并非一锤子买卖,宿主环境当遇到一些事件时,会继续把一段代码传递给 J ...

- js删除数组的某个元素

最近在刷算法题,我是用js语言去写的,其中一题需要删除数组的某个元素,查了一下资料,总结一下 使用splice()方法 array.splice(start[, deleteCount[, item1 ...