php集成动态口令认证

这篇文章主要为大家详细介绍了php集成动态口令认证,动态口令采用一次一密、用过密码作废的方式来提高安全性能,感兴趣的小伙伴们可以参考一下

大多数系统目前均使用的静态密码进行身份认证登录,但由于静态密码容易被窃取,其安全性无法满足安全要求。

动态口令采用一次一密、用过密码作废的方式防止了密码被窃取带来的安全问题。

动态口令分为HOTP(基于事件计数的动态口令,RFC4226)、TOTP(基于时间计数的动态口令,RFC6238)、OCRA(挑战应答式动态口令,RFC6287)等方式。

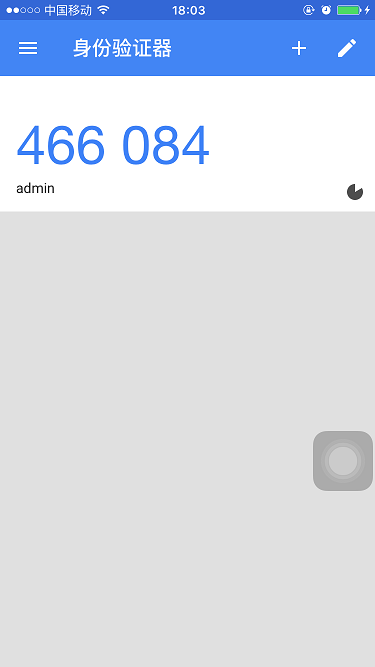

本文介绍了集成TOTP方式的动态口令认证的方案,PHP框架采用Thinkphp3.2.3,动态口令生成器使用的是google authtication。

1、为Thinkphp框架添加oath算法类

oath算法封装类oath.php代码如下:

<?PHP

/**

* This program is free software: you can redistribute it and/or modify

* it under the terms of the GNU General Public License as published by

* the Free Software Foundation, either version 3 of the License, or

* (at your option) any later version.

*

* This program is distributed in the hope that it will be useful,

* but WITHOUT ANY WARRANTY; without even the implied warranty of

* MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE. See the

* GNU General Public License for more details.

*

* You should have received a copy of the GNU General Public License

* along with this program. If not, see <http://www.gnu.org/licenses/>.

*

* PHP Google two-factor authentication module.

*

* See http://www.idontplaydarts.com/2011/07/google-totp-two-factor-authentication-for-php/

* for more details

*

* @author Phil

**/

class Google2FA {

const keyRegeneration = 30; // Interval between key regeneration

const otpLength = 6; // Length of the Token generated

private static $lut = array( // Lookup needed for Base32 encoding

"A" => 0, "B" => 1,

"C" => 2, "D" => 3,

"E" => 4, "F" => 5,

"G" => 6, "H" => 7,

"I" => 8, "J" => 9,

"K" => 10, "L" => 11,

"M" => 12, "N" => 13,

"O" => 14, "P" => 15,

"Q" => 16, "R" => 17,

"S" => 18, "T" => 19,

"U" => 20, "V" => 21,

"W" => 22, "X" => 23,

"Y" => 24, "Z" => 25,

"2" => 26, "3" => 27,

"4" => 28, "5" => 29,

"6" => 30, "7" => 31

);

/**

* Generates a 16 digit secret key in base32 format

* @return string

**/

public static function generate_secret_key($length = 16) {

$b32 = "234567QWERTYUIOPASDFGHJKLZXCVBNM";

$s = "";

for ($i = 0; $i < $length; $i++)

$s .= $b32[rand(0,31)];

return $s;

}

/**

* Returns the current Unix Timestamp devided by the keyRegeneration

* period.

* @return integer

**/

public static function get_timestamp() {

return floor(microtime(true)/self::keyRegeneration);

}

/**

* Decodes a base32 string into a binary string.

**/

public static function base32_decode($b32) {

$b32 = strtoupper($b32);

if (!preg_match('/^[ABCDEFGHIJKLMNOPQRSTUVWXYZ234567]+$/', $b32, $match))

throw new Exception('Invalid characters in the base32 string.');

$l = strlen($b32);

$n = 0;

$j = 0;

$binary = "";

for ($i = 0; $i < $l; $i++) {

$n = $n << 5; // Move buffer left by 5 to make room

$n = $n + self::$lut[$b32[$i]]; // Add value into buffer

$j = $j + 5; // Keep track of number of bits in buffer

if ($j >= 8) {

$j = $j - 8;

$binary .= chr(($n & (0xFF << $j)) >> $j);

}

}

return $binary;

}

/*by tang*/

public static function base32_encode($data, $length){

$basestr = "ABCDEFGHIJKLMNOPQRSTUVWXYZ234567";

$count = 0;

if ($length > 0) {

$buffer = $data[0];

$next = 1;

$bitsLeft = 8;

while (($bitsLeft > 0 || $next < $length)) {

if ($bitsLeft < 5) {

if ($next < $length) {

$buffer <<= 8;

$buffer |= $data[$next++] & 0xFF;

$bitsLeft += 8;

} else {

$pad = 5 - $bitsLeft;

$buffer <<= $pad;

$bitsLeft += $pad;

}

}

$index = 0x1F & ($buffer >> ($bitsLeft - 5));

$bitsLeft -= 5;

$result .= $basestr[$index];

$count++;

}

}

return $result;

}

/**

* Takes the secret key and the timestamp and returns the one time

* password.

*

* @param binary $key - Secret key in binary form.

* @param integer $counter - Timestamp as returned by get_timestamp.

* @return string

**/

public static function oath_hotp($key, $counter)

{

if (strlen($key) < 8)

throw new Exception('Secret key is too short. Must be at least 16 base 32 characters');

$bin_counter = pack('N*', 0) . pack('N*', $counter); // Counter must be 64-bit int

$hash = hash_hmac ('sha1', $bin_counter, $key, true);

return str_pad(self::oath_truncate($hash), self::otpLength, '0', STR_PAD_LEFT);

}

/**

* Verifys a user inputted key against the current timestamp. Checks $window

* keys either side of the timestamp.

*

* @param string $b32seed

* @param string $key - User specified key

* @param integer $window

* @param boolean $useTimeStamp

* @return boolean

**/

public static function verify_key($b32seed, $key, $window = 5, $useTimeStamp = true) {

$timeStamp = self::get_timestamp();

if ($useTimeStamp !== true) $timeStamp = (int)$useTimeStamp;

$binarySeed = self::base32_decode($b32seed);

for ($ts = $timeStamp - $window; $ts <= $timeStamp + $window; $ts++)

if (self::oath_hotp($binarySeed, $ts) == $key)

return true;

return false;

}

/**

* Extracts the OTP from the SHA1 hash.

* @param binary $hash

* @return integer

**/

public static function oath_truncate($hash)

{

$offset = ord($hash[19]) & 0xf;

return (

((ord($hash[$offset+0]) & 0x7f) << 24 ) |

((ord($hash[$offset+1]) & 0xff) << 16 ) |

((ord($hash[$offset+2]) & 0xff) << 8 ) |

(ord($hash[$offset+3]) & 0xff)

) % pow(10, self::otpLength);

}

}

/*

$InitalizationKey = "LFLFMU2SGVCUIUCZKBMEKRKLIQ"; // Set the inital key

$TimeStamp = Google2FA::get_timestamp();

$secretkey = Google2FA::base32_decode($InitalizationKey); // Decode it into binary

$otp = Google2FA::oath_hotp($secretkey, $TimeStamp); // Get current token

echo("Init key: $InitalizationKey\n");

echo("Timestamp: $TimeStamp\n");

echo("One time password: $otp\n");

// Use this to verify a key as it allows for some time drift.

$result = Google2FA::verify_key($InitalizationKey, "123456");

var_dump($result);

*/

?>

由于google的动态口令算法中种子密钥使用了base32编码,因此需要base32算法,base32.php内容如下:

<?php

//namespace Base32;

/**

* Base32 encoder and decoder

*

* Last update: 2012-06-20

*

* RFC 4648 compliant

* @link http://www.ietf.org/rfc/rfc4648.txt

*

* Some groundwork based on this class

* https://github.com/NTICompass/PHP-Base32

*

* @author Christian Riesen <chris.riesen@gmail.com>

* @link http://christianriesen.com

* @license MIT License see LICENSE file

*/

class Base32

{

/**

* Alphabet for encoding and decoding base32

*

* @var array

*/

private static $alphabet = 'ABCDEFGHIJKLMNOPQRSTUVWXYZ234567=';

/**

* Creates an array from a binary string into a given chunk size

*

* @param string $binaryString String to chunk

* @param integer $bits Number of bits per chunk

* @return array

*/

private static function chunk($binaryString, $bits)

{

$binaryString = chunk_split($binaryString, $bits, ' ');

if (substr($binaryString, (strlen($binaryString)) - 1) == ' ') {

$binaryString = substr($binaryString, 0, strlen($binaryString)-1);

}

return explode(' ', $binaryString);

}

/**

* Encodes into base32

*

* @param string $string Clear text string

* @return string Base32 encoded string

*/

public static function encode($string)

{

if (strlen($string) == 0) {

// Gives an empty string

return '';

}

// Convert string to binary

$binaryString = '';

foreach (str_split($string) as $s) {

// Return each character as an 8-bit binary string

$binaryString .= sprintf('%08b', ord($s));

}

// Break into 5-bit chunks, then break that into an array

$binaryArray = self::chunk($binaryString, 5);

// Pad array to be divisible by 8

while (count($binaryArray) % 8 !== 0) {

$binaryArray[] = null;

}

$base32String = '';

// Encode in base32

foreach ($binaryArray as $bin) {

$char = 32;

if (!is_null($bin)) {

// Pad the binary strings

$bin = str_pad($bin, 5, 0, STR_PAD_RIGHT);

$char = bindec($bin);

}

// Base32 character

$base32String .= self::$alphabet[$char];

}

return $base32String;

}

/**

* Decodes base32

*

* @param string $base32String Base32 encoded string

* @return string Clear text string

*/

public static function decode($base32String)

{

// Only work in upper cases

$base32String = strtoupper($base32String);

// Remove anything that is not base32 alphabet

$pattern = '/[^A-Z2-7]/';

$base32String = preg_replace($pattern, '', $base32String);

if (strlen($base32String) == 0) {

// Gives an empty string

return '';

}

$base32Array = str_split($base32String);

$string = '';

foreach ($base32Array as $str) {

$char = strpos(self::$alphabet, $str);

// Ignore the padding character

if ($char !== 32) {

$string .= sprintf('%05b', $char);

}

}

while (strlen($string) %8 !== 0) {

$string = substr($string, 0, strlen($string)-1);

}

$binaryArray = self::chunk($string, 8);

$realString = '';

foreach ($binaryArray as $bin) {

// Pad each value to 8 bits

$bin = str_pad($bin, 8, 0, STR_PAD_RIGHT);

// Convert binary strings to ASCII

$realString .= chr(bindec($bin));

}

return $realString;

}

}

?>

将这两个文件放到Thinkphp框架的ThinkPHP\Library\Vendor\oath目录下,oath目录是自己创建的。

2、添加数据库字段

用户表添加如下字段:

- auth_type(0-静态密码,1-动态口令)

- seed(种子密钥)

- temp_seed(临时种子密钥)

- last_logintime(上次登录成功时间)

- last_otp(上次使用密码)

其中auth_type是为了标明用户使用的哪种认证方式,seed为用户的种子密钥,temp_seed为用户未开通前临时保存的一个种子密钥,如果用户开通动态口令认证成功,该字段内容会填到seed字段。last_logintime和last_otp为上次认证成功的时间和动态口令,用于避免用户同一个口令重复使用。

3、代码集成

1)、开通动态口令

在原有系统的修改密码页面,加上认证方式的选择,例如:

如果用户选择动态口令方式,则会生成一张二维码显示在页面,用于用户开通动态口令。为了兼容google authtication,其二维码格式与谷歌一样。生成二维码的方法见我的另一篇《Thinkphp3.2.3整合phpqrcode生成带logo的二维码》 。

生成密钥二维码代码如下:

public function qrcode()

{

Vendor('oath.base32');

$base32 = new \Base32();

$rand = random(16);//生成随机种子

$rand = $base32->encode($rand);

$rand=str_replace('=','',$rand);//去除填充的‘='

$errorCorrectionLevel =intval(3) ;//容错级别

$matrixPointSize = intval(8);//生成图片大小

//生成二维码图片

Vendor('phpqrcode.phpqrcode');

$object = new \QRcode();

$text = sprintf("otpauth://totp/%s?secret=%s", $user, $rand);

$object->png($text, false, $errorCorrectionLevel, $matrixPointSize, 2);

生成的种子$rand保存到数据库的temp_seed字段

}

random是生成随机字符串函数。$rand=str_replace('=','',$rand)这句代码是因为谷歌手机令牌中base32解码算法并没有填充的‘='号。

验证用户动态口令的代码如下:

//从数据库读取temp_seed

Vendor('oath.oath');

$object = new \Google2FA();

if($object->verify_key($temp_seed, $otp)){

验证成功,将数据库更新seed为temp_seed,auth_type为1,last_otp为otp

}

2)、动态口令登录

用户动态口令登录验证的代码:

从数据库读取auth_type,seed,last_otp字段。

if($auth_type==1){//动态口令

//防止重复认证

if($lat_otp == $otp) {

动态口令重复使用返回

}

Vendor('oath.oath');

$object = new \Google2FA();

if(!$object->verify_key($seed, $otp))

{

动态口令不正确

}

else

{

登录成功,将数据库更新last_otp为$otp,last_logintime为time()

}

}

4、测试验证

下载google authtication,使用静态密码登录系统,进入修改密码页面。

打开google authtication,扫描二维码,会显示动态口令。

保存内容,开通动态口令成功!

然后你就可以用高大上的动态口令登录系统了!

php集成动态口令认证的更多相关文章

- FreeRadius+GoogleAuthenticator实现linux动态口令认证

简介 在运维管理中,服务器的密码管理十分重要.服务器数量少的时候还好说,可以定时来改密码.一旦数量多了,再来改密码就不现实了. 前提 我们假定运维访问服务器是这样的: 创建一个普通用户用于登录服务器, ...

- 使用OTP动态口令(每分钟变一次)进行登录认证

GIT地址:https://github.com/suyin58/otp-demo 在对外网开放的后台管理系统中,使用静态口令进行身份验证可能会存在如下问题: (1) 为了便于记忆,用户多选择有特征作 ...

- YS动态口令系统接入流程

动态口令是保护用户账户的一种常见有效手段,即用户进行敏感操作(比如登录)时,需要用户提供此动态生成的口令做二次身份验证,假设用户的口令被盗,如果没有动态口令,也无法进行登录或进行敏感操作,保护了用户的 ...

- poptest老李谈动态口令原理

poptest老李谈动态口令原理 poptest是国内唯一一家培养测试开发工程师的培训机构,以学员能胜任自动化测试,性能测试,测试工具开发等工作为目标.如果对课程感兴趣,请大家咨询qq:908 ...

- 使用google身份验证器实现动态口令验证

最近有用户反应我们现有的短信+邮件验证,不安全及短信条数限制和邮件收验证码比较慢的问题,希望我们 也能做一个类似银行动态口令的验证方式.经过对可行性的分析及慎重考虑,可以实现一个这样的功能. 怎么实现 ...

- 静态数据认证(SDA)与动态数据认证(DDA)的区别

PBOC/EMV里有两个非常重要的概念,SDA(staticdataauthentication)和DDA(dynamicdataauthentication),分别叫做静态数据认证和动态数据认证.这 ...

- PBOC2.0安全系列之—脱机认证之动态数据认证(DDA)

动态数据认证: 一,什么是动态数据认证(DDA) 由于上篇<< PBOC2.0安全系列之—脱机认证之静态数据认证(SDA)>>已经对静态数据认证部分做了详细的分析,一些基本知识 ...

- ASP.NET Core集成现有系统认证

我们现在大多数转向ASP.NET Core来使用开发的团队,应该都不是从0开始搭建系统,而是老的业务系统已经在运行,ASP.NET Core用来开发新模块.那么解决用户认证的问题,成为我们的第一个拦路 ...

- 【EMV L2】CDA复合动态数据认证/应用密文生成

复合动态数据认证/应用密文生成处理流程:对于复合动态数据认证/应用密文生成,终端执行标准动态数据认证的步骤1到3:1.认证中心公钥的获取终端使用认证中心公钥索引(PKI)以及卡片中的注册的应用提供商标 ...

随机推荐

- 设置导航栏nav全透明

设置导航栏nav全透明 p.p1 { margin: 0.0px 0.0px 0.0px 0.0px; font: 14.0px Menlo; color: #ffffff } span.s1 { } ...

- Dagger2 (一) 入坑篇

为什么是Dagger2 为了更好的了解Dagger2,请先阅读RoboGuice篇了解依赖注入. 官方文档称,依赖注入这种技术已经在存在多年了,为什么Dagger2要造轮子? Dagger2是第一个全 ...

- SQL SERVER 2000通过链接服务器发送邮件出现错误

案例环境: 服务器A系统: Windows Server 2000 数据库版本 : Microsoft SQL Server 2000 - 8.00.2282 (Intel X86) 服务器B系统: ...

- 如何转换SQL Server 2008数据库到SQL Server 2005

背景介绍: 公司一套系统使用的是SQL SERVER 2008数据库,突然一天收到邮件,需要将这套系统部署到各个不同地方(海外)的工厂,需要在各个工厂部署该数据库,等我将准备工作做好,整理文档 ...

- 烂泥:Postfix邮件服务器搭建之软件安装与配置

本文由ilanniweb提供友情赞助,首发于烂泥行天下 想要获得更多的文章,可以关注我的微信ilanniweb Postfix邮件服务器的搭建需要使用到几个软件,分别是cyrus-sasl.postf ...

- JS导出PDF插件(支持中文、图片使用路径)

在WEB上想做一个导出PDF的功能,发现jsPDF比较多人推荐,遗憾的是不支持中文,最后找到pdfmake,很好地解决了此问题.它的效果可以先到http://pdfmake.org/playgroun ...

- 修改AndroidStudio中的Logcat中的默认设置

按Ctrl+Alt+S打开Settings 在左上角的输入框中输入Locat 点右边的使用内部样式取消掉,好了,开始自定义吧.

- java http工具类和HttpUrlConnection上传文件分析

利用java中的HttpUrlConnection上传文件,我们其实只要知道Http协议上传文件的标准格式.那么就可以用任何一门语言来模拟浏览器上传文件.下面有几篇文章从http协议入手介绍了java ...

- 四极耳机接线标准,N版耳机改造为i版耳机

(本文提到的都是3.5mm的耳机,2.5mm的没做验证) 现在的手机,以及大多数笔记本都开始使用“四极耳机”,也就是耳机上插头上有四个极.为了叙述方便,将耳机插头上的四个极从插头顶端到靠近电线的塑胶部 ...

- 【小白的CFD之旅】05 补充基础

黄师姐是一个很干脆果敢的人,从她的日常装扮就能显露出来.卡帕运动装,白色运动鞋,马尾辫,这是小白对黄师姐的第一印象.“明天早上九点钟来实验室,我给你安排这阵子的任务.”黄师姐对小白说.说话语气和老蓝一 ...