HTTPS工作流程

HTTPS工作流程

RSA算法

RSA的密钥分成两个部分:

- PublicKey

- 加密数据

- 验证签名

- 不能解密

- 任何人都可以获得

- Private Key

- 数据签名(摘要算法)

- 解密

- 加密(不用此功能)

- 不公开

RSA算法的特点:

- 公钥端到私钥端的通讯却是安全的

- 因为只有私钥能解密

- 无法解决公钥端信息可信的问题

- 任何人都可以拿到公钥给私钥端发信息

- 私钥端给公钥端回消息不安全

- 私钥发的消息公钥可解密,任何人都可看到

- 私钥回的消息可以签名,保证无法被篡改

适合场景:

- 发消息的消息要求绝对安全

- 回消息要求不被篡改,但是被别人看到也无所谓

生产应用时希望通讯双方的所有数据都是加密的,并且都双方都可以解密,这种时候使用对称加密,双方都配置好密钥就好了;如果非要使用RSA,那只利用RSA发消息加密的特点,那么有两种方式:

方式一:两对RSA密钥

思路:两对RSA密钥,发消息时都用对方的公钥。

准备:双方各生成一对公钥和私钥,并把公钥给对方。

发消息:用对方的公钥把消息加密发给对方。

收消息:用自己的私钥解密消息。

回消息:类似发消息,用对方的公钥发送加密消息。

如果在Client-Server模型应用中使用这种方式步骤为:

- 服务端开放自己的公钥

- 客户端发送消息给服务端用服务端的公钥

- 客户端生成自己公钥和私钥,并把自己的公钥发给服务端

- 服务端回消息时候用客户端的私钥加密

这种方式是ssh免密登陆的实现,客户端接受服务端的公钥放到 ~/.ssh/known_hosts,客户端再把自己的公钥配置到服务端,这样就实现了双向加密通讯。

方式二:RSA+对称加密

思路:公钥端发消息时候,对消息再进行一次对称加密并把密码发给私钥,后续对称加密通讯

发消息:公钥端把数据对称加密,然后把加密结果和对称加密的密钥用公钥加密,一起发给私钥端

收消息:私钥解密后拿到对称密钥和报文,再对报文解密得到明文

回消息:回消息只对称加密数据然后签名,公钥端先验签再用公钥解密

方式二https协议使用方案,也是ssh协议非免密的实现方案。

HTTPS协议

http是应用层协议,在tcp协议之上。这两个协议传输的都是明文,tcp之上再加一层安全协议SSL(Security Socket Layer) ,基于这一层实现http得到的就是https。

SSL是安全套接字编程接口,后来又进化为TLS(Transport Layer Security)传输层安全,定位类似,都是给TCP协议加密的。不管SSL和TLS都是软件实现的协议,在TCP/IP 4层模型中,它们也是应用层的。

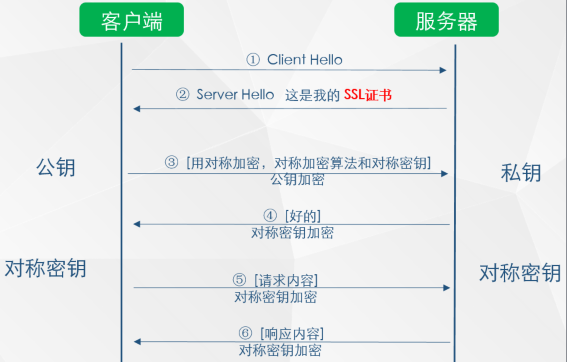

在上一章,我们知道https同时利用了rsa和对称加密方法,通讯流程为:

步骤1:客户端请求服务端的证书

- 这一步被拦截、篡改了也没问题,因为只是通讯前的准备工作

步骤2:服务端给客户端发送证书

- 客户端收到证书后验真,如果OK就有服务端的公钥了

- 证书是公开的,被拦截了也没问题

- 如果被篡改成假证书,并且客户端验证通过就不安全了

- 客户端用假证书的公钥加密数据,然后发送加密数据也被拦截就破解了https

- 证书必须由专业结构发放

- 发放机构对证书负责

- 如果使用假证书破解就可以找到假证书的主人

步骤3:客户端生成对称密钥并用公钥发送给服务端

- 客户端自己记录下来生成的密钥

步骤4:服务端解析出对称密钥并存储

步骤5:客户端使用对称密钥加密数据发送

步骤6:服务端使用对称密钥解密数据,并把响应数据用对称密钥加密

rsa的主要作用:

- 客户端与服务器之间约定对称密钥

对称加密的作用:

- http报文安全传输

SSL证书包含的信息:

- 证书的发布机构CA(Certificate Authoritie)

- 证书的有效期

- 公钥

- 证书所有者

- 签名

证书最主要的作用就是存储服务器的公钥,并且保证服务器的的公钥是安全有效的,整个https安全的核心也是基于证书发放机构绝对安全。如果客户端拿着一个假的证书用了一个假的rsa 公钥,并且加密了发送,那这个假的公钥所对应的私钥就可以解密数据了。证书的真假只有靠证书的发放结构去验证,选择一家靠谱的发布机构很重要。

使用

服务端

因为服务端要接受并解密数据,服务端要有rsa的公钥和私钥,对称加密的密钥是客户端动态生成的,所以我们生成一对密钥然后放到一个支持https的服务器上就完成了部署。

具体操作请参考 :

https://aotu.io/notes/2016/08/16/nginx-https/index.html

客户端

客户端要有接受服务端证书并验证证书的能力,但是如果我们的网络是内网部署就没法验证服务端发送过来的证书了。那可以预先把证书放到客户端,如果服务器发来的证书是我们信任的,那么就可以给它发对称密钥并通信。

具体操作请参考:

https://www.cnblogs.com/duanxz/p/5146340.html

参考

HTTPS工作流程的更多相关文章

- [信息安全] 3.HTTPS工作流程

[信息安全]系列博客:http://www.cnblogs.com/linianhui/category/985957.html 0. 简单回顾 在前面两篇博客中介绍了密码相关的一些基本工具,包括(对 ...

- HTTPS工作流程(入门)

1.CA(为服务器做担保的第三方机构)将包含CA[公钥C]等信息的[证书C]发送给浏览器: 2.服务器将其[公钥S]和网站信息发送给CA: 3.CA用CA[私钥C]将这些信息加密得到了签名后的[服务器 ...

- 工作流程引挈 https://www.flowable.org/

工作流程引挈 : https://www.flowable.org/ 起源:JBPM,Activiti

- HTTPS协议工作流程

被问到了,复习一下HTTPS的工作流程 提到https,不得不提SSL SSL 1. 安全套接字(Secure Socket Layer,SSL)协议是Web浏览器与Web服务器之间安全 ...

- SSL协议(HTTPS) 握手、工作流程详解(双向HTTPS流程)

原文地址:http://www.cnblogs.com/jifeng/archive/2010/11/30/1891779.html SSL协议的工作流程: 服务器认证阶段:1)客户端向服务器发送一个 ...

- SSL协议握手工作流程详解(双向HTTPS流程)

参考学习文档:http://www.cnblogs.com/jifeng/archive/2010/11/30/1891779.html SSL协议的工作流程: 服务器认证阶段: 1)客户端向服务器发 ...

- NSURLSession使用说明及后台工作流程分析

原文摘自http://www.cocoachina.com/industry/20131106/7304.html NSURLSession是iOS7中新的网络接口,它与咱们熟悉的NSURLConne ...

- ios NSURLSession(iOS7后,取代NSURLConnection)使用说明及后台工作流程分析

NSURLSession是iOS7中新的网络接口,它与咱们熟悉的NSURLConnection是并列的.在程序在前台时,NSURLSession与NSURLConnection可以互为替代工作.注意, ...

- python大数据工作流程

本文作者:hhh5460 大数据分析,内存不够用怎么办? 当然,你可以升级你的电脑为超级电脑. 另外,你也可以采用硬盘操作. 本文示范了硬盘操作的一种可能的方式. 本文基于:win10(64) + p ...

随机推荐

- SpringMVC框架——视图解析

SpringMVC视图解析,就是将业务数据绑定给JSP域对象,并在客户端进行显示. 域对象: pageContext.request.session.application 业务数据绑定是有ViewR ...

- Spring框架——IOC 自动装载

IOC自动装载有两种形式 <?xml version="1.0" encoding="UTF-8"?> <beans xmlns=" ...

- CORS 跨域中的 preflight 请求

我们知道借助Access-Control-Allow-Origin响应头字段可以允许跨域 AJAX, 对于非简单请求,CORS 机制跨域会首先进行 preflight(一个 OPTIONS 请求), ...

- reset slave all更彻底

reset slave是各版本Mysql都有的功能,可以让slave忘记自己在master binary log中的复制位置. reset slave命令主要完成以下工作内容: -删除master.i ...

- Building Applications with Force.com and VisualForce(Dev401)(十五):Data Management: Data management Overview

Dev401-016:Data Management: Data management Overview Course Objectives1.List typical data management ...

- 终极指南:构建用于检测汽车损坏的Mask R-CNN模型(附Python演练)

介绍 计算机视觉领域的应用继续令人惊叹着.从检测视频中的目标到计算人群中的人数,计算机视觉似乎没有无法克服的挑战. 这篇文章的目的是建立一个自定义Mask R-CNN模型,可以检测汽车上的损坏区域(参 ...

- 食物图片变菜谱:这篇CVPR论文让人人都可以学习新料理

根据 Facebook 的统计,Instgram 上的美食图片数量已经超过 3 亿张.然而,获取食物烹饪方法的途径依然有限,例如,通过烹饪网站或相关教程.怎样能够挖掘丰富食物图片背后的烹饪方法,让每个 ...

- 带权并查集 HDU - 3047

题意: 一圈座位有n个,给出m组序号之间的关系,比如,1 2 150 代表2号坐在1号位置序号+150,看m组数据有多少组冲突的. 思路: 带权并查集模板. #include<stdio.h&g ...

- Unity 游戏框架搭建 2019 (十八~二十) 概率函数 & GameObject 显示、隐藏简化 & 第二章 小结与快速复习

在笔者刚做项目的时候,遇到了一个需求.第一个项目是一个跑酷游戏,而跑酷游戏是需要一条一条跑道拼接成的.每个跑道的长度是固定的,而怪物的出现位置也是在跑道上固定好的.那么怪物出现的概率决定一部分关卡的难 ...

- Hadoop调试记录(2)

自从上次调通hbase后很久没有碰hadoop了,今日想写一个mapreduce的小程序.于是先运行了下自带的wordcount示例程序,却报错了. 信息如下: kevin@ubuntu:~/usr/ ...