一键运行CIS安全扫描,集群安全无忧!

CIS安全扫描是Rancher 2.4推出的其中一个重磅功能,旨在帮助用户快速、有效地加强集群的安全性。本文将详细介绍CIS安全扫描这一功能,包含详细的操作demo。

本文来自Rancher Labs

对于任何成功的Kubernetes策略来说,集群安全是至关重要的部分。近期,一份由AimPoint发布的调查报告显示,44%的受访者表示由于Kubernetes容器的安全问题,推迟了应用程序进入生产环境。

然而,Kubernetes安全是一台复杂的机器,其中包含许多活动部件、集成件以及旋钮和杠杆。这会使本来就充满挑战的安全工作变得更加困难。

业界应用最为广泛的Kubernetes管理平台创建者Rancher Labs一直在为用户寻找各种高效的方式,因此我们十分高兴在Rancher 2.4中推出了CIS安全扫描功能。这项Rancher托管集群的新功能可以让你针对互联网安全中心发布的100多个CIS基准运行RKE集群的ad-hoc安全扫描以及定期的扫描。使用CIS安全扫描,你可以创建自定义测试配置并生成包含通过/失败信息的报告。根据报告内容,你可以采取各种措施以确保你的集群满足所有安全要求。

CIS基准已经被广泛接受为保障Kubernetes集群安全的事实标准。它提供了行业认可的指标,该指标可以用来衡量Kubernetes集群的安全状况。它将信息安全社区领域的知识与Kubernetes中的API、交互和总体控制路径的深刻理解相结合。当工程师试图了解他们保护集群所需的所有位置时,他们可以从基准中了解到数十种攻击的可能性以及如何缓解它们。

为什么IT Ops需要CIS安全扫描?

根据CIS基准手动评估集群是一个十分耗时且容易失败的过程。而现实中,我们的系统不断变化,因此我们需要经常进行重新评估。这就是kube-bench大展身手之处。这是Aqua创建的一种开源工具,用于根据CIS Benchmark自动评估集群。

Rancher 2.4使用kube-bench作为安全引擎,并且对其进行了一些补充。借助Rancher 2.4中的CIS安全扫描,你可以一键编排集群扫描。Rancher负责获取kube-bench工具并将其连接到集群。然后,Rancher将从所有节点的结果中总结出一个易于阅读的报告,该报告会展示集群通过或失败的区域。此外,Rancher还能让你在集群级别安排周期扫描。该设置可以在集群模板级别启用,并在默认情况下,允许管理员为计划的扫描配置模板,以便针对Rancher设置中任何用户创建的每个新集群运行扫描。最后,Rancher为CIS安全扫描提供自定义告警和通知,由于集群的配置改动导致安全不合规,或者本身集群配置就不合规的时候通过邮件、微信等方式通知安全管理员。

在Rancher 2.4中动手实践CIS集群

让我们启动一个Rancher RKE集群。

前期准备:CentOS VM(至少2核),并安装好Docker

Step1:运行Rancher Server

[root@rancher-rke ~]# sudo docker run -d --restart=unless-stopped -p 80:80 -p 443:443 rancher/rancher:v2.4.0-rc3

Unable to find image 'rancher/rancher:v2.4.0-rc3' locally

Trying to pull repository docker.io/rancher/rancher ...

v2.4.0-rc3: Pulling from docker.io/rancher/rancher

423ae2b273f4: Pull complete

de83a2304fa1: Pull complete

f9a83bce3af0: Pull complete

b6b53be908de: Pull complete

b365c90117f7: Pull complete

c939267bea55: Pull complete

7669306d1ae0: Pull complete

25e0f5e123a3: Pull complete

d6664495480f: Pull complete

99f55ceed479: Pull complete

edd7d0bc05aa: Pull complete

77e4b172baa4: Pull complete

48f474afa2cd: Pull complete

2270fe22f735: Pull complete

44c4786f7637: Pull complete

45e3db8be413: Pull complete

6be735114771: Pull complete

dfa5473bfef3: Pull complete

Digest: sha256:496bd1d204744099d70f191e86d6a35a5827f86501322b55f11c686206010b51

Status: Downloaded newer image for docker.io/rancher/rancher:v2.4.0-rc3

a145d93e8fa66a6a08b4f0e936dafc4b9717a93c59013e78118a4c5af8209a53

[root@rancher-rke ~]# docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

a145d93e8fa6 rancher/rancher:v2.4.0-rc3 "entrypoint.sh" About a minute ago Up About a minute 0.0.0.0:80->80/tcp, 0.0.0.0:443->443/tcp distracted_albattani

Step2:访问Rancher URL并安装RKEhttp://{hostIP}

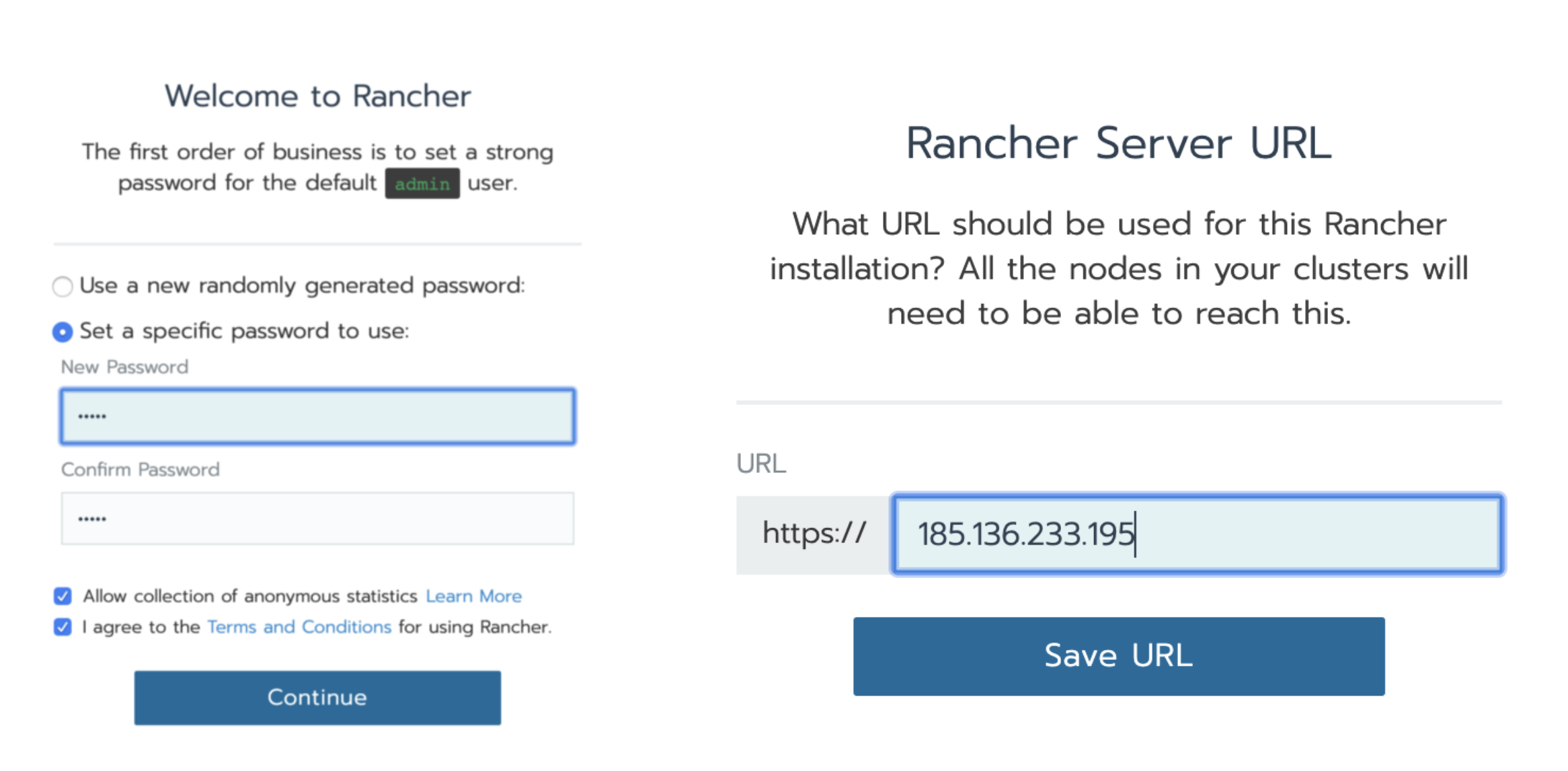

设置密码和URL

设置Rancher密码和URL作为host IP

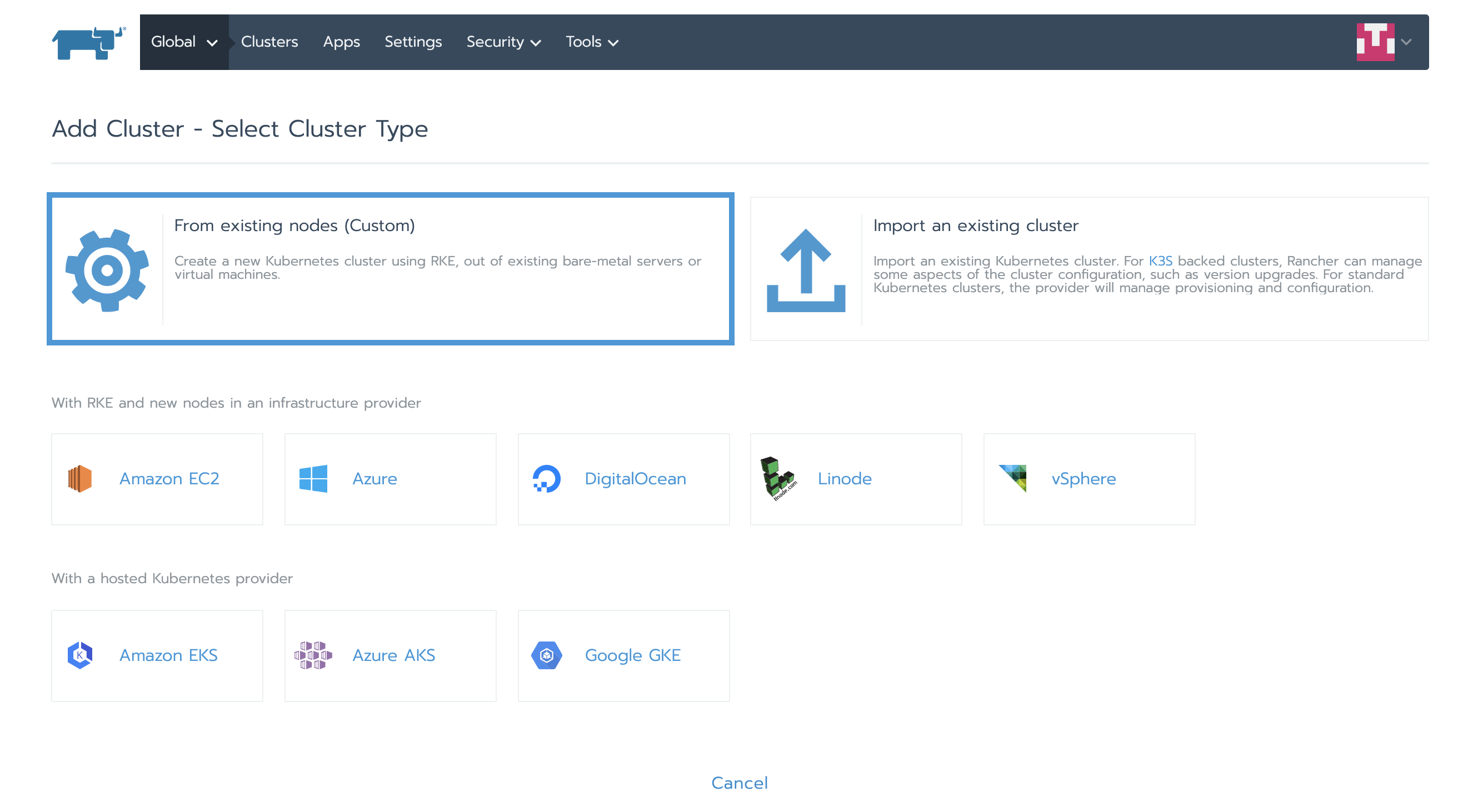

添加一个新集群并选择From existing nodes (Custom)(从现有节点添加)

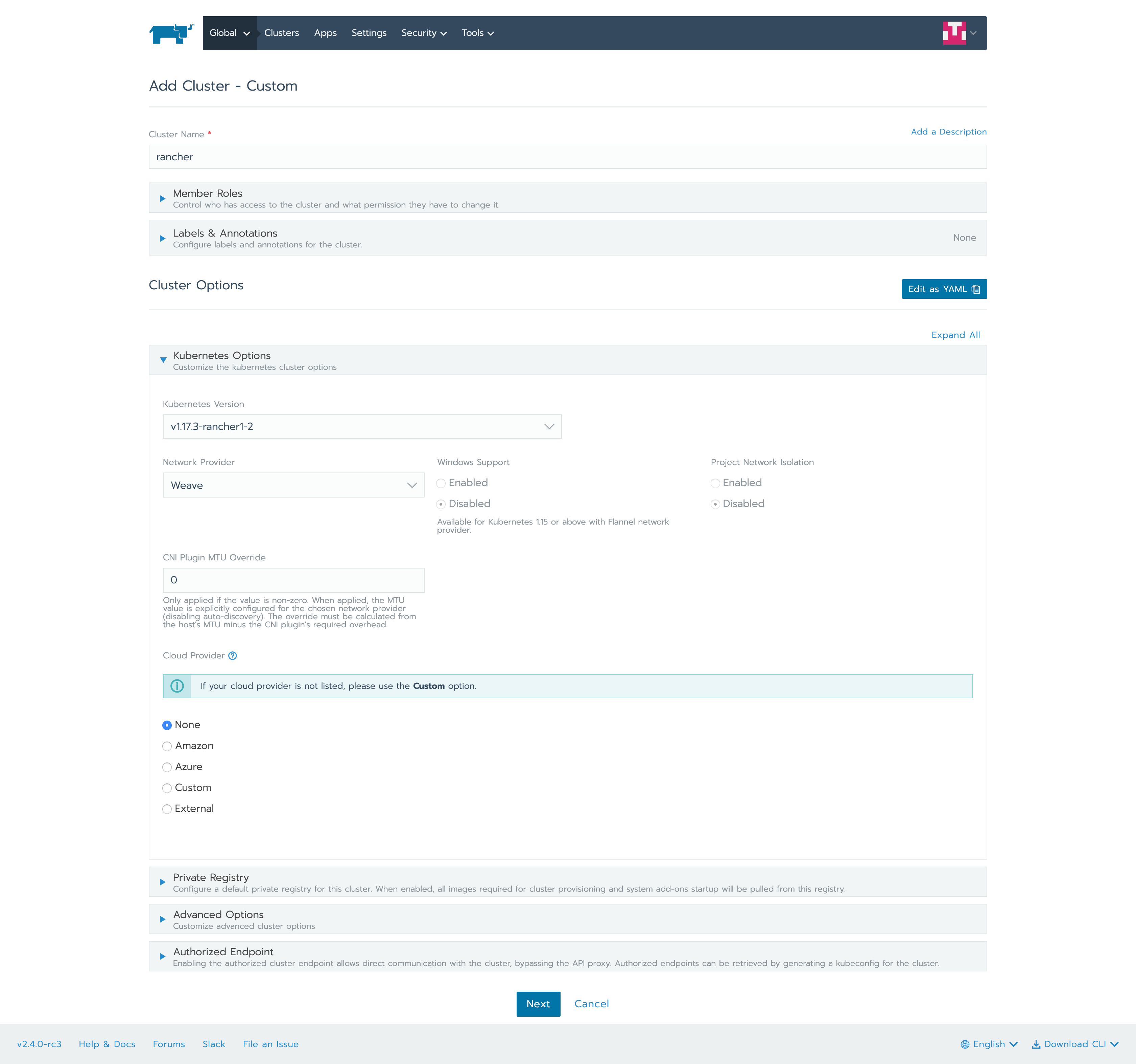

选择默认选项并选择etcd、控制平面和worker,因为我们将在一个VM上安装这一切。

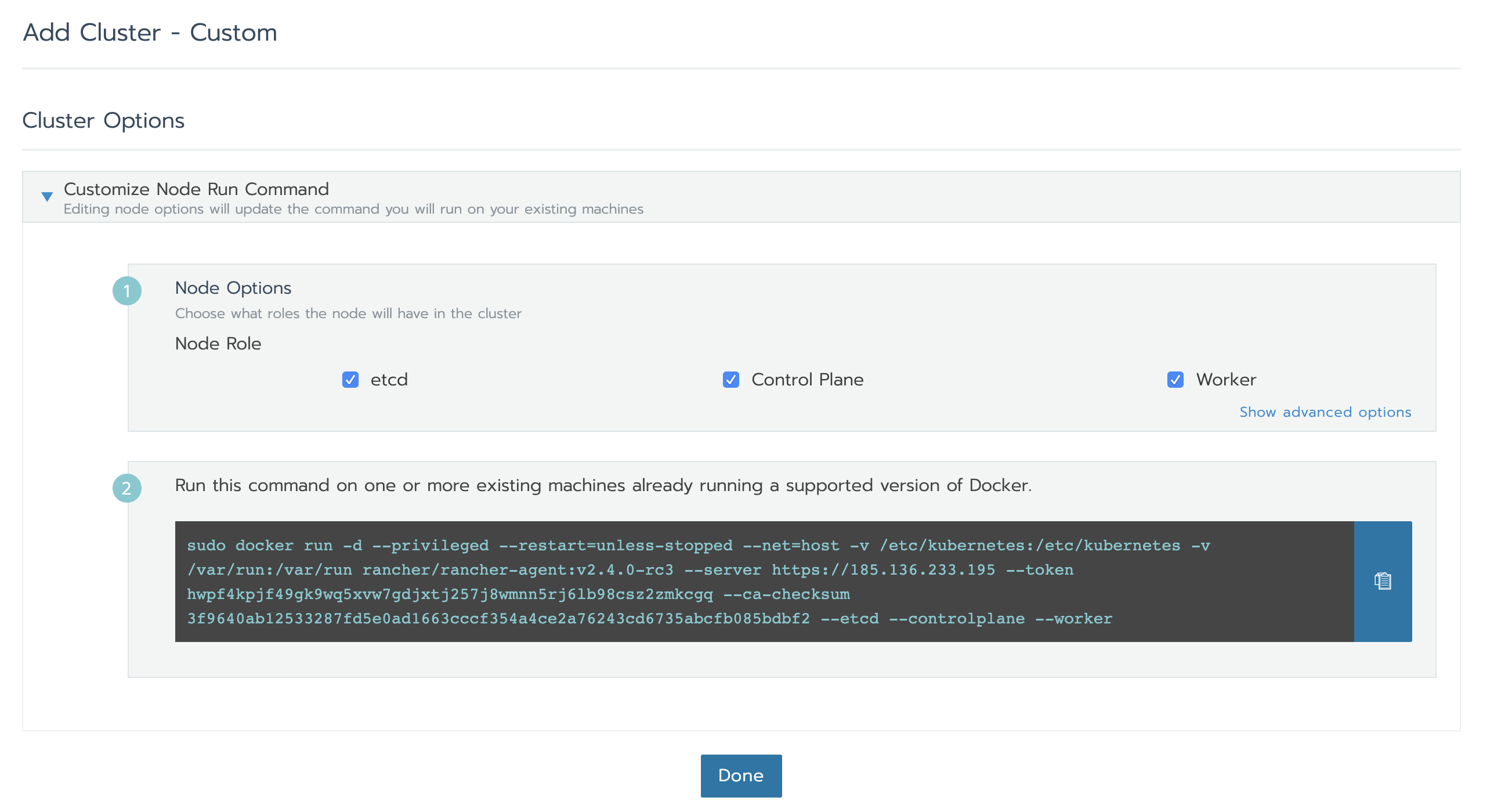

复制以上命令并运行在VM实例上

[root@rancher-rke ~]# **sudo docker run -d --privileged --restart=unless-stopped --net=host -v /etc/kubernetes:/etc/kubernetes -v /var/run:/var/run rancher/rancher-agent:v2.4.0-rc3 --server https://185.136.233.195 --token** hwpf4kpjf49gk9wq5xvw7gdjxtj257j8wmnn5rj6lb98csz2zmkcgq --ca-checksum 3f9640ab12533287fd5e0ad1663cccf354a4ce2a76243cd6735abcfb085bdbf2 --etcd --controlplane --worker

Unable to find image 'rancher/rancher-agent:v2.4.0-rc3' locally

Trying to pull repository docker.io/rancher/rancher-agent ...

v2.4.0-rc3: Pulling from docker.io/rancher/rancher-agent

423ae2b273f4: Already exists

de83a2304fa1: Already exists

f9a83bce3af0: Already exists

b6b53be908de: Already exists

931af2228ddf: Pull complete

94b51e50d654: Pull complete

7e7961efe32b: Pull complete

85725dc92c8d: Pull complete

5a82c6e509a6: Pull complete

3b675e73aee3: Pull complete

Digest: sha256:89017bd846a8cc597186f41eb17cfe1520aa0f7e6d86b48d8c32a5490c588f1e

Status: Downloaded newer image for docker.io/rancher/rancher-agent:v2.4.0-rc3

5aaa9fab48db4557c84b7ce0c61816384075570ed3e593446795bf8443610b64

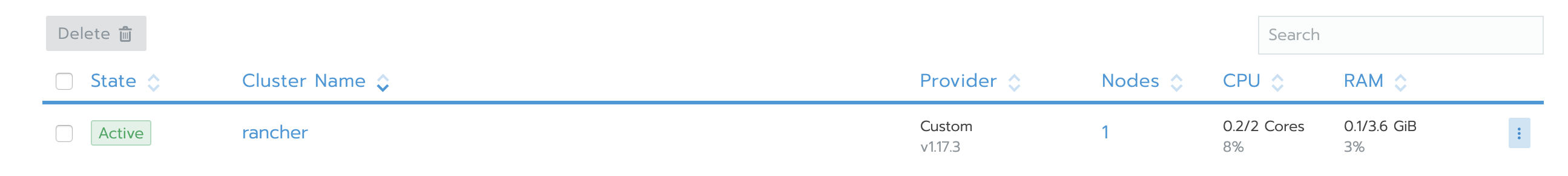

在Rancher UI中导入集群,我们可以看到集群的状态为active:

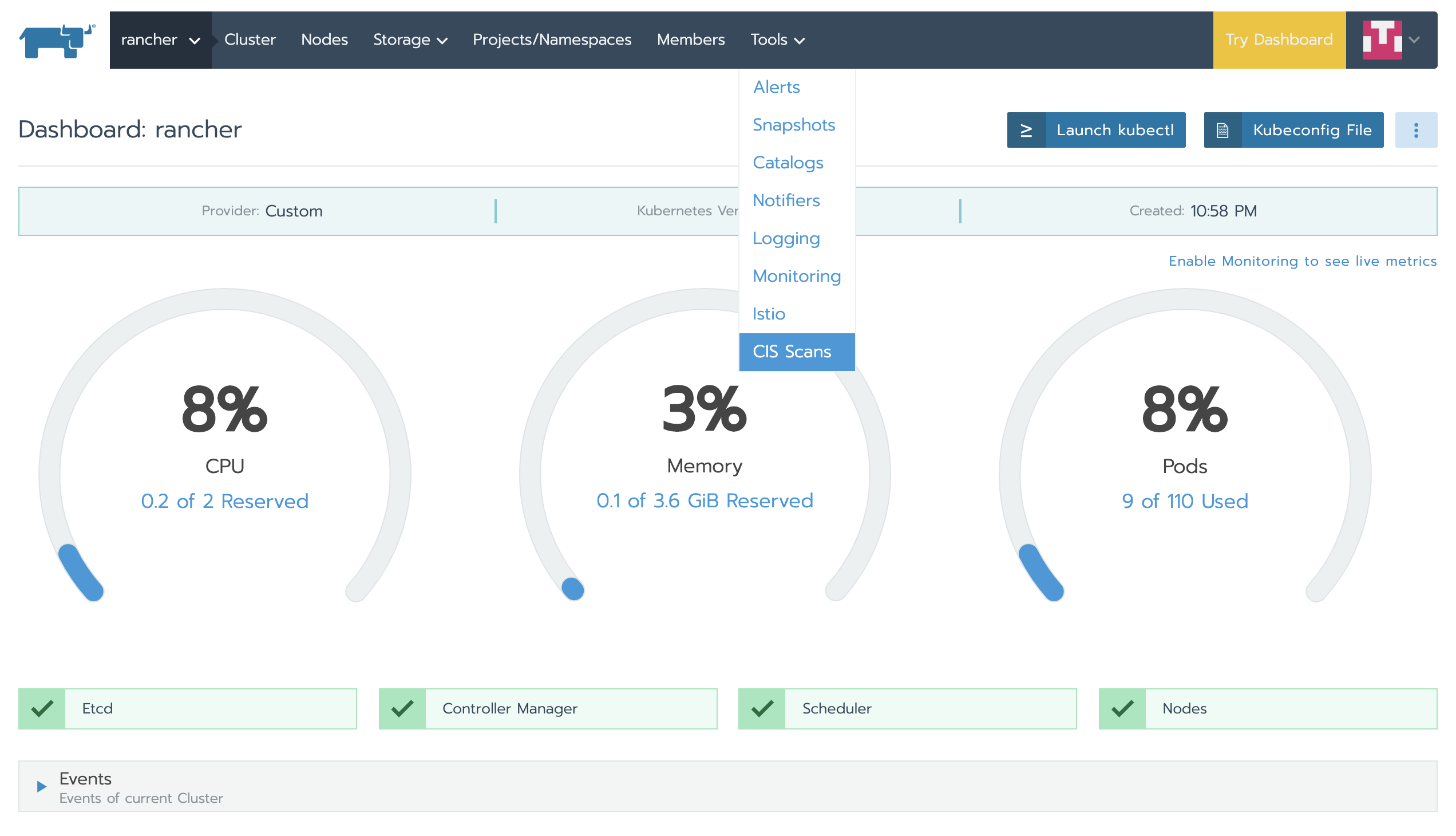

现在点击集群,并从【工具】菜单栏中,选择CIS安全扫描。

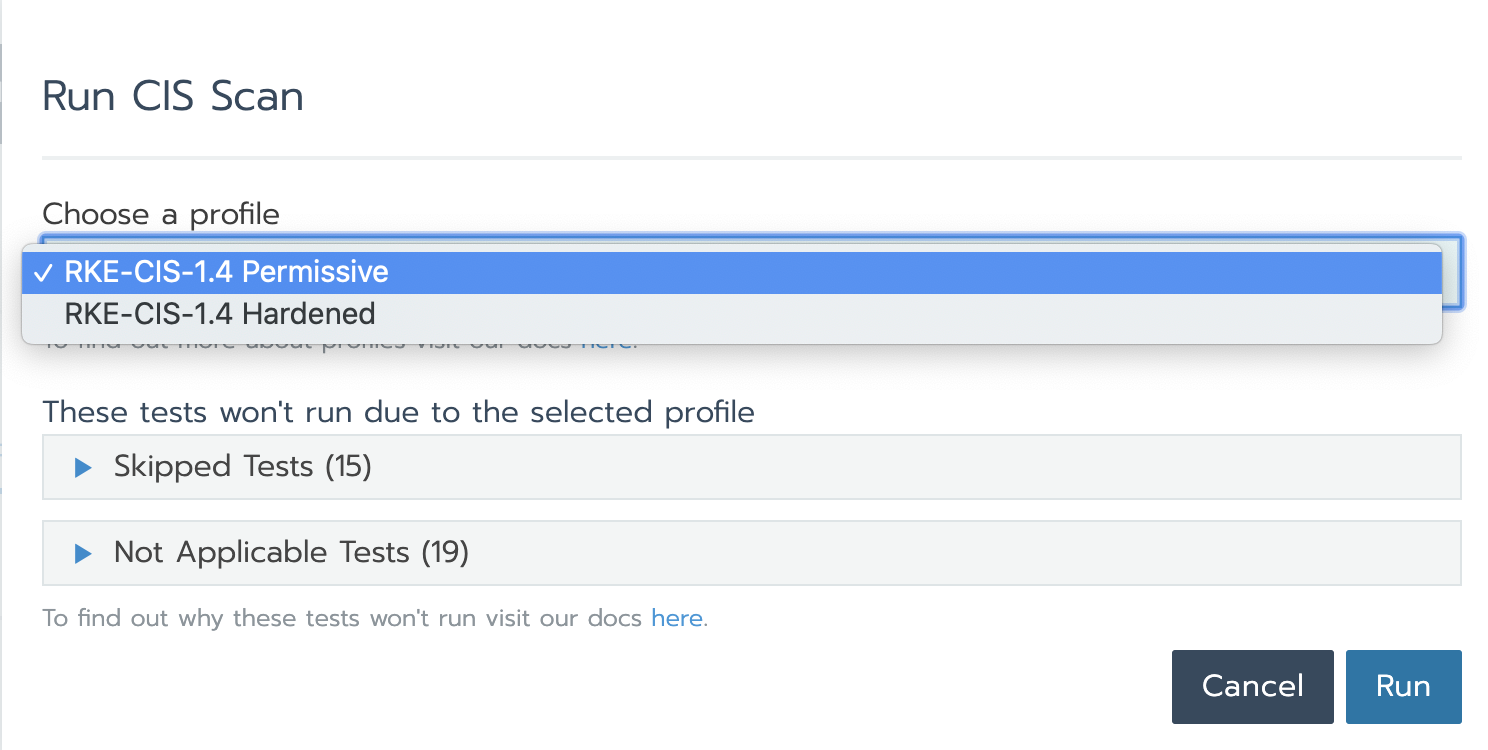

当前CIS安全扫描仅针对RKE集群,有两个扫描配置文件:宽松(Permissive)和严格(Hardened)。

Permissive(宽松):该配置文件具有一组将被跳过的测试,因为它们对于刚开始使用Kubernetes的用户来说没有必要。

Hardened(严格):此配置文件不会跳过任何测试。该配置针对高阶用户以及安全专家。

对于每种配置类型,其中一些测试会被标记为不适用,因为它们不适用于RKE集群。

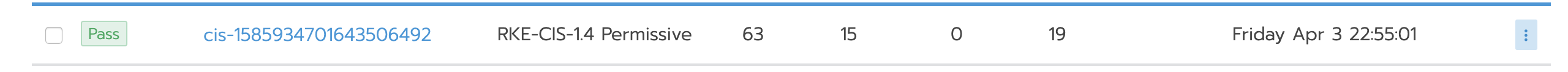

现在我们选择“宽松”配置文件并运行扫描。结果是所有标准RKE集群都通过。

为了看到更多关于测试执行的细节,点击该测试,然后就能显示整个测试列表,包含失败/跳过/通过的信息。

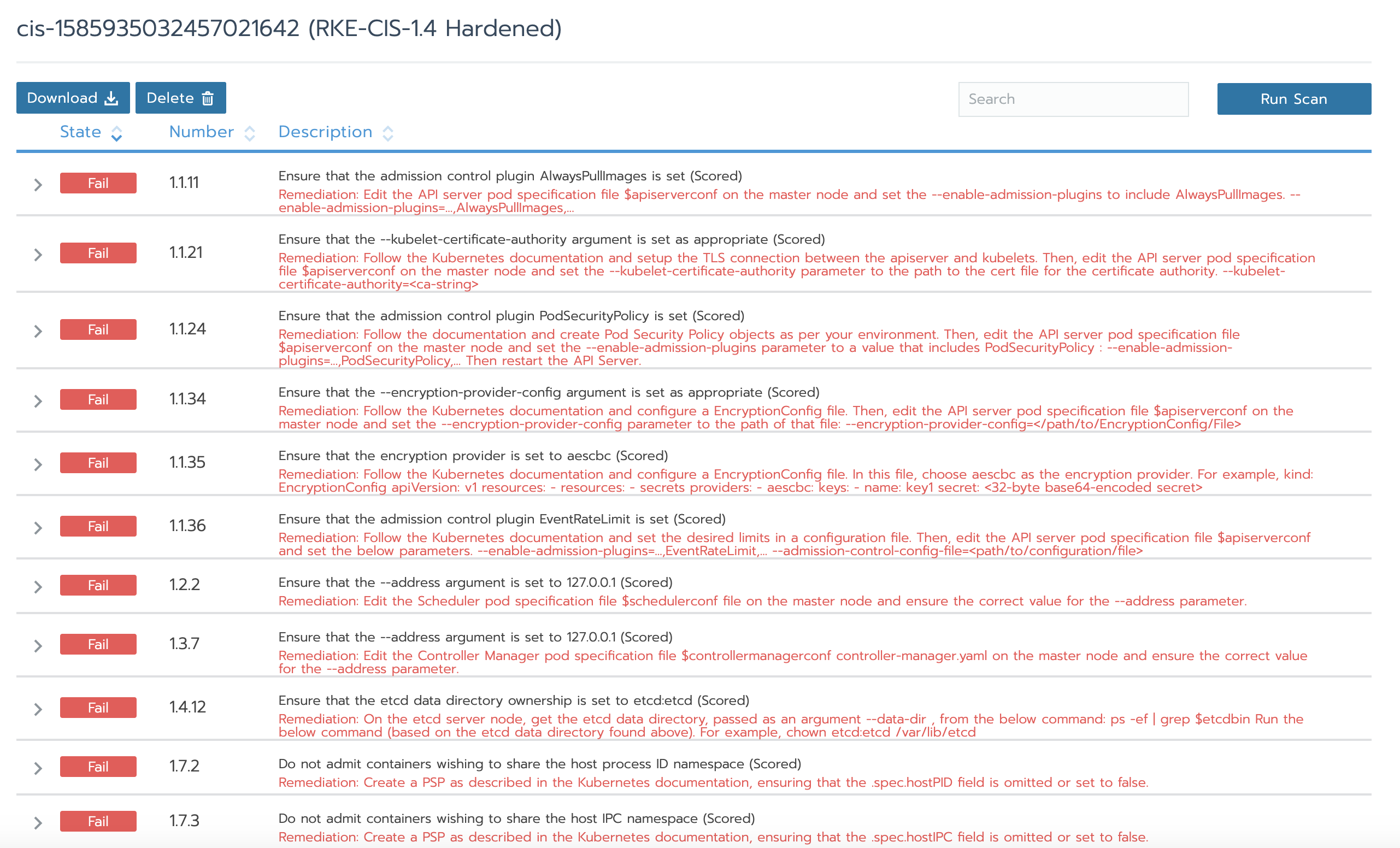

现在,我们使用“严格”配置文件来执行相同的测试,我们将会看到上次跳过的测试失败。

如你所见,根据CIS基准测试,失败的结果提供了描述以及补救步骤。这十分有效,因为你不仅可以根据CIS基准了解集群中哪些东西会崩溃,而且还可以根据建议来修复集群。

加强集群安全性的后续步骤

尽管一键单击就能运行CIS安全扫描,但是能够自动化执行则更好。也可以在Rancher中进行配置。定期进行安全扫描可以让你高枕无忧,也是团队的一针定心剂。如果集群中的确出现了某些不合规的情况,你也能够更快找到它。

现在,如果集群中出现某些不合规的情况怎么办?解决方案很简单:查看Rancher安全加固指南。本指南提供了特定于Rancher的步骤,以使你的集群符合每个CIS检查的要求。Rancher世界一流的支持团队也精通于解决此类问题,十分欢迎你购买我们的订阅服务,详情请添加小助手(微信号:rancher3)咨询。

一键运行CIS安全扫描,集群安全无忧!的更多相关文章

- Apache-Shiro+Zookeeper系统集群安全解决方案之缓存管理

上篇[Apache-Shiro+Zookeeper系统集群安全解决方案之会话管理],解决了Shiro在系统集群开发时安全的会话共享问题,系统在使用过程中会有大量的权限检查和用户身份检验动作,为了不频繁 ...

- Apache-Shiro+Zookeeper系统集群安全解决方案之会话管理

如今的系统多不是孤军奋战,在多结点会话共享管理方面有着各自的解决办法,比如Session粘连,基于Web容器的各种处理等或者类似本文说的完全接管Web容器的Session管理,只是做法不尽相同. 而本 ...

- mongodb副本集加分片集群安全认证使用账号密码登录

mongodb副本集加分片集群搭建网上资料有很多.粘贴一个写的比较好的.副本集加分片搭建 对于搭建好的mongodb副本集加分片集群,为了安全,启动安全认证,使用账号密码登录. 默认的mongodb是 ...

- kubernetes实战(八):k8s集群安全机制RBAC

1.基本概念 RBAC(Role-Based Access Control,基于角色的访问控制)在k8s v1.5中引入,在v1.6版本时升级为Beta版本,并成为kubeadm安装方式下的默认选项, ...

- Kubernetes集群安全概述

API的访问安全性 API Server的端口和地址 在默认情况下,API Server通过本地端口和安全端口两个不同的HTTP端口,对外提供API服务,其中本地端口是基于HTTP协议的,用于在本机( ...

- kubernetes(k8s)集群安全机制RBAC

1.基本概念 RBAC(Role-Based Access Control,基于角色的访问控制)在k8s v1.5中引入,在v1.6版本时升级为Beta版本,并成为kubeadm安装方式下的默认选项, ...

- elasticsearch集群安全重启节点

es2.x 关闭集群的动态分片:(动态分片开启状态如果节点宕机了,会导致集群重新分配数据进行数据转移,会导致节点直接大量传输数据)curl -XPUT 'http://192.168.248.193: ...

- kafka集群安全化之启用kerberos与acl

一.背景 在我们部署完kafka之后,虽然我们已经可以“肆意”的用kafka了,但是在一个大公司的实际生产环境中,kafka集群往往十分庞大,每个使用者都应该只关心自己所负责的Topic,并且对其他人 ...

- Kubernetes-深入分析集群安全机制

Kubernetes过一系列机制来实现集群的安全机制,包括API Server的认证授权.准入控制机制及保护敏感信息的Secret机制等.集群的安全性必须考虑以下的几个目标: 保证容器与其所在宿主机的 ...

随机推荐

- Java异常处理总结Exception\Error

Java异常处理总结Exception\Error 2012-12-28 08:17:17| 分类: JAVA | 标签:java |举报|字号 订阅 Java异常处理总结 ...

- 通过bat文件 进行mysql 连接 或者 操作涉及 密码的,如果密码 中有 % 号的话要特殊处理

比如我想在bat文件中进行一个数据库的连接 或者进行一个数据库中的 数据 导入或者导出(mysqldump) 这样子都会用到数据库密码, 假如这个数据库的密码 中又有 % 的话就要特殊转义一下才行执行 ...

- java接口工厂模式理解

作为实际java开发经验还不到一年的我,第一次写博客,诚惶诚恐,怕把自己的谬误公之于众,误人子弟,不过转念一想,若是能有同行加以指点评判,将他们的真知灼见描述出来,那这篇文章就算抛转引玉了. 最近在阅 ...

- 解决同层hover事件重叠闪烁问题

完整代码如下: <!DOCTYPE html> <html lang="en"> <head> <meta charset="U ...

- L13过拟合欠拟合及其解决方案

过拟合.欠拟合及其解决方案 过拟合.欠拟合的概念 权重衰减 丢弃法 模型选择.过拟合和欠拟合 训练误差和泛化误差 在解释上述现象之前,我们需要区分训练误差(training error)和泛化误差(g ...

- D - Leading and Trailing LightOJ - 1282

题解:求n^k的前三位和后三位. 后三位直接快速幂对1000去余就可以了.前三位可以转换成浮点数来操作,也是用快速幂,我们只保留答案的前三位,当前值大于1000.0的话就除以10,直到结果小于等于10 ...

- JavaScript基础笔记1220

JavaScript笔记1.JavaScript关键词2.JavaScript标识符 必须以字母,下划线(_)或美元符($)开始. 后续的字符可以是字母.数字.下划线或者美元符 (数字是不允许作为首字 ...

- 11. this.setState更新问题

this.setState是异步的,所以在this.setState之后不能立刻得到最新的state数据关于如何获取最新的数据,有如下三种方法 1.回调函数 this.setState({ xxx:' ...

- C++创建动态库

[C++]创建动态库 有很多方法,这个只是其中一种 比较简洁的方法. char* __stdcall correction(char* str) char *_result = new char[se ...

- python 字符与数字如何转换

python中字符与数字相互转换用chr()即可. python中的字符数字之间的转换函数 int(x [,base ]) 将x转换为一个整 ...