KALI安装与环境配置

2018-2019 201899224《网络攻防实践》第二周作业

虚拟化网络攻防实验环境包括以下部分:

靶机:包含系统和应用程序安全漏洞,并作为攻击目标的主机。(Windows XP和Linux操作系统主机)

攻击机:安装一些专用攻击软件,用于发起网络攻击的主机。(Linux操作系统平台)

攻击监测、分析与防御平台:最佳位置是靶机的网关,可基于Linux建立网关主机

网络连接:通过网络将靶机、攻击机和具备检测分析防御功能的网关进行连接

kali安装配置

Kali Linux 是一个基于 Debian 的用来进行渗透测试和安全审计的 Linux 操作系统,最初在 2013年3月 由具备类似功能的 BackTrack 系统开发而来,由 Offensive Security 团队支持开发。为了支持安全审计和渗透测试的一系列功能,Kali Linux 进行了定制化,包括内核,网络服务和用户都进行了特殊的设置。Kali 系统内预装了很多安全相关的工具,例如非常有名的 Nmap 端口扫描器、John the Ripper 密码破解器、Metasploit Framework 远程攻击框架等。Kali Linux 中目前最新版是 2016 年发布的 2.0-2016.2 版本。

安装时出现问题及解决方法

1.kali安装完后登陆进去界面黑屏

重新启动系统

2.kali终端打不开

(1)ctrl+alt+F1 进入命令行窗口;root登录执行 dpkg-reconfigure locales 空格选择 zh_ch.UTF-8 UTF-8;reboot 重启即可

尝试后仍然无法启动终端

(2)新建一个非root用户

在新建用户时显示fork进程失败,无法分配内存

(3)在设置中更改语言

仍然显示fork进程失败,无法分配内存

(4)尝试安装时就设置语言为英文

仍然没有解决

(5)copy别人装好的虚拟机打开后显示管道被占用或者依赖的磁盘不存在。重启电脑后问题解决,可以使用。

视频内容学习

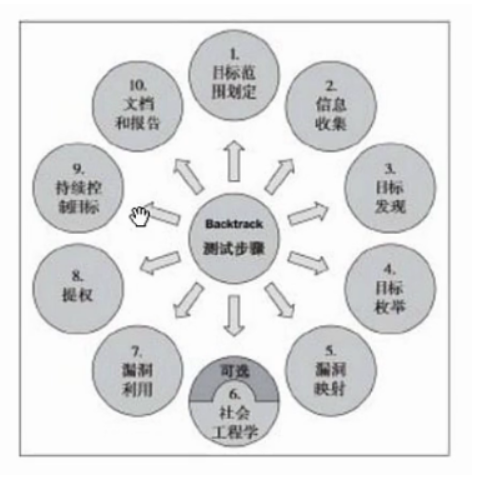

1.渗透测试流程

一个完整的授权安全渗透测试流程:

信息搜集:选择目标的过程,也是对目标信息进行收集整理的过程。搜集过程包括但不限于目标在线主机、域名信息等

漏洞分析:在收集了足够的信息之后要判断目标可能存在哪些漏洞,需要搜索引擎搜索或借助漏洞扫描器来完成

漏洞利用:对现有漏洞进行利用,得到一定权限,并提升自己的权限

权限维持:成功攻破系统后,继续保持对系统权限的控制,俗称“留后门”

文档编辑:渗透测试最终需要将得到的信息、漏洞归档化,从而形成知识的积累

其他相关项:无线攻击、密码攻击、嗅探攻击、逆向工程、数字取证等,多为整个渗透测试流程填砖

2.信息收集

收集方式:

主动:直接访问、扫描网站(将流量流经网站的行为)

被动:利用第三方的服务对目标进行访问了解,比例:Google搜索。

目标存在于互联网,从互联网中收集测试目标的有效信息是Kali Linux 信息收集的重要一步:

(1)通过互联网网站搜集信息

子域名信息、Shodan大数据搜索、同IP网站反查、IP信息扫描、网站指纹信息、WHOIS查询

(2)Google Hack语句

nurl: 用于搜索网页上包含的URL. 这个语法对寻找网页上的搜索,帮助之类的很有用.

intext: 只搜索网页部分中包含的文字(也就是忽略了标题,URL等的文字).

site: 可以限制你搜索范围的域名.

filetype: 搜索文件的后缀或者扩展名

intitle: 限制你搜索的网页标题.

allintitle: 搜索所有关键字构成标题的网页. 但是推荐不要使用

link: 可以得到一个所有包含了某个指定URL的页面列表. 例如link:wh0ami.net 就可以得到所有连接到Google的页面.不用担心

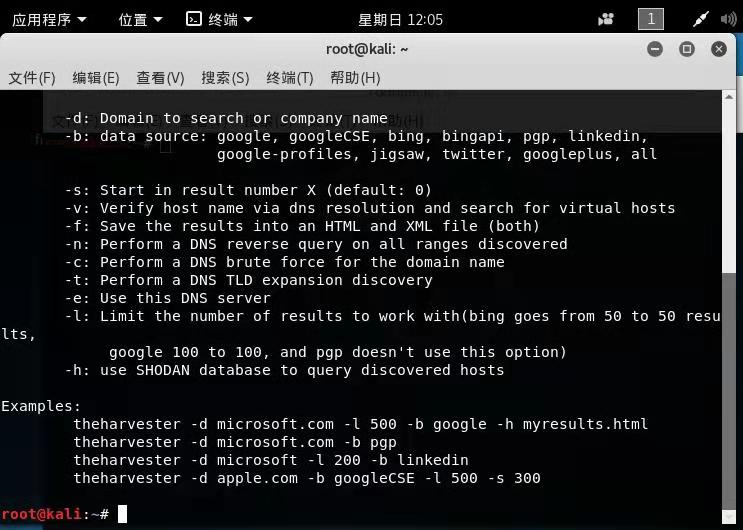

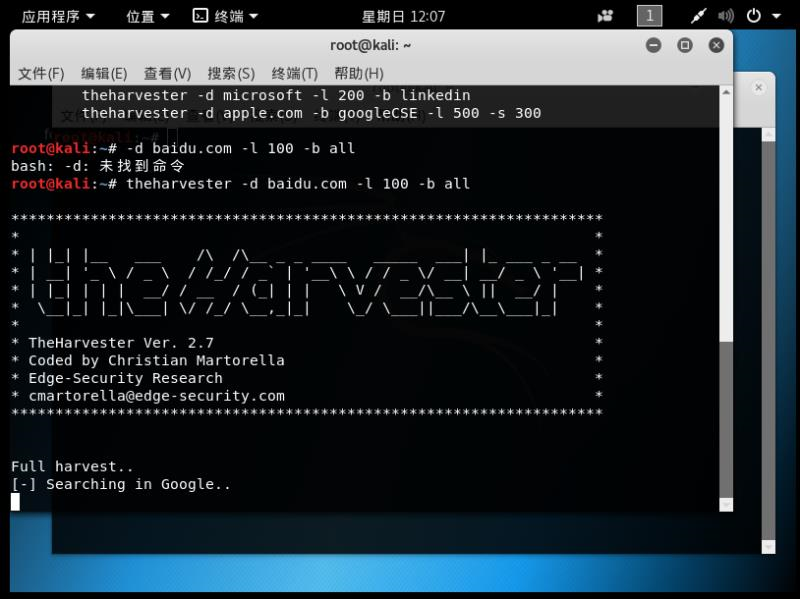

(3)theharvester

theharvester是一个社会工程学工具,它通过搜索引擎、PGP服务器以及SHODAN数据库收集用户的email,子域名,主机,雇员名,开放端口和banner信息。

(4)metagoofil

metagoofil可以收集 word、ppt、Excel、PDF 类型的信息

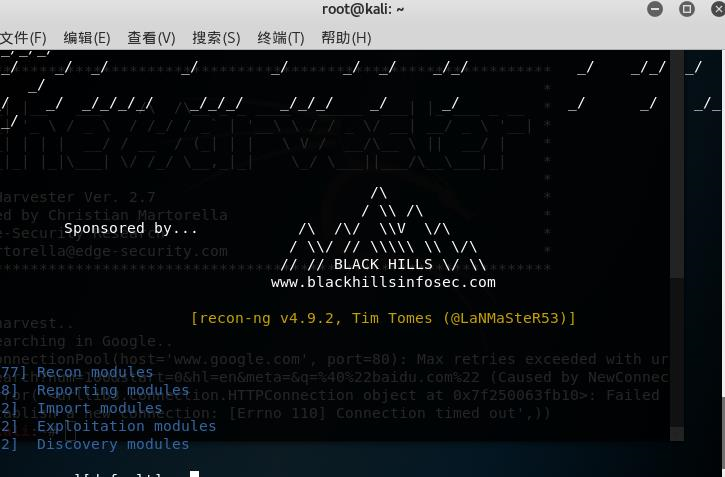

(5)recon-ng

Recon-NG是由python编写的一个开源的Web侦查(信息收集)框架。Recon-ng框架是一个强大的工具,使用它可以自动的收集信息和网络侦查。recon-ng有侦察reconnaissance、发现discovery、汇报reporting、攻击exploitation四大块模块。

目标获取:

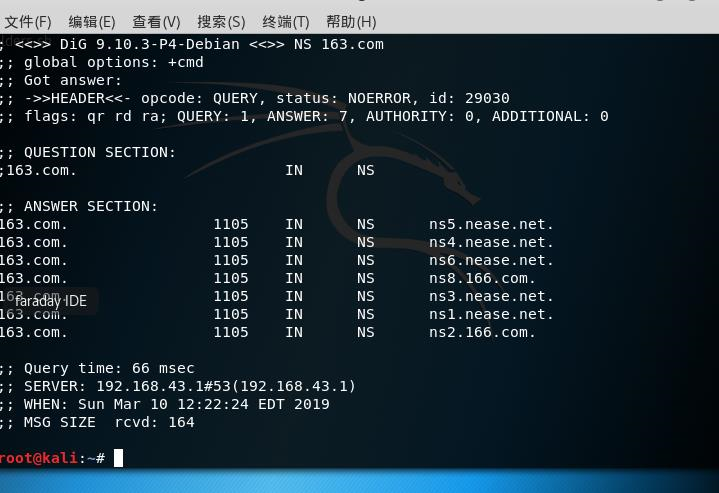

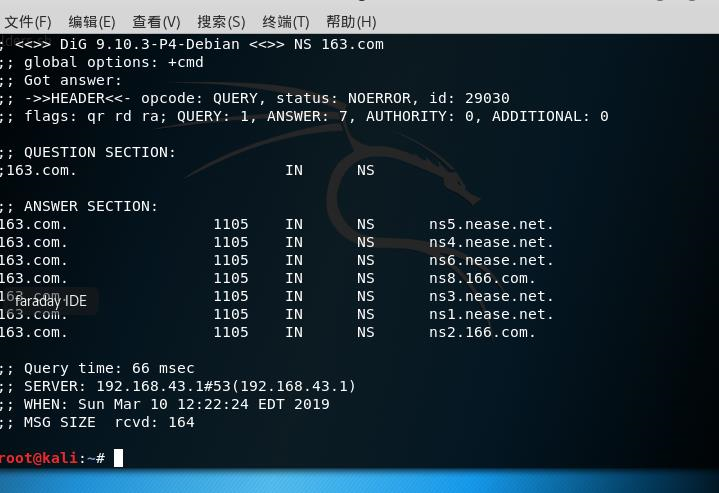

DNS(Domain Name System,域名系统)作为域名和IP地址相互映射的一个分布式数据库,能够使用户更方便的访问互联网,而不用去记住IP数串。当用户输入域名时,DNS服务可以将该域名解析为与之相关的信息,如IP地址。DNS协议运行在UDP协议之上,使用端口号53。从给定的一个简单的主域名(主域名漏洞较少),到目标子域名的信息收集更有利于发现漏洞。

(1) Dig 进行域名解析

(2) Dig 进行域传送漏洞测试

(3)子域名枚举工具

KALI安装与环境配置的更多相关文章

- win系统下nodejs安装及环境配置

第一步:下载安装文件下载nodejs,官网:http://nodejs.org/download/,我这里下载的是node-v0.10.28-x86.msi,如下图: 第二步:安装nodejs下载完成 ...

- Laravel教程 一:安装及环境配置

Laravel教程 一:安装及环境配置 此文章为原创文章,未经同意,禁止转载. Homestead 最近在SF上面看到越来越多的Laravel相关的问题,而作为一个Laravel的脑残粉,本来打算有机 ...

- Python学习 1 一 Python2.75的安装及环境配置教程

Python2.75的安装及环境配置教程 Python的语法简洁,功能强大,有大量的第三方开发包(模块),非常适合初学者上手.同时Python不像java一样对内存要求非常高,适合做一些经常性的任务方 ...

- Yeoman入门之安装及环境配置

Yeoman入门之安装及环境配置 http://blog.csdn.net/panlingfan/article/details/27345037 http://www.nodejs.orgYEOMA ...

- Node.js安装及环境配置之Windows篇

Node.js安装及环境配置之Windows篇 一.安装环境 1.本机系统:Windows 10 Pro(64位)2.Node.js:v6.9.2LTS(64位) 二.安装Node.js步骤 1. ...

- Infer 在 Mac 上的安装和环境配置

Infer 在 Mac 上的安装和环境配置 Infer 介绍 Infer 是一个静态分析工具.Infer 可以分析 Objective-C, Java 或者 C 代码,报告潜在的问题. 任何人都可以使 ...

- QT的安装及环境配置

QT的安装及环境配置 一.windows的下QT的安装及环境配置 (一)从框架安装程序中安装 步骤: 准备:下载QT库,下载指定版本的MINGW,QT IDE 1.下载QT安装文件如:qt-win-o ...

- Windows+Python+anaconda机器学习安装及环境配置步骤

Windows+Python+anaconda机器学习安装及环境配置步骤 1. 下载安装python3.6以上版本(包含pip,不用自己安装)2. 直接下载安装pycharm安装包(用于编写pytho ...

- Elasticsearch安装与环境配置

Elasticsearch安装与环境配置 确保机器上已经安装了jdk7以上版本 下载:官网下载地址:https://www.elastic.co/downloads/elasticsearch 将下载 ...

随机推荐

- web-msg-send 学习 http://www.workerman.net/web-sender

WEB消息推送框架 web-msg-sender是一款web长连接推送框架,采用PHPSocket.IO开发,基于WebSocket长连接通讯,如果浏览器不支持WebSocket则自动转用comet推 ...

- 关于PostmanURL中不能传递中文的问题

众所周知,中文乱码等问题在开发过程中让人厌烦,本人最近在使用Postman插件测试web的时候,在请求中添加了中文,结果请求错误 截图如下: 原因:不能直接处理中文,需要自行转化 解决: 1.新建一个 ...

- Xamarin SearchView 用法摘记

与Windows开发不同,这个控件的事件比较难找,费了半天劲才知道应该用哪个事件.核心代码如下: public class MainActivity : Activity { protected ov ...

- 第2章 Java基本语法(下): 流程控制--项目(记账本)

2-5 程序流程控制 2-5-1 顺序结构 2-5-2 分支语句1:if-else结构 案例 class IfTest1{ public static void main(String[] args) ...

- Java8 新特性学习

摘自:https://blog.csdn.net/shuaicihai/article/details/72615495 Lambda 表达式 Lambda 是一个匿名函数,我们可以把 Lambda ...

- 第一个Unity3D脚本

学习就该简单粗暴,看了一天Unity3d的教程加文档,尝试一个小练习,再快速写个博客加深印象. 一:首先建立一个空白工程,创建一个空GameObject,在Assets Pannel中创建一个名为Le ...

- 正点原子stm32f103mini版串口下载BOOT0引脚与与CH340G芯片引脚RTS、DTR、的关系原理

在做串口实验时,一直搞不明白一键下载是怎么回事,于是自己就去捉摸CH340G这块芯片,那么这里我将详细的讲解一下这块芯片怎么与stm32配合使用的. 1.由CH340G芯片资料可以知道这两个引脚的功能 ...

- 双心一键获取winsxs的写入权限,解决VC运行库安装error1935错误

@Echo offtitle 双心一键获取winsxs的写入权限,解决VC运行库安装error1935等错误set path=%path%;%~dp0setlocal EnableDelayedExp ...

- 基础 - 获得CPU主频

// 获得cpu主频.cpp : 定义控制台应用程序的入口点. // #include "stdafx.h" #include <windows.h> #include ...

- 20165312 2017-2018-2《JAVA程序设计》第7周学习总结

20165312 2017-2018-2<JAVA程序设计>第7周学习总结 一.对上周测试的查漏补缺 总的来说,我觉得上周两个测试都挺难的,做测试也花费了很长的时间,我认为是因为书上的知识 ...