CentOS 7下安装Logstash ELK Stack 日志管理系统(下)

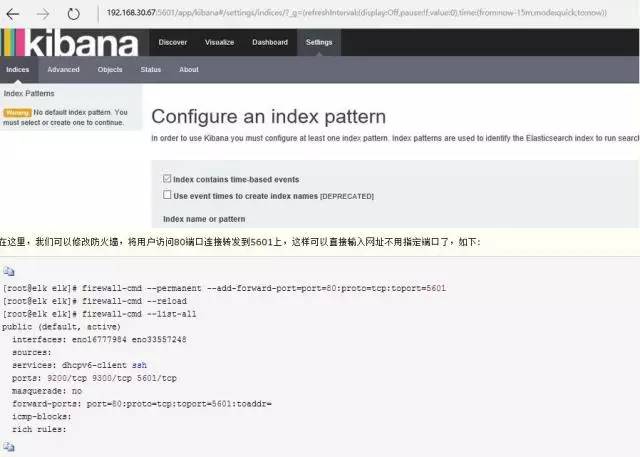

修改防火墙,对外开放tcp/5601

Success

[root@elk elk]# firewall-cmd --reload

success

[root@elk elk]# firewall-cmd --list-all

public (default, active)

interfaces: eno16777984 eno33557248

sources:

services: dhcpv6-client ssh

ports: 9200/tcp 9300/tcp 5601/tcp

masquerade: no

forward-ports:

icmp-blocks:

rich rules:

[root@elk elk]# systemctl enable kibana

Created symlink from /etc/systemd/system/multi-user.target.wants/kibana.service to /usr/lib/systemd/system/kibana.service.

[root@elk elk]# systemctl start kibana

[root@elk elk]# systemctl status kibana

● kibana.service - no description given

Loaded: loaded (/usr/lib/systemd/system/kibana.service; enabled; vendor preset: disabled)

Active: active (running) since Fri 2016-05-20 15:49:02 CST; 20s ago

Main PID: 11260 (node)

CGroup: /system.slice/kibana.service

└─11260 /opt/kibana/bin/../node/bin/node /opt/kibana/bin/../src/cli

May 20 15:49:05 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:05+00:00","tags":["status","plugin:elasticsearch...May 20 15:49:05 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:05+00:00","tags":["status","plugin:kbn_vi...lized"}

May 20 15:49:05 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:05+00:00","tags":["status","plugin:markdo...lized"}

May 20 15:49:05 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:05+00:00","tags":["status","plugin:metric...lized"}

May 20 15:49:05 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:05+00:00","tags":["status","plugin:spyMod...lized"}

May 20 15:49:05 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:05+00:00","tags":["status","plugin:status...lized"}

May 20 15:49:05 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:05+00:00","tags":["status","plugin:table_...lized"}

May 20 15:49:05 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:05+00:00","tags":["listening","info"],"pi...:5601"}

May 20 15:49:10 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:10+00:00","tags":["status","plugin:elasticsearch...May 20 15:49:14 elk.test.com kibana[11260]: {"type":"log","@timestamp":"2016-05-20T07:49:14+00:00","tags":["status","plugin:elasti...found"}

Hint: Some lines were ellipsized, use -l to show in full.

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 909/sshd

tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN 1595/master

tcp 0 0 0.0.0.0:5601 0.0.0.0:* LISTEN 11260/node

Success

[root@elk elk]# firewall-cmd --reload

success

[root@elk elk]# firewall-cmd --list-all

public (default, active)

interfaces: eno16777984 eno33557248

sources:

services: dhcpv6-client ssh

ports: 9200/tcp 9300/tcp 5601/tcp

masquerade: no

forward-ports:

icmp-blocks:

rich rules:

public (default, active)

interfaces: eno16777984 eno33557248

sources:

services: dhcpv6-client ssh

ports: 9200/tcp 9300/tcp 5601/tcp

masquerade: no

forward-ports: port=80:proto=tcp:toport=5601:toaddr=

icmp-blocks:

rich rules:

[root@elk tls]# openssl req -subj '/CN=elk.test.com/' -x509 -days 3650 -batch -nodes -newkey rsa:2048 -keyout private/logstash-forwarder.key -out

certs/logstash-forwarder.crt

Generating a 2048 bit RSA private key

...................................................................+++......................................................+++writing new private key to 'private/logstash-forwarder.key'-----

[root@elk elk]# /sbin/chkconfig logstash on

[root@elk conf.d]# netstat -ntlp

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 909/sshd

tcp 0 0 127.0.0.1:25 0.0.0.0:* LISTEN 1595/master

tcp 0 0 0.0.0.0:5601 0.0.0.0:* LISTEN 11260/node

tcp 0 0 0.0.0.0:514 0.0.0.0:* LISTEN 618/rsyslogd

tcp6 0 0 :::5000 :::* LISTEN 12819/java

tcp6 0 0 :::3306 :::* LISTEN 1270/mysqld

tcp6 0 0 127.0.0.1:9200 :::* LISTEN 10430/java

tcp6 0 0 ::1:9200 :::* LISTEN 10430/java

tcp6 0 0 127.0.0.1:9300 :::* LISTEN 10430/java

tcp6 0 0 ::1:9300 :::* LISTEN 10430/java

tcp6 0 0 :::22 :::* LISTEN 909/sshd

tcp6 0 0 ::1:25 :::* LISTEN 1595/master

tcp6 0 0 :::514 :::* LISTEN 618/rsyslogd

success

[root@elk ~]# firewall-cmd --reload

success

[root@elk ~]# firewall-cmd --list-all

public (default, active)

interfaces: eno16777984 eno33557248

sources:

services: dhcpv6-client ssh

ports: 9200/tcp 9300/tcp 5000/tcp 5601/tcp

masquerade: no

forward-ports: port=80:proto=tcp:toport=5601:toaddr=

icmp-blocks:

rich rules:

.

├── es-01│ ├── elasticsearch.yml

│ └── logging.yml

└── scripts

----http:

port: 9200network:

host: elk.test.com

node:

name: elk.test.com

path:

data: /etc/elasticsearch/data/es-01

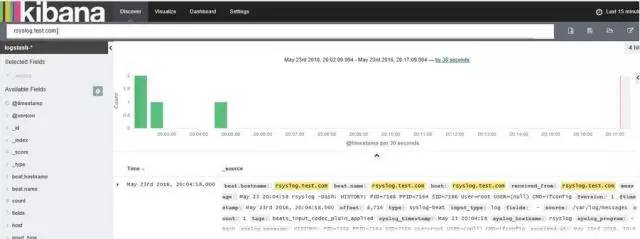

[root@elk elk]# scp filebeat-1.2.3-x86_64.rpm root@nginx.test.com:/root/elk

[root@elk elk]# scp /etc/pki/tls/certs/logstash-forwarder.crt rsyslog.test.com:/root/elk

[root@elk elk]# scp /etc/pki/tls/certs/logstash-forwarder.crt nginx.test.com:/root/elk

#拷贝证书到本机指定目录中

[root@rsyslog elk]# cp logstash-forwarder.crt /etc/pki/tls/certs/.

[root@rsyslog elk]# cd /etc/filebeat/[root@rsyslog filebeat]# tree

.

├── conf.d

│ ├── authlogs.yml

│ └── syslogs.yml

├── filebeat.template.json

└── filebeat.yml1 directory, 4 files

Starting filebeat: [ OK ]

[root@rsyslog filebeat]# chkconfig filebeat on

[root@rsyslog filebeat]# netstat -altp

Active Internet connections (servers and established)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 localhost:25151 *:* LISTEN 6230/python2

tcp 0 0 *:ssh *:* LISTEN 5509/sshd

tcp 0 0 localhost:ipp *:* LISTEN 1053/cupsd

tcp 0 0 localhost:smtp *:* LISTEN 1188/master

tcp 0 0 rsyslog.test.com:51155 elk.test.com:commplex-main ESTABLISHED 7443/filebeat

tcp 0 52 rsyslog.test.com:ssh 192.168.30.65:10580 ESTABLISHED 7164/sshd

tcp 0 0 *:ssh *:* LISTEN 5509/sshd

tcp 0 0 localhost:ipp *:* LISTEN 1053/cupsd

tcp 0 0 localhost:smtp *:* LISTEN 1188/master

[root@nginx elk]# cp logstash-forwarder.crt /etc/pki/tls/certs/.

[root@nginx elk]# cd /etc/filebeat/[root@nginx filebeat]# tree

.

├── conf.d

│ ├── nginx.yml

│ └── syslogs.yml

├── filebeat.template.json

└── filebeat.yml1 directory, 4 files

Starting filebeat: [ OK ]

[root@nginx filebeat]# chkconfig filebeat on

[root@nginx filebeat]# netstat -aulpt

Active Internet connections (servers and established)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 *:ssh *:* LISTEN 1076/sshd

tcp 0 0 localhost:smtp *:* LISTEN 1155/master

tcp 0 0 *:http *:* LISTEN 1446/nginx

tcp 0 52 nginx.test.com:ssh 192.168.30.65:11690 ESTABLISHED 1313/sshd

tcp 0 0 nginx.test.com:49500 elk.test.com:commplex-main ESTABLISHED 1515/filebeat

tcp 0 0 nginx.test.com:ssh 192.168.30.65:6215 ESTABLISHED 1196/sshd

tcp 0 0 nginx.test.com:ssh 192.168.30.65:6216 ESTABLISHED 1200/sshd

tcp 0 0 *:ssh *:* LISTEN 1076/sshd

微信扫一扫

关注该公众号

CentOS 7下安装Logstash ELK Stack 日志管理系统(下)的更多相关文章

- CentOS 7下安装Logstash ELK Stack 日志管理系统(上)

介绍 The Elastic Stack - 它不是一个软件,而是Elasticsearch,Logstash,Kibana 开源软件的集合,对外是作为一个日志管理系统的开源方案.它可以从任何来源,任 ...

- Centos7 之安装Logstash ELK stack 日志管理系统

一.介绍 The Elastic Stack - 它不是一个软件,而是Elasticsearch,Logstash,Kibana 开源软件的集合,对外是作为一个日志管理系统的开源方案.它可以从任何来源 ...

- 170228、Linux操作系统安装ELK stack日志管理系统--(1)Logstash和Filebeat的安装与使用

安装测试环境:Ubuntu 16.04.2 LTS 前言 (1)ELK是Elasticsearch,Logstash,Kibana 开源软件的集合,对外是作为一个日志管理系统的开源方案.它可以从任何来 ...

- 离线部署ELK+kafka日志管理系统【转】

转自 离线部署ELK+kafka日志管理系统 - xiaoxiaozhou - 51CTO技术博客http://xiaoxiaozhou.blog.51cto.com/4681537/1854684 ...

- anaconda环境中---py2.7下安装tf1.0 + py3.5下安装tf1.5

anaconda环境中---py2.7下安装tf1.0 + py3.5下安装tf1.5 @wp20181030 环境:ubuntu18.04, anaconda2, ubuntu系统下事先安装了pyt ...

- centos7下安装docker(18docker日志---docker logs)

在微服务架构中,由于容器的数量众多以及快速变化的特性使得记录日志和监控变得越来越重要,考虑到容器的短暂和不固定周期,当我们需要排查问题的时候容器可能不在了.因此,一套集中式的日志管理系统是生产环境中不 ...

- 微服务下,使用ELK做日志收集及分析

一.使用背景 目前项目中,采用的是微服务框架,对于日志,采用的是logback的配置,每个微服务的日志,都是通过File的方式存储在部署的机器上,但是由于日志比较分散,想要检查各个微服务是否有报错信息 ...

- ELK Stack 日志平台性能优化

转载自: https://mp.weixin.qq.com/s?__biz=MzAwNTM5Njk3Mw==&mid=2247487789&idx=1&sn=def0d8c2e ...

- CentOS 6.5安装在VMWare中Bridge模式下网卡eth0不能自动激活的问题

VMWare 12.5.2 CentOS 6.5 basic VMWare网卡配置选择Bridge方式 问题: 默认情况下ifconfig命令只能看到网络设备lo,看不到eth0,也没有分配合理的IP ...

随机推荐

- 几个有关整数的证明(from信息安全数学基础的作业)

1. 设m,n为正整数,m为奇数,求证2m-1和2n+1互素 反证法:假设d=(2m-1,2n+1)≥2,则存在x,y∈z,2m=dx+1,和2n=dy-1 则存在u,v∈z,2mn=du+1,2nm ...

- 【整理】iview Tree数据格式问题,无限递归树处理数据

iview Tree数据格式问题,无限递归树处理数据 https://juejin.im/post/5b51a8a4e51d455d6825be20

- Java集合(四)--基于JDK1.8的ArrayList源码解读

public class ArrayList<E> extends AbstractList<E> implements List<E>, RandomAccess ...

- pooling需要注意的一个地方

max pooling 在不同的 depth 上是分开执行的,且不需要参数控制.也就是说,pooling之后,feature map的维度不会改变

- MySQL-07 日志管理

学习目标 MySQL日志 二进制日志 错误日志 查询通用日志 慢查询日志 MySQL日志 MySQL日志分为四类,说明如下: 错误日志:记录MySQL服务的启动.运行或者停止时出现的问题. 查询日志: ...

- 内置函数filter和map

filter filter()函数接收一个函数 f 和一个list,这个函数 f 的作用是对每个元素进行判断,返回 True或 False,filter()根据判断结果自动过滤掉不符合条件的元素,返回 ...

- 左右分栏页面右侧无法出现滚动条bug

问题记录 项目比较老了,左右分栏的页面,导航栏右边是一个iframe组成的页面,通过某个操作后,页面右侧内容区域无法实现滚动 问题查明 遇见过好几次,最后查明,总结一句话,修改了右侧页面body的ov ...

- (14) openssl x509(签署和自签署)

主要用于输出证书信息,也能够签署证书请求文件.自签署.转换证书格式等. openssl x509工具不会使用openssl配置文件中的设定,而是完全需要自行设定或者使用该伪命令的默认值,它就像是一个完 ...

- 深入Linux内核架构——进程管理和调度(上)

如果系统只有一个处理器,那么给定时刻只有一个程序可以运行.在多处理器系统中,真正并行运行的进程数目取决于物理CPU的数目.内核和处理器建立了多任务的错觉,是通过以很短的间隔在系统运行的应用程序之间不停 ...

- 剑指Offer(书):替换空格

题目:请实现一个函数,将一个字符串中的每个空格替换成“%20”.例如,当字符串为We Are Happy.则经过替换之后的字符串为We%20Are%20Happy. 分析:通常来说,这样的题有两种方式 ...

加载中

加载中