2018-2019-2 20165215《网络对抗技术》Exp7 网络欺诈防范

目录

实验目的

理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法

实验内容

(1)简单应用SET工具建立冒名网站 (1分)

(2)ettercap DNS spoof (1分)

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

实验步骤

(一)简单应用SET工具建立冒名网站

SET(Social-Engineer Toolkit)是一款python开发的社会工程学工具包

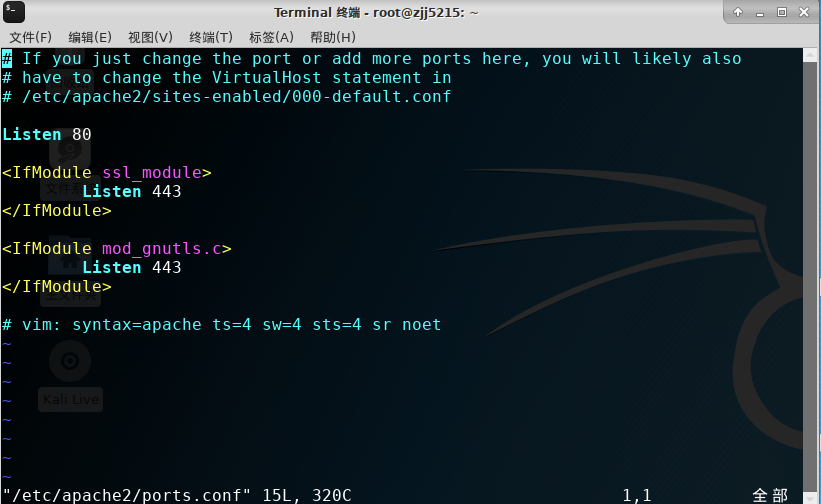

1、生成的钓鱼网站如果使用https服务无法验证证书,因此钓鱼网站要使用http服务,使用命令sudo vi /etc/apache2/ports.conf将Apache的端口改为80

2、使用netstat -tupln |grep 80查看80端口是否被占用

分析:该情况表示80端口未被占用,若被占用则需要使用kill + PID杀死进程

3、使用apachectl start开启Apache服务

4、使用setoolkit打开SET工具,开启后有如下选项:

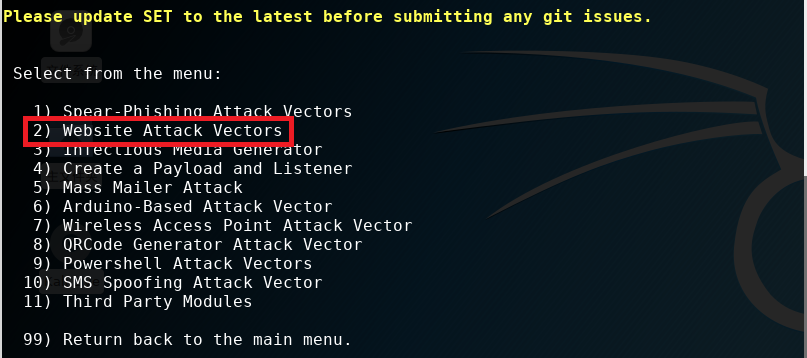

5、选择1社会工程学攻击,选择后出现如下选项:

6、选择2钓鱼网站攻击向量,选择后出现如下选项:

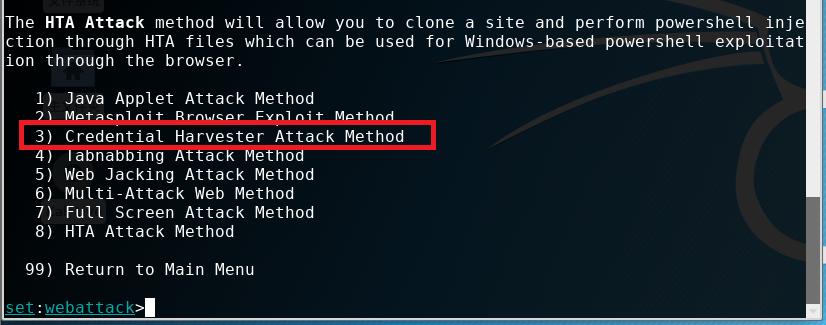

7、选择3登录密码截取攻击,选择后出现如下选项:

8、选择2r进行克隆网站

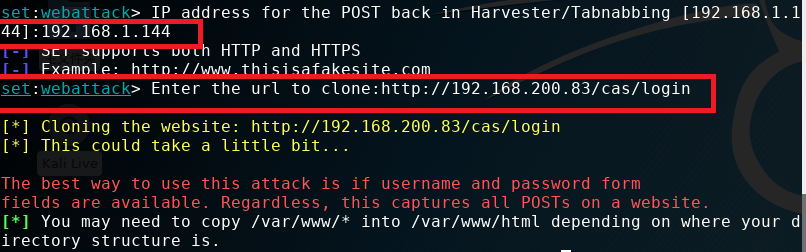

9、输入kali的IP地址和要克隆的网址,这样当靶机访问kali的IP地址时,就会打开一个和克隆网站界面一样的钓鱼网站

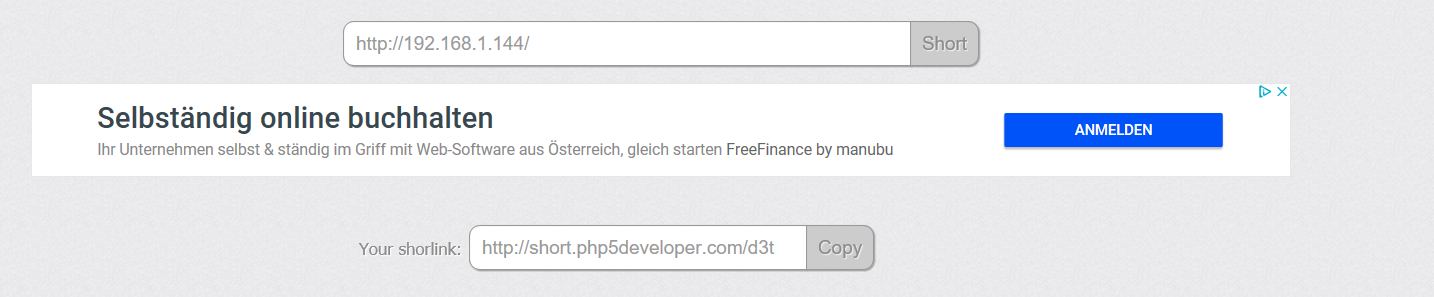

10、为了更好地进行欺骗,我们可以使用Url Shortener将kali的IP地址伪装成另一个链接

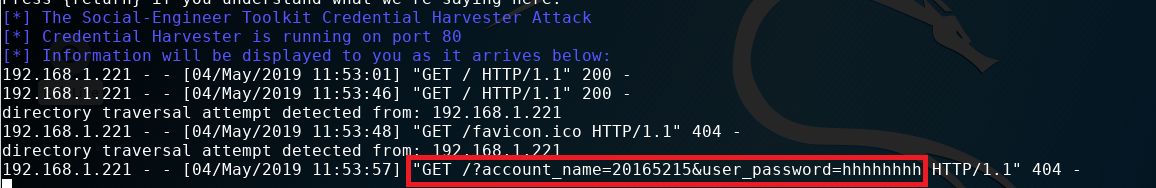

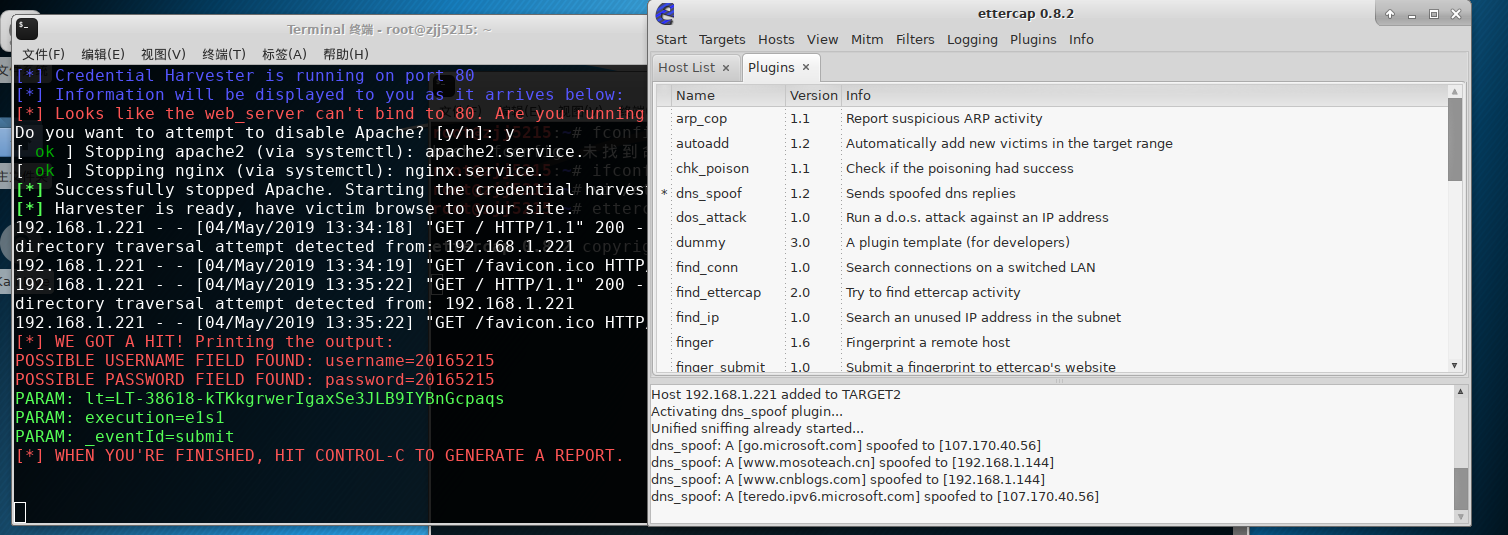

11、靶机访问经过伪装之后的kali网址,kali端显示连接信息

12、模拟不知情的受害用户在钓鱼网站上输入用户名、密码等信息,可以看到kali默默地截取了

(二)ettercap DNS spoof

1、输入命令ifconfig eth0 promisc将Kali攻击机的网卡改为混杂模式

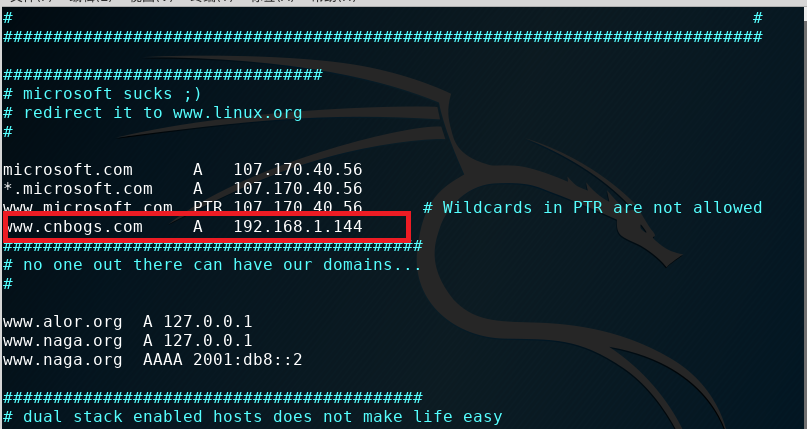

2、输入命令vi /etc/ettercap/etter.dns对ettercap的DNS缓存表进行修改

此处我添加的记录是www.cnblogs.com A 192.168.1.144 ,IP为kali主机IP

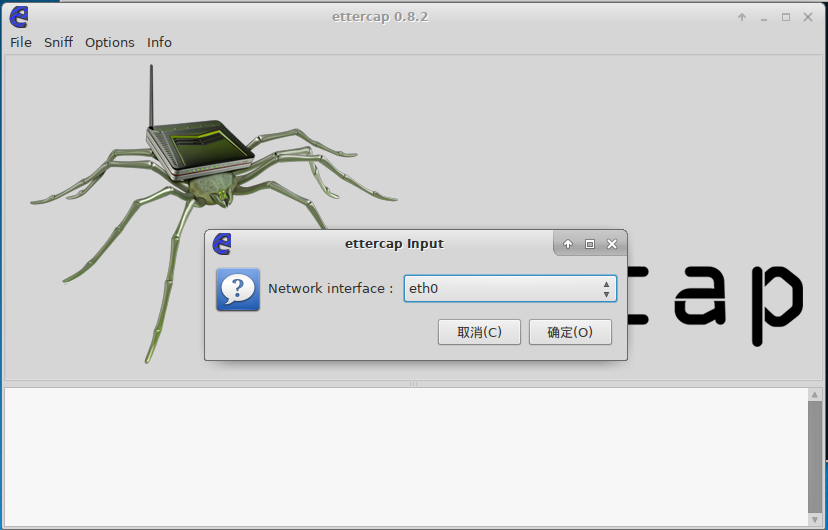

3、使用ettercap -G开启ettercap

4、点击工具栏中的Sniff—>unified sniffing(嗅探所有),在弹出的界面中选择eth0后点击确定(即监听eth0网卡)

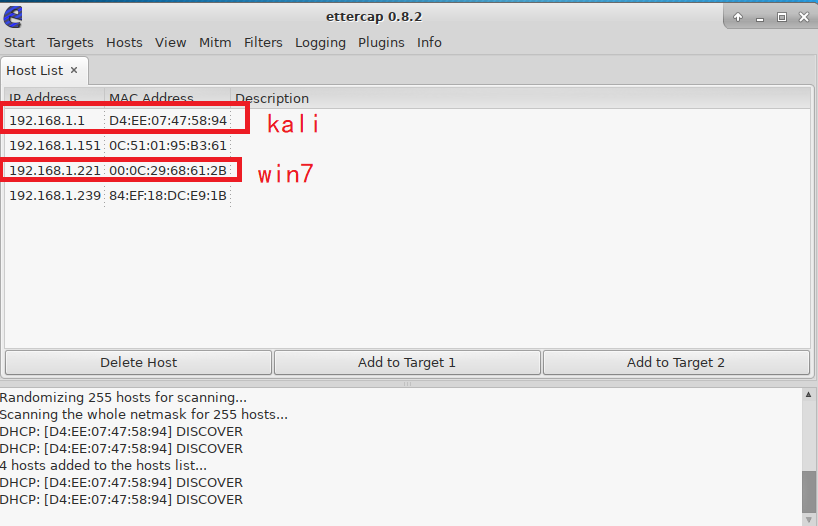

5、点击工具栏中的Hosts-Scan for hosts扫描子网,再点击Hosts list查看存活主机

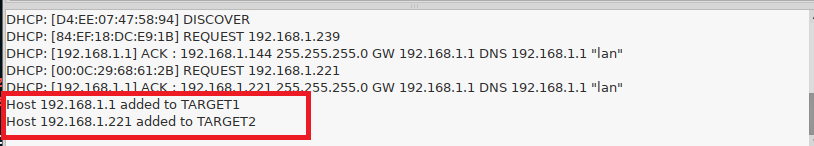

6、将攻击者的网关IP192.168.1.1(kali)添加到target1,靶机IP192.168.1.221(win7)添加到target2

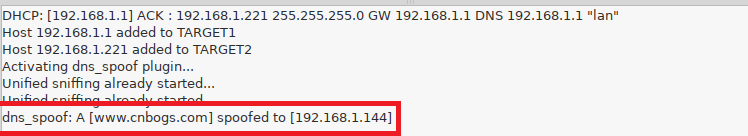

7、点击工具栏中的Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件

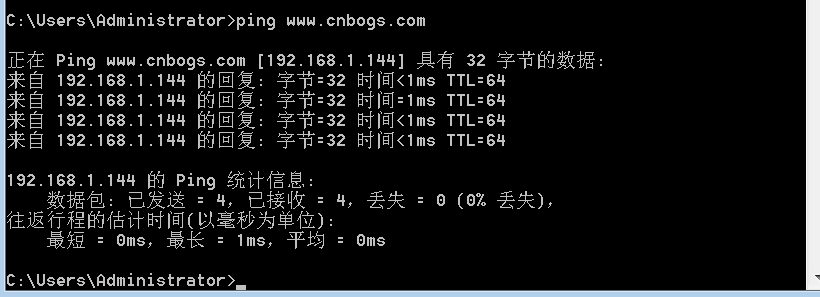

8、点击左上角的Start开始嗅探,此时在靶机中用命令行ping www.cnblogs.com会发现解析的地址是攻击机kali的IP地址

9、在ettercap上也捕获到访问记录

(三)结合应用两种技术,用DNS spoof引导特定访问到冒名网站

1、建立冒名网站的步骤与任务一相同,将目的网页与攻击机IP地址关联

2、设置DNS spoof的步骤与任务二相同

3、靶机打开www.cnblogs.com,显示目的网页页面

基础问题回答

(1)通常在什么场景下容易受到DNS spoof攻击

- 当攻击机与靶机位于同一局域网的时候容易受到DNS spoof攻击

- 使用公共wifi、个人热点时

(2)在日常生活工作中如何防范以上两攻击方法

- 浏览网页的时使用https服务,通过SSL协议对服务器的认证增强访问的安全性

- 不随意使用公共wifi、私人热点,在不信任的场所不轻易输入私人账号密码

实验总结与体会

本次实验比较简单,应用工具可以直接克隆一个网站也是很神奇,设想如果克隆的假网站和DNS spoof针对地是我们常用的网页,那么受欺骗的几率还是很大的。这种针对同一网段的欺骗让我深切地意识到公共wifi的危险度,出门在外一定不要为图一时方便连接不可信的网络!

2018-2019-2 20165215《网络对抗技术》Exp7 网络欺诈防范的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- requests 抓取网站

import requests from requests.exceptions import RequestException import re import json def get_one_p ...

- <%%> <%! %> <%=%> <%-- --%> jsp中jstl一些运用

<%%> 这里面可以添加java代码片段<%! %> 这里添加java方法 主要是用来声明变量的 <%=%> 将变量或表达式值输出到页面<%-- --%> ...

- js中——限制文本框输入非数字

//先把非数字的都替换掉,除了数字和.和/ obj.value = obj.value.replace(/[^\-\d./]/g, ""); //必须保 ...

- Java注解【一、概述】

前面几篇Java学习笔记都是半夜写的,比较伤身体,今天开始想调整生物钟,早上起来学2小时,看看能坚持多久 本周目标: 1.JavaJDBC使用 2.JavaWeb编程 3.Java框架基础(反射+注解 ...

- 第十三章、元类(metaclass)

目录 第十三章.元类(metaclass) 一.什么是元类 二.为什么用元类 第十三章.元类(metaclass) 一.什么是元类 在python中一切皆对象,那么我们用class关键字定义的类本身也 ...

- 数据库——Oracle(8)

1 标准SQL外连接(二) 1) 全外连接:查询所有表所有的数据 格式: select 别名1.*/列名,别名2.*/列名 from 表1 别名1 full outer join 表2 别名2 on ...

- Android异常与性能优化相关面试问题-内存管理面试问题详解

内存管理机制概述: 分配机制:操作系统会为每一个进程分配一个合理的内存大小,从而保证每一个进程能够正常的运行,不至于内存不够使用,或者某个进程占用过多的内存. 回收机制:在系统内存不足的时候,系统有一 ...

- 异步消息处理机制相关面试问题-AsyncTask面试问题详解

什么是AsyncTask: 它本质上是一个封装了线程池和handler的异步框架. AsyncTask的使用方法: 三个参数: 五个方法: AsyncTask的内部原理: AsyncTask的注意事项 ...

- Web界面开发必看!Kendo UI for jQuery编辑功能指南第二弹

Kendo UI for jQuery最新试用版下载 Kendo UI目前最新提供Kendo UI for jQuery.Kendo UI for Angular.Kendo UI Support f ...

- IPC 进程间通信方式——信号量

信号量 本质上是共享资源的数目,用来控制对共享资源的访问. 用于进程间的互斥和同步 每种共享资源对应一个信号量,为了便于大量共享资源的操作引入了信号量集,可对多对信号量一次性操作.对信号量集中所有的操 ...