OWASP ModSecurity Core Rule Set (CRS)的基本使用

Preface

前述文章开源WAF工具ModSecurity,介绍了ModSecurity作为Nginx的动态加载模块的基本安装和使用。

本篇简单介绍ModSecurity CRS规则集的使用。

# nginx -v # nginx版本

nginx version: nginx/1.17.

# which nginx # nginx可执行文件路径

/usr/sbin/nginx

# find / -name nginx.conf # nginx配置文件路径

/etc/nginx/nginx.conf

# ls /etc/nginx/modules/ # modsecurity模块位置

ngx_http_modsecurity_module.so

# ls /etc/nginx/modsec/*.conf # modsecurity配置文件路径

/etc/nginx/modsec/main.conf /etc/nginx/modsec/modsecurity.conf

如果参照前面给出的链接,除了版本上可能会有差异外(由于更新),其它的是一样的。

OWASP CRS

下载OWASP规则并生成配置文件

# cd /etc/nginx/modsec/ # 切换到我们设置的modsecurity配置文件路径

# git clone https://github.com/SpiderLabs/owasp-modsecurity-crs.git # 下载CRS规则文件

# cd owasp-modsecurity-crs

# cp crs-setup.conf.example crs-setup.conf # 使用默认配置

# git branch

* v3.3/dev # 目前在最新的3.3分支

配置OWASP规则

编辑crs-setup.conf文件(使用命令)。

# sed -ie 's/SecDefaultAction "phase:1,log,auditlog,pass"/#SecDefaultAction "phase:1,log,auditlog,pass"/g' crs-setup.conf

# sed -ie 's/SecDefaultAction "phase:2,log,auditlog,pass"/#SecDefaultAction "phase:2,log,auditlog,pass"/g' crs-setup.conf

# sed -ie 's/#.*SecDefaultAction "phase:1,log,auditlog,deny,status:403"/SecDefaultAction "phase:1,log,auditlog,deny,status:403"/g' crs-setup.conf

# sed -ie 's/# SecDefaultAction "phase:2,log,auditlog,deny,status:403"/SecDefaultAction "phase:2,log,auditlog,deny,status:403"/g' crs-setup.conf

生成例外排除请求的配置文件

# pwd # 当前已在这个路径

/etc/nginx/modsec/owasp-modsecurity-crs

# cp rules/REQUEST--EXCLUSION-RULES-BEFORE-CRS.conf.example rules/REQUEST--EXCLUSION-RULES-BEFORE-CRS.conf # 例外排除请求

# cp rules/RESPONSE--EXCLUSION-RULES-AFTER-CRS.conf.example rules/RESPONSE--EXCLUSION-RULES-AFTER-CRS.conf # 例外排除请求

$ cp rules/*.data .. # data文件拷贝至modsecurity配置文件路径,即/etc/nginx/modsec

# cd /etc/nginx/modsec/

# ls # /etc/nginx/modsec路径下的内容是这样

crawlers-user-agents.data java-errors.data owasp-modsecurity-crs php-function-names-.data scanners-headers.data sql-errors.data

iis-errors.data lfi-os-files.data php-config-directives.data php-variables.data scanners-urls.data unicode.mapping

java-classes.data main.conf php-errors.data restricted-files.data scanners-user-agents.data unix-shell.data

java-code-leakages.data modsecurity.conf php-function-names-.data restricted-upload.data scripting-user-agents.data windows-powershell-commands.data

其中:

- modsecurity.conf为modsecurity的配置文件;

- main.conf为我们自己添加的主配置文件,规则都可添加到这里,方便进行管理;

添加规则

在main.conf配置文件中添加我们想要的规则:

# vim main.conf # 以下是main.conf中的内容

# Include the recommended configuration

include modsecurity.conf

include owasp-modsecurity-crs/crs-setup.conf

include owasp-modsecurity-crs/rules/REQUEST--EXCLUSION-RULES-BEFORE-CRS.conf

include owasp-modsecurity-crs/rules/REQUEST--INITIALIZATION.conf

Include owasp-modsecurity-crs/rules/REQUEST-903.9002-WORDPRESS-EXCLUSION-RULES.conf

include owasp-modsecurity-crs/rules/REQUEST--COMMON-EXCEPTIONS.conf

include owasp-modsecurity-crs/rules/REQUEST--IP-REPUTATION.conf

include owasp-modsecurity-crs/rules/REQUEST--METHOD-ENFORCEMENT.conf

include owasp-modsecurity-crs/rules/REQUEST--DOS-PROTECTION.conf

include owasp-modsecurity-crs/rules/REQUEST--SCANNER-DETECTION.conf

include owasp-modsecurity-crs/rules/REQUEST--PROTOCOL-ENFORCEMENT.conf

include owasp-modsecurity-crs/rules/REQUEST--PROTOCOL-ATTACK.conf

include owasp-modsecurity-crs/rules/REQUEST--APPLICATION-ATTACK-LFI.conf

include owasp-modsecurity-crs/rules/REQUEST--APPLICATION-ATTACK-RFI.conf

include owasp-modsecurity-crs/rules/REQUEST--APPLICATION-ATTACK-RCE.conf

include owasp-modsecurity-crs/rules/REQUEST--APPLICATION-ATTACK-PHP.conf

include owasp-modsecurity-crs/rules/REQUEST--APPLICATION-ATTACK-XSS.conf

include owasp-modsecurity-crs/rules/REQUEST--APPLICATION-ATTACK-SQLI.conf

include owasp-modsecurity-crs/rules/REQUEST--APPLICATION-ATTACK-SESSION-FIXATION.conf

include owasp-modsecurity-crs/rules/REQUEST--BLOCKING-EVALUATION.conf

include owasp-modsecurity-crs/rules/RESPONSE--DATA-LEAKAGES.conf

include owasp-modsecurity-crs/rules/RESPONSE--DATA-LEAKAGES-SQL.conf

include owasp-modsecurity-crs/rules/RESPONSE--DATA-LEAKAGES-JAVA.conf

include owasp-modsecurity-crs/rules/RESPONSE--DATA-LEAKAGES-PHP.conf

include owasp-modsecurity-crs/rules/RESPONSE--DATA-LEAKAGES-IIS.conf

include owasp-modsecurity-crs/rules/RESPONSE--BLOCKING-EVALUATION.conf

include owasp-modsecurity-crs/rules/RESPONSE--CORRELATION.conf

include owasp-modsecurity-crs/rules/RESPONSE--EXCLUSION-RULES-AFTER-CRS.conf

# A test rule

SecRule ARGS:testparam "@contains test" "id:1234,deny,log,status:403"

【注】考虑到可能对主机性能上的损耗,可以根据实际需求加入对应的漏洞的防护规则即可。

测试

# nginx -s reload # 重载配置

# nginx -t # 测试

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

nginx: configuration file /etc/nginx/nginx.conf test is successful # curl -D - http://localhost/?id=1 # 正常访问

HTTP/1.1 OK

Server: nginx/1.17.

Date: Tue, Nov :: GMT

Content-Type: text/plain

Content-Length:

Connection: keep-alive Thank you for requesting /?id=1

# curl -D - http://localhost/?id='1 and 1=1' # 测试是否存在SQL注入

HTTP/1.1 Forbidden <<== 会被拦截

Server: nginx/1.17.

Date: Tue, Nov :: GMT

Content-Type: text/html

Content-Length:

Connection: keep-alive <html>

<head><title> Forbidden</title></head>

<body>

<center><h1> Forbidden</h1></center>

<hr><center>nginx/1.17.</center>

</body>

</html> # curl -D - http://localhost/?input='<script>alert(/xss/)</script>' # 测试XSS

HTTP/1.1 Forbidden <<== 同样会被拦截

Server: nginx/1.17.

Date: Tue, Nov :: GMT

Content-Type: text/html

Content-Length:

Connection: keep-alive <html>

<head><title> Forbidden</title></head>

<body>

<center><h1> Forbidden</h1></center>

<hr><center>nginx/1.17.</center>

</body>

</html>

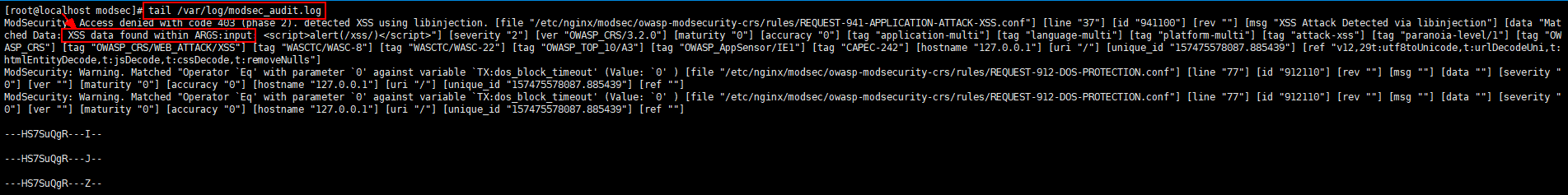

查看日志文件

modsecurity日志文件:/var/log/modsec_audit.log

可以清楚的看到日志中记录了XSS的攻击记录。

ModSecurity CRS规则集的基本使用就是这样,最主要的是要知道CRS规则集中的内容,规则的编写,才能编写出符合自己要求的规则。

参考

利用 ModSecurity 在 Nginx 上构建 WAF

https://www.hi-linux.com/posts/45920.html

OWASP ModSecurity Core Rule Set (CRS)的基本使用的更多相关文章

- OpenResty + ModSecurity + OWASP CRS

本篇将介绍如何使用OpenResty和ModSecurity 来构建自己的WAF,安装过程整体与Nginx是类似的,但也有些区别,在文中会特别指出,本篇算是用openresty对前面两篇nginx和c ...

- ModSecurity web application firewall (WAF) Research

catalog . 引言 . OWASP ModSecurity Core Rule Set (CRS) Project . Installation mod_security for Apache ...

- nginx配合modsecurity实现WAF功能

一.准备工作 系统:centos 7.2 64位.nginx1.10.2, modsecurity2.9.1 owasp3.0 1.nginx:http://nginx.org/download/ng ...

- ModSecurity:一款优秀的开源WAF

一.ModSecurity3.0介绍 ModSecurity是一个开源的跨平台Web应用程序防火墙(WAF)引擎,用于Apache,IIS和Nginx,由Trustwave的SpiderLabs开发. ...

- ModSecurity for Nginx

Announcing the availability of ModSecurity extension for Nginx ModSecurity for Nginx ModSecurity for ...

- Web漏洞总结: OWASP Top 10

本文原创,更多内容可以参考: Java 全栈知识体系.如需转载请说明原处. 开发安全 - OWASP Top 10 在学习安全需要总体了解安全趋势和常见的Web漏洞,首推了解OWASP,因为它代表着业 ...

- CRSF Defense Using Content Injection Support By ModSecurity

The most advanced and imaginative use of the content injection feature is that devised byRyan C. Bar ...

- 开源WAF工具ModSecurity

0 前言 ModSecurity是一个开源的跨平台Web应用程序防火墙(WAF)引擎,用于Apache,IIS和Nginx,由Trustwave的SpiderLabs开发.作为WAF产品,ModSec ...

- ModSecurity的规则

一.ModSecurity的规则 基本格式 SecRule VARIABLES OPERATOR ACTIONS SecRule:ModSecurity主要的指令,用于创建安全规则. VARIABLE ...

随机推荐

- Tomcat介绍、安装JDK、安装Tomcat

6月26日任务 16.1 Tomcat介绍16.2 安装jdk16.3 安装Tomcat扩展java容器比较 http://my.oschina.net/diedai/blog/271367 http ...

- 带着canvas去流浪系列之八 碰撞

[摘要] canvas动画-碰撞仿真 示例代码托管在:http://www.github.com/dashnowords/blogs 经过前面章节相对枯燥的练习,相信你已经能够上手canvas的原生A ...

- 【云速建站】微信公众平台中维护IP白名单

[摘要] 介绍获取接入IP白名单的操作步骤 网站后台对接微信公众号.支付等都依赖于白名单,接下来就介绍一下白名单的配置. 1.1 为什么要设置白名单 为了提高公众平台开发者接口调用的安全性, ...

- hibernate的查询方式的介绍(一)

1.对象导航查询 2.OID查询 3.hql(hibernate query language)查询 4.QBC查询 5.本地sql查询 在这里先介绍其中两种 1.hibernate的对象导航查询 ( ...

- luogu P1044 栈

题目背景 栈是计算机中经典的数据结构,简单的说,栈就是限制在一端进行插入删除操作的线性表. 栈有两种最重要的操作,即poppop(从栈顶弹出一个元素)和pushpush(将一个元素进栈). 栈的重要性 ...

- luogu P1801 【黑匣子_NOI导刊2010提高(06)】

这里提供一个简单实现新思路: . 约定: 以下n指代的数的数量,不是题目所指的n 以下m指代询问的数量,不是题目所指的m (不好意思,这是本人习惯) 分块+堆 **堆一次只能输出堆顶的一个元素,如果我 ...

- 小程序如何支持使用 async/await (构建npm版)

前言 小程序本身是不支持async/await语法的,但有些应用场景,我们使用async/await会使得代码更简洁,也更易于维护,用过都知道是有多爽的.既然小程序不支持,那我们可以借助 fackbo ...

- io流函数略解(java_input流)[二]

背景 在写这篇随笔之前,已经写了io流函数略解(java_File)(一),主要是总结了File的一些操作,以及一些源码介绍. 在Io实际应用中,实际上运用在如果会操作File,实际上很难写出一点能实 ...

- 小白学 Python 爬虫(20):Xpath 进阶

人生苦短,我用 Python 前文传送门: 小白学 Python 爬虫(1):开篇 小白学 Python 爬虫(2):前置准备(一)基本类库的安装 小白学 Python 爬虫(3):前置准备(二)Li ...

- 使用笛卡尔积生成sku

/// <summary> /// 生成SKU价格表 /// </summary> /// <param name="model"></p ...