Go 分布式令牌桶限流 + 兜底策略

上篇文章提到固定时间窗口限流无法处理突然请求洪峰情况,本文讲述的令牌桶线路算法则可以比较好的处理此场景。

工作原理

- 单位时间按照一定速率匀速的生产 token 放入桶内,直到达到桶容量上限。

- 处理请求,每次尝试获取一个或多个令牌,如果拿到则处理请求,失败则拒绝请求。

优缺点

优点

可以有效处理瞬间的突发流量,桶内存量 token 即可作为流量缓冲区平滑处理突发流量。

缺点

实现较为复杂。

代码实现

core/limit/tokenlimit.go

分布式环境下考虑使用 redis 作为桶和令牌的存储容器,采用 lua 脚本实现整个算法流程。

redis lua 脚本

-- 每秒生成token数量即token生成速度

local rate = tonumber(ARGV[1])

-- 桶容量

local capacity = tonumber(ARGV[2])

-- 当前时间戳

local now = tonumber(ARGV[3])

-- 当前请求token数量

local requested = tonumber(ARGV[4])

-- 需要多少秒才能填满桶

local fill_time = capacity/rate

-- 向下取整,ttl为填满时间的2倍

local ttl = math.floor(fill_time*2)

-- 当前时间桶容量

local last_tokens = tonumber(redis.call("get", KEYS[1]))

-- 如果当前桶容量为0,说明是第一次进入,则默认容量为桶的最大容量

if last_tokens == nil then

last_tokens = capacity

end

-- 上一次刷新的时间

local last_refreshed = tonumber(redis.call("get", KEYS[2]))

-- 第一次进入则设置刷新时间为0

if last_refreshed == nil then

last_refreshed = 0

end

-- 距离上次请求的时间跨度

local delta = math.max(0, now-last_refreshed)

-- 距离上次请求的时间跨度,总共能生产token的数量,如果超多最大容量则丢弃多余的token

local filled_tokens = math.min(capacity, last_tokens+(delta*rate))

-- 本次请求token数量是否足够

local allowed = filled_tokens >= requested

-- 桶剩余数量

local new_tokens = filled_tokens

-- 允许本次token申请,计算剩余数量

if allowed then

new_tokens = filled_tokens - requested

end

-- 设置剩余token数量

redis.call("setex", KEYS[1], ttl, new_tokens)

-- 设置刷新时间

redis.call("setex", KEYS[2], ttl, now)

return allowed

令牌桶限流器定义

type TokenLimiter struct {

// 每秒生产速率

rate int

// 桶容量

burst int

// 存储容器

store *redis.Redis

// redis key

tokenKey string

// 桶刷新时间key

timestampKey string

// lock

rescueLock sync.Mutex

// redis健康标识

redisAlive uint32

// redis故障时采用进程内 令牌桶限流器

rescueLimiter *xrate.Limiter

// redis监控探测任务标识

monitorStarted bool

}

func NewTokenLimiter(rate, burst int, store *redis.Redis, key string) *TokenLimiter {

tokenKey := fmt.Sprintf(tokenFormat, key)

timestampKey := fmt.Sprintf(timestampFormat, key)

return &TokenLimiter{

rate: rate,

burst: burst,

store: store,

tokenKey: tokenKey,

timestampKey: timestampKey,

redisAlive: 1,

rescueLimiter: xrate.NewLimiter(xrate.Every(time.Second/time.Duration(rate)), burst),

}

}

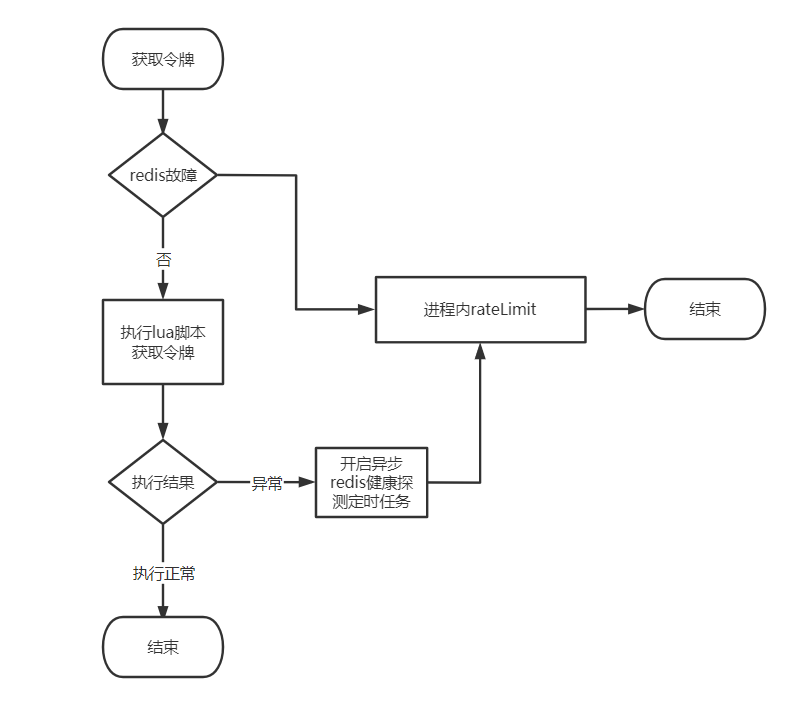

获取令牌

func (lim *TokenLimiter) reserveN(now time.Time, n int) bool {

// 判断redis是否健康

// redis故障时采用进程内限流器

// 兜底保障

if atomic.LoadUint32(&lim.redisAlive) == 0 {

return lim.rescueLimiter.AllowN(now, n)

}

// 执行脚本获取令牌

resp, err := lim.store.Eval(

script,

[]string{

lim.tokenKey,

lim.timestampKey,

},

[]string{

strconv.Itoa(lim.rate),

strconv.Itoa(lim.burst),

strconv.FormatInt(now.Unix(), 10),

strconv.Itoa(n),

})

// redis allowed == false

// Lua boolean false -> r Nil bulk reply

// 特殊处理key不存在的情况

if err == redis.Nil {

return false

} else if err != nil {

logx.Errorf("fail to use rate limiter: %s, use in-process limiter for rescue", err)

// 执行异常,开启redis健康探测任务

// 同时采用进程内限流器作为兜底

lim.startMonitor()

return lim.rescueLimiter.AllowN(now, n)

}

code, ok := resp.(int64)

if !ok {

logx.Errorf("fail to eval redis script: %v, use in-process limiter for rescue", resp)

lim.startMonitor()

return lim.rescueLimiter.AllowN(now, n)

}

// redis allowed == true

// Lua boolean true -> r integer reply with value of 1

return code == 1

}

redis 故障时兜底策略

兜底策略的设计考虑得非常细节,当 redis 不可用的时候,启动单机版的 ratelimit 做备用限流,确保基本的限流可用,服务不会被冲垮。

// 开启redis健康探测

func (lim *TokenLimiter) startMonitor() {

lim.rescueLock.Lock()

defer lim.rescueLock.Unlock()

// 防止重复开启

if lim.monitorStarted {

return

}

// 设置任务和健康标识

lim.monitorStarted = true

atomic.StoreUint32(&lim.redisAlive, 0)

// 健康探测

go lim.waitForRedis()

}

// redis健康探测定时任务

func (lim *TokenLimiter) waitForRedis() {

ticker := time.NewTicker(pingInterval)

// 健康探测成功时回调此函数

defer func() {

ticker.Stop()

lim.rescueLock.Lock()

lim.monitorStarted = false

lim.rescueLock.Unlock()

}()

for range ticker.C {

// ping属于redis内置健康探测命令

if lim.store.Ping() {

// 健康探测成功,设置健康标识

atomic.StoreUint32(&lim.redisAlive, 1)

return

}

}

}

项目地址

https://github.com/zeromicro/go-zero

欢迎使用 go-zero 并 star 支持我们!

微信交流群

关注『微服务实践』公众号并点击 交流群 获取社区群二维码。

Go 分布式令牌桶限流 + 兜底策略的更多相关文章

- coding++:高并发解决方案限流技术-使用RateLimiter实现令牌桶限流-Demo

RateLimiter是guava提供的基于令牌桶算法的实现类,可以非常简单的完成限流特技,并且根据系统的实际情况来调整生成token的速率. 通常可应用于抢购限流防止冲垮系统:限制某接口.服务单位时 ...

- ASP.NET Core中使用令牌桶限流

在限流时一般会限制每秒或每分钟的请求数,简单点一般会采用计数器算法,这种算法实现相对简单,也很高效,但是无法应对瞬时的突发流量. 比如限流每秒100次请求,绝大多数的时间里都不会超过这个数,但是偶尔某 ...

- 高并发解决方案限流技术-----使用RateLimiter实现令牌桶限流

1,RateLimiter是guava提供的基于令牌桶算法的实现类,可以非常简单的完成限流特技,并且根据系统的实际情况来调整生成token的速率.通常可应用于抢购限流防止冲垮系统:限制某接口.服务单位 ...

- Redis令牌桶限流

一 .场景描述 在开发接口服务器的过程中,为了防止客户端对于接口的滥用,保护服务器的资源, 通常来说我们会对于服务器上的各种接口进行调用次数的限制.比如对于某个 用户,他在一个时间段(interval ...

- 漏桶、令牌桶限流的Go语言实现

限流 限流又称为流量控制(流控),通常是指限制到达系统的并发请求数. 我们生活中也会经常遇到限流的场景,比如:某景区限制每日进入景区的游客数量为8万人:沙河地铁站早高峰通过站外排队逐一放行的方式限制同 ...

- 令牌桶限流思路分享(PHP+Redis实现机制)

一 .场景描述 在开发接口服务器的过程中,为了防止客户端对于接口的滥用,保护服务器的资源, 通常来说我们会对于服务器上的各种接口进行调用次数的限制.比如对于某个 用户,他在一个时间段(interval ...

- 【springcloud】2.eureka源码分析之令牌桶-限流算法

国际惯例原理图 代码实现 package Thread; import java.util.concurrent.TimeUnit; import java.util.concurrent.atomi ...

- nginx 、springMvc(非分布式)相应的限流、消峰

互联网服务赖以生存的根本是流量, 产品和运营会经常通过各种方式来为应用倒流,比如淘宝的双十一等,如何让系统在处理高并发的同时还是保证自身系统的稳定, 通常在最短时间内提高并发的做法就是加机器, 但是如 ...

- 基于令牌桶算法实现的SpringBoot分布式无锁限流插件

本文档不会是最新的,最新的请看Github! 1.简介 基于令牌桶算法和漏桶算法实现的纳秒级分布式无锁限流插件,完美嵌入SpringBoot.SpringCloud应用,支持接口限流.方法限流.系统限 ...

随机推荐

- 从离线分析建模到稳健风控升级,为什么说顶象Dinsight实时风控引擎是对的选择?

随着金融业数字化程度进一步加深,互联网垂直电商.消费金融等领域与人们生活的深度融合,数字科技在安全风险控制上已经成为了重要的基石.如何主动防范化解风险,建立智能化的实时风险监测预警体系,加速业务模式转 ...

- [BUUCTF]REVERSE——[GUET-CTF2019]re

[GUET-CTF2019]re 附件 步骤: 查壳儿,upx壳,64位程序 upx脱壳儿,然后扔进64位ida,通过检索字符串,找到有关flag的信息定位到关键函数 让我们输入flag,然后满足su ...

- 合并项目(Project)

<Project2016 企业项目管理实践>张会斌 董方好 编著 在熬肥的世界里,有个大难题,就是多文件合并-- 好吧,以前是大难题,现在,早就不是了,Word有主控文档,Excel有&q ...

- Python语言的2个典型特性

[动态编程语言] 学习过C.C++的同学都知道,使用这二者编写代码时,变量在使用前必须通过类似"int a=123"的语句提取申明,然后在真正赋值的时候校验取值跟类型是否相符.也就 ...

- java 数据类型:集合接口Collection之List~ArrayList:remove移除;replaceAll改变原有值;sort排序;迭代器listIterator();

什么是List集合: 特点: 元素有序可重复的集合. 集合中每个元素都有其对应的顺序索引. List集合默认按元素的添加顺序设置元素的索引,索引从0开始. List接口的常用方法: List可以使 ...

- 总结Vue第一天:简单介绍、基本常用知识、辅助函数

总结Vue第一天:简单介绍.基本常用知识.辅助函数 中文官网:https://cn.vuejs.org/v2/guide/syntax.html 遇到不熟悉的可以先看一下官网,然后再看一下一些别人写的 ...

- 【LeetCode】39. Combination Sum 解题报告(Python & C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客:http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 方法一:递归 方法二:回溯法 日期 题目地址:[htt ...

- 【LeetCode】477. Total Hamming Distance 解题报告(Python & C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 位运算 日期 题目地址:https://leetco ...

- Interesting Yang Yui Triangle(hdu3304)

Interesting Yang Yui Triangle Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 32768/32768 K ...

- Chapter 15 Outcome Regression and Propensity Scores

目录 15.1 Outcome regression 15.2 Propensity scores 15.3 Propensity stratification and standardization ...