DDTP 分布式数据传输协议白皮书

声明

本文非本人原创,主要参考文献[1]编写的阅读笔记。本博客仅发表在博客园,作者LightningStar,其他平台均为转载。

摘要

本白皮书对全球现有主要个人信息可携带权的实践模式进行梳理,分析其优势和局限性,在结合已有案例的基础上,提出适合我国的个人信息可携带权实践模式倡议,希望能为社会各界提供借鉴和参考。

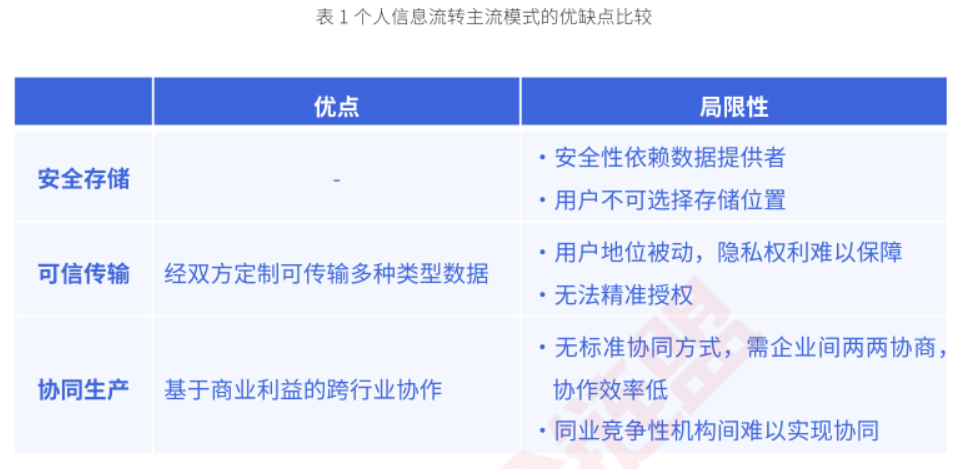

归根结底,个人信息可携带权的全球实践表明,如果不能解决来自安全存储、可信传输协同生产三方面的挑战,就无法有效发挥个人信息可携带权的作用。

关键词:安全存储、可信传输、协同生产

前言

2020年4月9日,中共中央、国务院发布的《关于构建更加完善的要素市场化配置体制机制的意见》,首次将数据升格为继土地、劳动力、资本、技术之后的第五大生产要素。同时,对五大生产要素的改革方向和相关体制机制建设提出了明确要求。[2]

数据要素已经成为数字经济时代最核心的生产要素,如何解放数据生产力、发挥数据要素提升生产效率的作用、推动数字经济高质量发展已经成为社会各界广泛关注的议题。

在所有类型的数据中,个人信息(或称“个人数据”)占比最高,面临的挑战也最大:个人数据虽然由个人创建,但很多情况下却需要在企业之间流转,责任主体和利益主体不ー致,导致个人数据流转困难。

个人信息可携带权(文献[3]第四章第四十五条)的出现为应对这一挑战提供了思路。个人信息可携带权赋予了个人主动在企业之间流转个人数据的权利,因而有望解决个人数据流转困难的问题。

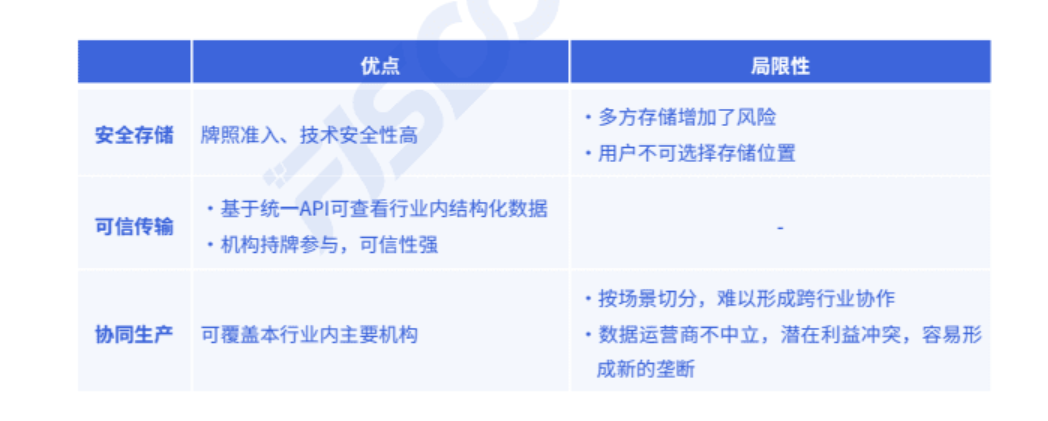

实践方面,个人信息可携带权在境外已经形成了平台主导和政府主导两种不同的发展路径。不过从效果上来看,这两种模式均缺乏可信的验证机制和激励机制,暂不能实现广泛的、可跨行业通用的个人信息携带,在安全存储、可信传输、协同生产三方面存在局限性,难以解决当前问题。

在国内,随着区块链等新技术的发展,个人信息可携带权的实践模式出现了一些亮点,如粤澳健康码互认项目。该项目由用户个人主导,通过用户主动发起个人信息数据传输并自行上传,结合基于哈希值的可验证数字凭证一“数据指纹”上链,做到了信息携带与可信验证的平衡,进而实现了数据的传输。该方案对未来通过个人信息可携带权解决个人数据流转问题带来了启发。

本白皮书对全球现有主要个人信息可携带权的实践模式进行梳理,分析其优势和局限性,在结合已有案例的基础上,提出适合我国的个人信息可携带权实践模式倡议,希望能为社会各界提供借鉴和参考。

挑战与要求

现有个人信息可携带权的实践模式所面临的挑战,本质上仍与数据要素安全存储、可信传输、协同生产这三大核心命题息息相关。因此,要实现更完善的个人信息可携带应用,仍可从这三方面着手寻求解决方案。

安全存储

安全存储方面,需要给予用户选择如何存储的权利。现有模式以市场机构或政府为主导者,用户的选择权利被忽视,这与个人信息可携带权主动性的特性不符,也就难以发挥个人信息可携带权的作用。为此需要用户较深入地参与到整个个人信息携带的过程当中,充分发挥用户在行使个人信息可携带权时的主动性,减少过度授权、强制授权等情况的发生,减少数据泄露等方面的风险。

可信传输

可信传输方面,需要解决个人信息验真、个人权利保障和信任机制问题。个人信息可携带的前提是携带信息真实可靠、权利保障机制完善、信任机制健全,可以利用技术工具,建立个人信息验真机制、用户权利保护机制以及个人信息传输中的信任机制,满足跨机构身份认证、数据淵源和可信数据流通的需求。

协同生产

协同生产方面,需要解决个人信息在跨行业多场景情况下的协作问题。对于接收者来说,理想的个人信息可携带权模式应当具有跨行业、跨场景、广泛适用的数据传输标准,且该标准应当具有良好的可扩展性,以便新的加入者能够很容易地参与其中,从而满足大范围数据协作的需要。

核心目标:解放数据生产力,助力数字经济发展

与其他传统生产要素相比,数据要素具有易复制性、非竞争性和非排他性、分散性、价值聚合性和价值认知多样性等特殊属性。

数据要素三大核心诉求:

- 安全存储

数据的安全计算、数据可靠性存储 - 可信传输

数据在不同所有者和控制方传递过程中,能追踪数据全流程,保护数据权利,并保证数据的可信任、可检验 - 协同生产

打通多方之间的可信数据,互联互通,让更广范围内的更多数据联合发挥更大价值,并在此过程中满足隐私保护和合规要求

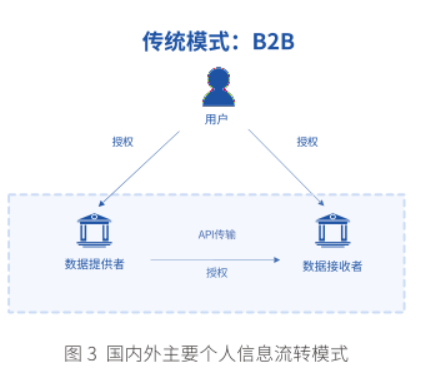

个人信息传输现状:三重授权的被动模式(B2B)

目前,国内外个人信息流转的主流实现模式为基于商业合作的企业间直接传输模式。流转方式较为简单,个人信息的流转由提供者或接收者发起,经个人授权同意后,个人信息数据就直接从提供者通过A传输到接收者。

个人信息流转三重授权原则是指:

- 用户授权提供者使用个人信息

- 提供者授权接收者使用其获取的个人信息

- 用户授权接收者可以使用其从提供者获取的个人信息

缺点

应用雏形:全球个人信息可携带权的实践初探

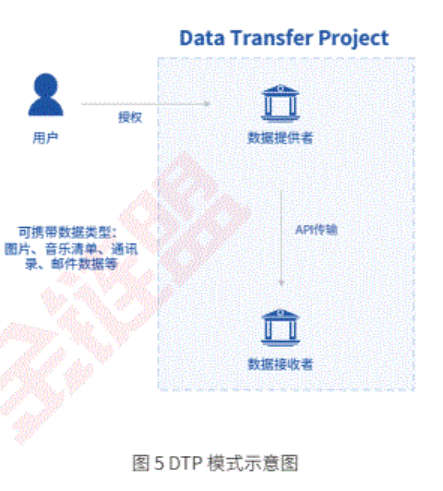

美国企业DTP项目

DTP项目由Google、Facebook、Microsoft、Twitter四大互联网企业发起,旨在为用户创造一个在不同服务商之间传输数据的平台。DTP参与公司通过相互调用API进行数据传输,即是上文提到的三重授权模式的信息传输机制。

在技术上,DTP参与者需要部署DTP系统,DTP系统由数据模型(Data Model)、适配器(Adapter)、任务管理库(Task Management Library)三个组件构成。

- 数据模型

构建了传输文件类型和元数据的标准。适用于图片、音乐、视频、邮件、联系人等少量被充分定义和广泛使用的标准数据 - 适配器

- 数据适配器:用于API和数据模型之间的格式转换

- 身份认证适配器:用于用户身份认证

- 任务管理库

用于处理后台任务,包括数据存储、任务调用、故障处理等。任务管理库通过一个通用的云接口进行部署,因而可以部署在本地、云端或生产环境中。DTP系统所传输的数据也是先通过任务管理库加密后再进行传输的。

DTP系统中的个人信息传输是从数据提供者直接传输到数据接收者,不会经由第三方。

| 优点 | 缺点 | |

|---|---|---|

| 安全存储 | 再企业服务器存储,技术安全性高 | 用户不可自行选择存储位置和方式 |

| 可信传输 | 传输操作简便 | * 信任机制完全依赖企业信用 * 透明度低、用户权利保障责任不明确 |

| 协同生产 | 使用同一API标准、便于协作 | 仅支持联盟内有限机构及场景,难以实现跨行业应用 |

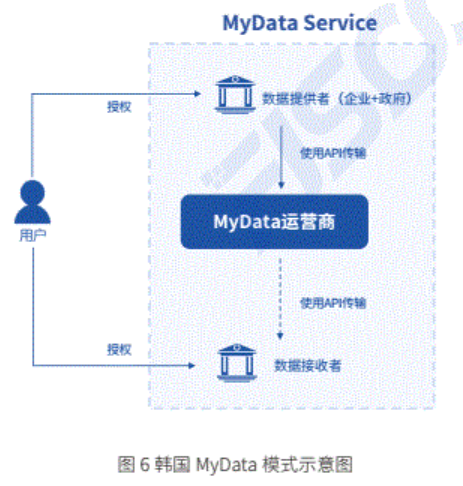

韩国MyData服务

韩国是在DTP的基础之上,引入了MyData运营商,思路是政府通过牌照准入的方式,审核、批准MyData运营商建立服务平台。

当用户请求访问个人信息数据时,信息提供者需要将个人信息传输给Mydata平台,再统一由 Mydata平台传输给个人,相当于MyData平台整合了各个公司的个人信息数据。

韩国MyData服务大量使用了API技术:

- 认证类API

身份认证 - 信息传输类API

信息传输 - 支持类API

后台数据查询

Mydata作为一种中心化的模式,受限于垂直行业,无法有效激励数据提供者的积极参与,依然存在跨场景、跨行业协作困难等问题。同时一些 Mydata运营商并不中立,既是服务平台又是个人信息处理者,存在潜在利益冲突,还带来了新的垄断问题。 Mydata模式也没有解决用户不可自主选择存储位置的问题,相反,由于增加了 Mydata运营商作为额外的个人信息存储节点,增加了个人信息泄露的风险。

小结

安全存储方面,用户缺少个人信息存储的选择权,个人信息存储也没有遵循最小必要原则。DTP模式下用户只能选择将个人信息存在某个处理者的服务器上, My Data模式下用户也只能选择存储在数据运营商,而不能自行指定存储位置,限制了用户可携带权的范围,而运营商作为第三方,只需要提供传输方案就已经足够,完全不需要存储用户数据,不必要的多副本存储提高了数据泄露风险。

可信传输方面,个人信息真实性难以有效验证,用户权利保障的方式不明确,也缺乏信任机制。当前三种模式中,个人信息接收者只能被动接收从提供者或平台传输来的个人信息,无法验证真伪,从而导致携带而来的个人信息可靠性大大降低。如果用户个人信息携带的过程中出现问题,很难判断是提供方还是接收方的责任,又或者是API传输协议出现了问题,用户也很难就此进行追责。此外,DTP模式由企业自发组织,是企业为了履行法律规定而设,会更多考虑企业本身利益而非用户利益,Mydata模式中一些数据运营商本身就是数据处理者,用户很难相信其不会为自己谋利,传统主流的B2B直接传输模式也是由企业发起而非用户主动提出,这就导致了数据携带过程中的信任机制缺失,用户参与程度不高。

协同生产方面,用户可携带数据的类型有限,现有模式也容易造成新的垄断。DTP模式中,只有用户在使用各种服务过程中上传的图片、音乐清单、邮件数据才可以携带,而在韩国Mydata模式中,尽管用户可以查看上百条信息,但暂时并不能携带个人信息,也难以实现跨行业跨场景协作。更重要的是,现有个人信息携带模式都以参与企业组建联盟为前提,联盟内部的个人信息携带较为便利,而联盟内外之间的个人信息携带阻力反而変大,容易造成新的垄断。

个人信息可携带权的中国路径倡议

技术步骤

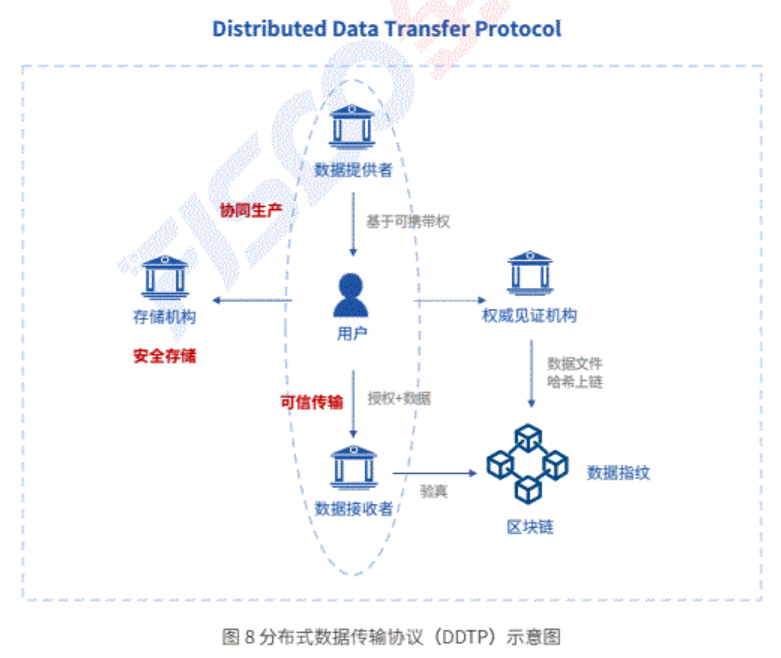

新型分布式数据传输协议(Distributed Data Transfer Protocol, DDTP),旨在让用户成为关键参与者,由用户主动发起个人信息数据传输并自行上传,从而时间个人数据可携带权。协议方案基于区块链技术,通过区块链的全流程追溯、防篡改、传递信任等特性,叠加引进权威机构的参与,助力更安全、可信、易协作的个人信息携带应用。与其他模式不同的是,该协议强调以用户个人为主导,逆循分布式理念,不依赖于数据提供者和接收者双方合作,也不依赖中心化机构推动,可支持跨机构、跨行业、跨场景协同。

如上图所示:

- 用户从数据提供者处下载个人信息数据,并存储在个人指定的位置。存储位置可以是本地或者是云。

- 数据提供方经用户授权后,可以引入权威中立的第三方机构参与见证该个人数据的存储过程,第三方获取相关文件的哈希值作为数据指纹存储于区块链上

- 用户将已下载的个人信息数据传输给数据接收者,并对使用范围和使用目的等进行授权

- 数据接收者在收到个人信息数据文件之后,可以通过区块链进行基于哈希值的可验证数字凭证进行核验,从而完成验真的过程

- 上述的所有步骤操作都会在链上进行记录,便于个人未来追溯相关文件的流转

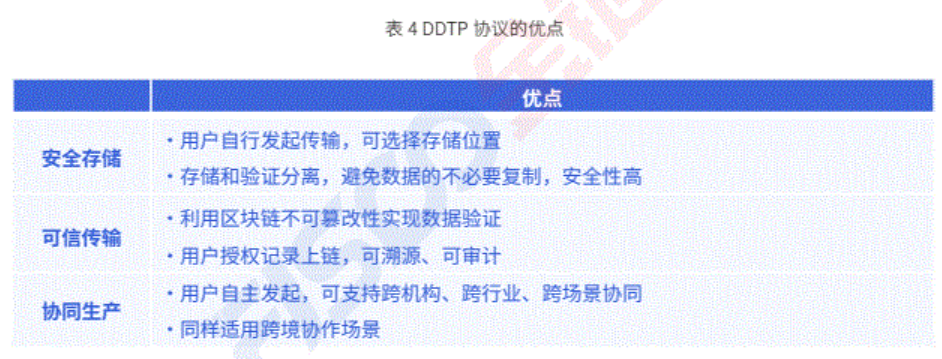

优点

优势:

- 用户可以主动行使个人信息可携带权

从应用效果来看,通过引入用户作为核心参与者,DDTP建立了用户主动行使个人信息可携带权的模式,由于是用户直接向接收者传输数据,按照《个人信息保护法》相关条款,接收者不能索取不必要的数据,因此也不会出现过度授权和信息溢用,成功保障了用户行使个人信息可携带权; - 存储、传输、验证分离

通过使用区块链技术,DDTP将个人信息存储、传输和验证分离,成功解决了验真、溯源、审计、信任机制传递等方面的问题 - 解决系统生产问题

用户自主发起并结合基于哈希值的可验证数字凭证上链验证的方式,既符合政策的合规要求,又能解决机构、跨行业、跨场景协同生产的问题

展望

值得一提的是,DDTP协议运作模式在前期可能是分散运作的,不同机构或将采用不同的区块链生态网络来构建细分行业或领域的个人信息携带应用。而展望未来,基于公众联盟链理念的区块链跨链技术,可以将所有分散的细分领域应用平台链接起来,构建更广泛的分布式数据传输、核验和协作的新生态。届时,数据接收者只需要在任意应用平台中一点接入,就可以在接收个人自主上传数据的同时验证所有来源的个人信息数据。

参考文献

DDTP 分布式数据传输协议白皮书的更多相关文章

- 分布式一致性协议Raft原理与实例

分布式一致性协议Raft原理与实例 1.Raft协议 1.1 Raft简介 Raft是由Stanford提出的一种更易理解的一致性算法,意在取代目前广为使用的Paxos算法.目前,在各种主流语言中都有 ...

- 搞懂分布式技术2:分布式一致性协议与Paxos,Raft算法

搞懂分布式技术2:分布式一致性协议与Paxos,Raft算法 2PC 由于BASE理论需要在一致性和可用性方面做出权衡,因此涌现了很多关于一致性的算法和协议.其中比较著名的有二阶提交协议(2 Phas ...

- [转帖]分布式一致性协议介绍(Paxos、Raft)

分布式一致性协议介绍(Paxos.Raft) https://www.cnblogs.com/hugb/p/8955505.html 两阶段提交 Two-phase Commit(2PC):保证一个 ...

- [转帖]图解分布式一致性协议Paxos

图解分布式一致性协议Paxos https://www.cnblogs.com/hugb/p/8955505.html Paxos协议/算法是分布式系统中比较重要的协议,它有多重要呢? <分 ...

- Zookeeper——分布式一致性协议及Zookeeper Leader选举原理

文章目录 一.引言 二.从ACID到CAP/BASE 三.分布式一致性协议 1. 2PC和3PC 2PC 发起事务请求 事务提交/回滚 3PC canCommit preCommit doCommit ...

- 使用GO实现Paxos分布式一致性协议

什么是Paxos分布式一致性协议 最初的服务往往都是通过单体架构对外提供的,即单Server-单Database模式.随着业务的不断扩展,用户和请求数都在不断上升,如何应对大量的请求就成了每个服务都需 ...

- 网络协议之:基于UDP的高速数据传输协议UDT

目录 简介 UDT协议 UDT的缺点 总结 简介 简单就是美.在网络协议的世界中,TCP和UDP是建立在IP协议基础上的两个非常通用的协议.我们现在经常使用的HTTP协议就是建立在TCP协议的基础上的 ...

- 哈工大 计算机网络 实验二 可靠数据传输协议(停等协议与GBN协议)

计算机网络实验代码与文件可见github:计算机网络实验整理 实验名称 可靠数据传输协议(停等协议与GBN协议) 实验目的: 本次实验的主要目的. 理解可靠数据传输的基本原理:掌握停等协议的工作原理: ...

- 浅谈 Raft 分布式一致性协议|图解 Raft

前言 本篇文章将模拟一个KV数据读写服务,从提供单一节点读写服务,到结合分布式一致性协议(Raft)后,逐步扩展为一个分布式的,满足一致性读写需求的读写服务的过程. 其中将配合引入Raft协议的种种概 ...

随机推荐

- ecshop 加入购物车和直接购买同时存在的方法

一.首先将直接购买的链接设置为 <a href="javascript:bool =1;addToCart({$goods.goods_id})"> bool值为1,g ...

- 创建一个Orchard Core CMS 应用程序

开始使用Orchard Core作为NuGet软件包 在本文中,我们将看到使用Orchard Core提供的NuGet包创建CMS Web应用程序是多么容易. 你可以在这里找到Chris Payne写 ...

- Jmeter系列(26)- 常用逻辑控制器(5) | 循环控制器Loop Controller

循环控制器(Loop Controller) 字面意思,循环该控制器下的请求 设定固定循环次数,或者一直循环 同线程组的循环是父子关系,大家可以试下,如果线程组设置了一直循环,而循环控制器设置了2次, ...

- Typescript, ES6

* typescript 中文文档 https://www.tslang.cn/docs/home.html * ECMAScript 6 入门 http://es6.ruanyifeng.com/# ...

- P3348-[ZJOI2016]大森林【LCT】

正题 题目链接:https://www.luogu.com.cn/problem/P3348 题目大意 有\(n\)棵树开始只有一个编号为\(1\)的节点且为标记点.\(m\)次操作要求支持 在\(l ...

- 【Go】Golang实现gRPC的Proxy的原理

背景 gRPC是Google开始的一个RPC服务框架, 是英文全名为Google Remote Procedure Call的简称. 广泛的应用在有RPC场景的业务系统中,一些架构中将gRPC请求都经 ...

- dg create datafile auto failed 排除处理

1.Environment:11.2.0.4 dg 2.Symptoms:告警描述:Wed Sep 22 14:29:15 2021Errors in file /data/app/oracle/di ...

- LightningChart XY功能中的常见问题

LightningChart XY功能中的常见问题 XY 是LightningChart 的重要功能之一,也是被用户使用最广泛的.用户经常对这个功能有着这样那样的疑问,现在将一些常用问题汇总了一下,希 ...

- 基于Hyperledger Fabric实现ERC721

介绍 超级账本(Hyperledger)项目是首个面向企业应用场景的开源分布式账本平台.由linux基金会牵头,包括 IBM 等 30家初始企业成员共同成立的. 区块链网络主要有三种类型:公共区块链. ...

- 【日志技术专题】「logback入门到精通」彻彻底底带你学会logback框架的使用和原理(入门介绍篇)

技术介绍 什么是 logback? Logback为取代 log4j 而生.Logback 由 log4j 的创立者 Ceki Gülcü设计.以十多年设计工业级记录系统的经验为基础,所创建的logb ...