Java基础系列(41)- 冒泡排序

冒泡排序

- 冒泡排序无疑是最为出名的排序算法之一,总共有八大排序

- 冒泡的代码还是相当简单的,两层循环,外层冒泡轮数,里层依次比较,江湖中人人尽皆知

- 我们看到的嵌套循环,应该立马就可以得出这个算法的时间复杂度为O(n2)

package array;

import java.util.Arrays;

/*

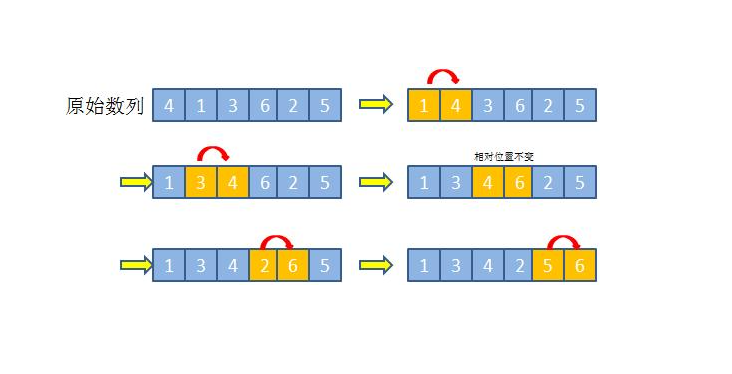

冒泡排序

1.比较数组中,两个相邻的元素,如果第一个数比第二个数大,我们就交换他们的位置

2.每一次的比较,都会产生出一个最大的,或者最小的数字

3.下一轮则可以少一次排序

4.依次循环,直到结束

*/

public class Demo09 {

public static void main(String[] args) {

int[] a = {33,2,15,67,44,28,98,105};

int[] b = sort(a);

System.out.println(Arrays.toString(b)); }

public static int[] sort(int[] ourArrays){

int temp=0;

for (int i = 0; i < ourArrays.length-1; i++) {

for (int j = 0; j < ourArrays.length-1-i; j++) {

if (ourArrays[j+1]<ourArrays[j]){

temp = ourArrays[j];

ourArrays[j]=ourArrays[j+1];

ourArrays[j+1]=temp;

}

}

}

return ourArrays;

}

}

Java基础系列(41)- 冒泡排序的更多相关文章

- Java基础系列--HashMap(JDK1.8)

原创作品,可以转载,但是请标注出处地址:https://www.cnblogs.com/V1haoge/p/10022092.html Java基础系列-HashMap 1.8 概述 HashMap是 ...

- 2015年12月28日 Java基础系列(六)流

2015年12月28日 Java基础系列(六)流2015年12月28日 Java基础系列(六)流2015年12月28日 Java基础系列(六)流

- Java基础系列--static关键字

原创作品,可以转载,但是请标注出处地址:http://www.cnblogs.com/V1haoge/p/8477914.html 一.概述 static关键字是Java诸多关键字中较常使用的一个,从 ...

- Java基础系列-ArrayList

原创文章,转载请标注出处:<Java基础系列-ArrayList> 一.概述 ArrayList底层使用的是数组.是List的可变数组实现,这里的可变是针对List而言,而不是底层数组. ...

- Java基础系列-Collector和Collectors

原创作品,可以转载,但是请标注出处地址:https://www.cnblogs.com/V1haoge/p/10748925.html 一.概述 Collector是专门用来作为Stream的coll ...

- Java基础系列-二进制操作

原创文章,转载请标注出处:<Java基础系列-二进制操作> 概述 Java源码中涉及到大量的二进制操作,非常的复杂,但非常的快速. Java二进制表示法 首先了解下二进制,二进制是相对十进 ...

- Java基础系列-equals方法和hashCode方法

原创文章,转载请标注出处:<Java基础系列-equals方法和hashCode方法> 概述 equals方法和hashCode方法都是有Object类定义的. publi ...

- Java基础系列-Comparable和Comparator

原创文章,转载请标注出处:<Java基础系列-Comparable和Comparator> 一.概述 Java中的排序是由Comparable和Comparator这两个接 ...

- 夯实Java基础系列1:Java面向对象三大特性(基础篇)

本系列文章将整理到我在GitHub上的<Java面试指南>仓库,更多精彩内容请到我的仓库里查看 [https://github.com/h2pl/Java-Tutorial](https: ...

- 夯实Java基础系列3:一文搞懂String常见面试题,从基础到实战,更有原理分析和源码解析!

目录 目录 string基础 Java String 类 创建字符串 StringDemo.java 文件代码: String基本用法 创建String对象的常用方法 String中常用的方法,用法如 ...

随机推荐

- Set重写hashCode和equals方法实现引用对象去重

运作原理: 首先判断hashCode是否相同,如果不同,直接判定为两个不同的对象.如果hashCode相同,再去比较equals是否一样,如果一样,则为同一个对象.如果不一样,则是两个不同对象. 那么 ...

- sudo apt install net-tools [sudo] zyw 的密码: 正在读取软件包列表... 完成 正在分析软件包的依赖关系树,正在读取状态信息... 完成,没有可用的软件包 net-tools,但是它被其它的软件包引用了。这可能意味着这个缺失的软件包可能已被废弃,或者只能在其他发布源中找到

截图: 先执行: sudo apt-get update 再执行: sudo apt install net-tools 即可安装成功!!

- servlet防止表单重复提交

日常开发中,防表单重复提交是一项必须的工作 我们可以利用javascript防止表单重复提交,但是利用javascript防止表单重复提交会出现一个新的问题 因为某些用户可能会绕过script代码直接 ...

- 多线程同步AutoResetEvent 和ManualResetEvent

- .static 和const分别怎么用,类里面static和const可以同时修饰成员函数吗。

static的作用: 对变量: 1.局部变量: 在局部变量之前加上关键字static,局部变量就被定义成为一个局部静态变量. 1)内存中的位置:静态存储区 2)初始化:局部的静态变量只能被初始化一次, ...

- uwp 之语音识别

xml code ---------------------------------------------- <Page x:Class="MyApp.MainPage" ...

- 【java虚拟机】Java内存模型

作者:平凡希 原文地址:https://www.cnblogs.com/xiaoxi/p/7518259.html 一.什么是Java内存模型 Java虚拟机规范中试图定义一种Java内存模型(Jav ...

- JSONObject和JSONArray的使用

1.Json里面的数据是以一种键值对的方式存在("key","value"),其语法多是{},[]的单独形式或者组合形式. 2.对于JsonObject: a. ...

- T-SQL - query01_创建数据库|创建表|添加数据|简单查询

时间:2017-09-29 整理:byzqy 本篇以"梁山好汉花名册"为例,记录MS SQLServer T-SQL语句的使用,包含命令: 创建数据库 | 删除数据库 创建表 | ...

- nginx 开启,关闭,重启

2021-08-191. 启动 # 判断配置文件是否正确 cd /usr/local/nginx/sbin ./nginx -t # 启动 cd usr/local/nginx/sbin ./ngin ...