小程序encryptedData

准备知识:

- Base64编解码

- AES算法、填充模式、偏移向量

- session_key会话密钥,以及怎么存储和获取

以上3点对于理解解密流程非常重要。

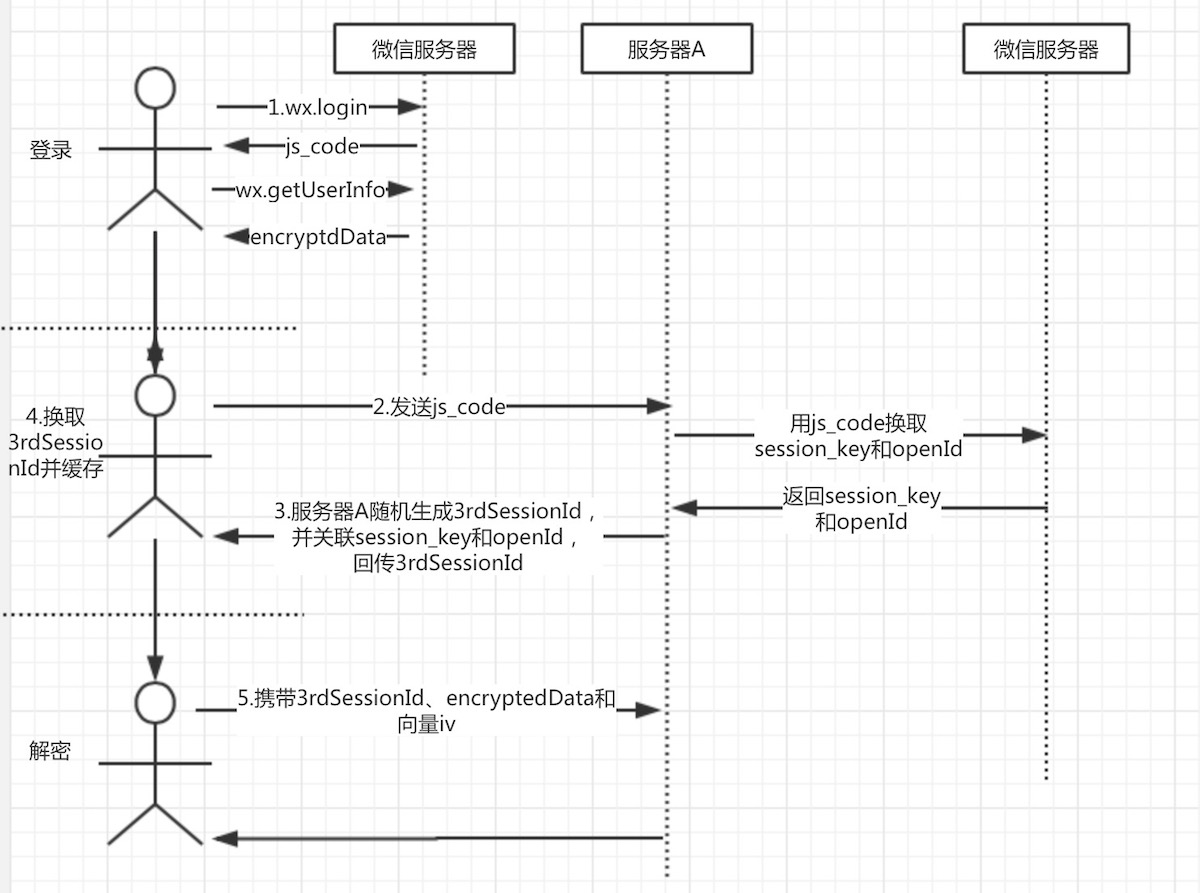

根据官方文档,我梳理了大致的解密流程,如下:

- 小程序客户端调用wx.login,回调里面包含js_code。

- 然后将js_code发送到服务器A(开发者服务器),服务器A向微信服务器发起请求附带js_code、appId、secretkey和grant_type参数,以换取用户的openid和session_key(会话密钥)。

- 服务器A拿到session_key后,生成一个随机数我们叫3rd_session,以3rdSessionId为key,以session_key + openid为value缓存到redis或memcached中;因为微信团队不建议直接将session_key在网络上传输,由开发者自行生成唯一键与session_key关联。其作用是:

- 将3rdSessionId返回给客户端,维护小程序登录态。

- 通过3rdSessionId找到用户session_key和openid。

- 客户端拿到3rdSessionId后缓存到storage,

- 通过wx.getUserIinfo可以获取到用户敏感数据encryptedData 。

- 客户端将encryptedData、3rdSessionId和偏移量一起发送到服务器A

- 服务器A根据3rdSessionId从缓存中获取session_key

- 在服务器A使用AES解密encryptedData,从而实现用户敏感数据解密

重点在6、7、8三个环节。

AES解密三个参数:

- 密文 encryptedData

- 密钥 aesKey

- 偏移向量 iv

服务端解密流程:

- 密文和偏移向量由客户端发送给服务端,对这两个参数在服务端进行Base64_decode解编码操作。

- 根据3rdSessionId从缓存中获取session_key,对session_key进行Base64_decode可以得到aesKey,aes密钥。

- 调用aes解密方法,算法为 AES-128-CBC,数据采用PKCS#7填充。

下面结合小程序实例说明解密流程:

微信登录,获取用户信息

var that = this;

wx.login({

success: function (res) {

//微信js_code

that.setData({wxcode: res.code});

//获取用户信息

wx.getUserInfo({

success: function (res) {

//获取用户敏感数据密文和偏移向量

that.setData({encryptedData: res.encryptedData})

that.setData({iv: res.iv})

}

})

}

})使用code换取3rdSessionId

var httpclient = require('../../utils/httpclient.js')

VAR that = this

//httpclient.req(url, data, method, success, fail)

httpclient.req(

'http://localhost:8090/wxappservice/api/v1/wx/getSession',

{

apiName: 'WX_CODE',

code: this.data.wxcode

},

'GET',

function(result){

var thirdSessionId = result.data.data.sessionId;

that.setData({thirdSessionId: thirdSessionId})

//将thirdSessionId放入小程序缓存

wx.setStorageSync('thirdSessionId', thirdSessionId)

},

function(result){

console.log(result)

}

);发起解密请求

//httpclient.req(url, data, method, success, fail)

httpclient.req(

'http://localhost:8090/wxappservice/api/v1/wx/decodeUserInfo',

{

apiName: 'WX_DECODE_USERINFO',

encryptedData: this.data.encryptedData,

iv: this.data.iv,

sessionId: wx.getStorageSync('thirdSessionId')

},

'GET',

function(result){

//解密后的数据

console.log(result.data)

},

function(result){

console.log(result)

}

);服务端解密实现(java)

/** * 解密用户敏感数据 * @param encryptedData 明文 * @param iv 加密算法的初始向量 * @param sessionId 会话ID * @return */

@Api(name = ApiConstant.WX_DECODE_USERINFO)

@RequestMapping(value = "/api/v1/wx/decodeUserInfo", method = RequestMethod.GET, produces = "application/json")

public Map<String,Object> decodeUserInfo(@RequestParam(required = true,value = "encryptedData")String encryptedData, @RequestParam(required = true,value = "iv")String iv, @RequestParam(required = true,value = "sessionId")String sessionId){ //从缓存中获取session_key

Object wxSessionObj = redisUtil.get(sessionId);

if(null == wxSessionObj){

return rtnParam(40008, null);

}

String wxSessionStr = (String)wxSessionObj;

String sessionKey = wxSessionStr.split("#")[0]; try {

AES aes = new AES();

byte[] resultByte = aes.decrypt(Base64.decodeBase64(encryptedData), Base64.decodeBase64(sessionKey), Base64.decodeBase64(iv));

if(null != resultByte && resultByte.length > 0){

String userInfo = new String(resultByte, "UTF-8");

return rtnParam(0, userInfo);

}

} catch (InvalidAlgorithmParameterException e) {

e.printStackTrace();

} catch (UnsupportedEncodingException e) {

e.printStackTrace();

}

return rtnParam(50021, null);

}AES解密核心代码

public byte[] decrypt(byte[] content, byte[] keyByte, byte[] ivByte) throws InvalidAlgorithmParameterException {

initialize();

try {

Cipher cipher = Cipher.getInstance("AES/CBC/PKCS7Padding");

Key sKeySpec = new SecretKeySpec(keyByte, "AES"); cipher.init(Cipher.DECRYPT_MODE, sKeySpec, generateIV(ivByte));// 初始化

byte[] result = cipher.doFinal(content);

return result;

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

} catch (NoSuchPaddingException e) {

e.printStackTrace();

} catch (InvalidKeyException e) {

e.printStackTrace();

} catch (IllegalBlockSizeException e) {

e.printStackTrace();

} catch (BadPaddingException e) {

e.printStackTrace();

} catch (NoSuchProviderException e) {

// TODO Auto-generated catch block

e.printStackTrace();

} catch (Exception e) {

// TODO Auto-generated catch block

e.printStackTrace();

}

小程序encryptedData的更多相关文章

- 微信小程序java8 java7 java6 encryptedData 解密 异常处理

使用java8 java7 java6 解密微信小程序encryptedData可以回遇到一些错误 1.java.security.NoSuchAlgorithmException: Cannot ...

- 小程序解密 encryptedData 获取 unionID 等信息

index.php <?php include_once "wxBizDataCrypt.php"; // $appid 由小程序微信官方后台获取 $appid = 'wx4 ...

- 小程序Openid 获取,服务器 encryptedData 解密 遇到的坑

获取客户 openId 和 unionId 需要以下步骤(都为必须步骤) 1.从验证从客户端传上来code, 获取sessionKey (需要配合小程序appid ,secret 发送到微信服务器) ...

- 微信小程序获取用户信息,解密encryptedData 包括敏感数据在内的完整用户信息的加密数据

package com.iups.wx.wxservice; import java.io.UnsupportedEncodingException; import java.security.Alg ...

- .NET 小程序 wx.getUserInfo(OBJECT) 解密 encryptedData 来获取UnionId

在小程序中通过 wx.getUserInfo 获取用户信息,而UnionId 只有关主了公众号才会返回,不关注公众号想获取UnionId则需要我们从返回的 encryptedData 中解码从而获取U ...

- 小程序登录解密用户数据encryptedData -41001: encodingAesKey 非法

问题: 做小程序微信授权登录,先获取code,然后去获取到session_key和open_id,再拿到encryptedData,传到服务器去解密拿到用户信息,但是有时成功,有时返回-41001错误 ...

- 微信小程序加密数据(encryptedData)解密中的PHP代码,php7.1报错

问题描述 最近在开发微信小程序涉及到加密数据(encryptedData)的解密,用的是PHP代码,在运行后报错mcrypt_module_ xxx is deprecated,提示方法已过时了 经研 ...

- 微信小程序之用户数据解密(七)

[未经作者本人同意,请勿以任何形式转载] 经常看到有点的小伙伴在群里问小程序用户数据解密流程,所以打算写一篇关于小程序用户敏感数据解密教程: 加密过程微信服务器完成,解密过程在小程序和自身服务器完成, ...

- 微信小程序-登陆、支付、模板消息

wx.login(OBJECT) 调用接口获取登录凭证(code)进而换取用户登录态信息,包括用户的唯一标识(openid) 及本次登录的 会话密钥(session_key).用户数据的加解密通讯需要 ...

随机推荐

- scrapy爬取校花网男神图片保存到本地

爬虫四部曲,本人按自己的步骤来写,可能有很多漏洞,望各位大神指点指点 1.创建项目 scrapy startproject xiaohuawang scrapy.cfg: 项目的配置文件xiaohua ...

- python曲线拟合

http://blog.sina.com.cn/s/blog_aed5bd1d0102vid7.html 1.多项式拟合范例: import matplotlib.pyplot as plt impo ...

- centos7下安装指定版本mysql5.7.23

现在mysql版本已经到MySQL 8.0(GA)稳定版本了,所以需求是想简单又快速在centos7下安装指定版本例如MySQL 5.7(GA)版本有下面这种方法 首先需要到mysql官网这里下载对应 ...

- Django的settings配置

静态文件 STATIC_URL = '/static/' # 别名 STATICFILES_DIRS = [ os.path.join(BASE_DIR,'static'), os.path.join ...

- Windows安装pip方法

1.下载pip 地址:https://pypi.python.org/pypi/pip#downloads 注意选择tar.gz压缩包,目前最新版本为9.0.1,这里选择的版本是:pip-9.0.1. ...

- SpringMVC+Spring+Mybatis框架集成

一.基本概念 1.Spring Spring是一个开源框架,Spring是于2003 年兴起的一个轻量级的Java 开发框架,由Rod Johnson 在其著作Expert One-On-O ...

- [TJOI2018]教科书般的亵渎

嘟嘟嘟 题面挺迷的,拿第一个样例说一下: 放第一次亵渎,对答案产生了\(\sum_{i = 1} ^ {10} i ^ {m + 1} - 5 ^ {m + 1}\)的贡献,第二次亵渎产生了\(\su ...

- Codeforces Global Round 1 - D. Jongmah(动态规划)

Problem Codeforces Global Round 1 - D. Jongmah Time Limit: 3000 mSec Problem Description Input Out ...

- sh脚本文件的运行

sh脚本文件的运行mac终端下运行shell脚本 1.写好自己的 脚本,比如test-bash.sh 2.打开终端 执行,方法一: 输入命令 ./test-bash.sh , 方法二:直接把 aa.s ...

- [转]系统架构演变--集中式架构-垂直拆分-分布式服务-SOA(服务治理)-微服务

一.系统架构演变 1.1. 集中式架构 当网站流量很小时,只需一个应用,将所有功能都部署在一起,以减少部署节点和成本.此时,用于简化增删改查工作量的数据访问框架(ORM)是影响项目开发的关键. 存在的 ...