006.Nginx访问控制

一 Nginx连接限制

1.1 HTTP协议的连接与请求

|

HTTP协议版本

|

连接关系

|

|

HTTP1.0

|

TCP不能复用

|

|

HTTP1.1

|

顺序性TCP复用

|

|

HTTP2.0

|

多路复用TCP复用

|

1.2 相关模块

|

语法

|

范围

|

说明

|

|

limit_conn_zone 标识 zone=空间名:空间大小;

|

http

|

用于声明一个存储空间

|

|

limit_conn 空间名 并发限制数;

|

http、server、location

|

用于限制某个存储空间的并发数量

|

|

limit_conn_log_level 日志等级;

|

http、server、location

|

当达到最大限制连接数后, 记录日志的等级

|

|

limit_conn_status 状态码;

|

http、server、location

|

当超过限制后,返回的响应状态码,默认是503

|

|

limit_req_zone key zone=空间名:空间大小 rate=每秒请求数;

|

http

|

用于声明一个存储空间

|

|

limit_req zone=空间名 [burst=队列数] [nodelay];

|

http、server、location

|

用于限制某个存储空间的并发数量

|

1.3 配置方式

1.4 常见策略

1 http {

2 limit_req_zone $binary_remote_addr zone=req_zone:1m rate=10r/s;

3 }

- 若第1秒发送10个请求, 正常响应。

- 若第1秒发送13个请求, 前10个请求正常响应, 后3个请求返回503(Service Temporarily Unavailable)。

- 第1秒发送10个请求, 正常响应。

- 第1秒发送13个请求, 前10个请求正常响应, 后3个请求放入brust等待响应。

- 第1秒发送20个请求, 前10个请求正常响应, 后5个请求放入brust等待响应, 最后5个请求返回503(Service Temporarily Unavailable), 第2秒执行brust中的5个请求。

- 第1秒发送20个请求, 前10个请求正常响应, 后5个请求放入brust等待响应, 最后5个请求返回503(Service Temporarily Unavailable), 第2秒发送6个请求, 执行brust中的5个请求, 将5个请求放入brust等待响应, 剩下的1个请求返回503(Service Temporarily Unavailable)。

- 第1秒发送10个请求, 正常响应。

- 第1秒发送13个请求, 13个请求正常响应。

- 第1秒发送20个请求, 前15个请求正常响应, 后5个请求返回503(Service Temporarily Unavailable)。

- 第1秒发送20个请求, 前15个请求正常响应, 后5个请求返回503(Service Temporarily Unavailable), 第2秒发送6个请求, 正常响应。

1.5 连接限制配置

1 [root@nginx01 ~]# mkdir /usr/share/nginx/limit/

2 [root@nginx01 ~]# echo '<h1>Limit</h1>' > /usr/share/nginx/limit/index.html

3

4 [root@nginx01 ~]# vi /etc/nginx/nginx.conf

5 ……

6 http {

7 limit_conn_zone $binary_remote_addr zone=conn_zone:10m;

8 limit_req_zone $binary_remote_addr zone=req_zone:10m rate=1r/s;

9 ……

10 }

1 [root@nginx01 ~]# vi /etc/nginx/conf.d/limit.conf

2 server {

3 server_name limit.linuxds.com;

4 location / {

5 root /usr/share/nginx/limit;

6 index index.html;

7 limit_conn conn_zone 1; #引用全局中的连接限制zone,并设置同一时刻只允许一个客户端连接

8 limit_req zone=req_zone; #引用全局中的请求限制zone

9 #limit_req zone=req_zone burst=3 nodelay; #参考场景三,此处注释

10 }

11 }

1 [root@nginx01 ~]# nginx -t -c /etc/nginx/nginx.conf #检查配置文件

2 [root@nginx01 ~]# nginx -s reload #重载配置文件

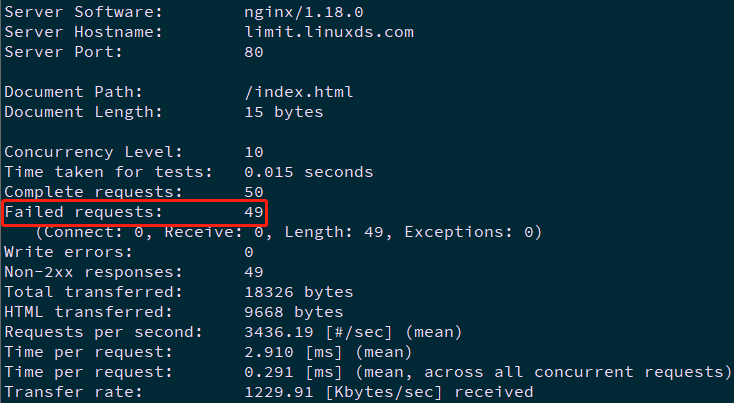

1.6 测试验证

1 [root@client ~]# yum -y install httpd-tools

2 [root@client ~]# ab -n 50 -c 10 http://limit.linuxds.com/index.html

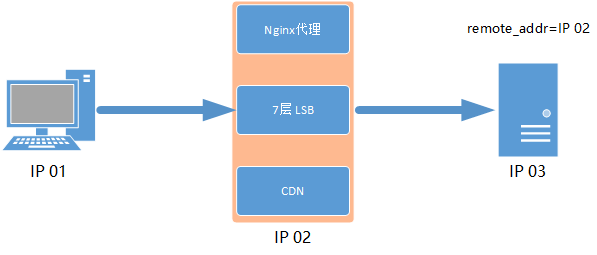

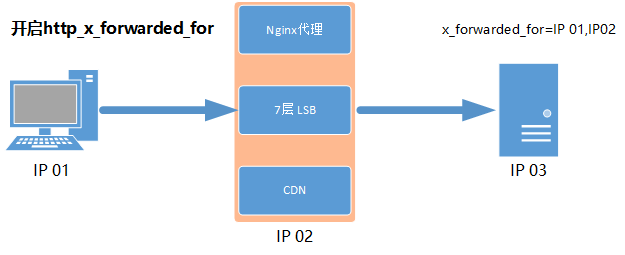

二 Nginx IP限制

2.1 相关模块

|

语法

|

范围

|

说明

|

|

allow IP地址 | CIDR网段 | unix: | all;

|

http、server、location、limit_except

|

允许IP地址、CIDR格式的网段、unix套接字或所有来源访问

|

|

deny IP地址 | CIDR网段 | unix: | all;

|

http、server、location、limit_except

|

禁止IP地址、CIDR格式的网段、unix套接字或所有来源访问

|

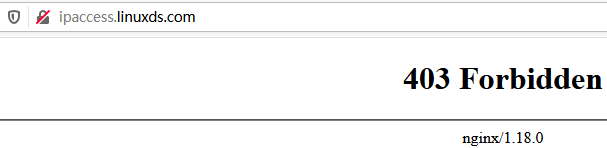

2.2 IP访问控制配置

1 [root@nginx01 ~]# mkdir /usr/share/nginx/ipaccess/

2 [root@nginx01 ~]# echo '<h1>Ipaccess</h1>' > /usr/share/nginx/ipaccess/index.html

3

4 [root@nginx01 ~]# vi /etc/nginx/conf.d/ipaccess.conf

5 server {

6 server_name ipaccess.linuxds.com;

7 location / {

8 root /usr/share/nginx/ipaccess;

9 index index.html;

10 deny 115.205.87.7; #拒绝特定IP

11 allow all; #允许其他所有

12 }

13 }

2.3 测试验证

三 Nginx 账号限制

3.1 相关模块

|

语法

|

范围

|

说明

|

|

auth_basic 请输入你的帐号密码 | off;

(默认关闭)

|

http、server、location、limit_except

|

显示用户登录提示 (有些浏览器不显示提示)

|

|

auth_basic_user_file 存储帐号密码的文件路径;

|

http、server、location、limit_except

|

从文件中匹配帐号密码

|

3.2 账号访问控制设置

1 [root@nginx01 ~]# mkdir /usr/share/nginx/account/

2 [root@nginx01 ~]# mkdir /etc/nginx/passwd/

3 [root@nginx01 ~]# echo '<h1>Account</h1>' > /usr/share/nginx/account/index.html

1 [root@nginx01 ~]# vi /etc/nginx/conf.d/account.conf

2 server {

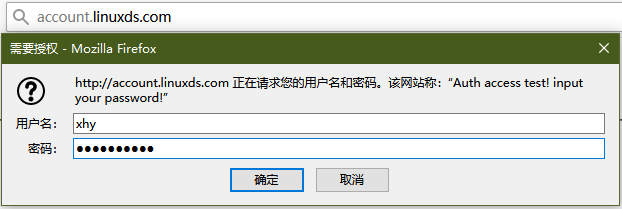

3 server_name account.linuxds.com;

4 location / {

5 root /usr/share/nginx/account;

6 index index.html;

7 auth_basic "Auth access test! input your password!";

8 auth_basic_user_file /etc/nginx/passwd/auth_conf;

9 }

10 }

1 [root@nginx01 ~]# yum -y install httpd-tools

2 [root@nginx01 ~]# htpasswd -c /etc/nginx/passwd/auth_conf xhy

3 [root@nginx01 ~]# nginx -t -c /etc/nginx/nginx.conf #检查配置文件

4 [root@nginx01 ~]# nginx -s reload #重载配置文件

3.3 测试验证

- 用户信息依赖文件;

- 操作管理机械,配置效率低。

四 Nginx 流量限制

4.1 相关模块

|

语法

|

范围

|

说明

|

|

limit_rate rate;

默认值为0,即关闭限速。

|

http、server、location

|

限制向客户端传送响应的速率限制。

|

|

limit_rate_after size;

默认值为0,即关闭限速。

|

http、server、location

|

设置不限速传输的响应大小。

|

4.2 限速设置

1 server {

2 ……

3 limit_rate_after 3m;

4 limit_rate 20k;

5 }

6 }

1 [root@nginx01 ~]# nginx -t -c /etc/nginx/nginx.conf #检查配置文件

2 [root@nginx01 ~]# nginx -s reload #重载配置文件

4.3 测试验证

006.Nginx访问控制的更多相关文章

- nginx防盗链、nginx访问控制、nginx解析php相关配制、nginx代理

1.nginx防盗链编辑:vim /usr/local/nginx/conf/vhost/test.com.conf写入: location ~* ^.+\.(gif|jpg|png|swf|flv| ...

- Linux centos VMware Nginx防盗链、Nginx访问控制、Nginx解析php相关配置、Nginx代理

一.Nginx防盗链 配置如下,可以和上面的配置结合起来 location ~* ^.+\.(gif|jpg|png|swf|flv|rar|zip|doc|pdf|gz|bz2|jpeg|bmp|x ...

- Nginx访问控制

1.访问控制 涉及模块:ngx_http_access_module 模块概述:允许限制某些 IP 地址的客户端访问. 对应指令: allow 语法: allow address | CIDR | u ...

- Nginx访问控制_登陆权限的控制(http_auth_basic_module)

Nginx提供HTTP的Basic Auth功能,配置了Basic Auth之后,需要输入正确的用户名和密码之后才能正确的访问网站. 我们使用htpasswd来生成密码信息,首先要安装httpd-to ...

- Nginx访问控制_IP访问控制(http_access_module)原理、局限性、解决方法讲解

基于IP的访问控制,基于Nginx的http_access_module模块,是Nginx本身内置的模块,不需要安装的时候配置.也就是允许哪些IP访问,不允许哪些IP访问 server { liste ...

- nginx访问控制allow、deny(ngx_http_access_module)

单看nginx模块名ngx_http_access_module,很多人一定很陌生,但是deny和allow相比没一个人不知道的,实际上deny和allow指令属于ngx_http_access_mo ...

- nginx 访问控制之 认证

安装httpd yum install -y httpd 使用htpasswd生产密码文件 htpasswd -c /usr/local/nginx/conf/htpasswd aming# -c 表 ...

- nginx 访问控制之 限速

nginx限速可以通过 ngx_http_limit_conn_module 和 ngx_http_limit_req_module 模块来实现限速的功能. 一.ngx_http_limit_conn ...

- nginx 访问控制之deny allow

Nginx的deny和allow指令是由ngx_http_access_module模块提供,Nginx安装默认内置了该模块. 除非在安装时有指定 --without-http_access_modu ...

随机推荐

- Java规则引擎 Easy Rules

1. Easy Rules 概述 Easy Rules是一个Java规则引擎,灵感来自一篇名为<Should I use a Rules Engine?>的文章 规则引擎就是提供一种可选 ...

- 深浅拷贝 set集合

数据类型的补充 编码转换 # s1 = '中国' # b1 = s1.encode('utf-8') # # print(b1)-------------->b'\xe4\xb8\xad\xe5 ...

- 容器编排工具之Docker-compose

前文我们聊了下docker私有仓库harbor的搭建,回顾请参考https://www.cnblogs.com/qiuhom-1874/p/13061984.html:在上一篇博客的末尾,我们简单聊了 ...

- 用python简单爬取一个网页

1打开编辑器 2撸几行代码 import urllib.request import urllib.error def main(): askURl("http://movie.douban ...

- CentOS7.5搭建Hive2.3.3

一 Hive的下载 软件下载地址:https://mirrors.tuna.tsinghua.edu.cn/apache/hive/ 这里下载的版本是:apache-hive-2.3.3-bin.t ...

- C++ Primer Plus(一)

完整阅读C++ Primer Plus 系统重新学习C++语言部分,记录重要但易被忽略的,关键但易被遗忘的. 预备 1.C++相对于C增加了最关键的两项,面向对象和范型编程. 处理数据 2.对于变量明 ...

- cb33a_c++_STL_算法_查找算法_(6)binary_search_includes

cb33a_c++_STL_算法_查找算法_(6)binary_search_includes//针对已序区间的查找算法,如set,multiset关联容器-自动排序binary_search(b,e ...

- PN532模块连接-读卡失败原因

第一步:点击发现NFC设备 第二步:点击读整卡:读取卡片内容. 若不成功,把UID卡移开,再放一次.再点第一步,显示发现NFC,再点第二步.反复操作,直到读取到为止.2-3次一般都会成功 . 相关软件 ...

- Spring系列.事务管理

Spring提供了一致的事务管理抽象.这个抽象是Spring最重要的抽象之一, 它有如下的优点: 为不同的事务API提供一致的编程模型,如JTA.JDBC.Hibernate和MyBatis数据库层 ...

- 多语言工作者の十日冲刺<10/10>

这个作业属于哪个课程 软件工程 (福州大学至诚学院 - 计算机工程系) 这个作业要求在哪里 团队作业第五次--Alpha冲刺 这个作业的目标 团队进行Alpha冲刺--第十天(05.09) 作业正文 ...